Adressvergiftungsangriffe sind böswillige Taktiken von Angreifern, die den Datenverkehr umleiten, Dienste unterbrechen oder sich unbefugten Zugriff auf sensible Daten verschaffen können, indem sie gefälschte Daten einfügen oder Routing-Tabellen ändern. Die Integrität der Daten und die Netzwerksicherheit werden durch diese Angriffe, die Fehler in Netzwerkprotokollen ausnutzen, ernsthaft gefährdet.

In diesem Artikel erfahren Sie, was Address-Poisoning-Angriffe sind, welche Arten und Folgen sie haben und wie Sie sich vor solchen Angriffen schützen können.

Bekämpfung von Poisoning-Angriffen in Kryptowährungen, erklärt

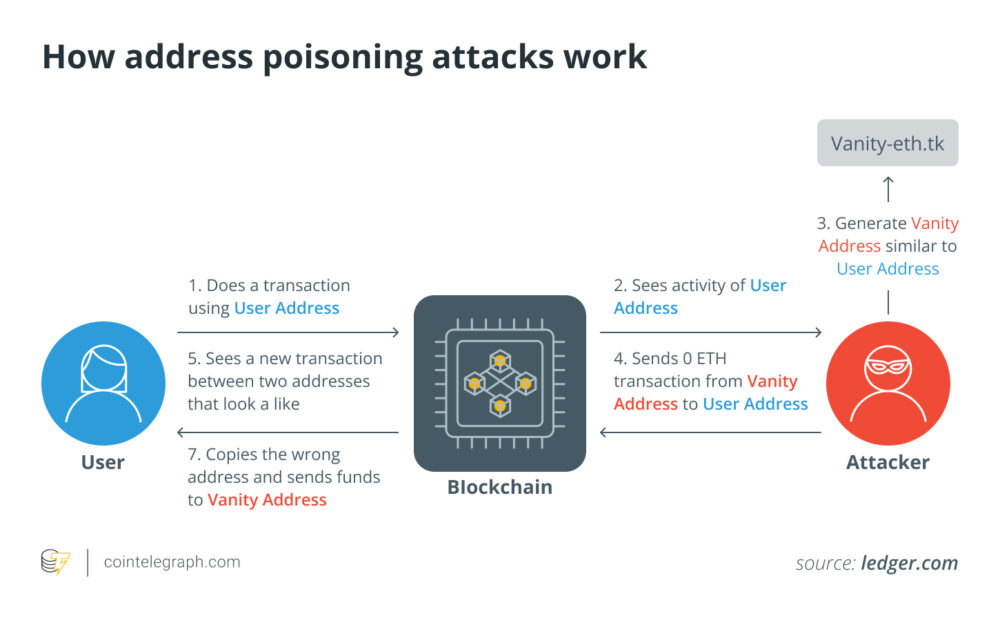

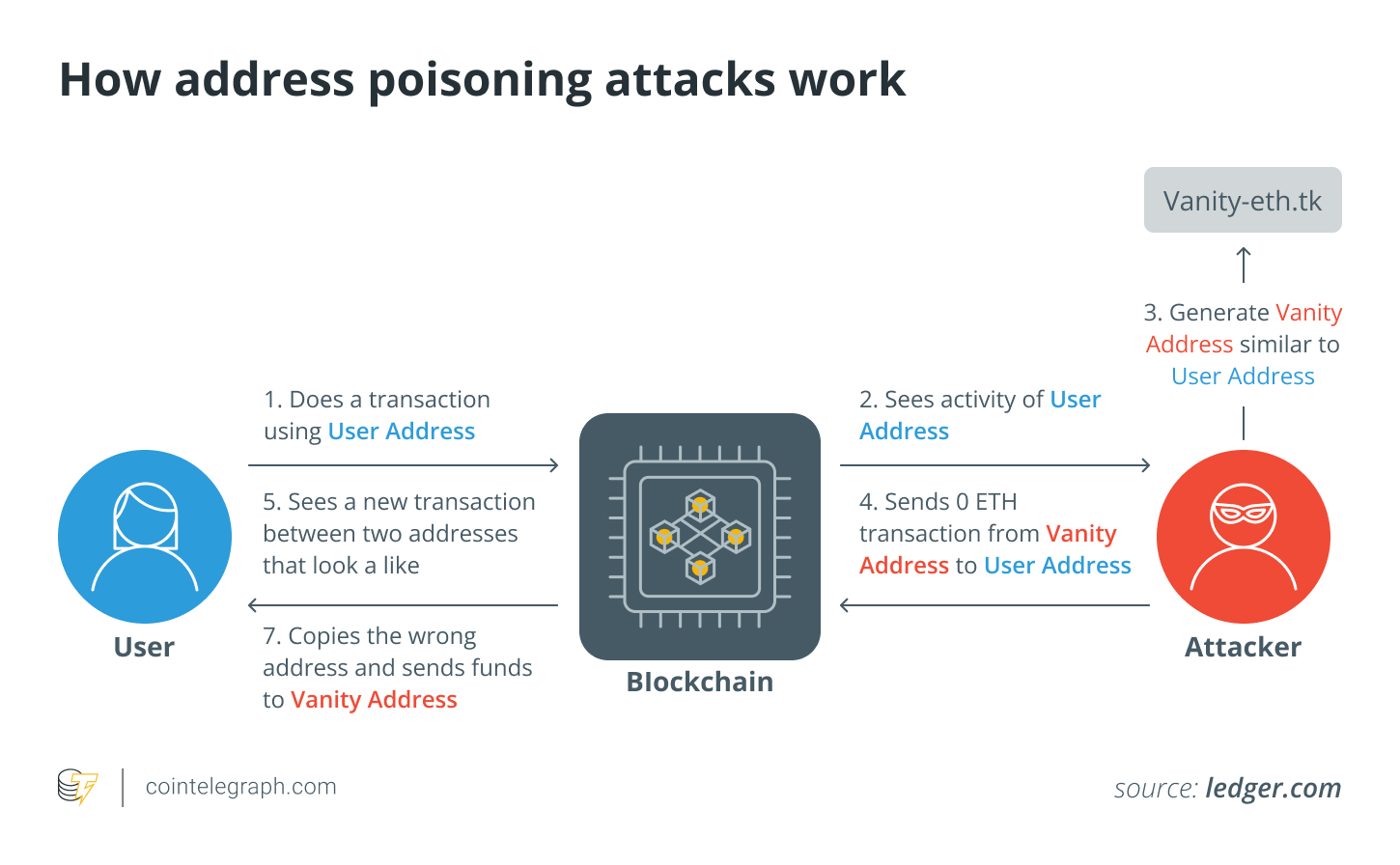

In der Welt der Kryptowährungen werden feindselige Aktionen bezeichnet, bei denen Angreifer Verbraucher beeinflussen oder täuschen, indem sie Kryptowährungsadressen manipulieren Vergiftungsanfälle bekämpfen.

In einem Blockchain-Netzwerk dienen diese Adressen, die aus unterschiedlichen alphanumerischen Zeichenfolgen bestehen, als Quelle oder Ziel von Transaktionen. Bei diesen Angriffen kommen verschiedene Methoden zum Einsatz, um die Integrität und Sicherheit kryptografischer Wallets und Transaktionen zu untergraben.

Address-Poisoning-Angriffe im Kryptoraum werden meist genutzt, um entweder illegal digitale Vermögenswerte zu erwerben oder den reibungslosen Betrieb von Blockchain-Netzwerken zu beeinträchtigen. Diese Angriffe können Folgendes umfassen:

Diebstahl

Angreifer können Benutzer mithilfe von Strategien wie Phishing, Abfangen von Transaktionen oder Adressmanipulation dazu verleiten, ihre Gelder an bösartige Adressen zu überweisen.

Störung

Adressvergiftung kann dazu verwendet werden, den normalen Betrieb von Blockchain-Netzwerken zu stören, indem sie zu Überlastungen, Verzögerungen oder Unterbrechungen bei Transaktionen und Smart Contracts führt und so die Effektivität des Netzwerks verringert.

Täuschung

Angreifer versuchen häufig, Benutzer von Kryptowährungen in die Irre zu führen, indem sie sich als bekannte Persönlichkeiten ausgeben. Dies untergräbt das Vertrauen der Community in das Netzwerk und kann zu fehlerhaften Transaktionen oder Verwirrung unter den Benutzern führen.

Um digitale Vermögenswerte und die allgemeine Integrität der Blockchain-Technologie zu schützen, unterstreichen Address-Poisoning-Angriffe die Bedeutung strenger Sicherheitsverfahren und ständiger Aufmerksamkeit innerhalb des Kryptowährungs-Ökosystems.

Related: So mindern Sie die mit Kryptozahlungen verbundenen Sicherheitsrisiken

Arten von Address-Poisoning-Angriffen

Zu den Address-Poisoning-Angriffen in Kryptowährungen zählen Phishing, das Abfangen von Transaktionen, die Ausnutzung der Adresswiederverwendung, Sybil-Angriffe, gefälschte QR-Codes, Adress-Spoofing und Smart-Contract-Schwachstellen, die jeweils einzigartige Risiken für die Vermögenswerte der Benutzer und die Netzwerkintegrität mit sich bringen.

Phishing-Angriffe

Im Bereich der Kryptowährungen Phishing-Attacken sind eine weit verbreitete Form der Adressvergiftung, bei der kriminelle Akteure gefälschte Websites, E-Mails oder Mitteilungen erstellen, die seriösen Unternehmen wie Kryptowährungsbörsen oder Wallet-Anbietern sehr ähneln.

Diese betrügerischen Plattformen versuchen, ahnungslose Benutzer dazu zu verleiten, ihre Anmeldeinformationen, privaten Schlüssel oder mnemonischen Phrasen (Wiederherstellungs-/Seed-Phrasen) preiszugeben. Einmal erlangt, können Angreifer rechtswidrige Transaktionen durchführen und sich unbefugten Zugriff auf die Bitcoins der Opfer verschaffen (BTC) Vermögenswerte zum Beispiel.

Hacker könnten beispielsweise eine gefälschte Börsen-Website erstellen, die genau wie die echte aussieht, und Verbraucher auffordern, sich anzumelden. Sobald sie dies getan haben, können die Angreifer Zugriff auf Kundengelder an der tatsächlichen Börse erhalten, was zu erheblichen finanziellen Verlusten führen würde.

Abfangen von Transaktionen

Eine weitere Methode der Adressvergiftung ist das Abfangen von Transaktionen, bei dem Angreifer gültige Kryptowährungstransaktionen abfangen und die Zieladresse ändern. Gelder, die für den echten Empfänger bestimmt sind, werden umgeleitet, indem die Empfängeradresse in eine Adresse geändert wird, die unter der Kontrolle des Angreifers steht. Bei dieser Art von Angriffen handelt es sich häufig um Malware, die das Gerät oder das Netzwerk eines Benutzers oder beides kompromittiert.

Ausnutzung der Wiederverwendung von Adressen

Angreifer überwachen die Blockchain auf Fälle von Adresswiederholungen, bevor sie solche Vorkommnisse zu ihrem Vorteil ausnutzen. Die Wiederverwendung von Adressen kann ein Sicherheitsrisiko darstellen, da dadurch der Transaktionsverlauf und Schwachstellen der Adresse offengelegt werden könnten. Diese Schwachstellen werden von böswilligen Akteuren genutzt, um auf Benutzer-Wallets zuzugreifen und Gelder zu stehlen.

Wenn ein Benutzer beispielsweise ständig Gelder von derselben Ethereum-Adresse erhält, könnte ein Angreifer dieses Muster bemerken und einen Fehler in der Wallet-Software des Benutzers ausnutzen, um ohne Autorisierung auf die Gelder des Benutzers zuzugreifen.

Sybil greift an

Um eine unverhältnismäßige Kontrolle über die Funktionsweise eines Kryptowährungsnetzwerks auszuüben, Sybil greift an die Schaffung mehrerer falscher Identitäten oder Knoten zur Folge haben. Mit dieser Kontrolle sind Angreifer in der Lage, Daten zu ändern, Benutzer auszutricksen und möglicherweise die Sicherheit des Netzwerks zu gefährden.

Angreifer können in diesem Zusammenhang eine große Anzahl betrügerischer Knoten verwenden Proof-of-Stake (PoS) Blockchain-Netzwerke können den Konsensmechanismus erheblich beeinflussen und ihnen die Möglichkeit geben, Transaktionen zu ändern und möglicherweise Kryptowährungen doppelt auszugeben.

Gefälschte QR-Codes oder Zahlungsadressen

Auch bei der Verbreitung gefälschter Zahlungsadressen oder QR-Codes kann es zu Address Poisoning kommen. Angreifer übermitteln diese gefälschten Codes häufig in physischer Form an unvorsichtige Benutzer, um sie dazu zu verleiten, Kryptowährungen an einen Ort zu senden, den sie nicht geplant haben.

Beispielsweise könnte ein Hacker QR-Codes für Kryptowährungs-Wallets verbreiten, die echt aussehen, tatsächlich aber geringfügige Änderungen an der verschlüsselten Adresse enthalten. Benutzer, die diese Codes scannen, senden unbeabsichtigt Geld an die Adresse des Angreifers und nicht an die des beabsichtigten Empfängers, was zu finanziellen Verlusten führt.

Adressfälschung

Angreifer, die Adressspoofing nutzen, erstellen Kryptowährungsadressen, die echten Adressen sehr ähnlich sind. Die Idee besteht darin, Benutzer dazu zu verleiten, Geld an die Adresse des Angreifers zu überweisen und nicht an die Adresse des beabsichtigten Empfängers. Bei dieser Methode der Adressvergiftung wird die visuelle Ähnlichkeit zwischen der gefälschten und der echten Adresse ausgenutzt.

Ein Angreifer könnte beispielsweise eine Bitcoin-Adresse erstellen, die der Spendenadresse einer seriösen Wohltätigkeitsorganisation sehr ähnlich ist. Unwissende Spender können unbeabsichtigt Geld an die Adresse des Angreifers überweisen, während sie Spenden an die Organisation senden, wodurch die Gelder zweckentfremdet werden.

Smart-Contract-Schwachstellen

Angreifer nutzen aus Mängel oder Schwachstellen in dezentrale Anwendungen (DApps) oder Smart Contracts auf Blockchain-Systemen zur Durchführung von Address Poisoning. Angreifer können Geld umleiten oder dazu führen, dass sich der Vertrag unbeabsichtigt verhält, indem sie an der Art und Weise herumspielen, wie Transaktionen ausgeführt werden. Benutzer können dadurch Geldverluste erleiden dezentrale Finanzierung (DeFi) Bei unseren Diensten kann es zu Störungen kommen.

Folgen von Adressvergiftungsangriffen

Address-Poisoning-Angriffe können verheerende Auswirkungen sowohl auf einzelne Benutzer als auch auf die Stabilität von Blockchain-Netzwerken haben. Da Angreifer Kryptobestände stehlen oder Transaktionen manipulieren können, um Geld auf ihre eigenen Wallets umzuleiten, verursachen diese Angriffe ihren Opfern häufig große finanzielle Verluste.

Über die finanziellen Verluste hinaus können diese Angriffe auch zu einem Vertrauensverlust bei den Nutzern von Kryptowährungen führen. Das Vertrauen der Benutzer in die Sicherheit und Zuverlässigkeit von Blockchain-Netzwerken und zugehörigen Diensten kann beschädigt werden, wenn sie auf betrügerische Machenschaften hereinfallen oder ihre Wertgegenstände gestohlen werden.

Darüber hinaus befassen sich einige mit Vergiftungsangriffen wie Sybil-Angriffen oder dem Missbrauch von Smart-Vertrag Fehler können dazu führen, dass Blockchain-Netzwerke nicht normal funktionieren, was zu Verzögerungen, Überlastungen oder unvorhergesehenen Folgen führt, die sich auf das gesamte Ökosystem auswirken. Diese Auswirkungen verdeutlichen die Notwendigkeit strenger Sicherheitskontrollen und eines Benutzerbewusstseins im Krypto-Ökosystem, um das Risiko von Adressvergiftungsangriffen zu verringern.

Related: Wie fügt man Wörter in eine Bitcoin-Adresse ein? So funktionieren Vanity-Adressen

So vermeiden Sie Adressvergiftungsattacken

Um die digitalen Vermögenswerte der Benutzer zu schützen und Blockchain-Netzwerke sicher zu halten, ist es wichtig, Adressvergiftungsangriffe in der Welt der Kryptowährungen zu vermeiden. Die folgenden Möglichkeiten können dabei helfen, nicht zum Ziel solcher Angriffe zu werden:

Verwenden Sie neue Adressen

Durch die Erstellung einer neuen Krypto-Wallet-Adresse für jede Transaktion kann die Wahrscheinlichkeit verringert werden, dass Angreifer eine Adresse mit der Identität einer Person oder früheren Transaktionen in Verbindung bringen. Beispielsweise können Adressvergiftungsangriffe durch die Verwendung reduziert werden hierarchische deterministische (HD) Wallets, die für jede Transaktion neue Adressen erstellen und die Vorhersehbarkeit von Adressen verringern.

Die Verwendung einer HD-Wallet erhöht den Schutz eines Benutzers vor Address-Poisoning-Angriffen, da die automatische Adressrotation der Wallet es Hackern erschwert, Gelder umzuleiten.

Nutzen Sie Hardware-Wallets

Im Vergleich zu Software-Wallets Hardware-Geldbörsen sind eine sicherere Alternative. Sie minimieren die Gefährdung, indem sie private Schlüssel offline halten.

Seien Sie vorsichtig, wenn Sie öffentliche Adressen offenlegen

Menschen sollten bei der Offenlegung ihrer Krypto-Adressen im öffentlichen Raum, insbesondere auf Social-Media-Seiten, Vorsicht walten lassen und sich für die Verwendung von Pseudonymen entscheiden.

Wählen Sie seriöse Wallets

Um sich vor Address Poisoning und anderen Angriffen zu schützen, ist es wichtig, bekannte Wallet-Anbieter zu nutzen, die für ihre Sicherheitsfunktionen und regelmäßigen Software-Updates bekannt sind.

Regelmäßige Updates

Um vor Address-Poisoning-Angriffen geschützt zu bleiben, ist es wichtig, die Wallet-Software regelmäßig mit den neuesten Sicherheitsupdates zu aktualisieren.

Implementieren Sie Whitelisting

Verwenden Sie die Whitelisting zur Begrenzung von Transaktionen an seriöse Quellen. Bei einigen Wallets oder Diensten können Benutzer bestimmte Adressen auf die Whitelist setzen, die Geld an ihre Wallets senden können.

Erwägen Sie Multisig-Wallets

Wallets, die mehrere private Schlüssel benötigen, um eine Transaktion zu genehmigen, werden als Wallets bezeichnet Multisignatur-(Multisig-)Wallets. Diese Wallets können ein zusätzliches Maß an Schutz bieten, indem sie mehrere Signaturen erfordern, um eine Transaktion zu genehmigen.

Nutzen Sie Blockchain-Analysetools

Um potenziell schädliches Verhalten zu erkennen, können Menschen eingehende Transaktionen mithilfe von Blockchain-Analysetools verfolgen und untersuchen. Scheinbar triviales Senden, kleine Mengen Krypto (Staub) an zahlreiche Adressen ist eine gängige Praxis, die als Staubwischen bezeichnet wird. Analysten können potenzielle Vergiftungsbemühungen erkennen, indem sie diese Staubhandelsmuster untersuchen.

Nicht ausgegebene Transaktionsausgaben (UTXOs) mit winzigen Mengen an Kryptowährung sind häufig die Folge von Staubtransaktionen. Analysten können möglicherweise vergiftete Adressen lokalisieren, indem sie UTXOs ausfindig machen, die mit Dust-Transaktionen verbunden sind.

Melden Sie mutmaßliche Angriffe

Einzelpersonen sollten im Falle eines Verdachts auf einen Address-Poisoning-Angriff sofort reagieren, indem sie sich über die offiziellen Supportkanäle an das Unternehmen wenden, das ihr Krypto-Wallet bereitstellt, und den Vorfall detailliert schildern.

Darüber hinaus können sie den Vorfall den zuständigen Strafverfolgungs- oder Regulierungsbehörden zur weiteren Untersuchung und möglichen rechtlichen Schritten melden, wenn der Angriff mit erheblichem finanziellen Schaden oder böswilliger Absicht einherging. Um mögliche Risiken zu reduzieren und sowohl individuelle als auch Gruppeninteressen im Kryptowährungs-Ökosystem zu wahren, ist eine rechtzeitige Berichterstattung unerlässlich.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- ChartPrime. Verbessern Sie Ihr Handelsspiel mit ChartPrime. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :Ist

- :nicht

- :Wo

- $UP

- a

- Fähigkeit

- Fähig

- Missbrauch

- Zugang

- erwerben

- Action

- Aktionen

- Akteure

- präsentieren

- berührt das Schneidwerkzeug

- Zusätzliche

- Adresse

- Adressen

- Vorteil

- beeinflussen

- gegen

- erlauben

- ebenfalls

- Alternative

- unter

- Beträge

- an

- Analyse

- Business Analysten

- und

- Anwendungen

- genehmigen

- SIND

- Artikel

- AS

- fragen

- Details

- damit verbundenen

- Attacke

- Anschläge

- Aufmerksamkeit

- Verwaltung

- Genehmigung

- automatische

- vermeiden

- Bewusstsein

- ein Weg

- BE

- weil

- Bevor

- Sein

- zwischen

- Bitcoin

- Bitcoin Adresse

- Blockchain

- Blockchain-Analyse

- Blockchain-Netzwerk

- Blockchain-Netzwerke

- blockchain Technologie

- beide

- bauen

- Building

- aber

- by

- CAN

- durchgeführt

- tragen

- Verursachen

- Ursachen

- Vorsicht

- Chance

- Übernehmen

- Änderungen

- Ändern

- Kanäle

- Charity

- eng

- Codes

- Cointelegraph

- gemeinsam

- Kommunikation

- community

- Unternehmen

- Unternehmen

- verglichen

- kompromittierend

- Leiten

- Vertrauen

- Verwirrung

- Stauung

- Sie

- Sich zusammenschliessen

- Konsens

- Konsensmechanismus

- Folgen

- erheblich

- konsequent

- konstante

- KUNDEN

- Kontext

- Vertrag

- Verträge

- Smartgeräte App

- Steuerung

- erstellen

- Erstellen

- Schaffung

- Kriminell

- wichtig

- Krypto

- Krypto-Ökosystem

- Krypto Raum

- Krypto Brieftasche

- Kryptowährungen

- kryptowährung

- Kryptowährungs-Ökosystem

- Kryptowährung Exchange

- Cryptocurrency Brieftaschen

- kryptographisch

- Kunde

- Kundengelder

- DApps

- technische Daten

- Ablehnen

- verringert

- DeFi

- Grad

- Verzögerungen

- Übergeben

- Reiseziel

- bestimmt

- Detaillierung

- verheerend

- Gerät

- DID

- schwer

- digital

- Digitale Assets

- Offenlegung

- unangemessen

- Störung

- Störungen

- deutlich

- verteilt

- do

- Spende

- Spenden

- Staub

- jeder

- Ökosystem

- bewirken

- Wirksamkeit

- Effekten

- Anstrengung

- Bemühungen

- entweder

- E-Mails

- umfassen

- Durchsetzung

- Ganz

- insbesondere

- essential

- Astraleum

- Event

- genau

- untersuchen

- Untersuchen

- Beispiel

- Austausch-

- Warenumtausch

- Training

- ERFAHRUNGEN

- Erklären

- Ausbeutung

- Belichtung

- Fälschung

- Fallen

- falsch

- Eigenschaften

- Zahlen

- Finanzen

- Revolution

- Fehler

- Mängel

- Folgende

- Aussichten für

- unten stehende Formular

- betrügerisch

- häufig

- frisch

- für

- funktioniert

- Mittel

- weiter

- Gewinnen

- gewonnen

- Allgemeines

- Richte deinen Sinn auf das,

- bekommen

- bekommen

- Unterstützung

- Gruppe an

- Hacker

- Hacker

- passieren

- Hardware

- schaden

- schädlich

- Haben

- Hilfe

- Hervorheben

- Geschichte

- Holdings

- Ultraschall

- Hilfe

- HTTPS

- Idee

- Identitäten

- Identitätsschutz

- if

- illegal

- wichtig

- in

- versehentlich

- das

- Eingehende

- Steigert

- Krankengymnastik

- beeinflussen

- Information

- Instanz

- Integrität

- beabsichtigt

- Absicht

- Interessen

- in

- Einführung

- Untersuchung

- beteiligt

- IT

- Gefährden

- jpg

- Behalten

- Aufbewahrung

- Tasten

- Art

- bekannt

- grosse

- Recht

- Strafverfolgung

- führenden

- Rechtlich

- Klage

- Gefällt mir

- LIMIT

- Standorte

- Log

- login

- aussehen

- SIEHT AUS

- Verluste

- gemacht

- MACHT

- Malware

- Manipulation

- Kann..

- vielleicht

- Mechanismus

- Medien

- Methode

- Methoden

- könnte

- Moll

- Mildern

- ändern

- Geld

- Geld

- Überwachen

- mehr

- meist

- mehrere

- Multisig

- Need

- Netzwerk

- Netzwerksicherheit

- Netzwerke

- Neu

- Neueste

- Fiber Node

- normal

- Normalerweise

- Notiz..

- Anzahl

- und viele

- erhalten

- Auftreten

- of

- offiziell

- Offline-Bereich.

- vorgenommen,

- on

- einmal

- EINEM

- Einsen

- die

- Betrieb

- Einkauf & Prozesse

- or

- Organisation

- Andere

- übrig

- besitzen

- besondere

- passt

- Schnittmuster

- Muster

- Zahlung

- Personen

- Phishing

- falsch

- Sätze

- physikalisch

- Plan

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Po

- möglich

- gegebenenfalls

- Potenzial

- möglicherweise

- Praxis

- vorherrschend

- verhindern

- privat

- Private Schlüssel

- Verfahren

- Risiken zu minimieren

- geschützt

- Sicherheit

- Protokolle

- die

- Anbieter

- bietet

- Öffentlichkeit

- setzen

- QR-Codes

- lieber

- echt

- Reich

- umleiten

- Veteran

- Reduziert

- Reduzierung

- bezeichnet

- regulär

- Regulierungsbehörden

- bezogene

- relevant

- berichten

- Reporting

- seriöse

- erfordern

- Reagieren

- Folge

- Wiederverwendung

- zeigen

- Recht

- Risiken

- Riskant

- Routing

- gleich

- Scan

- Regelungen

- Verbindung

- Sicherheitdienst

- Sicherheitsrisiken

- scheinbar

- senden

- Sendung

- empfindlich

- ernst

- brauchen

- Lösungen

- mehrere

- sollte

- Unterschriften

- Bedeutung

- bedeutend

- Seiten

- smart

- Smart-Vertrag

- Smart Contracts

- glätten

- So

- Social Media

- Social Media

- Software

- einige

- Quelle

- Quellen

- Raumfahrt

- Spot

- Stabilität

- bleiben

- gestohlen

- Strategien

- Streng

- stark

- wesentlich

- so

- Support

- Systeme und Techniken

- Taktik

- Nehmen

- Target

- Technologie

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Quelle

- die Welt

- ihr

- Sie

- Diese

- vom Nutzer definierten

- Ding

- fehlen uns die Worte.

- Durch

- rechtzeitig

- zu

- Werkzeuge

- aufnehmen

- verfolgen sind

- Handel

- der Verkehr

- Transaktion

- Transaktionen

- privaten Transfer

- Übertragen

- Vertrauen

- versuchen

- tippe

- Typen

- unbefugt

- für

- Untergraben

- unvorhergesehen

- einzigartiges

- Aktualisierung

- Updates

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- VANITY

- Vielfalt

- Opfer

- Sicherheitslücken

- Wallet

- Börsen

- Wege

- Webseite

- Webseiten

- bekannt

- Was

- wann

- welche

- während

- Whitelist

- WHO

- werden wir

- mit

- .

- ohne

- Worte

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- Zephyrnet