Lesezeit: 6 Minuten

In der Web3-Welt treten Phishing-Versuche in einer Vielzahl von Formen auf. Da sich die Technologie noch in der Entwicklung befindet, können neue Arten von Angriffen entstehen. Einige Angriffe, wie z. B. Ice-Phishing, sind spezifisch für Web3, während andere den häufigeren Credential-Phishing-Angriffen auf Web2 ähneln.

Bevor wir wissen, was genau ein Ice-Phishing-Angriff ist und wie er funktioniert, wollen wir zunächst verstehen, wie Transaktionen in Blockchain signiert werden und was Token-Zulassung sind.

Unterzeichnung einer Transaktion

Wir können uns mit Wallets wie z. B. mit dezentralen Anwendungen verbinden Metamask um Aktionen wie Verleihen, Leihen, Kaufen von NFT usw. auszuführen. Böswillige Benutzer versuchen, die Tatsache auszunutzen, dass Benutzer Transaktionen mit ihrer Metamask signieren müssen, um diese Aktionen auszuführen.

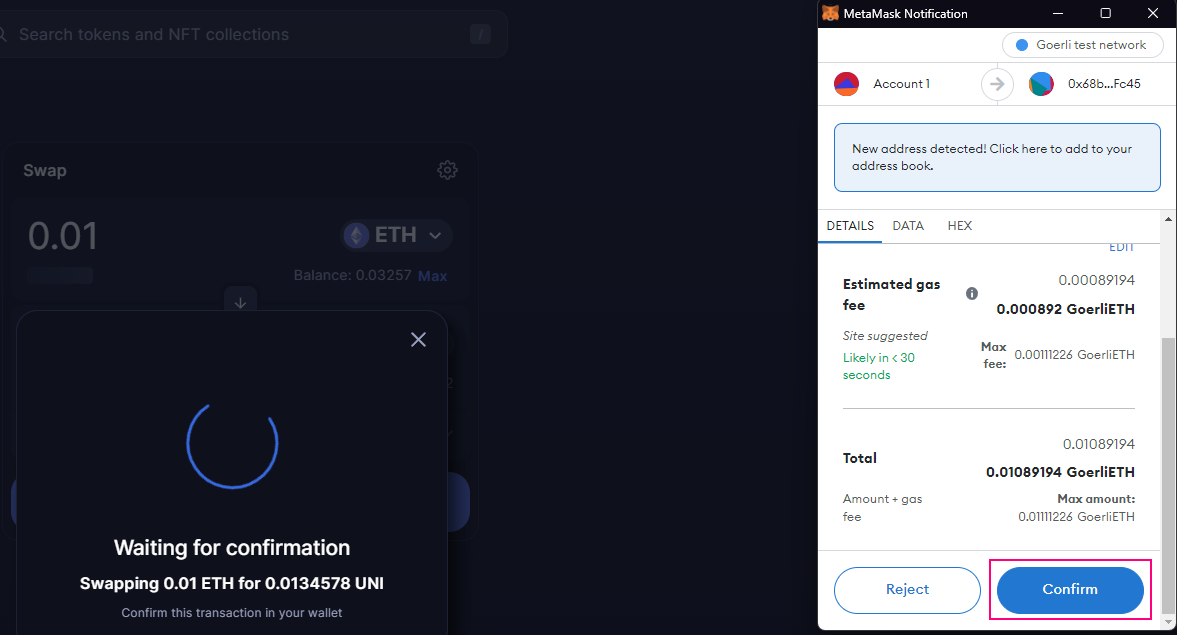

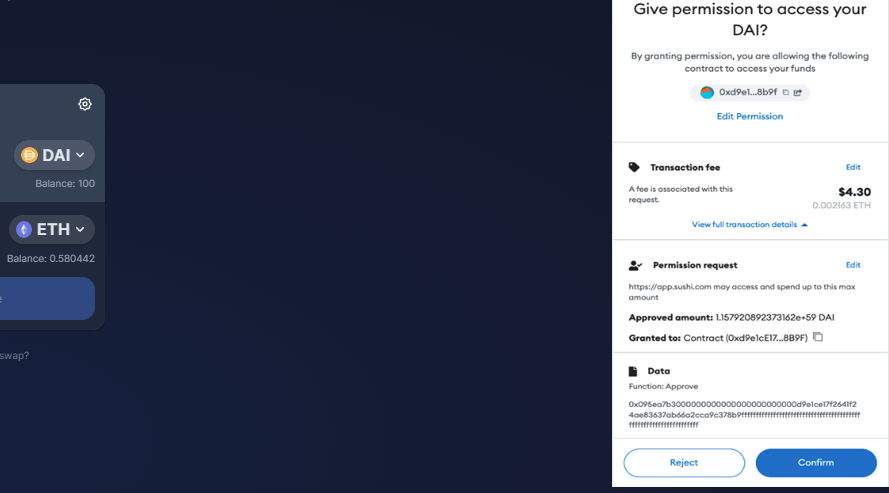

Das Metamask-Popup erscheint und fragt den Benutzer, ob er die Transaktion bestätigen oder abbrechen möchte, wenn eine App eine On-Chain-Operation durchführen muss. Siehe das folgende Bild.

Im obigen Beispiel können wir sehen, dass Metamask uns zur Bestätigung auffordert, wenn wir ETH gegen UNI-Token tauschen. Die Transaktion wird ausgeführt, sobald wir sie bestätigen. Infolgedessen kann es schwieriger sein zu verstehen, welche Aktivitäten Sie bei einigen Transaktionen zulassen, insbesondere wenn wir eine Reihe von Handlungen statt einer einzelnen sofortigen Handlung zulassen. Diese Unklarheit wollen Angreifer beim Ice-Phishing ausnutzen.

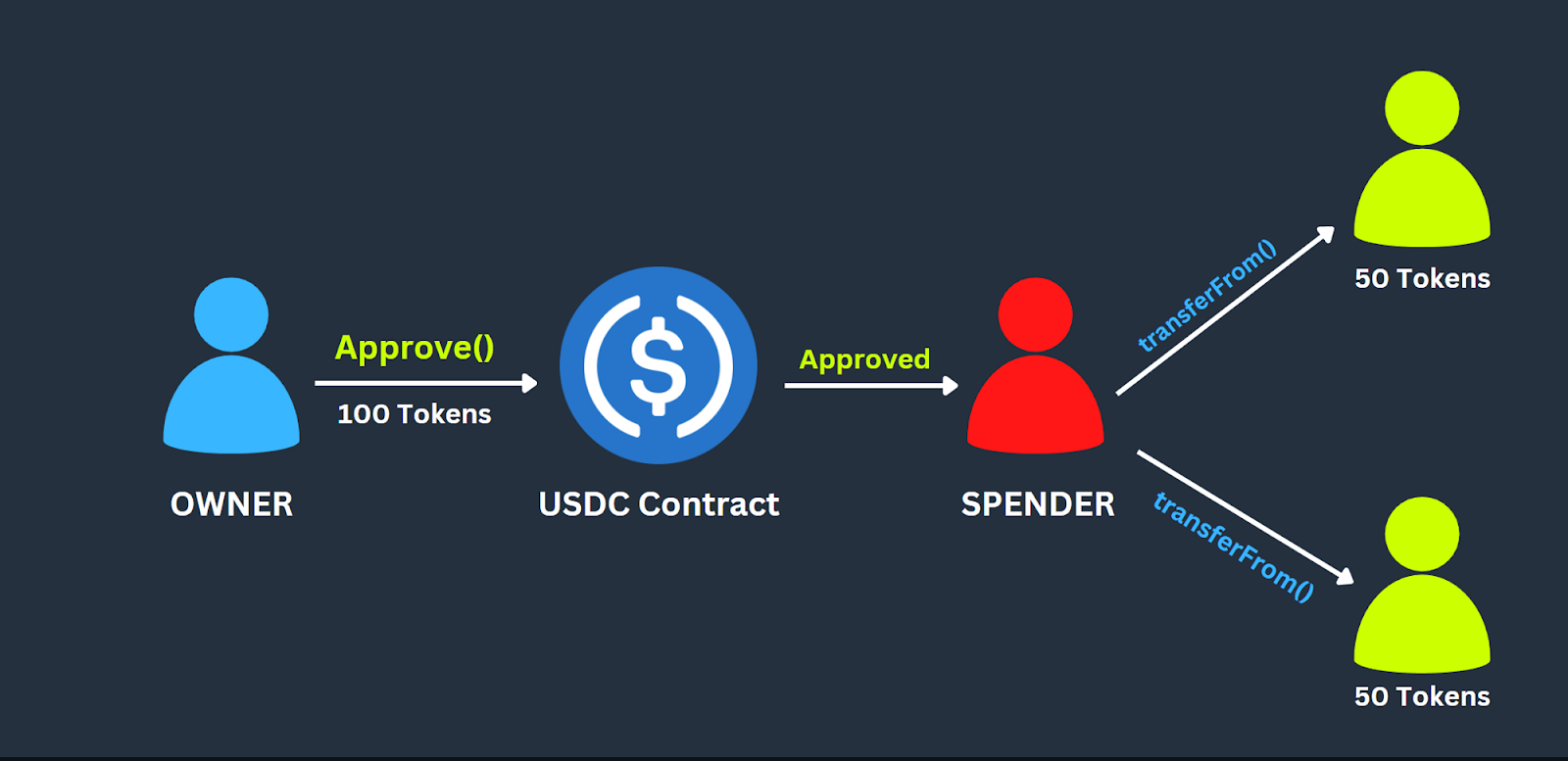

Token-Zulage

Eine Transaktion, bei der ein Token-Eigentümer einen Token-Spender autorisiert, den Token-Betrag im Namen des Token-Eigentümers auszugeben. Ein Eigentümer kann eine Token-Zulage für bereitstellen nicht fungible und fungible Token. Der Besitzer ist das Konto, das die Token besitzt und dem Spender die Zulage gewährt.

Was ist Ice-Phishing?

Einfach ausgedrückt bedeutet Ice Phishing, einen Benutzer dazu zu bringen, eine böswillige Transaktion zu signieren, damit der Angreifer die Kontrolle über die Krypto-Assets erlangen kann.

Bei der „Ice-Phishing“-Methode geht es nicht darum, die privaten Schlüssel einer anderen Person zu stehlen. Stattdessen muss versucht werden, einen Benutzer dazu zu bringen, eine Transaktion zu genehmigen, die dem Angreifer die Kontrolle über die Token des Benutzers gewährt.

Genehmigungen sind eine häufige Art von Transaktionen, die Interaktionen der Benutzer mit DeFi-Protokollen ermöglichen. Dies macht Ice-Phishing zu einer erheblichen Bedrohung für Web3-Investoren, da Sie für die Interaktion mit DeFi-Protokollen die Erlaubnis zur Interaktion erteilen müssen.

Wie funktioniert der Angriff?

Der Angreifer führt diesen Angriff in zwei Schritten aus:

1. Opfer dazu bringen, Genehmigungstransaktionen zu unterzeichnen:

Angreifer erstellen betrügerische Websites, die sich als DEX ausgeben, z. B. SushiSwap, oder als Hilfeseite für ein Kryptoprodukt.

Der Angreifer verschickt diese bösartigen Links normalerweise zu Werbegeschenken und „exklusiven“ NFT-Mints, Phishing-E-Mails, Tweets, Discords usw des Verpassens) unter den Benutzern. Siehe das Beispiel unten:

Betrüger sind erfolgreich, wenn sie Benutzer dazu verleiten können, Brieftaschen mit ihren bösartigen Websites zu verbinden, und Benutzer dazu manipulieren, Genehmigungen zu unterschreiben, um ihr Vermögen auszugeben.

2. Stehlen von Token aus den Brieftaschen der Benutzer:

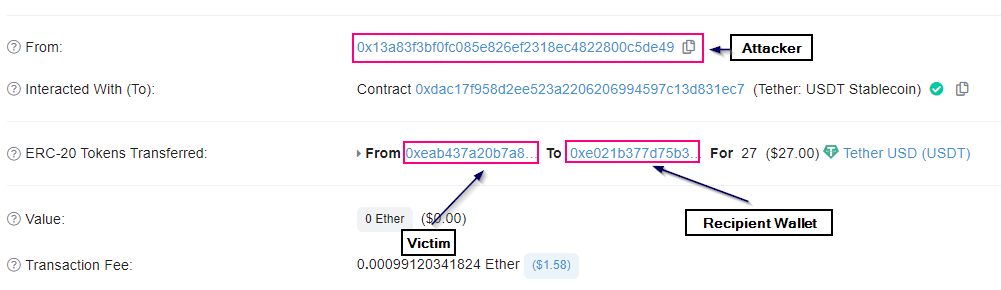

Sobald der Benutzer die Token an die Adresse des böswilligen Angreifers genehmigt. Der Angreifer ruft die Funktion transferFrom auf und überträgt alle Token auf sein Wallet. Der Betrug umfasst normalerweise mindestens zwei Brieftaschen. Zunächst das Ice-Phishing-Wallet, dem die Nutzer ihre Zustimmung gegeben hatten, und dann das Recipient-Wallet, wo der Angreifer die Token transferiert hat.

Badger DAO-Fallstudie

Badger ist ein DeFi-Protokoll, mit dem man Zinsen auf Einlagen verdienen kann. Am 2. Dezember 2021 wurde BadgerDAO einem Ice-Phishing-Angriff ausgesetzt. Der Cloudflare-API-Schlüssel von Badger wurde kompromittiert, wodurch der Angreifer die Front-End-Infrastruktur übernehmen konnte.

Der Angreifer konnte so bösartige Skripte in das Frontend einschleusen. Jetzt versuchten die Benutzer, sich mit BadgerDAO zu verbinden, weil sie dachten, sie würden Token hinterlegen, um einen Ertrag zu erzielen. Dennoch gewährte die eigentliche Transaktion, die sie unterzeichneten, den Angreifern vollständigen Zugriff auf ihre Vermögenswerte.

Angreifer nahmen Millionen von den Konten der Opfer und wählten gezielt Personen mit höheren Guthaben aus, um sie anzugreifen. Sie änderten im Laufe des Tages ihr Drehbuch, um unentdeckt zu bleiben. Schließlich erkannte BadgerDAO den Angriff und stoppte den Smart Contract, aber die Exploiter hatten bereits rund 121 Millionen US-Dollar von 200 Konten gestohlen.

So schützen Sie sich

Klicken Sie nicht auf verdächtige Links: Um Phishing-URLs und Domain-Squatter zu vermeiden, verwenden Sie nur die verifizierte URL, um auf dApps und Dienste zuzugreifen. Die Projekt-URL ist im Zweifelsfall normalerweise auf ihrem verifizierten Twitter-Konto verfügbar.

Überprüfen Sie die Transaktion vor der Unterzeichnung: Es ist wichtig, die Details der Transaktion zu lesen, bevor Sie sie in Metamask oder einer anderen Brieftasche signieren, um sicherzustellen, dass die von Ihnen beabsichtigten Aktionen ausgeführt werden.

Verwalten Sie Ihre Krypto-Assets über mehrere Wallets: Verteilen Sie Ihre Kryptowährungsbestände, speichern Sie langfristige Investitionen und wertvolle NFTs in Cold Storage wie Hardware-Wallets, während Sie Gelder für regelmäßige Transaktionen und aktivere dApps in einer anderen Hot-Wallet aufbewahren.

Überprüfen Sie die Genehmigung regelmäßig und widerrufen Sie sie: Es ist immer eine gute Idee, Ihre Berechtigungen regelmäßig zu überprüfen und zu widerrufen, insbesondere für NFT-Marktplätze, wenn Sie eine DApp nicht aktiv nutzen. Dies minimiert Ihre Chance, Geld durch Exploits oder Angriffe zu verlieren, und verringert die Auswirkungen von Phishing-Betrug. Sie können verwenden Widerrufen.cash or Etherscan-Token-Genehmigungsprüfer für sie.

Informieren Sie sich über Scams, um sie zu vermeiden: Achten Sie auf Betrug und melden Sie ungewöhnliches Verhalten. Das Melden von Betrug hilft den Sicherheitsexperten und den Strafverfolgungsbehörden dabei, Betrüger zu fangen, bevor sie zu viel Schaden anrichten.

Zusammenfassung

Ice-Phishing-Angriffe und andere Kryptowährungsbetrügereien werden wahrscheinlich immer häufiger auftreten, wenn der Kryptomarkt weiter wächst. Aufmerksamkeit und Aufklärung sind die besten Sicherheitsvorkehrungen. Benutzer sollten sich bewusst sein, wie diese Betrügereien funktionieren, damit sie die entsprechenden Vorkehrungen treffen können, um sich selbst zu schützen. Es lohnt sich immer, sich einen zusätzlichen Moment Zeit zu nehmen, um zu bestätigen, dass die URL, mit der Sie interagieren, sowohl in der Kette als auch von einer zuverlässigen Quelle validiert wurde.

FAQs

Was soll ich tun, wenn ich einen Ice-Phishing-Versuch vermute?

Überprüfen und widerrufen Sie Ihre Genehmigungen für alle Adressen, die möglicherweise Ihre Brieftasche kompromittiert haben. https://etherscan.io/tokenapprovalchecker. Übertragen Sie auch alle Ihre Gelder auf andere Geldbörsen.

Wie kann ich mich vor Ice-Phishing schützen?

Um sich vor Ice-Phishing-Angriffen zu schützen, sollten Sie bei unerwünschten E-Mails, Nachrichten und Telefonanrufen vorsichtig sein, selbst wenn diese von einer seriösen Quelle zu stammen scheinen. Überprüfen Sie die Transaktion, bevor Sie sie unterschreiben.

Wie kann ich Genehmigungen für eine Adresse widerrufen?

Sie können verwenden Widerrufen.cash or Etherscan-Token-Genehmigungsprüfer zum Entfernen von Genehmigungen für eine Adresse.

24 Views

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Fähig

- oben

- Zugang

- Konto

- Trading Konten

- Action

- Aktionen

- aktiv

- aktiv

- Aktivitäten

- Handlungen

- Adresse

- Adressen

- Vorteil

- Alle

- Zulassen

- erlaubt

- bereits

- immer

- unter

- Betrag

- und

- Bienen

- App

- erscheinen

- Anwendungen

- angemessen

- Genehmigung

- um

- Details

- Attacke

- Anschläge

- Versuche

- Aufmerksamkeit

- verfügbar

- Guthaben

- Bevor

- unten

- Blockchain

- Ausleihen

- Aufrufe

- Häuser

- Bargeld

- Verursachen

- vorsichtig

- Chance

- wählten

- Clarity

- CloudFlare

- Cold Storage

- wie die

- gemeinsam

- abschließen

- Kompromittiert

- Schichtannahme

- Vernetz Dich

- Sich zusammenschliessen

- erheblich

- konstruieren

- weiter

- Vertrag

- Smartgeräte App

- Abdeckung

- Erstellen

- KREDENTIAL

- Krypto

- Krypto-Markt

- Krypto-Assets

- kryptowährung

- DAO

- dapp

- DApps

- Tag

- Dezember

- dezentralisiert

- Dezentrale Anwendungen

- DeFi

- DEFI-PROTOKOLL

- DeFi-Protokolle

- Ablagerungen

- Details

- Entwicklung

- Dex

- anders

- schwer

- verteilen

- Domain

- zweifeln

- verdienen

- Bildungswesen

- Anstrengung

- Sonst

- E-Mails

- Durchsetzung

- gewährleisten

- insbesondere

- essential

- etc

- ETH

- Etherscan

- Sogar

- schließlich

- genau

- Beispiel

- ausführen

- Führt aus

- Ausnutzen

- Abenteuer

- extra

- Auge

- Angst

- Vorname

- FOMO

- Formen

- Betrügern

- betrügerisch

- häufig

- für

- Materials des

- Vorderes Ende

- Funktion

- Mittel

- Fungible

- Gewinnen

- bekommen

- bekommen

- Giveaways

- gegeben

- Go

- gut

- gewähren

- erteilt

- für Balkonkraftwerke Reduzierung

- Wachsen Sie über sich hinaus

- Hardware

- Hardware-Geldbörsen

- Hilfe

- höher

- Holdings

- HEISS

- Heiße Brieftasche

- Ultraschall

- Hilfe

- HTTPS

- EIS

- Idee

- Image

- unmittelbar

- Impact der HXNUMXO Observatorien

- in

- Einzelpersonen

- Infrastruktur

- anfänglich

- beantragen müssen

- interagieren

- Interaktion

- Interaktionen

- Interesse

- Investments

- Investoren

- beteiligen

- IT

- springen

- Behalten

- Aufbewahrung

- Wesentliche

- Tasten

- Wissend

- Mangel

- Recht

- Strafverfolgung

- Darlehen

- Links

- langfristig

- suchen

- verlieren

- MACHT

- Markt

- Markt

- Nachrichten

- MetaMask

- Methode

- Million

- Millionen

- Kommt demnächst...

- Moment

- Geld

- mehr

- mehrere

- Neu

- NFT

- NFT-Marktplätze

- NFTs

- On-Chain

- EINEM

- betreiben

- Betrieb

- Andere

- Anders

- Eigentümer

- Besitzt

- besonders

- Personen

- Ausführen

- Erlaubnis

- Phishing

- Phishing-Attacke

- Phishing-Attacken

- Phishing Scams

- Telefon

- Anrufe

- Plato

- Datenintelligenz von Plato

- PlatoData

- Pop-up

- vorherrschend

- privat

- Private Schlüssel

- wahrscheinlich

- Produkt

- Profis

- Projekt

- Werbe-

- Risiken zu minimieren

- Protokoll

- Protokolle

- die

- Kauf

- Schieben

- Quillhash

- Lesen Sie mehr

- anerkannt

- reduziert

- regulär

- zuverlässig

- bleiben

- Entfernen

- berichten

- Reporting

- seriöse

- erfordert

- Folge

- Überprüfen

- Rise

- Safe

- Betrug

- Betrug

- Sicherheitdienst

- Sinn

- Modellreihe

- Lösungen

- sollte

- Schild

- unterzeichnet

- Unterzeichnung

- Einfacher

- da

- Single

- smart

- Smart-Vertrag

- So

- einige

- Jemand,

- Quelle

- spezifisch

- speziell

- verbringen

- Shritte

- Immer noch

- gestohlen

- Lagerung

- Erfolg haben

- so

- Sushiswap

- misstrauisch

- Nehmen

- Target

- Technologie

- AGB

- Das

- ihr

- sich

- Denken

- Bedrohung

- Durch

- während

- Zeit

- zu

- Zeichen

- Tokens

- auch

- Transaktion

- Transaktionen

- privaten Transfer

- übertragen

- Transfers

- was immer dies auch sein sollte.

- Tweets

- für

- verstehen

- UNI

- Unverlangt

- aktualisiert

- Dringlichkeit

- URL

- us

- -

- Mitglied

- Nutzer

- gewöhnlich

- validiert

- wertvoll

- Vielfalt

- verified

- überprüfen

- Opfer

- Wallet

- Börsen

- Web2

- Web3

- Web3-Welt

- Webseiten

- Was

- ob

- welche

- während

- werden wir

- Werk

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- lohnend

- Ausbeute

- Du

- Ihr

- sich selbst

- Zephyrnet