Lesezeit: 5 MinutenEs gibt ein Dilemma bei der Ereignissammlung von EDR-Produkten (Endpoint Detection and Response). Das Sammeln aller von Endpunkten generierten Ereignisse bedeutet Engpässe auf dem Endpunkt und im Netzwerk. Wenn Sie weniger sammeln, können wichtige Ereignisse fehlen. Das Sammeln von mehr kann zu Endpunkten mit geringer Leistung führen.

Aktuelle EDR-Anbieter, einschließlich Crowdstrike, verwenden ein vordefiniertes Ereignisschema, in dem alle in ihren Agenten fest codiert sind. Crowdstrike gibt bekannt, dass 400 verschiedene Ereignisse (von denen ein Prozent ihre eigenen agentenbezogenen Ereignisse sind) statisch sind und vordefinierte Regeln wie die Überprüfung bestimmter Speicherorte von Registrierungsdateien usw. enthalten.

Die folgenden sind ihre Top-Event-Kategorien:

- Registrierungsereignisse

- Dateiereignisse

- Verhaltensereignisse

- Browser-Ereignisse

- Zwischenablage-Operationen

- Ereignisse verarbeiten

- Geplante Aufgabenereignisse

- Service-Events

- Thread-Ereignisse

- Umgebungsvariablen

- FW Veranstaltungen

- IOA-Regelereignisse

- NetShare-Ereignisse

- USB-Ereignisse

- Injektionsereignisse

- Netzwerk-Events

- Windows-Ereignisprotokoll

- FS-Ereignisse

- Ereignisse installieren

- Java-Ereignisse

- Kernel-Ereignisse

- Modulereignisse

- LSASS-Ereignisse

- Quarantäneaktionen

- Ransomware-Aktionen

- SMB-Client-Ereignisse

Für jede Kategorie werden bestimmte Ereignisse wie PdfFileWritten, DmpFileWritten, DexFileWritten usw. generiert. Dies sind jedoch alle Dateischreibvorgänge, bei denen nur der Dateityp geändert wurde. Gleiches gilt für Registrierungsereignisse, Serviceereignisse usw.

Aber was ist mit dem Dateischreibvorgang in einen unbekannten oder generischen Dateityp? Was ist nicht nur mit einer Veranstaltung, sondern mit einer Reihe von Veranstaltungen? Oder Häufigkeit von Ereignissen? Oder Muster derselben Ereignisse, die wichtig sind? In solchen Fällen hat ein statisches Ereignismodell wie das von Crowdstrike nur einen sehr begrenzten Umfang, um diese neuen APT-Angriffe zu erkennen. Wir können das Crowdstrike-Ereignismodell als „signaturbasierte Ereignissammlung“ betrachten, die den alten signaturbasierten AV-Scannern sehr ähnlich ist.

Comodos Dragon Enterprise wird vorgestellt "Adaptive Ereignismodellierung" wo Ereignisse aus Basisdeskriptoren wie definiert werden

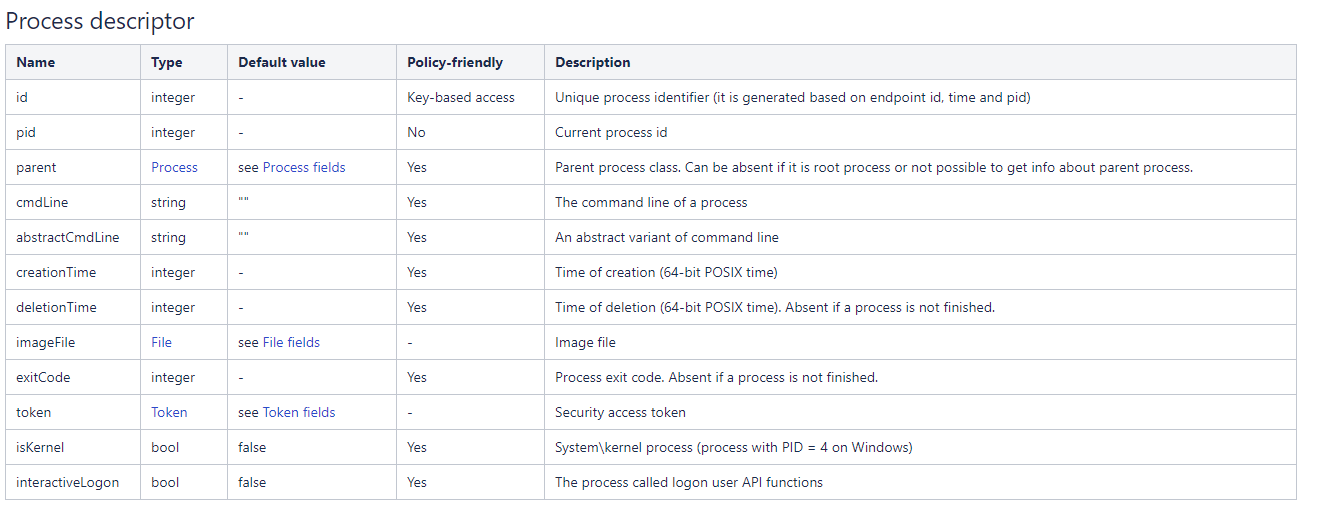

Verarbeiten:

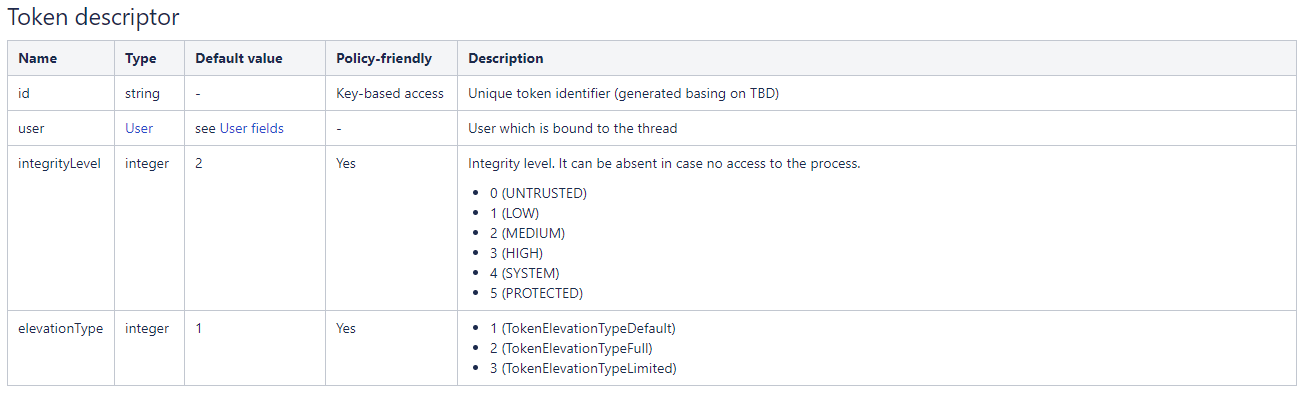

Token:

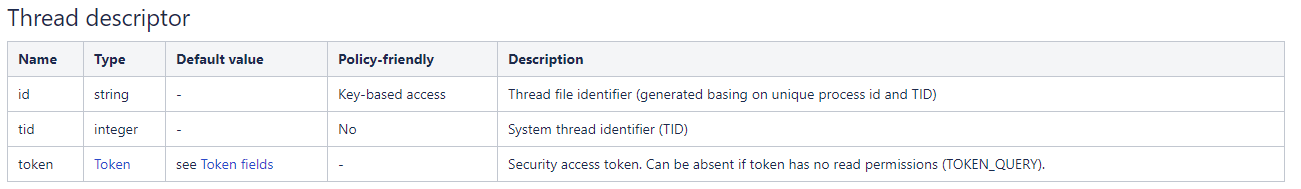

Faden:

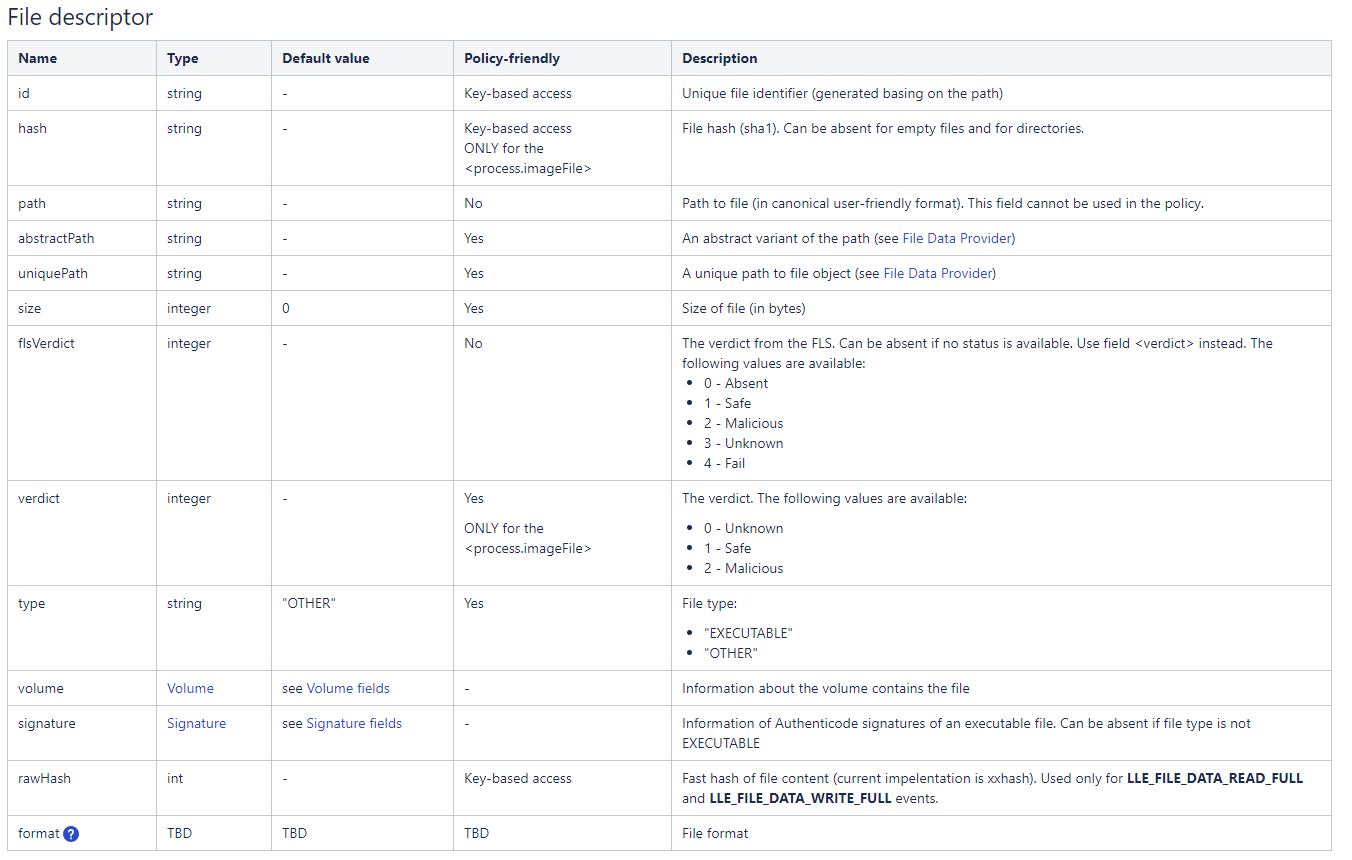

Datei:

Einige andere Deskriptoren sind:

- Mitglied

- Registratur

- Memory

- Netzwerk

- Service,

- Volumen,

- IP usw.

und die Ereignisse auf niedriger Ebene (LLE) werden als Ergebnis einer elementaren Aktivität erzeugt. Diese basieren auf Rohereignissen aus verschiedenen Komponenten, bieten jedoch eine gewisse Abstraktionsschicht aus Ereignisquellen sowie API-spezifischen und Controller-spezifischen Daten. Beispielsweise können verschiedene Rohereignisse von verschiedenen Controllern und mit unterschiedlichen Feldern in eine LLE eines Typs konvertiert werden.

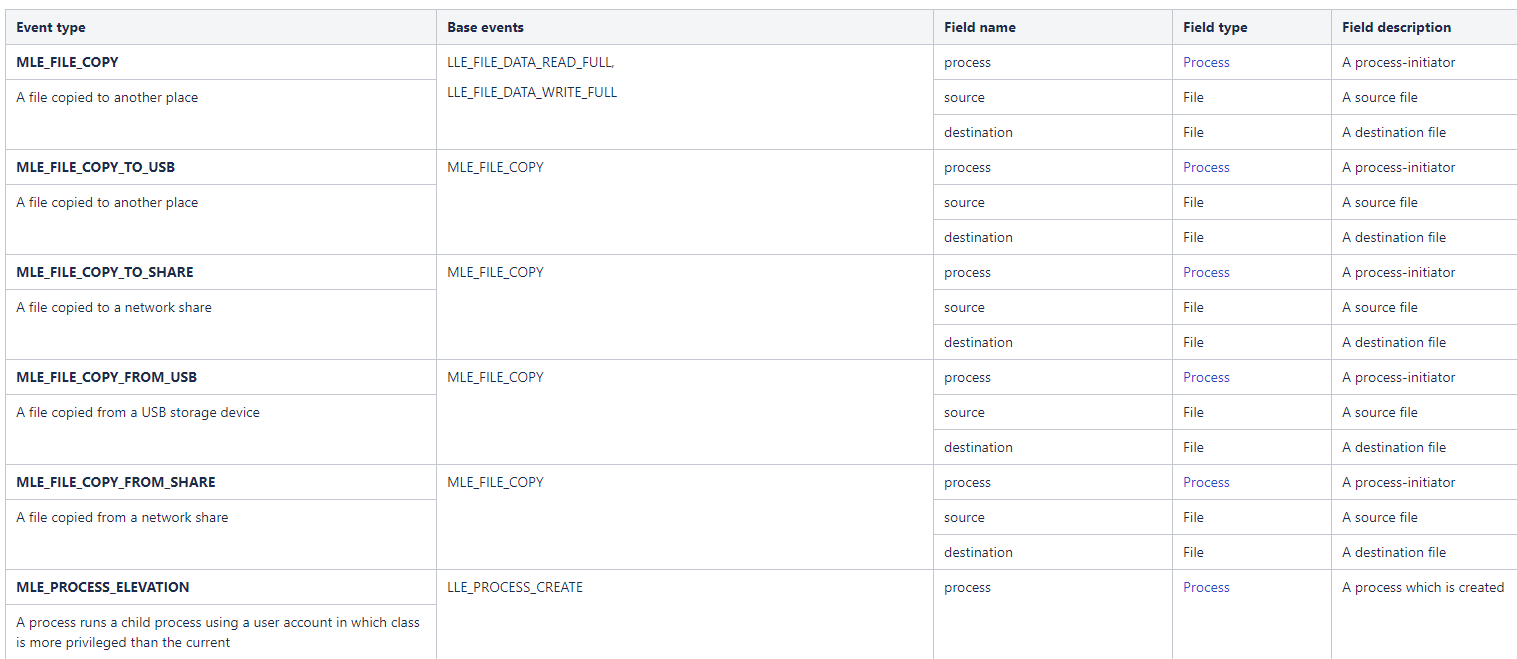

Die Ereignisse der mittleren Ebene (Middle Level Level, MLE) sind Ereignisse, die als Ergebnis einer Folge von LLE generiert werden. Einige Beispiele sind unten angegeben:

Sie werden normalerweise durch lokale Muster erzeugt, die mit Komponenten übereinstimmen. Jeder Ereignisdeskriptor verfügt über eigene Felder. Die Ereignisse haben jedoch gemeinsame Standardfelder.

Der Ereignisdeskriptor wird beim Richtlinienabgleich verwendet. Die Richtlinie kann auf die Felder in den Bedingungsregeln zugreifen und diese mit vordefinierten Werten vergleichen. Es können jedoch nicht alle Ereignisfelder zur Richtlinienprüfung verwendet werden.

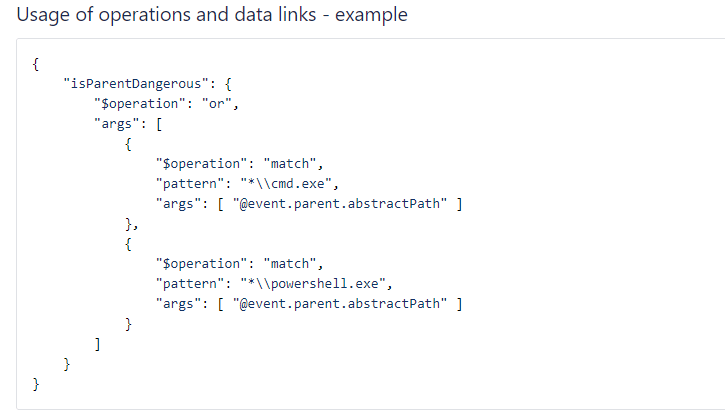

Einige Felder sind keine Skalartypen, sondern komplexe Typen (Wörterbücher und Sequenzen). Der Zugriff auf die Wörterbuchfelder erfolgt über ".". Der Zugriff auf die Sequenzfelder erfolgt über die Notation „[]“. Die Beispiele sind unten:

Prozess.pid

Prozess.Eltern.pid

process.accessMask [0]

Abbildung 1 Beispiel für Richtlinien zur adaptiven Ereignismodellierung

Die logischen Objekte (wie Prozess, Datei, Benutzer) in Ereignissen werden als Wörterbücher mit einem vordefinierten Format dargestellt. Das Format jedes Objekts wird beschrieben, und seine Felder können für den Richtlinienabgleich verwendet werden, wenn es angegeben ist. Der Objektdeskriptor kann Felder enthalten, die auf andere Objekte verweisen.

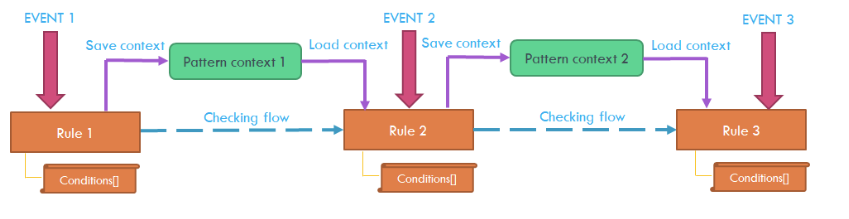

Abbildung 2 Verkettung von Mustern

Mit dieser Definition definiert Comodo Dragon Platform eine richtlinienbasierte Ereignissammlung, die nicht nur auf den Endpunkt selbst angewendet werden kann, sondern für jeden Prozess, Dienst oder jede Benutzeraktion unterschiedlich sein kann. Auf diese Weise können wir nicht nur alles sammeln, was Crowdstrike sammelt, sondern es ist auch während der Vorfälle anpassungsfähig. Warum sollten wir alle Feuerschreibereignisse für einen vertrauenswürdigen Prozess sammeln und senden, wenn er noch nicht injiziert wird? Wenn eine Injektion erfolgt oder eine andere Gabelung auftritt, beginnt Dragon Platform mit der Erfassung aller Details für diesen Prozess, wobei die andere Prozesssammlung unberührt bleibt. Zu diesen Ereignissen auf niedriger Ebene finden Sie hier einige Beispiele für Ereignisse, bei denen Crowdstrike keine Daten sammelt:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise führt alle Musterabgleiche durch dynamisch auf dem Endpunkt, steuert, was gesammelt werden soll, was korreliert werden soll, und möchte basierend auf den adaptiven Richtliniendefinitionen senden.

Auf der anderen Seite analysiert Dragon Enterprise auch die Zeitreihen der jeweiligen Ereignisse. Unsere adaptive Ereignismodellierung untersucht auch verschiedene Grade der Periodizität in den Daten, einschließlich systematischer Benutzer-Prozess-, Prozess-Prozess-, Prozess-System-Integration sowie Wochentag- und Tageszeit-Effekte, und zieht Rückschlüsse auf die erkannte Ereignisse (z. B. Beliebtheit oder Anwesenheitsgrad).

Wie Advanced Persistent Threats (APT) sollten auch Insider-Bedrohungen im Rahmen der EDR berücksichtigt werden. Das aggregierte Verhalten einzelner Menschen weist typischerweise eine zeitliche Periodizität auf mehreren Skalen (täglich, wöchentlich usw.) auf, die den Rhythmus der zugrunde liegenden menschlichen Aktivität widerspiegelt und die Daten inhomogen erscheinen lässt. Gleichzeitig werden die Daten häufig durch mehrere "Burst" -Perioden ungewöhnlichen Verhaltens beschädigt. Das Problem, diese anomalen Ereignisse zu finden und zu extrahieren, wird durch beide Elemente erschwert. Dragon Enterprises verwendet in diesem Zusammenhang unbeaufsichtigtes Lernen, das auf zeitlich variierenden Prozessmodellen basiert, die auch anomale Ereignisse berücksichtigen können. Wir haben adaptiv und autonom gelernt, ungewöhnliche „Burst“ -Ereignisse von Spuren normaler menschlicher Aktivität zu trennen.

Weitere Informationen zu Comodo Dragon Enterprise im Vergleich zu Crowdstrike finden Sie unter https://bit.ly/3fWZqyJ

Endpunkterkennung und Reaktion

Die Post Was ist die adaptive Ereignismodellierung der Comodo Dragon Platform und warum denken wir, dass sie besser ist als die von Crowdstrikes? erschien zuerst auf Comodo News und Internet-Sicherheitsinformationen.

- Coinsmart. Europas beste Bitcoin- und Krypto-Börse.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. DEN FREIEN ZUGANG.

- CryptoHawk. Altcoin-Radar. Kostenlose Testphase.

- Quelle: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Über uns

- Zugang

- Konto

- Aktionen

- Aktivität

- advanced

- Agenten

- Alle

- Kündigt an

- angewandt

- APT

- Teilnahme

- AV

- Sein

- unten

- Blockieren

- Fälle

- Kategorie

- Überprüfung

- Schecks

- sammeln

- Das Sammeln

- Sammlung

- gemeinsam

- Komplex

- Komponenten

- Computer

- Zustand

- Steuerung

- könnte

- Unterricht

- technische Daten

- beschrieben

- Details

- erkannt

- Entdeckung

- anders

- schwer

- Display

- Drache

- im

- Effekten

- Elemente

- Endpunkt

- Unternehmen

- Unternehmen

- etc

- Event

- Veranstaltungen

- alles

- Beispiel

- Beispiele

- Exponate

- Felder

- Suche nach

- Feuer

- Vorname

- Folgende

- Gabel

- Format

- für

- hier

- aber

- HTTPS

- human

- Image

- wichtig

- Einschließlich

- Krankengymnastik

- Information

- Insider

- Integration

- Internet

- Internet Security

- IT

- selbst

- nur einer

- Schicht

- lernen

- Niveau

- Limitiert

- aus einer regionalen

- Standorte

- gemacht

- MACHT

- Abstimmung

- Mittel

- Modell

- für

- mehr

- Netzwerk

- News

- normal

- Betrieb

- Einkauf & Prozesse

- Andere

- besitzen

- Schnittmuster

- Prozent

- Zeiträume

- Plattform

- Datenschutzrichtlinien

- Popularität

- Aufgabenstellung:

- Prozessdefinierung

- Produkte

- die

- vorausgesetzt

- Roh

- spiegelt

- verbleibenden

- vertreten

- Antwort

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- gleich

- Sicherheitdienst

- Modellreihe

- kompensieren

- mehrere

- einige

- spezifisch

- Standard

- beginnt

- Das

- Bedrohungen

- Zeit

- Top

- Typen

- typisch

- -

- gewöhnlich

- Anbieter

- Gegen

- wöchentlich

- Was

- Was ist