Ο ψηφιακός μετασχηματισμός μεταμορφώνει κάθε πτυχή του τρόπου με τον οποίο οι οργανισμοί ανταγωνίζονται και λειτουργούν σήμερα. Αυτή η ριζική αλλαγή αναδιαμορφώνει τον τρόπο με τον οποίο οι επιχειρήσεις παράγουν, αποθηκεύουν και χειρίζονται έναν ολοένα αυξανόμενο όγκο δεδομένων — τονίζοντας την ανάγκη διασφάλισης της διακυβέρνησης δεδομένων.

Τα υπολογιστικά περιβάλλοντα είναι επίσης πιο εξελιγμένα από ό,τι στο παρελθόν, συχνά περιλαμβάνουν το δημόσιο cloud, το κέντρο δεδομένων της επιχείρησης και μια ποικιλία συσκευών αιχμής — συμπεριλαμβανομένων απομακρυσμένων διακομιστών και αισθητήρων Internet of Things (IoT). Αυτή η πολυπλοκότητα αυξάνει την επιφάνεια επίθεσης, καθιστώντας πιο δύσκολη την παρακολούθηση και την ασφάλειά της.

Η έλλειψη προστασίας δεδομένων, οι επιπτώσεις της παγκόσμιας πανδημίας και η αύξηση της πολυπλοκότητας των επιθέσεων επέτρεψαν τη σημαντική αύξηση των παραβιασμένων και παραβιασμένων δεδομένων που είναι ολοένα και πιο συνηθισμένα στον χώρο εργασίας. Στην πραγματικότητα, ένας εξωτερικός εισβολέας μπορεί να παραβιάσει την περίμετρο δικτύου ενός οργανισμού και να αποκτήσει πρόσβαση σε τοπικούς πόρους δικτύου 93% του χρόνου.

Είναι καλό, ωστόσο, ότι η ευαισθησία διαφορετικών συνόλων δεδομένων και οι συνοδευτικές απαιτήσεις συμμόρφωσης με τους κανονισμούς λαμβάνονται υπόψη για την επαρκή ασφάλεια δεδομένων.

Η ασφάλεια δεδομένων είναι πιο σημαντική από ποτέ

Κατά τη διάρκεια της πανδημίας, περισσότεροι πελάτες έγιναν επίσης πελάτες εξ αποστάσεως, καθώς περισσότεροι εργαζόμενοι έγιναν απομακρυσμένοι εργαζόμενοι. Ως αποτέλεσμα, η διατήρηση ενός διαδικτυακού περιβάλλοντος ασφαλούς έχει αυξηθεί σε σημασία για τις εταιρείες.

Όταν οι ανησυχίες για την αλυσίδα εφοδιασμού και το εργατικό δυναμικό δυσκολεύουν ήδη τις επιχειρήσεις, τέτοιες διακοπές μπορεί να κάνουν τα πράγματα ακόμα πιο δύσκολα. Κατά συνέπεια, μια κυβερνοεπίθεση μπορεί να βλάψει τη φήμη μιας εταιρείας στους πελάτες και τους επιχειρηματικούς εταίρους, να οδηγήσει σε απώλεια εσόδων και να θέσει κίνδυνο απώλειας δεδομένων.

Στην πραγματικότητα, σύμφωνα με την Αναφορά παραβίασης δεδομένων 2022 από την IBM και το Ponemon Institute, το μέσο κόστος μιας παραβίασης δεδομένων έχει αυξηθεί σε υψηλό επίπεδο ρεκόρ $ 4.4 εκατομμύρια.

Αυτό υπογραμμίζει τη σημασία της προστασίας των εμπιστευτικών πληροφοριών, η οποία πρέπει να αποτελεί σημαντική ευθύνη για τις επιχειρήσεις και τους οργανισμούς.

Τέσσερις πρακτικές ασφάλειας δεδομένων που πρέπει να εφαρμόζει ο οργανισμός σας

A πρόσφατη μελέτη ανέφερε ότι οι περισσότερες επιχειρήσεις έχουν αδύναμες διαδικασίες κυβερνοασφάλειας, αφήνοντάς τις ανοιχτές σε απώλεια δεδομένων. Παρόλο που η ασφάλεια των δεδομένων δεν είναι η κύρια άμυνα για την ασφάλεια στον κυβερνοχώρο - όπως η περιμετρική και η ασφάλεια αρχείων, για να αναφέρουμε ένα ζευγάρι - εξακολουθεί να είναι μια από τις πολλές βασικές τεχνικές για την αξιολόγηση των κινδύνων και τη μείωση του κινδύνου που ενέχει η διαχείριση και η αποθήκευση δεδομένων .

Ευτυχώς, έχουν δημιουργηθεί πρακτικές μέθοδοι και στρατηγικές για την πρόληψη κακών πρακτικών ασφάλειας δεδομένων. Ακολουθούν τέσσερις από τις καλύτερες πρακτικές ασφάλειας δεδομένων που πρέπει να γνωρίζετε.

1. Εφαρμογή Ελέγχου Πρόσβασης

Οι έλεγχοι πρόσβασης είναι ζωτικής σημασίας για την ασφάλεια των δεδομένων, επειδή ρυθμίζουν ποιος έχει πρόσβαση και χρησιμοποιεί τα επιχειρηματικά δεδομένα και τους πόρους. Οι κανόνες ελέγχου πρόσβασης διασφαλίζουν ότι οι χρήστες έχουν τη σωστή πρόσβαση στα εταιρικά δεδομένα και είναι αυτοί που λένε ότι είναι μέσω ελέγχου ταυτότητας και εξουσιοδότησης.

Αποτελούν ουσιαστικά τον επιλεκτικό περιορισμό της πρόσβασης στα δεδομένα. Ο έλεγχος ταυτότητας και η εξουσιοδότηση είναι δύο σημαντικά μέρη του ελέγχου πρόσβασης. Δεν μπορεί να υπάρξει ασφάλεια δεδομένων χωρίς έλεγχο ταυτότητας και εξουσιοδότηση.

Ο έλεγχος πρόσβασης μειώνει την πιθανότητα μη εγκεκριμένων χρηστών να εισέλθουν σε λογικά και φυσικά συστήματα και να θέσουν σε κίνδυνο την ασφάλεια. Αποτελεί ουσιαστικό μέρος των προγραμμάτων συμμόρφωσης με την ασφάλεια, καθώς διασφαλίζει ότι εφαρμόζονται πολιτικές ελέγχου πρόσβασης και τεχνολογία ασφαλείας για την προστασία ευαίσθητων δεδομένων, όπως οι πληροφορίες πελατών.

2. Χρησιμοποιήστε τα Εργαλεία Ασφάλειας Endpoint για να προστατέψετε τα δεδομένα σας

Τα τελικά σημεία στο δίκτυό σας βρίσκονται συνεχώς σε κίνδυνο. Ως αποτέλεσμα, πρέπει να έχετε μια ισχυρή υποδομή ασφάλειας τελικού σημείου για να μειώσετε την πιθανότητα πιθανών παραβιάσεων δεδομένων. Ξεκινήστε εφαρμόζοντας τις ακόλουθες στρατηγικές στην πράξη:

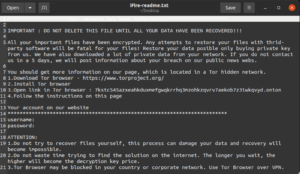

- Λογισμικό προστασίας από ιούς: Βεβαιωθείτε ότι έχει ρυθμιστεί σε όλους τους σταθμούς εργασίας και τους διακομιστές. Εκτελέστε σαρώσεις ρουτίνας για να διατηρήσετε το σύστημά σας υγιές και να εντοπίσετε τυχόν προσβολές, όπως ransomware.

- Λογισμικό κατά του spyware: Το λογισμικό κατασκοπείας είναι ένας τύπος επιβλαβούς λογισμικού υπολογιστή που εγκαθίσταται συχνά χωρίς να το γνωρίζει ο χρήστης. Μπορείτε να τα αφαιρέσετε ή να τα αποκλείσετε με τη βοήθεια λογισμικού κατά του spyware και λογισμικού anti-adware.

- Τείχη προστασίας: Αυτά λειτουργούν ως εμπόδιο μεταξύ των δεδομένων σας και των απατεώνων, γι' αυτό οι περισσότεροι ειδικοί τα θεωρούν μεταξύ των καλύτερων πρακτικών προστασίας δεδομένων. Τα εσωτερικά τείχη προστασίας είναι μια άλλη επιλογή για τη βελτίωση της ασφάλειας.

3. Χρησιμοποιήστε κρυπτογράφηση δεδομένων

Μία από τις πιο θεμελιώδεις βέλτιστες πρακτικές ασφάλειας δεδομένων είναι η κρυπτογράφηση, η οποία συχνά αγνοείται παρά τη σημασία της. Η κρυπτογράφηση δεδομένων χρησιμεύει για την προστασία του απορρήτου των ψηφιακών δεδομένων ενώ αποθηκεύονται σε υπολογιστές και αποστέλλονται μέσω του Διαδικτύου ή άλλων δικτύων. Αυτοί οι αλγόριθμοι διασφαλίζουν την εμπιστευτικότητα και υποστηρίζουν βασικές πρωτοβουλίες ασφάλειας, όπως ο έλεγχος ταυτότητας, η ακεραιότητα, η μη απόρριψη και η αυθεντικότητα.

4. Αναπτύξτε μια στρατηγική ασφαλείας βασισμένη στον κίνδυνο

Δώστε ιδιαίτερη προσοχή στα δευτερεύοντα πράγματα, όπως τους κινδύνους που μπορεί να αντιμετωπίσει η επιχείρησή σας και πώς μπορεί να βλάψουν τα δεδομένα των εργαζομένων και των πελατών. Εδώ, είναι απαραίτητη μια διεξοδική εκτίμηση κινδύνου. Ακολουθούν ορισμένες ενέργειες που σας επιτρέπει να κάνετε η αξιολόγηση κινδύνου:

- Προσδιορίστε το είδος και την τοποθεσία των περιουσιακών σας στοιχείων.

- Προσδιορίστε την κατάσταση της κυβερνοασφάλειας στην οποία βρίσκεστε.

- Διατηρήστε μια ακριβή προσέγγιση ασφάλειας.

Χρησιμοποιώντας μια προσέγγιση που βασίζεται στον κίνδυνο, μπορείτε να τηρείτε τους κανονισμούς και να προστατεύσετε την εταιρεία σας από πιθανές διαρροές και παραβιάσεις.

Προστατέψτε τα δεδομένα του οργανισμού σας και προστατέψτε την επιχείρησή σας στο μέλλον

Αν και εμφανίζεται συχνά στην ημερήσια διάταξη των συνεδριάσεων της εκτελεστικής επιτροπής, δεδομένων των κλιμακούμενων ανησυχιών που θέτει η πανδημία, η ενίσχυση της ασφάλειας δεδομένων πρέπει να απαιτεί πρόσθετη προσοχή. Οι επιχειρήσεις θα πρέπει να είναι προορατικές στην αντιμετώπιση των απειλών και να αναπτύσσουν στρατηγικές για την πρόληψη επιτυχημένων επιθέσεων στον κυβερνοχώρο — αντί να αντιδρούν όταν ήδη συμβαίνουν. Παρά το γεγονός ότι υπάρχουν μέτρα αποκατάστασης, η πρόληψη είναι πάντα καλύτερη από τη θεραπεία.

Αυτή η πανδημία μας έδειξε ότι η ελαχιστοποίηση των κινδύνων που σχετίζονται με τις επιθέσεις στον κυβερνοχώρο απαιτεί προσεκτικό σχεδιασμό και ισχυρότερες πρακτικές ασφάλειας δεδομένων. Οι κατάλληλες διαδικασίες, όπως η εφαρμογή ελέγχων πρόσβασης και η κρυπτογράφηση δεδομένων, πρέπει να χρησιμοποιούνται σε συνδυασμό με το κατάλληλο λογισμικό ασφαλείας προκειμένου να αποφευχθεί το μέγεθος της παραβίασης δεδομένων και η κρυφές δαπάνες που έρχονται με αυτό.

Υπάρχουν πολλές στρατηγικές για τη μείωση της πιθανότητας και των επιπτώσεων μιας κυβερνοεπίθεσης, αλλά για να γίνει αυτό απαιτείται προσεκτικός σχεδιασμός και στοχευμένη δράση. Οι επιχειρήσεις πρέπει να βελτιώσουν τη δημιουργία και την εφαρμογή μέτρων ασφαλείας και να καταστήσουν τις μεθόδους εργασίας εξ αποστάσεως ανθεκτικές στις κυβερνοεπιθέσεις. Ξεκινήστε ακολουθώντας αυτές τις πρακτικές ασφάλειας δεδομένων, ώστε να είστε καλύτερα εξοπλισμένοι για να χειριστείτε τον αυξανόμενο αριθμό απειλών στον κυβερνοχώρο και να προστατεύσετε την εταιρεία σας στο μέλλον.

- blockchain

- πορτοφόλια κρυπτογράφησης

- κρυπτο -ανταλλαγή

- κυβερνασφάλεια

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- Σκοτεινή ανάγνωση

- Υπουργείο Εσωτερικής Ασφάλειας

- ψηφιακά πορτοφόλια

- firewall

- Kaspersky

- malware

- Mcafee

- Nexbloc

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- VPN

- ιστοσελίδα της ασφάλειας