Οι ερευνητές της ESET ανέλυσαν μια ενημερωμένη έκδοση του Android GravityRAT spyware που κλέβει αρχεία αντιγράφων ασφαλείας WhatsApp και μπορεί να λάβει εντολές για τη διαγραφή αρχείων

Οι ερευνητές της ESET εντόπισαν μια ενημερωμένη έκδοση του λογισμικού κατασκοπείας Android GravityRAT που διανέμεται ως εφαρμογές ανταλλαγής μηνυμάτων BingeChat και Chatico. Το GravityRAT είναι ένα εργαλείο απομακρυσμένης πρόσβασης που είναι γνωστό ότι χρησιμοποιείται τουλάχιστον από το 2015 και προηγουμένως χρησιμοποιήθηκε σε στοχευμένες επιθέσεις κατά της Ινδίας. Διατίθενται εκδόσεις Windows, Android και macOS, όπως τεκμηριώθηκε προηγουμένως από Cisco Talos, Kaspersky, να Cyble. Ο ηθοποιός πίσω από το GravityRAT παραμένει άγνωστος. παρακολουθούμε την ομάδα εσωτερικά ως SpaceCobra.

Πιθανότατα ενεργή από τον Αύγουστο του 2022, η καμπάνια BingeChat είναι ακόμα σε εξέλιξη. Ωστόσο, η καμπάνια που χρησιμοποιεί το Chatico δεν είναι πλέον ενεργή. Το BingeChat διανέμεται μέσω ενός ιστότοπου που διαφημίζει δωρεάν υπηρεσίες ανταλλαγής μηνυμάτων. Αξιοσημείωτο στην καμπάνια που ανακαλύφθηκε πρόσφατα, το GravityRAT μπορεί να εκμεταλλευτεί τα αντίγραφα ασφαλείας του WhatsApp και να λάβει εντολές για τη διαγραφή αρχείων. Οι κακόβουλες εφαρμογές παρέχουν επίσης νόμιμη λειτουργία συνομιλίας με βάση τον ανοιχτό κώδικα Εφαρμογή OMEMO Instant Messenger.

- Ανακαλύψαμε μια νέα έκδοση του Android GravityRAT spyware που διανέμεται ως trojanized εκδόσεις της νόμιμης ανοιχτού κώδικα εφαρμογής Android Instant Messenger OMEMO.

- Η trojanized εφαρμογή BingeChat είναι διαθέσιμη για λήψη από έναν ιστότοπο που την παρουσιάζει ως δωρεάν υπηρεσία ανταλλαγής μηνυμάτων και κοινής χρήσης αρχείων.

- Αυτή η έκδοση του GravityRAT έχει βελτιωθεί με δύο νέες δυνατότητες: λήψη εντολών για τη διαγραφή αρχείων και εξαγωγή αρχείων αντιγράφων ασφαλείας WhatsApp.

Επισκόπηση καμπάνιας

Ενημερωθήκαμε για αυτήν την εκστρατεία από MalwareHunterTeam, το οποίο μοιράστηκε τον κατακερματισμό για ένα δείγμα GravityRAT μέσω ενός tweet. Με βάση το όνομα του αρχείου APK, η κακόβουλη εφαρμογή ονομάζεται BingeChat και ισχυρίζεται ότι παρέχει λειτουργία ανταλλαγής μηνυμάτων. Βρήκαμε την ιστοσελίδα bingechat[.]net από το οποίο μπορεί να έχει γίνει λήψη αυτού του δείγματος (βλ. Εικόνα 1).

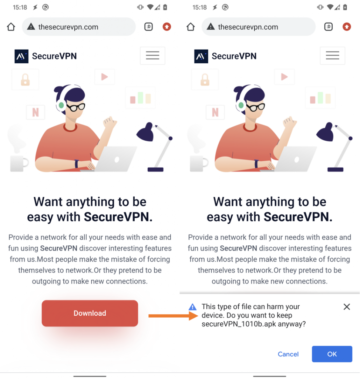

Ο ιστότοπος θα πρέπει να παρέχει την κακόβουλη εφαρμογή αφού πατήσετε το κουμπί ΛΗΨΗ ΕΦΑΡΜΟΓΗΣ. Ωστόσο, απαιτεί από τους επισκέπτες να συνδεθούν. Δεν είχαμε διαπιστευτήρια και οι εγγραφές έκλεισαν (βλ. Εικόνα 2). Είναι πολύ πιθανό οι χειριστές να ανοίγουν την εγγραφή μόνο όταν περιμένουν να επισκεφθεί ένα συγκεκριμένο θύμα, πιθανώς με μια συγκεκριμένη διεύθυνση IP, γεωγραφική τοποθεσία, προσαρμοσμένη διεύθυνση URL ή εντός συγκεκριμένου χρονικού πλαισίου. Ως εκ τούτου, πιστεύουμε ότι τα πιθανά θύματα είναι ιδιαίτερα στοχευμένα.

Παρόλο που δεν ήταν δυνατή η λήψη της εφαρμογής BingeChat μέσω του ιστότοπου, μπορέσαμε να βρούμε μια διεύθυνση URL στο VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) που περιέχει την κακόβουλη εφαρμογή Android BingeChat. Αυτή η εφαρμογή έχει τον ίδιο κατακερματισμό με την εφαρμογή στο tweet που αναφέρθηκε προηγουμένως, πράγμα που σημαίνει ότι αυτή η διεύθυνση URL είναι ένα σημείο διανομής για αυτό το συγκεκριμένο δείγμα GravityRAT.

Το ίδιο όνομα τομέα αναφέρεται επίσης στον κώδικα της εφαρμογής BingeChat - μια άλλη υπόδειξη ότι bingechat[.]net χρησιμοποιείται για διανομή (βλ. Εικόνα 3).

Η κακόβουλη εφαρμογή δεν έγινε ποτέ διαθέσιμη στο Google Play store. Είναι μια trojanized έκδοση του νόμιμου ανοιχτού κώδικα OMEMO Instant Messenger Εφαρμογή Android (IM), αλλά έχει την επωνυμία BingeChat. Το OMEMO IM είναι μια ανακατασκευή του προγράμματος-πελάτη Android Jabber Συζητήσεις.

Όπως μπορείτε να δείτε στην Εικόνα 4, ο κώδικας HTML του κακόβουλου ιστότοπου περιλαμβάνει στοιχεία ότι αντιγράφηκε από τον νόμιμο ιστότοπο preview.colorlib.com/theme/BingeChat/ τον Ιούλιο 5th, 2022, χρησιμοποιώντας το αυτοματοποιημένο εργαλείο HTTPtrack; Το colorlib.com είναι ένας νόμιμος ιστότοπος που παρέχει θέματα WordPress για λήψη, αλλά το θέμα BingeChat φαίνεται να μην είναι πλέον διαθέσιμο εκεί. ο bingechat[.]net domain καταχωρήθηκε στις 18 Αυγούστουth 2022.

Εικόνα 4. Το αρχείο καταγραφής δημιουργήθηκε από το εργαλείο HTTrack και καταγράφηκε στον κώδικα HTML του κακόβουλου ιστότοπου διανομής

Δεν γνωρίζουμε πώς τα πιθανά θύματα παρασύρθηκαν ή ανακαλύφθηκαν με άλλον τρόπο στον κακόβουλο ιστότοπο. Λαμβάνοντας υπόψη ότι η λήψη της εφαρμογής εξαρτάται από την ύπαρξη λογαριασμού και δεν ήταν δυνατή η εγγραφή νέου λογαριασμού για εμάς, πιστεύουμε ότι στοχοποιήθηκαν συγκεκριμένα πιθανά θύματα. Το σχήμα επισκόπησης επίθεσης φαίνεται στο Σχήμα 5.

Victimology

Τα δεδομένα τηλεμετρίας της ESET δεν έχουν καταγράψει θύματα αυτής της καμπάνιας BingeChat, γεγονός που υποδηλώνει περαιτέρω ότι η καμπάνια είναι πιθανώς στενά στοχευμένη. Ωστόσο, η τηλεμετρία μας έχει μια ανίχνευση άλλου δείγματος Android GravityRAT στην Ινδία που πραγματοποιήθηκε τον Ιούνιο του 2022. Σε αυτήν την περίπτωση, το GravityRAT ονομάστηκε Chatico (δείτε Εικόνα 6).

Όπως το BingeChat, το Chatico βασίζεται στην εφαρμογή Instant Messenger OMEMO και έχει trojanized με το GravityRAT. Το Chatico πιθανότατα διανεμήθηκε μέσω του chatico.co[.]uk ιστοσελίδα και επίσης επικοινωνούσε με διακομιστή C&C. Οι τομείς τόσο για τον ιστότοπο όσο και για τον διακομιστή C&C είναι πλέον εκτός σύνδεσης.

Από εδώ και πέρα, θα εστιάσουμε μόνο στην ενεργή καμπάνια χρησιμοποιώντας την εφαρμογή BingeChat, η οποία έχει την ίδια κακόβουλη λειτουργία με το Chatico.

απόδοση

Η ομάδα πίσω από το κακόβουλο λογισμικό παραμένει άγνωστη, παρόλο που οι ερευνητές του Facebook Χαρακτηριστικό GravityRAT σε μια ομάδα με έδρα το Πακιστάν, όπως και στο παρελθόν εικάζεται από τον Cisco Talos. Παρακολουθούμε την ομάδα εσωτερικά με το όνομα SpaceCobra και αποδίδουμε και τις δύο καμπάνιες BingeChat και Chatico σε αυτήν την ομάδα.

Τυπική κακόβουλη λειτουργία για το GravityRAT σχετίζεται με ένα συγκεκριμένο κομμάτι κώδικα που, το 2020, αποδόθηκε από Kaspersky σε μια ομάδα που χρησιμοποιεί παραλλαγές των Windows του GravityRAT

Σε 2021, Cyble δημοσίευσε μια ανάλυση μιας άλλης καμπάνιας GravityRAT που παρουσίαζε τα ίδια μοτίβα με το BingeChat, όπως ένα παρόμοιο διάνυσμα διανομής για το trojan που μεταμφιέζεται σε νόμιμη εφαρμογή συνομιλίας, η οποία σε αυτήν την περίπτωση ήταν το SoSafe Chat, η χρήση του ανοιχτού κώδικα OMEMO IM κώδικα και την ίδια κακόβουλη λειτουργία. Στην Εικόνα 6, μπορείτε να δείτε μια σύγκριση κακόβουλων κλάσεων μεταξύ του δείγματος GravityRAT που αναλύθηκε από τη Cyble και του νέου δείγματος που περιέχεται στο BingeChat. Με βάση αυτή τη σύγκριση, μπορούμε να δηλώσουμε με μεγάλη σιγουριά ότι ο κακόβουλος κώδικας στο BingeChat ανήκει στην οικογένεια κακόβουλου λογισμικού GravityRAT

Εικόνα 7. Σύγκριση των ονομάτων κλάσεων για το trojan που μεταμφιέζεται σε νόμιμες εφαρμογές SoSafe Chat (αριστερά) και BingeChat (δεξιά)

Τεχνική ανάλυση

Μετά την εκκίνηση, η εφαρμογή ζητά από τον χρήστη να επιτρέψει σε όλες τις απαραίτητες άδειες να λειτουργούν σωστά, όπως φαίνεται στην Εικόνα 8. Εκτός από την άδεια ανάγνωσης των αρχείων καταγραφής κλήσεων, τα άλλα ζητούμενα δικαιώματα είναι τυπικά για οποιαδήποτε εφαρμογή ανταλλαγής μηνυμάτων, επομένως ο χρήστης της συσκευής ενδέχεται να μην να ανησυχείτε όταν τους ζητήσει η εφαρμογή.

Ως μέρος της νόμιμης λειτουργικότητας της εφαρμογής, παρέχει επιλογές για τη δημιουργία λογαριασμού και τη σύνδεση. Προτού ο χρήστης συνδεθεί στην εφαρμογή, το GravityRAT αρχίζει να αλληλεπιδρά με τον διακομιστή C&C του, εκμεταλλεύεται τα δεδομένα του χρήστη της συσκευής και περιμένει να εκτελεστούν εντολές. Το GravityRAT είναι ικανό να διηθήσει:

- καταλόγων κλήσεων

- λίστα επαφών

- Μηνυμάτων SMS

- αρχεία με συγκεκριμένες επεκτάσεις: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- τοποθεσία της συσκευής

- βασικές πληροφορίες συσκευής

Τα δεδομένα προς εξαγωγή αποθηκεύονται σε αρχεία κειμένου σε εξωτερικά μέσα, στη συνέχεια εξορύσσονται στον διακομιστή C&C και τελικά αφαιρούνται. Οι διαδρομές αρχείου για τα σταδιακά δεδομένα παρατίθενται στην Εικόνα 9.

Αυτή η έκδοση του GravityRAT έχει δύο μικρές ενημερώσεις σε σύγκριση με προηγούμενες, δημοσίως γνωστές εκδόσεις του GravityRAT. Πρώτον, επεκτείνει τη λίστα των αρχείων προς εξαγωγή σε αυτά με το crypt14, crypt12, crypt13, crypt18, να crypt32 επεκτάσεις. Αυτά τα αρχεία κρυπτογράφησης είναι κρυπτογραφημένα αντίγραφα ασφαλείας που δημιουργούνται από το WhatsApp Messenger. Δεύτερον, μπορεί να λάβει τρεις εντολές από έναν διακομιστή C&C για εκτέλεση:

- Διαγραφή όλων των αρχείων – διαγράφει αρχεία με συγκεκριμένη επέκταση, τα οποία έχουν αφαιρεθεί από τη συσκευή

- DeleteAllContacts – διαγράφει τη λίστα επαφών

- DeleteAllCallLogs – διαγράφει τα αρχεία καταγραφής κλήσεων

Αυτές είναι πολύ συγκεκριμένες εντολές που δεν εμφανίζονται συνήθως σε κακόβουλο λογισμικό Android. Οι προηγούμενες εκδόσεις του Android GravityRAT δεν μπορούσαν να λάβουν καθόλου εντολές. μπορούσαν να ανεβάσουν δεδομένα που έχουν εξαχθεί σε έναν διακομιστή C&C μόνο σε μια συγκεκριμένη χρονική στιγμή.

Το GravityRAT περιέχει δύο υποτομείς C&C με σκληρό κώδικα που φαίνονται στο Σχήμα 10. Ωστόσο, είναι κωδικοποιημένο να χρησιμοποιεί μόνο το πρώτο (https://dev.androidadbserver[.]com).

Επικοινωνήστε με αυτόν τον διακομιστή C&C για την εγγραφή μιας νέας παραβιασμένης συσκευής και για την ανάκτηση δύο επιπλέον διευθύνσεων C&C: https://cld.androidadbserver[.]com και https://ping.androidadbserver[.]com όταν το δοκιμάσαμε, όπως φαίνεται στο Σχήμα 11.

Και πάλι, χρησιμοποιείται μόνο ο πρώτος διακομιστής C&C, αυτή τη φορά για τη μεταφόρτωση των δεδομένων του χρήστη της συσκευής, όπως φαίνεται στην Εικόνα 12.

Συμπέρασμα

Είναι γνωστό ότι ήταν ενεργός τουλάχιστον από το 2015, η SpaceCobra έχει αναζωογονήσει το GravityRAT για να συμπεριλάβει διευρυμένες λειτουργίες για την εξαγωγή αντιγράφων ασφαλείας του WhatsApp Messenger και τη λήψη εντολών από έναν διακομιστή C&C για τη διαγραφή αρχείων. Όπως και πριν, αυτή η καμπάνια χρησιμοποιεί εφαρμογές ανταλλαγής μηνυμάτων ως κάλυμμα για τη διανομή της κερκόπορτας GravityRAT. Η ομάδα πίσω από το κακόβουλο λογισμικό χρησιμοποιεί νόμιμο κώδικα OMEMO IM για να παρέχει τη λειτουργία συνομιλίας για τις κακόβουλες εφαρμογές ανταλλαγής μηνυμάτων BingeChat και Chatico.

Σύμφωνα με την τηλεμετρία της ESET, ένας χρήστης στην Ινδία στοχοποιήθηκε από την ενημερωμένη έκδοση Chatico του RAT, παρόμοια με προηγουμένως τεκμηριωμένες καμπάνιες SpaceCobra. Η έκδοση BingeChat διανέμεται μέσω ενός ιστότοπου που απαιτεί εγγραφή, ο οποίος πιθανότατα θα είναι ανοιχτός μόνο όταν οι εισβολείς αναμένουν να επισκεφθούν συγκεκριμένα θύματα, πιθανώς με μια συγκεκριμένη διεύθυνση IP, γεωγραφική τοποθεσία, προσαρμοσμένη διεύθυνση URL ή εντός συγκεκριμένου χρονικού πλαισίου. Σε κάθε περίπτωση, πιστεύουμε ότι η καμπάνια είναι ιδιαίτερα στοχευμένη.

IoC

Αρχεία

| SHA-1 | Ονομα πακέτου | Όνομα ανίχνευσης ESET | Περιγραφή |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT που υποδύεται την εφαρμογή BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT που υποδύεται την εφαρμογή BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT που υποδύεται την εφαρμογή Chatico. |

Δίκτυο

| IP | Domain | Πάροχος φιλοξενίας | Πρωτοεμφανίστηκε | Περιγραφή |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Διακομιστής Chatico C&C. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | Διακομιστές C&C BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Διακομιστής Chatico C&C. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Ιστότοπος διανομής Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | Διακομιστές C&C BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | Ιστότοπος διανομής BingeChat. |

Μονοπάτια

Τα δεδομένα τοποθετούνται για διήθηση στα ακόλουθα σημεία:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 13 του πλαισίου MITER ATT & CK.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Επιμονή | T1398 | Σενάρια εκκίνησης ή σύνδεσης | Το GravityRAT λαμβάνει το BOOT_COMPLETED πρόθεση εκπομπής για ενεργοποίηση κατά την εκκίνηση της συσκευής. |

| T1624.001 | Εκτέλεση ενεργοποίησης συμβάντος: Δέκτες εκπομπής | Η λειτουργία GravityRAT ενεργοποιείται εάν συμβεί ένα από αυτά τα συμβάντα: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, ΛΕΙΤΟΥΡΓΙΑ ΠΤΗΣΗΣ, ΧΑΜΗΛΗ ΜΠΑΤΑΡΙΑ, BATTERY_OKAY, DATE_CHANGED, ΕΠΑΝΕΚΚΙΝΗΣΗ, TIME_TICK ή ΣΥΝΔΕΣΗ_ΑΛΛΑΓΗ. |

|

| Αμυντική υπεκφυγή | T1630.002 | Αφαίρεση δείκτη στον κεντρικό υπολογιστή: Διαγραφή αρχείου | Το GravityRAT αφαιρεί τοπικά αρχεία που περιέχουν ευαίσθητες πληροφορίες που έχουν εξαχθεί από τη συσκευή. |

| Ανακάλυψη | T1420 | Ανακάλυψη αρχείων και καταλόγου | Το GravityRAT παραθέτει τα διαθέσιμα αρχεία σε εξωτερικό χώρο αποθήκευσης. |

| T1422 | Ανακάλυψη διαμόρφωσης δικτύου συστήματος | Το GravityRAT εξάγει το IMEI, το IMSI, τη διεύθυνση IP, τον αριθμό τηλεφώνου και τη χώρα. | |

| T1426 | Ανακάλυψη πληροφοριών συστήματος | Το GravityRAT εξάγει πληροφορίες σχετικά με τη συσκευή, συμπεριλαμβανομένου του σειριακού αριθμού SIM, του αναγνωριστικού της συσκευής και κοινών πληροφοριών συστήματος. | |

| Συλλογή | T1533 | Δεδομένα από το Τοπικό Σύστημα | Το GravityRAT εξάγει αρχεία από τη συσκευή. |

| T1430 | Παρακολούθηση τοποθεσίας | Το GravityRAT παρακολουθεί τη θέση της συσκευής. | |

| T1636.002 | Προστατευμένα δεδομένα χρήστη: Μητρώα κλήσεων | Το GravityRAT εξάγει αρχεία καταγραφής κλήσεων. | |

| T1636.003 | Προστατευμένα δεδομένα χρήστη: Λίστα επαφών | Το GravityRAT εξάγει τη λίστα επαφών. | |

| T1636.004 | Προστατευμένα δεδομένα χρήστη: Μηνύματα SMS | Το GravityRAT εξάγει μηνύματα SMS. | |

| Διοίκησης και Ελέγχου | T1437.001 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού | Το GravityRAT χρησιμοποιεί HTTPS για να επικοινωνεί με τον διακομιστή C&C του. |

| εκδιήθησης | T1646 | Διήθηση πάνω από το κανάλι C2 | Το GravityRAT εξάγει δεδομένα χρησιμοποιώντας HTTPS. |

| Επίπτωση | T1641 | ΧΕΙΡΑΓΩΓΗΣΗ ΔΕΔΟΜΕΝΩΝ | Το GravityRAT αφαιρεί αρχεία με συγκεκριμένες επεκτάσεις από τη συσκευή και διαγράφει όλα τα αρχεία καταγραφής κλήσεων χρήστη και τη λίστα επαφών. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- EVM Finance. Ενιαία διεπαφή για αποκεντρωμένη χρηματοδότηση. Πρόσβαση εδώ.

- Quantum Media Group. Ενισχυμένο IR/PR. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Data Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :έχει

- :είναι

- :δεν

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Ικανός

- ΠΛΗΡΟΦΟΡΙΕΣ

- πρόσβαση

- Λογαριασμός

- ενεργός

- δραστηριότητα

- Πρόσθετος

- διεύθυνση

- διευθύνσεις

- Διαφήμιση

- Μετά το

- κατά

- ανησυχεί

- Όλα

- επιτρέπουν

- Επίσης

- an

- ανάλυση

- αναλύθηκε

- και

- android

- Άλλος

- κάθε

- app

- Εφαρμογή

- εφαρμογές

- ΕΙΝΑΙ

- AS

- συσχετισμένη

- At

- επίθεση

- Επιθέσεις

- Αύγουστος

- Αυτοματοποιημένη

- διαθέσιμος

- κερκόπορτα

- εφεδρικός

- αντιγράφων ασφαλείας

- βασίζονται

- BE

- ήταν

- πριν

- πίσω

- είναι

- Πιστεύω

- ανήκει

- μεταξύ

- και οι δύο

- σεσημασμένος

- αναμετάδοση

- χτισμένο

- αλλά

- κουμπί

- by

- κλήση

- Εκστρατεία

- Καμπάνιες

- CAN

- δυνατότητες

- ικανός

- περίπτωση

- Cisco

- αξιώσεις

- τάξη

- τάξεις

- πελάτης

- κλειστό

- κωδικός

- κωδικοποιημένο

- COM

- Κοινός

- επικοινωνούν

- Επικοινωνία

- σύγκριση

- σύγκριση

- Συμβιβασμένος

- εμπιστοσύνη

- διαμόρφωση

- θεωρώντας

- επικοινωνήστε μαζί μας

- περιέχουν

- που περιέχονται

- Περιέχει

- θα μπορούσε να

- χώρα

- κάλυμμα

- δημιουργία

- δημιουργήθηκε

- Διαπιστεύσεις

- κρύπτη

- Τη στιγμή

- έθιμο

- ημερομηνία

- Ανίχνευση

- συσκευή

- ανακάλυψαν

- διανέμω

- διανέμονται

- διανομή

- do

- Όχι

- τομέα

- Όνομα Χώρου

- domains

- κατεβάσετε

- απασχολεί

- κρυπτογραφημένα

- ενισχυμένη

- Even

- εκδηλώσεις

- απόδειξη

- Εκτός

- εκτελέσει

- εκτέλεση

- διήθηση

- επεκτάθηκε

- αναμένω

- Επεκτείνεται

- επέκταση

- επεκτάσεις

- εξωτερικός

- Εκχυλίσματα

- FB

- Εικόνα

- Αρχεία

- Αρχεία

- Τελικά

- Εύρεση

- Όνομα

- Συγκέντρωση

- Εξής

- Για

- Βρέθηκαν

- Δωρεάν

- από

- λειτουργίες

- λειτουργικότητα

- περαιτέρω

- παράγεται

- πηγαίνει

- Το Google Play

- Play Store της Google

- βαρύτητα

- Group

- χασίσι

- Έχω

- που έχει

- εδώ

- Ψηλά

- υψηλά

- οικοδεσπότης

- Πως

- Ωστόσο

- HTML

- HTTPS

- ID

- προσδιορίζονται

- if

- in

- περιλαμβάνουν

- περιλαμβάνει

- Συμπεριλαμβανομένου

- Ινδία

- πληροφορίες

- αρχικός

- στιγμή

- πρόθεση

- αλληλεπιδρούν

- εσωτερικώς

- σε

- IP

- Διεύθυνση IP

- IT

- ΤΟΥ

- jpg

- Ιούλιος

- Ιούνιος

- μόλις

- Ξέρω

- γνωστός

- ξεκινήσει

- στρώμα

- ελάχιστα

- αριστερά

- Legit

- νόμιμος

- Πιθανός

- Λιστα

- Εισηγμένες

- Λίστες

- τοπικός

- τοποθεσία

- κούτσουρο

- Σύνδεση

- πλέον

- MacOS

- που

- malware

- max-width

- μέσα

- Εικόνες / Βίντεο

- που αναφέρθηκαν

- μηνύματα

- μηνυμάτων

- Αγγελιαφόρος

- ενδέχεται να

- πλέον

- όνομα

- ονόματα

- απαραίτητος

- δίκτυο

- ποτέ

- Νέα

- πρόσφατα

- Όχι.

- αξιοσημείωτο

- τώρα

- αριθμός

- συνέβη

- of

- offline

- on

- ONE

- συνεχή

- αποκλειστικά

- ανοίξτε

- ανοικτού κώδικα

- φορείς

- Επιλογές

- or

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- επί

- επισκόπηση

- Πακιστάν

- μέρος

- Ειδικότερα

- πρότυπα

- άδεια

- δικαιώματα

- τηλέφωνο

- κομμάτι

- Μέρη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Play Store

- Σημείο

- σημεία

- δυνατός

- πιθανώς

- δυναμικού

- δώρα

- προηγούμενος

- προηγουμένως

- πιθανώς

- δεόντως

- πρωτόκολλο

- παρέχουν

- παρέχει

- δημοσίως

- δημοσιεύθηκε

- ΑΡΟΥΡΑΙΟΣ

- Διάβασε

- λαμβάνω

- λαμβάνει

- λήψη

- καταγράφονται

- κάντε ΕΓΓΡΑΦΗ

- καταχωρηθεί

- Εγγραφή

- λείψανα

- μακρινός

- απομακρυσμένη πρόσβαση

- αφαίρεση

- Καταργήθηκε

- αιτήματα

- Απαιτεί

- ερευνητές

- δεξιά

- ίδιο

- σχέδιο

- Οθόνη

- Δεύτερος

- δείτε

- φαίνεται

- δει

- ευαίσθητος

- σειράς

- Διακομιστές

- υπηρεσία

- Υπηρεσίες

- Shared

- μοιράζονται

- θα πρέπει να

- παρουσιάζεται

- Σημάδια

- ΝΑΙ

- παρόμοιες

- αφού

- ιστοσελίδα

- small

- SMS

- So

- συγκεκριμένες

- ειδικά

- spyware

- ξεκινά

- εκκίνηση

- Κατάσταση

- κλέβει

- Ακόμη

- χώρος στο δίσκο

- κατάστημα

- αποθηκεύονται

- τέτοιος

- σύστημα

- τραπέζι

- Τάλως

- στοχευμένες

- δοκιμαστεί

- ότι

- Η

- Τους

- θέμα

- τότε

- Εκεί.

- επομένως

- Αυτοί

- αυτοί

- αυτό

- εκείνοι

- αν και?

- τρία

- Μέσω

- ώρα

- χρονοδιάγραμμα

- προς την

- εργαλείο

- τροχιά

- ενεργοποιήθηκε

- Trojan

- τιτίβισμα

- δύο

- τυπικός

- συνήθως

- υπό

- άγνωστος

- ενημερώθηκε

- ενημερώσεις

- URL

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- εκδοχή

- πολύ

- μέσω

- Θύμα

- θύματα

- Επίσκεψη

- επισκέπτες

- Αναμονή

- ήταν

- we

- ιστός

- Ιστοσελίδα : www.example.gr

- ήταν

- πότε

- Ποιό

- ευρύς

- θα

- παράθυρα

- με

- εντός

- WordPress

- wordpress θέματα

- Εργασία

- XML

- Εσείς

- zephyrnet