Οι εφαρμογές γενετικής τεχνητής νοημοσύνης (AI) που βασίζονται σε μεγάλα γλωσσικά μοντέλα (LLM) έχουν δείξει τη δυνατότητα να δημιουργήσουν και να επιταχύνουν οικονομική αξία για τις επιχειρήσεις. Παραδείγματα εφαρμογών περιλαμβάνουν αναζήτηση συνομιλίας, βοήθεια αντιπροσώπου υποστήριξης πελατών, αναλυτικά στοιχεία υποστήριξης πελατών, εικονικοί βοηθοί αυτοεξυπηρέτησης, chatbots, γενιά εμπλουτισμένων μέσων, μετριοπάθεια περιεχομένου, συνοδούς κωδικοποίησης για την επιτάχυνση της ασφαλούς ανάπτυξης λογισμικού υψηλής απόδοσης, βαθύτερες γνώσεις από πηγές πολυτροπικού περιεχομένου, επιτάχυνση των ερευνών και μετριασμού της ασφάλειας του οργανισμού σας, και πολλα ΑΚΟΜΑ. Πολλοί πελάτες αναζητούν καθοδήγηση σχετικά με τον τρόπο διαχείρισης της ασφάλειας, του απορρήτου και της συμμόρφωσης καθώς αναπτύσσουν εφαρμογές τεχνητής νοημοσύνης. Η κατανόηση και η αντιμετώπιση των τρωτών σημείων, των απειλών και των κινδύνων του LLM κατά τη διάρκεια των φάσεων σχεδιασμού και αρχιτεκτονικής βοηθά τις ομάδες να επικεντρωθούν στη μεγιστοποίηση των οικονομικών και παραγωγικών οφελών που μπορεί να αποφέρει η τεχνητή νοημοσύνη. Η επίγνωση των κινδύνων ενισχύει τη διαφάνεια και την εμπιστοσύνη στις παραγωγικές εφαρμογές τεχνητής νοημοσύνης, ενθαρρύνει την αυξημένη παρατηρησιμότητα, συμβάλλει στην εκπλήρωση των απαιτήσεων συμμόρφωσης και διευκολύνει τη λήψη τεκμηριωμένων αποφάσεων από τους ηγέτες.

Ο στόχος αυτής της ανάρτησης είναι να εξουσιοδοτήσει μηχανικούς AI και μηχανικής μάθησης (ML), επιστήμονες δεδομένων, αρχιτέκτονες λύσεων, ομάδες ασφαλείας και άλλους ενδιαφερόμενους φορείς να έχουν ένα κοινό νοητικό μοντέλο και πλαίσιο για την εφαρμογή βέλτιστων πρακτικών ασφάλειας, επιτρέποντας στις ομάδες AI/ML να κινούνται γρήγορα χωρίς να ανταλλάσσετε την ασφάλεια για την ταχύτητα. Συγκεκριμένα, αυτή η ανάρτηση επιδιώκει να βοηθήσει τους επιστήμονες AI/ML και δεδομένων που μπορεί να μην είχαν προηγούμενη έκθεση σε αρχές ασφάλειας να κατανοήσουν τις βασικές βέλτιστες πρακτικές ασφάλειας και απορρήτου στο πλαίσιο της ανάπτυξης εφαρμογών τεχνητής νοημοσύνης με χρήση LLM. Συζητούμε επίσης κοινές ανησυχίες για την ασφάλεια που μπορούν να υπονομεύσουν την εμπιστοσύνη στην τεχνητή νοημοσύνη, όπως προσδιορίζονται από το Open Worldwide Application Security Project (OWASP) Top 10 για εφαρμογές LLM, και δείξτε τρόπους με τους οποίους μπορείτε να χρησιμοποιήσετε το AWS για να αυξήσετε τη στάση ασφαλείας και την αυτοπεποίθησή σας ενώ καινοτομείτε με τη γενετική τεχνητή νοημοσύνη.

Αυτή η ανάρτηση παρέχει τρία καθοδηγούμενα βήματα για την αρχιτεκτονική στρατηγικών διαχείρισης κινδύνου κατά την ανάπτυξη γενετικών εφαρμογών AI χρησιμοποιώντας LLM. Αρχικά εμβαθύνουμε στα τρωτά σημεία, τις απειλές και τους κινδύνους που προκύπτουν από την εφαρμογή, την ανάπτυξη και τη χρήση λύσεων LLM και παρέχουμε καθοδήγηση για το πώς να ξεκινήσετε την καινοτομία έχοντας κατά νου την ασφάλεια. Στη συνέχεια, συζητάμε πώς η οικοδόμηση σε μια ασφαλή βάση είναι απαραίτητη για τη γενετική τεχνητή νοημοσύνη. Τέλος, τα συνδέουμε μαζί με ένα παράδειγμα φόρτου εργασίας LLM για να περιγράψουμε μια προσέγγιση για την αρχιτεκτονική με ασφάλεια σε βάθος άμυνας πέρα από τα όρια εμπιστοσύνης.

Μέχρι το τέλος αυτής της ανάρτησης, Οι μηχανικοί AI/ML, οι επιστήμονες δεδομένων και οι τεχνολόγοι με γνώμονα την ασφάλεια θα είναι σε θέση να προσδιορίσουν στρατηγικές για την αρχιτεκτονική πολυεπίπεδης άμυνας για τις παραγωγικές εφαρμογές τεχνητής νοημοσύνης τους, να κατανοήσουν πώς να αντιστοιχίσουν το OWASP Top 10 για LLMs σε ορισμένους αντίστοιχους ελέγχους και να δημιουργήσουν θεμελιώδεις γνώσεις για απαντώντας στα ακόλουθα κορυφαία θέματα ερωτήσεων πελατών AWS για τις εφαρμογές τους:

- Ποιοι είναι μερικοί από τους κοινούς κινδύνους για την ασφάλεια και το απόρρητο με τη χρήση γενετικής τεχνητής νοημοσύνης που βασίζεται σε LLM στις εφαρμογές μου που μπορώ να επηρεάσω περισσότερο με αυτήν την καθοδήγηση;

- Ποιοι είναι μερικοί τρόποι για την εφαρμογή ελέγχων ασφάλειας και απορρήτου στον κύκλο ζωής ανάπτυξης για τις παραγωγικές εφαρμογές AI LLM στο AWS;

- Ποιες λειτουργικές και τεχνικές βέλτιστες πρακτικές μπορώ να ενσωματώσω στον τρόπο με τον οποίο ο οργανισμός μου δημιουργεί παραγωγικές εφαρμογές AI LLM για τη διαχείριση του κινδύνου και την αύξηση της εμπιστοσύνης στις παραγωγικές εφαρμογές AI που χρησιμοποιούν LLM;

Βελτιώστε τα αποτελέσματα ασφάλειας κατά την ανάπτυξη γενετικής τεχνητής νοημοσύνης

Η καινοτομία με γενετική τεχνητή νοημοσύνη που χρησιμοποιεί LLM απαιτεί να ξεκινάμε με γνώμονα την ασφάλεια για να αναπτύξουμε οργανωτική ανθεκτικότητα, να χτίσουμε σε μια ασφαλή βάση και να ενσωματώσουμε την ασφάλεια με μια προσέγγιση άμυνας σε βάθος. Η ασφάλεια είναι α κοινή ευθύνη μεταξύ πελατών AWS και AWS. Όλες οι αρχές του AWS Shared Responsibility Model ισχύουν για τις παραγωγικές λύσεις AI. Ανανεώστε την κατανόησή σας για το Μοντέλο Κοινής Ευθύνης AWS, όπως ισχύει για την υποδομή, τις υπηρεσίες και τα δεδομένα κατά τη δημιουργία λύσεων LLM.

Ξεκινήστε έχοντας κατά νου την ασφάλεια για να αναπτύξετε οργανωτική ανθεκτικότητα

Ξεκινήστε έχοντας κατά νου την ασφάλεια για να αναπτύξετε οργανωτική ανθεκτικότητα για την ανάπτυξη παραγωγικών εφαρμογών τεχνητής νοημοσύνης που πληρούν τους στόχους ασφάλειας και συμμόρφωσης. Η οργανωτική ανθεκτικότητα βασίζεται και επεκτείνει το ορισμός της ανθεκτικότητας στο καλά αρχιτεκτονημένο πλαίσιο AWS να συμπεριλάβει και να προετοιμαστεί για την ικανότητα ενός οργανισμού να ανακάμψει από διακοπές. Λάβετε υπόψη τη στάση ασφαλείας, τη διακυβέρνηση και την επιχειρησιακή σας αριστεία κατά την αξιολόγηση της συνολικής ετοιμότητας για ανάπτυξη γενετικής τεχνητής νοημοσύνης με LLM και την οργανωτική σας ανθεκτικότητα σε τυχόν πιθανές επιπτώσεις. Καθώς ο οργανισμός σας προχωρά στη χρήση αναδυόμενων τεχνολογιών, όπως η γενετική τεχνητή νοημοσύνη και τα LLM, η συνολική οργανωτική ανθεκτικότητα θα πρέπει να θεωρείται ως ακρογωνιαίος λίθος μιας πολυεπίπεδης αμυντικής στρατηγικής για την προστασία περιουσιακών στοιχείων και επιχειρηματικών γραμμών από ανεπιθύμητες συνέπειες.

Η οργανωτική ανθεκτικότητα έχει ουσιαστική σημασία για τις εφαρμογές LLM

Αν και όλα τα προγράμματα διαχείρισης κινδύνου μπορούν να ωφεληθούν από την ανθεκτικότητα, η οργανωτική ανθεκτικότητα έχει ουσιαστική σημασία για τη γενετική τεχνητή νοημοσύνη. Πέντε από τους 10 κορυφαίους κινδύνους που προσδιορίζονται από το OWASP για εφαρμογές LLM βασίζονται στον καθορισμό αρχιτεκτονικών και λειτουργικών ελέγχων και στην επιβολή τους σε οργανωτική κλίμακα προκειμένου να διαχειρίζεται τον κίνδυνο. Αυτοί οι πέντε κίνδυνοι είναι ο ανασφαλής χειρισμός του προϊόντος, τα τρωτά σημεία της εφοδιαστικής αλυσίδας, η αποκάλυψη ευαίσθητων πληροφοριών, η υπερβολική αντιπροσωπεία και η υπερβολική εξάρτηση. Ξεκινήστε να αυξάνετε την οργανωτική ανθεκτικότητα κοινωνικοποιώντας τις ομάδες σας ώστε να θεωρούν το AI, ML και την ασφάλεια τεχνητής νοημοσύνης ως βασική επιχειρηματική απαίτηση και κορυφαία προτεραιότητα σε όλο τον κύκλο ζωής του προϊόντος, από την έναρξη της ιδέας, την έρευνα, την ανάπτυξη, την ανάπτυξη της εφαρμογής και χρήση. Εκτός από την ευαισθητοποίηση, οι ομάδες σας θα πρέπει να λάβουν μέτρα για να λάβουν υπόψη τη γενετική τεχνητή νοημοσύνη στις πρακτικές διακυβέρνησης, διασφάλισης και επικύρωσης συμμόρφωσης.

Δημιουργήστε οργανωτική ανθεκτικότητα γύρω από τη γενετική τεχνητή νοημοσύνη

Οι οργανισμοί μπορούν να αρχίσουν να υιοθετούν τρόπους για να αναπτύξουν τις ικανότητές τους και τις δυνατότητές τους για AI/ML και παραγωγική ασφάλεια AI εντός των οργανισμών τους. Θα πρέπει να ξεκινήσετε επεκτείνοντας τα υπάρχοντα προγράμματα ασφάλειας, διασφάλισης, συμμόρφωσης και ανάπτυξης ώστε να λαμβάνεται υπόψη η γενετική τεχνητή νοημοσύνη.

Ακολουθούν οι πέντε βασικοί τομείς ενδιαφέροντος για οργανωσιακή τεχνητή νοημοσύνη, ML και ασφάλεια παραγωγής τεχνητής νοημοσύνης:

- Κατανοήστε το τοπίο ασφάλειας AI/ML

- Συμπεριλάβετε διάφορες προοπτικές στις στρατηγικές ασφάλειας

- Λάβετε προληπτικά μέτρα για την εξασφάλιση δραστηριοτήτων έρευνας και ανάπτυξης

- Ευθυγραμμίστε τα κίνητρα με τα οργανωτικά αποτελέσματα

- Προετοιμαστείτε για ρεαλιστικά σενάρια ασφάλειας σε AI/ML και γενετική τεχνητή νοημοσύνη

Αναπτύξτε ένα μοντέλο απειλής σε όλη τη διάρκεια του κύκλου ζωής της τεχνητής νοημοσύνης

Οι οργανισμοί που δημιουργούνται με γενετική τεχνητή νοημοσύνη θα πρέπει να επικεντρώνονται στη διαχείριση κινδύνου, όχι στην εξάλειψη του κινδύνου και να περιλαμβάνουν μοντελοποίηση απειλών in και σχεδιασμός επιχειρηματικής συνέχειας ο σχεδιασμός, η ανάπτυξη και οι λειτουργίες παραγωγικού φόρτου εργασίας AI. Δουλέψτε προς τα πίσω από τη χρήση παραγωγικής τεχνητής νοημοσύνης με την ανάπτυξη ενός μοντέλου απειλής για κάθε εφαρμογή χρησιμοποιώντας παραδοσιακούς κινδύνους ασφαλείας καθώς και κινδύνους που σχετίζονται με τη δημιουργία τεχνητής νοημοσύνης. Ορισμένοι κίνδυνοι μπορεί να είναι αποδεκτοί για την επιχείρησή σας και μια άσκηση μοντελοποίησης απειλών μπορεί να βοηθήσει την εταιρεία σας να προσδιορίσει ποια είναι η αποδεκτή σας διάθεση για κινδύνους. Για παράδειγμα, η επιχείρησή σας μπορεί να μην απαιτεί χρόνο λειτουργίας 99.999% σε μια γενετική εφαρμογή AI, επομένως ο πρόσθετος χρόνος ανάκτησης που σχετίζεται με την ανάκτηση χρησιμοποιώντας Αντίγραφο ασφαλείας AWS με Παγετώνας Amazon S3 μπορεί να είναι ένας αποδεκτός κίνδυνος. Αντίθετα, τα δεδομένα στο μοντέλο σας μπορεί να είναι εξαιρετικά ευαίσθητα και ρυθμισμένα σε μεγάλο βαθμό, επομένως παρέκκλιση από Υπηρεσία διαχείρισης κλειδιών AWS (AWS KMS) κλειδί διαχείρισης πελατών (CMK) εναλλαγή και χρήση του Τείχος προστασίας δικτύου AWS Το να βοηθήσετε στην επιβολή της ασφάλειας επιπέδου μεταφοράς (TLS) για κίνηση εισόδου και εξόδου για την προστασία από τη διείσδυση δεδομένων μπορεί να αποτελεί απαράδεκτο κίνδυνο.

Αξιολογήστε τους κινδύνους (εγγενείς έναντι υπολειπόμενων) από τη χρήση της γενετικής εφαρμογής τεχνητής νοημοσύνης σε ένα περιβάλλον παραγωγής για να προσδιορίσετε τους κατάλληλους θεμελιώδεις ελέγχους και ελέγχους σε επίπεδο εφαρμογής. Σχεδιάστε για επαναφορά και ανάκτηση από συμβάντα ασφάλειας παραγωγής και διακοπές υπηρεσιών, όπως έγκαιρη έγχυση, δηλητηρίαση δεδομένων εκπαίδευσης, άρνηση υπηρεσίας μοντέλου και κλοπή μοντέλου από νωρίς και καθορίστε τους μετριασμούς που θα χρησιμοποιήσετε καθώς ορίζετε τις απαιτήσεις της εφαρμογής. Η εκμάθηση σχετικά με τους κινδύνους και τους ελέγχους που πρέπει να τεθούν σε εφαρμογή θα βοηθήσει στον καθορισμό της βέλτιστης προσέγγισης υλοποίησης για τη δημιουργία μιας γενετικής εφαρμογής τεχνητής νοημοσύνης και θα παρέχει στους ενδιαφερόμενους φορείς και στους υπεύθυνους λήψης αποφάσεων πληροφορίες για τη λήψη τεκμηριωμένων επιχειρηματικών αποφάσεων σχετικά με τον κίνδυνο. Εάν δεν είστε εξοικειωμένοι με τη συνολική ροή εργασιών AI και ML, ξεκινήστε κάνοντας αναθεώρηση 7 τρόποι για να βελτιώσετε την ασφάλεια των φόρτων εργασίας μηχανικής εκμάθησης να αυξηθεί η εξοικείωση με τους ελέγχους ασφαλείας που απαιτούνται για τα παραδοσιακά συστήματα AI/ML.

Ακριβώς όπως η κατασκευή οποιασδήποτε εφαρμογής ML, η δημιουργία μιας γενετικής εφαρμογής AI περιλαμβάνει τη διέλευση ενός συνόλου σταδίων κύκλου ζωής έρευνας και ανάπτυξης. Μπορεί να θέλετε να αναθεωρήσετε το AWS Generative AI Security Scoping Matrix για να βοηθήσετε στη δημιουργία ενός νοητικού μοντέλου για να κατανοήσετε τους βασικούς κλάδους ασφάλειας που θα πρέπει να λάβετε υπόψη ανάλογα με τη γενετική λύση AI που θα επιλέξετε.

Οι παραγωγικές εφαρμογές τεχνητής νοημοσύνης που χρησιμοποιούν LLM συνήθως αναπτύσσονται και λειτουργούν ακολουθώντας διατεταγμένα βήματα:

- Απαιτήσεις εφαρμογής – Προσδιορίστε τους επιχειρηματικούς στόχους περίπτωσης χρήσης, τις απαιτήσεις και τα κριτήρια επιτυχίας

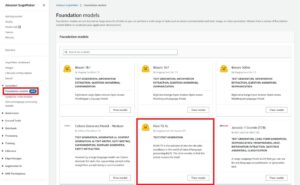

- Επιλογή μοντέλου – Επιλέξτε ένα μοντέλο θεμελίωσης που ευθυγραμμίζεται με τις απαιτήσεις περίπτωσης χρήσης

- Προσαρμογή και μικρορύθμιση μοντέλου – Προετοιμάστε δεδομένα, υποδείξεις μηχανικού και βελτιστοποιήστε το μοντέλο

- Αξιολόγηση μοντέλου – Αξιολογήστε τα μοντέλα θεμελίωσης με μετρήσεις ανά περίπτωση χρήσης και επιλέξτε το μοντέλο με την καλύτερη απόδοση

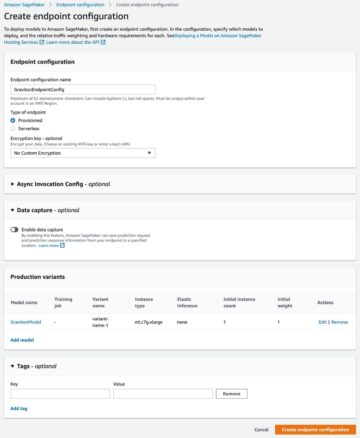

- Ανάπτυξη και ενοποίηση – Αναπτύξτε το επιλεγμένο μοντέλο θεμελίωσης στη βελτιστοποιημένη υποδομή σας και ενσωματωθείτε στη γενετική εφαρμογή τεχνητής νοημοσύνης

- Παρακολούθηση εφαρμογών – Παρακολούθηση της απόδοσης της εφαρμογής και του μοντέλου για να ενεργοποιηθεί η ανάλυση της βασικής αιτίας

Βεβαιωθείτε ότι οι ομάδες κατανοούν την κρίσιμη φύση της ασφάλειας ως μέρος των φάσεων σχεδιασμού και αρχιτεκτονικής του κύκλου ζωής ανάπτυξης λογισμικού σας την Ημέρα 1. Αυτό σημαίνει να συζητάτε την ασφάλεια σε κάθε επίπεδο της στοίβας και του κύκλου ζωής σας και να τοποθετείτε την ασφάλεια και το απόρρητο ως παράγοντες για την επίτευξη επιχειρηματικών στόχων. Ο αρχιτέκτονας ελέγχει τις απειλές πριν εκκινήσετε την εφαρμογή LLM και εξετάστε εάν τα δεδομένα και οι πληροφορίες που θα χρησιμοποιήσετε για την προσαρμογή του μοντέλου και τη λεπτομερή ρύθμιση εγγυώνται τον έλεγχο της εφαρμογής σε περιβάλλοντα έρευνας, ανάπτυξης και εκπαίδευσης. Ως μέρος των δοκιμών διασφάλισης ποιότητας, εισαγάγετε συνθετικές απειλές ασφαλείας (όπως απόπειρα δηλητηρίασης δεδομένων εκπαίδευσης ή προσπάθεια εξαγωγής ευαίσθητων δεδομένων μέσω κακόβουλης άμεσης μηχανικής) για να ελέγχετε την άμυνα και τη στάση ασφαλείας σας σε τακτική βάση.

Επιπλέον, οι ενδιαφερόμενοι θα πρέπει να καθιερώσουν έναν συνεπή ρυθμό ανασκόπησης για φόρτους εργασίας τεχνητής νοημοσύνης, ML και παραγωγικής τεχνητής νοημοσύνης και να θέτουν οργανωτική προτεραιότητα στην κατανόηση των αντισταθμίσεων μεταξύ του ελέγχου ανθρώπου και της μηχανής και των σφαλμάτων πριν από την κυκλοφορία. Η επικύρωση και η διασφάλιση ότι αυτές οι αντισταθμίσεις τηρούνται στις αναπτυγμένες εφαρμογές LLM θα αυξήσει την πιθανότητα επιτυχίας μετριασμού του κινδύνου.

Δημιουργήστε παραγωγικές εφαρμογές AI σε ασφαλή βάση cloud

Στην AWS, η ασφάλεια είναι η πρώτη μας προτεραιότητα. Το AWS έχει σχεδιαστεί ως η πιο ασφαλής παγκόσμια υποδομή cloud πάνω στην οποία μπορεί κανείς να δημιουργήσει, να μεταφέρει και να διαχειριστεί εφαρμογές και φόρτους εργασίας. Αυτό υποστηρίζεται από το βαθύ σύνολο των πάνω από 300 εργαλείων ασφάλειας cloud και την εμπιστοσύνη των εκατομμυρίων πελατών μας, συμπεριλαμβανομένων των πιο ευαίσθητων ως προς την ασφάλεια οργανισμών όπως η κυβέρνηση, η υγειονομική περίθαλψη και οι χρηματοοικονομικές υπηρεσίες. Όταν δημιουργείτε παραγωγικές εφαρμογές AI χρησιμοποιώντας LLM σε AWS, κερδίζετε οφέλη ασφαλείας από το ασφαλές, αξιόπιστο και ευέλικτο περιβάλλον υπολογιστών AWS Cloud.

Χρησιμοποιήστε μια παγκόσμια υποδομή AWS για ασφάλεια, απόρρητο και συμμόρφωση

Όταν αναπτύσσετε εφαρμογές υψηλής έντασης δεδομένων στο AWS, μπορείτε να επωφεληθείτε από μια παγκόσμια υποδομή περιοχής AWS, που έχει σχεδιαστεί για να παρέχει δυνατότητες για την κάλυψη των βασικών σας απαιτήσεων ασφάλειας και συμμόρφωσης. Αυτό ενισχύεται από το δικό μας Δέσμευση Ψηφιακής Κυριαρχίας AWS, τη δέσμευσή μας να σας προσφέρουμε το πιο προηγμένο σύνολο ελέγχων κυριαρχίας και λειτουργιών που είναι διαθέσιμα στο cloud. Δεσμευόμαστε να επεκτείνουμε τις δυνατότητές μας για να σας επιτρέψουμε να συναντήσετε τις δικές σας ψηφιακή κυριαρχία ανάγκες, χωρίς συμβιβασμούς στην απόδοση, την καινοτομία, την ασφάλεια ή την κλίμακα του AWS Cloud. Για να απλοποιήσετε την εφαρμογή των βέλτιστων πρακτικών ασφάλειας και απορρήτου, εξετάστε το ενδεχόμενο να χρησιμοποιήσετε σχέδια αναφοράς και υποδομές ως πόρους κώδικα, όπως AWS Security Reference Architecture (AWS SRA) και την AWS Privacy Reference Architecture (AWS PRA). Διαβάστε περισσότερα για αρχιτεκτονικές λύσεις απορρήτου, κυριαρχία εκ σχεδιασμού, να συμμόρφωση με το AWS και χρησιμοποιήστε υπηρεσίες όπως π.χ Διαμόρφωση AWS, AWS Artifact, να Διευθυντής Ελέγχου AWS για την υποστήριξη των αναγκών απορρήτου, συμμόρφωσης, ελέγχου και παρατηρησιμότητας.

Κατανοήστε τη στάση ασφαλείας σας χρησιμοποιώντας AWS Well-Architected και Cloud Adoption Frameworks

Το AWS προσφέρει καθοδήγηση βέλτιστης πρακτικής που αναπτύχθηκε από χρόνια εμπειρίας, υποστηρίζοντας τους πελάτες στην αρχιτεκτονική των περιβαλλόντων τους στο cloud με το Καλά Αρχιτεκτονικό Πλαίσιο AWS και στην εξέλιξη για να συνειδητοποιήσουμε την επιχειρηματική αξία από τις τεχνολογίες cloud με το AWS Cloud Adoption Framework (AWS CAF). Κατανοήστε τη στάση ασφαλείας του φόρτου εργασίας AI, ML και τεχνητής νοημοσύνης που δημιουργείτε, πραγματοποιώντας μια επισκόπηση καλά αρχιτεκτονημένου πλαισίου. Οι αξιολογήσεις μπορούν να πραγματοποιηθούν χρησιμοποιώντας εργαλεία όπως το Καλά αρχιτεκτονημένο εργαλείο AWS, ή με τη βοήθεια της ομάδας σας AWS μέσω Υποστήριξη AWS Enterprise. Το καλά αρχιτεκτονημένο εργαλείο AWS ενσωματώνει αυτόματα πληροφορίες από AWS Trusted Advisor να αξιολογήσει ποιες βέλτιστες πρακτικές υπάρχουν και ποιες ευκαιρίες υπάρχουν για τη βελτίωση της λειτουργικότητας και της βελτιστοποίησης κόστους. Το AWS Well-Architected Tool προσφέρει επίσης προσαρμοσμένους φακούς με συγκεκριμένες βέλτιστες πρακτικές, όπως το Φακός μηχανικής εκμάθησης για να μετράτε τακτικά τις αρχιτεκτονικές σας σε σχέση με τις βέλτιστες πρακτικές και να εντοπίζετε τομείς προς βελτίωση. Ελέγξτε το ταξίδι σας στην πορεία προς την υλοποίηση της αξίας και την ωριμότητα στο cloud κατανοώντας πώς οι πελάτες AWS υιοθετούν στρατηγικές για την ανάπτυξη οργανωτικών ικανοτήτων στο AWS Cloud Adoption Framework for Artificial Intelligence, Machine Learning και Generative AI. Μπορεί επίσης να ωφεληθείτε από την κατανόηση της συνολικής ετοιμότητάς σας στο cloud συμμετέχοντας σε ένα AWS Cloud Readiness Assessment. Το AWS προσφέρει πρόσθετες ευκαιρίες για αφοσίωση—ρωτήστε την ομάδα του λογαριασμού σας AWS για περισσότερες πληροφορίες σχετικά με το πώς να ξεκινήσετε με το Generative AI Innovation Center.

Επιταχύνετε την ασφάλεια και την εκμάθηση AI/ML με καθοδήγηση, εκπαίδευση και πιστοποίηση βέλτιστων πρακτικών

Το AWS επιμελείται επίσης προτάσεις από Βέλτιστες πρακτικές για την ασφάλεια, την ταυτότητα και τη συμμόρφωση και Τεκμηρίωση ασφαλείας AWS για να σας βοηθήσει να εντοπίσετε τρόπους για να εξασφαλίσετε τα περιβάλλοντα εκπαίδευσης, ανάπτυξης, δοκιμών και λειτουργίας. Αν μόλις ξεκινάτε, βουτήξτε βαθύτερα στην εκπαίδευση και την πιστοποίηση σε θέματα ασφάλειας, σκεφτείτε να ξεκινήσετε Βασικές αρχές ασφάλειας AWS και την Σχέδιο εκμάθησης ασφάλειας AWS. Μπορείτε επίσης να χρησιμοποιήσετε το Μοντέλο ωριμότητας ασφάλειας AWS για να σας βοηθήσει να βρείτε και να ιεραρχήσετε τις καλύτερες δραστηριότητες σε διαφορετικές φάσεις ωριμότητας στο AWS, ξεκινώντας με γρήγορες νίκες, μέσα από θεμελιώδη, αποτελεσματικά και βελτιστοποιημένα στάδια. Αφού εσείς και οι ομάδες σας έχετε μια βασική κατανόηση της ασφάλειας στο AWS, συνιστούμε ανεπιφύλακτα να το ελέγξετε Πώς να προσεγγίσετε τη μοντελοποίηση απειλών και στη συνέχεια να διευθύνετε μια άσκηση μοντελοποίησης απειλών με τις ομάδες σας να ξεκινούν με το Εργαστήριο Threat Modeling For Builders Εκπαιδευτικό Πρόγραμμα. Υπάρχουν πολλά άλλα Πόροι εκπαίδευσης και πιστοποίησης AWS Security διαθέσιμα.

Εφαρμόστε μια προσέγγιση άμυνας σε βάθος για ασφαλείς εφαρμογές LLM

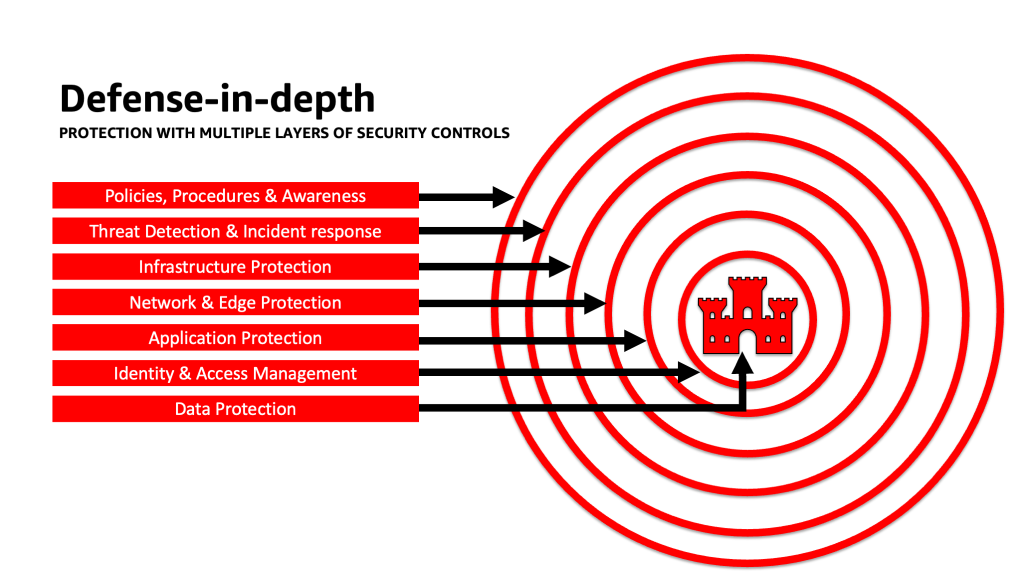

Η εφαρμογή μιας προσέγγισης ασφάλειας σε βάθος άμυνας στους παραγωγικούς φόρτους εργασίας, τα δεδομένα και τις πληροφορίες τεχνητής νοημοσύνης μπορεί να σας βοηθήσει να δημιουργήσετε τις καλύτερες συνθήκες για την επίτευξη των επιχειρηματικών σας στόχων. Οι βέλτιστες πρακτικές ασφάλειας σε βάθος άμυνας μετριάζουν πολλούς από τους κοινούς κινδύνους που αντιμετωπίζει οποιοσδήποτε φόρτος εργασίας, βοηθώντας εσάς και τις ομάδες σας να επιταχύνετε τη δημιουργική καινοτομία τεχνητής νοημοσύνης. Μια στρατηγική ασφάλειας σε βάθος άμυνας χρησιμοποιεί πολλαπλές περιττές άμυνες για την προστασία των λογαριασμών AWS, του φόρτου εργασίας, των δεδομένων και των στοιχείων σας. Βοηθά να βεβαιωθείτε ότι εάν κάποιο στοιχείο ελέγχου ασφαλείας έχει παραβιαστεί ή αποτύχει, υπάρχουν πρόσθετα επίπεδα που βοηθούν στην απομόνωση απειλών και στην πρόληψη, τον εντοπισμό, την απόκριση και την ανάκτηση από συμβάντα ασφαλείας. Μπορείτε να χρησιμοποιήσετε έναν συνδυασμό στρατηγικών, συμπεριλαμβανομένων των υπηρεσιών και λύσεων AWS, σε κάθε επίπεδο, για να βελτιώσετε την ασφάλεια και την ανθεκτικότητα του φόρτου εργασίας τεχνητής νοημοσύνης που δημιουργείται.

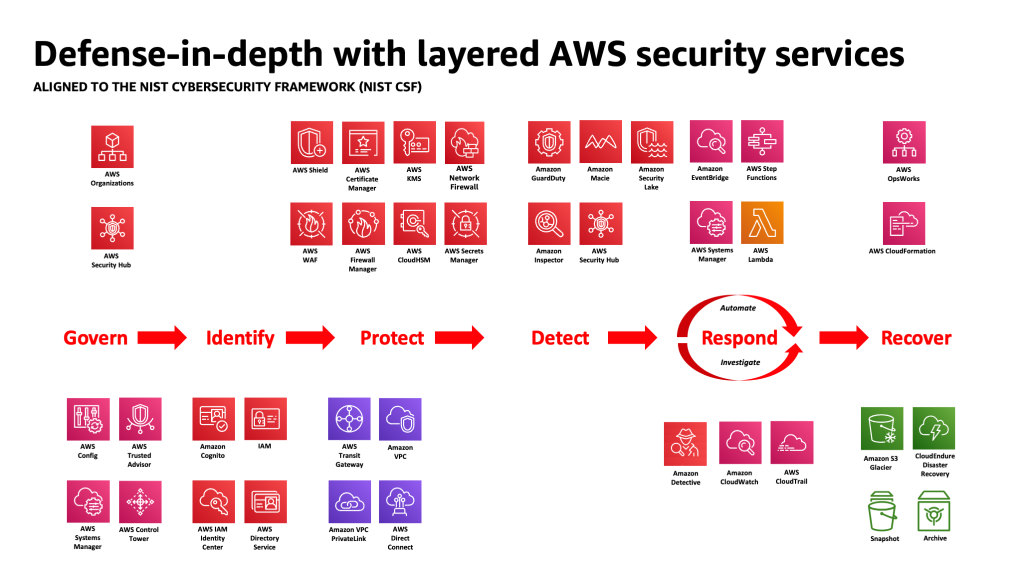

Πολλοί πελάτες AWS ευθυγραμμίζονται με βιομηχανικά πρότυπα πλαίσια, όπως το NIST Framework Cybersecurity. Αυτό το πλαίσιο βοηθά να διασφαλίσετε ότι οι άμυνες ασφαλείας σας έχουν προστασία σε όλους τους πυλώνες του Identify, Protect, Detect, Respond, Recover και πιο πρόσφατα προστέθηκε, Govern. Αυτό το πλαίσιο μπορεί στη συνέχεια να αντιστοιχιστεί εύκολα σε υπηρεσίες AWS Security και σε υπηρεσίες από ενσωματωμένα τρίτα μέρη, για να σας βοηθήσει να επικυρώσετε την επαρκή κάλυψη και τις πολιτικές για κάθε συμβάν ασφαλείας που αντιμετωπίζει ο οργανισμός σας.

Άμυνα σε βάθος: Ασφαλίστε το περιβάλλον σας και, στη συνέχεια, προσθέστε βελτιωμένες δυνατότητες ασφάλειας και απορρήτου ειδικά για AI/ML

Μια στρατηγική άμυνας σε βάθος θα πρέπει να ξεκινά με την προστασία των λογαριασμών και του οργανισμού σας πρώτα και στη συνέχεια να επικαλύπτει τις πρόσθετες ενσωματωμένες βελτιωμένες δυνατότητες ασφάλειας και απορρήτου των υπηρεσιών όπως π.χ. Θεμέλιο του Αμαζονίου και Amazon Sage Maker. Η Amazon διαθέτει περισσότερες από 30 υπηρεσίες στο χαρτοφυλάκιο Ασφάλειας, Ταυτότητας και Συμμόρφωσης τα οποία είναι ενσωματωμένα με τις υπηρεσίες AWS AI/ML και μπορούν να χρησιμοποιηθούν μαζί για να εξασφαλίσετε τον φόρτο εργασίας, τους λογαριασμούς και τον οργανισμό σας. Για να υπερασπιστείτε σωστά το OWASP Top 10 για LLM, αυτά θα πρέπει να χρησιμοποιούνται μαζί με τις υπηρεσίες AWS AI/ML.

Ξεκινήστε εφαρμόζοντας μια πολιτική ελάχιστων προνομίων, χρησιμοποιώντας υπηρεσίες όπως Αναλυτής πρόσβασης IAM προς την αναζητήστε υπερβολικά ανεκτικούς λογαριασμούς, ρόλους και πόρους για να περιορίσετε την πρόσβαση χρησιμοποιώντας βραχυπρόθεσμα διαπιστευτήρια. Στη συνέχεια, βεβαιωθείτε ότι όλα τα δεδομένα σε κατάσταση ηρεμίας είναι κρυπτογραφημένα με AWS KMS, συμπεριλαμβανομένης της χρήσης των CMK, και ότι όλα τα δεδομένα και τα μοντέλα έχουν εκδοθεί και δημιουργηθεί αντίγραφα ασφαλείας χρησιμοποιώντας Απλή υπηρεσία αποθήκευσης Amazon (Amazon S3) έκδοση και εφαρμογή αμετάβλητης σε επίπεδο αντικειμένου με Κλείδωμα αντικειμένου Amazon S3. Προστατέψτε όλα τα δεδομένα κατά τη μεταφορά μεταξύ υπηρεσιών που χρησιμοποιείτε Διαχειριστής πιστοποιητικών AWS και / ή AWS Private CAκαι κρατήστε το μέσα σε VPC χρησιμοποιώντας AWS PrivateLink. Καθορίστε αυστηρούς κανόνες εισόδου και εξόδου δεδομένων για να βοηθήσετε στην προστασία από χειραγώγηση και διήθηση χρησιμοποιώντας VPC με Τείχος προστασίας δικτύου AWS πολιτικές. Εξετάστε το ενδεχόμενο εισαγωγής Τείχος προστασίας εφαρμογών Ιστού AWS (AWS WAF) μπροστά στο προστασία διαδικτυακών εφαρμογών και API από κακόβουλα ρομπότ, Επιθέσεις SQL injection, cross-site scripting (XSS), και εξαγορές λογαριασμών με Έλεγχος απάτης. Καταγραφή με AWS CloudTrail, Εικονικό ιδιωτικό σύννεφο Amazon αρχεία καταγραφής ροής (Amazon VPC) και Υπηρεσία Amazon Elastic Kubernetes Τα αρχεία καταγραφής ελέγχου (Amazon EKS) θα βοηθήσουν στην παροχή ιατροδικαστικής εξέτασης κάθε συναλλαγής που είναι διαθέσιμη σε υπηρεσίες όπως π.χ Ντετέκτιβ της Amazon. Μπορείτε να χρησιμοποιήσετε Επιθεωρητής Amazon για την αυτοματοποίηση της ανακάλυψης και διαχείρισης ευπάθειας για Amazon Elastic Compute Cloud (Amazon EC2) περιπτώσεις, δοχεία, AWS Lambda λειτουργίες, και προσδιορίστε την προσβασιμότητα του φόρτου εργασίας σας στο δίκτυο. Προστατέψτε τα δεδομένα και τα μοντέλα σας από ύποπτη δραστηριότητα χρησιμοποιώντας Καθήκον Φρουράς AmazonΤα μοντέλα απειλών και οι τροφοδοσίες πληροφοριών που τροφοδοτούνται από ML και ενεργοποιεί τις πρόσθετες λειτουργίες του για Προστασία EKS, Προστασία ECS, Προστασία S3, Προστασία RDS, Προστασία από κακόβουλο λογισμικό, Προστασία λάμδα και άλλα. Μπορείτε να χρησιμοποιήσετε υπηρεσίες όπως AWS Security Hub για να συγκεντρώσετε και να αυτοματοποιήσετε τους ελέγχους ασφαλείας σας για τον εντοπισμό αποκλίσεων από τις βέλτιστες πρακτικές ασφαλείας και την επιτάχυνση της έρευνας και την αυτοματοποίηση της αποκατάστασης των ευρημάτων ασφαλείας με τα βιβλία παιχνιδιού. Μπορείτε επίσης να εξετάσετε την εφαρμογή α μηδενική αξιοπιστία αρχιτεκτονική στο AWS για την περαιτέρω αύξηση των λεπτομερών ελέγχων ελέγχου ταυτότητας και εξουσιοδότησης για το τι μπορούν να έχουν πρόσβαση οι ανθρώπινοι χρήστες ή οι διεργασίες από μηχανή σε μηχανή με βάση το αίτημα. Εξετάστε επίσης τη χρήση Λίμνη Ασφαλείας του Αμαζονίου για αυτόματη συγκέντρωση δεδομένων ασφαλείας από περιβάλλοντα AWS, παρόχους SaaS, σε εγκαταστάσεις και πηγές cloud σε μια ειδικά διαμορφωμένη λίμνη δεδομένων που είναι αποθηκευμένη στον λογαριασμό σας. Με το Security Lake, μπορείτε να κατανοήσετε πληρέστερα τα δεδομένα ασφαλείας σας σε ολόκληρο τον οργανισμό σας.

Αφού διασφαλιστεί το περιβάλλον φόρτου εργασίας της τεχνητής νοημοσύνης (τεχνητής νοημοσύνης) που δημιουργείται, μπορείτε να τοποθετήσετε στρώματα σε λειτουργίες ειδικά για AI/ML, όπως π.χ. Amazon SageMaker Data Wrangler για τον εντοπισμό πιθανών μεροληψιών κατά την προετοιμασία των δεδομένων και Amazon SageMaker Clerify για τον εντοπισμό προκατάληψης σε δεδομένα και μοντέλα ML. Μπορείτε επίσης να χρησιμοποιήσετε Παρακολούθηση μοντέλου Amazon SageMaker να αξιολογήσει την ποιότητα των μοντέλων SageMaker ML στην παραγωγή και να σας ειδοποιήσει όταν υπάρχει μετατόπιση στην ποιότητα των δεδομένων, την ποιότητα του μοντέλου και την απόδοση χαρακτηριστικών. Αυτές οι υπηρεσίες AWS AI/ML που συνεργάζονται (συμπεριλαμβανομένου του SageMaker που συνεργάζεται με το Amazon Bedrock) με τις υπηρεσίες AWS Security μπορούν να σας βοηθήσουν να εντοπίσετε πιθανές πηγές φυσικής προκατάληψης και να προστατεύσετε από κακόβουλη παραβίαση δεδομένων. Επαναλάβετε αυτήν τη διαδικασία για κάθε ένα από τα τρωτά σημεία του OWASP Top 10 για LLM, για να βεβαιωθείτε ότι μεγιστοποιείτε την αξία των υπηρεσιών AWS για την εφαρμογή άμυνας σε βάθος για την προστασία των δεδομένων και του φόρτου εργασίας σας.

Όπως έγραψε ο Στρατηγός της AWS Enterprise Clarke Rodgers στην ανάρτησή του στο blog του "CISO Insight: Κάθε υπηρεσία AWS είναι υπηρεσία ασφαλείας", "Θα υποστήριζα ότι σχεδόν κάθε υπηρεσία εντός του νέφους AWS είτε επιτρέπει από μόνη της ένα αποτέλεσμα ασφάλειας είτε μπορεί να χρησιμοποιηθεί (μόνη ή σε συνδυασμό με μία ή περισσότερες υπηρεσίες) από πελάτες για την επίτευξη ενός στόχου ασφάλειας, κινδύνου ή συμμόρφωσης." Και «Οι Υπεύθυνοι Ασφάλειας Πληροφοριών Πελατών (CISO) (ή οι αντίστοιχες ομάδες τους) μπορεί να θέλουν να αφιερώσουν χρόνο για να διασφαλίσουν ότι γνωρίζουν καλά όλες τις υπηρεσίες AWS, επειδή μπορεί να υπάρχει ένας στόχος ασφάλειας, κινδύνου ή συμμόρφωσης που μπορεί να επιτευχθεί, ακόμα κι αν μια υπηρεσία δεν εμπίπτει στην κατηγορία «Ασφάλεια, Ταυτότητα και Συμμόρφωση».

Προστασία επιπέδων στα όρια εμπιστοσύνης σε εφαρμογές LLM

Κατά την ανάπτυξη συστημάτων και εφαρμογών που βασίζονται σε τεχνητή νοημοσύνη, θα πρέπει να λάβετε υπόψη τις ίδιες ανησυχίες όπως και με οποιαδήποτε άλλη εφαρμογή ML, όπως αναφέρεται στο Πίνακας απειλών μηχανικής μάθησης MITER ATLAS, όπως το να προσέχετε την προέλευση του λογισμικού και των στοιχείων δεδομένων (όπως η εκτέλεση ελέγχου λογισμικού ανοιχτού κώδικα, η αναθεώρηση λογαριασμών υλικού (SBOM) και η ανάλυση ροών εργασιών δεδομένων και ενσωματώσεων API) και η εφαρμογή απαραίτητων προστασιών έναντι απειλών της αλυσίδας εφοδιασμού LLM. Συμπεριλάβετε insights από βιομηχανικά πλαίσια και έχετε επίγνωση των τρόπων χρήσης πολλαπλών πηγών πληροφοριών απειλών και πληροφοριών κινδύνου για να προσαρμόσετε και να επεκτείνετε τις άμυνες ασφαλείας σας ώστε να ληφθούν υπόψη οι κίνδυνοι ασφάλειας AI, ML και γενετικής τεχνητής νοημοσύνης που εμφανίζονται και δεν περιλαμβάνονται στα παραδοσιακά πλαίσια. Αναζητήστε συνοδευτικές πληροφορίες σχετικά με κινδύνους που σχετίζονται με την τεχνητή νοημοσύνη από βιομηχανικές, αμυντικές, κυβερνητικές, διεθνείς και ακαδημαϊκές πηγές, επειδή νέες απειλές εμφανίζονται και εξελίσσονται σε αυτόν τον χώρο τακτικά και τα συνοδευτικά πλαίσια και οι οδηγοί ενημερώνονται συχνά. Για παράδειγμα, όταν χρησιμοποιείτε ένα μοντέλο ανάκτησης επαυξημένης γενιάς (RAG), εάν το μοντέλο δεν περιλαμβάνει τα δεδομένα που χρειάζεται, μπορεί να τα ζητήσει από μια εξωτερική πηγή δεδομένων για χρήση κατά την εξαγωγή συμπερασμάτων και τη λεπτομερή ρύθμιση. Η πηγή που ζητά μπορεί να είναι εκτός του ελέγχου σας και μπορεί να αποτελέσει πιθανή πηγή συμβιβασμού στην αλυσίδα εφοδιασμού σας. Μια προσέγγιση σε βάθος άμυνας θα πρέπει να επεκταθεί σε εξωτερικές πηγές για να εδραιωθεί η εμπιστοσύνη, η πιστοποίηση, η εξουσιοδότηση, η πρόσβαση, η ασφάλεια, το απόρρητο και η ακρίβεια των δεδομένων στα οποία έχει πρόσβαση. Για να βουτήξετε πιο βαθιά, διαβάστε "Δημιουργήστε μια ασφαλή εταιρική εφαρμογή με Generative AI και RAG χρησιμοποιώντας το Amazon SageMaker JumpStart"

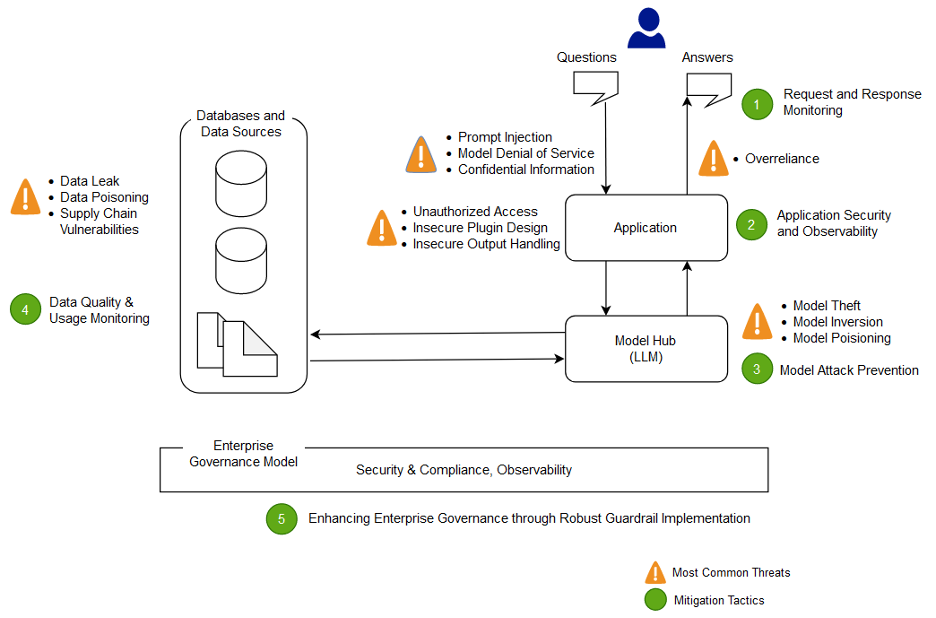

Αναλύστε και μετριάστε τον κίνδυνο στις εφαρμογές LLM σας

Σε αυτήν την ενότητα, αναλύουμε και συζητάμε ορισμένες τεχνικές μετριασμού του κινδύνου που βασίζονται σε όρια εμπιστοσύνης και αλληλεπιδράσεις ή σε διακριτές περιοχές του φόρτου εργασίας με παρόμοιο κατάλληλο εύρος ελέγχων και προφίλ κινδύνου. Σε αυτό το δείγμα αρχιτεκτονικής μιας εφαρμογής chatbot, υπάρχουν πέντε όρια εμπιστοσύνης όπου επιδεικνύονται τα στοιχεία ελέγχου, με βάση τον τρόπο με τον οποίο οι πελάτες AWS δημιουργούν συνήθως τις εφαρμογές LLM τους. Η αίτησή σας για LLM μπορεί να έχει περισσότερα ή λιγότερα καθορισμένα όρια εμπιστοσύνης. Στο ακόλουθο δείγμα αρχιτεκτονικής, αυτά τα όρια εμπιστοσύνης ορίζονται ως:

- Αλληλεπιδράσεις διεπαφής χρήστη (αίτημα και απάντηση)

- Αλληλεπιδράσεις εφαρμογών

- Αλληλεπιδράσεις μοντέλου

- Αλληλεπιδράσεις δεδομένων

- Οργανωτικές αλληλεπιδράσεις και χρήση

Αλληλεπιδράσεις διεπαφής χρήστη: Ανάπτυξη παρακολούθησης αιτημάτων και απόκρισης

Εντοπίστε και ανταποκριθείτε σε περιστατικά στον κυβερνοχώρο που σχετίζονται με τη γενετική τεχνητή νοημοσύνη έγκαιρα, αξιολογώντας μια στρατηγική για την αντιμετώπιση του κινδύνου από τις εισόδους και τις εκροές της εφαρμογής γενετικής τεχνητής νοημοσύνης. Για παράδειγμα, μπορεί να χρειαστεί να οργανωθεί πρόσθετη παρακολούθηση για συμπεριφορές και εκροές δεδομένων για τον εντοπισμό αποκάλυψης ευαίσθητων πληροφοριών εκτός του τομέα ή του οργανισμού σας, στην περίπτωση που χρησιμοποιείται στην εφαρμογή LLM.

Οι γενετικές εφαρμογές τεχνητής νοημοσύνης θα πρέπει να εξακολουθούν να τηρούν τις τυπικές βέλτιστες πρακτικές ασφάλειας όσον αφορά την προστασία δεδομένων. Καθιερώστε α ασφαλής περίμετρος δεδομένων και ασφαλείς αποθήκες ευαίσθητων δεδομένων. Κρυπτογράφηση δεδομένων και πληροφοριών που χρησιμοποιούνται για εφαρμογές LLM σε κατάσταση ηρεμίας και μεταφοράς. Προστατέψτε τα δεδομένα που χρησιμοποιούνται για την εκπαίδευση του μοντέλου σας από δηλητηρίαση δεδομένων εκπαίδευσης, κατανοώντας και ελέγχοντας ποιοι χρήστες, διαδικασίες και ρόλοι επιτρέπεται να συνεισφέρουν στις αποθήκες δεδομένων, καθώς και πώς ρέουν τα δεδομένα στην εφαρμογή, παρακολουθείτε για αποκλίσεις απόκλισης και χρησιμοποιώντας εκδόσεις και αμετάβλητη αποθήκευση σε υπηρεσίες αποθήκευσης όπως το Amazon S3. Καθιερώστε αυστηρούς ελέγχους εισόδου και εξόδου δεδομένων χρησιμοποιώντας υπηρεσίες όπως το τείχος προστασίας δικτύου AWS και τα AWS VPC για προστασία από ύποπτες εισόδους και την πιθανότητα διείσδυσης δεδομένων.

Κατά τη διάρκεια της διαδικασίας εκπαίδευσης, επανεκπαίδευσης ή τελειοποίησης, θα πρέπει να γνωρίζετε τυχόν ευαίσθητα δεδομένα που χρησιμοποιούνται. Αφού χρησιμοποιηθούν δεδομένα κατά τη διάρκεια μιας από αυτές τις διαδικασίες, θα πρέπει να σχεδιάσετε ένα σενάριο όπου οποιοσδήποτε χρήστης του μοντέλου σας θα μπορέσει ξαφνικά να εξαγάγει τα δεδομένα ή τις πληροφορίες χρησιμοποιώντας τεχνικές άμεσης έγχυσης. Κατανοήστε τους κινδύνους και τα οφέλη από τη χρήση ευαίσθητων δεδομένων στα μοντέλα σας και την εξαγωγή συμπερασμάτων. Εφαρμόστε ισχυρούς μηχανισμούς ελέγχου ταυτότητας και εξουσιοδότησης για τη δημιουργία και τη διαχείριση λεπτομερών αδειών πρόσβασης, τα οποία δεν βασίζονται στη λογική της εφαρμογής LLM για την αποτροπή της αποκάλυψης. Η είσοδος ελεγχόμενη από τον χρήστη σε μια γενετική εφαρμογή τεχνητής νοημοσύνης έχει αποδειχθεί υπό ορισμένες συνθήκες ότι είναι σε θέση να παρέχει ένα διάνυσμα για την εξαγωγή πληροφοριών από το μοντέλο ή οποιοδήποτε τμήμα της εισόδου που δεν ελέγχεται από το χρήστη. Αυτό μπορεί να συμβεί μέσω άμεσης έγχυσης, όπου ο χρήστης παρέχει είσοδο που προκαλεί την απόκλιση της εξόδου του μοντέλου από τα αναμενόμενα προστατευτικά κιγκλιδώματα της εφαρμογής LLM, συμπεριλαμβανομένης της παροχής ενδείξεων για τα σύνολα δεδομένων στα οποία το μοντέλο εκπαιδεύτηκε αρχικά.

Εφαρμογή ποσοστώσεων πρόσβασης σε επίπεδο χρήστη για χρήστες που παρέχουν εισροές και λαμβάνουν εξόδους από ένα μοντέλο. Θα πρέπει να εξετάσετε προσεγγίσεις που δεν επιτρέπουν ανώνυμη πρόσβαση υπό συνθήκες όπου τα δεδομένα και οι πληροφορίες εκπαίδευσης του μοντέλου είναι ευαίσθητα ή όπου υπάρχει κίνδυνος από έναν αντίπαλο να εκπαιδεύει ένα φαξ του μοντέλου σας με βάση τα δεδομένα εισόδου και την εξαγωγή του ευθυγραμμισμένου μοντέλου. Γενικά, εάν μέρος της εισόδου σε ένα μοντέλο αποτελείται από αυθαίρετο κείμενο που παρέχεται από τον χρήστη, θεωρήστε ότι το αποτέλεσμα είναι επιρρεπές σε άμεση έγχυση και, κατά συνέπεια, βεβαιωθείτε ότι η χρήση των εξόδων περιλαμβάνει εφαρμοσμένα τεχνικά και οργανωτικά αντίμετρα για τον μετριασμό ανασφαλούς χειρισμού εκροών, υπερβολική αντιπροσώπευση , και υπερβολική εξάρτηση. Στο προηγούμενο παράδειγμα που σχετίζεται με το φιλτράρισμα για κακόβουλη είσοδο χρησιμοποιώντας AWS WAF, σκεφτείτε να δημιουργήσετε ένα φίλτρο μπροστά από την εφαρμογή σας για τέτοια πιθανή κακή χρήση των προτροπών και αναπτύξτε μια πολιτική για τον τρόπο χειρισμού και εξέλιξης αυτών καθώς μεγαλώνουν το μοντέλο και τα δεδομένα σας. Επίσης, εξετάστε το ενδεχόμενο μιας φιλτραρισμένης αναθεώρησης του προϊόντος προτού επιστραφεί στον χρήστη, για να βεβαιωθείτε ότι πληροί τα πρότυπα ποιότητας, ακρίβειας ή εποπτείας περιεχομένου. Ίσως θελήσετε να το προσαρμόσετε περαιτέρω για τις ανάγκες του οργανισμού σας με ένα πρόσθετο επίπεδο ελέγχου στις εισόδους και τις εξόδους μπροστά από τα μοντέλα σας για να μετριαστούν τα ύποπτα μοτίβα επισκεψιμότητας.

Αλληλεπιδράσεις εφαρμογών: Ασφάλεια και παρατηρησιμότητα εφαρμογής

Ελέγξτε την αίτησή σας LLM με προσοχή στον τρόπο με τον οποίο ένας χρήστης θα μπορούσε να χρησιμοποιήσει το μοντέλο σας για να παρακάμψει την τυπική εξουσιοδότηση σε ένα μεταγενέστερο εργαλείο ή αλυσίδα εργαλείων που δεν έχει εξουσιοδότηση πρόσβασης ή χρήσης. Μια άλλη ανησυχία σε αυτό το επίπεδο περιλαμβάνει την πρόσβαση σε εξωτερικές αποθήκες δεδομένων χρησιμοποιώντας ένα μοντέλο ως μηχανισμό επίθεσης που χρησιμοποιεί απεριόριστους τεχνικούς ή οργανωτικούς κινδύνους LLM. Για παράδειγμα, εάν το μοντέλο σας έχει εκπαιδευτεί να έχει πρόσβαση σε ορισμένες αποθήκες δεδομένων που θα μπορούσαν να περιέχουν ευαίσθητα δεδομένα, θα πρέπει να βεβαιωθείτε ότι πραγματοποιείτε κατάλληλους ελέγχους εξουσιοδότησης μεταξύ του μοντέλου σας και των αποθηκών δεδομένων. Χρησιμοποιήστε αμετάβλητα χαρακτηριστικά για χρήστες που δεν προέρχονται από το μοντέλο κατά την εκτέλεση ελέγχων εξουσιοδότησης. Ο απεριόριστος ανασφαλής χειρισμός εξόδου, ο ανασφαλής σχεδιασμός προσθηκών και η υπερβολική αντιπροσωπεία μπορούν να δημιουργήσουν συνθήκες όπου ένας παράγοντας απειλής μπορεί να χρησιμοποιήσει ένα μοντέλο για να ξεγελάσει το σύστημα εξουσιοδότησης ώστε να κλιμακώσει αποτελεσματικά προνόμια, οδηγώντας σε ένα μεταγενέστερο στοιχείο που πιστεύει ότι ο χρήστης είναι εξουσιοδοτημένος να ανακτήσει δεδομένα ή να λάβει ένα συγκεκριμένο δράση.

Κατά την εφαρμογή οποιουδήποτε πρόσθετου ή εργαλείου δημιουργίας τεχνητής νοημοσύνης, είναι επιτακτική ανάγκη να εξετάσετε και να κατανοήσετε το επίπεδο πρόσβασης που παρέχεται, καθώς και να ελέγχετε εξονυχιστικά τα στοιχεία ελέγχου πρόσβασης που έχουν διαμορφωθεί. Η χρήση μη περιορισμένων ανασφαλών προσθηκών τεχνητής νοημοσύνης μπορεί να καταστήσει το σύστημά σας ευάλωτο σε ευπάθειες και απειλές της εφοδιαστικής αλυσίδας, οδηγώντας ενδεχομένως σε κακόβουλες ενέργειες, συμπεριλαμβανομένης της εκτέλεσης απομακρυσμένου κώδικα.

Αλληλεπιδράσεις μοντέλων: Πρόληψη επιθέσεων μοντέλου

Θα πρέπει να γνωρίζετε την προέλευση οποιωνδήποτε μοντέλων, προσθηκών, εργαλείων ή δεδομένων που χρησιμοποιείτε, προκειμένου να αξιολογήσετε και να μετριάζετε τα τρωτά σημεία της εφοδιαστικής αλυσίδας. Για παράδειγμα, ορισμένες κοινές μορφές μοντέλων επιτρέπουν την ενσωμάτωση αυθαίρετου κώδικα με δυνατότητα εκτέλεσης στα ίδια τα μοντέλα. Χρησιμοποιήστε καθρέφτες πακέτων, σάρωση και πρόσθετες επιθεωρήσεις ανάλογα με τους στόχους ασφαλείας του οργανισμού σας.

Πρέπει επίσης να ελεγχθούν τα σύνολα δεδομένων στα οποία εκπαιδεύετε και προσαρμόζετε τα μοντέλα σας. Εάν προσαρμόσετε περαιτέρω αυτόματα ένα μοντέλο με βάση τα σχόλια των χρηστών (ή άλλες πληροφορίες ελεγχόμενες από τον τελικό χρήστη), πρέπει να εξετάσετε εάν ένας κακόβουλος παράγοντας απειλής θα μπορούσε να αλλάξει το μοντέλο αυθαίρετα με βάση τον χειρισμό των απαντήσεών του και να επιτύχει δηλητηρίαση δεδομένων εκπαίδευσης.

Αλληλεπιδράσεις δεδομένων: Παρακολούθηση της ποιότητας και της χρήσης των δεδομένων

Τα παραγωγικά μοντέλα τεχνητής νοημοσύνης όπως τα LLM γενικά λειτουργούν καλά επειδή έχουν εκπαιδευτεί σε μεγάλο όγκο δεδομένων. Αν και αυτά τα δεδομένα βοηθούν τους LLM να ολοκληρώσουν πολύπλοκες εργασίες, μπορούν επίσης να εκθέσουν το σύστημά σας σε κίνδυνο δηλητηρίασης δεδομένων εκπαίδευσης, που συμβαίνει όταν περιλαμβάνονται ή παραλείπονται ακατάλληλα δεδομένα σε ένα σύνολο δεδομένων εκπαίδευσης που μπορεί να αλλάξει τη συμπεριφορά ενός μοντέλου. Για να μειώσετε αυτόν τον κίνδυνο, θα πρέπει να εξετάσετε την αλυσίδα εφοδιασμού σας και να κατανοήσετε τη διαδικασία ελέγχου δεδομένων για το σύστημά σας προτού χρησιμοποιηθεί στο μοντέλο σας. Αν και ο αγωγός εκπαίδευσης είναι μια κύρια πηγή για δηλητηρίαση δεδομένων, θα πρέπει επίσης να εξετάσετε πώς το μοντέλο σας λαμβάνει δεδομένα, όπως σε ένα μοντέλο RAG ή μια λίμνη δεδομένων, και εάν η πηγή αυτών των δεδομένων είναι αξιόπιστη και προστατευμένη. Χρησιμοποιήστε υπηρεσίες ασφαλείας AWS, όπως το AWS Security Hub, το Amazon GuardDuty και το Amazon Inspector για να βοηθήσετε στη συνεχή παρακολούθηση για ύποπτη δραστηριότητα στο Amazon EC2, Amazon EKS, Amazon S3, Υπηρεσία σχεσιακής βάσης δεδομένων Amazon (Amazon RDS) και πρόσβαση στο δίκτυο που μπορεί να είναι δείκτες αναδυόμενων απειλών και χρησιμοποιήστε το Detective για να οπτικοποιήσετε τις έρευνες ασφαλείας. Επίσης, σκεφτείτε να χρησιμοποιήσετε υπηρεσίες όπως Λίμνη Ασφαλείας του Αμαζονίου για να επιταχύνετε τις έρευνες ασφαλείας δημιουργώντας μια ειδικά σχεδιασμένη λίμνη δεδομένων για αυτόματη συγκέντρωση δεδομένων ασφαλείας από περιβάλλοντα AWS, παρόχους SaaS, σε εγκαταστάσεις και πηγές cloud που συμβάλλουν στον φόρτο εργασίας σας AI/ML.

Οργανωτικές αλληλεπιδράσεις: Εφαρμογή προστατευτικών κιγκλιδωμάτων εταιρικής διακυβέρνησης για τη δημιουργία τεχνητής νοημοσύνης

Προσδιορίστε τους κινδύνους που σχετίζονται με τη χρήση γενετικής τεχνητής νοημοσύνης για τις επιχειρήσεις σας. Θα πρέπει να δημιουργήσετε την ταξινόμηση κινδύνου του οργανισμού σας και να διεξάγετε αξιολογήσεις κινδύνου για να λαμβάνετε τεκμηριωμένες αποφάσεις κατά την ανάπτυξη λύσεων τεχνητής νοημοσύνης. Αναπτύξτε α σχέδιο επιχειρηματικής συνέχειας (BCP) που περιλαμβάνει τεχνητή νοημοσύνη, ML και φόρτους εργασίας τεχνητής νοημοσύνης που δημιουργούνται και μπορούν να εφαρμοστούν γρήγορα για να αντικαταστήσουν τη χαμένη λειτουργικότητα μιας επηρεασμένης ή εκτός σύνδεσης εφαρμογής LLM για την κάλυψη των SLA σας.

Προσδιορίστε κενά διαδικασιών και πόρων, αναποτελεσματικότητα και ασυνέπειες και βελτιώστε την ευαισθητοποίηση και την ιδιοκτησία σε όλη την επιχείρησή σας. Μοντέλο απειλής όλους τους παραγωγικούς φόρτους εργασίας της τεχνητής νοημοσύνης για τον εντοπισμό και τον μετριασμό πιθανών απειλών για την ασφάλεια που μπορεί να οδηγήσουν σε αποτελέσματα που επηρεάζουν τις επιχειρήσεις, συμπεριλαμβανομένης της μη εξουσιοδοτημένης πρόσβασης σε δεδομένα, της άρνησης παροχής υπηρεσιών και της κακής χρήσης πόρων. Επωφεληθείτε από το νέο AWS Threat Composer Modeling Tool για να βοηθήσει στη μείωση του χρόνου σε αξία κατά την εκτέλεση μοντελοποίησης απειλών. Αργότερα στους κύκλους ανάπτυξής σας, σκεφτείτε να συμπεριλάβετε την εισαγωγή μηχανική χάους ασφάλειας πειράματα έγχυσης σφαλμάτων για τη δημιουργία πραγματικών συνθηκών για να κατανοήσετε πώς θα αντιδράσει το σύστημά σας σε άγνωστα και να δημιουργήσετε εμπιστοσύνη στην ανθεκτικότητα και την ασφάλεια του συστήματος.

Συμπεριλάβετε διάφορες προοπτικές στην ανάπτυξη στρατηγικών ασφάλειας και μηχανισμών διαχείρισης κινδύνου για να διασφαλίσετε την τήρηση και την κάλυψη για AI/ML και την ασφάλεια παραγωγής σε όλους τους ρόλους και τις λειτουργίες εργασίας. Φέρτε στο τραπέζι μια νοοτροπία ασφάλειας από την αρχή και την έρευνα οποιασδήποτε γενετικής εφαρμογής AI για να ευθυγραμμιστεί με τις απαιτήσεις. Εάν χρειάζεστε επιπλέον βοήθεια από το AWS, ζητήστε από τον διαχειριστή του λογαριασμού AWS να βεβαιωθεί ότι υπάρχει ίση υποστήριξη, ζητώντας από τους αρχιτέκτονες AWS Solutions από την AWS Security και την AI/ML να σας βοηθήσουν ταυτόχρονα.

Βεβαιωθείτε ότι ο οργανισμός ασφαλείας σας αναλαμβάνει τακτικά ενέργειες για την προώθηση της επικοινωνίας τόσο σχετικά με την επίγνωση κινδύνου όσο και την κατανόηση της διαχείρισης κινδύνου μεταξύ των παραγωγών συμμετόχων της τεχνητής νοημοσύνης, όπως οι διαχειριστές προϊόντων, οι προγραμματιστές λογισμικού, οι επιστήμονες δεδομένων και η εκτελεστική ηγεσία, επιτρέποντας την ευφυΐα απειλών και την καθοδήγηση ελέγχων να φτάσει στις ομάδες που ενδέχεται να επηρεαστεί. Οι οργανισμοί ασφαλείας μπορούν να υποστηρίξουν μια κουλτούρα υπεύθυνης αποκάλυψης και επαναλαμβανόμενης βελτίωσης συμμετέχοντας σε συζητήσεις και φέρνοντας νέες ιδέες και πληροφορίες σε παραγωγικούς φορείς τεχνητής νοημοσύνης που σχετίζονται με τους επιχειρηματικούς τους στόχους. Μάθε περισσότερα για τη δέσμευσή μας στο Responsible AI και επιπλέον υπεύθυνοι πόροι τεχνητής νοημοσύνης για να βοηθήσουμε τους πελάτες μας.

Αποκτήστε πλεονέκτημα για την ενεργοποίηση καλύτερης οργανωτικής στάσης για τη δημιουργία τεχνητής νοημοσύνης, ξεμπλοκάροντας το χρόνο για να εκτιμήσετε τις υπάρχουσες διαδικασίες ασφαλείας του οργανισμού σας. Αξιολογήστε προληπτικά πού ο οργανισμός σας μπορεί να απαιτεί διεργασίες που είναι υπερβολικά επαχθείς, δεδομένου του γενικού πλαισίου ασφάλειας τεχνητής νοημοσύνης και βελτιώστε τις ώστε να παρέχετε στους προγραμματιστές και τους επιστήμονες μια σαφή διαδρομή για να ξεκινήσουν με τα σωστά στοιχεία ελέγχου.

Αξιολογήστε πού μπορεί να υπάρχουν ευκαιρίες για να ευθυγραμμίσετε τα κίνητρα, κοροϊδέψτε και δώστε μια σαφή οπτική γωνία για τα επιθυμητά αποτελέσματα. Η ενημέρωση των ελέγχων καθοδήγησης και άμυνας για την κάλυψη των εξελισσόμενων αναγκών του AI/ML και της γενετικής ανάπτυξης εφαρμογών AI για τη μείωση της σύγχυσης και της αβεβαιότητας που μπορεί να κοστίσει χρόνο ανάπτυξης, να αυξήσει τον κίνδυνο και να αυξήσει τον αντίκτυπο.

Βεβαιωθείτε ότι τα ενδιαφερόμενα μέρη που δεν είναι ειδικοί σε θέματα ασφάλειας είναι σε θέση να κατανοήσουν τον τρόπο με τον οποίο η οργανωτική διακυβέρνηση, οι πολιτικές και τα βήματα διαχείρισης κινδύνων εφαρμόζονται στον φόρτο εργασίας τους, καθώς και να εφαρμόζουν μηχανισμούς διαχείρισης κινδύνου. Προετοιμάστε τον οργανισμό σας να ανταποκριθεί σε ρεαλιστικά συμβάντα και σενάρια που μπορεί να προκύψουν με τις εφαρμογές δημιουργίας τεχνητής νοημοσύνης και βεβαιωθείτε ότι οι ρόλοι και οι ομάδες απόκρισης των παραγωγών τεχνητής νοημοσύνης γνωρίζουν τις διαδρομές και τις ενέργειες κλιμάκωσης σε περίπτωση ανησυχίας για οποιαδήποτε ύποπτη δραστηριότητα.

Συμπέρασμα

Για την επιτυχή εμπορευματοποίηση της καινοτομίας με οποιαδήποτε νέα και αναδυόμενη τεχνολογία απαιτεί να ξεκινήσετε με μια νοοτροπία που να βασίζεται στην ασφάλεια, να βασιστείτε σε μια ασφαλή βάση υποδομής και να σκεφτείτε πώς να ενσωματώσετε περαιτέρω την ασφάλεια σε κάθε επίπεδο της στοίβας τεχνολογίας νωρίς με μια ασφάλεια άμυνας σε βάθος πλησιάζω. Αυτό περιλαμβάνει αλληλεπιδράσεις σε πολλαπλά επίπεδα της στοίβας τεχνολογίας σας και σημεία ολοκλήρωσης εντός της ψηφιακής αλυσίδας εφοδιασμού σας, για να διασφαλιστεί η οργανωτική ανθεκτικότητα. Αν και η γενετική τεχνητή νοημοσύνη εισάγει ορισμένες νέες προκλήσεις ασφάλειας και απορρήτου, εάν ακολουθήσετε θεμελιώδεις βέλτιστες πρακτικές ασφάλειας, όπως η χρήση άμυνας σε βάθος με πολυεπίπεδες υπηρεσίες ασφαλείας, μπορείτε να προστατεύσετε τον οργανισμό σας από πολλά κοινά ζητήματα και εξελισσόμενες απειλές. Θα πρέπει να εφαρμόσετε πολυεπίπεδες υπηρεσίες AWS Security σε όλους τους παραγωγικούς φόρτους εργασίας AI και σε μεγαλύτερο οργανισμό και να εστιάσετε σε σημεία ενσωμάτωσης στις ψηφιακές αλυσίδες εφοδιασμού σας για να ασφαλίσετε τα περιβάλλοντα cloud σας. Στη συνέχεια, μπορείτε να χρησιμοποιήσετε τις βελτιωμένες δυνατότητες ασφάλειας και απορρήτου στις υπηρεσίες AWS AI/ML, όπως το Amazon SageMaker και το Amazon Bedrock, για να προσθέσετε περαιτέρω επίπεδα βελτιωμένων ελέγχων ασφάλειας και απορρήτου στις εφαρμογές τεχνητής νοημοσύνης που δημιουργούνται. Η ενσωμάτωση της ασφάλειας από την αρχή θα καταστήσει ταχύτερη, ευκολότερη και πιο οικονομικά αποδοτική την καινοτομία με τη γενετική τεχνητή νοημοσύνη, ενώ θα απλοποιήσει τη συμμόρφωση. Αυτό θα σας βοηθήσει να αυξήσετε τους ελέγχους, την εμπιστοσύνη και την παρατηρησιμότητα στις παραγωγικές εφαρμογές σας AI για τους υπαλλήλους, τους πελάτες, τους συνεργάτες, τις ρυθμιστικές αρχές και άλλους ενδιαφερόμενους φορείς.

Πρόσθετες παραπομπές

- Πρότυπα πλαίσια του κλάδου για διαχείριση κινδύνου και ασφάλεια ειδικά για AI/ML:

Σχετικά με τους συγγραφείς

Κρίστοφερ Ρέι είναι ένας Κύριος Ειδικός Παγκόσμιας Ασφάλειας GTM που επικεντρώνεται στην ανάπτυξη και εκτέλεση στρατηγικών πρωτοβουλιών που επιταχύνουν και κλιμακώνουν την υιοθέτηση των υπηρεσιών ασφαλείας AWS. Είναι παθιασμένος με τη διασταύρωση της κυβερνοασφάλειας και των αναδυόμενων τεχνολογιών, με 20+ χρόνια εμπειρίας σε παγκόσμιους στρατηγικούς ηγετικούς ρόλους παρέχοντας λύσεις ασφάλειας σε πελάτες μέσων ενημέρωσης, ψυχαγωγίας και τηλεπικοινωνιών. Φορτίζει μέσα από το διάβασμα, τα ταξίδια, το φαγητό και το κρασί, την ανακάλυψη νέας μουσικής και την παροχή συμβουλών σε startups σε πρώιμο στάδιο.

Κρίστοφερ Ρέι είναι ένας Κύριος Ειδικός Παγκόσμιας Ασφάλειας GTM που επικεντρώνεται στην ανάπτυξη και εκτέλεση στρατηγικών πρωτοβουλιών που επιταχύνουν και κλιμακώνουν την υιοθέτηση των υπηρεσιών ασφαλείας AWS. Είναι παθιασμένος με τη διασταύρωση της κυβερνοασφάλειας και των αναδυόμενων τεχνολογιών, με 20+ χρόνια εμπειρίας σε παγκόσμιους στρατηγικούς ηγετικούς ρόλους παρέχοντας λύσεις ασφάλειας σε πελάτες μέσων ενημέρωσης, ψυχαγωγίας και τηλεπικοινωνιών. Φορτίζει μέσα από το διάβασμα, τα ταξίδια, το φαγητό και το κρασί, την ανακάλυψη νέας μουσικής και την παροχή συμβουλών σε startups σε πρώιμο στάδιο.

Ηλία Χειμώνα είναι Ανώτερος Μηχανικός Ασφαλείας στο Amazon Security, κάτοχος πτυχίου στη Μηχανική Ασφάλειας στον Κυβερνοχώρο και εμποτισμένος με αγάπη για τον Χάρι Πότερ. Ο Elijah διαπρέπει στον εντοπισμό και την αντιμετώπιση τρωτών σημείων στα συστήματα τεχνητής νοημοσύνης, συνδυάζοντας την τεχνική τεχνογνωσία με μια νότα μαγείας. Ο Elijah σχεδιάζει προσαρμοσμένα πρωτόκολλα ασφαλείας για οικοσυστήματα τεχνητής νοημοσύνης, φέρνοντας μια μαγική αίσθηση στην ψηφιακή άμυνα. Με γνώμονα την ακεραιότητα, ο Elijah έχει ένα υπόβαθρο ασφάλειας τόσο σε οργανισμούς του δημόσιου όσο και στον εμπορικό τομέα που επικεντρώνονται στην προστασία της εμπιστοσύνης.

Ηλία Χειμώνα είναι Ανώτερος Μηχανικός Ασφαλείας στο Amazon Security, κάτοχος πτυχίου στη Μηχανική Ασφάλειας στον Κυβερνοχώρο και εμποτισμένος με αγάπη για τον Χάρι Πότερ. Ο Elijah διαπρέπει στον εντοπισμό και την αντιμετώπιση τρωτών σημείων στα συστήματα τεχνητής νοημοσύνης, συνδυάζοντας την τεχνική τεχνογνωσία με μια νότα μαγείας. Ο Elijah σχεδιάζει προσαρμοσμένα πρωτόκολλα ασφαλείας για οικοσυστήματα τεχνητής νοημοσύνης, φέρνοντας μια μαγική αίσθηση στην ψηφιακή άμυνα. Με γνώμονα την ακεραιότητα, ο Elijah έχει ένα υπόβαθρο ασφάλειας τόσο σε οργανισμούς του δημόσιου όσο και στον εμπορικό τομέα που επικεντρώνονται στην προστασία της εμπιστοσύνης.

Ραμ Βιτάλ είναι κύριος αρχιτέκτονας λύσεων ML στην AWS. Έχει πάνω από 3 δεκαετίες εμπειρίας στην αρχιτεκτονική και την κατασκευή κατανεμημένων, υβριδικών και cloud εφαρμογών. Είναι παθιασμένος με τη δημιουργία ασφαλών και επεκτάσιμων λύσεων AI/ML και μεγάλων δεδομένων για να βοηθήσει τους εταιρικούς πελάτες με το ταξίδι υιοθέτησης και βελτιστοποίησης του cloud για να βελτιώσουν τα επιχειρηματικά τους αποτελέσματα. Στον ελεύθερο χρόνο του, καβαλάει τη μηχανή του και περπατάει με το 3χρονο Sheepadoodle του!

Ραμ Βιτάλ είναι κύριος αρχιτέκτονας λύσεων ML στην AWS. Έχει πάνω από 3 δεκαετίες εμπειρίας στην αρχιτεκτονική και την κατασκευή κατανεμημένων, υβριδικών και cloud εφαρμογών. Είναι παθιασμένος με τη δημιουργία ασφαλών και επεκτάσιμων λύσεων AI/ML και μεγάλων δεδομένων για να βοηθήσει τους εταιρικούς πελάτες με το ταξίδι υιοθέτησης και βελτιστοποίησης του cloud για να βελτιώσουν τα επιχειρηματικά τους αποτελέσματα. Στον ελεύθερο χρόνο του, καβαλάει τη μηχανή του και περπατάει με το 3χρονο Sheepadoodle του!

Navneet Tuteja είναι Ειδικός Δεδομένων στο Amazon Web Services. Πριν ενταχθεί στο AWS, το Navneet εργάστηκε ως διευκολυντής για οργανισμούς που επιδιώκουν να εκσυγχρονίσουν τις αρχιτεκτονικές δεδομένων τους και να εφαρμόσουν ολοκληρωμένες λύσεις AI/ML. Είναι κάτοχος πτυχίου μηχανικού από το Πανεπιστήμιο Thapar, καθώς και μεταπτυχιακού τίτλου στη στατιστική από το Texas A&M University.

Navneet Tuteja είναι Ειδικός Δεδομένων στο Amazon Web Services. Πριν ενταχθεί στο AWS, το Navneet εργάστηκε ως διευκολυντής για οργανισμούς που επιδιώκουν να εκσυγχρονίσουν τις αρχιτεκτονικές δεδομένων τους και να εφαρμόσουν ολοκληρωμένες λύσεις AI/ML. Είναι κάτοχος πτυχίου μηχανικού από το Πανεπιστήμιο Thapar, καθώς και μεταπτυχιακού τίτλου στη στατιστική από το Texas A&M University.

Έμιλι Σόουαρντ είναι Επιστήμονας Δεδομένων με AWS Professional Services. Είναι κάτοχος Master of Science με διάκριση στην Τεχνητή Νοημοσύνη από το Πανεπιστήμιο του Εδιμβούργου στη Σκωτία, Ηνωμένο Βασίλειο με έμφαση στην Επεξεργασία Φυσικής Γλώσσας (NLP). Η Emily έχει υπηρετήσει σε εφαρμοσμένους επιστημονικούς και μηχανικούς ρόλους που εστιάζονται στην έρευνα και ανάπτυξη προϊόντων με δυνατότητα AI, στην επιχειρησιακή αριστεία και στη διακυβέρνηση για φόρτους εργασίας AI που εκτελούνται σε οργανισμούς του δημόσιου και του ιδιωτικού τομέα. Συμβάλλει στην καθοδήγηση πελατών ως ανώτερη ομιλήτρια AWS και πρόσφατα, ως συγγραφέας του AWS Well-Architected in the Machine Learning Lens.

Έμιλι Σόουαρντ είναι Επιστήμονας Δεδομένων με AWS Professional Services. Είναι κάτοχος Master of Science με διάκριση στην Τεχνητή Νοημοσύνη από το Πανεπιστήμιο του Εδιμβούργου στη Σκωτία, Ηνωμένο Βασίλειο με έμφαση στην Επεξεργασία Φυσικής Γλώσσας (NLP). Η Emily έχει υπηρετήσει σε εφαρμοσμένους επιστημονικούς και μηχανικούς ρόλους που εστιάζονται στην έρευνα και ανάπτυξη προϊόντων με δυνατότητα AI, στην επιχειρησιακή αριστεία και στη διακυβέρνηση για φόρτους εργασίας AI που εκτελούνται σε οργανισμούς του δημόσιου και του ιδιωτικού τομέα. Συμβάλλει στην καθοδήγηση πελατών ως ανώτερη ομιλήτρια AWS και πρόσφατα, ως συγγραφέας του AWS Well-Architected in the Machine Learning Lens.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- ικανότητα

- Ικανός

- Σχετικα

- ακαδημαϊκής

- επιταχύνουν

- αποδεκτό

- πρόσβαση

- Πρόσβαση σε δεδομένα

- πρόσβαση

- αναλόγως

- Λογαριασμός

- Λογαριασμοί

- ακρίβεια

- Κατορθώνω

- την επίτευξη

- απέναντι

- Ενέργειες

- ενεργειών

- δραστηριοτήτων

- δραστηριότητα

- προσαρμογή

- προσθέτω

- προστιθέμενη

- Επιπλέον

- Πρόσθετος

- διεύθυνση

- διευθυνσιοδότηση

- προσκόλληση

- ενστερνίζομαι

- υιοθετώντας

- Υιοθεσία

- προηγμένες

- προκαταβολές

- Πλεονέκτημα

- συμβουλεύοντας

- Μετά το

- κατά

- πρακτορείο

- Πράκτορας

- AI

- Μοντέλα AI

- Συστήματα AI

- AI / ML

- ευθυγράμμιση

- ευθυγραμμισμένος

- Ευθυγραμμίζει

- Όλα

- επιτρέπουν

- επιτρέπεται

- Επιτρέποντας

- alone

- Επίσης

- Αν και

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Sage Maker

- Amazon υπηρεσίες Web

- μεταξύ των

- ποσό

- an

- αναλύσει

- αναλύοντας

- και

- και την υποδομή

- ανώνυμος

- Άλλος

- απάντηση

- κάθε

- api

- όρεξη

- εφαρμόσιμος

- Εφαρμογή

- Ανάπτυξη Εφαρμογών

- ασφάλεια εφαρμογών

- εφαρμογές

- εφαρμοσμένος

- ισχύει

- Εφαρμογή

- εφαρμόζοντας

- πλησιάζω

- προσεγγίσεις

- κατάλληλος

- αρχιτέκτονες

- αρχιτεκτονική

- αρχιτεκτονική

- ΕΙΝΑΙ

- περιοχές

- Υποστηρίζουν

- σηκώνομαι

- γύρω

- τεχνητός

- τεχνητή νοημοσύνη

- Τεχνητή νοημοσύνη (AI)

- AS

- ζητώ

- Αξιολόγηση

- αξιολογήσεις

- Ενεργητικό

- Βοήθεια

- βοηθούς

- συσχετισμένη

- διαβεβαίωση

- At

- επίθεση

- Επιθέσεις

- προσπάθεια

- προσοχή

- γνωρίσματα

- έλεγχος

- επαυξημένης

- Πιστοποίηση

- συγγραφέας

- εξουσιοδότηση

- εξουσιοδοτημένο

- αυτοματοποίηση

- αυτομάτως

- διαθέσιμος

- επίγνωση

- επίγνωση

- AWS

- Πελάτης AWS

- Επαγγελματικές υπηρεσίες AWS

- πίσω

- υποστηρίζεται

- φόντο

- βασίζονται

- βασικός

- βάση

- BE

- επειδή

- γίνεται

- ήταν

- πριν

- αρχίζουν

- συμπεριφορά

- συμπεριφορές

- είναι

- πιστεύοντας

- όφελος

- οφέλη

- ΚΑΛΎΤΕΡΟΣ

- βέλτιστες πρακτικές

- Καλύτερα

- μεταξύ

- προκατάληψη

- Μεγάλος

- Big Data

- Νομοσχέδιο

- ανάμειξης

- Μπλοκ

- και οι δύο

- όρια

- φέρω

- Φέρνοντας

- χτίζω

- Builder

- κατασκευαστές

- Κτίριο

- Χτίζει

- χτισμένο

- ενσωματωμένο

- επιχείρηση

- επιχειρήσεις

- by

- παρακάμψει

- CAN

- Μπορεί να πάρει

- δυνατότητες

- Χωρητικότητα

- περίπτωση

- κατηγορία

- Αιτία

- αίτια

- συγκεντρώνω

- ορισμένες

- πιστοποιητικό

- Πιστοποίηση

- αλυσίδα

- αλυσίδες

- προκλήσεις

- αλλαγή

- Χάος

- chatbot

- έλεγχοι

- αρχηγός

- καθαρός

- Backup

- υιοθέτηση νέφους

- cloud computing

- cloud infrastructure

- Ασφάλεια Cloud

- κωδικός

- συνδυασμός

- Ελάτε

- έρχεται

- εμπορικός

- εμπορεύομαι

- δέσμευση

- δεσμεύεται

- Κοινός

- συνήθως

- Επικοινωνία

- companion

- συντρόφους

- εταίρα

- πλήρης

- συγκρότημα

- Συμμόρφωση

- συστατικό

- Συνθέτης

- κατανοώ

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- συμβιβασμός

- Υπολογίστε

- χρήση υπολογιστή

- Ανησυχία

- ενδιαφερόμενος

- Πιθανά ερωτήματα

- Συνθήκες

- Διεξαγωγή

- εμπιστοσύνη

- έχει ρυθμιστεί

- σύγχυση

- συνδυασμό

- Connect

- Συνέπειες

- Εξετάστε

- θεωρούνται

- θεωρώντας

- συνεπής

- αποτελείται

- περιέχουν

- Εμπορευματοκιβώτια

- περιεχόμενο

- συμφραζόμενα

- συνέχεια

- συνεχώς

- συμβάλλει

- συμβάλλει

- έλεγχος

- τον έλεγχο

- ελέγχους

- αντίστροφως

- πυρήνας

- ακρογωνιαίο λίθο

- διορθώσει

- Αντίστοιχος

- Κόστος

- αποδοτική

- θα μπορούσε να

- κάλυψη

- δημιουργία

- δημιουργία

- κρίσιμης

- κουλτούρα

- επιμελείται

- πελάτης

- Πελάτες

- προσαρμόσετε

- προσαρμοσμένη

- στον κυβερνοχώρο

- κυβερνασφάλεια

- Κυβερνασφάλεια

- κύκλους

- ημερομηνία

- Λίμνη δεδομένων

- Προετοιμασία δεδομένων

- επιστήμονας δεδομένων

- παραποίηση δεδομένων

- βάση δεδομένων

- σύνολα δεδομένων

- ημέρα

- δεκαετίες

- Λήψη Αποφάσεων

- Αυτοί που παίρνουν αποφάσεις

- αποφάσεις

- βαθύς

- βαθύτερη

- Άμυνα

- αμυντικός

- ορίζεται

- ορίζεται

- καθορίζοντας

- Πτυχίο

- παράδοση

- σκάβω

- κατέδειξε

- Denial of Service

- Σε συνάρτηση

- παρατάσσω

- αναπτυχθεί

- ανάπτυξη

- ανάπτυξη

- βάθος

- περιγράφουν

- Υπηρεσίες

- σχέδια

- επιθυμητή

- ανίχνευση

- ανάπτυξη

- αναπτύχθηκε

- προγραμματιστές

- ανάπτυξη

- Ανάπτυξη

- παρεκκλίνω

- απόκλιση

- διαφορετικές

- ψηφιακό

- πειθαρχίες

- αποκάλυψη

- ανακαλύπτοντας

- ανακάλυψη

- συζητήσουν

- συζητώντας

- συζητήσεις

- διαταραχές

- διακριτή

- διάκριση

- διανέμονται

- κατάδυση

- διάφορα

- διαφορετικές προοπτικές

- Όχι

- τομέα

- Μην

- εφιστά

- οδηγείται

- κατά την διάρκεια

- κάθε

- Νωρίτερα

- Νωρίς

- πρώιμο στάδιο

- ευκολότερη

- εύκολα

- Οικονομικός

- οικονομική αξία

- οικοσυστήματα

- Αποτελεσματικός

- αποτελεσματικός

- είτε

- ενσωμάτωση

- αναδύονται

- σμυριδόπετρα

- αναδυόμενες τεχνολογίες

- Αναδυόμενη Τεχνολογία

- έμφαση

- υπαλλήλους

- εξουσιοδοτώ

- ενεργοποιήσετε

- δίνει τη δυνατότητα

- ενεργοποίηση

- Ενθαρρύνει

- κρυπτογραφημένα

- τέλος

- επιβάλλω

- επιβολή

- μηχανικός

- Μηχανική

- Μηχανικοί

- ενισχυμένη

- εξασφαλίζω

- Εταιρεία

- Ψυχαγωγία

- Ολόκληρος

- Περιβάλλον

- περιβάλλοντα

- ίσος

- σφάλμα

- κλιμάκωση

- ουσιώδης

- εγκαθιδρύω

- δημιουργία

- αξιολογήσει

- αξιολογώντας

- εκτίμηση

- Even

- Συμβάν

- εκδηλώσεις

- Κάθε

- εξελίσσονται

- εξελίσσεται

- εξετάζω

- παράδειγμα

- παραδείγματα

- Υπεροχή

- υπερβολική

- εκτέλεσης

- εκτελεστικός

- Άσκηση

- διήθηση

- υπάρχουν

- υφιστάμενα

- Επέκταση

- αναμένεται

- εμπειρία

- πειράματα

- εξειδίκευση

- εμπειρογνώμονες

- Έκθεση

- επεκτείνουν

- επεκτάθηκε

- επέκταση

- Επεκτείνεται

- εξωτερικός

- επιπλέον

- εκχύλισμα

- εξαιρετικά

- πρόσωπα

- διευκολύνει

- διευκολυντής

- αποτυγχάνει

- Πτώση

- Εξοικείωση

- FAST

- γρηγορότερα

- Χαρακτηριστικό

- Χαρακτηριστικά

- ανατροφοδότηση

- λιγότερα

- φιλτράρισμα

- φιλτράρισμα

- οικονομικός

- των χρηματοπιστωτικών υπηρεσιών

- Εύρεση

- εύρεση

- ευρήματα

- firewall

- Όνομα

- πέντε

- εύκαμπτος

- ροή

- Ροές

- Συγκέντρωση

- επικεντρώθηκε

- ακολουθήστε

- Εξής

- τροφή

- Για

- Δικανικός

- Προώθηση

- καλλιεργεί

- Θεμέλιο

- θεμελιακών

- Πλαίσιο

- πλαισίων

- συχνά

- από

- εμπρός

- λειτουργικότητα

- λειτουργίες

- θεμελιώδης

- περαιτέρω

- Κέρδος

- κενά

- General

- γενικά

- γενεά

- γενετική

- Παραγωγική τεχνητή νοημοσύνη

- παίρνω

- να πάρει

- δεδομένου

- Παγκόσμιο

- γκολ

- Στόχοι

- μετάβαση

- κυβερνώ

- διακυβέρνησης

- Κυβέρνηση

- κυβερνητικός

- χορηγείται

- μεγαλώνει

- καθοδήγηση

- καθοδηγήσει

- οδηγούμενος με οδηγόν

- Οδηγοί

- είχε

- λαβή

- Χειρισμός

- Έχω

- he

- υγειονομική περίθαλψη

- βοήθεια

- βοήθεια

- βοηθά

- υψηλή απόδοση

- υψηλά

- του

- κράτημα

- κατέχει

- Πως

- Πώς να

- HTML

- http

- HTTPS

- Hub

- ανθρώπινος

- Υβριδικό

- i

- ιδέα

- ιδεών

- προσδιορίζονται

- προσδιορίσει

- προσδιορισμό

- Ταυτότητα

- if

- αμετάβλητο

- αμετάβλητος

- Επίπτωση

- επηρεάζονται

- Επιπτώσεις

- επιτακτικός

- εφαρμογή

- εκτέλεση

- εφαρμοστεί

- εκτελεστικών

- βελτίωση

- βελτίωση

- in

- Κίνητρα

- έναρξη

- περιλαμβάνουν

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- ασυνέπειες

- Αυξάνουν

- αυξημένη

- αύξηση

- δείκτες

- βιομηχανία

- αναποτελεσματικότητα

- πληροφορίες

- την ασφάλεια των πληροφοριών

- ενημερώνεται

- Υποδομή

- εγχύθηκε

- συμφυής

- πρωτοβουλίες

- νεωτερίζω

- καινοτόμος

- Καινοτομία

- εισαγωγή

- είσοδοι

- ανασφαλής

- μέσα

- διορατικότητα

- ιδέες

- ενσωματώσει

- ενσωματωθεί

- Ενσωματώνει

- ολοκλήρωση

- ολοκληρώσεις

- ακεραιότητα

- Νοημοσύνη

- αλληλεπιδράσεις

- τόκος

- περιβάλλον λειτουργίας

- International

- διασταύρωση

- σε

- εισαγάγει

- Εισάγει

- εισάγοντας

- έρευνα

- Διερευνήσεις

- περιλαμβάνει

- θέματα

- IT

- ΤΟΥ

- εαυτό

- Δουλειά

- ενώνει

- ταξίδι

- jpg

- μόλις

- Διατήρηση

- Κλειδί

- Περιοχές κλειδιά

- Βασίλειο

- γνώση

- λίμνη

- Γλώσσα

- large

- μεγαλύτερος

- εν τέλει

- αργότερα

- ξεκινήσει

- στρώμα

- στρώσεις

- στρώματα

- οδηγήσει

- ηγέτες

- Ηγεσία

- που οδηγεί

- ΜΑΘΑΊΝΩ

- μάθηση

- ελάχιστα

- φακός

- φακούς

- Επίπεδο

- κύκλος ζωής

- Μου αρέσει

- πιθανότητα

- γραμμή

- γραμμές

- LLM

- ξύλευση

- λογική

- ματιά

- κοιτάζοντας

- έχασε

- αγάπη

- μηχανή

- μάθηση μηχανής

- κάνω

- κακόβουλο

- malware

- διαχείριση

- διαχειρίζεται

- διαχείριση

- διευθυντής

- Διευθυντές

- διαχείριση

- χειραγώγηση

- Χειρισμός

- τρόπος

- πολοί

- χάρτη

- κύριος

- κύριοι

- υλικά

- Θέματα

- ωριμότητα

- μεγιστοποιώντας

- Ενδέχεται..

- μέσα

- μέτρο

- μηχανισμός

- μηχανισμούς

- Εικόνες / Βίντεο

- Γνωρίστε

- πληροί

- ψυχική

- που αναφέρθηκαν

- πληρούνται

- Metrics

- ενδέχεται να

- μεταναστεύσουν

- εκατομμύρια

- νου

- Μύθος

- κακή χρήση

- Μετριάζω

- μείωση

- ML

- μοντέλο

- μοντελοποίηση

- μοντέλα

- μετριοπάθεια

- εκμοντερνίζω

- Παρακολούθηση

- παρακολούθηση

- περισσότερο

- πλέον

- μοτοσυκλέτα

- μετακινήσετε

- πολύ

- πολλαπλούς

- Μουσική

- πρέπει

- my

- Φυσικό

- Επεξεργασία φυσικής γλώσσας

- Φύση

- απαραίτητος

- Ανάγκη

- που απαιτούνται

- ανάγκες

- δίκτυο

- Νέα

- επόμενη

- nist

- nlp

- αντικείμενο

- σκοπός

- στόχοι

- of

- off

- προσφορά

- προσφορές

- αξιωματικών

- offline

- on

- ONE

- ανοίξτε

- ανοικτού κώδικα

- λειτουργεί

- επιχειρήσεων

- λειτουργίες

- Ευκαιρίες

- βελτιστοποίηση

- βελτιστοποιημένη

- or

- τάξη

- επιχειρήσεις

- οργανωτικός

- οργανώσεις

- καταγωγή

- αρχικά

- προέλευση

- ΑΛΛΑ

- δικός μας

- έξω

- Αποτέλεσμα

- αποτελέσματα

- παραγωγή

- εξόδους

- εκτός

- επί

- φόρμες

- ιδιοκτησία

- πακέτο

- μέρος

- συμμετέχοντας

- μέρη

- Συνεργάτες

- εξαρτήματα

- παθιασμένος

- μονοπάτι

- μονοπάτια

- πρότυπα

- επίδοση

- εκτελούνται

- εκτέλεση

- δικαιώματα

- προοπτικές

- φάσεις

- πυλώνες

- αγωγού

- Μέρος

- σχέδιο

- σχεδιασμό

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- συνδέω

- Plugins

- σημεία

- δηλητήριο

- Πολιτικές

- πολιτική

- τοποθέτηση

- Θέση

- δυναμικού

- ενδεχομένως

- πρακτική

- πρακτικές

- προετοιμασία

- Προετοιμάστε

- πρόληψη

- προηγούμενος

- Ακμή

- Κύριος

- αρχές

- Πριν

- ιεράρχηση

- προτεραιότητα

- μυστικότητα

- ιδιωτικός

- ιδιωτικού τομέα

- προνόμιο

- προνόμια

- διαδικασια μας

- Διεργασίες

- μεταποίηση

- Προϊόν

- παραγωγή

- παραγωγικότητα

- επαγγελματίας

- Προφίλ ⬇️

- Πρόγραμμα

- Προγράμματα

- σχέδιο

- προτρέπει

- κατάλληλος

- δεόντως

- προστασία

- προστατεύονται

- προστασία

- προστασία

- πρωτόκολλα

- παρέχουν

- Παρόχους υπηρεσιών

- παρέχει

- χορήγηση

- δημόσιο

- βάζω

- ποιότητα

- ερωτήματα

- ερώτηση

- Γρήγορα

- γρήγορα

- κουρέλι

- φθάσουν

- Αντίδραση

- Διάβασε

- Ετοιμότητα

- Ανάγνωση

- πραγματικό κόσμο

- ρεαλιστικός

- πραγματοποίηση

- συνειδητοποιήσουν

- λήψη

- πρόσφατα

- συνιστώ

- συστάσεις

- Ανάκτηση

- ανάκτηση

- μείωση

- αναφορά

- τελειοποίηση

- περιοχή

- τακτικός

- τακτικά

- ρυθμίζονται

- Ρυθμιστικών Αρχών

- σχετίζεται με

- αξιόπιστος

- βασίζονται

- αποκατάσταση

- μακρινός

- αποδώσει

- επαναλαμβάνω

- αντικαθιστώ

- ζητήσει

- ζητώντας

- απαιτούν

- απαίτηση

- απαιτήσεις

- Απαιτεί

- έρευνα

- έρευνα και ανάπτυξη

- ανθεκτικότητα

- πόρος

- Υποστηρικτικό υλικό

- σεβαστή

- εκείνοι

- Απάντηση

- απάντησης

- απαντήσεις

- ευθύνη

- υπεύθυνος

- ΠΕΡΙΦΕΡΕΙΑ

- περιορίζω

- ανάκτηση

- ανασκόπηση

- αξιολόγηση

- επανεξέταση

- Κριτικές

- βόλτες

- δεξιά

- Κίνδυνος

- όρεξη κινδύνου

- διαχείριση των κινδύνων

- κινδύνους

- εύρωστος

- Rodgers

- ρόλους

- ρίζα

- συνήθως

- κανόνες

- τρέξιμο

- s

- SaaS

- σοφός

- ίδιο

- επεκτάσιμη

- Κλίμακα

- σάρωσης

- σενάριο

- σενάρια

- Επιστήμη

- επιστημονικός

- Επιστήμονας

- επιστήμονες

- έκταση

- Πεδίο

- Αναζήτηση

- Τμήμα

- τομέας

- προστατευμένο περιβάλλον

- Ασφαλής

- ασφάλεια

- ασφάλεια

- οφέλη ασφάλειας

- συμβάντα ασφαλείας

- κινδύνους ασφάλειας

- Απειλές ασφαλείας

- Επιδιώξτε

- αναζήτηση

- Επιδιώκει

- επιλέξτε

- επιλέγονται

- αρχαιότερος

- ευαίσθητος

- σερβίρεται

- υπηρεσία

- Υπηρεσίες

- σειρά

- τον καθορισμό

- Shared

- αυτή

- θα πρέπει να

- δείχνουν

- Θέαμα

- παρόμοιες

- Απλούς

- απλοποίηση

- απλουστεύοντας

- So

- κοινωνικοποίηση

- λογισμικό

- λογαριασμός λογισμικού

- Προγραμματιστές λογισμικού

- ανάπτυξη λογισμικού

- λύση

- Λύσεις

- μερικοί

- Πηγή

- Πηγές

- κυριαρχία

- Χώρος

- Ομιλητής

- ειδικός

- συγκεκριμένες

- ειδικά

- ταχύτητα

- σωρός

- στάδια

- ενδιαφερόμενα μέρη

- πρότυπο

- πρότυπα

- Εκκίνηση

- ξεκίνησε

- Ξεκινήστε

- Startups

- στατιστική

- Βήματα

- Ακόμη

- χώρος στο δίσκο

- αποθηκεύονται

- καταστήματα

- Στρατηγική

- στρατηγικές

- Στρατηγός

- Στρατηγική

- Αυστηρός

- δυνατά

- ουσιαστικά

- επιτυχία

- Επιτυχώς

- τέτοιος

- προμήθεια

- αλυσίδας εφοδιασμού

- Αλυσίδες εφοδιασμού

- υποστήριξη

- Στήριξη

- βέβαιος

- ευαίσθητος

- ύποπτος

- συνθετικός

- σύστημα

- συστήματα

- τραπέζι

- επειξειργασμένος από ραπτήν

- Πάρτε

- παίρνει

- Tandem

- εργασίες

- ταξινόμηση

- ομάδες

- Τεχνικός

- τεχνικές

- Τεχνολογίες

- τεχνολόγους

- Τεχνολογία

- τηλεπικοινωνιών

- δοκιμή

- Δοκιμές

- δοκιμές

- Τέξας

- κείμενο

- ότι

- Η

- Η Πηγη

- κλοπή

- τους

- Τους

- θέματα

- τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- Σκέψη

- Τρίτος

- τρίτους

- αυτό

- εκείνοι

- απειλή

- απειλές

- τρία

- Μέσω

- παντού

- ώρα

- έγκαιρος

- προς την

- μαζι

- εργαλείο

- εργαλεία

- κορυφή

- Top 10

- αφή

- προς

- Διαπραγμάτευσης

- παραδοσιακός

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- Τρένο

- εκπαιδευμένο

- Εκπαίδευση

- συναλλαγή

- διαμετακόμιση

- Διαφάνεια

- μεταφορά

- Ταξίδια

- Εμπιστευθείτε

- Έμπιστος

- συνήθως

- ανεξουσιοδότητος

- Αβεβαιότητα

- υπό

- Υπονομεύω

- καταλαβαίνω

- κατανόηση

- άγνωστος

- Ενωμένος

- Ηνωμένο Βασίλειο

- πανεπιστήμιο

- αμετρίαστος

- Ενημέρωση

- ενημερώθηκε

- Υποστηρίζω

- uptime

- χρήση

- περίπτωση χρήσης

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- χρησιμοποιώ

- χρησιμοποιούνται

- αξιοποιώντας

- ΕΠΙΚΥΡΩΝΩ

- επικύρωση

- επικύρωση

- αξία

- εντριβής

- μέσω

- Πραγματικός

- πρακτικώς

- φαντάζομαι

- vs

- Θέματα ευπάθειας

- ευπάθεια

- βόλτες

- θέλω

- Δικαιώματα

- ήταν

- τρόπους

- we

- ιστός

- Εφαρμογή Web

- εφαρμογές ιστού

- διαδικτυακές υπηρεσίες

- ΛΟΙΠΌΝ

- Τι

- πότε

- αν

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- ολόκληρο

- θα

- ΚΡΑΣΙ

- Κερδίζει

- με

- εντός

- χωρίς

- Εργασία

- εργάστηκαν

- ροής εργασίας

- ροές εργασίας

- εργαζόμενος

- παγκόσμιος

- θα

- Έγραψε

- XSS

- χρόνια

- Εσείς

- Σας

- zephyrnet