Εάν είστε τακτικός αναγνώστης του Naked Security, μπορείτε πιθανώς να μαντέψετε πού στον πλανήτη κατευθυνόμαστε σε αυτό το εικονικό ταξίδι….

…πηγαίνουμε για άλλη μια φορά στο Τμήμα Μηχανικής Λογισμικού και Πληροφοριακών Συστημάτων στο Πανεπιστήμιο Ben-Gurion του Negev στο Ισραήλ.

Ερευνητές στο Κέντρο Έρευνας Κυβερνοασφάλειας του τμήματος ερευνούν τακτικά ζητήματα ασφάλειας που σχετίζονται με τα λεγόμενα αερόκενα δικτύων.

Όπως υποδηλώνει το όνομα, ένα δίκτυο με διάκενο αποσυνδέεται σκόπιμα όχι μόνο από το Διαδίκτυο αλλά και από άλλα δίκτυα, ακόμη και από αυτά που βρίσκονται στην ίδια εγκατάσταση.

Για να δημιουργήσετε μια ασφαλή περιοχή επεξεργασίας δεδομένων υψηλής ασφάλειας (ή, ακριβέστερα, οποιαδήποτε περιοχή υψηλότερης ασφάλειας από τους γείτονές της όπου τα δεδομένα δεν μπορούν εύκολα να βγουν), δεν συνδέονται φυσικά καλώδια από το δίκτυο με διάκενο σε οποιοδήποτε άλλο δίκτυο .

Επιπλέον, όλο το υλικό ασύρματων επικοινωνιών είναι συνήθως απενεργοποιημένο (και ιδανικά αφαιρείται φυσικά, εάν είναι δυνατόν, ή αποσυνδέεται οριστικά κόβοντας καλώδια ή ίχνη πλακέτας κυκλώματος, εάν όχι).

Η ιδέα είναι να δημιουργηθεί ένα περιβάλλον όπου ακόμη και αν οι εισβολείς ή οι δυσαρεστημένοι γνώστες κατάφεραν να εισάγουν κακόβουλο κώδικα όπως λογισμικό υποκλοπής σε το σύστημα, δεν θα ήταν εύκολο, ή ακόμη και δυνατό, να πάρουν πίσω τα κλεμμένα δεδομένα τους έξω πάλι.

Είναι πιο δύσκολο από όσο ακούγεται

Δυστυχώς, η δημιουργία ενός χρησιμοποιήσιμου δικτύου με διάκενο χωρίς εξωτερικά "παραθυράκια δεδομένων" είναι πιο δύσκολη από ό,τι ακούγεται και οι ερευνητές του Πανεπιστημίου Ben-Gurion έχουν περιγράψει πολλά βιώσιμα κόλπα, καθώς και πώς μπορείτε να τα μετριάζετε, στο παρελθόν.

Έχουμε γράψει, ομολογουμένως, με ένα μείγμα γοητείας και απόλαυσης, για τη δουλειά τους πολλές φορές στο παρελθόν, συμπεριλαμβανομένων περίεργων κόλπων όπως π.χ. ΓΑΪΡΟΣΚΟΠΙΟ (μετατροπή του τσιπ πυξίδας ενός κινητού τηλεφώνου σε ακατέργαστο μικρόφωνο), LANTENNA (χρησιμοποιώντας ενσύρματα καλώδια δικτύου ως κεραίες ραδιοφώνου) και το ΦΑΝΣΙΣΤΕΡ (μεταβολή της ταχύτητας του ανεμιστήρα CPU αλλάζοντας το φορτίο του συστήματος για τη δημιουργία ενός "καναλιού δεδομένων" ήχου).

Αυτή τη φορά, οι ερευνητές έδωσαν στο νέο τους τέχνασμα το ατυχές και ίσως άσκοπα μπερδεμένο όνομα COVID-bit, Όπου COV αναφέρεται ρητά ως «κρυφή» και αυτό αφήνουμε να το μαντέψουμε ID-bit σημαίνει κάτι σαν "αποκάλυψη πληροφοριών, σπιθαμή προς σπιθαμή".

Αυτό το σχήμα εξαγωγής δεδομένων χρησιμοποιεί το τροφοδοτικό ενός υπολογιστή ως πηγή μη εξουσιοδοτημένων αλλά ανιχνεύσιμων και αποκωδικοποιήσιμων ραδιομεταδόσεων.

Οι ερευνητές ισχυρίζονται κρυφούς ρυθμούς μετάδοσης δεδομένων έως και 1000 bits/sec (που ήταν μια εξαιρετικά χρήσιμη και χρησιμοποιήσιμη ταχύτητα μόντεμ μέσω τηλεφώνου πριν από 40 χρόνια).

Ισχυρίζονται επίσης ότι τα δεδομένα που διέρρευσαν μπορούν να ληφθούν από ένα μη τροποποιημένο και αθώο κινητό τηλέφωνο –ακόμα και ένα με όλο το δικό του ασύρματο υλικό απενεργοποιημένο– σε απόσταση έως και 2 μέτρων.

Αυτό σημαίνει ότι οι συνεργοί εκτός ενός ασφαλούς εργαστηρίου μπορεί να μπορούν να χρησιμοποιήσουν αυτό το τέχνασμα για να λάβουν ανύποπτα κλεμμένα δεδομένα, υποθέτοντας ότι οι τοίχοι του εργαστηρίου δεν είναι επαρκώς προστατευμένοι έναντι διαρροής ραδιοφώνου.

Λοιπόν, ορίστε πώς COVID-bit έργα.

Διαχείριση ενέργειας ως κανάλι δεδομένων

Οι σύγχρονοι CPU συνήθως μεταβάλλουν την τάση και τη συχνότητα λειτουργίας τους προκειμένου να προσαρμοστούν στο μεταβαλλόμενο φορτίο, μειώνοντας έτσι την κατανάλωση ενέργειας και συμβάλλοντας στην αποφυγή υπερθέρμανσης.

Πράγματι, ορισμένοι φορητοί υπολογιστές ελέγχουν τη θερμοκρασία της CPU χωρίς να χρειάζονται ανεμιστήρες, επιβραδύνοντας σκόπιμα τον επεξεργαστή εάν αρχίσει να ζεσταίνεται πολύ, προσαρμόζοντας τόσο τη συχνότητα όσο και την τάση για να μειώσει τη σπατάλη θερμότητας με κόστος χαμηλότερης απόδοσης. (Αν έχετε αναρωτηθεί ποτέ γιατί οι νέοι πυρήνες σας Linux φαίνεται να δημιουργούνται πιο γρήγορα το χειμώνα, ίσως αυτός είναι ο λόγος.)

Μπορούν να το κάνουν αυτό χάρη σε μια τακτοποιημένη ηλεκτρονική συσκευή γνωστή ως SMPS, συντομογραφία τροφοδοτικό μεταγωγής.

Τα SMPS δεν χρησιμοποιούν μετασχηματιστές και μεταβλητές αντιστάσεις για να διαφοροποιήσουν την τάση εξόδου τους, όπως έκαναν οι παλιομοδίτικοι, ογκώδεις, αναποτελεσματικοί, θορυβώδεις μετασχηματιστές ρεύματος παλιότερα.

Αντίθετα, παίρνουν μια σταθερή τάση εισόδου και τη μετατρέπουν σε ένα τακτοποιημένο τετράγωνο κύμα συνεχούς ρεύματος χρησιμοποιώντας ένα τρανζίστορ ταχείας εναλλαγής για να ενεργοποιήσει και να απενεργοποιήσει εντελώς την τάση, οπουδήποτε από εκατοντάδες χιλιάδες έως εκατομμύρια φορές το δευτερόλεπτο.

Τα σχετικά απλά ηλεκτρικά εξαρτήματα μετατρέπουν στη συνέχεια αυτό το κομμένο σήμα συνεχούς ρεύματος σε σταθερή τάση που είναι ανάλογη με την αναλογία μεταξύ της διάρκειας των σταδίων «ενεργοποίησης» και των σταδίων «απενεργοποίησης» στο καθαρά εναλλασσόμενο τετραγωνικό κύμα.

Χαλαρά μιλώντας, φανταστείτε μια είσοδο 12V DC που είναι πλήρως ενεργοποιημένη για 1/500,000ο του δευτερολέπτου και στη συνέχεια εντελώς απενεργοποιημένη για 1/250,000th του δευτερολέπτου, ξανά και ξανά, έτσι ώστε να είναι στα 12V για το 1/3 του χρόνου και στα 0V για τα 2/3 του. Στη συνέχεια, φανταστείτε αυτό το ηλεκτρικό τετράγωνο κύμα να «εξομαλύνεται» από έναν επαγωγέα, μια δίοδο και έναν πυκνωτή σε μια συνεχή έξοδο συνεχούς ρεύματος στο 1/3 του επιπέδου εισόδου κορυφής, παράγοντας έτσι μια σχεδόν τέλεια σταθερή έξοδο 4V.

Όπως μπορείτε να φανταστείτε, αυτή η εναλλαγή και εξομάλυνση περιλαμβάνει γρήγορες αλλαγές του ρεύματος και της τάσης μέσα στο SMPS, το οποίο με τη σειρά του δημιουργεί μέτρια ηλεκτρομαγνητικά πεδία (με απλά λόγια, ραδιοκύματα) που διαρρέουν μέσω των μεταλλικών αγωγών στην ίδια τη συσκευή, όπως ίχνη αγωγού πλακέτας κυκλώματος και χάλκινη καλωδίωση.

Και όπου υπάρχει ηλεκτρομαγνητική διαρροή, μπορείτε να είστε σίγουροι ότι οι ερευνητές του Πανεπιστημίου Ben-Gurion θα αναζητήσουν τρόπους να τη χρησιμοποιήσουν ως πιθανό μυστικό μηχανισμό σηματοδότησης.

Αλλά πώς μπορείτε να χρησιμοποιήσετε τον ραδιοφωνικό θόρυβο ενός SMPS που αλλάζει εκατομμύρια φορές το δευτερόλεπτο για να μεταδώσει οτιδήποτε άλλο εκτός από θόρυβο;

Εναλλαγή του ρυθμού εναλλαγής

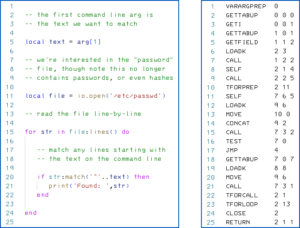

Το κόλπο, σύμφωνα με τον α αναφέρουν που γράφτηκε από τον ερευνητή Mordechai Guri, πρόκειται να μεταβάλει το φορτίο στη CPU ξαφνικά και δραματικά, αλλά σε πολύ χαμηλότερη συχνότητα, αλλάζοντας σκόπιμα τον κώδικα που εκτελείται σε κάθε πυρήνα της CPU μεταξύ 5000 και 8000 φορές το δευτερόλεπτο.

Δημιουργώντας ένα συστηματικό μοτίβο αλλαγών στο φορτίο του επεξεργαστή σε αυτές τις σχετικά χαμηλές συχνότητες…

…Ο Γκούρι μπόρεσε να ξεγελάσει το SMPS αλλαγή των ρυθμών μεταγωγής υψηλής συχνότητας με τέτοιο τρόπο που παρήγαγε μοτίβα ραδιοφώνου χαμηλής συχνότητας που μπορούσαν να ανιχνευθούν και να αποκωδικοποιηθούν αξιόπιστα.

Ακόμα καλύτερα, δεδομένου ότι ο ηλεκτρομαγνητικός «ψευδοθόρυβος» που δημιουργούσε σκόπιμα εμφανίστηκε μεταξύ 0Hz και 60kHz, αποδείχθηκε ότι ήταν καλά ευθυγραμμισμένος με τις ικανότητες δειγματοληψίας του μέσου τσιπ ήχου φορητού ή κινητού τηλεφώνου, που χρησιμοποιείται για την ψηφιοποίηση φωνής και την αναπαραγωγή ΜΟΥΣΙΚΗ.

(Η φράση τσιπ ήχου Το παραπάνω δεν είναι τυπογραφικό λάθος, παρόλο που μιλάμε για ραδιοκύματα, όπως θα δείτε σύντομα.)

Το ανθρώπινο αυτί, όπως συμβαίνει, μπορεί να ακούσει συχνότητες έως περίπου 20 kHz και πρέπει να παράγετε έξοδο ή να ηχογραφήσετε είσοδο με τουλάχιστον διπλάσιο ρυθμό, προκειμένου να ανιχνεύσετε αξιόπιστα τις ηχητικές ταλαντώσεις και έτσι να αναπαράγετε υψηλές συχνότητες ως βιώσιμα ηχητικά κύματα. απλώς αιχμές ή «ευθείες γραμμές» σε στυλ DC.

ποσοστά δειγματοληψίας CD (συμπαγείς δίσκους, αν τα θυμάστε) ορίστηκαν στα 44,100 Hz για αυτόν τον λόγο και το DAT (ψηφιακή κασέτα ήχου) ακολούθησε αμέσως μετά, με βάση έναν παρόμοιο αλλά ελαφρώς διαφορετικό ρυθμό 48,000 Hz.

Ως αποτέλεσμα, σχεδόν όλες οι ψηφιακές συσκευές ήχου που χρησιμοποιούνται σήμερα, συμπεριλαμβανομένων εκείνων σε ακουστικά, κινητά τηλέφωνα και μικρόφωνα podcasting, υποστηρίζουν ρυθμό εγγραφής 48,000 Hz. (Μερικά φανταχτερά μικρόφωνα αυξάνονται, διπλασιάζοντας, διπλασιάζοντας και ακόμη και οκταπλασιάζοντας αυτόν τον ρυθμό μέχρι τα 384 kHz, αλλά τα 48 kHz είναι ένας ρυθμός με τον οποίο μπορείτε να υποθέσετε ότι σχεδόν κάθε σύγχρονη ψηφιακή συσκευή ήχου, ακόμα και η φθηνότερη που μπορείτε να βρείτε, θα είναι σε θέση να Ρεκόρ.)

Εκεί που ο ήχος συναντά το ραδιόφωνο

Τα παραδοσιακά μικρόφωνα μετατρέπουν τη φυσική ηχητική πίεση σε ηλεκτρικά σήματα, έτσι οι περισσότεροι άνθρωποι δεν συνδέουν την υποδοχή ήχου του φορητού υπολογιστή ή του κινητού τους τηλεφώνου με την ηλεκτρομαγνητική ακτινοβολία.

Αλλά μπορείτε να μετατρέψετε το κινητό σας τηλέφωνο ήχου κύκλωμα σε χαμηλής ποιότητας, χαμηλής συχνότητας, χαμηλής ισχύος ραδιόφωνο δέκτης ή πομπός…

…απλά δημιουργώντας ένα «μικρόφωνο» (ή ένα ζευγάρι «ακουστικά») που αποτελείται από έναν βρόχο καλωδίων, συνδέοντάς το στην υποδοχή ήχου και αφήνοντάς το να λειτουργεί ως κεραία ραδιοφώνου.

Εάν ηχογραφήσετε το αχνό ηλεκτρικό «ηχητικό» σήμα που παράγεται στον συρμάτινο βρόχο από την ηλεκτρομαγνητική ακτινοβολία στην οποία εκτίθεται, έχετε μια ψηφιακή ανακατασκευή 48,000 Hz των ραδιοκυμάτων που λήφθηκαν ενώ το «κεραιοφωνό» σας ήταν συνδεδεμένο.

Έτσι, χρησιμοποιώντας κάποιες έξυπνες τεχνικές κωδικοποίησης συχνότητας για την κατασκευή ραδιοφωνικού «θορύβου» που δεν ήταν απλώς τυχαίος θόρυβος τελικά, ο Guri μπόρεσε να δημιουργήσει ένα κρυφό, μονόδρομο κανάλι δεδομένων με ρυθμούς δεδομένων από 100 bit/sec έως 1000 bit/ sec, ανάλογα με τον τύπο της συσκευής στην οποία εκτελούνταν ο κώδικας προσαρμογής φόρτωσης CPU.

Οι επιτραπέζιοι υπολογιστές, όπως διαπίστωσε ο Guri, θα μπορούσαν να εξαπατηθούν ώστε να παράγουν την καλύτερης ποιότητας «μυστικά ραδιοκύματα», δίνοντας 500 bit/sec χωρίς σφάλματα ή 1000 bit/sec με ποσοστό σφάλματος 1%.

Ένα Raspberry Pi 3 μπορούσε να «εκπέμπει» στα 200 bit/sec χωρίς σφάλματα, ενώ ένας φορητός υπολογιστής Dell που χρησιμοποιήθηκε στη δοκιμή διαχειριζόταν 100 bit/sec.

Υποθέτουμε ότι όσο πιο σφιχτά συσκευάζονται τα κυκλώματα και τα εξαρτήματα μέσα σε μια συσκευή, τόσο μεγαλύτερη είναι η παρεμβολή στα κρυφά ραδιοσήματα που παράγονται από το κύκλωμα SMPS.

Ο Guri προτείνει επίσης ότι τα χειριστήρια διαχείρισης ενέργειας που χρησιμοποιούνται συνήθως σε υπολογιστές κατηγορίας φορητών υπολογιστών, με στόχο κυρίως την παράταση της διάρκειας ζωής της μπαταρίας, μειώνουν τον βαθμό στον οποίο οι γρήγορες αλλαγές στο φορτίο επεξεργασίας της CPU επηρεάζουν την εναλλαγή του SMPS, μειώνοντας έτσι την ικανότητα μεταφοράς δεδομένων του κρυφό σήμα.

Ωστόσο, 100 bit/sec είναι αρκετά για να κλέψετε ένα κλειδί AES 256 bit σε λιγότερο από 3 δευτερόλεπτα, ένα κλειδί RSA 4096 bit σε περίπου ένα λεπτό ή 1 MByte αυθαίρετων δεδομένων σε λιγότερο από μια ημέρα.

Τι να κάνω;

Εάν διαχειρίζεστε μια ασφαλή περιοχή και ανησυχείτε για κρυφά κανάλια διήθησης αυτού του είδους:

- Εξετάστε το ενδεχόμενο να προσθέσετε ραδιοθωράκιση γύρω από την ασφαλή περιοχή σας. Δυστυχώς, για μεγάλα εργαστήρια, αυτό μπορεί να είναι ακριβό και συνήθως περιλαμβάνει ακριβή απομόνωση της καλωδίωσης τροφοδοσίας του εργαστηρίου καθώς και θωράκιση τοίχων, δαπέδων και οροφών με μεταλλικό πλέγμα.

- Εξετάστε το ενδεχόμενο δημιουργίας ραδιοσημάτων αντιπαρακολούθησης. Η «εμπλοκή» του ραδιοφάσματος στη ζώνη συχνοτήτων που μπορούν να ψηφιοποιήσουν τα κοινά μικρόφωνα ήχου θα μετριάσει αυτού του είδους την επίθεση. Σημειώστε, ωστόσο, ότι η εμπλοκή ραδιοφώνου μπορεί να απαιτεί άδεια από τις ρυθμιστικές αρχές της χώρας σας.

- Εξετάστε το ενδεχόμενο να αυξήσετε το διάκενο σας πάνω από 2 μέτρα. Κοιτάξτε την κάτοψή σας και λάβετε υπόψη τι υπάρχει δίπλα στο ασφαλές εργαστήριο. Μην αφήνετε το προσωπικό ή τους επισκέπτες που εργάζονται στο ανασφαλές τμήμα του δικτύου σας να πλησιάζουν περισσότερο από 2 μέτρα από τον εξοπλισμό μέσα, ακόμα κι αν υπάρχει τοίχος στο δρόμο.

- Εξετάστε το ενδεχόμενο εκτέλεσης τυχαίων επιπλέον διεργασιών σε ασφαλείς συσκευές. Αυτό προσθέτει απρόβλεπτο ραδιοφωνικό θόρυβο πάνω από τα κρυφά σήματα, καθιστώντας πιο δύσκολο τον εντοπισμό και την αποκωδικοποίησή τους. Όπως σημειώνει ο Guri, ωστόσο, το να το κάνετε αυτό «για κάθε περίπτωση» μειώνει τη διαθέσιμη επεξεργαστική σας ισχύ συνεχώς, κάτι που μπορεί να μην είναι αποδεκτό.

- Εξετάστε το ενδεχόμενο κλειδώματος της συχνότητας της CPU. Ορισμένα εργαλεία ρύθμισης του BIOS σάς επιτρέπουν να το κάνετε αυτό και περιορίζει την ποσότητα της εναλλαγής ισχύος που πραγματοποιείται. Ωστόσο, ο Γκούρι Βρέθηκαν ότι αυτό πραγματικά περιορίζει μόνο το εύρος της επίθεσης και δεν το εξαλείφει στην πραγματικότητα.

Φυσικά, εάν δεν έχετε μια ασφαλή περιοχή για να ανησυχείτε…

…τότε μπορείτε απλά να απολαύσετε αυτήν την ιστορία, ενώ θυμάστε ότι ενισχύει την αρχή ότι οι επιθέσεις γίνονται μόνο καλύτερες, και έτσι αυτό Η ασφάλεια είναι πραγματικά ένα ταξίδι, όχι ένας προορισμός.

- κενό αέρος

- Πανεπιστήμιο Ben-Gurion

- blockchain

- Coingenius

- πορτοφόλια κρυπτογράφησης

- κρυπτο -ανταλλαγή

- κυβερνασφάλεια

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- Απώλεια δεδομένων

- Υπουργείο Εσωτερικής Ασφάλειας

- ψηφιακά πορτοφόλια

- διήθηση

- firewall

- Kaspersky

- malware

- Mcafee

- Γυμνή ασφάλεια

- Nexbloc

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- μυστικότητα

- VPN

- ιστοσελίδα της ασφάλειας

- zephyrnet

![S3 Ep128: Θέλεις λοιπόν να γίνεις κυβερνοεγκληματίας; [Ήχος + Κείμενο] S3 Ep128: Θέλεις λοιπόν να γίνεις κυβερνοεγκληματίας; [Ήχος + Κείμενο]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep111: Ο επιχειρηματικός κίνδυνος ενός χαλαρού «αποφίλτρου γυμνού» [Ήχος + Κείμενο] S3 Ep111: Ο επιχειρηματικός κίνδυνος ενός χαλαρού «αποφίλτρου γυμνού» [Ήχος + Κείμενο] PlatoBlockchain Data Intelligence. Κάθετη αναζήτηση. Ολα συμπεριλαμβάνονται.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)