Πριν από έξι μήνες, σύμφωνα με στο Υπουργείο Δικαιοσύνης των ΗΠΑ (DOJ), το Ομοσπονδιακό Γραφείο Ερευνών (FBI) διείσδυσε στη συμμορία ransomware Hive και άρχισε να «κλέβει πίσω» τα κλειδιά αποκρυπτογράφησης για τα θύματα των οποίων τα αρχεία είχαν κωδικοποιηθεί.

Όπως γνωρίζετε σχεδόν σίγουρα, και δυστυχώς, οι επιθέσεις ransomware αυτές τις μέρες συνήθως περιλαμβάνουν δύο συνδεδεμένες ομάδες εγκληματιών του κυβερνοχώρου.

Αυτές οι ομάδες συχνά «γνωρίζονται» μεταξύ τους μόνο με ψευδώνυμα και «συναντιούνται» μόνο διαδικτυακά, χρησιμοποιώντας εργαλεία ανωνυμίας για την αποφυγή πραγματικά γνωρίζοντας (ή αποκαλύπτοντας, είτε από ατύχημα είτε από σχέδιο) την πραγματική ταυτότητα και τις τοποθεσίες του άλλου.

Τα βασικά μέλη της συμμορίας παραμένουν σε μεγάλο βαθμό στο παρασκήνιο, δημιουργώντας κακόβουλα προγράμματα που κρυπτογραφούν (ή εμποδίζουν την πρόσβαση σε) όλα τα σημαντικά αρχεία σας, χρησιμοποιώντας ένα κλειδί πρόσβασης που κρατούν για τον εαυτό τους μετά την πρόκληση της ζημιάς.

Εκτελούν επίσης μία ή περισσότερες «σελίδες πληρωμής» του darkweb όπου τα θύματα, χαλαρά μιλώντας, πηγαίνουν για να πληρώσουν χρήματα εκβιασμού σε αντάλλαγμα για αυτά τα κλειδιά πρόσβασης, επιτρέποντάς τους έτσι να ξεκλειδώσουν τους παγωμένους υπολογιστές τους και να ενεργοποιήσουν ξανά τις εταιρείες τους.

Crimeware-as-a-Service

Αυτή η βασική ομάδα περιβάλλεται από μια πιθανώς μεγάλη και συνεχώς μεταβαλλόμενη ομάδα «συνεργατών» – εταίρων στο έγκλημα που εισβάλλουν στα δίκτυα άλλων ανθρώπων για να εμφυτεύσουν τα «προγράμματα επίθεσης» της βασικής συμμορίας όσο το δυνατόν ευρύτερα και σε βάθος.

Ο στόχος τους, με κίνητρο μια «προμήθεια» που μπορεί να φτάνει το 80% του συνολικού εκβιασμού που καταβάλλεται, είναι να δημιουργήσουν τόσο εκτεταμένη και ξαφνική αναστάτωση σε μια επιχείρηση που να μπορούν όχι μόνο να απαιτήσουν μια εντυπωσιακή πληρωμή εκβιασμού, αλλά και να αφήσει το θύμα με ελάχιστη επιλογή από το να πληρώσει.

Αυτή η διάταξη είναι γενικά γνωστή ως RaaS or CaaS, σύντομη για ransomware (Ή εγκληματικού λογισμικού) ως υπηρεσία, ένα όνομα που αποτελεί μια ειρωνική υπενθύμιση ότι ο υπόκοσμος του κυβερνοεγκληματία είναι στην ευχάριστη θέση να αντιγράψει το μοντέλο θυγατρικών ή franchise που χρησιμοποιείται από πολλές νόμιμες επιχειρήσεις.

Ανάκτηση χωρίς πληρωμή

Υπάρχουν τρεις κύριοι τρόποι με τους οποίους τα θύματα μπορούν να επαναφέρουν τις επιχειρήσεις τους στις ράγες χωρίς να πληρώσουν μετά από μια επιτυχημένη επίθεση κλειδώματος αρχείων σε όλο το δίκτυο:

- Έχετε ένα ισχυρό και αποτελεσματικό σχέδιο αποκατάστασης. Σε γενικές γραμμές, αυτό σημαίνει όχι μόνο να έχετε μια κορυφαία διαδικασία δημιουργίας αντιγράφων ασφαλείας, αλλά και να γνωρίζετε πώς να διατηρείτε τουλάχιστον ένα αντίγραφο ασφαλείας όλων των θυγατρικών ransomware. την τελική φάση της επίθεσής τους). Πρέπει επίσης να έχετε εξασκηθεί στον τρόπο επαναφοράς αυτών των αντιγράφων ασφαλείας αξιόπιστα και αρκετά γρήγορα, ώστε να είναι μια βιώσιμη εναλλακτική λύση για την απλή πληρωμή ούτως ή άλλως.

- Βρείτε ένα ελάττωμα στη διαδικασία κλειδώματος αρχείων που χρησιμοποιείται από τους εισβολείς. Συνήθως, οι απατεώνες ransomware «κλειδώνουν» τα αρχεία σας κρυπτογραφώντας τα με το ίδιο είδος ασφαλούς κρυπτογραφίας που θα μπορούσατε να χρησιμοποιήσετε μόνοι σας όταν προστατεύετε την κυκλοφορία στον ιστό ή τα δικά σας αντίγραφα ασφαλείας. Περιστασιακά, ωστόσο, η βασική συμμορία κάνει μία ή περισσότερες γκάφες προγραμματισμού που μπορεί να σας επιτρέψουν να χρησιμοποιήσετε ένα δωρεάν εργαλείο για να «σπάσετε» την αποκρυπτογράφηση και να ανακτήσετε χωρίς να πληρώσετε. Να γνωρίζετε, ωστόσο, ότι αυτή η πορεία προς την ανάκαμψη συμβαίνει από τύχη, όχι από σχέδιο.

- Αποκτήστε τους πραγματικούς κωδικούς πρόσβασης ή τα κλειδιά ανάκτησης με κάποιον άλλο τρόπο. Αν και αυτό είναι σπάνιο, υπάρχουν διάφοροι τρόποι που μπορεί να συμβεί, όπως: εντοπισμός ενός παλτό εντός της συμμορίας που θα διαρρεύσει τα κλειδιά σε μια κρίση συνείδησης ή μια έκρηξη μίσους. εύρεση μιας γκάφας ασφάλειας δικτύου που επιτρέπει σε μια αντεπίθεση να εξαγάγει τα κλειδιά από τους κρυφούς διακομιστές των απατεώνων. ή διείσδυση στη συμμορία και απόκτηση μυστικής πρόσβασης στα απαραίτητα δεδομένα στο δίκτυο των εγκληματιών.

Το τελευταίο από αυτά, διείσδυση, είναι αυτό που λέει το DOJ μπόρεσε να κάνει Για τουλάχιστον ορισμένα θύματα του Hive από τον Ιούλιο του 2022, απαιτούνται προφανώς βραχυκύκλωμα εκβιασμού συνολικού ύψους άνω των 130 εκατομμυρίων δολαρίων, που σχετίζονται με περισσότερες από 300 μεμονωμένες επιθέσεις, σε μόλις έξι μήνες.

Υποθέτουμε ότι το ποσό των 130 εκατομμυρίων δολαρίων βασίζεται στις αρχικές απαιτήσεις των επιτιθέμενων. Οι απατεώνες ransomware μερικές φορές καταλήγουν να συμφωνούν σε χαμηλότερες πληρωμές, προτιμώντας να πάρουν κάτι αντί για τίποτα, αν και οι «εκπτώσεις» που προσφέρονται συχνά φαίνεται να μειώνουν τις πληρωμές μόνο από απρόσιτα τεράστιες σε εντυπωσιακά τεράστιες. Η μέση μέση ζήτηση με βάση τα παραπάνω στοιχεία είναι 130 εκατομμύρια $/300 ή κοντά στα 450,000 $ ανά θύμα.

Τα νοσοκομεία θεωρούσαν δίκαιους στόχους

Όπως επισημαίνει το DOJ, πολλές συμμορίες ransomware γενικά, και το πλήρωμα του Hive ειδικότερα, αντιμετωπίζουν οποιοδήποτε και όλα τα δίκτυα ως δίκαιο παιχνίδι εκβιασμού, επιτίθενται σε οργανισμούς που χρηματοδοτούνται από το δημόσιο, όπως σχολεία και νοσοκομεία, με το ίδιο σθένος που χρησιμοποιούν εναντίον του πλουσιότερες εμπορικές εταιρείες:

[Η] ομάδα ransomware Hive […] έχει στοχεύσει περισσότερα από 1500 θύματα σε περισσότερες από 80 χώρες σε όλο τον κόσμο, συμπεριλαμβανομένων νοσοκομείων, σχολικών περιοχών, οικονομικών εταιρειών και ζωτικής σημασίας υποδομές.

Δυστυχώς, παρόλο που η διείσδυση σε μια σύγχρονη συμμορία εγκλήματος στον κυβερνοχώρο μπορεί να σας δώσει φανταστικές πληροφορίες για τους TTP της συμμορίας (εργαλεία, τεχνικές και διαδικασίες), και –όπως σε αυτήν την περίπτωση– σας δίνουν την ευκαιρία να διακόψετε τις δραστηριότητές τους ανατρέποντας τη διαδικασία εκβιασμού στην οποία βασίζονται αυτές οι εντυπωσιακές απαιτήσεις εκβιασμού…

…το να γνωρίζετε ακόμη και τον κωδικό πρόσβασης ενός διαχειριστή συμμορίας στην υποδομή πληροφορικής των εγκληματιών που βασίζεται στο darkweb γενικά δεν σας λέει πού βασίζεται αυτή η υποδομή.

Αμφίδρομη ψευδοανωνυμία

Μία από τις σπουδαίες/τρομερές πτυχές του σκοτεινού ιστού (ανάλογα με τον λόγο που το χρησιμοποιείτε και από ποια πλευρά βρίσκεστε), ιδίως το Tor (σύντομη για το δρομολογητή κρεμμυδιών) το δίκτυο που ευνοείται ευρέως από τους σημερινούς εγκληματίες ransomware, είναι αυτό που θα μπορούσατε να ονομάσετε αμφίδρομη ψευδοανωνυμία του.

Το darkweb δεν προστατεύει απλώς την ταυτότητα και την τοποθεσία των χρηστών που συνδέονται με διακομιστές που φιλοξενούνται σε αυτό, αλλά επίσης κρύβει τη θέση των ίδιων των διακομιστών από τους πελάτες που επισκέπτονται.

Ο διακομιστής (τουλάχιστον ως επί το πλείστον) δεν γνωρίζει ποιος είστε όταν συνδέεστε, κάτι που προσελκύει πελάτες, όπως συνεργάτες για εγκλήματα στον κυβερνοχώρο και επίδοξους αγοραστές ναρκωτικών από το darkweb, επειδή τείνουν να αισθάνονται ότι θα είναι σε θέση να κοπεί και να λειτουργήσει με ασφάλεια, ακόμα κι αν οι βασικοί χειριστές συμμοριών καταστραφούν.

Ομοίως, οι αδίστακτοι χειριστές διακομιστών προσελκύονται από το γεγονός ότι ακόμη και αν οι πελάτες τους, οι θυγατρικές τους ή οι δικοί τους sysadmin καταστραφούν, ή παραβιαστούν από τις αρχές επιβολής του νόμου, δεν θα μπορούν να αποκαλύψουν ποια είναι τα βασικά μέλη της συμμορίας ή πού βρίσκονται φιλοξενούν τις κακόβουλες διαδικτυακές τους δραστηριότητες.

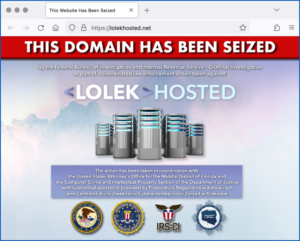

Επιτέλους κατάργηση

Λοιπόν, φαίνεται ότι ο λόγος για το χθεσινό δελτίο τύπου του Υπουργείου Δικαιοσύνης είναι ότι οι ερευνητές του FBI, με τη βοήθεια των αρχών επιβολής του νόμου τόσο στη Γερμανία όσο και στην Ολλανδία, εντόπισαν, εντόπισαν και κατέσχεσαν τους διακομιστές darkweb που χρησιμοποιούσε η συμμορία Hive:

Τέλος, το τμήμα ανακοίνωσε σήμερα[2023-01-26] ότι, σε συντονισμό με τις γερμανικές αρχές επιβολής του νόμου (τη Γερμανική Ομοσπονδιακή Εγκληματολογική Αστυνομία και το Αρχηγείο της Αστυνομίας του Reutlingen-CID Esslingen) και την Εθνική Μονάδα Εγκλήματος Υψηλής Τεχνολογίας της Ολλανδίας, κατέλαβε τον έλεγχο του διακομιστές και ιστότοποι που χρησιμοποιεί το Hive για να επικοινωνεί με τα μέλη του, διαταράσσοντας την ικανότητα του Hive να επιτίθεται και να εκβιάζει θύματα.

Τι να κάνω;

Γράψαμε αυτό το άρθρο για να επικροτήσουμε το FBI και τους εταίρους του στην επιβολή του νόμου στην Ευρώπη που έφτασαν μέχρι εδώ…

…διερεύνηση, διείσδυση, αναγνώριση και, τέλος, χτύπημα για να ανατινάξει την τρέχουσα υποδομή αυτού του διαβόητου συνεργείου ransomware, με τις απαιτήσεις εκβιασμού των μισών εκατομμυρίων δολαρίων κατά μέσο όρο και την προθυμία τους να βγάλουν τα νοσοκομεία το ίδιο πρόθυμα να καταδιώκουν οποιονδήποτε το δίκτυο του άλλου.

Δυστυχώς, μάλλον έχετε ήδη ακούσει το κλισέ αυτό Το έγκλημα στον κυβερνοχώρο αποστρέφεται το κενό, και αυτό ισχύει δυστυχώς για τους χειριστές ransomware όσο και για οποιαδήποτε άλλη πτυχή της διαδικτυακής εγκληματικότητας.

Εάν τα βασικά μέλη της συμμορίας δεν συλληφθούν, μπορεί απλά να μείνουν χαμηλά για λίγο, και στη συνέχεια να εμφανιστούν με ένα νέο όνομα (ή ίσως ακόμη και σκόπιμα και αλαζονικά να αναβιώσουν την παλιά τους «μάρκα») με νέους διακομιστές, στους οποίους θα έχουν πρόσβαση ξανά στο darkweb αλλά σε μια νέα και πλέον άγνωστη τοποθεσία.

Διαφορετικά, άλλες συμμορίες ransomware απλώς θα αυξήσουν τις δραστηριότητές τους, ελπίζοντας να προσελκύσουν ορισμένες από τις «συνεργάτες» που έμειναν ξαφνικά χωρίς την επικερδώς παράνομη ροή εσόδων τους.

Είτε έτσι είτε αλλιώς, καταργήσεις όπως αυτή είναι κάτι που χρειαζόμαστε επειγόντως, το οποίο πρέπει να επευφημούμε όταν συμβαίνουν, αλλά είναι απίθανο να βάλουν κάτι περισσότερο από ένα προσωρινό πλήγμα στην εγκληματικότητα στον κυβερνοχώρο στο σύνολό της.

Για να μειώσουμε το χρηματικό ποσό που απομυζούν οι απατεώνες ransomware από την οικονομία μας, πρέπει να στοχεύσουμε στην πρόληψη του εγκλήματος στον κυβερνοχώρο, όχι απλώς στη θεραπεία.

Η ανίχνευση, η απόκριση και η αποτροπή πιθανών επιθέσεων ransomware πριν ξεκινήσουν ή ενώ ξεδιπλώνονται ή ακόμα και την τελευταία στιγμή, όταν οι απατεώνες να προσπαθήσουν να απελευθερώσουν την τελική διαδικασία κρυπτογράφησης αρχείων στο δίκτυό σας, είναι πάντα καλύτερο από το άγχος της προσπάθειας να συνέλθετε από μια πραγματική επίθεση.

Ως Mr Miagi, με φήμη Karate Kid, παρατήρησε εν γνώσει του, "Ο καλύτερος τρόπος για να αποφύγετε τη γροθιά - μην είστε εκεί."

ΑΚΟΥΣΤΕ ΤΩΡΑ: ΜΙΑ ΜΕΡΑ ΣΤΗ ΖΩΗ ΕΝΟΣ ΜΑΧΗΤΗ ΤΟΥ ΚΥΒΕΡΝΙΚΟΥ ΕΓΚΛΗΜΑΤΟΣ

Ο Πολ Ντάκλιν μιλάει Πίτερ Μακένζι, Διευθυντής Αντιμετώπισης Συμβάντων στη Sophos, σε μια συνεδρία κυβερνοασφάλειας που θα σας ανησυχήσει, θα σας διασκεδάσει και θα σας εκπαιδεύσει, όλα εξίσου.

Μάθετε πώς να σταματήσετε τους απατεώνες ransomware πριν σας σταματήσουν! (Γεμάτος αντίγραφο διαθέσιμος.)

Κάντε κλικ και σύρετε στα ηχητικά κύματα παρακάτω για να μεταβείτε σε οποιοδήποτε σημείο. Μπορείτε επίσης να ακούστε απευθείας στο Soundcloud.

Λίγος χρόνος ή τεχνογνωσία για την αντιμετώπιση των απειλών στον κυβερνοχώρο; Ανησυχείτε ότι η κυβερνοασφάλεια θα καταλήξει να σας αποσπά την προσοχή από όλα τα άλλα πράγματα που πρέπει να κάνετε; Δεν είστε σίγουροι πώς να απαντήσετε σε αναφορές ασφαλείας από υπαλλήλους που θέλουν πραγματικά να βοηθήσουν;

Μάθετε περισσότερα σχετικά με Sophos Managed Detection and Response:

Κυνήγι, ανίχνευση και απόκριση απειλών 24/7 ▶

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://nakedsecurity.sophos.com/2023/01/27/hive-ransomware-servers-shut-down-at-last-says-fbi/

- 000

- 1

- 2022

- a

- ικανότητα

- Ικανός

- Σχετικα

- πάνω από

- Απόλυτος

- πρόσβαση

- προσιτός

- ατύχημα

- απέναντι

- δραστηριοτήτων

- Υιοθετώ

- Θυγατρικών

- Μετά το

- κατά

- τρομάζω

- Όλα

- Επιτρέποντας

- ήδη

- εναλλακτική λύση

- Αν και

- πάντοτε

- ποσό

- και

- ανακοίνωσε

- ανωνυμία

- κάποιος

- γύρω

- συμφωνία

- συνελήφθη

- άρθρο

- άποψη

- πτυχές

- Βοήθεια

- συσχετισμένη

- επίθεση

- Επιθετικός

- Επιθέσεις

- προσέλκυσε

- Προσελκύει

- συγγραφέας

- αυτόματη

- διαθέσιμος

- μέσος

- πίσω

- φόντο

- background-image

- εφεδρικός

- αντιγράφων ασφαλείας

- βασίζονται

- επειδή

- πριν

- παρακάτω

- Καλύτερα

- Εκβιασμός

- Αποκλεισμός

- σύνορο

- Κάτω μέρος

- Διακοπή

- Γραφείο

- επιχείρηση

- επιχειρήσεις

- αγοραστές

- κλήση

- Μπορεί να πάρει

- ο οποίος

- περίπτωση

- Κέντρο

- σίγουρα

- ευκαιρία

- επιλογή

- πελάτες

- Κλεισιμο

- χρώμα

- εμπορικός

- επικοινωνούν

- Εταιρείες

- υπολογιστές

- Connect

- θεωρούνται

- έλεγχος

- συντονισμός

- πυρήνας

- χώρες

- κάλυμμα

- δημιουργία

- δημιουργία

- Έγκλημα

- εγκληματίας

- Εγκληματίες

- κρίσιμης

- Υποδομές κρίσιμης σημασίας

- κρυπτογράφηση

- θεραπεία

- Ρεύμα

- εγκλήματος στον κυβερνοχώρο

- ΚΥΒΕΡΝΟΕΓΚΛΗΜΑΤΙΚΟΣ

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- σκοτεινός ιστός

- ημερομηνία

- ημέρα

- Ημ.

- Ζήτηση

- απαιτήσεις

- Τμήμα

- Υπουργείο Δικαιοσύνης

- Υπουργείο Δικαιοσύνης (DoJ)

- Σε συνάρτηση

- Υπηρεσίες

- καταστρέψει

- Ανίχνευση

- Διευθυντής

- Display

- Αναστάτωση

- Όχι

- πράξη

- DoJ

- δολάρια

- κάτω

- φάρμακο

- κάθε

- οικονομία

- εκπαιδεύσει

- αποτελεσματικός

- Άλλος

- υπαλλήλους

- επιβολή

- αρκετά

- Ευρώπη

- Even

- συνεχώς μεταβαλλόμενο

- πάντα

- εξειδίκευση

- εκβιασμός

- εκχύλισμα

- έκθεση

- ΦΗΜΗ

- φανταστική

- FBI

- Ομοσπονδιακός

- Ομοσπονδιακό Γραφείο Ερευνών

- Εικόνα

- Σχήματα

- Αρχεία

- Αρχεία

- τελικός

- τελική φάση

- Τελικά

- οικονομικός

- Εύρεση

- εύρεση

- επιχειρήσεις

- ταιριάζουν

- ελάττωμα

- Δωρεάν

- από

- παγωμένος

- πλήρη

- παιχνίδι

- Συμμορία

- Συμμορίες

- General

- γενικά

- Γερμανικά

- Germany

- παίρνω

- να πάρει

- Δώστε

- Go

- γκολ

- Group

- Ομάδα

- hacked

- συμβαίνω

- συμβαίνει

- ευτυχισμένος

- που έχει

- ακούσει

- ύψος

- βοήθεια

- κρυμμένο

- Ψηλά

- Κυψέλη

- κρατήστε

- ελπίζοντας

- νοσοκομεία

- οικοδεσπότης

- φιλοξενείται

- φτερουγίζω

- Πως

- Πώς να

- Ωστόσο

- HTML

- HTTPS

- τεράστιος

- Κυνήγι

- προσδιορίζονται

- προσδιορισμό

- ταυτότητες

- Ταυτότητα

- σημαντικό

- in

- περιστατικό

- απάντηση περιστατικού

- Συμπεριλαμβανομένου

- ατομικές

- Υποδομή

- αρχικός

- ιδέες

- έρευνα

- Ερευνητές

- εμπλέκω

- IT

- Ιούλιος

- Δικαιοσύνη

- Keen

- Διατήρηση

- Κλειδί

- πλήκτρα

- Παιδί

- Ξέρω

- Γνωρίζοντας

- γνωστός

- large

- σε μεγάλο βαθμό

- Επίθετο

- Νόμος

- επιβολή του νόμου

- διαρροή

- Άδεια

- ζωή

- λίγο

- που βρίσκεται

- τοποθεσία

- θέσεις

- κλείδωμα

- Χαμηλός

- τύχη

- Κυρίως

- ΚΑΝΕΙ

- Κατασκευή

- διαχειρίζεται

- πολοί

- Περιθώριο

- max-width

- μέσα

- μέτρο

- Μέλη

- απλώς

- ενδέχεται να

- εκατομμύριο

- εκατομμύρια δολάρια

- μοντέλο

- ΜΟΝΤΕΡΝΑ

- στιγμή

- χρήματα

- μήνες

- περισσότερο

- πλέον

- κίνητρα

- mr

- Γυμνή ασφάλεια

- όνομα

- εθνικός

- Ανάγκη

- Ολλανδία

- δίκτυο

- Ασφάλεια Δικτύων

- δίκτυα

- Νέα

- κανονικός

- ιδιαίτερα

- διαβόητος

- προσφέρονται

- Παλιά

- ONE

- διαδικτυακά (online)

- λειτουργίες

- φορείς

- τάξη

- Οργανισμοί

- ΑΛΛΑ

- αλλιώς

- δική

- καταβλήθηκε

- μέρος

- Ειδικότερα

- Συνεργάτες

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- μονοπάτι

- Πληρωμή

- πληρώνουν

- πληρωμή

- πληρωμές

- των ανθρώπων

- ίσως

- φάση

- σχέδιο

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Σημείο

- σημεία

- Police

- θέση

- δυνατός

- Δημοσιεύσεις

- δυναμικού

- τύπος

- Δελτίο Τύπου

- πρόληψη

- Πρόληψη

- πιθανώς

- διαδικασια μας

- Προγραμματισμός

- Προγράμματα

- βάζω

- γρήγορα

- ράγες

- Αναβαθμίδα

- ransomware

- Επιθέσεις Ransomware

- ΣΠΑΝΙΟΣ

- λόγος

- Ανάκτηση

- ανάκτηση

- μείωση

- απελευθερώνουν

- Εκθέσεις

- Απάντηση

- απάντησης

- απόδοση

- αποκαλύπτω

- αποκαλύπτοντας

- έσοδα

- Revive

- εύρωστος

- τρέξιμο

- τρέξιμο

- ένα ασφαλές

- ασφάλεια

- ίδιο

- Σχολείο

- Σχολεία

- προστατευμένο περιβάλλον

- ασφάλεια

- ασφάλεια

- φαίνεται

- κατασχεθεί

- Διακομιστές

- Συνεδρίαση

- διάφοροι

- Ασπίδα

- Κοντά

- τερματίστε

- πλευρά

- απλά

- αφού

- ΕΞΙ

- Έξι μήνες

- So

- στέρεο

- μερικοί

- κάτι

- ομιλία

- Πείσμα

- άνοιξη

- στέκεται

- Εκκίνηση

- ξεκίνησε

- παραμονή

- στάση

- μετάδοση

- στρες

- επιτυχής

- τέτοιος

- αιφνίδιος

- περιβάλλεται

- SVG

- Πάρτε

- συνομιλίες

- στοχευμένες

- tech

- τεχνικές

- προσωρινή

- Η

- Κάτω Χώρες

- ο κόσμος

- τους

- τους

- πράγματα

- απειλή

- τρία

- ώρα

- προς την

- σημερινή

- εργαλείο

- εργαλεία

- κορυφή

- Σύνολο

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- μετάβαση

- διαφανής

- θεραπεία

- αληθής

- Γύρισε

- συνήθως

- υπό

- ξεδιπλώνοντας

- μονάδα

- απολύω

- ξεκλειδώσετε

- URL

- us

- Υπουργείο Δικαιοσύνης των ΗΠΑ

- χρήση

- Χρήστες

- συνήθως

- Σταθερή

- βιώσιμος

- Θύμα

- θύματα

- τρόπους

- ιστός

- Επισκεψιμότητα Ιστοσελίδας

- ιστοσελίδες

- Τι

- αν

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- ευρέως

- διαδεδομένη

- θα

- Προθυμία

- χωρίς

- κόσμος

- ανήσυχος

- συγγραφέας

- Εσείς

- Σας

- τον εαυτό σας

- zephyrnet

![S3 Ep104: Πρέπει οι εισβολείς ransomware στα νοσοκομεία να μένουν ισόβια αποκλεισμένοι; [Ήχος + Κείμενο] S3 Ep104: Πρέπει οι εισβολείς ransomware στα νοσοκομεία να μένουν ισόβια αποκλεισμένοι; [Ήχος + Κείμενο] PlatoBlockchain Data Intelligence. Κάθετη αναζήτηση. Ολα συμπεριλαμβάνονται.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)