Πώς να δημιουργήσετε ένα οικιακό δίκτυο που εμποδίζει τον ISP σας να δει τα δεδομένα σας, απομονώνει τα ASIC και σας επιτρέπει να εξορύξετε Bitcoin χωρίς άδεια.

Ένας οδηγός με επίκεντρο το απόρρητο για τη δημιουργία ενός ασφαλούς οικιακού δικτύου με ένα τείχος προστασίας pfSense, που εξηγεί πώς να ρυθμίσετε αποκλειστικά οικιακά δίκτυα για να διαχωρίσετε την περιήγηση στο Web WiFi της οικογένειάς σας από την κυκλοφορία εξόρυξης Bitcoin. πώς να ρυθμίσετε ένα VPN με το WireGuard. και πώς να στείλετε όλη την επισκεψιμότητά σας στο Διαδίκτυο μέσω τούνελ Mullvad VPN με αυτόματη εξισορρόπηση φορτίου για εναλλαγή μεταξύ σηράγγων σε περιόδους υψηλής καθυστέρησης. καθώς και πώς να διαμορφώσετε ένα πρόγραμμα αποκλεισμού διαφημίσεων σε επίπεδο τείχους προστασίας.

Κάθε οικιακός εξορύκτης Bitcoin θα χρειαστεί ένα οικιακό δίκτυο. Η οικοδόμηση ενός ασφαλούς και ιδιωτικού δικτύου για την εξόρυξη είναι ένα ουσιαστικό μέρος της διατήρησης μιας λειτουργίας χωρίς άδεια. Ακολουθώντας αυτόν τον οδηγό, θα δείτε πώς να δημιουργήσετε ένα ισχυρό και προσαρμόσιμο δίκτυο εξόρυξης στο σπίτι που διαθέτει τα ακόλουθα πλεονεκτήματα και πολλά άλλα:

- Διοχέτευση εικονικού ιδιωτικού δικτύου (VPN) για την ασφάλεια και την κρυπτογράφηση της κυκλοφορίας σας στο Διαδίκτυο

- Βελτιωμένο απόρρητο από τα αδιάκριτα βλέμματα του παρόχου υπηρεσιών διαδικτύου (ISP)

- Μετριασμός του πιθανού κινδύνου καταγραφής διευθύνσεων IP από την πισίνα εξόρυξης

- Διαμόρφωση ενός τείχους προστασίας pfSense

- Δημιουργία απομονωμένων οικιακών δικτύων για να κρατήσετε τα ASIC σας ξεχωριστά από το δίκτυο WiFi επισκεπτών, κ.λπ.

- Ρύθμιση σημείου πρόσβασης δικτύου WiFi mesh

- Διαμόρφωση ενός αποκλεισμού διαφημίσεων σε επίπεδο τείχους προστασίας.

Σε αυτόν τον οδηγό, θα δείτε κάποιο δωρεάν λογισμικό ανοιχτού κώδικα όπως PfSense και WireGuard, καθώς και κάποιο λογισμικό ανοιχτού κώδικα επί πληρωμή, όπως Mullvad VPN.

Η ανάληψη αυτού του έργου ξεκίνησε για μένα όταν η γυναίκα μου και εγώ αποφασίσαμε να πουλήσουμε το σπίτι μας στην πόλη και να μετακομίσουμε στη χώρα. Είχα οράματα να δημιουργήσω νέα υποδομή εξόρυξης από την αρχή και ήθελα να εκμεταλλευτώ αυτή την ευκαιρία για να δημιουργήσω το απόλυτο οικιακό δίκτυο που πάντα ήθελα — ένα οικιακό δίκτυο που εμπόδιζε τον ISP μου να δει τα δεδομένα μου και πού πήγαινε, ένα οικιακό δίκτυο που απομόνωσε τα ASIC μου από άλλες συσκευές συνδεδεμένες στο δίκτυο, ένα οικιακό δίκτυο που δεν με παρακολουθούσε συνεχώς και δεν πουλούσε τις πληροφορίες περιήγησής μου σε διαφημιστές.

Αυτό ήταν όταν άρχισα να κοιτάζω προσεκτικά το α ανάρτηση για το θέμα από k3tan. Στο άρθρο τους στο pfSense, ο k3tan παρουσίασε πολλά από τα χαρακτηριστικά ενός οικιακού δικτύου που ήθελα να δημιουργήσω για τον εαυτό μου και υπέδειξε αρκετούς πρόσθετους πόρους που με έκαναν να σκεφτώ ότι θα μπορούσα να το κάνω μόνος μου αν προσπαθούσα πραγματικά.

Είχα μηδενική εμπειρία δικτύωσης πριν προχωρήσω σε αυτό και παρόλο που υπάρχουν πολλά βήματα, είναι πραγματικά πολύ εύκολο να χρησιμοποιήσετε δωρεάν και ανοιχτού κώδικα εργαλεία για να αρχίσετε να κάνετε άλματα και όρια στην προστασία του απορρήτου σας.

Επικοινώνησα με το k3tan και υποστήριξαν τις προσπάθειές μου και με βοήθησαν να ξεπεράσω κάποια εμπόδια που αντιμετώπισα — το εκτιμώ πολύ αυτό και θέλω να πω ευχαριστώ, k3tan.

Όλοι μαζί για αυτόν τον οδηγό ξόδεψα 360 $ για να φτιάξω το οικιακό μου δίκτυο. $160 σε μια κάρτα δικτύου και $200 σε ένα κιτ WiFi mesh (το οποίο, ειλικρινά, θα μπορούσε να είχε γίνει με έναν δρομολογητή $40 αλλά το YOLO!).

Μερικοί περιορισμοί που πρέπει να γνωρίζετε: Είχα κυριολεκτικά μηδενική εμπειρία δικτύωσης πριν από αυτόν τον οδηγό. Είναι πολύ πιθανό να έκανα κάποιο απρόβλεπτο λάθος. Συνιστώ ανεπιφύλακτα να το χρησιμοποιήσετε ως οδηγό αλλά και να ενσωματώσετε τη δική σας έρευνα και τη δέουσα επιμέλεια στη ρύθμιση του οικιακού σας δικτύου. Τα VPN είναι ένα εξαιρετικό εργαλείο για την προστασία του απορρήτου σας, αλλά δεν είναι μια ασημένια σφαίρα. Υπάρχουν διάφοροι άλλοι τρόποι με τους οποίους μπορείτε να διαρρεύσετε δεδομένα και να μειώσετε το απόρρητό σας. Τα καλά νέα είναι ότι είναι εύκολο να ξεκινήσετε να κάνετε βήματα για την ανάπτυξη καλών βέλτιστων πρακτικών με επίκεντρο το απόρρητο.

Σας συνιστώ να διαβάσετε αυτό οδηγός από Mullvad, ακούγοντας αυτό podcast από SethForPrivacy, και έλεγχος πρόσθετων πόρων από Τεχνολογία.

Ας το καταφέρουμε και ας ρυθμίσουμε το οικιακό σας δίκτυο εξόρυξης με τρόπο που να κάνει την οικογένειά σας ευτυχισμένη και να διατηρεί τα ASIC σας ασφαλή και ιδιωτικά.

Δημιουργία τείχους προστασίας pfSense από έναν παλιό επιτραπέζιο υπολογιστή

Σε 10 βήματα παρακάτω, θα σας δείξω πώς χρησιμοποίησα έναν παλιό επιτραπέζιο υπολογιστή για να δημιουργήσω ένα τείχος προστασίας pfSense και πώς διαμόρφωσα το οικιακό μου δίκτυο.

Εάν επιλέξετε αυτήν την επιλογή αντί να δημιουργήσετε τη δική σας, τότε μπορείτε να μεταβείτε σε βήμα τέταρτο παρακάτω.

Βήμα πρώτο: Πώς να εγκαταστήσετε τη νέα κάρτα δικτύου

Αρχικά, θα χρειαστείτε έναν παλιό επιτραπέζιο υπολογιστή. Χρησιμοποίησα ένα Dell Optiplex 9020 Small Form Factor (SFF). Αυτό είναι ένα ισχυρό κομμάτι υλικού για ένα τείχος προστασίας. Διαθέτει επεξεργαστή Intel i7-4790 3.6 GHz, 16 GB μνήμης RAM και σκληρό δίσκο 250 GB.

Από προεπιλογή, αυτός ο υπολογιστής διαθέτει μόνο μία θύρα Ethernet RJ45. Ωστόσο, εάν πρόκειται να χρησιμεύσει ως τείχος προστασίας, θα χρειαστεί τουλάχιστον δύο θύρες Ethernet. Για να το πετύχω αυτό, αγόρασα μια κάρτα δικτύου Intel i350 που είναι εξοπλισμένη με τέσσερις θύρες Ethernet. Η κάρτα δικτύου i350 έχει σχεδιαστεί για χρήση στην υποδοχή PCIe τεσσάρων λωρίδων στη μητρική πλακέτα του επιτραπέζιου υπολογιστή.

Για αυτό το πλαίσιο SFF, έπρεπε να ανταλλάξω το μεταλλικό στήριγμα πλήρους πλαισίου με το μικρότερο στήριγμα που περιλαμβάνεται στην κάρτα δικτύου. Στη συνέχεια, απλά ανοίξτε το πλαίσιο και ανοίξτε τον εξωτερικό σφιγκτήρα που καλύπτει τις κενές υποδοχές PCI. Με ένα κατσαβίδι, μπορείτε να αφαιρέσετε το κενό μεταλλικό στήριγμα μπροστά από την υποδοχή PCI τεσσάρων λωρίδων και να τοποθετήσετε την κάρτα δικτύου. Στη συνέχεια, κλείστε τον σφιγκτήρα και τοποθετήστε ξανά το πλευρικό κάλυμμα του πλαισίου.

Αφού εγκατασταθεί, είναι σημαντικό να σημειώσετε ποια θύρα Ethernet είναι για το δίκτυο ευρείας περιοχής (WAN) και ποιες θύρες για το τοπικό δίκτυο (LAN). Το WAN είναι αυτό που βλέπει στο ανοιχτό δημόσιο διαδίκτυο και το LAN είναι αυτό που βλέπει στο τοπικό οικιακό σας δίκτυο.

Μόλις εγκατασταθεί, μπορείτε να ρυθμίσετε τον επιτραπέζιο υπολογιστή σας στο πλάι προς το παρόν. Θα θέλετε να χρησιμοποιήσετε τον υπολογιστή που είναι συνδεδεμένος στο δίκτυο για να κάνετε λήψη και επαλήθευση της εικόνας pfSense και να την αναβοσβήσετε σε μια μονάδα USB.

Βήμα δεύτερο: Πώς να κατεβάσετε και να επαληθεύσετε το αρχείο εικόνας pfSense και να το αναβοσβήσετε σε μονάδα USB

Πρώτα, πλοηγηθείτε σε αυτό pfSense σελίδα λήψης και, μια φορά εκεί:

- Επιλέξτε την αρχιτεκτονική "AMD64".

- Στη συνέχεια, "USB Memstick installer"

- Στη συνέχεια κονσόλα "VGA".

- Στη συνέχεια, επιλέξτε όποιον καθρέφτη είναι πιο κοντά στη γεωγραφική σας θέση, όπως φαίνεται στο παρακάτω στιγμιότυπο οθόνης και κάντε κλικ στο "Λήψη"

Στη συνέχεια, μπορείτε να υπολογίσετε το άθροισμα ελέγχου SHA-256 στο συμπιεσμένο αρχείο που κατεβάσατε και να το επαληθεύσετε σε σχέση με το άθροισμα ελέγχου που εμφανίζεται στη σελίδα λήψης του pfSense.

Μου αρέσει να χρησιμοποιώ ένα δωρεάν λογισμικό hex editor που ονομάζεται HxD για τον υπολογισμό των αθροισμάτων ελέγχου. Απλώς ανοίξτε το αρχείο που σας ενδιαφέρει, μεταβείτε στα "Εργαλεία" και στη συνέχεια στα "Στοιχεία ελέγχου" και επιλέξτε "SHA256" από το μενού. Εάν οι τιμές κατακερματισμού δεν ταιριάζουν, μην εκτελέσετε το εκτελέσιμο αρχείο.

Ο ευκολότερος τρόπος που βρήκα για να αναβοσβήσω ένα αρχείο εικόνας σε μια μονάδα USB είναι να χρησιμοποιήσω ένα πρόγραμμα που ονομάζεται BalenaEtcher.

Μόλις εγκατασταθεί, εκκινήστε την εφαρμογή, κάντε κλικ στο «Flash from file» και, στη συνέχεια, μεταβείτε στον φάκελο όπου έχετε το συμπιεσμένο αρχείο εικόνας pfSense.

Στη συνέχεια, επιλέξτε την κενή μονάδα USB και, στη συνέχεια, κάντε κλικ στο "Flash". Το BalenaEtcher θα ξεκινήσει τη διαδικασία αναβοσβήνει και θα αποσυμπιέσει αυτόματα το αρχείο εικόνας pfSense. Αυτή η διαδικασία θα διαρκέσει μερικά λεπτά.

Μετά την ολοκλήρωση του αναβοσβήνει, θα πρέπει να λάβετε ένα πράσινο σημάδι επιλογής που θα υποδεικνύει ότι όλα ελέγχονται. Εάν λάβετε ένα σφάλμα από το balenaEtcher, ίσως χρειαστεί να δοκιμάσετε να αναβοσβήσετε σε διαφορετική μονάδα USB.

Τώρα μπορείτε να εξαγάγετε με ασφάλεια τη μονάδα USB που αναβοσβήνει από τον υπολογιστή σας και είστε έτοιμοι να αναβοσβήσετε τον άλλο επιτραπέζιο υπολογιστή.

Βήμα τρίτο: Πώς να αναβοσβήσετε την επιφάνεια εργασίας και να εγκαταστήσετε το pfSense

Συνδέστε ένα πληκτρολόγιο, οθόνη, καλώδιο τροφοδοσίας και τη μονάδα flash USB στον επιτραπέζιο υπολογιστή σας στον οποίο εγκαταστήσατε την κάρτα δικτύου. Η οθόνη πρέπει να συνδεθεί μέσω συνδέσεων VGA — Οι συνδέσεις DisplayPort δεν θα λειτουργήσουν σύμφωνα με την εμπειρία μου. Μην συνδέσετε ακόμα τα καλώδια Ethernet.

Μόλις συνδεθούν όλα, ενεργοποιήστε την επιφάνεια εργασίας σας. Ορισμένοι υπολογιστές θα εντοπίσουν αυτόματα ότι έχει τοποθετηθεί μια μονάδα USB με δυνατότητα εκκίνησης και θα σας ρωτήσουν από ποια μονάδα θέλετε να εκκινήσετε. Στην περίπτωσή μου, ο υπολογιστής μόλις έκανε την προεπιλογή εκκίνησης από τη μονάδα "C:" και εκκίνησε αυτόματα τα Windows. Εάν συμβεί αυτό σε εσάς, κλείστε τον υπολογιστή και, στη συνέχεια, κρατήστε πατημένο το "F12" στο πληκτρολόγιο και ενεργοποιήστε τον ξανά. Αυτό θα εκκινήσει το BIOS, όπου μπορείτε να πείτε στον υπολογιστή από ποια μονάδα δίσκου θέλετε να εκκινήσετε.

Για παράδειγμα, εδώ είναι το περιβάλλον του BIOS μου όπου μπόρεσα να επιλέξω τη μονάδα USB SanDisk στην οποία είχα κάνει flash την εικόνα pfSense. Αφού επιλέξετε αυτήν την επιλογή, ένα σενάριο θα εκτελεστεί για λίγο και στη συνέχεια θα ξεκινήσει το πρόγραμμα εγκατάστασης του pfSense:

Αρχικά, αποδεχτείτε τους όρους και τις προϋποθέσεις. Στη συνέχεια, επιλέξτε "Install pfSense" και, στη συνέχεια, επιλέξτε τον κατάλληλο χάρτη πληκτρολογίου για εσάς. Εάν μιλάτε αγγλικά και ζείτε στις ΗΠΑ, πιθανότατα θα θέλετε απλώς να χρησιμοποιήσετε την προεπιλογή.

Στη συνέχεια, επέλεξα την επιλογή "Auto ZettaByte File System" (ZFS) επειδή χρησιμοποιώ μια πλατφόρμα υλικού που είναι πολύ πάνω από τις προδιαγραφές για ένα τείχος προστασίας σπιτιού. Η επιλογή ZFS έχει περισσότερες δυνατότητες και είναι πιο αξιόπιστη από την επιλογή Unix File System (UFS), αλλά το ZFS μπορεί να έχει περισσότερη μνήμη, κάτι που δεν με ενδιαφέρει πραγματικά, δεδομένου ότι έχω 16 GB μνήμης RAM σε αυτήν την επιφάνεια εργασίας.

Στη συνέχεια, θα έχετε κάποιες επιλογές κατάτμησης και πλεονασμού, τις οποίες απλώς κράτησα όσο πιο απλές γινόταν, π.χ. χωρίς πλεονασμό και τις προεπιλεγμένες επιλογές διαμόρφωσης. Στη συνέχεια, επιλέξτε "Εγκατάσταση".

Στη συνέχεια, θα δείτε μερικές επιβεβαιώσεις ότι η εγκατάσταση του pfSense ήταν επιτυχής. Μια προτροπή θα σας ρωτήσει εάν θέλετε να κάνετε χειροκίνητα κάποιες τελικές τροποποιήσεις, κάτι που δεν έκανα. Στη συνέχεια, θα σας ρωτήσει εάν θέλετε να κάνετε επανεκκίνηση, επιλέξτε ναι. Αφαιρέστε αμέσως τη μονάδα USB αυτήν τη στιγμή πριν ξεκινήσει ξανά η επανεκκίνηση γιατί διαφορετικά θα σας ρίξει ξανά στην αρχή του οδηγού εγκατάστασης. Θα πρέπει να τερματίσετε στο μενού του κύριου τερματικού μόλις ολοκληρωθεί η επανεκκίνηση.

Τώρα είστε έτοιμοι να συνδέσετε το νέο σας τείχος προστασίας στο οικιακό σας δίκτυο.

Βήμα τέταρτο: Πώς να συνδέσετε το pfSense σε ένα οικιακό δίκτυο

Όλα τα παρακάτω βήματα θα ολοκληρωθούν στο πληκτρολόγιο και στην οθόνη που είναι συνδεδεμένη στο νέο σας τείχος προστασίας:

- Αρχικά, απενεργοποιήστε τον δρομολογητή που παρέχεται από τον ISP, απενεργοποιήστε το μόντεμ σας και αποσυνδέστε τα καλώδια Ethernet από το μόντεμ και τον δρομολογητή σας.

- Στη συνέχεια, ενεργοποιήστε το νέο σας τείχος προστασίας και αφήστε το pfSense να φορτώσει. Στη συνέχεια, ενεργοποιήστε το μόντεμ σας και περιμένετε να συνδεθεί στο διαδίκτυο.

- Στο μενού pfSense, επιλέξτε την πρώτη επιλογή, "Εκχώρηση διεπαφών". Θα σας ρωτήσει εάν θέλετε να εγκαταστήσετε VLAN τώρα, πληκτρολογήστε "n" για όχι. Στη συνέχεια, θα σας ζητήσει να εισαγάγετε το όνομα της διεπαφής WAN, πληκτρολογήστε "a" για αυτόματη ανίχνευση.

- Συνδέστε ένα καλώδιο Ethernet από την έξοδο του μόντεμ σας στη νέα διασύνδεση κάρτας δικτύου του τείχους προστασίας. Θυμηθείτε, η θύρα στην άκρα δεξιά πλευρά, εάν οι καρτέλες απελευθέρωσης RJ45 είναι στραμμένες προς τα επάνω, είναι η θύρα WAN σας ή η άκρα αριστερή πλευρά εάν οι καρτέλες απελευθέρωσης RJ45 είναι στραμμένες προς τα κάτω.

- Μόλις συνδεθείτε, πατήστε "enter". Θα πρέπει να ανιχνεύει τη σύνδεση στη θύρα διεπαφής igb0. Εάν είναι igb3, τότε αλλάξτε το καλώδιο Ethernet στην αντίθετη πλευρά και δοκιμάστε ξανά.

- Στη συνέχεια, θα σας ζητήσει να εισαγάγετε το όνομα της διεπαφής LAN, πληκτρολογήστε "a" για αυτόματη ανίχνευση. Συνδέστε ένα καλώδιο Ethernet από την επόμενη διαθέσιμη θύρα στη νέα κάρτα δικτύου του τείχους προστασίας στο μεταγωγέα Ethernet ή σε άλλο σημείο πρόσβασης. Λάβετε υπόψη ότι εάν σκοπεύετε να εκτελέσετε ένα εικονικό τοπικό δίκτυο (VLAN), θα χρειαστεί να χρησιμοποιήσετε έναν διαχειριζόμενο διακόπτη.

- Μόλις συνδεθείτε, πατήστε enter. Θα πρέπει να ανιχνεύει τη σύνδεση στη θύρα διεπαφής igb1.

- Στη συνέχεια, πατήστε ξανά enter για «τίποτα», καθώς δεν έχουν διαμορφωθεί άλλες συνδέσεις δικτύου αυτήν τη στιγμή.

- Στη συνέχεια θα σας ενημερώσει ότι οι διεπαφές θα εκχωρηθούν ως εξής: WAN = igb0 και LAN = igb1.

- Πληκτρολογήστε "y" για ναι και το pfSense θα γράψει τη διαμόρφωση και θα σας επαναφέρει στο κύριο μενού με τις διευθύνσεις WAN IP v4 και IP v6 να εμφανίζονται στην κορυφή.

Απλώς για να επεξηγήσετε ένα παράδειγμα διαμόρφωσης διαδρομής σήματος, θα μπορούσατε να κάνετε μια ρύθμιση όπως αυτή:

Σε αυτό το σημείο, θα πρέπει να μπορείτε να εισάγετε το "192.168.1.1" στο πρόγραμμα περιήγησής σας στον κανονικό υπολογιστή σας και να εκκινήσετε τη διεπαφή ιστού pfSense. Είναι ένα πιστοποιητικό αυτουπογεγραμμένο, επομένως αποδεχτείτε τον κίνδυνο όταν σας ζητηθεί και συνεχίστε. Τα διαπιστευτήρια σύνδεσης είναι admin/pfsense.

Τώρα μπορείτε να αποσυνδέσετε το πληκτρολόγιο και την οθόνη από το νέο σας τείχος προστασίας. Τα υπόλοιπα βήματα θα ολοκληρωθούν μέσω της διεπαφής ιστού στην κανονική επιφάνεια εργασίας σας.

Βήμα πέμπτο: Πώς να διαμορφώσετε τις βασικές ρυθμίσεις του pfSense

Σε αυτό το βήμα, θα δείτε πώς να διαμορφώσετε τις βασικές ρυθμίσεις, όπως τον οδηγό εγκατάστασης, να αλλάξετε τη θύρα TCP, να ενεργοποιήσετε το Secure Shell SSH και να ρυθμίσετε το hairpinning από προεπιλογή. Η συντριπτική πλειοψηφία των πληροφοριών που παρουσιάζονται εδώ και στο βήμα έκτο παρακάτω προήλθαν από την παρακολούθηση αυτού Το βίντεο του Tom Lawrence στο pfSense — Συνιστώ ανεπιφύλακτα να παρακολουθήσετε αυτό το βίντεο, είναι μεγάλο, αλλά γεμάτο με πολύτιμες πληροφορίες και έχει πολύ περισσότερες λεπτομέρειες από ό,τι παρουσιάζω σε αυτόν τον οδηγό.

Πρώτα, κάντε κλικ στο κόκκινο παράθυρο διαλόγου προειδοποίησης στο επάνω μέρος της σελίδας για να αλλάξετε τον κωδικό πρόσβασης που χρησιμοποιείται για τη σύνδεση στο νέο σας τείχος προστασίας. Προσωπικά, προτείνω κωδικούς πρόσβασης μιας χρήσης υψηλής εντροπίας με συνοδευτικό διαχειριστή κωδικών πρόσβασης. Στη συνέχεια, αποσυνδεθείτε και συνδεθείτε ξανά για να δοκιμάσετε τις αλλαγές σας.

Μόλις συνδεθείτε ξανά, ανοίξτε τον "Οδηγό εγκατάστασης" από την καρτέλα "Σύστημα":

Στη συνέχεια, ο οδηγός θα σας καθοδηγήσει σε εννέα βασικά βήματα για να διαμορφώσετε το νέο σας τείχος προστασίας pfSense.

Κάντε κλικ στο «Επόμενο» στο πρώτο βήμα.

Στη συνέχεια, στο δεύτερο βήμα, μπορείτε να διαμορφώσετε το όνομα κεντρικού υπολογιστή, τον τομέα και τους κύριους/δευτερεύοντες διακομιστές DNS. Μπορείτε να αφήσετε το "Hostname" και το "Domain" ως προεπιλογές ή να τα ορίσετε σε ό,τι θέλετε. Επέλεξα το "100.64.0.3" για τον κύριο διακομιστή DNS για να βγω στο Διαδίκτυο και καταργούσα την επιλογή του πλαισίου "Παράκαμψη DNS" για να αποφύγω την παράκαμψη του DHCP των διακομιστών DNS. Θα εξετάσω γιατί χρησιμοποίησα το "100.64.0.3" στο βήμα 10 αυτού του οδηγού.

Στη συνέχεια, μπορείτε να ορίσετε τη ζώνη ώρας σας στο τρίτο βήμα:

Στο τέταρτο βήμα, μπορείτε να επιλέξετε "DHCP" για τη διεπαφή WAN και να αφήσετε όλα τα άλλα πεδία ως προεπιλογές. Εάν θέλετε να πλαστογραφήσετε τη διεύθυνση MAC σας, μπορείτε να το κάνετε σε αυτό το βήμα. Για τα δύο τελευταία πεδία, βεβαιωθείτε ότι το πλαίσιο «Αποκλεισμός ιδιωτικών δικτύων RFC1918» και το πλαίσιο «Αποκλεισμός δικτύων bogon» είναι επιλεγμένα, αυτό θα προσθέσει αυτόματα τους κατάλληλους κανόνες στο τείχος προστασίας σας.

Στο πέμπτο βήμα, μπορείτε να αλλάξετε τη διεύθυνση IP του τείχους προστασίας σας. Τα περισσότερα οικιακά τοπικά δίκτυα θα χρησιμοποιούν είτε 192.168.0.1 είτε 192.168.1.1 για πρόσβαση στο δρομολογητή ή στο τείχος προστασίας. Ο λόγος που μπορεί να θέλετε να το αλλάξετε σε μια μη προεπιλεγμένη τοπική διεύθυνση IP είναι επειδή εάν βρίσκεστε στο δίκτυο κάποιου άλλου και προσπαθείτε να επαναφέρετε VPN στο οικιακό σας δίκτυο, τότε μπορεί να αντιμετωπίσετε ένα πρόβλημα όπου έχετε την ίδια διεύθυνση και στις δύο πλευρές και το σύστημα δεν θα γνωρίζει εάν προσπαθείτε να συνδεθείτε στην τοπική ή απομακρυσμένη διεύθυνση. Για παράδειγμα, άλλαξα την τοπική μου διεύθυνση IP σε "192.168.69.1".

Στο έκτο βήμα, μπορείτε να ορίσετε τον κωδικό πρόσβασης διαχειριστή. Ήμουν λίγο μπερδεμένος όταν είδα αυτό το βήμα να έχει εισαχθεί εδώ, καθώς είχα αλλάξει τον κωδικό πρόσβασης διαχειριστή στην αρχή, επομένως χρησιμοποίησα τον ίδιο κωδικό πρόσβασης υψηλής εντροπίας από πριν, υποθέτοντας ότι ζητούσε τον ίδιο κωδικό πρόσβασης που θα χρησιμοποιηθεί για τη σύνδεση το ρούτερ.

Στη συνέχεια, στο βήμα έβδομο, μπορείτε να κάνετε κλικ στο κουμπί "Επαναφόρτωση". Καθώς επαναφορτώνεται, αποσυνδέστε το καλώδιο τροφοδοσίας από τον διακόπτη σας. Εφόσον η τοπική διεύθυνση IP του δρομολογητή άλλαξε σε "192.168.69.1" (ή ό,τι άλλο επιλέξατε), όλες οι συσκευές στο δίκτυο θα έχουν πλέον τις διευθύνσεις IP τους ενημερωμένες σε αυτό το εύρος IP.

Έτσι, εάν έχετε διαμορφώσει για παράδειγμα συνεδρίες PuTTY ή άλλες συνεδρίες SSH στον κόμβο Raspberry Pi, θα πρέπει τώρα να ενημερώσετε αυτές τις διαμορφώσεις σύνδεσης. Η αποσύνδεση της τροφοδοσίας από το διακόπτη και η επανασύνδεσή του μετά την επανεκκίνηση του δρομολογητή βοηθά στην εκ νέου αντιστοίχιση όλων των συσκευών σας.

Για να υπολογίσετε τις διευθύνσεις IP για τις συσκευές στο τοπικό σας δίκτυο, μπορείτε να μεταβείτε στην καρτέλα "Κατάσταση" και να επιλέξετε "Μισθώσεις DHCP" για να δείτε όλα όσα αναφέρονται:

Μετά την επαναφόρτωση στο βήμα έβδομο, ο οδηγός μόλις παρέλειψε τα βήματα οκτώ και εννέα, επομένως δεν είμαι σίγουρος τι συμβαίνει σε αυτά τα βήματα, αλλά θα προχωρήσουμε και θα αντιμετωπίσουμε τα πράγματα όπως χρειάζεται.

Μερικές άλλες βασικές ρυθμίσεις που αξίζει να σημειωθούν βρίσκονται στην ενότητα "Σύστημα>Σύνθετες>Πρόσβαση διαχειριστή". Εδώ, ενημέρωσα τη θύρα TCP σε "10443", επειδή εκτελώ ορισμένες υπηρεσίες που θα έχουν πρόσβαση στις ίδιες προεπιλεγμένες θύρες όπως η 80 ή η 443 και θέλω να ελαχιστοποιήσω τη συμφόρηση.

Επίσης, ενεργοποίησα το SSH. Στη συνέχεια, μπορείτε να επιλέξετε πώς θα προστατεύεται το SSH, είτε με κωδικό πρόσβασης, είτε με κλειδιά, είτε και με τα δύο ή μόνο κλειδιά. Μετά την αποθήκευση, δώστε στη διεπαφή ένα λεπτό για ενημέρωση στη νέα θύρα. Ίσως χρειαστεί να φορτώσετε ξανά τη σελίδα χρησιμοποιώντας την τοπική διεύθυνση IP και τη νέα θύρα, π.χ. "192.168.69.1:10443". Φροντίστε να αποθηκεύσετε τις αλλαγές σας στο κάτω μέρος της σελίδας.

Η τελευταία βασική ρύθμιση που θα καλύψω εδώ είναι η φουρκέτα, που σημαίνει ότι, για παράδειγμα, μπορείτε να ρυθμίσετε το δίκτυό σας έτσι ώστε να μπορείτε να ανοίξετε μια θύρα σε ένα σύστημα κάμερας ασφαλείας με δημόσια διεύθυνση IP. Αυτή η δημόσια διεύθυνση IP μπορεί επίσης να χρησιμοποιηθεί και μέσα στο δίκτυό σας, κάτι που είναι βολικό εάν βρίσκεστε στο σπίτι και έχετε πρόσβαση στο σύστημα κάμερας από το κινητό σας τηλέφωνο στο LAN σας, τότε δεν χρειάζεται να αλλάξετε χειροκίνητα το σημείο σύνδεσης, επειδή η φουρκέτα θα δει ότι απλώς προσπαθείτε να αποκτήσετε πρόσβαση σε μια τοπική IP και θα σας επαναφέρει από προεπιλογή με αυτή τη ρύθμιση ενεργοποιημένη.

- Στην καρτέλα "Σύστημα", μεταβείτε στο "Για προχωρημένους> Τείχος προστασίας και NAT"

- Κάντε κύλιση προς τα κάτω στην ενότητα "Μεταφραστής διεύθυνσης δικτύου".

- Από το αναπτυσσόμενο μενού "NAT Reflection Mode", επιλέξτε "Pure NAT"

- Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας

Αυτό είναι για τις βασικές ρυθμίσεις. Τα καλά νέα είναι ότι το pfSense είναι μάλλον ασφαλές στην προεπιλεγμένη του εγκατάσταση, επομένως δεν χρειάζεται να αλλάξετε πολλά για να έχετε μια εξαιρετική βασική βάση. Γενικά, η θέση των προγραμματιστών του pfSense είναι ότι εάν υπάρχει ένας πιο ασφαλής τρόπος για την ανάπτυξη του pfSense, τότε απλώς θα κάνουν αυτήν την προεπιλεγμένη ρύθμιση.

Ένα άλλο πράγμα που πρέπει να σημειωθεί είναι ότι από προεπιλογή, το pfSense ενεργοποιεί την αντιστοίχιση μετάφρασης διευθύνσεων δικτύου WAN IPv6 (NAT). Επέλεξα να το απενεργοποιήσω, επομένως δεν ανοίγω μια πύλη IPv6 στο ευρύτατο Διαδίκτυο.

Μπορείτε να το κάνετε αυτό μεταβαίνοντας στο "Interfaces>Asignments" και μετά κάνοντας κλικ στον υπερσύνδεσμο "WAN" στην πρώτη ανάθεση. Αυτό θα ανοίξει τη σελίδα διαμόρφωσης και, στη συνέχεια, απλώς βεβαιωθείτε ότι ο "Τύπος διαμόρφωσης IPv6" έχει οριστεί σε "Καμία". Στη συνέχεια αποθηκεύστε και εφαρμόστε αυτές τις αλλαγές.

Στη συνέχεια, μπορείτε να πλοηγηθείτε στο "Firewall>NAT" και να μετακινηθείτε προς τα κάτω στη διεπαφή "WAN" με μια πηγή IPv6 και να τη διαγράψετε.

Βήμα έκτο: Τρόπος διαμόρφωσης των σύνθετων ρυθμίσεων του pfSense

Σε αυτήν την ενότητα θα εξετάσω ορισμένες προηγμένες λειτουργίες που μπορεί να σας ενδιαφέρουν για το οικιακό σας δίκτυο. Εδώ, θα δείτε πώς μπορείτε να ρυθμίσετε ξεχωριστά δίκτυα από το δρομολογητή pfSense, έτσι ώστε, για παράδειγμα, οι επισκέπτες να μπορούν να έχουν πρόσβαση στο ανοιχτό διαδίκτυο από ένα σημείο πρόσβασης WiFi στο σπίτι σας, αλλά να μην μπορούν να έχουν πρόσβαση στα ASIC σας από αυτό το δίκτυο.

Εάν χρησιμοποιήσατε την κάρτα δικτύου i350 όπως έκανα εγώ, τότε έχετε διαθέσιμες τέσσερις θύρες Ethernet και εάν χρησιμοποιήσατε μια Dell Optiplex όπως εγώ, τότε έχετε επίσης μια πέμπτη θύρα Ethernet στη μητρική πλακέτα. Που σημαίνει ότι έχω πέντε διεπαφές που μπορώ να ρυθμίσω, τέσσερις από τις οποίες μπορεί να είναι δευτερεύοντα τοπικά δίκτυα.

Αυτό που πρόκειται να κάνω εδώ είναι να διατηρήσω την επιφάνεια εργασίας της εργασίας μου και την αποκλειστική μου επιφάνεια εργασίας Bitcoin σε ένα δίκτυο (LANwork). Στη συνέχεια, θα διαμορφώσω ένα δευτερεύον LAN στο οποίο θα βρίσκεται το σημείο πρόσβασης WiFi του σπιτιού μου (LANhome). Με αυτόν τον τρόπο, μπορώ να κρατήσω την επισκεψιμότητα από την περιήγηση της οικογένειάς μου στον ιστό εντελώς ξεχωριστή από την εργασία μου και τις δραστηριότητες που σχετίζονται με το Bitcoin.

Στη συνέχεια, θα εγκαταστήσω ένα άλλο LAN που θα είναι αφιερωμένο για τα ASIC μου (LANminers), ξεχωριστά από τα άλλα δύο δίκτυα. Τέλος, θα δημιουργήσω ένα δοκιμαστικό δίκτυο (LANtest) το οποίο θα χρησιμοποιήσω για να ενσωματώσω νέα ASIC και να διασφαλίσω ότι δεν υπάρχει κακόβουλο υλικολογισμικό σε αυτά πριν εκθέσω τα άλλα ASIC μου σε αυτά. Θα μπορούσατε επίσης να προσθέσετε ένα δίκτυο κάμερας ασφαλείας σε μία από τις διεπαφές, οι δυνατότητες είναι ατελείωτες.

Εάν μεταβείτε στην καρτέλα "Διασύνδεση" και στη συνέχεια "Εργασίες διεπαφής", θα δείτε όλες τις διαθέσιμες θύρες RJ45 της κάρτας δικτύου σας. Θα πρέπει να φέρουν τις ετικέτες «igb0», «igb1», «igb2», κ.λπ. Τώρα, απλώς προσθέστε αυτό που σας ενδιαφέρει επιλέγοντάς το από το αναπτυσσόμενο μενού και κάνοντας κλικ στο πράσινο πλαίσιο «Προσθήκη».

Στη συνέχεια, κάντε κλικ στον υπερσύνδεσμο στην αριστερή πλευρά της διεπαφής που μόλις προσθέσατε για να ανοίξετε τη σελίδα "Γενικές ρυθμίσεις παραμέτρων" για αυτήν τη διεπαφή.

- Κάντε κλικ στο πλαίσιο «Ενεργοποίηση διεπαφής».

- Στη συνέχεια, αλλάξτε την "Περιγραφή" σε κάτι που σας βοηθά να προσδιορίσετε τη λειτουργία της, όπως "LANhome", για παράδειγμα

- Στη συνέχεια, ορίστε τον τύπο "Διαμόρφωση IPv4" σε "Static IPv4" και εκχωρήστε μια νέα περιοχή IP. Χρησιμοποίησα το "192.168.69.1/24" για το πρώτο μου LAN, οπότε για αυτό, θα χρησιμοποιήσω το επόμενο διαδοχικό εύρος IP, "192.168.70.1/24".

Μπορείτε να αφήσετε όλες τις υπόλοιπες ρυθμίσεις στις προεπιλογές τους, κάντε κλικ στην επιλογή "Αποθήκευση" στο κάτω μέρος της σελίδας και στη συνέχεια "Εφαρμογή αλλαγών" στο επάνω μέρος της σελίδας.

Τώρα, πρέπει να ρυθμίσετε ορισμένους κανόνες τείχους προστασίας για αυτό το νέο LAN. Μεταβείτε στην καρτέλα «Τείχος προστασίας» και μετά «Κανόνες». Κάντε κλικ στο πρόσφατα προστεθέν δίκτυό σας, «LANhome», για παράδειγμα. Στη συνέχεια, κάντε κλικ στο πράσινο πλαίσιο με το επάνω βέλος και τη λέξη "Προσθήκη".

Στην επόμενη σελίδα:

- Βεβαιωθείτε ότι το "Action" έχει οριστεί σε "Pass"

- Το "Interface" έχει οριστεί σε "LANhome" (ή όπως ονομάζεται το δευτερεύον LAN σας)

- Βεβαιωθείτε ότι έχετε ορίσει το "Πρωτόκολλο" σε "Οποιοδήποτε" διαφορετικά αυτό το δίκτυο θα περιορίσει τον τύπο της κίνησης που μπορεί να μεταδοθεί σε αυτό

- Στη συνέχεια, μπορείτε να προσθέσετε μια σύντομη σημείωση για να υποδείξετε σε τι χρησιμεύει αυτός ο κανόνας, όπως "Να επιτρέπεται όλη η κυκλοφορία"

- Στη συνέχεια, όλες οι άλλες ρυθμίσεις μπορούν να παραμείνουν στις προεπιλογές τους και κάντε κλικ στην επιλογή "Αποθήκευση" στο κάτω μέρος της σελίδας και "Εφαρμογή αλλαγών" στο επάνω μέρος της σελίδας

Για να μπορέσετε να δοκιμάσετε το νέο σας δίκτυο, πρέπει να έχετε ρυθμίσει μια διεύθυνση IP σε αυτό:

- Πλοηγηθείτε στις "Υπηρεσίες" και μετά "Διακομιστής DHCP"

- Στη συνέχεια, κάντε κλικ στην καρτέλα για το νέο σας LAN

- Κάντε κλικ στο πλαίσιο "Ενεργοποίηση" και, στη συνέχεια, προσθέστε το εύρος της διεύθυνσης IP σας στα δύο πλαίσια "Εύρος". Για παράδειγμα, χρησιμοποίησα την περιοχή από "192.168.70.1 έως 192.168.70.254." Στη συνέχεια, κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Τώρα μπορείτε να δοκιμάσετε το νέο σας δίκτυο συνδέοντας φυσικά έναν υπολογιστή στην αντίστοιχη θύρα RJ45 της κάρτας δικτύου και στη συνέχεια να προσπαθήσετε να αποκτήσετε πρόσβαση στο Διαδίκτυο. Εάν όλα λειτούργησαν, τότε θα πρέπει να μπορείτε να περιηγηθείτε στον ευρέως ανοιχτό ιστό.

Ωστόσο, μπορεί να παρατηρήσετε ότι εάν βρίσκεστε στο δευτερεύον LAN και προσπαθήσετε να συνδεθείτε στο τείχος προστασίας σας, θα μπορείτε να το κάνετε χρησιμοποιώντας τη διεύθυνση IP "192.168.70.1". Προσωπικά, θέλω το τείχος προστασίας μου να είναι προσβάσιμο μόνο από το δίκτυό μου "LANwork". Δεν θέλω η γυναίκα και τα παιδιά μου ή οι καλεσμένοι μου να μπορούν να συνδεθούν στο τείχος προστασίας από το καθορισμένο δίκτυο "LANhome". Παρόλο που έχω κωδικό πρόσβασης υψηλής εντροπίας για να μπω στο τείχος προστασίας, θα συνεχίσω να ρυθμίσω τις παραμέτρους των άλλων τοπικών δικτύων ώστε να μην μπορούν να μιλήσουν στο δρομολογητή.

Ένας τομέας που ανησυχώ, ότι αυτού του είδους η διαμόρφωση θα βοηθήσει στην ανακούφιση, είναι εάν συνδέσω ένα ASIC στο δίκτυό μου με κάποιο κακόβουλο υλικολογισμικό εγκατεστημένο σε αυτό, μπορώ να διατηρήσω τη συσκευή απομονωμένη και να αποτρέψω αυτήν την ανησυχία ασφαλείας από το να επηρεάσει άλλες συσκευές και πληροφορίες που έχω, γι' αυτό ένα από τα LAN που εγκαθιστώ ονομάζεται "LANtest", το οποίο θα είναι αφιερωμένο στη διατήρηση των νέων ASIC εντελώς απομονωμένων, ώστε να μπορώ να τα δοκιμάσω με ασφάλεια χωρίς να επιτρέψω να συμβεί μια πιθανή επίθεση στα άλλα ASIC ή άλλες συσκευές στα δίκτυα του σπιτιού μου.

Για να ορίσετε έναν κανόνα ώστε να μην είναι δυνατή η πρόσβαση στη θύρα 10443 από τα άλλα δίκτυά σας LAN, μεταβείτε στο "Τείχος προστασίας>Κανόνες" και, στη συνέχεια, επιλέξτε την καρτέλα για το αντίστοιχο δίκτυο που σας ενδιαφέρει. Κάντε κλικ στο πράσινο πλαίσιο με το επάνω βέλος και τη λέξη "Προσθήκη" σε αυτό.

- Βεβαιωθείτε ότι η "Ενέργεια" έχει οριστεί σε "Αποκλεισμός"

- Στη συνέχεια, στην ενότητα "Προορισμός", ορίστε το "Προορισμός" σε "Αυτό το Τείχος προστασίας (self)" και, στη συνέχεια, το "Εύρος θύρας προορισμού" σε "10443" χρησιμοποιώντας τα πλαίσια "Προσαρμοσμένο" για τα πεδία "Από" και "Προς".

- Μπορείτε να προσθέσετε μια περιγραφή για να θυμάστε σε τι χρησιμεύει αυτός ο κανόνας. Στη συνέχεια, κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και μετά στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Το να έχετε έναν κωδικό πρόσβασης υψηλής εντροπίας για τη σύνδεση στο δρομολογητή και το κλείδωμα της θύρας είναι μια καλή αρχή, αλλά μπορείτε να απομονώσετε περαιτέρω τα δίκτυά σας LAN και να διασφαλίσετε ότι οι συσκευές σε ένα δίκτυο δεν μπορούν να εισέλθουν σε κανένα από τα άλλα δίκτυα ρυθμίζοντας ένα ψευδώνυμο για το κύριο LAN σας.

Μεταβείτε στο "Τείχος προστασίας>Ψευδώνυμα" και, στη συνέχεια, στην καρτέλα "IP" κάντε κλικ στο κουμπί "Προσθήκη".

- Στη συνέχεια, ονόμασα αυτό το ψευδώνυμο "SequesteredNetworks0"

- Έβαλα μια περιγραφή για να μου υπενθυμίσω ποια είναι η λειτουργία του

- Δεδομένου ότι θα προσθέσω έναν κανόνα τείχους προστασίας στο δίκτυο "LANhome" μου που θα αναφέρεται σε αυτό το ψευδώνυμο, πρόσθεσα τα άλλα LAN στη λίστα "Δίκτυο". Με αυτόν τον τρόπο, το "LANhome" δεν μπορεί να μιλήσει με "LANwork", "LANminers" ή "LANtest".

- Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και μετά στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας

Τώρα μπορώ να προσθέσω πρόσθετα ψευδώνυμα που θα αναφέρονται στους κανόνες του τείχους προστασίας στα άλλα LAN για να αποτρέψω τους "LANminers" να μιλήσουν με τα "LANwork", "LANhome" και "LANtest" — ούτω καθεξής και ούτω καθεξής έως ότου όλα τα δίκτυά μου απομονωθούν σε έναν τρόπο που μόνο το τείχος προστασίας μου μπορεί να δει τι είναι συνδεδεμένο στα άλλα δίκτυα.

Με το ψευδώνυμο που δημιουργήθηκε, μπορεί να εφαρμοστεί ένας νέος κανόνας τείχους προστασίας που αναφέρεται σε αυτό το ψευδώνυμο στο δευτερεύον LAN.

- Μεταβείτε στο "Firewall>Rules", επιλέξτε το LAN στο οποίο θέλετε να εφαρμόσετε τον κανόνα, π.χ. "LANhome"

- Στη συνέχεια, για το "Action" ορίστε το σε "Block. Για το "Πρωτόκολλο" ορίστε το σε "Οποιοδήποτε".

- Για "Προορισμός" ορίστε το σε "Μοναδικός κεντρικός υπολογιστής ή ψευδώνυμο"

- Στη συνέχεια, πληκτρολογήστε το ψευδώνυμό σας

- Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και μετά στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Μόλις δημιούργησα τα ψευδώνυμα και έθεσα τους κανόνες του τείχους προστασίας, μπόρεσα να συνδέσω τον φορητό υπολογιστή μου σε κάθε θύρα διασύνδεσης της κάρτας δικτύου RJ45 και να προσπαθήσω να κάνω ping σε καθένα από τα άλλα δίκτυα. Μπορούσα να βγω στο ανοιχτό διαδίκτυο από κάθε LAN, αλλά δεν μπορούσα να επικοινωνήσω με κανένα από τα άλλα LAN ή το τείχος προστασίας. Τώρα ξέρω ότι οποιεσδήποτε συσκευές σε οποιοδήποτε από τα LAN μου δεν θα έχουν πρόσβαση σε συσκευές σε κανένα από τα άλλα LAN μου. Μόνο από το κύριο δίκτυο "LANwork" μου μπορώ να δω τι είναι συνδεδεμένο σε όλα τα άλλα LAN.

Αυτό φροντίζει για τις προηγμένες λειτουργίες που ήθελα να μοιραστώ μαζί σας. Θα πρέπει τώρα να έχετε ρυθμίσει ορισμένους κανόνες τείχους προστασίας και να απομονώσετε πολλά δίκτυα. Στη συνέχεια, θα ξεκινήσουμε τη ρύθμιση ενός σημείου πρόσβασης WiFi σε ένα από τα δευτερεύοντα LAN.

Βήμα έβδομο: Πώς να ρυθμίσετε και να ρυθμίσετε ένα σημείο πρόσβασης WiFi

Σε αυτήν την ενότητα θα σας δείξω πώς διαμόρφωσα το mesh WiFi του σπιτιού μου χρησιμοποιώντας το δευτερεύον δίκτυο "LANhome". Τα βασικά σημεία που πρέπει να έχετε κατά νου εδώ είναι ότι το έκανα ένα αποκλειστικό LAN ειδικά για ένα σημείο πρόσβασης WiFi στο οποίο μπορούν να συνδεθούν η οικογένειά μου και οι επισκέπτες μου χωρίς να τους δίνω πρόσβαση στο τείχος προστασίας pfSense ή σε οποιοδήποτε άλλο LAN. Αλλά εξακολουθούν να έχουν απεριόριστη πρόσβαση στον ευρέως ανοιχτό ιστό. Θα προσθέσω μια σήραγγα VPN για αυτό το LAN αργότερα σε αυτόν τον οδηγό.

Για να βεβαιωθώ ότι παρείχα επαρκές σήμα WiFi σε ολόκληρο το σπίτι, αποφάσισα να πάω με ένα NetGear Nighthawk AX1800 εργαλειοθήκη.

Μέσα σε αυτό το κιτ υπάρχει ένας δρομολογητής WiFi και ένας δορυφόρος επαναλήπτης. Η βασική ιδέα είναι ότι ο δρομολογητής WiFi συνδέεται με το τείχος προστασίας pfSense απευθείας με ένα καλώδιο Ethernet στη θύρα "LANhome" igb2. Στη συνέχεια, ο δρομολογητής WiFi εκπέμπει το σήμα στον δορυφόρο επαναλήπτη σε άλλη περιοχή του σπιτιού. Έτσι, μπορώ να αυξήσω την κάλυψη του σήματος WiFi σε μια ευρύτερη περιοχή.

Για να το πετύχω αυτό απλά ακολούθησα τα εξής βήματα:

- 1. Συνδέστε το δρομολογητή WiFi στο τείχος προστασίας pfSense στη θύρα igb2 "LANhome" χρησιμοποιώντας ένα καλώδιο Ethernet στη θύρα με την ένδειξη "Internet" στο πίσω μέρος του δρομολογητή WiFi.

- 2. Συνδέστε έναν φορητό υπολογιστή στη θύρα με την ένδειξη "Ethernet" στο πίσω μέρος του δρομολογητή WiFi με ένα καλώδιο Ethernet.

- 3. Συνδέστε το δρομολογητή WiFi στο ρεύμα χρησιμοποιώντας το παρεχόμενο τροφοδοτικό.

- 4. Περιμένετε να γίνει σταθερά μπλε το φως στο μπροστινό μέρος του δρομολογητή WiFi.

- 5. Ανοίξτε ένα πρόγραμμα περιήγησης ιστού στον φορητό υπολογιστή και πληκτρολογήστε τη διεύθυνση IP του δρομολογητή WiFi. Βρήκα τη διεύθυνση IP δίπλα στη συσκευή "MR60" στον πίνακα ελέγχου του pfSense στην ενότητα "Κατάσταση>Μισθώσεις DHCP".

- 6. Αμέσως, μου ζητήθηκε να αλλάξω τον κωδικό πρόσβασης. Και πάλι, χρησιμοποίησα έναν τυχαίο κωδικό πρόσβασης υψηλής εντροπίας με έναν συνοδευτικό διαχειριστή κωδικών πρόσβασης. Δεν θέλω η οικογένειά μου ή οι επισκέπτες μου να έχουν πρόσβαση σε αυτές τις ρυθμίσεις διαχείρισης του σημείου πρόσβασης WiFi, επομένως συνιστάται η τοποθέτηση ενός ισχυρού κωδικού πρόσβασης εδώ. Μπορεί επίσης να σας ζητηθεί να ενημερώσετε και το υλικολογισμικό, κάτι που θα οδηγήσει σε επανεκκίνηση.

- 7. Στη συνέχεια, μπορείτε να συνδεθείτε ξανά με τον νέο κωδικό πρόσβασης διαχειριστή και να αλλάξετε το προεπιλεγμένο όνομα δικτύου σε ό,τι θέλετε και να προσθέσετε έναν κωδικό πρόσβασης WiFi για πρόσβαση στο δίκτυο WiFi. Αυτός είναι ο κωδικός πρόσβασης που μοιράζομαι με την οικογένεια και τους καλεσμένους, γι' αυτό έκανα πολύ εύκολο να τον θυμάμαι και να τον κοινοποιώ. Ακόμα κι αν ένας κακόβουλος ηθοποιός σπάσει τον κωδικό πρόσβασης και αποκτήσει πρόσβαση στο δίκτυο WiFi, είναι εντελώς αποκλεισμένος από οτιδήποτε άλλο και ο ίδιος ο δρομολογητής WiFi έχει κωδικό πρόσβασης υψηλής εντροπίας.

- 8. Στη συνέχεια, μεταβείτε στο "Advanced>Wireless AP" και ενεργοποιήστε το "AP Mode". Το "AP" σημαίνει σημείο πρόσβασης. Στη συνέχεια, εφαρμόστε τις αλλαγές.

- 9. Ο δρομολογητής θα επανεκκινήσει ξανά. Σε αυτό το σημείο, η τοπική διεύθυνση IP θα ενημερωθεί, αυτή η αλλαγή μπορεί να παρακολουθηθεί στη σελίδα κατάστασης «Μισθώσεις DHCP». Τώρα, ο φορητός υπολογιστής μπορεί να αποσυνδεθεί από το δρομολογητή WiFi και ο δρομολογητής WiFi μπορεί να συνδεθεί από το ίδιο μηχάνημα που εκτελείται η διεπαφή pfSense.

- 10. Μόλις συνδεθείτε ξανά, κάντε κλικ στο «Προσθήκη συσκευής» και θα σας ζητηθεί να ρυθμίσετε τον δορυφορικό επαναλήπτη στη θέση του και να τον συνδέσετε στο ρεύμα. Στη συνέχεια, ακολουθήστε τις οδηγίες στη διεπαφή για να συγχρονίσετε τον δορυφόρο.

Τώρα η οικογένειά μου, οι καλεσμένοι μου και εγώ μπορούμε να περιηγηθούμε στον ανοιχτό ιστό από τις συσκευές μας μέσω WiFi χωρίς εγκατάλειψη σε όλο το σπίτι και δεν χρειάζεται να ανησυχώ για το ότι κάποιος έχει πρόσβαση στο ευαίσθητο δίκτυο εργασίας μου ή το δίκτυο ASIC ή τη δοκιμή μου δίκτυο.

Στη συνέχεια, θα μπούμε στην προσθήκη τούνελ VPN στα δίκτυα που έχουμε δημιουργήσει μέχρι τώρα.

Βήμα όγδοο: Πώς να εγκαταστήσετε και να ρυθμίσετε το πακέτο WireGuard με το Mullvad

WireGuard είναι ένα πρωτόκολλο λογισμικού VPN που μπορεί να εγκατασταθεί στο τείχος προστασίας του pfSense, τότε μπορείτε να χρησιμοποιήσετε αυτό το πρωτόκολλο για να καθορίσετε τον τρόπο κατασκευής των τούνελ σας με τον πάροχο VPN.

Τα VPN δημιουργούν μια ασφαλή και κρυπτογραφημένη σήραγγα από τον υπολογιστή σας στον διακομιστή του παρόχου VPN. Αυτό εμποδίζει τον ISP σας να δει τα δεδομένα σας ή πού είναι ο τελικός προορισμός του. Υπάρχουν διάφοροι τύποι πρωτοκόλλων VPN, όπως π.χ OpenVPN, IKEv2 / IPSec, L2TP / IPSec και WireGuard, αλλά όλα έχουν ουσιαστικά τον ίδιο στόχο να περιγράψουν τις οδηγίες για τη δημιουργία ενός ασφαλούς τούνελ για την κρυπτογράφηση των δεδομένων σας που θα σταλούν μέσω δημόσιων δικτύων.

Το WireGuard είναι μια πρόσφατη προσθήκη στη σειρά πρωτοκόλλων VPN, είναι ανοιχτού κώδικα και συγκριτικά «ελαφρύ», με λιγότερο κώδικα και μεγαλύτερες ταχύτητες από κάποια άλλα. Το κομμάτι της ταχύτητας ήταν βασικό για μένα, λαμβάνοντας υπόψη ότι η πρόσθετη καθυστέρηση μπορεί να μειώσει την απόδοση του ASIC.

Ένα άλλο πλεονέκτημα των VPN είναι ότι η γεωγραφική σας θέση μπορεί να πλαστογραφηθεί, πράγμα που σημαίνει ότι εάν βρίσκεστε σε ένα μέρος του κόσμου, μπορείτε να χρησιμοποιήσετε μια σήραγγα VPN στον διακομιστή ενός παρόχου VPN σε άλλο μέρος του κόσμου και θα φαίνεται σαν το διαδίκτυο η κίνηση προέρχεται από αυτόν τον διακομιστή. Αυτό είναι επωφελές για άτομα που ζουν σε έγκυρες χώρες όπου η πρόσβαση σε ορισμένους ιστότοπους και υπηρεσίες είναι περιορισμένη.

Λάβετε υπόψη ότι πρέπει να εμπιστεύεστε ότι ο πάροχος VPN δεν καταγράφει τη διεύθυνση IP σας ή ότι θα μπορούσε ή θα παρέδιδε αυτές τις πληροφορίες στις αρχές εάν πιεστεί. Το Mullvad δεν συλλέγει προσωπικές πληροφορίες για εσάς, ούτε καν μια διεύθυνση email. Επιπλέον, δέχεται bitcoin ή μετρητά, ώστε να μπορείτε να πληρώσετε για την υπηρεσία χωρίς τον κίνδυνο να συνδέσετε τα τραπεζικά σας στοιχεία. Το Mullvad έχει επίσης μια πολιτική "μη καταγραφής", την οποία μπορείτε να διαβάσετε εδώ.

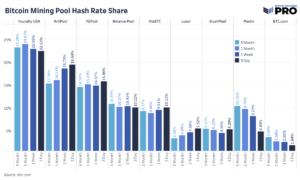

Για τη συγκεκριμένη περίπτωση χρήσης μου εδώ, θα χρησιμοποιήσω ένα VPN για να βεβαιωθώ ότι ο ISP μου δεν βλέπει ότι εξορύσσω Bitcoin και για να αποτρέψω επίσης την εξόρυξή μου, Πισίνα Slush, από το να δω την πραγματική μου διεύθυνση IP — όχι επειδή κάνω κάτι παράνομο ή επειδή πιστεύω ότι το Slush Pool καταγράφει τη διεύθυνση IP μου, αλλά απλώς επειδή αυτές είναι ταραχώδεις στιγμές με ένα ταχέως μεταβαλλόμενο πολιτικό περιβάλλον και τα πράγματα που κάνω νόμιμα σήμερα θα μπορούσαν πολύ καλώς να τεθεί εκτός νόμου αύριο.

Ή, εάν είχε ψηφιστεί κάποια νομοθεσία που καθιστούσε παράνομη για ένα άτομο τη λειτουργία ενός εξορύκτη Bitcoin στις Ηνωμένες Πολιτείες χωρίς άδεια πομπού χρημάτων, για παράδειγμα, τότε θα μπορούσα να πλαστογραφήσω την τοποθεσία μου έτσι ώστε αν το χέρι του Slush Pool αναγκαζόταν να μπλοκάρει τις διευθύνσεις IP που έρχονται από τις Ηνωμένες Πολιτείες, θα μπορούσα να συνεχίσω την εξόρυξη, καθώς φαίνεται ότι ο ρυθμός κατακερματισμού μου προερχόταν από χώρες εκτός των Ηνωμένων Πολιτειών.

Λαμβάνοντας υπόψη ότι το blockchain είναι για πάντα και το μέλλον είναι αβέβαιο, νομίζω ότι αξίζει να αφιερώσω χρόνο για να καταλάβω πώς να προστατεύσω το απόρρητό μου. Λαμβάνοντας μέτρα σήμερα για να αυξήσω την ιδιωτική μου ζωή και την ασφάλειά μου, μπορώ να διασφαλίσω ότι η ελευθερία μου και η επιδίωξή μου της ευτυχίας φυλάσσονται.

Η συντριπτική πλειοψηφία των πληροφοριών που παρουσιάζονται σε αυτήν την ενότητα προέρχεται από την παρακολούθηση βίντεο Christian McDonald στο YouTube. Μπορείτε να βρείτε όλα τα βίντεό του WireGuard & Mullvad VPN εδώ.

Θέλω να επισημάνω συγκεκριμένα αυτό το βίντεο για τη χρήση του πακέτου WireGuard στο pfSense για τη ρύθμιση του Mullvad με τρόπο που να έχει πολλαπλές σήραγγες που επιτρέπουν την απρόσκοπτη εξισορρόπηση του φορτίου της κυκλοφορίας σας:

Το Mullvad είναι μια πληρωμένη συνδρομή VPN, η χρέωση είναι 5 € το μήνα. Ωστόσο, το Mullvad αποδέχεται bitcoin και δεν απαιτεί καμία πληροφορία αναγνώρισης. Πριν σας δείξω πώς να ρυθμίσετε τη συνδρομή σας στο Mullvad, θα εγκαταστήσουμε το πακέτο WireGuard στο τείχος προστασίας του pfSense. Στη συνέχεια, θα δημιουργήσουμε έναν λογαριασμό Mullvad και θα δημιουργήσουμε τα αρχεία διαμόρφωσης. Στη συνέχεια, μπορούμε να ρυθμίσουμε πολλά τούνελ και να κάνουμε μερικές φανταχτερές διαμορφώσεις στο pfSense.

Στο pfSense, μεταβείτε στο "System> Package Manager> Available Packages" και, στη συνέχεια, κάντε κύλιση προς τα κάτω στον σύνδεσμο WireGuard και κάντε κλικ στο "Install". Στην επόμενη σελίδα, κάντε κλικ στο "Επιβεβαίωση". Το πρόγραμμα εγκατάστασης θα εκτελεστεί και θα σας ενημερώσει όταν ολοκληρωθεί με επιτυχία.

Τώρα, μπορείτε να πλοηγηθείτε στο "VPN>WireGuard" και να δείτε ότι το πακέτο έχει εγκατασταθεί, αλλά δεν έχει ρυθμιστεί ακόμα τίποτα. Τώρα που το τείχος προστασίας έχει έτοιμο το WireGuard, θα εργαστούμε για την εγκατάσταση του προγράμματος-πελάτη VPN.

Πλοηγηθείτε στο https://mullvad.net/en/ και κάντε κλικ στο «Δημιουργία λογαριασμού».

Το Mullvad δεν συλλέγει πληροφορίες από εσάς, όπως όνομα, αριθμό τηλεφώνου, email, κ.λπ. Το Mullvad δημιουργεί έναν μοναδικό αριθμό λογαριασμού και αυτό είναι το μόνο στοιχείο αναγνώρισης που λαμβάνετε σχετικά με τον λογαριασμό σας, επομένως γράψτε το και ασφαλίστε το.

Στη συνέχεια, επιλέξτε τον τρόπο πληρωμής σας. Λαμβάνετε έκπτωση 10% για τη χρήση του bitcoin. Η συνδρομή λειτουργεί για όσο διάστημα θέλετε να πληρώσετε (έως και 12 μήνες) με επιτόκιο 5€ το μήνα. Έτσι, μια συνδρομή ενός έτους για παράδειγμα θα ήταν 60 € ή περίπου 0.001 BTC με τη σημερινή τιμή (από τον Νοέμβριο του 2021). Θα σας παρουσιαστεί ένας κωδικός QR διεύθυνσης Bitcoin για να στείλετε την πληρωμή σας.

Έλεγξε το Μέμπουλ για να δείτε πότε επιβεβαιώνεται η συναλλαγή σας με Bitcoin. Ίσως χρειαστεί να περιμένετε λίγο, ανάλογα με τη συμφόρηση του δικτύου.

Μετά την επιβεβαίωση στην αλυσίδα, ο λογαριασμός Mullvad συμπληρώνεται και θα πρέπει να δείξει ότι έχετε χρόνο που απομένει. Λάβετε υπόψη σας την επιλογή μιας τοποθεσίας διακομιστή από τη μακρά λίστα διακομιστών του Mullvad. Εάν σχεδιάζετε να εκτελείτε ASIC πίσω από το VPN σας, τότε σας συνιστώ να συνδεθείτε σε έναν διακομιστή σχετικά κοντά στην πραγματική γεωγραφική σας θέση για να προσπαθήσετε να μειώσετε όσο το δυνατόν περισσότερο τυχόν καθυστέρηση.

Ο τρόπος που λειτουργεί το Mullvad είναι με αρχεία διαμόρφωσης που εκχωρούν ένα μοναδικό ζεύγος δημόσιου/ιδιωτικού κλειδιού για κάθε διεύθυνση σήραγγας. Η βασική ιδέα εδώ είναι ότι θέλω να δημιουργήσω μια κύρια σήραγγα για τα ASIC, αλλά θέλω επίσης μια εγκατάσταση δευτερεύουσας σήραγγας με έναν άλλο διακομιστή σε διαφορετική γεωγραφική τοποθεσία, σε περίπτωση που η σύνδεση της κύριας σήραγγας γίνει εκτός σύνδεσης. Με αυτόν τον τρόπο, η επισκεψιμότητα στο διαδίκτυο εξόρυξης θα μεταβεί αυτόματα στο άλλο τούνελ και δεν θα υπάρξει διακοπή στην απόκρυψη της δημόσιας διεύθυνσης IP μου ή στην κρυπτογράφηση των δεδομένων κυκλοφορίας μου. Επίσης, πρόκειται να δημιουργήσω άλλες σήραγγες ειδικά για το δίκτυο WiFi και το δίκτυο "LANwork" μου.

Για να το κάνω αυτό, θα χρειαστώ τόσα ζεύγη κλειδιών όσα θέλω τούνελ. Μία συνδρομή Mullvad περιλαμβάνει έως και πέντε ζεύγη κλειδιών. Πλοηγηθείτε στο https://mullvad.net/en/account/#/wireguard-config/ και επιλέξτε την πλατφόρμα σας, π.χ. Windows. Στη συνέχεια, κάντε κλικ στο «Δημιουργία κλειδιών» για όσα ζεύγη κλειδιών θέλετε, έως και πέντε κλειδιά. Στη συνέχεια, κάντε κλικ στο «Διαχείριση κλειδιών» κάτω από αυτό για να δείτε τη λίστα σας.

*Όλα τα κλειδιά και οι ευαίσθητες πληροφορίες που παρουσιάζονται σε αυτόν τον οδηγό έχουν δεχθεί πυρηνικά πριν από τη δημοσίευσή τους. Να είστε προσεκτικοί σχετικά με την κοινή χρήση αυτών των πληροφοριών με οποιονδήποτε, θέλετε να διατηρήσετε τα κλειδιά σας Mullvad ιδιωτικά.

Μπορείτε να δείτε ότι δημιούργησα τέσσερα κλειδιά για αυτόν τον οδηγό, τα οποία θα καταστρέψω αφού ολοκληρώσω τη χρήση τους ως παραδείγματα. Κάθε αρχείο διαμόρφωσης πρέπει να ρυθμιστεί με έναν συγκεκριμένο διακομιστή Mullvad της επιλογής σας.

- Επιλέξτε το «Δημόσιο κλειδί» που σας ενδιαφέρει να δημιουργήσετε ένα αρχείο διαμόρφωσης επιλέγοντας τον κύκλο κάτω από τη στήλη «Χρήση» δίπλα στο κατάλληλο δημόσιο κλειδί.

- Επιλέξτε τη χώρα, την πόλη και τον διακομιστή που θέλετε να διαμορφώσετε με αυτό το δημόσιο κλειδί.

- Κάντε κλικ στο «Λήψη αρχείου».

- Αποθηκεύστε το αρχείο διαμόρφωσης σε ένα βολικό μέρος γιατί θα χρειαστεί να το ανοίξετε σε λίγο.

*Θυμηθείτε, για κάθε σήραγγα σε έναν νέο διακομιστή που θέλετε να διαμορφώσετε, θα πρέπει να χρησιμοποιήσετε ένα ξεχωριστό δημόσιο κλειδί. Εάν προσπαθήσετε να αντιστοιχίσετε δύο σήραγγες στο ίδιο κλειδί, το pfSense θα αντιμετωπίσει προβλήματα με το VPN σας.

Επαναλάβετε αυτή τη διαδικασία για όσα κλειδιά δημιουργήσατε, επιλέγοντας διαφορετικό διακομιστή για κάθε μοναδικό κλειδί και δημιουργώντας το αρχείο διαμόρφωσης. Βρήκα χρήσιμο να ονομάσω το αρχείο διαμόρφωσης ως πόλη και διακομιστή που χρησιμοποιήθηκαν.

Τώρα, πλοηγηθείτε πίσω στο pfSense και μεταβείτε στο «VPN>WireGuard>Ρυθμίσεις» και κάντε κλικ στο «Ενεργοποίηση WireGuard» και μετά στο «Αποθήκευση».

- Μεταβείτε στην καρτέλα "Τούνελ" και επιλέξτε "Προσθήκη σήραγγας".

- Ανοίξτε το πρώτο σας αρχείο διαμόρφωσης Mullvad με ένα πρόγραμμα επεξεργασίας κειμένου όπως το Σημειωματάριο και κρατήστε το στο πλάι.

- Στο WireGuard, προσθέστε μια "Περιγραφή" για το τούνελ σας που περιγράφει τι είναι, όπως "Mullvad Atlanta US167".

- Αντιγράψτε/επικολλήστε το "PrivateKey" από το αρχείο διαμόρφωσης Mullvad και προσθέστε το στο πλαίσιο διαλόγου "Interface Keys".

- Κάντε κλικ στο «Αποθήκευση σήραγγας» και μετά στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Το WireGuard θα δημιουργήσει αυτόματα το δημόσιο κλειδί όταν επικολλήσετε το ιδιωτικό κλειδί και πατήσετε το πλήκτρο "tab" στο πληκτρολόγιό σας. Μπορείτε να επαληθεύσετε ότι το δημόσιο κλειδί δημιουργήθηκε σωστά συγκρίνοντάς το με το κλειδί στον ιστότοπο του Mullvad που δημιουργήσατε νωρίτερα.

Επαναλάβετε αυτή τη διαδικασία για όσα τούνελ θέλετε. Βεβαιωθείτε ότι χρησιμοποιείτε το σωστό αρχείο διαμόρφωσης Mullvad για το καθένα, καθώς όλα περιέχουν διαφορετικά ζεύγη δημόσιων/ιδιωτικών κλειδιών, διευθύνσεις IP και τελικά σημεία.

Κάθε σήραγγα θα έχει το δικό της όμοιο. Μπορείτε να προσθέσετε ένα "Ομότιμο" μεταβαίνοντας πρώτα στην καρτέλα "Ομότιμοι" δίπλα στην καρτέλα "Σήραγγες" στην οποία μόλις ήσασταν. Στη συνέχεια, κάντε κλικ στο "Προσθήκη ομότιμου".

- Επιλέξτε την κατάλληλη σήραγγα από το αναπτυσσόμενο μενού για αυτό το peer.

- Προσθέστε μια "Περιγραφή" για το τούνελ σας που περιγράφει τι είναι, όπως "Mullvad Atlanta US167".

- Καταργήστε την επιλογή του πλαισίου «Δυναμικό τελικό σημείο».

- Αντιγράψτε/επικολλήστε τη διεύθυνση IP "Endpoint" και τη θύρα από το αρχείο διαμόρφωσης Mullvad στα πεδία "Endpoint" στο WireGuard.

- Μπορείτε να δώσετε 30 δευτερόλεπτα στο πεδίο "Keep Alive".

- Αντιγράψτε/επικολλήστε το "PublicKey" από το αρχείο διαμόρφωσης Mullvad στο πεδίο "Public Key" στο WireGuard.

- Αλλάξτε τις "Επιτρεπόμενες IP" σε "0.0.0.0/0" για το IPv4. Μπορείτε επίσης να προσθέσετε έναν περιγραφέα όπως "Να επιτρέπονται όλες οι IP" εάν θέλετε.

- Κάντε κλικ στο «Αποθήκευση» και μετά επιλέξτε «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Επαναλάβετε αυτή τη διαδικασία για όσους συνομηλίκους έχετε τούνελ. Βεβαιωθείτε ότι χρησιμοποιείτε το σωστό αρχείο διαμόρφωσης Mullvad για το καθένα, καθώς όλα περιέχουν διαφορετικά ζεύγη δημόσιων/ιδιωτικών κλειδιών, διευθύνσεις IP και τελικά σημεία.

Σε αυτό το σημείο, θα πρέπει να μπορείτε να πλοηγηθείτε στην καρτέλα «Κατάσταση» και να παρατηρήσετε τις χειραψίες που λαμβάνουν χώρα κάνοντας κλικ στο «Εμφάνιση συνομηλίκων» στην κάτω δεξιά γωνία.

Στη συνέχεια, οι διεπαφές πρέπει να εκχωρηθούν για κάθε σήραγγα.

- Μεταβείτε στο "Διασύνδεση>Εργασίες διεπαφής"

- Επιλέξτε κάθε σήραγγα από το αναπτυσσόμενο μενού και προσθέστε το στη λίστα σας.

Αφού προστεθούν όλες οι σήραγγές σας, κάντε κλικ στον μπλε υπερσύνδεσμο δίπλα σε κάθε προστιθέμενο τούνελ για να διαμορφώσετε τη διεπαφή.

- Κάντε κλικ στο πλαίσιο «Ενεργοποίηση διεπαφής».

- Εισαγάγετε την περιγραφή σας — Μόλις χρησιμοποίησα το όνομα διακομιστή VPN για παράδειγμα: "Mullvad_Atlanta_US167"

- Επιλέξτε "Static PIv4"

- Πληκτρολογήστε "1420" στα πλαίσια "MTU & MSS".

- Τώρα, αντιγράψτε/επικολλήστε τη διεύθυνση IP του κεντρικού υπολογιστή από το αρχείο διαμόρφωσης Mullvad στο πλαίσιο διαλόγου «Διεύθυνση IPv4».

- Στη συνέχεια, κάντε κλικ στο "Προσθήκη νέας πύλης"

Αφού κάνετε κλικ στο «Προσθήκη νέας πύλης», θα εμφανιστεί το παρακάτω αναδυόμενο παράθυρο διαλόγου. Εισαγάγετε ένα όνομα για τη νέα σας πύλη, κάτι εύκολο, όπως το όνομα της σήραγγάς σας που επισυνάπτεται με το "GW" για το "GateWay". Στη συνέχεια, εισαγάγετε την ίδια διεύθυνση IP του κεντρικού υπολογιστή από το αρχείο διαμόρφωσης Mullvad. Μπορείτε επίσης να προσθέσετε μια περιγραφή εάν θέλετε, όπως "Mullvad Atlanta US167 Gateway". Στη συνέχεια κάντε κλικ στο «Προσθήκη».

Μόλις επιστρέψετε στη σελίδα διαμόρφωσης της διεπαφής, κάντε κλικ στο "Αποθήκευση" στο κάτω μέρος της σελίδας. Στη συνέχεια, κάντε κλικ στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Επαναλάβετε αυτή τη διαδικασία για να δημιουργήσετε μια πύλη για κάθε διεπαφή σήραγγας που προσθέσατε. Βεβαιωθείτε ότι χρησιμοποιείτε το σωστό αρχείο διαμόρφωσης Mullvad για καθένα, καθώς όλα περιέχουν διαφορετικές διευθύνσεις IP κεντρικού υπολογιστή.

Σε αυτό το σημείο, μπορείτε να πλοηγηθείτε στον πίνακα ελέγχου σας και να παρακολουθήσετε την κατάσταση των πυλών σας. Εάν δεν το έχετε κάνει ήδη, μπορείτε να προσαρμόσετε τον πίνακα εργαλείων σας για να παρακολουθείτε πολλά στατιστικά στοιχεία στο pfSense. Κάντε κλικ στο σύμβολο "+" στην επάνω δεξιά γωνία του πίνακα ελέγχου σας και, στη συνέχεια, θα αναπτυχθεί μια λίστα με τις διαθέσιμες οθόνες στατιστικών στοιχείων και μπορείτε να επιλέξετε αυτές που θέλετε.

Στον πίνακα εργαλείων μου, για παράδειγμα, έχω τρεις στήλες, που ξεκινούν με τις "Πληροφορίες συστήματος". Στη δεύτερη στήλη, έχω τη σύνοψη "Εγκατεστημένα πακέτα", την κατάσταση "WireGuard" και μια λίστα με τις διεπαφές μου. Στην τρίτη στήλη, έχω την κατάσταση "Πύλη" και την κατάσταση "Υπηρεσίες". Με αυτόν τον τρόπο, μπορώ να ελέγξω και να παρακολουθώ γρήγορα την κατάσταση όλων των ειδών των πραγμάτων.

Αυτό που θέλω να επισημάνω σχετικά με τον πίνακα εργαλείων είναι ότι στην ενότητα "Πύλες", θα παρατηρήσετε ότι όλες οι πύλες είναι συνδεδεμένες στο διαδίκτυο. Οι πύλες θα είναι online όσο η σήραγγα είναι ενεργή, ακόμα κι αν η απομακρυσμένη πλευρά δεν ανταποκρίνεται. Αυτό οφείλεται στο γεγονός ότι είναι η τοπική διεπαφή, επομένως αυτή τη στιγμή είναι άχρηστα, καθώς ακόμη και αν πέσει η απομακρυσμένη πλευρά, θα εξακολουθούν να εμφανίζονται ως online. Προκειμένου να ενεργοποιηθεί η δυνατότητα παρακολούθησης του λανθάνοντος χρόνου, ώστε αυτές οι πύλες να μπορούν να παρέχουν κάποια χρήσιμα στατιστικά στοιχεία, πρέπει να δώσω σε αυτές τις πύλες μια διεύθυνση συστήματος ονομάτων δημόσιου τομέα (DNS) για παρακολούθηση.

Θα παρατηρήσετε ότι όλοι οι χρόνοι ping της σήραγγας είναι μηδέν χιλιοστά του δευτερολέπτου. Αυτό συμβαίνει επειδή δεν στέλνω δεδομένα μέσω αυτών των τούνελ. Κάνοντας ping σε έναν δημόσιο διακομιστή DNS, το pfSense μπορεί να λάβει ορισμένες χρήσιμες μετρήσεις και να λάβει αποφάσεις σχετικά με το ποια σήραγγα θα παρέχει τον μικρότερο λανθάνοντα χρόνο ή εάν ένας απομακρυσμένος διακομιστής πέσει κάτω για να αναδρομολογήσει την κυκλοφορία.

Μπορείτε να βρείτε έναν δημόσιο διακομιστή DNS για παρακολούθηση αυτό ιστότοπο ή μια σειρά από άλλες δημόσιες καταχωρίσεις διακομιστή DNS. Παρακολουθήστε το καταγεγραμμένο ποσοστό χρόνου λειτουργίας, όσο περισσότερο, τόσο το καλύτερο. Θέλετε να βρείτε δημόσιες διευθύνσεις IP DNS IPv4 για παρακολούθηση στις πύλες IPv4 σας. Κάθε πύλη θα χρειαστεί μια ξεχωριστή διεύθυνση DNS για παρακολούθηση.

Μόλις αποκτήσετε τις δημόσιες διευθύνσεις DNS σας, μεταβείτε στο "System>Routing>Gateways" στο pfSense. Κάντε κλικ στο εικονίδιο με το μολύβι δίπλα στην πύλη σας. Μπορείτε να δείτε ότι η διεύθυνση "Gateway Address" και η "Monitor IP" είναι η ίδια σε όλες τις πύλες. Γι' αυτό ο χρόνος ping είναι μηδέν χιλιοστά του δευτερολέπτου και αυτός είναι επίσης ο λόγος που το pfSense πιστεύει ότι η πύλη είναι πάντα ανοιχτή.

Εισαγάγετε τη δημόσια διεύθυνση IP DNS που θέλετε να παρακολουθήσετε στο πεδίο «Monitor IP» και, στη συνέχεια, κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της οθόνης. Στη συνέχεια, κάντε κλικ στο «Εφαρμογή αλλαγών» στο επάνω μέρος της οθόνης. Θυμηθείτε ότι οι πύλες δεν μπορούν να μοιράζονται την ίδια διεύθυνση οθόνης DNS, επομένως χρησιμοποιήστε διαφορετικό δημόσιο διακομιστή DNS για κάθε πύλη για παρακολούθηση.

Τώρα, εάν επιστρέψετε στον πίνακα εργαλείων σας και κοιτάξετε την οθόνη πύλης σας, θα πρέπει να δείτε ότι υπάρχουν ορισμένες πραγματικές μετρήσεις λανθάνουσας κατάστασης που πρέπει να παρατηρήσετε. Με αυτές τις πληροφορίες, μπορείτε να ρυθμίσετε τις πύλες σας με σειρά προτεραιότητας με βάση ποιες έχουν τη χαμηλότερη καθυστέρηση για την επισκεψιμότητά σας στο Διαδίκτυο. Έτσι, για παράδειγμα, εάν κάνετε εξόρυξη Bitcoin, τότε θα θέλετε να δώσετε προτεραιότητα στα ASIC σας ώστε να περάσουν πρώτα από τη σήραγγα με τη χαμηλότερη καθυστέρηση. Στη συνέχεια, εάν αυτό το τούνελ αποτύχει, το τείχος προστασίας μπορεί αυτόματα να τα μεταφέρει στην επόμενη βαθμίδα πύλη με τη δεύτερη προς τη μικρότερη καθυστέρηση και ούτω καθεξής.

Όλα φαίνονται καλά μέχρι στιγμής, τα τούνελ είναι ενεργά και υπάρχουν δεδομένα που περνούν από τις πύλες. Στη συνέχεια, πρέπει να ορίσουμε κάποια αντιστοίχιση μετάφρασης εξερχόμενων διευθύνσεων δικτύου (NAT) στο τείχος προστασίας.

- Μεταβείτε στην καρτέλα «Τείχος προστασίας» και μετά «NATm» και μετά στην καρτέλα «Εξερχόμενη». Αυτό θα εμφανίσει μια λίστα με όλες τις αντιστοιχίσεις του δικτύου σας από τα WAN στα LAN σας. Επειδή έχουμε ορίσει κάποιες νέες διεπαφές, θέλουμε να προσθέσουμε αυτές τις αντιστοιχίσεις στη λίστα.

- Κάντε κλικ στην «Δημιουργία κανόνων υβριδικού εξερχόμενου NAT» στην ενότητα «Λειτουργία εξερχόμενου NAT».

- Κάντε κύλιση στο κάτω μέρος της σελίδας και κάντε κλικ στο "Προσθήκη"

- Επιλέξτε τη διεπαφή σας από το αναπτυσσόμενο μενού

- Επιλέξτε "IPv4" για την "Οικογένεια διευθύνσεων"

- Επιλέξτε "οποιοδήποτε" για το "Πρωτόκολλο"

- Βεβαιωθείτε ότι το "Source" βρίσκεται στο "Network" και, στη συνέχεια, εισαγάγετε το εύρος τοπικής διεύθυνσης IP για το LAN που θέλετε να κατεβείτε σε αυτό το τούνελ. Για παράδειγμα, θέλω το "LANwork" μου να περνάει από αυτό το τούνελ στην Ατλάντα, οπότε έβαλα το "192.168.69.1/24."

- Στη συνέχεια, εισαγάγετε μια περιγραφή εάν θέλετε, όπως "Εξερχόμενο NAT για LANwork to Mullvad Atlanta US167".

- Στη συνέχεια, κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας.

Επαναλάβετε αυτή τη διαδικασία για κάθε μια από τις διεπαφές σήραγγας. Θα παρατηρήσετε ότι έχω το δίκτυό μου "LANwork" που πηγαίνει στη σήραγγα της Ατλάντα, το δίκτυο "LANhome" μου πηγαίνει στη σήραγγα της Νέας Υόρκης και έχω ρυθμίσει το δίκτυο "LANminers" τόσο για τις σήραγγες του Μαϊάμι όσο και για το Σιάτλ. Εάν θέλετε, μπορείτε να ορίσετε μια αντιστοίχιση για το LAN εξόρυξης και στα πέντε τούνελ σας. Μπορείτε επίσης να αντιστοιχίσετε πολλαπλά LAN στο ίδιο τούνελ αν θέλετε, υπάρχει μεγάλη ευελιξία.

Με τις αντιστοιχίσεις όλες στη θέση τους, μπορούμε να προσθέσουμε κανόνες τείχους προστασίας. Μεταβείτε στο "Τείχος προστασίας> LAN" και, στη συνέχεια, κάντε κλικ στο "Προσθήκη", το "LAN" είναι όποιο LAN θέλετε να προσθέσετε έναν κανόνα. Για παράδειγμα, ρυθμίζω το δίκτυο "LANwork" μου σε αυτό το στιγμιότυπο οθόνης:

- Ορίστε το "Action" σε "Pass"

- Ορίστε το "Address Family" σε "IPv4"

- Ορίστε το "Πρωτόκολλο" σε "Οποιοδήποτε"

- Στη συνέχεια, κάντε κλικ στο "Εμφάνιση προηγμένων"

- Κάντε κύλιση προς τα κάτω στο "Gateway" και επιλέξτε την πύλη που έχετε ρυθμίσει για αυτό το LAN

- Κάντε κλικ στο "Αποθήκευση" στο κάτω μέρος της οθόνης και, στη συνέχεια, κάντε κλικ στο "Εφαρμογή αλλαγών" στο επάνω μέρος της οθόνης

Στη συνέχεια, κάντε το ίδιο πράγμα με το επόμενο LAN μέχρι να ρυθμίσετε όλα τα LAN σας με έναν κανόνα πύλης. Εδώ είναι ένα στιγμιότυπο των κανόνων μου για την πύλη LAN, θα παρατηρήσετε ότι πρόσθεσα δύο κανόνες πύλης στο δίκτυό μου "LANminers". Σε επόμενο βήμα, θα σας δείξω πώς να ρυθμίσετε την αυτόματη εξισορρόπηση φορτίου μεταξύ των σηράγγων για το LAN εξόρυξης που θα αντικαταστήσει τους δύο κανόνες που μόλις πρόσθεσα στο "LANminers", αλλά θέλω να βεβαιωθώ ότι όλα έχουν ρυθμιστεί και λειτουργούν σωστά πρώτα.

Για να ελέγξω ότι όλα λειτουργούν μέχρι στιγμής και ότι κάθε ένα από τα LAN μου λαμβάνει διαφορετικές δημόσιες IP, θα εισαγάγω "ifconfig.co" σε ένα πρόγραμμα περιήγησης Ιστού από κάθε LAN. Εάν όλα λειτουργούν σωστά, τότε θα πρέπει να έχω διαφορετικές τοποθεσίες για κάθε LAN στο οποίο συνδέω και κάνω ping από:

Όλα λειτούργησαν όπως είχε προγραμματιστεί, πρώτα δοκιμάστε. Ενώ ήμουν συνδεδεμένος σε κάθε LAN, μπόρεσα να απενεργοποιήσω τον αντίστοιχο κανόνα του τείχους προστασίας και να ανανεώσω τη σελίδα και να παρακολουθήσω την αλλαγή της διεύθυνσης IP μου στην πραγματική μου γεωγραφική περιοχή.

Αν θυμάστε, είχα δημιουργήσει δύο σήραγγες για το δίκτυο «LANminers» μου. Όταν απενεργοποίησα τον κανόνα ενός τείχους προστασίας που αντιστοιχεί στη σήραγγα του Μαϊάμι και ανανέωσα το πρόγραμμα περιήγησής μου, άλλαξε αμέσως σε μια διεύθυνση IP στο Σιάτλ.

Έτσι, κάθε LAN στέλνει κίνηση μέσω διαφορετικής σήραγγας και όλα τα τούνελ μου λειτουργούν όπως αναμένεται. Ωστόσο, όσον αφορά το δίκτυό μου "LANminers", θέλω το pfSense να εναλλάσσεται αυτόματα μεταξύ των τούνελ του Μαϊάμι και του Σιάτλ με βάση τον λανθάνοντα χρόνο ή τους διακομιστές που έχουν διακοπεί. Με μερικά ακόμη βήματα, μπορώ να το ρυθμίσω ώστε να αλλάζει αυτόματα και να αντικαθιστά τους δύο κανόνες τείχους προστασίας με έναν νέο κανόνα.

Μεταβείτε στην επιλογή «Σύστημα>Δρομολόγηση» και μετά στην καρτέλα «Ομάδες πυλών».

- Εισαγάγετε ένα όνομα ομάδας όπως "Mullvad_LB_LANMiners". Το "LB" είναι για το "Υπόλοιπο φορτίου".

- Ορίστε όλες τις άλλες προτεραιότητες πύλης σε "Ποτέ", εκτός από τις δύο πύλες που σας ενδιαφέρουν για τους ανθρακωρύχους σας. Σε αυτήν την περίπτωση, χρησιμοποιώ τις πύλες μου στο Μαϊάμι και στο Σιάτλ. Έχω αυτές τις προτεραιότητες και τις δύο σε "Tier 1" ή θα μπορούσατε να χρησιμοποιήσετε και τις πέντε σήραγγές σας αν θέλετε.

- Ρυθμίστε το επίπεδο ενεργοποίησης σε "Απώλεια πακέτων ή υψηλή καθυστέρηση"

- Προσθέστε μια περιγραφή εάν θέλετε, όπως "Load Balance LANminers Mullvad Tunnels"

- Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της οθόνης και μετά στο «Εφαρμογή αλλαγών» στο επάνω μέρος της οθόνης

Εάν μεταβείτε στην επιλογή "Κατάσταση>Πύλες" και στη συνέχεια στην καρτέλα "Ομάδες πυλών", θα πρέπει να μπορείτε να δείτε τη νέα σας ομάδα πυλών στο διαδίκτυο. Θεωρητικά, εάν δρομολογείτε την κυκλοφορία στο "Mullvad_LB_LANminers", τότε θα πρέπει να εξισορροπεί την κυκλοφορία μεταξύ των δύο πυλών με βάση την καθυστέρηση.

Τώρα, αυτή η ομάδα πύλης μπορεί να χρησιμοποιηθεί σε έναν κανόνα τείχους προστασίας για να δρομολογήσει την πολιτική ανάλογα. Μεταβείτε στο "Firewall>Rules" και, στη συνέχεια, στην καρτέλα "LANminers" ή ό,τι άλλο ονομάζεται το LAN εξόρυξής σας.

Προχωρήστε και απενεργοποιήστε τους δύο κανόνες που ρυθμίσατε προηγουμένως για τη δοκιμή των σηράγγων VPN κάνοντας κλικ στον διαγραμμένο κύκλο δίπλα στον κανόνα. Κάντε κλικ στο «Εφαρμογή αλλαγών» και μετά στο «Προσθήκη» στο κάτω μέρος.

- Ορίστε το πρωτόκολλο σε "Οποιοδήποτε"

- Κάντε κλικ στο "Εμφάνιση προηγμένων"

- Κάντε κύλιση προς τα κάτω στην "Πύλη" και επιλέξτε την ομάδα πυλών ισορροπίας φορτίου που δημιουργήσατε

- Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας και κάντε κλικ στο «Εφαρμογή αλλαγών» στο επάνω μέρος της σελίδας

Αυτό θα πρέπει να είναι το μόνο που χρειάζεται για να κάνετε τα ASIC σας να αλλάζουν αυτόματα από μια σήραγγα VPN σε μια άλλη σήραγγα VPN με βάση τον λανθάνοντα χρόνο ή τους διακομιστές που έχουν διακοπεί. Για να το δοκιμάσετε, συνδέστε έναν φορητό υπολογιστή στην αποκλειστική θύρα Ethernet της κάρτας δικτύου σας για το LAN εξόρυξης. Αυτό είναι το "igb3" στην περίπτωσή μου.

Βεβαιωθείτε ότι το WiFi σας είναι απενεργοποιημένο. Ανοίξτε ένα πρόγραμμα περιήγησης ιστού και πληκτρολογήστε "ifconfig.co" στη γραμμή URL. Τα αποτελέσματα θα πρέπει να σας φέρουν στη θέση μιας από τις σήραγγες VPN σας. Στην περίπτωσή μου, ήταν το Μαϊάμι.

Στη συνέχεια, επιστρέψτε στο pfSense, μεταβείτε στο "Interfaces>Assignments" και κάντε κλικ στον υπερ-σύνδεσμο για αυτήν τη διεπαφή σήραγγας. Στην περίπτωσή μου, είναι η διεπαφή "Mullvad_Miami_US155".

Στην κορυφή αυτής της σελίδας διαμόρφωσης, καταργήστε την επιλογή του πλαισίου για την "Ενεργοποίηση διεπαφής". Στη συνέχεια, κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της οθόνης και, στη συνέχεια, κάντε κλικ στο «Εφαρμογή αλλαγών» στο επάνω μέρος της οθόνης. Αυτό μόλις απενεργοποίησε τη σήραγγα του Μαϊάμι μέσω της οποίας οι LANminers μου έστελναν κίνηση.

Επιστρέψτε στον φορητό υπολογιστή, ανανεώστε το πρόγραμμα περιήγησης με τη σελίδα ifconfig.co. Τώρα θα πρέπει να τοποθετείτε την τοποθεσία σας στο Σιάτλ ή οπουδήποτε είχε ρυθμιστεί η δευτερεύουσα σήραγγα. Μερικές φορές, πρέπει να κλείσω τελείως το πρόγραμμα περιήγησής μου και να το ανοίξω ξανά για να καθαρίσω την προσωρινή μνήμη.

Βεβαιωθείτε ότι έχετε επιστρέψει στη διεπαφή του Μαϊάμι και επιλέξτε ξανά το πλαίσιο για να ενεργοποιήσετε αυτήν τη διεπαφή, στη συνέχεια αποθηκεύστε και εφαρμόστε. Στη συνέχεια, μπορείτε να πλοηγηθείτε πίσω στο "Firewall>Rules", στη συνέχεια στο LAN εξόρυξης και να διαγράψετε τους δύο κανόνες που είχατε απενεργοποιήσει.

Αυτό είναι, θα πρέπει να είσαι καλά να πας. Λάβετε υπόψη ότι οι κανόνες του τείχους προστασίας λειτουργούν με τρόπο από πάνω προς τα κάτω. Στη συνέχεια, θα αναφερθώ στο πώς να βοηθήσω στην αποτροπή της παρακολούθησης διαφημίσεων.

Βήμα ένατο: Πώς να διαμορφώσετε τις δυνατότητες του Ad-Blocker

Οι διαφημιστικές εταιρείες ενδιαφέρονται πολύ για εσάς και όσες περισσότερες πληροφορίες μπορούν να πάρουν για εσάς. Δυστυχώς, όταν περιηγείστε στο Διαδίκτυο, είναι εύκολο να διαρρεύσετε αυτές τις περιζήτητες πληροφορίες.

Αυτές οι πληροφορίες δημιουργούν έσοδα για να στοχεύουν συγκεκριμένα είδη κοινού με προϊόντα και υπηρεσίες με ακρίβεια που μοιάζει με χειρουργική επέμβαση. Μπορεί να έχετε δοκιμάσει να κάνετε μια διαδικτυακή αναζήτηση για κάτι και στη συνέχεια να παρατηρήσετε ότι εμφανίζονται διαφημίσεις στη ροή των μέσων κοινωνικής δικτύωσης που ταιριάζουν με τις πρόσφατες αναζητήσεις σας. Αυτό γίνεται εφικτό συλλέγοντας όσο το δυνατόν περισσότερες πληροφορίες σχετικά με τις αναζητήσεις σας στο Διαδίκτυο, ποιους ιστότοπους επισκέπτεστε, ποιες φωτογραφίες βλέπετε, τι κατεβάζετε, τι ακούτε, την τοποθεσία σας, τι υπάρχει στο καλάθι αγορών σας, ποιες μεθόδους πληρωμής χρησιμοποιείτε, ώρα και ημερομηνία όλης αυτής της δραστηριότητας, και στη συνέχεια συνδέοντας αυτές τις πληροφορίες με μοναδικά αναγνωρίσιμες σταθερές, όπως το συγκεκριμένο πρόγραμμα περιήγησης ιστού που χρησιμοποιείτε και σε ποια συσκευή το χρησιμοποιείτε.

Συνδυάστε αυτές τις πληροφορίες με τη διεύθυνση IP, τον λογαριασμό ISP και το προφίλ σας στα μέσα κοινωνικής δικτύωσης και μπορείτε να αρχίσετε να βλέπετε πώς υπάρχει ένα honeypot πληροφοριών για εσάς που μπορεί να μην θέλετε τόσο άμεσα διαθέσιμες σε εταιρείες, αρχές επιβολής του νόμου, αγνώστους ή χάκερ. Μεταξύ μπισκότα, λήψη δακτυλικών αποτυπωμάτων του προγράμματος περιήγησης και παρακολούθηση συμπεριφοράς μπορεί να φαίνεται ότι οι πιθανότητες στοιβάζονται εναντίον σας. Αλλά υπάρχουν απλά βήματα που μπορείτε να ακολουθήσετε για να αρχίσετε να προστατεύετε το απόρρητό σας τώρα. Θα ήταν κρίμα να αφήσετε το τέλειο να είναι ο εχθρός του καλού και να σας εμποδίσει να ξεκινήσετε.

Σε αυτήν την ενότητα, θα δείτε πώς να ενσωματώσετε δυνατότητες αποκλεισμού διαφημίσεων τροποποιώντας τις ρυθμίσεις διακομιστή DNS και διακομιστή DHCP στο τείχος προστασίας σας. Σε υψηλό επίπεδο, πληκτρολογείτε ένα όνομα ιστότοπου στο πρόγραμμα περιήγησής σας, το οποίο αποστέλλεται σε έναν διακομιστή DNS (συνήθως στον διακομιστή DNS του ISP σας) και αυτός ο διακομιστής μεταφράζει το αναγνώσιμο από τον άνθρωπο κείμενο σε μια διεύθυνση IP και το στέλνει πίσω στο πρόγραμμα περιήγησής σας ώστε να γνωρίζει σε ποιον διακομιστή ιστού προσπαθείτε να προσεγγίσετε. Επιπλέον, στοχευμένες διαφημίσεις σας αποστέλλονται επίσης με αυτόν τον τρόπο.

Συνιστώ να ξεκινήσετε αυτήν την άσκηση με μια επίσκεψη https://mullvad.net/en/.

Στη συνέχεια, κάντε κλικ στον σύνδεσμο «Έλεγχος για διαρροές» για να δείτε πού μπορείτε να βελτιώσετε.

Εάν λάβετε διαρροές DNS, ανάλογα με το πρόγραμμα περιήγησης που χρησιμοποιείτε, ενδέχεται να βρείτε χρήσιμες οδηγίες από το Mullvad εδώ για να σκληρύνετε το πρόγραμμα περιήγησής σας και να αποτρέψετε τη διαφήμιση και την παρακολούθηση σε επίπεδο προγράμματος περιήγησης. Μετά δοκιμάστε ξανά.

Εάν αντιμετωπίζετε προβλήματα με τον αποκλεισμό διαφημίσεων με το πρόγραμμα περιήγησης που προτιμάτε, εξετάστε το ενδεχόμενο να χρησιμοποιήσετε ένα πρόγραμμα περιήγησης που εστιάζει περισσότερο στο απόρρητο Μη Googled Chromium:

- Επιλέξτε το λειτουργικό σας σύστημα και την πιο πρόσφατη έκδοση

- Κατεβάστε το πρόγραμμα εγκατάστασης .exe

- Επαληθεύστε την τιμή κατακερματισμού

- Εκτελέστε το πρόγραμμα εγκατάστασης και, στη συνέχεια, διαμορφώστε τις βασικές ρυθμίσεις σας, όπως η προεπιλεγμένη μηχανή αναζήτησης

Tor είναι ένα άλλο πρόγραμμα περιήγησης που θα συνιστούσα να το χρησιμοποιήσετε όσο το δυνατόν περισσότερο, γενικά.

Το Mullvad παρέχει μερικούς διαφορετικούς διακομιστές επίλυσης DNS που μπορούν να βρεθούν στον κατάλογο αυτό άρθρο Mullvad. Για αυτό το παράδειγμα, θα χρησιμοποιήσω τον διακομιστή "100.64.0.3" για τον αποκλεισμό του προγράμματος παρακολούθησης διαφημίσεων. Φροντίστε να ανατρέξετε στον ιστότοπο του Mullvad για τις πιο πρόσφατες ενημερωμένες διευθύνσεις IP διακομιστή DNS, καθώς αυτές ενδέχεται να αλλάζουν περιστασιακά.

Στο pfSense, μεταβείτε στο "System>General" και, στη συνέχεια, κάντε κύλιση προς τα κάτω στην ενότητα "Ρυθμίσεις διακομιστή DNS" και πληκτρολογήστε "100.64.0.3" στο πεδίο Διακομιστής DNS με επιλεγμένη την πύλη WAN. Εάν χρησιμοποιήσατε τη σύστασή μου από την αρχή του οδηγού, τότε αυτό θα πρέπει να έχει ήδη ρυθμιστεί, αλλά θα πρέπει να ακολουθήσετε τις παρακάτω οδηγίες DHCP.

Κάντε κλικ στο «Αποθήκευση» στο κάτω μέρος της σελίδας.

Στη συνέχεια, μεταβείτε στην επιλογή "Υπηρεσίες>Διακομιστής DHCP" και κάντε κύλιση προς τα κάτω στην επιλογή "Διακομιστές". Στο πεδίο "Διακομιστές DNS", πληκτρολογήστε "100.64.0.3" και κάντε κλικ στο "Αποθήκευση" στο κάτω μέρος της σελίδας. Επαναλάβετε αυτό το βήμα για όλα τα LAN σας εάν έχετε εγκαταστήσει πολλά δίκτυα.

Τώρα θα πρέπει να έχετε διαμορφώσει έναν διακομιστή DNS που αποκλείει την παρακολούθηση διαφημίσεων σε επίπεδο τείχους προστασίας για να προστατεύει όλη την περιήγησή σας στο Διαδίκτυο. Στη συνέχεια, εάν λάβατε τα πρόσθετα μέτρα διαμόρφωσης του προγράμματος περιήγησής σας στον ιστό ή αναβάθμισης σε ένα πρόγραμμα περιήγησης ιστού που εστιάζεται στο απόρρητο, τότε έχετε κάνει ένα μεγάλο άλμα προς τα εμπρός για την προστασία του απορρήτου σας στις επιτραπέζιες συσκευές σας.

Συνιστώ επίσης να εξετάσετε το ενδεχόμενο να χρησιμοποιήσετε το UnGoogled Chromium ή Βρωμίτης στο κινητό. Εάν ενδιαφέρεστε για περισσότερα μέτρα απορρήτου για κινητές συσκευές, ρίξτε μια ματιά στον οδηγό μου για το CalyxOS εδώ.

Βήμα 10: Πώς να ελέγξετε για καθυστέρηση που προκαλείται από το VPN

Υπάρχει εύλογη ανησυχία ότι η χρήση ενός VPN μπορεί να δημιουργήσει λανθάνουσα κατάσταση στην κυκλοφορία εξόρυξης. Το πρόβλημα με αυτό είναι ότι θα λάβετε λιγότερες ανταμοιβές.

Όταν υπάρχει λανθάνουσα κατάσταση, το ASIC σας μπορεί να συνεχίσει να κατακερματίζει μια κεφαλίδα μπλοκ που δεν είναι πλέον έγκυρη. Όσο περισσότερο το ASIC ξοδεύει κατακερματίζοντας μια μη έγκυρη κεφαλίδα μπλοκ, τόσο πιο «μπαγιάτικο» ρυθμό κατακερματισμού θα στέλνετε στο pool. Όταν η ομάδα βλέπει κατακερματισμούς να έρχονται για μια κεφαλίδα μπλοκ που δεν είναι πλέον έγκυρη, η ομάδα απορρίπτει αυτήν την εργασία. Αυτό σημαίνει ότι το ASIC σας απλώς σπατάλησε λίγη υπολογιστική ισχύ για το τίποτα, αν και αυτό είναι στην κλίμακα των χιλιοστών του δευτερολέπτου, όταν ένα ASIC υπολογίζει τρισεκατομμύρια κατακερματισμούς κάθε δευτερόλεπτο, μπορεί να αθροιστεί γρήγορα.

Συνήθως, αυτή είναι μια πολύ μικρή αναλογία σε σύγκριση με τον όγκο εργασίας που δέχεται η πισίνα. Αλλά μπορείτε να αρχίσετε να βλέπετε πόσο σημαντική και συνεχής καθυστέρηση θα μπορούσε να έχει αντίκτυπο στις ανταμοιβές εξόρυξής σας.

Σε γενικές γραμμές, όσο πιο κοντά είναι δύο διακομιστές ο ένας στον άλλο, τόσο λιγότερη καθυστέρηση θα υπάρχει. Με ένα VPN, πρέπει να στείλω την κίνηση εξόρυξης στον διακομιστή του VPN και μετά από εκεί πηγαίνει στον διακομιστή της πισίνας. Σε μια προσπάθεια να μετριάζω τον λανθάνοντα χρόνο με βάση τη γεωγραφική εγγύτητα, χρησιμοποίησα τρεις διακομιστές VPN που βρίσκονταν μεταξύ της τοποθεσίας μου και του διακομιστή της πισίνας. Ήθελα επίσης να γνωρίζω τον κίνδυνο μιας περιφερειακής διακοπής του Διαδικτύου, γι' αυτό πρόσθεσα επίσης δύο διακομιστές VPN που δεν βρίσκονταν μεταξύ της ομάδας και εμένα. Με το δίκτυο "LANminers" μου διαμορφωμένο για να φορτώνει την κυκλοφορία ισορροπίας μεταξύ πέντε διαφορετικών τούνελ, ξεκίνησα μια δοκιμή πέντε ημερών.

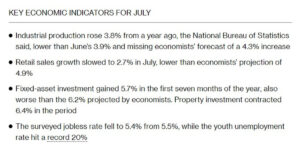

Οι πρώτες δυόμισι ημέρες (60 ώρες) δαπανήθηκαν για εξόρυξη με ενεργοποιημένο το VPN. Οι δεύτερες δυόμισι ημέρες δαπανήθηκαν για εξόρυξη με απενεργοποιημένο το VPN. Εδώ είναι αυτό που βρήκα:

Τις πρώτες 60 ώρες, το ASIC μου είχε 43,263 αποδεκτά πακέτα και 87 πακέτα που απορρίφθηκαν. Αυτό ισοδυναμεί με το 0.201%, ή με άλλα λόγια, το 0.201% των δαπανημένων πόρων μου που δεν ανταμείβονται.

Μετά από 120 ώρες, το ASIC μου είχε 87,330 αποδεκτά πακέτα και 187 πακέτα που απορρίφθηκαν. Αφαιρώντας τις αρχικές μετρήσεις 60 ωρών, έμεινα με 44,067 αποδεκτά πακέτα και 100 πακέτα που απορρίφθηκαν ενώ το VPN ήταν απενεργοποιημένο. Αυτό ισοδυναμεί με 0.226%. Παραδόξως, αυτό είναι λίγο περισσότερο από μια αναλογία απόρριψης χωρίς τα οφέλη απορρήτου ενός VPN με τον ίδιο χρόνο.

Συμπερασματικά, εξισορροπώντας την κυκλοφορία εξόρυξής μου μεταξύ πέντε τούνελ VPN, μπόρεσα να κερδίσω τα οφέλη απορρήτου ενός VPN χωρίς να μειώσω την αποτελεσματικότητα της λειτουργίας εξόρυξής μου. Στην πραγματικότητα, όσον αφορά την αναλογία απόρριψης, ο ανθρακωρύχος μου τα κατάφερε καλύτερα χρησιμοποιώντας το VPN παρά μη χρήση του VPN.

Εάν ενδιαφέρεστε να μάθετε περισσότερα σχετικά με τα θέματα που καλύπτονται σε αυτόν τον οδηγό, ελέγξτε αυτούς τους πρόσθετους πόρους:

Ευχαριστώ για την ανάγνωση! Ελπίζω ότι αυτό το άρθρο σας βοήθησε να κατανοήσετε τα βασικά της χρήσης μιας παλιάς επιφάνειας εργασίας για να εγκαταστήσετε ένα δίκτυο και να αναβοσβήσετε με το pfSense για να δημιουργήσετε ένα ευέλικτο τείχος προστασίας, πώς να ρυθμίσετε ξεχωριστά LAN, πώς να ρυθμίσετε έναν δρομολογητή WiFi mesh, πώς να δημιουργήσετε ένα Mullvad VPN λογαριασμό και πώς να χρησιμοποιήσετε το WireGuard για να ρυθμίσετε τις αποτυχίες VPN για να ελαχιστοποιήσετε τον λανθάνοντα χρόνο στη λειτουργία εξόρυξης.

Αυτή είναι μια ανάρτηση καλεσμένου του Econoalchemist. Οι απόψεις που εκφράζονται είναι εντελώς δικές τους και δεν αντικατοπτρίζουν απαραίτητα αυτές της BTC Inc ή Bitcoin Magazine.

Πηγή: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- πρόσβαση

- Λογαριασμός

- Ενέργειες

- ενεργός

- δραστηριοτήτων

- Ad

- Πρόσθετος

- διαχειριστής

- διαφημίσεις

- Όλα

- Επιτρέποντας

- Εφαρμογή

- ΠΕΡΙΟΧΗ

- γύρω

- άρθρο

- ASIC

- αυτόματη

- Τράπεζες

- Βασικά

- ΚΑΛΎΤΕΡΟΣ

- βέλτιστες πρακτικές

- Bitcoin

- Bitcoin εξόρυξη

- blockchain

- Blog

- Κουτί

- πρόγραμμα περιήγησης

- BTC

- BTC Inc.

- χτίζω

- Κτίριο

- ο οποίος

- Μετρητά

- προκαλούνται

- πιστοποιητικό

- αλλαγή

- έλεγχος

- έλεγχοι

- χρώμιο

- Κύκλος

- Πόλη

- πιο κοντά

- κωδικός

- Στήλη

- ερχομός

- Εταιρείες

- υπολογιστές

- χρήση υπολογιστή

- υπολογιστική ισχύ

- διαμόρφωση

- σύνδεση

- Διασυνδέσεις

- ΣΥΝΕΧΕΙΑ

- Εταιρείες

- χώρες

- Ζευγάρι

- δημιουργία

- Διαπιστεύσεις

- ταμπλό

- ημερομηνία

- καταστρέψει

- προγραμματιστές

- Συσκευές

- DID

- επιμέλεια

- Έκπτωση

- Display

- dns

- Όνομα Χώρου

- Πτώση

- συντάκτης

- αποδοτικότητα

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- Τελικό σημείο

- τελειώνει

- Αγγλικά

- Περιβάλλον

- Άσκηση

- εμπειρία

- πρόσωπα

- αντιμέτωπος

- οικογένεια

- Μόδα

- FAST

- Χαρακτηριστικά

- Πεδία

- Εικόνα

- Τελικά

- Όνομα

- φλας

- Ευελιξία

- ακολουθήστε

- μορφή

- Προς τα εμπρός

- Θεμέλιο

- Δωρεάν

- Ελευθερία

- πλήρη

- λειτουργία

- μελλοντικός

- General

- GitHub

- Δίνοντας

- καλός

- εξαιρετική

- Πράσινο

- Group

- Επισκέπτης

- Κείμενο

- καθοδηγήσει

- χάκερ

- υλικού

- χασίσι

- hash rate

- κατακερματισμός

- εδώ

- Ψηλά

- κρατήστε

- Αρχική

- Σπίτι

- Πως

- Πώς να

- HTTPS

- αναγνώσιμη από άνθρωπο

- Πεινασμένος

- Υβριδικό

- ICON

- ιδέα

- προσδιορίσει

- παράνομος

- εικόνα

- Επίπτωση

- Αυξάνουν

- πληροφορίες

- Υποδομή

- Intel

- τόκος

- περιβάλλον λειτουργίας

- Internet

- IP

- Διεύθυνση IP

- Διευθύνσεις IP

- IT

- τήρηση

- Κλειδί

- πλήκτρα

- παιδιά

- laptop

- αργότερο

- ξεκινήσει

- Νόμος

- επιβολή του νόμου

- διαρροή

- Διαρροές

- μάθηση

- Νομοθεσία

- Επίπεδο

- Άδεια

- φως

- LINK

- Λίστα

- Εισηγμένες

- Ακούγοντας

- Ακίνητα

- φορτίο

- τοπικός

- τοποθεσία

- Μακριά

- mac

- Η πλειοψηφία

- Κατασκευή

- σημάδι

- Ταίριασμα

- Εικόνες / Βίντεο

- Μνήμη

- μέταλλο

- Metrics

- Ορυχεία

- Εξόρυξη

- καθρέπτης

- Κινητό

- κινητές συσκευές

- κινητό τηλέφωνο

- χρήματα

- μήνες

- μετακινήσετε

- δίκτυο

- δικτύωσης

- δίκτυα

- Νέα Υόρκη

- νέα

- διαδικτυακά (online)

- ανοίξτε

- λειτουργίας

- το λειτουργικό σύστημα

- Απόψεις

- Ευκαιρία

- Επιλογή

- Επιλογές

- τάξη

- ΑΛΛΑ

- διακοπή λειτουργίας

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- Πληρωμή

- πληρωμή

- People

- ping σε

- σχεδιασμό

- πλατφόρμες

- το podcast

- πολιτική

- πισίνα

- δύναμη

- παρόν

- μυστικότητα

- Απορρήτου και Ασφάλεια

- ιδιωτικός

- ιδιωτικού κλειδιού

- Προϊόντα

- Προφίλ ⬇️

- Πρόγραμμα

- προστασία

- πρωτόκολλο

- δημόσιο

- δημόσιο κλειδί

- Δημοσιεύσεις

- QR code

- RAM

- σειρά

- RE

- μείωση

- έρευνα

- Υποστηρικτικό υλικό

- ΠΕΡΙΦΕΡΕΙΑ

- Αποτελέσματα

- Ανταμοιβές

- Κίνδυνος

- Ρολό

- Διαδρομή

- κανόνες

- τρέξιμο

- τρέξιμο

- Ασφάλεια

- οικονομία

- Κλίμακα

- Οθόνη

- Αναζήτηση

- δευτερεύων

- ασφάλεια

- βλέπει

- επιλέγονται

- πωλούν

- Υπηρεσίες

- σειρά

- τον καθορισμό

- Κοινοποίηση

- Shared

- κέλυφος

- Καταστήματα Λιανικής

- Κοντά

- κλείσιμο

- Ασημένιο

- Απλούς

- ΕΞΙ

- small

- Στιγμιότυπο

- So

- Μ.Κ.Δ

- social media

- λογισμικό

- ταχύτητα

- Εκκίνηση

- ξεκίνησε

- Μελών

- stats

- Κατάσταση

- συνδρομή

- επιτυχής

- διακόπτης

- σύστημα

- ομιλία

- στόχος

- τερματικό

- όροι και προϋποθέσεις

- δοκιμή

- Δοκιμές

- Τα Βασικά

- ο κόσμος

- ώρα

- εργαλεία

- κορυφή

- Θέματα

- Παρακολούθηση

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- συναλλαγή

- Μετάφραση

- τρισεκατομμύρια

- Εμπιστευθείτε

- μας

- Ενωμένος

- United States

- Ενημέρωση

- usb

- Βίντεο

- Βίντεο

- Πραγματικός

- VPN

- VPN

- περιμένετε

- Δες

- ιστός

- πρόγραμμα περιήγησης στο Web

- του web server

- Ιστοσελίδα : www.example.gr

- ιστοσελίδες

- Τι είναι

- Ο ΟΠΟΊΟΣ

- Wi-Fi

- Wikipedia

- άνεμος

- παράθυρα

- ασύρματος

- λόγια

- Εργασία

- λειτουργεί

- κόσμος

- αξία

- YouTube

- μηδέν