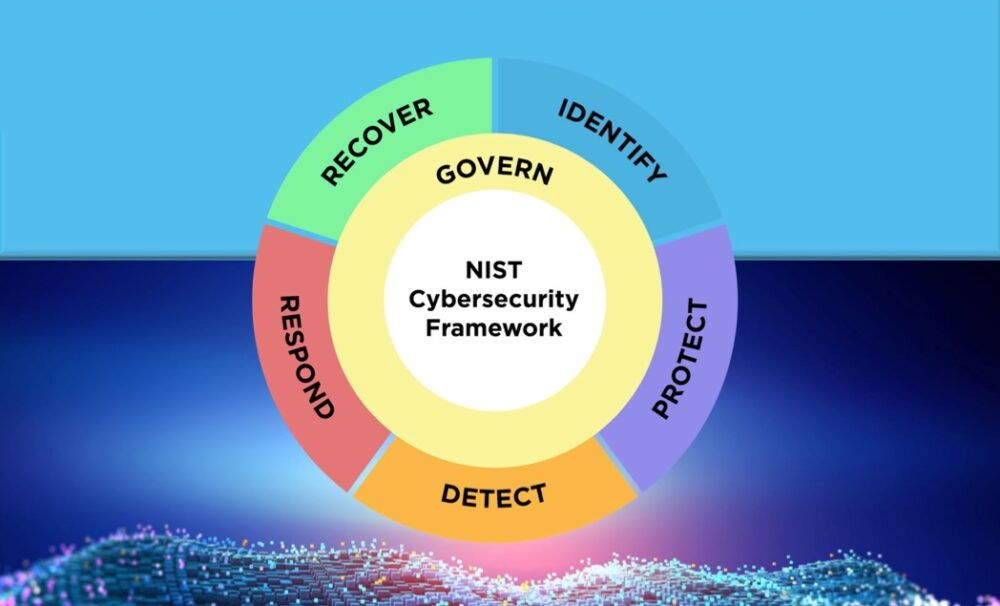

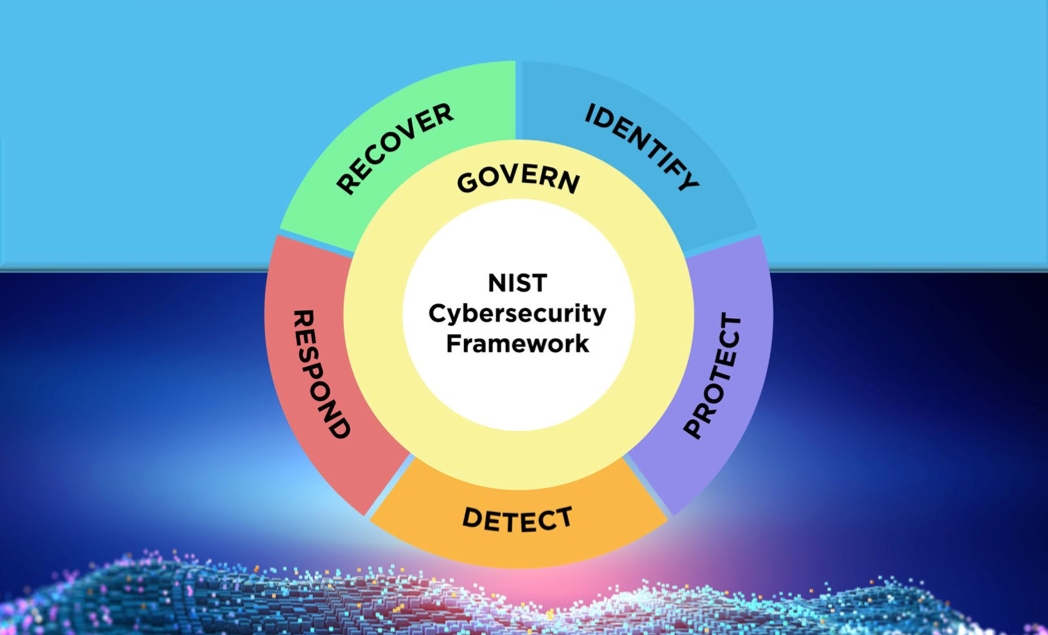

Το Εθνικό Ινστιτούτο Προτύπων και Τεχνολογίας των ΗΠΑ (NIST) κυκλοφόρησε το τελευταίο προσχέδιο του καλά θεωρημένου Πλαισίου Κυβερνοασφάλειας (CSF) αυτή την εβδομάδα, αφήνοντας τις εταιρείες να σκεφτούν πώς ορισμένες σημαντικές αλλαγές στο έγγραφο επηρεάζουν τα προγράμματά τους στον κυβερνοχώρο.

Μεταξύ της νέας λειτουργίας «Διακυβέρνηση» για την ενσωμάτωση μεγαλύτερης εκτελεστικής και διοικητικής εποπτείας της κυβερνοασφάλειας και της επέκτασης των βέλτιστων πρακτικών πέρα από αυτές που αφορούν κρίσιμες βιομηχανίες, οι ομάδες κυβερνοασφάλειας θα περιορίσουν τη δουλειά τους, λέει ο Richard Caralli, ανώτερος σύμβουλος κυβερνοασφάλειας στο Axio, μια εταιρεία διαχείρισης απειλών πληροφορικής και επιχειρησιακής τεχνολογίας (OT).

«Σε πολλές περιπτώσεις, αυτό σημαίνει ότι οι οργανισμοί πρέπει να εξετάσουν προσεκτικά τις υπάρχουσες αξιολογήσεις, τα εντοπισμένα κενά και τις δραστηριότητες αποκατάστασης για να καθορίσουν τον αντίκτυπο των αλλαγών του πλαισίου», λέει, προσθέτοντας ότι «θα προκύψουν νέα κενά στο πρόγραμμα που μπορεί να προηγουμένως δεν ήταν παρόντες, ειδικά όσον αφορά τη διακυβέρνηση της κυβερνοασφάλειας και τη διαχείριση κινδύνου της εφοδιαστικής αλυσίδας».

Το αρχικό ΚΠΣ, που ενημερώθηκε τελευταία φορά πριν από 10 χρόνια, είχε ως στόχο να παρέχει καθοδήγηση για την ασφάλεια στον κυβερνοχώρο βιομηχανίες κρίσιμες για την εθνική και οικονομική ασφάλεια. ο τελευταία έκδοση επεκτείνει σε μεγάλο βαθμό αυτό το όραμα για να δημιουργήσει ένα πλαίσιο για κάθε οργανισμό που σκοπεύει να βελτιώσει την ωριμότητα και τη στάση του σε θέματα κυβερνοασφάλειας. Επιπλέον, οι τρίτοι συνεργάτες και προμηθευτές αποτελούν πλέον σημαντικό παράγοντα που πρέπει να ληφθεί υπόψη στο ΚΠΣ 2.0.

Οι οργανισμοί πρέπει να εξετάσουν την ασφάλεια στον κυβερνοχώρο πιο συστηματικά για να συμμορφωθούν με τους κανονισμούς και να εφαρμόσουν τις βέλτιστες πρακτικές από το έγγραφο, δήλωσε η Katie Teitler-Santullo, ανώτερη στρατηγική για την κυβερνοασφάλεια της Axonius.

«Η εφαρμογή αυτής της καθοδήγησης θα πρέπει να είναι μια αυτοκινούμενη προσπάθεια από τις επιχειρήσεις», είπε. «Η καθοδήγηση είναι απλώς καθοδήγηση, μέχρι να γίνει νόμος. Οι οργανισμοί με τις κορυφαίες επιδόσεις θα αναλάβουν να κινηθούν προς μια πιο επιχειρηματική προσέγγιση για τον κυβερνοχώρο».

Ακολουθούν τέσσερις συμβουλές για τη λειτουργικότητα της πιο πρόσφατης έκδοσης του NIST Cybersecurity Framework.

1. Χρησιμοποιήστε όλους τους πόρους NIST

Το NIST CSF δεν είναι απλώς ένα έγγραφο, αλλά μια συλλογή πόρων που μπορούν να χρησιμοποιήσουν οι εταιρείες για να εφαρμόσουν το πλαίσιο στο συγκεκριμένο περιβάλλον και τις απαιτήσεις τους. Τα εταιρικά προφίλ και τα προφίλ κοινότητας, για παράδειγμα, παρέχουν τη βάση για τις εταιρείες να αξιολογήσουν — ή να επαναξιολογήσουν — τις απαιτήσεις, τα περιουσιακά στοιχεία και τους ελέγχους τους σε θέματα κυβερνοασφάλειας. Για να διευκολύνει την εκκίνηση της διαδικασίας, το NIST δημοσίευσε επίσης οδηγούς QuickStart για συγκεκριμένους κλάδους, όπως οι μικρές επιχειρήσεις, και για συγκεκριμένες λειτουργίες, όπως η διαχείριση κινδύνου εφοδιαστικής αλυσίδας στον κυβερνοχώρο (C-SCRM).

Οι πόροι του NIST μπορούν να βοηθήσουν τις ομάδες να κατανοήσουν τις αλλαγές, λέει ο Nick Puetz, διευθύνων σύμβουλος στην Protiviti, μια εταιρεία συμβούλων πληροφορικής.

«Αυτά μπορεί να είναι εξαιρετικά πολύτιμα εργαλεία που μπορούν να βοηθήσουν εταιρείες όλων των μεγεθών, αλλά είναι ιδιαίτερα χρήσιμα για μικρότερους οργανισμούς», λέει, προσθέτοντας ότι οι ομάδες θα πρέπει «να διασφαλίσουν ότι η ανώτερη ηγετική ομάδα σας — ακόμα και το διοικητικό συμβούλιο — κατανοεί πώς αυτό θα ωφελήσει την πρόγραμμα [αλλά] θα μπορούσε να δημιουργήσει κάποιες ασυνέπειες στη βαθμολογία ωριμότητας [ή] συγκριτικής αξιολόγησης βραχυπρόθεσμα.»

2. Συζητήστε τον αντίκτυπο της Λειτουργίας «Διακυβέρνησης» με την Ηγεσία

Το NIST CSF 2.0 προσθέτει μια εντελώς νέα βασική λειτουργία: Διακυβέρνηση. Η νέα λειτουργία αναγνωρίζει ότι η συνολική οργανωτική προσέγγιση της κυβερνοασφάλειας πρέπει να ταιριάζει με τη στρατηγική της επιχείρησης, η οποία μετράται με βάση τις λειτουργίες και τη διαχειρίζονται στελέχη ασφαλείας, συμπεριλαμβανομένου του διοικητικού συμβουλίου.

Οι ομάδες ασφαλείας θα πρέπει να αναζητούν την ανακάλυψη περιουσιακών στοιχείων και τη διαχείριση ταυτότητας για να παρέχουν ορατότητα στα κρίσιμα στοιχεία της επιχείρησης μιας εταιρείας και στον τρόπο αλληλεπίδρασης των εργαζομένων και του φόρτου εργασίας με αυτά τα περιουσιακά στοιχεία. Εξαιτίας αυτού, η λειτουργία Διακυβέρνησης βασίζεται σε μεγάλο βαθμό σε άλλες πτυχές του ΚΠΣ — ειδικότερα, στη λειτουργία «Αναγνώριση». Και αρκετά στοιχεία, όπως το «Επιχειρηματικό Περιβάλλον» και η «Στρατηγική Διαχείρισης Κινδύνων», θα μετακινηθούν από το Identity στο Govern, λέει ο Caralli του Axio.

«Αυτή η νέα λειτουργία υποστηρίζει εξελισσόμενες ρυθμιστικές απαιτήσεις, όπως π.χ τους κανόνες SEC [αποκάλυψη παραβίασης δεδομένων], που τέθηκε σε ισχύ τον Δεκέμβριο του 2023, είναι πιθανότατα ένα νεύμα για την πιθανότητα πρόσθετων ρυθμιστικών μέτρων που θα ακολουθήσουν», λέει. «Και υπογραμμίζει τον εμπιστευτικό ρόλο που διαδραματίζει η ηγεσία στη διαδικασία διαχείρισης κινδύνων στον κυβερνοχώρο».

3. Σκεφτείτε την ασφάλεια της Εφοδιαστικής Αλυσίδας σας

Ο κίνδυνος της εφοδιαστικής αλυσίδας αποκτά μεγαλύτερη σημασία στο ΚΠΣ 2.0. Οι οργανισμοί μπορούν συνήθως να αποδεχτούν τον κίνδυνο, να τον αποφύγουν, να προσπαθήσουν να μετριάσουν τον κίνδυνο, να μοιραστούν τον κίνδυνο ή να μεταφέρουν το ζήτημα σε άλλο οργανισμό. Οι σύγχρονοι κατασκευαστές, για παράδειγμα, συνήθως μεταφέρουν τον κυβερνοχώρο στους αγοραστές τους, πράγμα που σημαίνει ότι μια διακοπή λειτουργίας που προκαλείται από μια κυβερνοεπίθεση σε έναν προμηθευτή μπορεί να επηρεάσει και την εταιρεία σας, λέει ο Aloke Chakravarty, συνεργάτης και συμπρόεδρος των ερευνών, της κρατικής επιβολής. και ομάδα πρακτικής προστασίας λευκού γιακά στη δικηγορική εταιρεία Snell & Wilmer.

Οι ομάδες ασφαλείας θα πρέπει να δημιουργήσουν ένα σύστημα για την αξιολόγηση της στάσης των προμηθευτών στον κυβερνοχώρο, τον εντοπισμό πιθανών εκμεταλλεύσιμων αδυναμιών και την επαλήθευση ότι ο κίνδυνος του προμηθευτή δεν μεταφέρεται στους αγοραστές τους, λέει ο Chakravarty.

«Επειδή τώρα τονίζεται ρητά η ασφάλεια των προμηθευτών, πολλοί προμηθευτές μπορεί να εμπορεύονται ότι έχουν συμμορφούμενες πρακτικές, αλλά οι εταιρείες θα κάνουν καλά να εξετάσουν και να δοκιμάσουν πίεση αυτές τις αναπαραστάσεις», λέει. "Η αναζήτηση πρόσθετων εκθέσεων ελέγχου και πολιτικών σχετικά με αυτές τις αναπαραστάσεις κυβερνοασφάλειας μπορεί να γίνει μέρος αυτής της εξελισσόμενης αγοράς."

4. Επιβεβαιώστε ότι οι προμηθευτές σας υποστηρίζουν το CSF 2.0

Οι συμβουλευτικές υπηρεσίες και τα προϊόντα διαχείρισης στάσης του κυβερνοχώρου, μεταξύ άλλων, πιθανότατα θα πρέπει να επαναξιολογηθούν και να ενημερωθούν για την υποστήριξη του πιο πρόσφατου ΚΠΣ. Τα παραδοσιακά εργαλεία διακυβέρνησης, κινδύνου και συμμόρφωσης (GRC), για παράδειγμα, θα πρέπει να επανεξεταστούν υπό το φως της αυξημένης έμφασης που δίνεται από το NIST στη λειτουργία Govern, λέει ο Caralli του Axio.

Επιπλέον, το CSF 2.0 ασκεί πρόσθετη πίεση στα προϊόντα και τις υπηρεσίες διαχείρισης της εφοδιαστικής αλυσίδας για τον καλύτερο εντοπισμό και έλεγχο των κινδύνων τρίτων, λέει ο Caralli.

Και προσθέτει: «Είναι πιθανό τα υπάρχοντα εργαλεία και μέθοδοι να δουν ευκαιρίες στις ενημερώσεις πλαισίου για να βελτιώσουν τις προσφορές των προϊόντων και υπηρεσιών τους ώστε να ευθυγραμμιστούν καλύτερα με το διευρυμένο σύνολο πρακτικών».

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/ics-ot-security/nist-cybersecurity-framework-2-0-4-steps-get-started

- :έχει

- :είναι

- :δεν

- 1

- 10

- 2023

- 7

- a

- Αποδέχομαι

- δικάσιμος

- ενεργειών

- δραστηριοτήτων

- προσθήκη

- Επιπλέον

- Πρόσθετος

- Προσθέτει

- επηρεάζουν

- πριν

- Απευθύνεται

- ευθυγράμμιση

- Όλα

- Επίσης

- μεταξύ των

- an

- και

- Άλλος

- κάθε

- Εφαρμογή

- πλησιάζω

- ΕΙΝΑΙ

- γύρω

- AS

- πτυχές

- εκτιμώ

- αξιολογήσεις

- προσόν

- Ενεργητικό

- At

- απόπειρα

- έλεγχος

- αποφύγετε

- BE

- επειδή

- γίνονται

- γίνεται

- ήταν

- είναι

- συγκριτικής αξιολόγησης

- όφελος

- ΚΑΛΎΤΕΡΟΣ

- βέλτιστες πρακτικές

- Καλύτερα

- Πέρα

- επιτροπή

- διοικητικό συμβούλιο

- επιχείρηση

- επιχειρηματικοκεντρική

- επιχειρήσεις

- αλλά

- αγοραστές

- by

- CAN

- περιπτώσεις

- προκαλούνται

- αλυσίδα

- Αλλαγές

- Συμπρόεδρος

- συλλογή

- Ελάτε

- κοινότητα

- Εταιρείες

- εταίρα

- Συμμόρφωση

- συμμορφώνονται

- εξαρτήματα

- Επιβεβαιώνω

- Εξετάστε

- συμβουλευτικές

- έλεγχος

- ελέγχους

- πυρήνας

- θα μπορούσε να

- δημιουργία

- κρίσιμης

- Τομή

- Ηλεκτρονική επίθεση

- Κυβερνασφάλεια

- Δεκέμβριος

- Προσδιορίστε

- Διευθυντής

- Διευθυντές

- αποκάλυψη

- ανακάλυψη

- συζητήσουν

- do

- έγγραφο

- προσχέδιο

- ευκολότερη

- Οικονομικός

- αποτέλεσμα

- προσπάθεια

- αναδύονται

- έμφαση

- επιβολή

- εξασφαλίζω

- εξ ολοκλήρου

- Περιβάλλον

- ειδικά

- αξιολογήσει

- Even

- εξελίσσεται

- παράδειγμα

- εκτελεστικός

- στελέχη

- υφιστάμενα

- επεκτάθηκε

- επεκτείνεται

- επέκταση

- παράγοντας

- λίγοι

- Εταιρεία

- Για

- Θεμέλιο

- τέσσερα

- Πλαίσιο

- από

- λειτουργία

- λειτουργίες

- κέρδη

- κενά

- παίρνω

- κυβερνώ

- διακυβέρνησης

- Κυβέρνηση

- μεγαλύτερη

- σε μεγάλο βαθμό

- Group

- καθοδήγηση

- Οδηγοί

- Σκληρά

- Έχω

- που έχει

- he

- βαριά

- βοήθεια

- Τόνισε

- ανταύγειες

- υψηλά

- Πως

- HTTPS

- προσδιορίζονται

- προσδιορίσει

- Ταυτότητα

- διαχείριση ταυτότητας

- Επίπτωση

- εφαρμογή

- βελτίωση

- in

- Συμπεριλαμβανομένου

- ασυνέπειες

- ενσωματώνω

- αυξημένη

- βιομηχανίες

- βιομηχανία

- Ινστιτούτο

- σκοπεύοντας

- αλληλεπιδρούν

- σε

- Διερευνήσεις

- ζήτημα

- IT

- ΤΟΥ

- jpg

- μόλις

- Επίθετο

- αργότερο

- Νόμος

- δικηγορικό γραφείο

- Ηγεσία

- αφήνοντας

- φως

- Πιθανός

- ματιά

- κάνω

- Κατασκευή

- διαχειρίζεται

- διαχείριση

- διαχείριση

- Διευθύνων Σύμβουλος

- Κατασκευαστές

- πολοί

- αγορά

- Ταίριασμα

- ωριμότητα

- Ενδέχεται..

- εννοώ

- μέσα

- μέθοδοι

- Μετριάζω

- ΜΟΝΤΕΡΝΑ

- περισσότερο

- μετακινήσετε

- μετακινηθεί

- εθνικός

- Ανάγκη

- ανάγκες

- Νέα

- Νίκος

- nist

- τώρα

- of

- Offerings

- on

- επιχειρήσεων

- λειτουργίες

- Ευκαιρίες

- or

- επιχειρήσεις

- οργανωτικός

- οργανώσεις

- πρωτότυπο

- ΑΛΛΑ

- Άλλα

- έξω

- διακοπή λειτουργίας

- φόρμες

- Επίβλεψη

- μέρος

- Ειδικότερα

- εταίρος

- Συνεργάτες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- παίζει

- Πολιτικές

- δυναμικού

- ενδεχομένως

- πρακτική

- πρακτικές

- παρόν

- χυτρα

- προηγουμένως

- διαδικασια μας

- Προϊόν

- Προϊόντα

- προφίλ

- Πρόγραμμα

- Προγράμματα

- προεξοχή

- προστασία

- παρέχουν

- δημοσιεύθηκε

- Βάζει

- αναγνώριση

- κανονισμοί

- ρυθμιστές

- κυκλοφόρησε

- αποκατάσταση

- Αναφορά

- απαιτήσεις

- Υποστηρικτικό υλικό

- σεβασμός

- Richard

- Κίνδυνος

- διαχείριση των κινδύνων

- κινδύνους

- Ρόλος

- s

- Είπε

- λέει

- βαθμολόγησης

- SEC

- ασφάλεια

- δείτε

- αναζήτηση

- τμήματα

- αρχαιότερος

- ανώτερη ηγεσία

- υπηρεσία

- Υπηρεσίες

- σειρά

- διάφοροι

- Κοινοποίηση

- αυτή

- Κοντά

- θα πρέπει να

- σημαντικός

- μεγέθη

- small

- μικρές επιχειρήσεις

- μικρότερος

- μερικοί

- συγκεκριμένες

- ΧΟΡΗΓΟΥΜΕΝΟΙ

- πρότυπα

- Εκκίνηση

- ξεκίνησε

- Δήλωση

- Βήματα

- Στρατηγός

- Στρατηγική

- τέτοιος

- προμηθευτής

- προμηθευτές

- προμήθεια

- αλυσίδας εφοδιασμού

- διαχείριση της εφοδιαστικής αλυσίδας

- υποστήριξη

- Υποστηρίζει

- σύστημα

- Πάρτε

- ομάδες

- Τεχνολογία

- όρος

- ότι

- Η

- τους

- Τους

- τους

- Αυτοί

- τρίτους

- αυτό

- εκείνοι

- απειλή

- συμβουλές

- προς την

- πήρε

- εργαλεία

- προς

- παραδοσιακός

- μεταφορά

- μεταφέρονται

- συνήθως

- καταλαβαίνω

- μέχρι

- ενημερώθηκε

- ενημερώσεις

- επάνω σε

- us

- χρήση

- χρήσιμος

- Πολύτιμος

- πάροχος υπηρεσιών

- πωλητές

- επαληθεύει

- εκδοχή

- ορατότητα

- όραμα

- αδυναμίες

- εβδομάδα

- ΛΟΙΠΌΝ

- Ποιό

- θα

- με

- Εργασία

- εργαζομένων

- χρόνια

- Σας

- zephyrnet