Μέχρι στιγμής, έχουμε δείξει στο μέρος 1 και 2, πώς το Ledger Recover χωρίζει τον σπόρο σας σε μετοχές και στέλνει αυτές τις μετοχές με ασφάλεια προς την φίλους αξιόπιστους παρόχους δημιουργίας αντιγράφων ασφαλείας. Στο μέρος 3, δείξαμε πώς γίνεται αποθηκεύει (και αποκαθιστά) με ασφάλεια τα μερίδια του σπόρου σας, προστατευμένο από κρυπτογράφηση υλικού, συνδεδεμένο με την ταυτότητά σας και διαφοροποιημένο. Στο μέρος 4, εξερευνήσαμε πώς τα καταφέρνει το Ledger Recover δώστε πρόσβαση στο αντίγραφο ασφαλείας σας μόνο σε εσάς και σε εσάς.

Είναι πλέον καιρός να ρίξουμε μια πιο προσεκτική ματιά στο πώς διασφαλίζουμε τη μέγιστη ασφάλεια σε επιχειρησιακό επίπεδο. Με μια ματιά, η λειτουργική ασφάλεια επιτυγχάνεται με:

- Σκληρύνοντας την υποδομή που στηρίζει το Ledger Recover,

- Εφαρμογή διαχωρισμού καθηκόντων στους διάφορους χειριστές του Ledger Recover,

- Παρακολούθηση κρίσιμων στοιχείων και λειτουργιών,

- Εφαρμογή Αντιμετώπισης Συμβάντων για Ειδική Ανάκτηση.

Ας βουτήξουμε στις λεπτομέρειες του τι σημαίνει καθένα από αυτά τα στοιχεία.

Σκλήρυνση των υποδομών

Η σκλήρυνση της υποδομής έρχεται σε πολλά σχήματα. Είναι μια άσκηση 360° που περιλαμβάνει ένα ευρύ φάσμα δραστηριοτήτων που καθοδηγούνται από μια ενδελεχή ανάλυση των κινδύνων ασφαλείας. Συνήθως ξεκινά με τη διατήρηση ενός καταλόγου σεναρίων επιθέσεων που θα μπορούσαν να οδηγήσουν σε ζητήματα ασφάλειας (όπως διαρροές δεδομένων, πλαστοπροσωπία πελατών που οδηγούν σε μη εξουσιοδοτημένη επαναφορά κοινών χρήσεων, συστήματα που δεν αποκρίνονται και διακοπή της υπηρεσίας). Η πρόληψη αυτών των ζητημάτων σε επιχειρησιακό επίπεδο οργανώνεται γύρω από δραστηριότητες όπως η απομόνωση πόρων, η ρύθμιση πρόσβασης στο σύστημα, ο έλεγχος της κυκλοφορίας δικτύου, η διαχείριση ευπάθειας και πολλά άλλα.

Ακολουθεί μια σύνοψη των βασικών μέτρων μας για τη σκλήρυνση της υποδομής του Ledger Recover:

Διαθεσιμότητα υπηρεσίας

Η υποδομή είναι σχεδιασμένη έτσι ώστε να υπάρχει κανένα σημείο αποτυχίας (NSPOF), που σημαίνει ότι το σύστημα είναι ανθεκτικό στην αστοχία οποιουδήποτε στοιχείου. Ας πάρουμε το ακόλουθο παράδειγμα: τα κέντρα δεδομένων μας εξυπηρετούνται από δύο ανεξάρτητους παρόχους υπηρεσιών Διαδικτύου (ISP), σε δύο απέναντι άκρα του κτιρίου. Εάν η ίνα καταστραφεί λόγω συνεχιζόμενων κατασκευαστικών εργασιών σε ένα μέρος του κτιρίου, τα δεδομένα απλώς θα δρομολογηθούν μέσω του άλλου ISP. Η συντήρηση χωρίς διακοπές είναι ένα ακόμη πλεονέκτημα που βελτιώνει τη διαθεσιμότητα. Δεδομένου ότι υπάρχουν τουλάχιστον δύο παρουσίες όλων των στοιχείων λογισμικού του Ledger Recover, μπορούμε να διαμορφώσουμε εκ νέου το σύστημα ώστε να χρησιμοποιεί μόνο την παρουσία Α κατά την αντικατάσταση/αναβάθμιση/διόρθωση της παρουσίας Β.

Περιορισμένη πρόσβαση διαχειριστή στις εφαρμογές Ledger Recover

Μόνο ένα σε μειωμένο σύνολο χρηστών παρέχεται πρόσβαση διαχειριστή στους πόρους που είναι αφιερωμένοι στο Ledger Recover. Όσο πιο σύντομη είναι η λίστα των χρηστών, τόσο περισσότερο μπορούμε να μειώσουμε τον κίνδυνο εσωτερικών απειλών να αποκτήσουν πρόσβαση διαχειριστή.

Ασφαλή φυσικά κέντρα δεδομένων

Τα HSM των εφεδρικών παρόχων φιλοξενούνται σε γεωγραφικά περιττή φυσικά κέντρα δεδομένων, προστατευμένα από φυσικές και εικονικές απειλές που χρησιμοποιούν τεχνικών και διαδικασιών ασφάλειας βιομηχανικού επιπέδου. Το επίπεδο φυσικής προστασίας διασφαλίζει ότι κανένα μη εξουσιοδοτημένο άτομο δεν μπορεί να απομακρυνθεί με ένα HSM. Το να βασίζεσαι σε κέντρα δεδομένων σε πολλούς ιστότοπους σημαίνει ότι εάν μια τοποθεσία αντιμετωπίσει ένα πρόβλημα, μια άλλη τοποθεσία μπορεί να αναλάβει, παρέχοντας αδιάλειπτη διαθεσιμότητα υπηρεσιών. Τελευταίο αλλά όχι λιγότερο σημαντικό, η διαχείριση των δικών μας HSMs μας δίνει έλεγχος για το ποιος έχει πρόσβαση σε αυτούς και ποιος κώδικας έχει αναπτυχθεί τους.

Απομόνωση πόρων Ledger Recover

Όλοι οι πόροι του Ledger Recover είναι απομονωμένοι από οποιουσδήποτε άλλους πόρους εντός των παρόχων υπηρεσιών του Ledger Recover, συμπεριλαμβανομένων των Coincover και Ledger. Αυτή η απομόνωση είναι απαραίτητη για να διασφαλίσουμε ότι μπορούμε να περιορίσουμε πιθανές επιθέσεις από ένα τμήμα δικτύου με στόχο την εκμετάλλευση πόρων άλλων τμημάτων δικτύου.

Η ασφάλεια σε επίπεδο κώδικα διασφαλίζεται μέσω πολλαπλών πυλώνων

- Χρησιμοποιούμε σαρωτές κώδικα για να μας βοηθήσει να εντοπίσουμε και να αντιμετωπίσουμε τα τρωτά σημεία από νωρίς, εμποδίζοντάς τα να μπουν στην παραγωγή.

- Κώδικας is αξιολόγηση και εγκρίθηκε by μια ανεξάρτητη ομάδα του ενός που αναπτύσσει το Ledger Recover. Αυτός ο διαχωρισμός είναι ένα ακόμη μέτρο που βοηθά στη βελτίωση της συνολικής ποιότητας του κώδικα, εντοπίζοντας λογικά ελαττώματα που μπορεί να οδηγήσουν σε ανησυχίες για την ασφάλεια.

- Ο κωδικός του κρίσιμες ενότητες του Ledger Recover είναι υπογεγραμμένο με κρυπτογραφική υπογραφή. Η υπογραφή δημιουργείται εν μέρει με βάση το περιεχόμενο του κώδικα, αποτρέποντας την ανάπτυξη παραποιημένου κώδικα συγκρίνοντας την υπογραφή με την αναμενόμενη τιμή της. Αυτός ο έλεγχος ασφαλείας γίνεται πριν από την εκτέλεση του κώδικα.

Έλεγχος κυκλοφορίας δικτύου

Η κίνηση δικτύου ελέγχεται αυστηρά μέσω πολιτικών που ορίζουν κανόνες για τις ροές κυκλοφορίας και για τους 3 εφεδρικούς παρόχους. Με καθορισμός κανόνων για επιτρεπόμενη και απαγορευμένη κυκλοφορία, περιορίζουμε την επιφάνεια επίθεσης και μειώνουμε τον κίνδυνο μη εξουσιοδοτημένων προσβάσεων. Επίσης, ο περιορισμός της επικοινωνίας μεταξύ μεμονωμένων υπηρεσιών διασφαλίζει ότι η Η πλευρική κίνηση του επιτιθέμενου είναι περιορισμένη, ακόμη και αν ένα εξάρτημα είναι σε κίνδυνο. Επιπλέον, εφαρμόζουμε αμοιβαίο έλεγχο ταυτότητας TLS (mTLS) για την αποτροπή επιθέσεων Man-in-the-Middle (MiM). Επαληθεύοντας την ταυτότητα και των δύο μερών με πιστοποιητικά, το αμοιβαίο TLS το διασφαλίζει μόνο αξιόπιστες οντότητες μπορούν να δημιουργήσουν μια ασφαλή σύνδεση.

Περιστροφή κλειδιού

κρυπτογράφηση πλήκτρα (χρησιμοποιούνται, για παράδειγμα, για την κρυπτογράφηση δεδομένων ή επικοινωνίας) είναι άλλαζε τακτικά σύμφωνα με τις βέλτιστες πρακτικές κρυπτογραφίας. Το πλεονέκτημα αυτού είναι ότι εάν ένα κλειδί παραβιαστεί, το η ζημιά είναι περιορισμένη στο χρόνο μεταξύ των περιστροφών και στα δεδομένα που είναι κρυπτογραφημένα με το παλιό κλειδί.

Ασφάλεια εξερχόμενης κυκλοφορίας

Η εξερχόμενη επισκεψιμότητα περιορίζεται μόνο σε γνωστούς τομείς και διευθύνσεις IP (πάροχοι αντιγράφων ασφαλείας, πάροχοι υπηρεσιών). Ο περιορισμός και η παρακολούθηση της εξερχόμενης κυκλοφορίας είναι ένας τρόπος παραμείνετε σε εγρήγορση για πιθανές διαρροές δεδομένων. Εάν ο όγκος των εξερχόμενων ροών δεδομένων είναι υψηλότερος από το αναμενόμενο, ένας κακόβουλος παράγοντας μπορεί να εξάγει ευαίσθητα δεδομένα από το σύστημα Ledger Recover σε σημαντική κλίμακα.

Ασφάλεια εισερχόμενης κυκλοφορίας

Η εισερχόμενη κίνηση προστατεύεται από έναν συνδυασμό τεχνικών φιλτραρίσματος anti-DDoS, Web Application Filtering (WAF) και IP. Οι επιθέσεις κατανεμημένης άρνησης υπηρεσίας (DDoS) προκαλούν ζημιά υπερχειλίζοντας το σύστημα στόχων τους με αιτήματα. Περιορισμός του αριθμού των εισερχόμενων αιτημάτων είναι ένα γνωστό μέτρο κατά τέτοιων επιθέσεων. Τώρα, δεν είναι όλες οι επιθέσεις σχετικά με την ποσότητα, μερικές από αυτές αφορούν την ποιότητα. Εδώ μπαίνει στο παιχνίδι το WAF. WAF εξετάζει τα εισερχόμενα αιτήματα και επιθεωρεί την προβλεπόμενη συμπεριφορά τους: εάν το αίτημα στοχεύει στην απόκτηση μη εξουσιοδοτημένης πρόσβασης ή στο χειρισμό δεδομένων, το φίλτρο αποκλείει το αίτημα. Τέλος, το φιλτράρισμα IP χρησιμοποιεί τη διπλή τεχνική του α) λευκές λίστες, δηλαδή επιτρέποντας κίνηση μόνο από συγκεκριμένες διευθύνσεις IP ή σειρές, και β) μαύρη λίστα, δηλαδή μπλοκάρισμα κίνηση από γνωστές IP εισβολέων.

Διαχείριση ευπάθειας

Τα στοιχεία της υποδομής Ledger Recover είναι συνεχώς και συστηματικά σάρωση για γνωστά τρωτά σημεία και εσφαλμένες ρυθμίσεις, και οι ενημερώσεις κώδικα/ενημερώσεις εφαρμόζονται τακτικά. Αυτό βοηθά στην απόκριση σε νέους τύπους απειλών καθώς εμφανίζονται και διατηρεί τα μέτρα ασφαλείας ενημερωμένα και παγκόσμιας κλάσης.

Διαχωρισμός καθηκόντων

Ο διαχωρισμός των καθηκόντων βρίσκεται στον πυρήνα της στρατηγικής ασφαλείας του Ledger Recover.

Ο διαχωρισμός των καθηκόντων μεταξύ των διαφόρων Εφεδρικοί πάροχοι (μέρος 3) και Παροχέας IDVs (μέρος 4) έχει περιγραφεί στις προηγούμενες αναρτήσεις. Μπορεί να θυμάστε ότι υπάρχουν:

- 3 κοινόχρηστα στοιχεία της φράσης μυστικής ανάκτησης τα οποία διαχειρίζονται 3 ανεξάρτητοι πάροχοι αντιγράφων ασφαλείας (με διαφοροποίηση βάσης δεδομένων στην κορυφή για την αποφυγή συμπαιγνίας)

- 2 ανεξάρτητοι Επαληθευτές Ταυτότητας (Πάροχοι IDV)

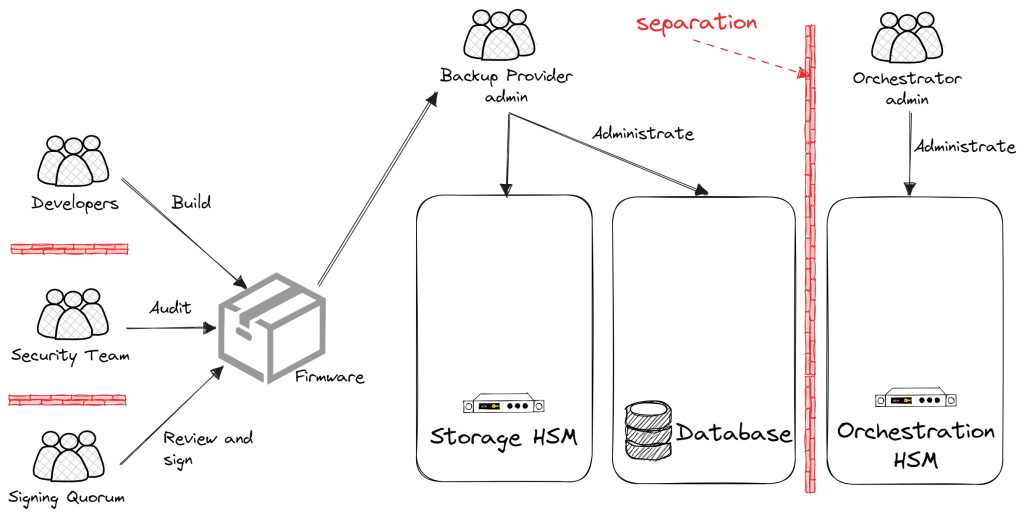

Σε επίπεδο υποδομής, διαχωρισμός των καθηκόντων εφαρμόζεται μεταξύ των διαφορετικών ρόλων που εμπλέκονται στην ανάπτυξη και λειτουργία του Ledger Recover.

Επιπλέον, συνδυάζουμε τον διαχωρισμό των καθηκόντων με το Αρχή του «λιγότερου προνομίου».. Το «λιγότερο προνόμιο» είναι η αρχή που εφαρμόζεται στους χειριστές και τους διαχειριστές συστημάτων: τους παραχωρούνται δικαιώματα να κάνουν μόνο ό,τι πρέπει να κάνουν, διασφαλίζοντας ότι τους παρέχεται το χαμηλότερο επίπεδο άδειας που απαιτείται για την εκτέλεση των καθηκόντων τους.

Οπότε πότε Το «ελάχιστο προνόμιο» συνδυάζεται με «διαχωρισμό καθηκόντων», διάφοροι ρόλοι διαχειριστή κατανέμονται σε διαφορετικά άτομα έτσι ώστε κανένα άτομο να μην μπορεί να βλάψει/θέσει σε κίνδυνο την εμπιστευτικότητα ή την ακεραιότητα οποιουδήποτε στοιχείου του συστήματος. Για παράδειγμα, οι προγραμματιστές του κώδικα Ledger Recover δεν έχουν πρόσβαση στο σύστημα που εκτελεί τον κώδικα που έγραψαν.

Διακυβέρνηση : Απαρτίες

Παρόμοια με τους μηχανισμούς συναίνεσης των Blockchains που εγγυώνται την ακεραιότητα και την ασφάλεια έχοντας πολλούς παράγοντες να επαληθεύουν μπλοκ, έχουμε υιοθετήσει απαρτία στο σύστημα Ledger Recover για να ενισχύσουμε τη λειτουργική μας ασφάλεια.

Παρά τους ισχυρούς ελέγχους ιστορικού μας για τους υπαλλήλους μας, το γεγονός παραμένει ότι οι άνθρωποι μπορούν να είναι ένας αδύναμος κρίκος σε οποιοδήποτε σύστημα και η κρυπτόσφαιρα δεν αποτελεί εξαίρεση. Περιστατικά ασφαλείας υψηλού προφίλ, όπως το Mt. Gox hack του 2014, επιδεικνύουν πώς τα άτομα μπορούν να γίνουν αντικείμενο εκμετάλλευσης ή να οδηγήσουν σε κενά ασφάλειας. Οι άνθρωποι μπορούν να επηρεαστούν ή να εξαναγκαστούν μέσω διαφόρων κινήτρων - Χρήματα, Ιδεολογία, Καταναγκασμός, Εγώ (γνωστός και ως ΠΟΝΤΙΚΙΑ(Α)) - καθιστώντας ακόμη και τους πιο αυστηρούς ελέγχους ιστορικού όχι εντελώς αλάνθαστους.

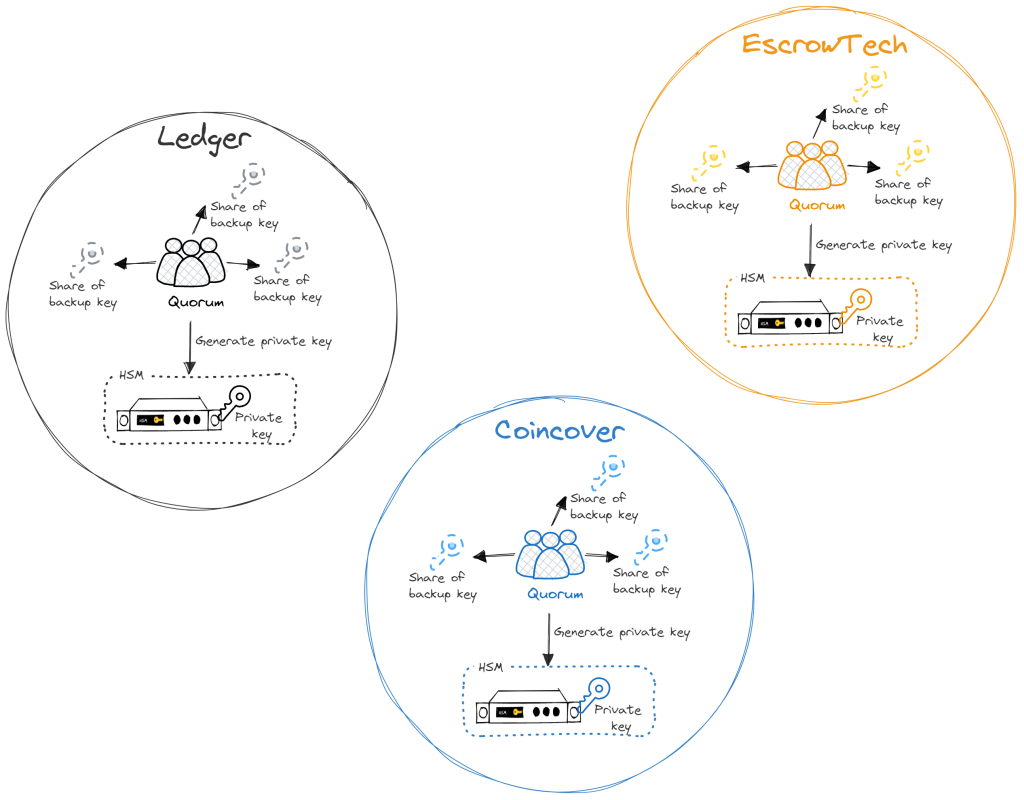

Για τον μετριασμό τέτοιων κινδύνων, χρησιμοποιούμε ένα σύστημα που βασίζεται στην έννοια της απαρτίας. Αυτό το πλαίσιο απαιτεί τη συναίνεση τουλάχιστον τριών εξουσιοδοτημένων ατόμων από διαφορετικές ομάδες ή τμήματα σε εφεδρικούς παρόχους προτού ληφθούν σημαντικές αποφάσεις ή κρίσιμες ενέργειες.

Ο ακριβής αριθμός των ατόμων που εμπλέκονται στις διαφορετικές απαρτίες μας παραμένει άγνωστος για λόγους ασφαλείας. Ωστόσο, η απλή ύπαρξή του ενισχύει σημαντικά την επιχειρησιακή μας ασφάλεια μειώνοντας την πιθανή επιρροή οποιουδήποτε μεμονωμένου παραβιασμένου ατόμου.

Ακολουθούν μερικές από τις δραστηριότητες στις οποίες χρησιμοποιούμε απαρτίες:

1. Δημιουργία ιδιωτικών κλειδιών για Ledger Recover HSM: Αυτή η κρίσιμη λειτουργία προστατεύεται από ανεξάρτητες απαρτίες σε κάθε οντότητα – Coincover, EscrowTech και Ledger. Κάθε μέλος αυτών των διακριτών απαρτιών πρέπει να είναι παρόν για τη δημιουργία ιδιωτικών κλειδιών στα αντίστοιχα HSM του. Κάθε μέλος απαρτίας έχει πρόσβαση σε ένα εφεδρικό κλειδί, το οποίο είναι ζωτικής σημασίας για την επαναφορά και την αναγέννηση των μυστικών του HSM, εάν χρειαστεί. Αυτή η δομή δεν προστατεύει μόνο από τον κίνδυνο αδικαιολόγητης επιρροής οποιουδήποτε ατόμου σε έναν από τους τρεις παρόχους εφεδρικών HSM, αλλά επίσης ενισχύει τη συνολική ακεραιότητα του συστήματος καθώς κάθε απαρτία λειτουργεί ανεξάρτητα και δεν γνωρίζει ο ένας τις ιδιαιτερότητες του άλλου.

Επιπλέον, η εξαγωγή του ιδιωτικού κλειδιού του HSM, που απαιτείται για την αποκρυπτογράφηση των υφιστάμενων μετοχών, δεν μπορεί να γίνει με τα εφεδρικά κλειδιά της απαρτίας. Τα μέλη απαρτίας παρόχου αντιγράφων ασφαλείας θα μπορούν μόνο να επαναφέρουν και να δημιουργήσουν εκ νέου ένα νέο HSM.

2. Λήψη απόφασης για έκτακτη αποδέσμευση μεριδίου πελάτη: Συγκεκριμένες, αν και σπάνιες, καταστάσεις μπορεί να απαιτούν έκτακτη αποδέσμευση του μεριδίου πελάτη. Αυτά μπορεί να οφείλονται σε αποτυχίες της επαλήθευσης ταυτότητας (αλλαγή ονόματος, φυσική παραμόρφωση, κ.λπ.) ή εάν τα άγνωστα μέτρα ασφαλείας μας αποκλείουν εσφαλμένα μια συσκευή στη μαύρη λίστα. Όταν προκύπτει μια τέτοια κατάσταση, συγκεντρώνεται μια απαρτία που αποτελείται από πολλά άτομα από τους παρόχους εφεδρικών αντιγράφων. Αυτή η διαδικασία, που απαιτεί ευρεία συναίνεση, διασφαλίζει ότι οι αποφάσεις δεν λαμβάνονται βιαστικά ή μονομερώς, ενισχύοντας έτσι την ασφάλεια των πελατών. Κάθε μέλος της απαρτίας χρησιμοποιεί τη συσκευή Ledger Nano (με τη δική του καρφίτσα) για να εγκρίνει την κυκλοφορία, προσθέτοντας ένα άλλο επίπεδο ασφάλειας έναντι πιθανής συμπαιγνίας ή μεμονωμένων σφαλμάτων.

3. Υπογραφή ενημέρωσης κώδικα υλικολογισμικού HSM: Πριν από την ανάπτυξη μιας νέας ενημέρωσης υλικολογισμικού στα HSM, η ομάδα ασφάλειας προϊόντων μας, η Ledger Donjon, διεξάγει μια ολοκληρωμένη διαδικασία ελέγχου. Όντας μέρος της απαρτίας υλικολογισμικού, το Ledger Donjon διασφαλίζει ότι δεν έχουν εισαχθεί κερκόπορτες ή κακόβουλος κώδικας από κακόβουλο μυστικό ή παραβιασμένο αγωγό ανάπτυξης μέσω επίθεσης στην αλυσίδα εφοδιασμού. Με αυτόν τον τρόπο, διατηρούν την ακεραιότητα και την ασφάλεια της ενημέρωσης υλικολογισμικού.

4. Ενημέρωση κωδικού υλικολογισμικού υπογραφής συσκευών Ledger (Nano & Stax): Όπως και το υλικολογισμικό για τα HSM, οι ενημερώσεις στο υλικολογισμικό της συσκευής Ledger περνούν από μια αυστηρή διαδικασία ελέγχου και απαιτούν έγκριση απαρτίας προτού προταθούν στους χρήστες μας μέσω του Ledger Live.

Ολοκληρώνοντας, οι απαρτίες αποτελούν αναπόσπαστο μέρος της αρχιτεκτονικής ασφαλείας του Ledger Recover. Διαδραματίζουν σημαντικό ρόλο στην ενίσχυση της άμυνας έναντι εσωτερικών απατεώνων απειλών και συμπαιγνίων κατά τη διάρκεια ζωτικών επιχειρήσεων. Αξιοποιώντας την κορυφαία ασφάλεια των συσκευών και των υπηρεσιών Ledger, οι απαρτίες συμβάλλουν στη διασφάλιση της εμπιστοσύνης και στην προστασία των ψηφιακών περιουσιακών στοιχείων των χρηστών έναντι κακόβουλων πληροφοριών.

Παρακολούθηση κρίσιμων εξαρτημάτων και λειτουργιών

Καθώς εμβαθύνουμε σε αυτό το κεφάλαιο, είναι σημαντικό να σημειωθεί ότι, για λόγους ασφαλείας, αποκαλύπτουμε μόνο ένα υποσύνολο των εκτεταμένων δραστηριοτήτων παρακολούθησης για την υπηρεσία Ledger Recover. Ενώ τηρούμε τη δέσμευσή μας για διαφάνεια, αναγνωρίζουμε επίσης τη σημασία της διατήρησης της διακριτικής ευχέρειας σχετικά με τις λεπτομέρειες των εσωτερικών ελέγχων και της παρακολούθησης για επιχειρησιακή ασφάλεια.

Στο Ledger, η ασφάλεια είναι η προτεραιότητά μας. Βρίσκεται στον πυρήνα των λύσεών μας, οι οποίες βασίζονται σε ισχυρά κρυπτογραφικά πρωτόκολλα, όπως περιγράφεται λεπτομερώς στο Λευκή βίβλος Ledger Recover. Αλλά το έργο μας συνεχίζεται πέρα από τη δημιουργία ασφαλών συστημάτων. Παρακολουθούμε και αξιολογούμε συνεχώς τις δραστηριότητές μας, αναζητώντας τυχόν ύποπτες δραστηριότητες. Αυτή η συνεχής επαγρύπνηση ενισχύει τη στάση ασφαλείας μας, διασφαλίζοντας ότι είμαστε πάντα έτοιμοι να ανταποκριθούμε.

Ας εξερευνήσουμε μερικά παραδείγματα της πολυεπίπεδης προσέγγισής μας:

Παρακολούθηση Δραστηριοτήτων Διαχειριστή: Επιβάλλουμε αυστηρό έλεγχο πρόσβασης για τους διαχειριστές μας. Όχι μόνο απαιτούμε 2FA (Two-Factor Authentication) για όλες τις διαχειριστικές συνδέσεις με την υποδομή μας, αλλά επίσης απαιτούμε επικύρωση πολλαπλών ατόμων για πρόσβαση στην υποδομή διαχειριστή σε κρίσιμα μέρη του συστήματος. Επιπλέον, τα συστήματά μας καταγράφουν και παρακολουθούν σχολαστικά κάθε διαχειριστική δραστηριότητα. Αυτά τα αρχεία καταγραφής διασταυρώνονται αυτόματα με τα εσωτερικά μας συστήματα έκδοσης εισιτηρίων για τον εντοπισμό τυχόν απρογραμμάτιστων ενεργειών. Αυτή η προσεκτική συσχέτιση μας δίνει τη δυνατότητα να ειδοποιούμε αμέσως τις ομάδες ασφαλείας μας για οποιαδήποτε ασυνήθιστη ή ύποπτη συμπεριφορά, ενισχύοντας την επιχειρησιακή μας ασφάλεια.

Διασταυρούμενος έλεγχος μεταξύ παρόχων εφεδρικών αντιγράφων: Η διαφάνεια και η λογοδοσία αποτελούν τη βάση των σχέσεων μεταξύ των παρόχων αντιγράφων ασφαλείας, Ledger, EscrowTech και Coincover. Δημιουργήσαμε μια ανταλλαγή αρχείων καταγραφής σε πραγματικό χρόνο που χρησιμοποιούνται για την παρακολούθηση και την ασφάλεια του συστήματος. Αυτό επιτρέπει τη διασταυρούμενη επαλήθευση των δραστηριοτήτων. Εάν εντοπιστεί οποιαδήποτε ασυνέπεια, η υπηρεσία κλειδώνεται αμέσως για την προστασία των περιουσιακών στοιχείων των χρηστών.

Επίβλεψη της Έκτακτης Δραστηριότητας Αποδέσμευσης: Οι σπάνιες περιπτώσεις μη αυτόματων εκδόσεων κοινής χρήσης ελέγχονται σχολαστικά μέσω μιας διαδικασίας πολλαπλής απαρτίας, όπως εξηγήσαμε στην προηγούμενη ενότητα. Μετά την εκτέλεση της Exceptional Release Activity, τα συστήματα Ledger Recover προχωρούν σε ολοκληρωμένη παρακολούθηση, συμπεριλαμβανομένης της λεπτομερούς καταγραφής και ανάλυσης των εμπλεκόμενων μερών, του χρόνου λειτουργίας και άλλων σχετικών λεπτομερειών. Αυτή η διαδικασία, που περιλαμβάνει τόσο την εκτέλεση πολλών απαρτιών όσο και την παρακολούθηση εκ των υστέρων, διασφαλίζει ότι η έκτακτη αποδέσμευση μετοχών ελέγχεται αυστηρά σε όλα τα στάδια της διαδικασίας λήψης αποφάσεων.

Αξιοποίηση πληροφοριών ασφάλειας και διαχείρισης συμβάντων (SIEM): Η λύση SIEM αποτελεί κρίσιμο μέρος της στρατηγικής παρακολούθησης του Ledger Recover. Αυτό το αποκλειστικό SIEM ενισχύει την ικανότητα εντοπισμού και ανταπόκρισης σε πιθανά ζητήματα ασφάλειας σε πραγματικό χρόνο. Είναι προσαρμοσμένο ώστε να προσδιορίζει μια ποικιλία δεικτών συμβιβασμού (IoC) με βάση τα αρχεία καταγραφής εφαρμογών cluster και Ledger Recover, χάρη σε συγκεκριμένους κανόνες ανίχνευσης που έχουν αναπτυχθεί ειδικά για την υπηρεσία Ledger Recover. Εάν εντοπιστεί προσαρμοσμένο IoC, η απόκριση είναι αυτόματη και άμεση – ολόκληρο το σύμπλεγμα κλειδώνεται μέχρι να διεξαχθεί μια ενδελεχής ανάλυση. Στην υπηρεσία Ledger Recover, η εμπιστευτικότητα έχει προτεραιότητα έναντι της διαθεσιμότητας της υπηρεσίας για τη διασφάλιση της μέγιστης προστασίας των περιουσιακών στοιχείων των χρηστών.

Στο δυναμικό τοπίο της κυβερνοασφάλειας, έχουμε σχεδιάσει στρατηγική και προετοιμαστεί για διάφορα σενάρια. Το μοντέλο απειλής που διαθέτουμε εξηγεί την απίθανη κατάσταση όπου πολλοί διαχειριστές υποδομής από διαφορετικούς παρόχους εφεδρικών αντιγράφων ενδέχεται να παραβιαστούν. Με αυστηρές διασφαλίσεις και αυτόματες αποκρίσεις, η υπηρεσία Ledger Recover στοχεύει να διασφαλίσει τη συνεχή ασφάλεια των περιουσιακών στοιχείων των χρηστών ακόμη και σε τέτοιες έκτακτες περιστάσεις. Στην επόμενη ενότητα, θα περιγράψουμε τα ολοκληρωμένα μέτρα απόκρισης που έχουν δημιουργηθεί για την αντιμετώπιση τέτοιων υποθετικών καταστάσεων.

Απόκριση περιστατικών για το Ledger Recover

Με την υπηρεσία Ledger Recover, έχει δημιουργηθεί μια στρατηγική απόκρισης συμβάντων, η οποία σχεδιάστηκε σε συνεργασία με τους τρεις παρόχους εφεδρικών αντιγράφων. Κεντρικό μέρος αυτής της στρατηγικής είναι οι αυτόματες διασφαλίσεις που κλειδώνουν αμέσως ολόκληρο το σύστημα όταν ανιχνεύεται ύποπτη δραστηριότητα σε οποιοδήποτε μέρος της υποδομής.

Ουσιαστικά, ένα πρωτόκολλο "πάντα ασφαλές, ποτέ συγγνώμη" έχει σχεδιαστεί στην υπηρεσία Ledger Recover. Η ασφάλεια είναι η νούμερο ένα προτεραιότητα και είναι μια δέσμευση που δεν πρόκειται ποτέ να παραβιαστεί.

Ενώ συνεχώς προσπαθούμε να παρέχουμε μια απρόσκοπτη εμπειρία χρήστη για να ενσωματώσουμε τα επόμενα 100 εκατομμύρια άτομα στο Web3, δεν θα διστάσουμε ποτέ να ενεργοποιήσουμε αυτές τις διασφαλίσεις, ουσιαστικά κλείδωμα ολόκληρης της υπηρεσίας Ledger Recover, εάν προκύψει μια πιθανή απειλή. Στην αποστολή μας να προστατεύουμε, η επιλογή μεταξύ της λειτουργίας μιας δυνητικά παραβιασμένης υπηρεσίας και της διασφάλισης της απόλυτης ασφάλειας είναι σαφής – επιλέγουμε την ασφάλεια.

Συμπέρασμα

Εδώ βρισκόμαστε στο τέλος του τμήματος Λειτουργικής Ασφάλειας αυτής της σειράς. Σε αυτό το μέρος, προσπαθήσαμε να απαντήσουμε σε κάθε ανησυχία που μπορεί να έχετε σχετικά με τον τρόπο με τον οποίο διασφαλίζεται το απόρρητο των μέτρων ασφαλείας του συστήματος Ledger Recover. Μιλήσαμε για τις υποδομές, τον διαχωρισμό των καθηκόντων, τη διακυβέρνηση και την παρακολούθηση και τέλος τη στρατηγική Αντιμετώπισης Συμβάντων.

Σας ευχαριστώ για άλλη μια φορά που διαβάσατε μέχρι εδώ! Θα πρέπει τώρα να έχετε πλήρη κατανόηση της λειτουργικής ασφάλειας του Ledger Recover. Το τελευταίο μέρος αυτής της σειράς αναρτήσεων ιστολογίου θα αφορά τις τελευταίες ανησυχίες για την ασφάλεια που είχαμε, και πιο συγκεκριμένα: πώς διαχειριστήκαμε τους εσωτερικούς και εξωτερικούς ελέγχους ασφαλείας για να εγγυηθούμε το μέγιστο επίπεδο ασφάλειας στους χρήστες μας; Μείνετε συντονισμένοι!

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.ledger.com/blog/part-5-genesis-of-ledger-recover-operational-security

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 100

- 17

- 2FA

- 7

- a

- ικανότητα

- Ικανός

- Σχετικα

- πρόσβαση

- ευθύνη

- Λογαριασμοί

- επιτευχθεί

- απέναντι

- ενεργειών

- δραστηριοτήτων

- δραστηριότητα

- φορείς

- προσθήκη

- Επιπλέον

- διεύθυνση

- διευθύνσεις

- διαχειριστής

- διοικητικός

- διαχειριστές

- θετός

- Πλεονέκτημα

- Μετά το

- πάλι

- κατά

- Απευθύνεται

- στόχοι

- aka

- Ειδοποίηση

- Όλα

- διατεθεί

- επιτρέπεται

- Επιτρέποντας

- Επίσης

- πάντοτε

- μεταξύ των

- an

- ανάλυση

- και

- Άλλος

- απάντηση

- κάθε

- Εφαρμογή

- εφαρμοσμένος

- Εφαρμογή

- πλησιάζω

- έγκριση

- εγκρίνω

- εγκεκριμένη

- αρχιτεκτονική

- ΕΙΝΑΙ

- γύρω

- AS

- εκτιμώ

- Ενεργητικό

- At

- επίθεση

- Επιθέσεις

- έλεγχοι

- Πιστοποίηση

- εξουσιοδοτημένο

- Αυτόματο

- αυτομάτως

- διαθεσιμότητα

- μακριά

- Κερκόπορτες

- φόντο

- εφεδρικός

- βασίζονται

- βάση

- BE

- ήταν

- πριν

- συμπεριφορά

- είναι

- όφελος

- ΚΑΛΎΤΕΡΟΣ

- βέλτιστες πρακτικές

- μεταξύ

- Πέρα

- κλείδωμα

- Μπλοκ

- Μπλοκ

- και οι δύο

- και οι δυο μεριές

- ευρύς

- Κτίριο

- χτισμένο

- αλλά

- by

- CAN

- δεν μπορώ

- κατάλογος

- προσεκτικός

- Κέντρα

- κεντρικός

- πιστοποιητικά

- αλυσίδα

- αλλαγή

- Κεφάλαιο

- έλεγχος

- έλεγχοι

- επιλογή

- Επιλέξτε

- περιστάσεις

- καθαρός

- πελάτες

- πιο κοντά

- συστάδα

- κωδικός

- Συμπέρασμα

- συνδυασμός

- συνδυασμός

- σε συνδυασμό

- έρχεται

- δέσμευση

- Επικοινωνία

- συγκρίνοντας

- συστατικό

- εξαρτήματα

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- έννοια

- Ανησυχία

- Πιθανά ερωτήματα

- διενεργούνται

- συμπεριφέρεται

- εμπιστευτικότητα

- Διασυνδέσεις

- Ομοφωνία

- Μηχανισμοί συναίνεσης

- Αποτελείται από

- συνεχώς

- δόμηση

- περιέχουν

- περιεχόμενο

- συνέχισε

- συνεχίζεται

- συνεχής

- συνεχώς

- έλεγχος

- ελέγχεται

- ελέγχους

- πυρήνας

- Συσχέτιση

- θα μπορούσε να

- δημιουργία

- κρίσιμης

- κρίσιμος

- κρυπτογραφικό

- κρυπτογράφηση

- κρυπτοσφαιρα

- έθιμο

- πελάτης

- Κυβερνασφάλεια

- ημερομηνία

- κέντρα δεδομένων

- βάση δεδομένων

- Ημερομηνία

- DDoS

- Αποκρυπτογραφώ

- Λήψη Αποφάσεων

- αποφάσεις

- αφιερωμένο

- ορίζεται

- σκάβω

- αποδεικνύουν

- αρνήθηκε

- τμήματα

- ανάπτυξη

- ανάπτυξη

- περιγράφεται

- σχεδιασμένα

- λεπτομερής

- καθέκαστα

- ανίχνευση

- εντοπιστεί

- Ανίχνευση

- αναπτύχθηκε

- προγραμματιστές

- ανάπτυξη

- Ανάπτυξη

- συσκευή

- Συσκευές

- DID

- διαφορετικές

- ψηφιακό

- Ψηφιακά περιουσιακά στοιχεία

- Αποκάλυψη

- διακριτικότητα

- Αναστάτωση

- διακριτή

- διανέμονται

- κατάδυση

- διαποικίληση

- διαφοροποιημένη

- do

- κάνει

- domains

- γίνεται

- διπλασιαστεί

- κάτω

- οδηγείται

- δυο

- κατά την διάρκεια

- δυναμικός

- κάθε

- Νωρίς

- αναδύονται

- υπαλλήλους

- απασχολεί

- δίνει τη δυνατότητα

- κρυπτογραφημένα

- κρυπτογράφηση

- τέλος

- τελειώνει

- επιβάλλω

- ενίσχυση

- Ενισχύει

- ενίσχυση

- εξασφαλίζω

- εξασφαλίζεται

- εξασφαλίζει

- εξασφαλίζοντας

- Ολόκληρος

- εξ ολοκλήρου

- οντότητες

- οντότητα

- λάθη

- ουσία

- εγκαθιδρύω

- εγκατεστημένος

- κ.λπ.

- Even

- Συμβάν

- Κάθε

- παράδειγμα

- παραδείγματα

- εξαίρεση

- εξαιρετικός

- ανταλλαγή

- εκτελέστηκε

- εκτέλεση

- Άσκηση

- ύπαρξη

- υφιστάμενα

- αναμένεται

- εμπειρία

- Δραστηριοτητες

- εξήγησε

- Κακοποιημένα

- εκμετάλλευση

- διερευνήσει

- Εξερευνήθηκε

- εκτενής

- εξωτερικός

- έκτακτη

- γεγονός

- Αποτυχία

- μακριά

- φιλτράρισμα

- φιλτράρισμα

- τελικός

- Τελικά

- ελαττώματα

- Ροές

- Εξής

- Για

- μορφή

- μορφές

- Πλαίσιο

- από

- πλήρως

- Επί πλέον

- κερδίζει

- παράγουν

- παράγεται

- Γένεση

- να πάρει

- δεδομένου

- δίνει

- Ματιά

- Go

- διακυβέρνησης

- gox

- χορηγείται

- εγγύηση

- σιδηροπρίονο

- είχε

- Handles

- υλικού

- βλάψει

- Έχω

- που έχει

- βοήθεια

- βοηθά

- υψηλό προφίλ

- υψηλότερο

- φιλοξενείται

- Πως

- HTTPS

- Οι άνθρωποι

- προσδιορίσει

- Ταυτότητα

- Επαλήθευση ταυτότητας

- ιδεολογία

- VDI

- if

- άμεσος

- αμέσως

- σπουδαιότητα

- σημαντικό

- αδύνατος

- βελτίωση

- in

- περιστατικό

- απάντηση περιστατικού

- Συμπεριλαμβανομένου

- Εισερχόμενος

- εσφαλμένα

- ανεξάρτητος

- ανεξάρτητα

- δείκτες

- ατομικές

- άτομα

- επιρροή

- επηρεάζονται

- πληροφορίες

- Υποδομή

- Πρόσωπα

- παράδειγμα

- ολοκλήρωμα

- ακεραιότητα

- προορίζονται

- εσωτερικός

- Internet

- σε

- εισήγαγε

- συμμετέχουν

- συμμετοχή

- IP

- Διευθύνσεις IP

- απομονωμένος

- απομόνωση

- ISP

- ζήτημα

- θέματα

- IT

- αντικειμένων

- ΤΟΥ

- Διατήρηση

- Κλειδί

- πλήκτρα

- γνωστός

- τοπίο

- Επίθετο

- στρώμα

- οδηγήσει

- που οδηγεί

- Διαρροές

- ελάχιστα

- Καθολικό

- Ledger Live

- Ledger Nano

- Επίπεδο

- μόχλευσης

- Μου αρέσει

- LIMIT

- Περιωρισμένος

- περιορίζοντας

- γραμμή

- LINK

- Λιστα

- ζω

- τοποθεσία

- κλειδωμένη

- κούτσουρο

- ξύλευση

- λογικός

- ματιά

- κοιτάζοντας

- ΦΑΊΝΕΤΑΙ

- χαμηλότερο

- χαμηλότερο επίπεδο

- που

- διατηρήσουν

- Η διατήρηση

- συντήρηση

- Κατασκευή

- διαχείριση

- διαχειρίζεται

- διαχείριση

- διαχειρίζεται

- διαχείριση

- Εντολή

- χειραγώγηση

- Ταχύτητες

- πολοί

- max-width

- ανώτατο όριο

- Ενδέχεται..

- νόημα

- μέσα

- μέτρο

- μέτρα

- μηχανισμούς

- μέλος

- Μέλη

- καταναλωτές

- σχολαστικά

- ενδέχεται να

- εκατομμύριο

- MIM

- νου

- Αποστολή

- Μετριάζω

- μοντέλο

- χρήματα

- Παρακολούθηση

- παρακολούθηση

- περισσότερο

- πλέον

- κίνητρα

- κίνηση

- πολύ

- πολυστρωματικά

- πολλαπλούς

- πρέπει

- αμοιβαίας

- όνομα

- nano

- απαραίτητη

- Ανάγκη

- που απαιτούνται

- δίκτυο

- επισκεψιμότητα δικτύου

- ποτέ

- Νέα

- επόμενη

- Όχι.

- τώρα

- αριθμός

- of

- Παλιά

- on

- Onboard

- μια φορά

- ONE

- συνεχή

- αποκλειστικά

- λειτουργεί

- λειτουργία

- επιχειρήσεων

- λειτουργίες

- φορείς

- απέναντι

- or

- τάξη

- Οργανωμένος

- ΑΛΛΑ

- δικός μας

- περίγραμμα

- επί

- φόρμες

- δική

- μέρος

- μέρη

- εξαρτήματα

- People

- Εκτελέστε

- άδεια

- person

- πρόσωπα

- φυσικός

- αγωγού

- Μέρος

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Σημείο

- Πολιτικές

- δυνατός

- Θέση

- Δημοσιεύσεις

- δυναμικού

- ενδεχομένως

- πρακτικές

- ακριβώς

- έτοιμος

- παρόν

- πρόληψη

- πρόληψη

- Πρόληψη

- προηγούμενος

- αρχή

- προτεραιότητα

- προτεραιότητα

- ιδιωτικός

- ιδιωτικού κλειδιού

- Ιδιωτικά κλειδιά

- διαδικασία

- προχωρήσει

- διαδικασια μας

- Προϊόν

- παραγωγή

- προτείνεται

- προστασία

- προστατεύονται

- προστασία

- πρωτόκολλο

- πρωτόκολλα

- παρέχουν

- προμηθευτής

- Παρόχους υπηρεσιών

- χορήγηση

- βάζω

- ποιότητα

- ποσότητα

- σειρά

- ΣΠΑΝΙΟΣ

- Ανάγνωση

- έτοιμος

- σε πραγματικό χρόνο

- λόγους

- αναγνωρίζω

- Ανάκτηση

- ανάκτηση

- μείωση

- σχετικά με

- τακτικά

- Ρυθμιστικές Αρχές

- Σχέσεις

- απελευθερώνουν

- Δελτία

- βασιζόμενοι

- λείψανα

- θυμάμαι

- απόδοση

- ζητήσει

- αιτήματα

- απαιτούν

- απαιτείται

- Απαιτεί

- ελαστικός

- πόρος

- Υποστηρικτικό υλικό

- εκείνοι

- Απάντηση

- απάντησης

- απαντήσεις

- αποκατάσταση

- αποκατασταθεί

- αποκατάσταση

- περιορίζοντας

- ανασκόπηση

- δικαιώματα

- αυστηρός

- Κίνδυνος

- κινδύνους

- εύρωστος

- Ρόλος

- ρόλους

- κανόνες

- τρέξιμο

- s

- προστατεύεται

- διασφαλίσεις

- ασφάλεια

- Κλίμακα

- σενάρια

- αδιάλειπτη

- Μυστικό

- μυστικά

- Τμήμα

- προστατευμένο περιβάλλον

- ασφάλεια

- Έλεγχοι ασφαλείας

- Μέτρα ασφαλείας

- κινδύνους ασφάλειας

- σπόρος

- ευαίσθητος

- Σειρές

- υπηρεσία

- πάροχοι υπηρεσιών

- Υπηρεσίες

- σειρά

- σχήματα

- Κοινοποίηση

- Μερίδια

- θα πρέπει να

- παρουσιάζεται

- σημαντικός

- σημαντικά

- απλά

- ενιαίας

- Sites

- κατάσταση

- καταστάσεων

- Φέτα

- So

- λογισμικό

- εξαρτήματα λογισμικού

- λύση

- Λύσεις

- μερικοί

- συγκεκριμένες

- ειδικά

- ειδικότητες

- στάδια

- σταθεί

- ξεκινά

- Stax

- παραμονή

- Ακόμη

- Στρατηγική

- Ενισχύει

- Αυστηρός

- προσπαθώ

- δομή

- τέτοιος

- προμήθεια

- αλυσίδας εφοδιασμού

- Επιφάνεια

- ύποπτος

- σύστημα

- συστήματα

- ανυψωτήρ

- Πάρτε

- λαμβάνεται

- στόχος

- ομάδες

- τεχνικές

- από

- Ευχαριστώ

- ότι

- Η

- τους

- Τους

- Εκεί.

- Αυτοί

- αυτοί

- αυτό

- εκείνοι

- απειλή

- απειλές

- τρία

- Μέσω

- Ετσι

- έκδοση εισιτηρίων

- Δεμένος

- σφικτά

- ώρα

- προς την

- μαζι

- κορυφή

- τροχιά

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- Διαφάνεια

- Προσπάθησα

- Εμπιστευθείτε

- Έμπιστος

- δύο

- τύποι

- τελικός

- ανεξουσιοδότητος

- θεμέλια

- κατανόηση

- απίθανος

- μέχρι

- Ενημέρωση

- ενημερώσεις

- επάνω σε

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- Η εμπειρία χρήστη

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- επικύρωση

- επικυρωτές

- αξία

- ποικιλία

- διάφορα

- Επαλήθευση

- επαληθεύει

- επαληθεύοντας

- μέσω

- ετοιμότητα

- Πραγματικός

- ζωτικής σημασίας

- τόμος

- Θέματα ευπάθειας

- ευπάθεια

- walk

- Τρόπος..

- we

- ιστός

- Εφαρμογή Web

- Web3

- πολύ γνωστό

- Τι

- πότε

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- ευρύς

- Ευρύ φάσμα

- θα

- με

- εντός

- χωρίς

- Εργασία

- παγκόσμιας κλάσης

- Έγραψε

- ακόμη

- Εσείς

- Σας

- zephyrnet