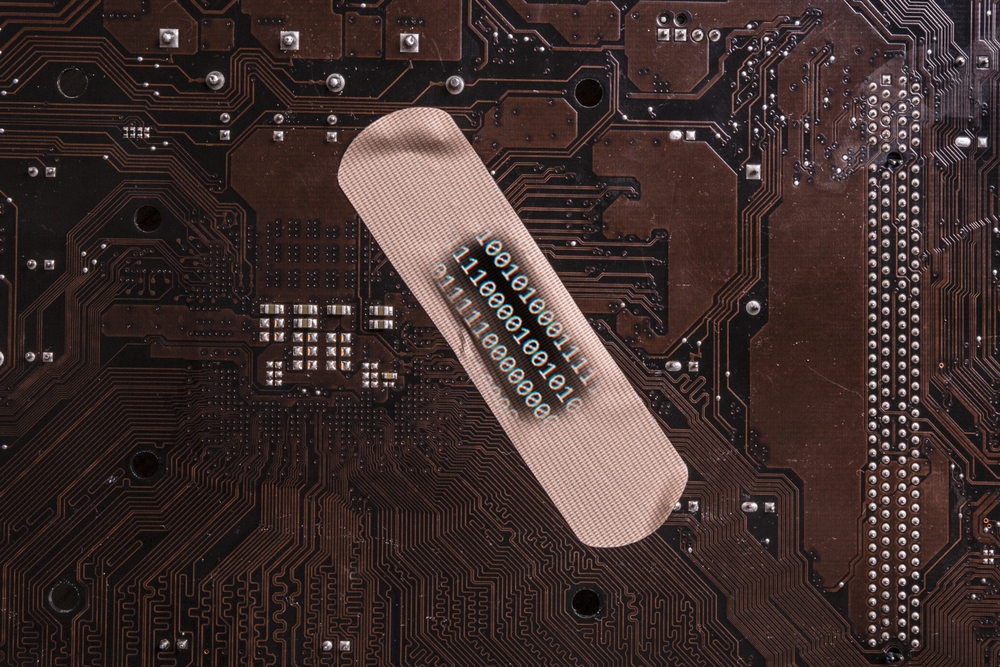

Η JetBrains έχει επιδιορθώσει μια κρίσιμη ευπάθεια ασφαλείας στον διακομιστή TeamCity On-Premises που μπορεί να επιτρέψει σε μη επιβεβαιωμένους απομακρυσμένους εισβολείς να αποκτήσουν τον έλεγχο ενός διακομιστή που επηρεάζεται και να τον χρησιμοποιήσουν για να εκτελέσουν περαιτέρω κακόβουλη δραστηριότητα στο περιβάλλον ενός οργανισμού.

Το TeamCity είναι μια πλατφόρμα διαχείρισης κύκλου ζωής ανάπτυξης λογισμικού (SDLC) που περίπου 30,000 οργανισμοί — συμπεριλαμβανομένων πολλών μεγάλων εμπορικών σημάτων όπως η Citibank, η Nike και η Ferrari — χρησιμοποιούν για την αυτοματοποίηση των διαδικασιών κατασκευής, δοκιμής και ανάπτυξης λογισμικού. Ως εκ τούτου, φιλοξενεί δεκάδες δεδομένα που μπορεί να είναι χρήσιμα για τους εισβολείς, συμπεριλαμβανομένου του πηγαίου κώδικα και των πιστοποιητικών υπογραφής, και επίσης θα μπορούσαν να επιτρέψουν την παραβίαση του λογισμικού μεταγλωττισμένων εκδόσεων ή των διαδικασιών ανάπτυξης.

Το ελάττωμα, παρακολουθείται ως CVE-2024-23917, παρουσιάζει την αδυναμία CWE-288, η οποία είναι μια παράκαμψη ελέγχου ταυτότητας χρησιμοποιώντας μια εναλλακτική διαδρομή ή κανάλι. Η JetBrains εντόπισε το ελάττωμα στις 19 Ιανουαρίου. επηρεάζει όλες τις εκδόσεις από το 2017.1 έως το 2023.11.2 του διακομιστή συνεχούς ενοποίησης και παράδοσης TeamCity On-Premises (CI/CD).

"Εάν γίνει κατάχρηση, το ελάττωμα μπορεί να επιτρέψει σε έναν εισβολέα χωρίς έλεγχο ταυτότητας με πρόσβαση HTTP(S) σε έναν διακομιστή TeamCity να παρακάμψει τους ελέγχους ελέγχου ταυτότητας και να αποκτήσει διαχειριστικό έλεγχο αυτού του διακομιστή TeamCity", έγραψε ο Daniel Gallo της TeamCity. σε μια ανάρτηση ιστολογίου που περιγράφει λεπτομερώς το CVE-2024-23917, δημοσιεύθηκε νωρίτερα αυτή την εβδομάδα.

Η JetBrains έχει ήδη κυκλοφορήσει μια ενημέρωση που αντιμετωπίζει την ευπάθεια, το TeamCity On-Premises έκδοση 2023.11.3, και επιδιορθώθηκε επίσης οι δικοί της διακομιστές TeamCity Cloud. Η εταιρεία επαλήθευσε επίσης ότι οι δικοί της διακομιστές δεν δέχτηκαν επίθεση.

TeamCity's History of Exploitation

Πράγματι, τα ελαττώματα του TeamCity On-Premises δεν πρέπει να ληφθούν σοβαρά υπόψη, καθώς το τελευταίο σημαντικό ελάττωμα που ανακαλύφθηκε στο προϊόν προκάλεσε έναν παγκόσμιο εφιάλτη ασφαλείας όταν διάφοροι φορείς που χρηματοδοτήθηκαν από το κράτος το στόχευσαν για να εμπλακούν σε μια σειρά κακόβουλων συμπεριφορών.

Σε αυτήν την περίπτωση, ένα δημόσιο proof-of-concept (PoC) εκμετάλλευση για ένα κρίσιμο σφάλμα απομακρυσμένης εκτέλεσης κώδικα (RCE) που παρακολουθείται ως CVE-2023-42793 — που βρέθηκε από την JetBrains και διορθώθηκε τον περασμένο Σεπτ. 30 — προκλήθηκε σχεδόν άμεση εκμετάλλευση από δύο ομάδες απειλών που υποστηρίζονται από το κράτος της Βόρειας Κορέας που παρακολουθούνται από τη Microsoft ως Diamond Sleet και Onyx Sleet. Οι ομάδες εκμεταλλεύτηκε το ελάττωμα να ρίχνουν κερκόπορτες και άλλα εμφυτεύματα για τη διεξαγωγή ενός ευρέος φάσματος κακόβουλων δραστηριοτήτων, συμπεριλαμβανομένης της κατασκοπείας στον κυβερνοχώρο, της κλοπής δεδομένων και των επιθέσεων με οικονομικά κίνητρα.

Στη συνέχεια, τον Δεκέμβριο, το APT29 (γνωστός και ως CozyBear, οι Dukes, Midnight Blizzard, ή Nobelium), το περιβόητο Ρωσική ομάδα απειλών πίσω από το hack του SolarWinds του 2020, επίσης επιτέθηκε στο ελάττωμα. Στη δραστηριότητα που παρακολουθεί η CISA, το FBI και η NSA, μεταξύ άλλων, το APT σφυροκόπησε ευάλωτους διακομιστές, χρησιμοποιώντας τους για αρχική πρόσβαση για κλιμάκωση προνομίων, πλευρική κίνηση, ανάπτυξη πρόσθετων θυρών και λήψη άλλων μέτρων για να εξασφαλίσει μόνιμη και μακροπρόθεσμη πρόσβαση σε παραβιασμένα περιβάλλοντα δικτύου.

Συνιστάται ενημέρωση ή εναλλακτικός μετριασμός

Ελπίζοντας να αποφύγει ένα παρόμοιο σενάριο με το πιο πρόσφατο ελάττωμά του, η JetBrains προέτρεψε οποιονδήποτε έχει επηρεασμένα προϊόντα στο περιβάλλον του να ενημερώσει αμέσως την ενημερωμένη έκδοση.

Εάν αυτό δεν είναι δυνατό, η JetBrains κυκλοφόρησε επίσης μια προσθήκη ενημερωμένης έκδοσης κώδικα ασφαλείας που είναι διαθέσιμη για λήψη και μπορεί να εγκατασταθεί στις εκδόσεις TeamCity 2017.1 έως 2023.11.2 που θα διορθώσει το πρόβλημα. Η εταιρεία επίσης αναρτήθηκαν οδηγίες εγκατάστασης στο διαδίκτυο για την προσθήκη για να βοηθήσει τους πελάτες να μετριάσουν το πρόβλημα.

Η TeamCity τόνισε ωστόσο ότι η προσθήκη ενημέρωσης κώδικα ασφαλείας θα αντιμετωπίσει μόνο την ευπάθεια και δεν θα παρέχει άλλες επιδιορθώσεις, επομένως συνιστάται στους πελάτες να εγκαταστήσουν την πιο πρόσφατη έκδοση του TeamCity On-Premises «για να επωφεληθούν από πολλές άλλες ενημερώσεις ασφαλείας», έγραψε ο Gallo.

Επιπλέον, εάν ένας οργανισμός έχει επηρεασμένο διακομιστή που είναι δημόσια προσβάσιμος μέσω του Διαδικτύου και δεν μπορεί να κάνει κανένα από αυτά τα βήματα μετριασμού, η JetBrains συνέστησε να γίνει προσβάσιμος ο διακομιστής μέχρι να μετριαστεί το ελάττωμα.

Λαμβάνοντας υπόψη την ιστορία της εκμετάλλευσης όταν πρόκειται για σφάλματα TeamCity, η ενημέρωση κώδικα είναι ένα απαραίτητο και κρίσιμο πρώτο βήμα που πρέπει να κάνουν οι οργανισμοί για να χειριστούν το ζήτημα, παρατηρεί ο Brian Contos, CSO της Sevco Security. Ωστόσο, δεδομένου ότι ενδέχεται να υπάρχουν διακομιστές που αντιμετωπίζουν το Διαδίκτυο και τους οποίους μια εταιρεία έχει χάσει τα ίχνη τους, προτείνει ότι ενδέχεται να χρειαστεί να ληφθούν περαιτέρω βήματα για να κλειδώσει πιο σταθερά ένα περιβάλλον πληροφορικής.

"Είναι αρκετά δύσκολο να υπερασπιστείς την επιφάνεια επίθεσης που γνωρίζεις, αλλά καθίσταται αδύνατο όταν υπάρχουν ευάλωτοι διακομιστές που δεν εμφανίζονται στο απόθεμα στοιχείων πληροφορικής σου", λέει ο Contos. «Μόλις ληφθεί μέριμνα για την επιδιόρθωση, οι ομάδες ασφαλείας πρέπει να στρέψουν την προσοχή τους σε μια πιο μακροπρόθεσμη, πιο βιώσιμη προσέγγιση για τη διαχείριση ευπάθειας».

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/vulnerabilities-threats/patch-critical-teamcity-bug-server-takeover

- :έχει

- :είναι

- :δεν

- $UP

- 000

- 1

- 11

- 19

- 2017

- 2020

- 2023

- 30

- 7

- a

- Σχετικα

- πρόσβαση

- προσιτός

- δραστηριοτήτων

- δραστηριότητα

- φορείς

- Πρόσθετος

- διεύθυνση

- διευθύνσεις

- διοικητικός

- επηρεαστούν

- aka

- Όλα

- επιτρέπουν

- επιτρέπει

- ήδη

- Επίσης

- εναλλακτική λύση

- μεταξύ των

- an

- και

- κάποιος

- πλησιάζω

- APT

- ΕΙΝΑΙ

- AS

- προσόν

- At

- επίθεση

- εισβολέα

- Επιθέσεις

- προσοχή

- Πιστοποίηση

- αυτοματοποίηση

- διαθέσιμος

- αποφύγετε

- Κερκόπορτες

- BE

- γίνεται

- συμπεριφορά

- πίσω

- όφελος

- Μπλοκ

- μάρκες

- Brian

- Έντομο

- σφάλματα

- χτίζω

- αλλά

- by

- παρακάμψει

- CAN

- ο οποίος

- μεταφέρουν

- περίπτωση

- πιστοποιητικά

- Κανάλι

- έλεγχοι

- Citibank

- Backup

- κωδικός

- έρχεται

- εταίρα

- Συντάχθηκε

- Συμβιβασμένος

- συνεχής

- έλεγχος

- θα μπορούσε να

- κρίσιμης

- κρίσιμος

- Πελάτες

- στον κυβερνοχώρο

- Daniel

- ημερομηνία

- Δεκέμβριος

- διανομή

- παρατάσσω

- ανάπτυξη

- Λεπτομέρεια

- Ανάπτυξη

- Διαμάντι

- ανακάλυψαν

- Don

- κάτω

- κατεβάσετε

- Πτώση

- Νωρίτερα

- είτε

- ενεργοποιήσετε

- ασκούν

- αρκετά

- εξασφαλίζω

- Περιβάλλον

- περιβάλλοντα

- κλιμακώνω

- κατασκοπεία

- εκτέλεση

- Εκμεταλλεύομαι

- εκμετάλλευση

- FBI

- Ferrari

- οικονομικά

- σταθερά

- Όνομα

- σταθερός

- διορθώσεις

- ελάττωμα

- ελαττώματα

- Για

- Βρέθηκαν

- από

- περαιτέρω

- Κέρδος

- δεδομένου

- Παγκόσμιο

- Ομάδα

- σιδηροπρίονο

- σφυρήλατος

- λαβή

- Σκληρά

- he

- βοήθεια

- υψηλά

- ιστορία

- Αρχική

- Ωστόσο

- HTML

- HTTPS

- προσδιορίζονται

- if

- άμεσος

- αμέσως

- αδύνατος

- in

- Συμπεριλαμβανομένου

- αρχικός

- εγκαθιστώ

- εγκατάσταση

- εγκατασταθεί

- ολοκλήρωση

- Internet

- απογραφή

- isn

- ζήτημα

- IT

- ΤΟΥ

- Ιανουάριος

- jpg

- Ξέρω

- Κορεάτικα

- Επίθετο

- αργότερο

- κύκλος ζωής

- αβασάνιστα

- Μου αρέσει

- lock

- μακροπρόθεσμος

- έχασε

- που

- μεγάλες

- κακόβουλο

- διαχείριση

- πολοί

- Ενδέχεται..

- Microsoft

- Μετριάζω

- μείωση

- περισσότερο

- κίνητρα

- μετακινήσετε

- πρέπει

- Κοντά

- απαραίτητος

- Ανάγκη

- δίκτυο

- NIKE

- nist

- Βόρειος

- διαβόητος

- τώρα

- nos

- Παρατηρεί

- of

- on

- μια φορά

- διαδικτυακά (online)

- αποκλειστικά

- Όνυχας

- or

- επιχειρήσεις

- οργανώσεις

- ΑΛΛΑ

- Άλλα

- έξω

- επί

- δική

- Patch

- Διόρθωση

- μονοπάτι

- Εκτελέστε

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- συνδέω

- PoC

- δυνατός

- Θέση

- δώρα

- προνόμια

- Διεργασίες

- Προϊόν

- Προϊόντα

- παρέχουν

- δημόσιο

- δημοσίως

- δημοσιεύθηκε

- σειρά

- συνιστάται

- κυκλοφόρησε

- μακρινός

- s

- λέει

- σενάριο

- ασφάλεια

- ασφάλεια patch

- ευπάθεια ασφαλείας

- επτά

- διακομιστής

- Διακομιστές

- διάφοροι

- δείχνουν

- υπογραφή

- παρόμοιες

- So

- λογισμικό

- ανάπτυξη λογισμικού

- SolarWinds

- Πηγή

- πρωτογενής κώδικας

- ΧΟΡΗΓΟΥΜΕΝΟΙ

- Βήμα

- Βήματα

- τέτοιος

- Προτείνει

- Επιφάνεια

- βιώσιμης

- Πάρτε

- λαμβάνεται

- στοχευμένες

- ομάδες

- δοκιμή

- ότι

- Η

- κλοπή

- τους

- Τους

- Εκεί.

- αυτό

- αυτή την εβδομάδα

- εκείνοι

- απειλή

- Μέσω

- προς την

- τροχιά

- ενεργοποιήθηκε

- ΣΤΡΟΦΗ

- δύο

- μέχρι

- Ενημέρωση

- ενημερώσεις

- προέτρεψε

- χρήση

- χρήσιμος

- χρησιμοποιώντας

- διάφορα

- επαληθεύεται

- εκδοχή

- εκδόσεις

- ευπάθεια

- Ευάλωτες

- αδυναμία

- εβδομάδα

- ήταν

- πότε

- Ποιό

- ευρύς

- Ευρύ φάσμα

- θα

- με

- εντός

- Έγραψε

- Εσείς

- Σας

- zephyrnet