Η ομάδα πίσω από ένα εξελιγμένο Trojan απομακρυσμένης πρόσβασης, το SilverRAT, έχει συνδέσμους τόσο με την Τουρκία όσο και με τη Συρία και σχεδιάζει να κυκλοφορήσει μια ενημερωμένη έκδοση του εργαλείου που θα επιτρέπει τον έλεγχο σε παραβιασμένα συστήματα Windows και συσκευές Android.

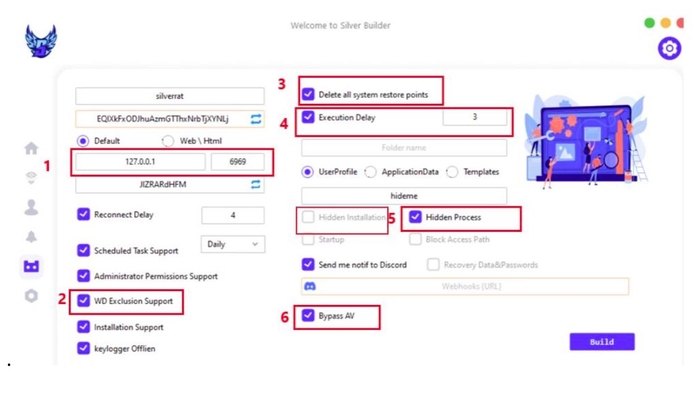

Σύμφωνα με μια ανάλυση απειλών που δημοσιεύθηκε στις 3 Ιανουαρίου, το SilverRAT v1 — το οποίο επί του παρόντος λειτουργεί μόνο σε συστήματα Windows — επιτρέπει τη δημιουργία κακόβουλου λογισμικού για επιθέσεις keylogging και ransomware και περιλαμβάνει καταστρεπτικά χαρακτηριστικά, όπως τη δυνατότητα διαγραφής σημείων επαναφοράς συστήματος, ερευνητές από Cyfirma με έδρα τη Σιγκαπούρη αναφέρουν στην ανάλυσή τους.

Το SilverRAT Builder επιτρέπει διάφορες λειτουργίες

Το SilverRAT δείχνει ότι οι κυβερνοεγκληματικές ομάδες της περιοχής γίνονται πιο εξελιγμένες, σύμφωνα με την ανάλυση της Cyfirma. Η πρώτη έκδοση του SilverRAT, του οποίου ο πηγαίος κώδικας διέρρευσε από άγνωστους ηθοποιούς τον Οκτώβριο, αποτελείται από ένα πρόγραμμα δημιουργίας που επιτρέπει στον χρήστη να κατασκευάσει ένα Trojan απομακρυσμένης πρόσβασης με συγκεκριμένα χαρακτηριστικά.

Τα πιο ενδιαφέροντα χαρακτηριστικά, σύμφωνα με την ανάλυση της Cyfirma, περιλαμβάνουν τη χρήση είτε διεύθυνσης IP είτε ιστοσελίδας για εντολή και έλεγχο, παρακάμψεις για λογισμικό προστασίας από ιούς, τη δυνατότητα διαγραφής σημείων επαναφοράς συστήματος και την καθυστερημένη εκτέλεση ωφέλιμων φορτίων.

Τουλάχιστον δύο παράγοντες απειλής — ο ένας χρησιμοποιεί τη λαβή "Dangerous silver" και ο δεύτερος χρησιμοποιώντας το "Monstermc" — είναι οι προγραμματιστές πίσω από το SilverRAT και ένα προηγούμενο πρόγραμμα, το S500 RAT, σύμφωνα με την ανάλυση της Cyfirma. Οι χάκερ λειτουργούν στο Telegram και μέσω διαδικτυακών φόρουμ όπου πωλούν κακόβουλο λογισμικό ως υπηρεσία, διανέμουν σπασμένα RAT από άλλους προγραμματιστές και προσφέρουν μια ποικιλία άλλων υπηρεσιών. Επιπλέον, έχουν ένα blog και έναν ιστότοπο που ονομάζεται Anonymous Arabic.

«Υπάρχουν δύο άτομα που διαχειρίζονται το SilverRAT», λέει ο Rajhans Patel, ερευνητής απειλών στη Cyfirma. "Μπορέσαμε να συγκεντρώσουμε φωτογραφικά στοιχεία ενός από τους προγραμματιστές."

Ξεκινώντας από Φόρουμ

Η ομάδα πίσω από το κακόβουλο λογισμικό, που ονομάζεται Anonymous Arabic, είναι ενεργή σε φόρουμ της Μέσης Ανατολής, όπως το Turkhackteam, 1877, και τουλάχιστον ένα ρωσικό φόρουμ.

Εκτός από την ανάπτυξη του SilverRAT, οι προγραμματιστές του ομίλου προσφέρουν κατανεμημένες επιθέσεις άρνησης υπηρεσίας (DDoS) κατά παραγγελία, λέει ο Koushik Pal, ερευνητής απειλών στην ομάδα της Cyfirma Research.

«Παρατηρήσαμε κάποια δραστηριότητα από τους Anonymous Arabic από τα τέλη Νοεμβρίου 2023», λέει. «Είναι γνωστό ότι χρησιμοποιούν ένα botnet που διαφημίζεται στο Telegram, γνωστό ως «BossNet» για τη διεξαγωγή επιθέσεων DDOS σε μεγάλες οντότητες».

Ενώ το τοπίο απειλών στη Μέση Ανατολή κυριαρχείται από τις κρατικές και κρατικές υποστηρικτικές ομάδες χάκερ στο Ιράν και το Ισραήλ, εγχώριες ομάδες όπως οι Anonymous Arabic συνεχίζουν να κυριαρχούν στις αγορές εγκλήματος στον κυβερνοχώρο. Η συνεχής ανάπτυξη εργαλείων όπως το SilverRAT αναδεικνύει τη δυναμική φύση των υπόγειων αγορών στην περιοχή.

Το ταμπλό SilverRAT για την κατασκευή trojans. Πηγή: Cyfirma

Οι ομάδες hacking στη Μέση Ανατολή τείνουν να είναι αρκετά ποικίλες, λέει η Sarah Jones, αναλύτρια έρευνας πληροφοριών για απειλές στον κυβερνοχώρο στην εταιρεία διαχείρισης ανίχνευσης και απόκρισης Critical Start, η οποία προειδοποίησε ότι μεμονωμένες ομάδες hacking εξελίσσονται συνεχώς και η γενίκευση των χαρακτηριστικών τους μπορεί να είναι προβληματική.

«Το επίπεδο της τεχνικής πολυπλοκότητας ποικίλλει πολύ μεταξύ των ομάδων στη Μέση Ανατολή», λέει. «Ορισμένοι φορείς που υποστηρίζονται από το κράτος διαθέτουν προηγμένες δυνατότητες, ενώ άλλοι βασίζονται σε απλούστερα εργαλεία και τεχνικές».

A Gateway Through Game Hacks

Από τα ταυτοποιημένα μέλη της ομάδας Anonymous Arabic, τουλάχιστον ένα είναι πρώην χάκερ παιχνιδιών, σύμφωνα με στοιχεία που συγκέντρωσαν ερευνητές της Cyfirma, όπως το προφίλ στο Facebook, το κανάλι YouTube και οι αναρτήσεις στα μέσα κοινωνικής δικτύωσης ενός από τους χάκερ — ενός άνδρα στις αρχές των 20 ετών που ζει στη Δαμασκό της Συρίας και άρχισε να κάνει hacking ως έφηβος.

Το προφίλ των νεαρών χάκερ που κόβουν τα δόντια τους βρίσκοντας εκμεταλλεύσεις για παιχνίδια ξεπερνά την κοινότητα των hacking στη Μέση Ανατολή. Οι έφηβοι που ξεκινούν τη σταδιοδρομία τους στο hacking δημιουργώντας hacks gaming ή εξαπολύοντας επιθέσεις denial-of-service εναντίον συστημάτων παιχνιδιών έχει γίνει τάση. Arion Kurtaj, μέλος του η ομάδα Lapsus$, ξεκίνησε ως χάκερ του Minecraft και αργότερα προχώρησε σε στόχους hacking όπως η Microsoft, η Nvidia και η εταιρεία παραγωγής παιχνιδιών Rockstar.

«Μπορούμε να δούμε μια παρόμοια τάση με τον προγραμματιστή του SilverRAT», λέει ο Rajhans Patel, ερευνητής απειλών της Cyfirma, προσθέτοντας στην ανάλυση απειλών: «Η ανασκόπηση των προηγούμενων αναρτήσεων του προγραμματιστή αποκαλύπτει ένα ιστορικό προσφοράς διαφόρων παιχνιδιών shooter πρώτου προσώπου (FPS). hacks και mods."

Το Συμβούλιο Αναθεώρησης Ασφάλειας στον Κυβερνοχώρο (CSRB) του Υπουργείου Εσωτερικής Ασφάλειας των ΗΠΑ, το οποίο διεξάγει μεταθανάτιες αναλύσεις σημαντικών εισβολών, εντόπισε τη συνεχιζόμενη γραμμή από ανήλικους χάκερ σε επιχειρήσεις εγκληματιών στον κυβερνοχώρο ως υπαρξιακό κίνδυνο. Οι κυβερνήσεις και οι ιδιωτικοί οργανισμοί θα πρέπει να εφαρμόσουν ολιστικά προγράμματα για τον αναπροσανατολισμό των ανηλίκων μακριά από το έγκλημα στον κυβερνοχώρο, σύμφωνα με το CSRB την ανάλυσή της για την επιτυχία της ομάδας Lapsus$ να επιτεθεί σε «μερικές από τις εταιρείες με τους πιο πόρους και καλά προστατευμένες στον κόσμο».

Ωστόσο, οι νέοι προγραμματιστές και οι έφηβοι που γνωρίζουν την τεχνολογία συχνά βρίσκουν και άλλους τρόπους να εισέλθουν στο κύκλωμα των εγκληματιών στον κυβερνοχώρο, λέει ο Jones της Critical Start.

«Οι χάκερ, όπως κάθε ομάδα πληθυσμού, είναι διαφορετικά άτομα με ποικίλα κίνητρα, δεξιότητες και προσεγγίσεις», λέει. «Ενώ ορισμένοι χάκερ μπορεί να ξεκινήσουν με hacks παιχνιδιών και να προχωρήσουν σε πιο σοβαρά εργαλεία και τεχνικές, συχνά διαπιστώνουμε ότι οι εγκληματίες του κυβερνοχώρου τείνουν να στοχεύουν βιομηχανίες και χώρες με ασθενέστερη άμυνα στον κυβερνοχώρο».

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/cyberattacks-data-breaches/syrian-threat-group-peddles-destructive-silverrat

- :έχει

- :είναι

- :που

- 2023

- 7

- a

- ικανότητα

- Ικανός

- πρόσβαση

- Σύμφωνα με

- ενεργός

- δραστηριότητα

- φορείς

- προσθήκη

- Επιπλέον

- διεύθυνση

- προηγμένες

- κατά

- επιτρέπουν

- επιτρέπει

- μεταξύ των

- an

- ανάλυση

- αναλυτής

- και

- android

- ανώνυμος

- προστασίας από ιούς

- κάθε

- προσεγγίσεις

- αραβικός

- ΕΙΝΑΙ

- AS

- At

- Επιθετικός

- Επιθέσεις

- μακριά

- BE

- γίνονται

- να γίνει

- ήταν

- πίσω

- είναι

- Μπλοκ

- επιτροπή

- και οι δύο

- botnet

- Builder

- Κτίριο

- by

- που ονομάζεται

- CAN

- δυνατότητες

- σταδιοδρομία

- Κανάλι

- χαρακτηριστικά

- κωδικός

- κοινότητα

- Εταιρείες

- Συμβιβασμένος

- Διεξαγωγή

- συμπεριφέρεται

- αποτελείται

- συνεχώς

- κατασκευάσει

- ΣΥΝΕΧΕΙΑ

- συνεχίζοντας

- έλεγχος

- χώρες

- Ραγισμένο

- δημιουργία

- κρίσιμης

- CSRB

- Τη στιγμή

- Τομή

- στον κυβερνοχώρο

- εγκλήματος στον κυβερνοχώρο

- ΚΥΒΕΡΝΟΕΓΚΛΗΜΑΤΙΚΟΣ

- εγκληματίες του κυβερνοχώρου

- ΚΙΝΔΥΝΟΣ

- Επικίνδυνες

- ταμπλό

- ημερομηνία

- DDoS

- Καθυστέρηση

- Ζήτηση

- Τμήμα

- Υπουργείο Εσωτερικής Ασφάλειας

- Ανίχνευση

- Εργολάβος

- προγραμματιστές

- Ανάπτυξη

- Συσκευές

- διανέμω

- διανέμονται

- διάφορα

- Επικρατώ

- κυριαρχούσε

- μεταγλωττισμένο

- δυναμικός

- Νωρίς

- Ανατολή

- ανατολικό

- είτε

- επιχειρήσεις

- οντότητες

- απόδειξη

- εξελίσσεται

- εκτέλεση

- υπαρξιακός

- εκμεταλλεύεται

- Χαρακτηριστικά

- Εύρεση

- εύρεση

- Εταιρεία

- Όνομα

- Για

- Πρώην

- Φόρουμ

- φόρουμ

- Βρέθηκαν

- fps

- από

- παιχνίδι

- Games

- τυχερών παιχνιδιών

- πύλη

- συγκεντρώνουν

- συγκεντρώθηκαν

- Κυβέρνηση

- σε μεγάλο βαθμό

- Group

- Ομάδα

- χάκερ

- χάκερ

- hacking

- αμυχές

- λαβή

- Έχω

- he

- Επισημάνετε

- του

- ιστορία

- ολιστική

- πατρίδα

- Εσωτερικής Ασφάλειας

- HTTPS

- προσδιορίζονται

- εικόνα

- in

- περιλαμβάνουν

- περιλαμβάνει

- Συμπεριλαμβανομένου

- ατομικές

- άτομα

- βιομηχανίες

- Νοημοσύνη

- ενδιαφέρον

- σε

- IP

- Διεύθυνση IP

- Ιράν

- Ισραήλ

- Ιανουάριος

- jones

- jpg

- γνωστός

- τοπίο

- large

- Αργά

- αργότερα

- δρομολόγηση

- ελάχιστα

- Επίπεδο

- Μου αρέσει

- ΣΥΝΔΕΣΜΟΙ

- ζωές

- μεγάλες

- κατασκευαστής

- malware

- άνδρας

- διαχειρίζεται

- διαχείριση

- αγορές

- Ενδέχεται..

- μέλος

- Μέλη

- Microsoft

- Μέσο

- Μέση Ανατολή

- Minecraft

- περισσότερο

- πλέον

- κίνητρα

- μετακινήσετε

- μετακινηθεί

- Φύση

- Νοέμβριος

- Nvidia

- Οκτώβριος

- of

- προσφορά

- προσφορά

- συχνά

- on

- ONE

- συνεχή

- διαδικτυακά (online)

- αποκλειστικά

- λειτουργούν

- or

- οργανώσεις

- ΑΛΛΑ

- Άλλα

- έξω

- επί

- People

- αγωγού

- Μέρος

- φώναξε

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σημεία

- πληθυσμός

- έχουν

- Δημοσιεύσεις

- προηγούμενος

- ιδιωτικός

- προβληματικός

- Προφίλ ⬇️

- Πρόγραμμα

- Προγραμματιστές

- Προγράμματα

- δημοσιεύθηκε

- βάζω

- αρκετά

- ransomware

- Επιθέσεις Ransomware

- ΑΡΟΥΡΑΙΟΣ

- διευθύνω πάλιν

- περιοχή

- απελευθερώνουν

- βασίζονται

- μακρινός

- απομακρυσμένη πρόσβαση

- έρευνα

- ερευνητής

- ερευνητές

- απάντησης

- αποκατασταθεί

- Αποκαλύπτει

- ανασκόπηση

- επανεξέταση

- Rockstar

- ρωσικός

- s

- Ασφάλεια

- λέει

- Δεύτερος

- ασφάλεια

- δείτε

- πωλούν

- σοβαρός

- Υπηρεσίες

- αυτή

- σκοπευτής

- θα πρέπει να

- Δείχνει

- Ασημένιο

- παρόμοιες

- απλούστερη

- αφού

- δεξιότητες

- λογισμικό

- μερικοί

- εξελιγμένα

- επιτήδευση

- Πηγή

- πρωτογενής κώδικας

- συγκεκριμένες

- Εκκίνηση

- ξεκίνησε

- Ξεκινήστε

- επιτυχία

- τέτοιος

- Συρία

- σύστημα

- συστήματα

- στόχος

- στόχους

- Τεχνικός

- τεχνικές

- έφηβος

- εφήβους

- Telegram

- Τείνουν

- ότι

- Η

- ο κόσμος

- τους

- Εκεί.

- αυτοί

- απειλή

- απειλή

- Μέσω

- προς την

- εργαλείο

- εργαλεία

- υπερβαίνει

- τάση

- Trojan

- Turkey

- δύο

- υπόγειος

- άγνωστος

- ενημερώθηκε

- us

- Χρήστες

- χρησιμοποιώντας

- v1

- ποικίλος

- ποικιλία

- διάφορα

- εκδοχή

- ήταν

- τρόπους

- we

- ασθενέστερη

- Ιστοσελίδα : www.example.gr

- ΛΟΙΠΌΝ

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- του οποίου

- παράθυρα

- με

- λειτουργεί

- κόσμος

- νέος

- YouTube

- zephyrnet