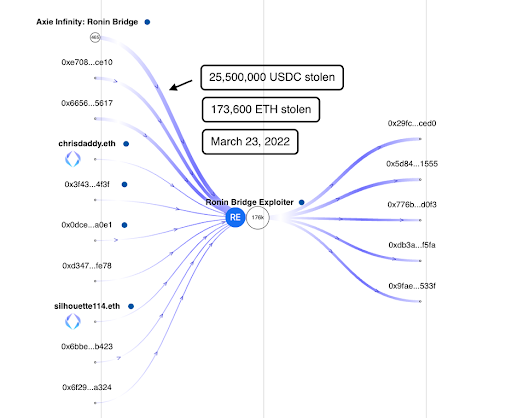

Η γέφυρα Ronin αξιοποιήθηκε για 173 χιλιάδες ETH και 25.5 εκατομμύρια USDC αξίας περίπου 590 εκατομμυρίων δολαρίων σε κρυπτονομίσματα. Το χακάρισμα έλαβε χώρα στις 23 Μαρτίου 2022, αλλά δημοσιοποιήθηκε μόνο από το Ronin Network στις 29 Μαρτίου 2022.

Σε αυτό το άρθρο, θα εξετάσουμε την κίνηση των κλεμμένων κεφαλαίων από τη γέφυρα Ronin στις κύριες διευθύνσεις του Hacker:

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

Η κύρια διεύθυνση του χάκερ ήταν ενεργή την ημέρα της επίθεσης στις 23 Μαρτίου 2022, έως τις 30 Μαρτίου 2022. Σε δύο συναλλαγές, έκλεψε 173,600 ETH και 25,500,000 USDC από το Ronin Network Contract με τον ακόλουθο κατακερματισμό συναλλαγών:

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

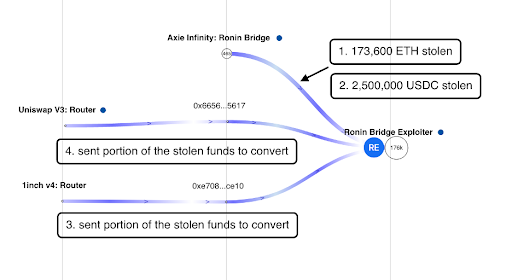

Μια ανασκόπηση των πρώτων συναλλαγών του Χάκερ έδειξε ότι μετά το χακάρισμα, αλληλεπιδρούσε με δύο διευθύνσεις:

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

Αυτές οι δύο διευθύνσεις χρησιμοποιήθηκαν για την ανταλλαγή των κλεμμένων κεφαλαίων μέσω Uniswap και 1inch. Αντάλλαξαν τα κλεμμένα κεφάλαια σε USDC, USDT, DAI και WETH και τα μετέτρεψαν ξανά στη λάσπη της διαδρομής των κεφαλαίων. Αυτές οι δύο διευθύνσεις έστειλαν τα χρήματα που μετατράπηκαν πίσω στην κύρια διεύθυνση Hacker.

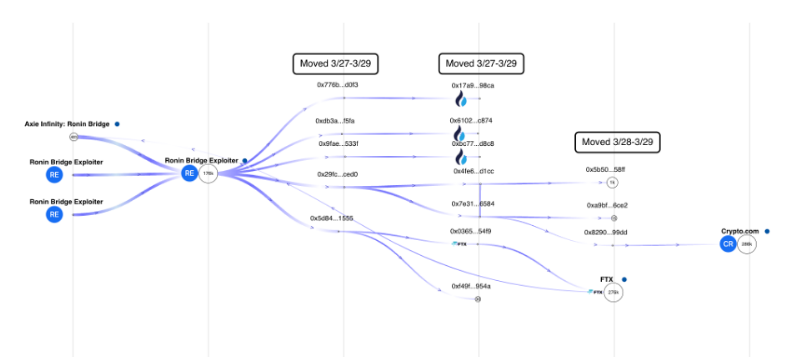

Ο Χάκερ περίμενε τέσσερις ημέρες για να μετακινήσει τα κεφάλαια από το κύριο πορτοφόλι του σε πορτοφόλια κελύφους που χρησίμευαν ως διευθύνσεις διαβίβασης από τις 27 Μαρτίου έως τις 29 Μαρτίου 2022. Στη συνέχεια μετέφερε τα κεφάλαια σε διευθύνσεις που συνδέονται με κεντρικά ανταλλακτήρια, όπως το Huobi και το FTX.

https://www.breadcrumbs.app/reports/1266

Δεδομένου ότι αυτές οι διευθύνσεις ενεργοποιήθηκαν μόνο κατά τη διάρκεια της εισβολής, μπορεί να υποτεθεί ότι πρόκειται για διευθύνσεις που ελέγχονται από τον Χάκερ:

Πρώτο άλμα

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

Δεύτερο άλμα

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

Τρίτο άλμα

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

Η διεύθυνση στο τρίτο hop 0x82906886796d110b7ec4c54f6611fb29128699dd μετέφερε τα κλεμμένα χρήματα σε ένα γνωστό πορτοφόλι Crypto.com: 0x6262998ced04146fa42253a5c0f90

Πού είναι τώρα τα κλεμμένα κεφάλαια;

Παρά την αναφερόμενη κίνηση κεφαλαίων, το μεγαλύτερο μέρος των κλεμμένων κρυπτονομισμάτων εξακολουθεί να βρίσκεται στην αλυσίδα στην κύρια διεύθυνση του Χάκερ. https://monitor.breadcrumbs.app/dashboard/1452/transactions

Μπορεί να αναγνωριστεί ο χάκερ;

Υπάρχει πιθανότητα ο χάκερ να μπορεί να αναγνωριστεί καθώς χρησιμοποίησε κεντρικές ανταλλαγές για να αποσύρει τα κεφάλαια. Οι κεντρικές ανταλλαγές έχουν πολιτικές και προγράμματα Know-Your-Customer πριν από την ενσωμάτωση ενός νέου χρήστη και είναι πιθανό ότι ο Hacker πέρασε από αυτήν τη διαδικασία για να μπορέσει να ανοίξει έναν λογαριασμό σε μια κεντρική ανταλλαγή.

Ωστόσο, υπάρχει επίσης η πιθανότητα ο χάκερ να γνωρίζει τα όρια που έχουν ρυθμιστεί από τα ανταλλακτήρια για να μην ενεργοποιούν ύποπτες δραστηριότητες ή τους περιορισμούς που έχουν τεθεί για μη επαληθευμένους χρήστες κεντρικών ανταλλαγών.

Αυτό το άρθρο δημοσιεύεται στο BitPinas: Παρακολούθηση των κλεμμένων κεφαλαίων από το δίκτυο Ronin χρησιμοποιώντας το Breadcrumbs

Ο ορθοστάτης Παρακολούθηση των κλεμμένων κεφαλαίων από το δίκτυο Ronin χρησιμοποιώντας το Breadcrumbs εμφανίστηκε για πρώτη φορά σε BitPinas.

- Coinsmart. Το καλύτερο ανταλλακτήριο Bitcoin και Crypto στην Ευρώπη.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. ΕΛΕΥΘΕΡΗ ΠΡΟΣΒΑΣΗ.

- CryptoHawk. Ραντάρ Altcoin. Δωρεάν δοκιμή.

- Πηγή: https://bitpinas.com/play-to-earn/tracking-the-stolen-funds-from-ronin-network-using-breadcrumbs/

- "

- 000

- 2022

- Σχετικα

- Λογαριασμός

- ενεργός

- δραστηριότητα

- διεύθυνση

- διευθύνσεις

- άρθρο

- ΓΕΦΥΡΑ

- κεντρική

- αλυσίδα

- σύμβαση

- κρυπτο

- Crypto.com

- cryptocurrencies

- DAI

- ημέρα

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- ETH

- ανταλλαγή

- Χρηματιστήρια

- facebook messenger

- Όνομα

- Εξής

- FTX

- χρήματα

- σιδηροπρίονο

- χάκερ

- χασίσι

- HTTPS

- Huobi

- IT

- γνωστός

- Πιθανός

- που

- Μάρτιος

- Αγγελιαφόρος

- πλέον

- μετακινήσετε

- κίνηση

- δίκτυο

- Επί του σκάφους

- ανοίξτε

- Πολιτικές

- δυνατότητα

- διαδικασια μας

- Προγράμματα

- δημόσιο

- ανασκόπηση

- σειρά

- κέλυφος

- επιτραχήλιο

- κλαπεί

- Telegram

- Μέσω

- Παρακολούθηση

- συναλλαγή

- Συναλλαγές

- Τουίτερ

- Απενεργοποίηση

- USDC

- USDT

- Χρήστες

- Πορτοφόλι

- Πορτοφόλια

- αποσύρω

- αξία

![[Μετά από μακρόχρονη σιωπή] Το Binance διαβεβαιώνει τους χρήστες PH ακολουθώντας τη ζήτηση SEC. Η Google και η Apple καλούνται να ακούσουν όλες τις πλευρές | BitPinas [Μετά από μακρόχρονη σιωπή] Το Binance διαβεβαιώνει τους χρήστες PH ακολουθώντας τη ζήτηση SEC. Η Google και η Apple καλούνται να ακούσουν όλες τις πλευρές | BitPinas](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[Twitter Space Recap] Ο συνιδρυτής της Metasports περιγράφει την παγκόσμια στρατηγική αναβίωσης της Kusho [Twitter Space Recap] Ο συνιδρυτής της Metasports περιγράφει την παγκόσμια στρατηγική αναβίωσης της Kusho](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)