Οι ερευνητές της ESET ανακάλυψαν μια εκστρατεία spearphishing που στόχευε ιαπωνικές πολιτικές οντότητες λίγες εβδομάδες πριν από τις εκλογές της Βουλής των Συμβούλων και στη διαδικασία αποκάλυψαν έναν κλέφτη διαπιστευτηρίων MirrorFace που δεν είχε περιγραφεί προηγουμένως

Οι ερευνητές της ESET ανακάλυψαν μια εκστρατεία spearphishing, η οποία ξεκίνησε τις εβδομάδες που προηγήθηκαν Εκλογή της Ιαπωνικής Βουλής των Συμβούλων τον Ιούλιο του 2022, από την ομάδα APT που παρακολουθεί η ESET Research ως MirrorFace. Η εκστρατεία, την οποία ονομάσαμε Επιχείρηση LiberalFace, στόχευε ιαπωνικές πολιτικές οντότητες. Η έρευνά μας αποκάλυψε ότι τα μέλη ενός συγκεκριμένου πολιτικού κόμματος είχαν ιδιαίτερη εστίαση σε αυτήν την εκστρατεία. Η ESET Research αποκάλυψε λεπτομέρειες σχετικά με αυτήν την καμπάνια και την ομάδα APT πίσω από αυτήν στο Συνέδριο AVAR 2022 στην αρχή αυτού του μήνα.

- Στα τέλη Ιουνίου 2022, η MirrorFace ξεκίνησε μια εκστρατεία, την οποία ονομάσαμε Επιχείρηση LiberalFace, η οποία στόχευε ιαπωνικές πολιτικές οντότητες.

- Τα μηνύματα ηλεκτρονικού ταχυδρομείου sparphishing που περιείχαν το κορυφαίο backdoor LODEINFO της ομάδας στάλθηκαν στους στόχους.

- Το LODEINFO χρησιμοποιήθηκε για την παράδοση πρόσθετου κακόβουλου λογισμικού, τη διείσδυση των διαπιστευτηρίων του θύματος και την κλοπή των εγγράφων και των email του θύματος.

- Ένας μη περιγραφόμενος κλέφτης διαπιστευτηρίων που ονομάσαμε MirrorStealer χρησιμοποιήθηκε στην Επιχείρηση LiberalFace.

- Η ESET Research πραγματοποίησε μια ανάλυση των δραστηριοτήτων μετά τον συμβιβασμό, η οποία υποδηλώνει ότι οι παρατηρούμενες ενέργειες πραγματοποιήθηκαν με μη αυτόματο ή ημιχειροκίνητο τρόπο.

- Λεπτομέρειες σχετικά με αυτήν την καμπάνια κοινοποιήθηκαν στο Συνέδριο AVAR 2022.

Το MirrorFace είναι ένας κινεζόφωνος παράγοντας απειλών που στοχεύει εταιρείες και οργανισμούς με έδρα την Ιαπωνία. Ενώ υπάρχουν κάποιες εικασίες ότι αυτός ο παράγοντας απειλής μπορεί να σχετίζεται με το APT10 (Macnica, Kaspersky), η ESET δεν μπορεί να το αποδώσει σε καμία γνωστή ομάδα APT. Επομένως, το παρακολουθούμε ως ξεχωριστή οντότητα που ονομάσαμε MirrorFace. Συγκεκριμένα, το MirrorFace και το LODEINFO, το ιδιόκτητο κακόβουλο λογισμικό του που χρησιμοποιείται αποκλειστικά κατά στόχων στην Ιαπωνία, έχουν αναφερθεί στοχεύουν μέσα ενημέρωσης, εταιρείες που σχετίζονται με την άμυνα, δεξαμενές σκέψης, διπλωματικούς οργανισμούς και ακαδημαϊκά ιδρύματα. Στόχος του MirrorFace είναι η κατασκοπεία και η διείσδυση αρχείων ενδιαφέροντος.

Αποδίδουμε το Operation LiberalFace στο MirrorFace με βάση αυτούς τους δείκτες:

- Από όσο γνωρίζουμε, το κακόβουλο λογισμικό LODEINFO χρησιμοποιείται αποκλειστικά από τη MirrorFace.

- Οι στόχοι της Επιχείρησης LiberalFace ευθυγραμμίζονται με την παραδοσιακή στόχευση MirrorFace.

- Ένα δείγμα κακόβουλου λογισμικού LODEINFO δεύτερου σταδίου επικοινώνησε με έναν διακομιστή C&C που παρακολουθούμε εσωτερικά ως μέρος της υποδομής MirrorFace.

Ένα από τα email ψαρέματος που στάλθηκαν στην Επιχείρηση LiberalFace ήταν μια επίσημη επικοινωνία από το τμήμα δημοσίων σχέσεων ενός συγκεκριμένου ιαπωνικού πολιτικού κόμματος, που περιείχε αίτημα σχετικά με τις εκλογές της Βουλής των Συμβούλων και φέρεται να στάλθηκε για λογαριασμό ενός εξέχοντος πολιτικού. Όλα τα μηνύματα ηλεκτρονικού ψαρέματος (spearphishing) περιείχαν ένα κακόβουλο συνημμένο που κατά την εκτέλεση ανέπτυξε το LODEINFO στον παραβιασμένο μηχάνημα.

Επιπλέον, ανακαλύψαμε ότι το MirrorFace έχει χρησιμοποιήσει προηγουμένως μη τεκμηριωμένο κακόβουλο λογισμικό, το οποίο ονομάσαμε MirrorStealer, για να κλέψει τα διαπιστευτήρια του στόχου του. Πιστεύουμε ότι είναι η πρώτη φορά που αυτό το κακόβουλο λογισμικό περιγράφεται δημόσια.

Σε αυτό το blogpost, καλύπτουμε τις παρατηρούμενες δραστηριότητες μετά τον συμβιβασμό, συμπεριλαμβανομένων των εντολών C&C που αποστέλλονται στο LODEINFO για την εκτέλεση των ενεργειών. Με βάση ορισμένες δραστηριότητες που εκτελούνται στο επηρεαζόμενο μηχάνημα, πιστεύουμε ότι ο χειριστής του MirrorFace εξέδωσε εντολές στο LODEINFO με μη αυτόματο ή ημιχειροκίνητο τρόπο.

Αρχική πρόσβαση

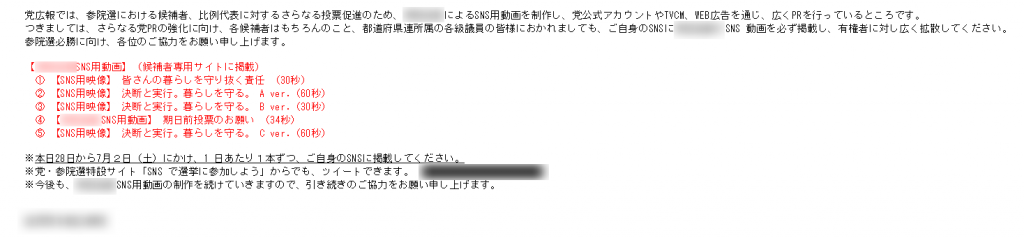

Η MirrorFace ξεκίνησε την επίθεση στις 29 Ιουνίουth, 2022, διανέμει μηνύματα ηλεκτρονικού ψαρέματος (spearphishing) με κακόβουλο συνημμένο στους στόχους. Το θέμα του email ήταν SNS用動画 拡散のお願い (μετάφραση από τη Μετάφραση Google: [Σημαντικό] Αίτημα για διάδοση βίντεο για SNS). Το σχήμα 1 και το σχήμα 2 δείχνουν το περιεχόμενό του.

Υποτίθεται ότι είναι το τμήμα δημοσίων σχέσεων ενός ιαπωνικού πολιτικού κόμματος, το MirrorFace ζήτησε από τους παραλήπτες να διανείμουν τα συνημμένα βίντεο στα δικά τους προφίλ μέσων κοινωνικής δικτύωσης (SNS – Social Network Service) για να ενισχύσουν περαιτέρω το PR του κόμματος και να εξασφαλίσουν τη νίκη στη Βουλή των Συμβούλων. Επιπλέον, το email παρέχει σαφείς οδηγίες σχετικά με τη στρατηγική δημοσίευσης των βίντεο.

Δεδομένου ότι οι εκλογές της Βουλής των Συμβούλων έγιναν στις 10 Ιουλίουth, 2022, αυτό το μήνυμα ηλεκτρονικού ταχυδρομείου δείχνει ξεκάθαρα ότι το MirrorFace αναζήτησε την ευκαιρία να επιτεθεί σε πολιτικές οντότητες. Επίσης, συγκεκριμένο περιεχόμενο στο email υποδηλώνει ότι στοχοποιήθηκαν μέλη ενός συγκεκριμένου πολιτικού κόμματος.

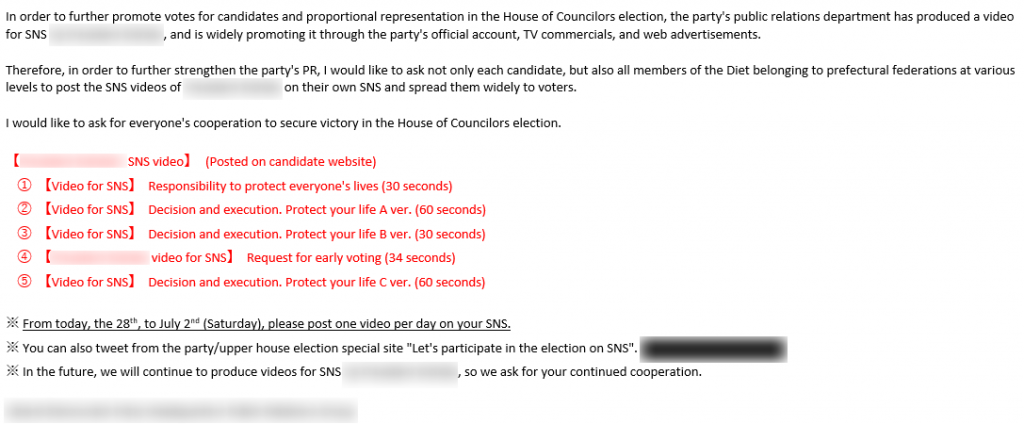

Το MirrorFace χρησιμοποίησε επίσης ένα άλλο email spearphishing στην καμπάνια, όπου είχε τον τίτλο του συνημμένου 【参考】220628発・選挙管理委員会宛文書(添書分).exe (μετάφραση από το Google Translate: [Αναφορά] 220628 Έγγραφα από το Υπουργείο προς την επιτροπή εκλογικής διοίκησης (παράρτημα).exe). Το συνημμένο έγγραφο δόλωμα (που φαίνεται στο Σχήμα 3) αναφέρεται και στην εκλογή της Βουλής των Συμβούλων.

Και στις δύο περιπτώσεις, τα μηνύματα ηλεκτρονικού ταχυδρομείου περιείχαν κακόβουλα συνημμένα με τη μορφή αυτοεξαγόμενων αρχείων WinRAR με παραπλανητικά ονόματα SNS用動画 拡散のお願い.exe (μετάφραση από το Google Translate: Αίτημα για διάδοση βίντεο για SNS.exe) και 【参考】220628発・選挙管理委員会宛文書(添書分).exe (μετάφραση από το Google Translate: [Αναφορά] 220628 Έγγραφα από το Υπουργείο προς την επιτροπή εκλογικής διοίκησης (παράρτημα).exe) αντίστοιχα.

Αυτά τα EXE εξάγουν το αρχειοθετημένο περιεχόμενό τους στο % TEMP% ντοσιέ. Συγκεκριμένα, εξάγονται τέσσερα αρχεία:

- K7SysMon.exe, μια καλοήθης εφαρμογή που αναπτύχθηκε από την K7 Computing Pvt Ltd ευάλωτη σε κλοπή παραγγελιών αναζήτησης DLL

- K7SysMn1.dll, ένας κακόβουλος φορτωτής

- K7SysMon.Exe.db, κρυπτογραφημένο κακόβουλο λογισμικό LODEINFO

- Ένα παραπλανητικό έγγραφο

Στη συνέχεια, το έγγραφο δόλωμα ανοίγει για να εξαπατήσει τον στόχο και να εμφανιστεί καλοήθης. Ως τελευταίο βήμα, K7SysMon.exe εκτελείται το οποίο φορτώνει τον κακόβουλο φορτωτή K7SysMn1.dll έπεσε δίπλα του. Τέλος, ο φορτωτής διαβάζει το περιεχόμενο του K7SysMon.Exe.db, το αποκρυπτογραφεί και μετά το εκτελεί. Σημειώστε ότι αυτή η προσέγγιση παρατηρήθηκε επίσης από την Kaspersky και περιγράφηκε σε αυτές αναφέρουν.

Εργαλειοθήκη

Σε αυτήν την ενότητα, περιγράφουμε το κακόβουλο λογισμικό MirrorFace που χρησιμοποιείται στην Λειτουργία LiberalFace.

LODEINFO

Το LODEINFO είναι μια κερκόπορτα MirrorFace που βρίσκεται υπό συνεχή ανάπτυξη. JPCERT αναφέρθηκε για την πρώτη έκδοση του LODEINFO (v0.1.2), που εμφανίστηκε γύρω στο Δεκέμβριο του 2019. Η λειτουργικότητά του επιτρέπει τη λήψη στιγμιότυπων οθόνης, την καταγραφή πλήκτρων, τη θανάτωση διαδικασιών, την εξαγωγή αρχείων και την εκτέλεση πρόσθετων αρχείων και εντολών. Από τότε, έχουμε παρατηρήσει αρκετές αλλαγές που εισάγονται σε κάθε έκδοση του. Για παράδειγμα, η έκδοση 0.3.8 (την οποία εντοπίσαμε για πρώτη φορά τον Ιούνιο του 2020) πρόσθεσε την εντολή λύτρα (η οποία κρυπτογραφεί καθορισμένα αρχεία και φακέλους) και η έκδοση 0.5.6 (την οποία εντοπίσαμε τον Ιούλιο του 2021) πρόσθεσε την εντολή config, το οποίο επιτρέπει στους χειριστές να τροποποιήσουν τη διαμόρφωσή του που είναι αποθηκευμένη στο μητρώο. Εκτός από την αναφορά του JPCERT που αναφέρθηκε παραπάνω, μια λεπτομερής ανάλυση της κερκόπορτας LODEINFO δημοσιεύθηκε επίσης νωρίτερα αυτό το έτος από Kaspersky.

Στην Επιχείρηση LiberalFace, παρατηρήσαμε χειριστές MirrorFace να χρησιμοποιούν τόσο το κανονικό LODEINFO όσο και αυτό που ονομάζουμε κακόβουλο λογισμικό δεύτερου σταδίου LODEINFO. Το LODEINFO δεύτερου σταδίου μπορεί να διακριθεί από το κανονικό LODEINFO εξετάζοντας τη συνολική λειτουργικότητα. Συγκεκριμένα, το LODEINFO δεύτερου σταδίου δέχεται και εκτελεί δυαδικά αρχεία PE και shellcode εκτός των υλοποιημένων εντολών. Επιπλέον, το δεύτερο στάδιο LODEINFO μπορεί να επεξεργαστεί την εντολή C&C config, αλλά η λειτουργικότητα για την εντολή λύτρα λείπει.

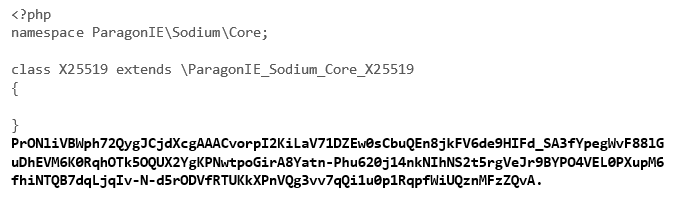

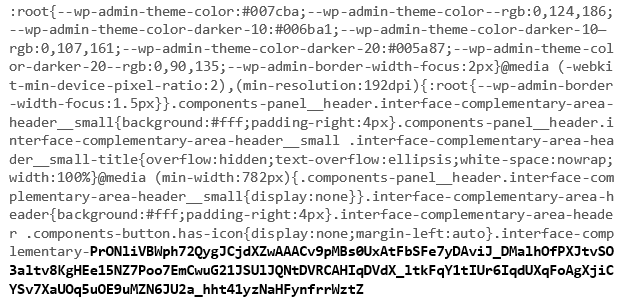

Τέλος, τα δεδομένα που λαμβάνονται από τον διακομιστή C&C διαφέρουν μεταξύ του κανονικού LODEINFO και του δεύτερου σταδίου. Για το δεύτερο στάδιο LODEINFO, ο διακομιστής C&C προσαρτά το τυχαίο περιεχόμενο ιστοσελίδας στα πραγματικά δεδομένα. Δείτε το Σχήμα 4, το Σχήμα 5 και το Σχήμα 6 που απεικονίζει τη διαφορά δεδομένων που ελήφθησαν. Παρατηρήστε ότι το απόσπασμα κώδικα που έχει προηγηθεί διαφέρει για κάθε ληφθείσα ροή δεδομένων από την C&C δεύτερου σταδίου.

MirrorStealer

MirrorStealer, με εσωτερική ονομασία 31558_n.dll από τη MirrorFace, είναι ένας κλέφτης διαπιστευτηρίων. Από όσο γνωρίζουμε, αυτό το κακόβουλο λογισμικό δεν έχει περιγραφεί δημόσια. Γενικά, το MirrorStealer κλέβει διαπιστευτήρια από διάφορες εφαρμογές, όπως προγράμματα περιήγησης και προγράμματα-πελάτες email. Είναι ενδιαφέρον ότι μία από τις στοχευμένες εφαρμογές είναι Ρεβέκκα!, ένα πρόγραμμα-πελάτη ηλεκτρονικού ταχυδρομείου που είναι προς το παρόν διαθέσιμο μόνο στην Ιαπωνία. Όλα τα κλεμμένα διαπιστευτήρια αποθηκεύονται σε %TEMP%31558.txt και δεδομένου ότι το MirrorStealer δεν έχει τη δυνατότητα να εκμεταλλευτεί τα κλεμμένα δεδομένα, εξαρτάται από άλλο κακόβουλο λογισμικό για να το κάνει.

Δραστηριότητες μετά τον συμβιβασμό

Κατά τη διάρκεια της έρευνάς μας, μπορέσαμε να παρατηρήσουμε ορισμένες από τις εντολές που εκδόθηκαν σε παραβιασμένους υπολογιστές.

Αρχική παρατήρηση περιβάλλοντος

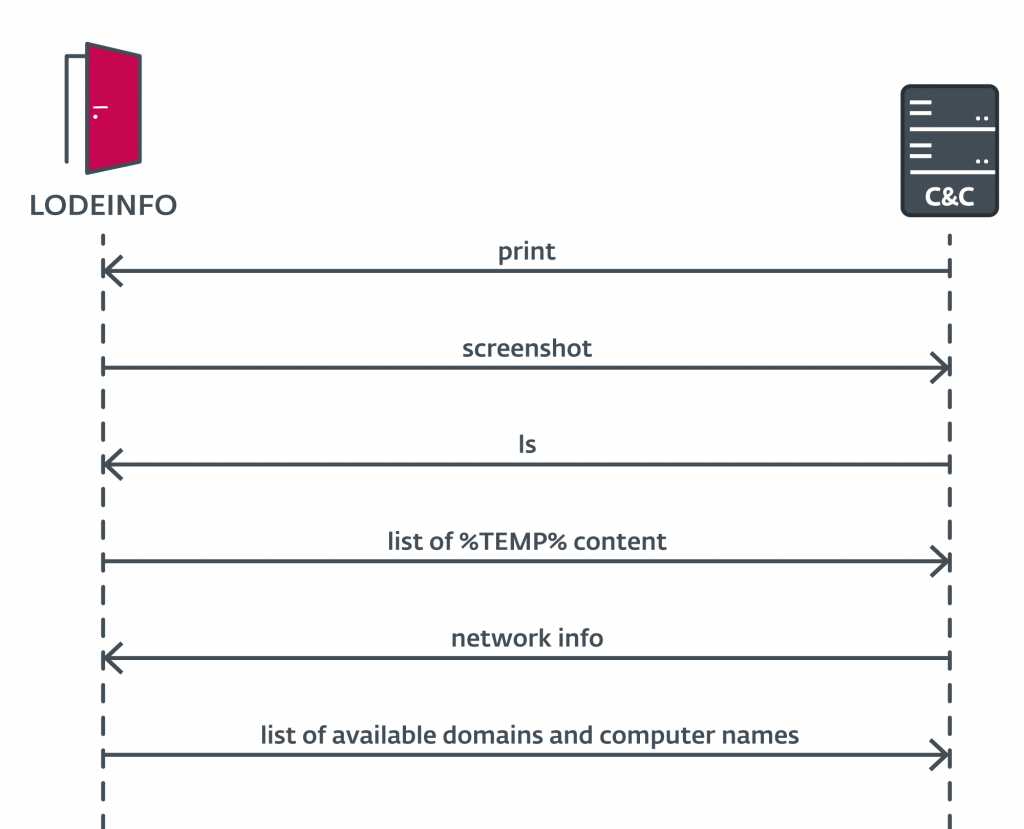

Μόλις το LODEINFO εκτοξεύτηκε στα παραβιασμένα μηχανήματα και είχαν συνδεθεί με επιτυχία στον διακομιστή C&C, ένας χειριστής άρχισε να εκδίδει εντολές (βλ. Εικόνα 7).

Πρώτα, ο χειριστής εξέδωσε μία από τις εντολές LODEINFO, αποτύπωμα, για να καταγράψετε την οθόνη του παραβιασμένου μηχανήματος. Ακολούθησε μια άλλη εντολή, ls, για να δείτε το περιεχόμενο του τρέχοντος φακέλου στον οποίο βρισκόταν το LODEINFO (δηλ. % TEMP%). Αμέσως μετά, ο χειριστής χρησιμοποίησε το LODEINFO για να λάβει πληροφορίες δικτύου εκτελώντας καθαρή προβολή και net view /domain. Η πρώτη εντολή επιστρέφει τη λίστα των υπολογιστών που είναι συνδεδεμένοι στο δίκτυο, ενώ η δεύτερη τη λίστα των διαθέσιμων τομέων.

Κλοπή cookie διαπιστευτηρίων και προγράμματος περιήγησης

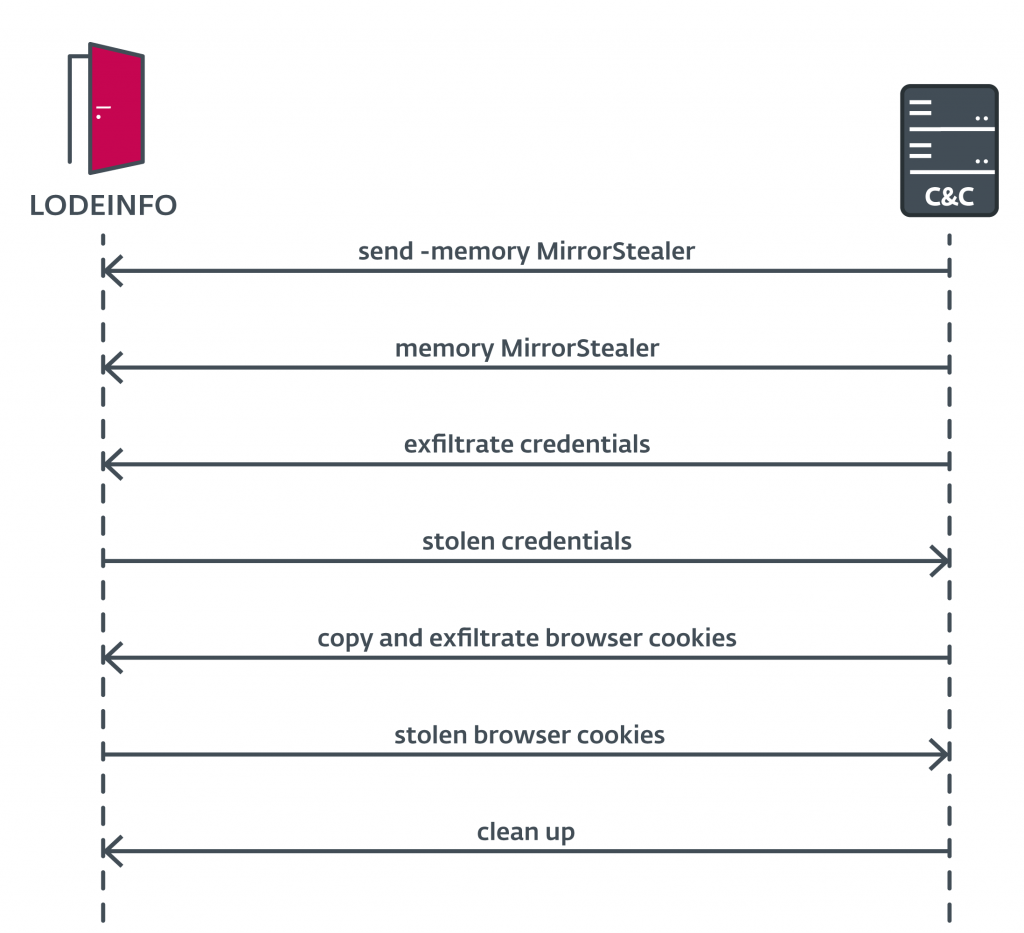

Έχοντας συλλέξει αυτές τις βασικές πληροφορίες, ο χειριστής πέρασε στην επόμενη φάση (βλ. Εικόνα 8).

Εικόνα 8. Ροή εντολών που αποστέλλονται στη LODEINFO για την ανάπτυξη του εργαλείου κλοπής διαπιστευτηρίων, τη συλλογή διαπιστευτηρίων και cookie προγράμματος περιήγησης και την εξαγωγή τους στον διακομιστή C&C

Ο χειριστής εξέδωσε την εντολή LODEINFO αποστολή με την υποεντολή -μνήμη να παραδώσει MirrorStealer κακόβουλο λογισμικό στο μηχάνημα που έχει παραβιαστεί. Η υποεντολή -μνήμη χρησιμοποιήθηκε για να υποδείξει στο LODEINFO να διατηρεί το MirrorStealer στη μνήμη του, που σημαίνει ότι το δυαδικό αρχείο MirrorStealer δεν αποτέθηκε ποτέ στο δίσκο. Στη συνέχεια, η εντολή μνήμη διευθετήθηκε. Αυτή η εντολή έδωσε εντολή στο LODEINFO να πάρει το MirrorStealer, να το εγχύσει στο ωοτοκία cmd.exe επεξεργαστείτε και εκτελέστε το.

Μόλις το MirrorStealer είχε συγκεντρώσει τα διαπιστευτήρια και τα είχε αποθηκεύσει %temp%31558.txt, ο χειριστής χρησιμοποίησε το LODEINFO για την εξαγωγή των διαπιστευτηρίων.

Ο χειριστής ενδιαφέρθηκε επίσης για τα cookies του προγράμματος περιήγησης του θύματος. Ωστόσο, το MirrorStealer δεν διαθέτει τη δυνατότητα να τα συλλέξει. Επομένως, ο χειριστής εξήγαγε τα cookies με μη αυτόματο τρόπο μέσω του LODEINFO. Αρχικά, ο χειριστής χρησιμοποίησε την εντολή LODEINFO dir για να παραθέσετε τα περιεχόμενα των φακέλων % LocalAppData% Δεδομένα χρήστη GoogleChrome και %LocalAppData%MicrosoftEdgeUser Data. Στη συνέχεια, ο χειριστής αντέγραψε όλα τα αναγνωρισμένα αρχεία cookie στο % TEMP% ντοσιέ. Στη συνέχεια, ο χειριστής εξήγαγε όλα τα συλλεγμένα αρχεία cookie χρησιμοποιώντας την εντολή LODEINFO recv. Τέλος, ο χειριστής διέγραψε τα αντιγραμμένα αρχεία cookie από το % TEMP% φάκελο σε μια προσπάθεια να αφαιρέσετε τα ίχνη.

Κλοπή εγγράφων και email

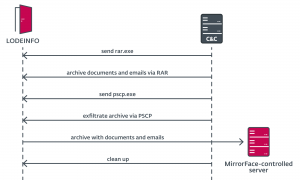

Στο επόμενο βήμα, ο χειριστής διενήργησε έγγραφα διαφόρων ειδών καθώς και αποθήκευσε email (βλ. Εικόνα 9).

Για αυτό, ο χειριστής χρησιμοποίησε πρώτα το LODEINFO για να παραδώσει το αρχείο αρχειοθέτησης WinRAR (rar.exe). Χρησιμοποιώντας rar.exe, ο χειριστής συνέλεξε και αρχειοθέτησε αρχεία ενδιαφέροντος που τροποποιήθηκαν μετά την 2022-01-01 από τους φακέλους %USERPROFILE% και C:$Recycle.Bin. Ο χειριστής ενδιαφέρθηκε για όλα αυτά τα αρχεία με τις επεκτάσεις .εγγραφο*, .ppt*, .xls*, .jtd, .eml, .*xps, να . Pdf.

Παρατηρήστε ότι εκτός από τους κοινούς τύπους εγγράφων, το MirrorFace ενδιαφέρθηκε επίσης για αρχεία με το .jtd επέκταση. Αυτό αντιπροσωπεύει έγγραφα του ιαπωνικού επεξεργαστή κειμένου Ichitaro που αναπτύχθηκε από την JustSystems.

Μόλις δημιουργηθεί το αρχείο, ο χειριστής παρέδωσε το πρόγραμμα-πελάτη Secure Copy Protocol (SCP) από το PuTTY συνεχίζεται (pscp.exe) και στη συνέχεια το χρησιμοποίησε για να εκμεταλλευτεί το αρχείο RAR που μόλις δημιουργήθηκε στον διακομιστή στο 45.32.13[.]180. Αυτή η διεύθυνση IP δεν είχε παρατηρηθεί σε προηγούμενη δραστηριότητα του MirrorFace και δεν είχε χρησιμοποιηθεί ως διακομιστής C&C σε κανένα κακόβουλο λογισμικό LODEINFO που έχουμε παρατηρήσει. Αμέσως μετά την εξαγωγή του αρχείου, ο χειριστής διαγράφηκε rar.exe, pscp.exe, και το αρχείο RAR για να καθαρίσετε τα ίχνη της δραστηριότητας.

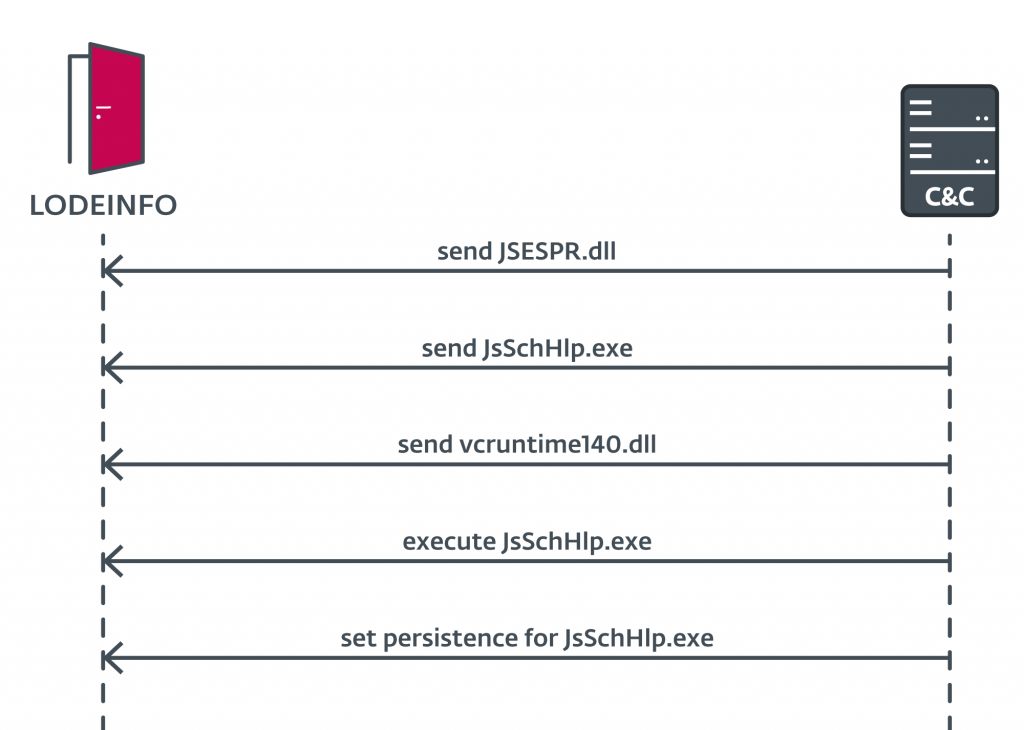

Ανάπτυξη δεύτερου σταδίου LODEINFO

Το τελευταίο βήμα που παρατηρήσαμε ήταν η παράδοση του δεύτερου σταδίου LODEINFO (βλ. Εικόνα 10).

Εικόνα 10. Ροή εντολών που αποστέλλονται στο LODEINFO για την ανάπτυξη του δεύτερου σταδίου LODEINFO

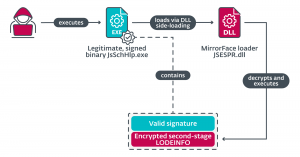

Ο χειριστής παρέδωσε τα ακόλουθα δυαδικά αρχεία: JSESPR.dll, JsSchHlp.exe, να vcruntime140. dll στο παραβιασμένο μηχάνημα. Το πρωτότυπο JsSchHlp.exe είναι μια καλοήθης εφαρμογή υπογεγραμμένη από την JUSTSYSTEMS CORPORATION (κατασκευαστές του προαναφερθέντος ιαπωνικού επεξεργαστή κειμένου, Ichitaro). Ωστόσο, σε αυτήν την περίπτωση ο χειριστής του MirrorFace έκανε κατάχρηση μιας γνωστής επαλήθευσης ψηφιακής υπογραφής της Microsoft ζήτημα και προσάρτησε κρυπτογραφημένα δεδομένα RC4 στο JsSchHlp.exe ψηφιακή υπογραφή. Λόγω του προαναφερθέντος ζητήματος, τα Windows εξακολουθούν να εξετάζουν το τροποποιημένο JsSchHlp.exe να υπογραφεί έγκυρα.

JsSchHlp.exe είναι επίσης ευαίσθητο σε πλευρική φόρτωση DLL. Επομένως, κατά την εκτέλεση, το φυτεμένο JSESPR.dll φορτώνεται (βλ. Εικόνα 11).

JSESPR.dll είναι ένας κακόβουλος φορτωτής που διαβάζει το συνημμένο ωφέλιμο φορτίο από JsSchHlp.exe, το αποκρυπτογραφεί και το εκτελεί. Το ωφέλιμο φορτίο είναι το LODEINFO του δεύτερου σταδίου και μόλις εκτελεστεί, ο χειριστής χρησιμοποίησε το κανονικό LODEINFO για να ορίσει την επιμονή για το δεύτερο στάδιο. Συγκεκριμένα, ο χειριστής έτρεξε το reg.exe βοηθητικό πρόγραμμα για την προσθήκη μιας τιμής με όνομα JsSchHlp στο τρέξιμο κλειδί μητρώου που κρατά τη διαδρομή προς JsSchHlp.exe.

Ωστόσο, φαίνεται ότι ο χειριστής δεν κατάφερε να κάνει το LODEINFO δεύτερου σταδίου να επικοινωνήσει σωστά με τον διακομιστή C&C. Επομένως, τυχόν περαιτέρω βήματα του χειριστή που χρησιμοποιεί το LODEINFO δεύτερου σταδίου παραμένουν άγνωστα σε εμάς.

Ενδιαφέρουσες παρατηρήσεις

Κατά τη διάρκεια της έρευνας, κάναμε μερικές ενδιαφέρουσες παρατηρήσεις. Ένα από αυτά είναι ότι ο χειριστής έκανε μερικά λάθη και τυπογραφικά λάθη κατά την έκδοση εντολών στο LODEINFO. Για παράδειγμα, ο χειριστής έστειλε τη συμβολοσειρά cmd /c dir "c:use" στο LODEINFO, που πιθανότατα υποτίθεται ότι ήταν cmd /c dir "c:users".

Αυτό υποδηλώνει ότι ο χειριστής εκδίδει εντολές στο LODEINFO με μη αυτόματο ή ημιχειροκίνητο τρόπο.

Η επόμενη παρατήρησή μας είναι ότι παρόλο που ο χειριστής πραγματοποίησε μερικούς καθαρισμούς για να αφαιρέσει τα ίχνη του συμβιβασμού, ο χειριστής ξέχασε να διαγράψει %temp%31558.txt – το αρχείο καταγραφής που περιέχει τα κλεμμένα διαπιστευτήρια. Έτσι, τουλάχιστον αυτό το ίχνος παρέμεινε στο παραβιασμένο μηχάνημα και μας δείχνει ότι ο χειριστής δεν ήταν ενδελεχής στη διαδικασία καθαρισμού.

Συμπέρασμα

Το MirrorFace συνεχίζει να στοχεύει σε στόχους υψηλής αξίας στην Ιαπωνία. Στην Επιχείρηση LiberalFace, στόχευε συγκεκριμένα πολιτικές οντότητες χρησιμοποιώντας τις τότε επερχόμενες εκλογές της Βουλής των Συμβούλων προς όφελός της. Το πιο ενδιαφέρον είναι ότι τα ευρήματά μας δείχνουν ότι το MirrorFace επικεντρώνεται ιδιαίτερα στα μέλη ενός συγκεκριμένου πολιτικού κόμματος.

Κατά τη διάρκεια της έρευνας της Επιχείρησης LiberalFace, καταφέραμε να αποκαλύψουμε περαιτέρω MirrorFace TTP, όπως η ανάπτυξη και η χρήση πρόσθετου κακόβουλου λογισμικού και εργαλείων για τη συλλογή και την εξαγωγή πολύτιμων δεδομένων από τα θύματα. Επιπλέον, η έρευνά μας αποκάλυψε ότι οι χειριστές του MirrorFace είναι κάπως απρόσεκτοι, αφήνοντας ίχνη και κάνουν διάφορα λάθη.

Η ESET Research προσφέρει επίσης ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

| SHA-1 | Όνομα | Όνομα ανίχνευσης ESET | Περιγραφή |

|---|---|---|---|

| F4691FF3B3ACD15653684F372285CAC36C8D0AEF | K7SysMn1.dll | Win32/Agent.ACLP | Φορτωτής LODEINFO. |

| DB81C8719DDAAE40C8D9B9CA103BBE77BE4FCE6C | K7SysMon.Exe.db | N / A | Κρυπτογραφημένο LODEINFO. |

| A8D2BE15085061B753FDEBBDB08D301A034CE1D5 | JsSchHlp.exe | Win32/Agent.ACLP | JsSchHlp.exe με επισυναπτόμενο κρυπτογραφημένο LODEINFO δεύτερου σταδίου στο κατάλογο ασφαλείας. |

| 0AB7BB3FF583E50FBF28B288E71D3BB57F9D1395 | JSESPR.dll | Win32/Agent.ACLP | Φορτωτή LODEINFO δεύτερου σταδίου. |

| E888A552B00D810B5521002304D4F11BC249D8ED | 31558_n.dll | Win32/Agent.ACLP | Κλέφτης διαπιστευτηρίων MirrorStealer. |

Δίκτυο

| IP | Provider | Πρώτα Εμφανίστηκε | Περιγραφή |

|---|---|---|---|

| 5.8.95[.]174 | G-Core Labs Α.Ε | 2022-06-13 | Διακομιστής LODEINFO C&C. |

| 45.32.13[.]180 | ΑΣ-ΧΟΟΠΑ | 2022-06-29 | Διακομιστής για εξαγωγή δεδομένων. |

| 103.175.16[.]39 | Gigabit Hosting Sdn Bhd | 2022-06-13 | Διακομιστής LODEINFO C&C. |

| 167.179.116[.]56 | ΑΣ-ΧΟΟΠΑ | 2021-10-20 | www.ninesmn[.]com, διακομιστής LODEINFO C&C δεύτερου σταδίου. |

| 172.105.217[.]233 | Linode, LLC | 2021-11-14 | www.aesorunwe[.]com, διακομιστής LODEINFO C&C δεύτερου σταδίου. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 12 του πλαισίου MITER ATT & CK.

Σημειώστε ότι παρόλο που αυτή η ανάρτηση ιστολογίου δεν παρέχει πλήρη επισκόπηση των δυνατοτήτων του LODEINFO, επειδή αυτές οι πληροφορίες είναι ήδη διαθέσιμες σε άλλες δημοσιεύσεις, ο παρακάτω πίνακας MITER ATT&CK περιέχει όλες τις τεχνικές που σχετίζονται με αυτό.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Αρχική πρόσβαση | T1566.001 | Phishing: Συνημμένο ψαρέματος | Ένα κακόβουλο αρχείο WinRAR SFX είναι προσαρτημένο σε ένα email ψαρέματος. |

| Εκτέλεση | T1106 | Το εγγενές API | Το LODEINFO μπορεί να εκτελέσει αρχεία χρησιμοποιώντας το CreateProcessA API. |

| T1204.002 | Εκτέλεση χρήστη: Κακόβουλο αρχείο | Οι χειριστές MirrorFace βασίζονται στο θύμα που ανοίγει ένα κακόβουλο συνημμένο που αποστέλλεται μέσω email. | |

| T1559.001 | Επικοινωνία μεταξύ διεργασιών: Μοντέλο αντικειμένου συνιστωσών | Το LODEINFO μπορεί να εκτελέσει εντολές μέσω Component Object Model. | |

| Επιμονή | T1547.001 | Εκκίνηση αυτόματης εκκίνησης ή σύνδεσης: Registry Run Keys / Startup Folder | Το LODEINFO προσθέτει μια καταχώρηση στο Εκτέλεση HKCU κλειδί για τη διασφάλιση της επιμονής.

Παρατηρήσαμε τους χειριστές του MirrorFace να προσθέτουν χειροκίνητα μια καταχώρηση στο Εκτέλεση HKCU κλειδί για τη διασφάλιση της επιμονής για το δεύτερο στάδιο LODEINFO. |

| Αμυντική υπεκφυγή | T1112 | Τροποποίηση μητρώου | Το LODEINFO μπορεί να αποθηκεύσει τις παραμέτρους του στο μητρώο. |

| T1055 | Έγχυση διαδικασίας | Το LODEINFO μπορεί να εισάγει κώδικα κελύφους cmd.exe. | |

| T1140 | Αποσυμφόρηση/Αποκωδικοποίηση αρχείων ή πληροφοριών | Ο φορτωτής LODEINFO αποκρυπτογραφεί ένα ωφέλιμο φορτίο χρησιμοποιώντας XOR ενός byte ή RC4. | |

| T1574.002 | Ροή εκτέλεσης Hijack: Πλαϊνή φόρτωση DLL | Το MirrorFace φορτώνει πλευρικά το LODEINFO απορρίπτοντας μια κακόβουλη βιβλιοθήκη και ένα νόμιμο εκτελέσιμο αρχείο (π.χ. K7SysMon.exe). | |

| Ανακάλυψη | T1082 | Ανακάλυψη πληροφοριών συστήματος | Το LODEINFO αποτυπώνει το παραβιασμένο μηχάνημα. |

| T1083 | Ανακάλυψη αρχείων και καταλόγου | Το LODEINFO μπορεί να αποκτήσει λίστες αρχείων και καταλόγων. | |

| T1057 | Διαδικασία Ανακάλυψης | Το LODEINFO μπορεί να παραθέσει τις διεργασίες που εκτελούνται. | |

| T1033 | Ανακάλυψη κατόχου/χρήστη συστήματος | Το LODEINFO μπορεί να λάβει το όνομα χρήστη του θύματος. | |

| T1614.001 | Ανακάλυψη τοποθεσίας συστήματος: Ανακάλυψη γλώσσας συστήματος | Το LODEINFO ελέγχει τη γλώσσα συστήματος για να επαληθεύσει ότι δεν εκτελείται σε μηχάνημα που έχει ρυθμιστεί για χρήση της αγγλικής γλώσσας. | |

| Συλλογή | T1560.001 | Αρχειοθέτηση συλλεγόμενων δεδομένων: Αρχειοθέτηση μέσω βοηθητικού προγράμματος | Παρατηρήσαμε τους χειριστές MirrorFace να αρχειοθετούν συλλεγμένα δεδομένα χρησιμοποιώντας τον αρχειοθέτη RAR. |

| T1114.001 | Συλλογή Email: Τοπική Συλλογή Email | Παρατηρήσαμε χειριστές MirrorFace να συλλέγουν αποθηκευμένα μηνύματα email. | |

| T1056.001 | Καταγραφή εισόδου: Καταγραφή πληκτρολογίου | Το LODEINFO εκτελεί καταγραφή πλήκτρων. | |

| T1113 | Οθόνη συλλαμβάνει | Το LODEINFO μπορεί να λάβει ένα στιγμιότυπο οθόνης. | |

| T1005 | Δεδομένα από το Τοπικό Σύστημα | Παρατηρήσαμε χειριστές του MirrorFace να συλλέγουν και να εξάγουν δεδομένα ενδιαφέροντος. | |

| Διοίκησης και Ελέγχου | T1071.001 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού | Το LODEINFO χρησιμοποιεί το πρωτόκολλο HTTP για να επικοινωνεί με τον διακομιστή C&C του. |

| T1132.001 | Κωδικοποίηση δεδομένων: Τυπική κωδικοποίηση | Το LODEINFO χρησιμοποιεί το base64 που είναι ασφαλές για URL για να κωδικοποιήσει την επισκεψιμότητα C&C. | |

| T1573.001 | Κρυπτογραφημένο κανάλι: Συμμετρική κρυπτογραφία | Το LODEINFO χρησιμοποιεί το AES-256-CBC για την κρυπτογράφηση της κυκλοφορίας C&C. | |

| T1001.001 | Συσκότιση δεδομένων: ανεπιθύμητα δεδομένα | Δεύτερου σταδίου LODEINFO C&C προϋποθέτει ανεπιθύμητη ενέργεια στα απεσταλμένα δεδομένα. | |

| εκδιήθησης | T1041 | Διήθηση πάνω από το κανάλι C2 | Το LODEINFO μπορεί να εξάγει αρχεία στον διακομιστή C&C. |

| T1071.002 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα μεταφοράς αρχείων | Παρατηρήσαμε το MirrorFace χρησιμοποιώντας το Πρωτόκολλο Ασφαλούς Αντιγραφής (SCP) για την εξαγωγή δεδομένων που συλλέγονται. | |

| Επίπτωση | T1486 | Κρυπτογραφημένα δεδομένα για αντίκτυπο | Το LODEINFO μπορεί να κρυπτογραφήσει αρχεία στον υπολογιστή του θύματος. |

- blockchain

- Coingenius

- πορτοφόλια κρυπτογράφησης

- κρυπτο -ανταλλαγή

- κυβερνασφάλεια

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- Υπουργείο Εσωτερικής Ασφάλειας

- ψηφιακά πορτοφόλια

- Έρευνα ESET

- firewall

- Kaspersky

- malware

- Mcafee

- Nexbloc

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- VPN

- Ζούμε Ασφάλεια

- ιστοσελίδα της ασφάλειας

- zephyrnet