Los dispositivos médicos conectados han revolucionado la atención y la experiencia del paciente. Sin embargo, el uso de estos dispositivos para manejar tareas clínicas y operativas los ha convertido en un objetivo para los atacantes que buscan sacar provecho de datos valiosos de pacientes y operaciones interrumpidas. De hecho, cuando Palo Alto Networks escaneó más de 200,000 bombas de infusión en las redes de hospitales y otras organizaciones sanitarias, descubrió que El 75% de esas bombas de infusión tenía al menos una vulnerabilidad o alerta de seguridad.

Además de ser difíciles de proteger, estos dispositivos conectados presentan desafíos cuando se trata de cumplir con los requisitos de seguridad de leyes como la Ley de Responsabilidad y Portabilidad del Seguro Médico (HIPAA). Afortunadamente, existen varias estrategias que los hospitales pueden aprovechar para reforzar sus defensas. A continuación se presentan cinco formas prácticas en las que los hospitales pueden ayudar a proteger los dispositivos médicos y brindar atención vital a los pacientes sin interrupciones.

1. Mantener una visibilidad vigilante

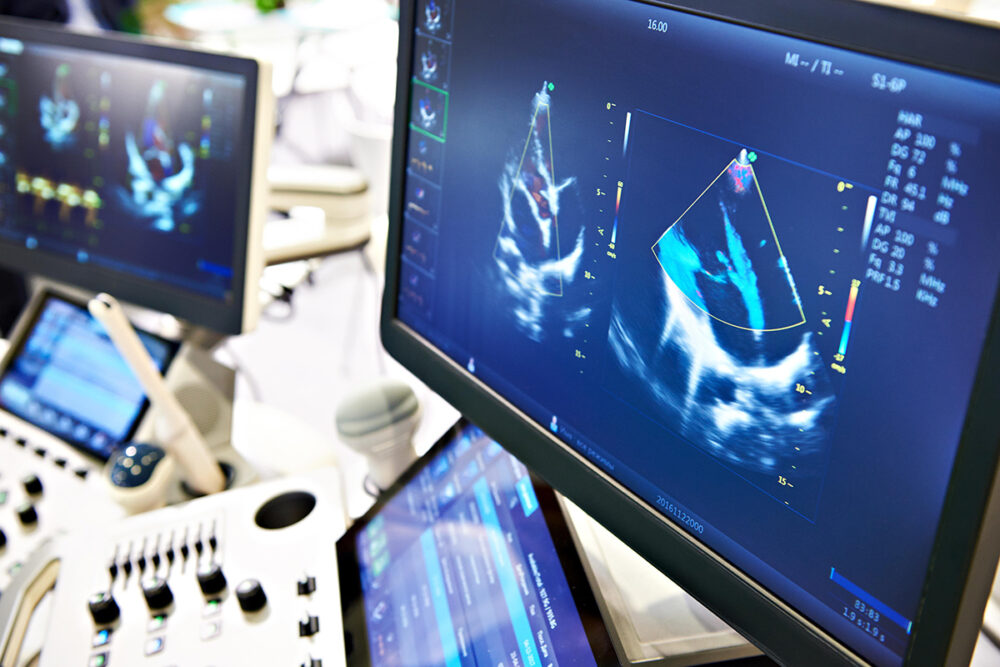

El desarrollo de una Enfoque de seguridad de confianza cero (ZT) Es fundamental para defenderse de los sofisticados ataques actuales, pero el primer paso es establecer una visibilidad completa de todos los activos en la red. Tanto los equipos de InfoSec como de Biomed necesitan una imagen completa de todos los activos que se utilizan en la red de un hospital y cuántos dispositivos médicos están conectados para tener una comprensión clara de sus puntos de vulnerabilidad. Luego, los equipos deben ir más allá del nivel del dispositivo identificando las aplicaciones principales y los componentes clave que se ejecutan bajo el sistema operativo para implementar verdaderamente un enfoque ZT. Por ejemplo, tener información sobre diversas aplicaciones, como registros médicos electrónicos (EHR), Sistemas de comunicación y archivo de imágenes (PACS). que procesan imágenes digitales y comunicaciones en medicina (DICOM) y datos de Fast Healthcare Interoperability Resources (FHIR), y otras aplicaciones críticas para el negocio pueden mejorar la visibilidad general de los activos.

2. Identificación de exposiciones del dispositivo

Muchos dispositivos están vinculados a diferentes vulnerabilidades que se dividen en dos categorías: exposiciones estáticas y dinámicas. Por ejemplo, las exposiciones estáticas suelen consistir en vulnerabilidades y exposiciones comunes (CVE) que pueden abordarse de forma independiente. Por el contrario, las exposiciones dinámicas se pueden encontrar en cómo los dispositivos se comunican entre sí y adónde envían información (dentro del hospital o a terceros), lo que hace que sea más difícil identificarlos y abordarlos. Afortunadamente, la inteligencia artificial y la automatización desempeñarán un papel cada vez más importante para ayudar a los hospitales a identificar estas exposiciones al proporcionar información basada en datos y recomendaciones proactivas sobre cómo remediarlas de manera más eficiente.

3. Implementar un enfoque de confianza cero

Una vez que los hospitales tengan una idea clara de sus activos y exposiciones, pueden adoptar un enfoque ZT limitando el acceso a dispositivos y aplicaciones vulnerables. Al separar los dispositivos y las cargas de trabajo en microsegmentos, los administradores pueden gestionar mejor las políticas de seguridad basadas en acceso con privilegios mínimos. Esto puede ayudar a los hospitales a reducir su superficie de ataque, mejorar la contención de infracciones y fortalecer el cumplimiento normativo al colocar dispositivos en varios segmentos con diferentes requisitos y controles de seguridad. Por ejemplo, si una computadora se ve comprometida dentro del hospital, la microsegmentación puede limitar el daño a ese dispositivo específico sin afectar los dispositivos médicos críticos para la atención del paciente.

4. Implementación de parches virtuales para sistemas heredados

Los dispositivos médicos suelen utilizarse en hospitales durante más de una década y, como tales, a menudo funcionan con software y sistemas heredados. Debido a sus requisitos de uso, es posible que los hospitales no puedan actualizar o parchear el sistema médico especializado, lo que puede generar una variedad de problemas de seguridad únicos. Además, es posible que los hospitales no puedan permitirse el lujo de desconectar los dispositivos para actualizarlos o parcharlos debido a los riesgos de pérdida de atención para el paciente. A medida que los hospitales adoptan un enfoque ZT, pueden invertir en otras formas de protección, como parcheo virtual para reducir la exposición a dispositivos médicos. Por ejemplo, herramientas como los firewalls de próxima generación pueden aplicar defensas alrededor de la red del dispositivo y las capas de aplicaciones sin necesidad de tocar físicamente el dispositivo.

5. Instituir la transparencia en todo el ecosistema

La comunicación y la transparencia son fundamentales para prevenir amenazas desde el principio. Los CSO de los hospitales y los equipos de InfoSec deben incluirse en el proceso de adquisición de dispositivos porque ofrecen una perspectiva crítica sobre cómo proteger mejor los dispositivos a lo largo de su ciclo de vida. Los hospitales, los equipos de seguridad, los proveedores y los fabricantes de dispositivos deben trabajar juntos para crear soluciones y estrategias que mantengan la seguridad a la vanguardia de la defensa de un dispositivo médico. Históricamente, cuando los hospitales son atacados, los equipos de seguridad trabajan juntos para defenderse de los atacantes. Sin embargo, después del ataque, la información permanece entre los equipos de seguridad y los hospitales, y muy poca información (si es que hay alguna) regresa para informar al fabricante del dispositivo sobre cómo pueden mejorar la seguridad de su dispositivo. Los hospitales deben ser más proactivos a la hora de compartir comentarios directos con los fabricantes de dispositivos sobre áreas de mejora.

En última instancia, a medida que las políticas de ciberseguridad continúan evolucionando para los dispositivos médicos, hay formas en que podemos crear soluciones para resolver los desafíos de seguridad ahora y en el futuro. Independientemente de las incógnitas, podemos hacer un esfuerzo más proactivo para garantizar que estamos permitiendo un enfoque de seguridad de giro a la izquierda y fomentando una cultura de resiliencia cibernética para la comunidad médica.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.darkreading.com/dr-tech/5-ways-hospitals-can-help-improve-their-iot-security

- :posee

- :es

- :no

- :dónde

- 000

- 200

- a

- Poder

- Nuestra Empresa

- de la máquina

- seguimiento semanal

- a través de

- Actúe

- Adicionalmente

- dirección

- dirigido

- administradores

- adoptar

- en contra

- contra los atacantes

- AI

- Alertar

- Todos

- an

- y

- cualquier

- Aplicación

- aplicaciones

- Aplicá

- enfoque

- somos

- áreas

- en torno a

- AS

- Activos

- At

- atacar

- ataques

- Automatización

- Atrás

- basado

- BE

- porque

- "Ser"

- MEJOR

- mejores

- entre

- Más allá de

- reforzar

- ambas

- incumplimiento

- pero

- by

- PUEDEN

- servicios sociales

- categoría

- retos

- desafiante

- limpiar

- Clínico

- proviene

- Algunos

- Comunicarse

- Comunicaciónes

- sistemas de comunicaciones

- vibrante e inclusiva

- completar

- compliance

- componentes

- exhaustivo

- Comprometida

- computadora

- conectado

- Contención

- continue

- contraste

- controles

- Para crear

- crítico

- Cultura

- ciber

- La Ciberseguridad

- datos

- basada en datos

- década

- Defensa

- dispositivo

- Dispositivos

- una experiencia diferente

- difícil

- digital

- de reservas

- interrumpido

- Interrupción

- dos

- lugar de trabajo dinámico

- cada una

- eficiente.

- esfuerzo

- Abrazar

- permitiendo

- hacer cumplir

- garantizar

- el establecimiento

- evoluciona

- ejemplo

- experience

- hecho

- Otoño

- RÁPIDO

- realimentación

- cortafuegos

- Nombre

- Digital XNUMXk

- primer plano

- Formularios

- el fomento de

- encontrado

- Desde

- futuras

- obtener

- Go

- va

- agarrar

- tenido

- encargarse de

- Tienen

- es

- Salud

- el seguro médico

- la salud

- ayuda

- ayudando

- esta página

- históricamente

- hospital

- hospitales

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- Identifique

- identificar

- if

- Proyección de imagen

- impactando

- implementación

- importante

- mejorar

- es la mejora continua

- in

- En otra

- incluido

- cada vez más

- independientemente

- informar

- información

- infosec

- infusión

- Insights

- aseguradora

- Interoperabilidad

- dentro

- Invertir

- IOT

- cuestiones

- IT

- jpg

- Guardar

- Clave

- leyes

- ponedoras

- Lead

- menos

- Legado

- Nivel

- Apalancamiento

- ciclo de vida

- como

- LIMITE LAS

- limitar

- vinculado

- pequeño

- mirando

- de

- hecho

- Inicio

- Mantener los

- para lograr

- Realizar

- gestionan

- Fabricante

- Fabricantes

- muchos

- Puede..

- servicios

- dispositivo médico

- medicina

- más,

- debe

- ¿ Necesita ayuda

- necesidad

- del sistema,

- telecomunicaciones

- próxima generación

- ahora

- of

- off

- LANZAMIENTO

- digital fuera de línea.

- a menudo

- on

- ONE

- sobre

- funcionamiento

- sistema operativo

- operativos.

- Operaciones

- or

- para las fiestas.

- Otro

- salir

- Más de

- total

- Palo Alto

- partes

- Patch

- parcheo

- paciente

- la perspectiva

- Físicamente

- imagen

- colocación

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- puntos

- políticas

- portabilidad

- presente

- la prevención

- privilegio

- Proactiva

- obtención

- Profit

- proteger

- Protección

- proporcionar

- proporcionando

- zapatillas

- RE

- recomendaciones

- archivos

- reducir

- Independientemente

- regulador

- Cumplimiento Regulatorio

- Requisitos

- Recursos

- revolucionado

- riesgos

- Función

- Rolling

- Ejecutar

- correr

- s

- seguro

- EN LINEA

- políticas de seguridad

- segmentos

- envío

- separación

- Varios

- compartir

- Software

- Soluciones

- RESOLVER

- sofisticado

- especializado

- soluciones y

- comienzo

- paso

- estrategias

- FORTALECIMIENTO

- tal

- Superficie

- te

- Todas las funciones a su disposición

- ¡Prepárate!

- Target

- tareas

- equipos

- que

- esa

- La

- El futuro de las

- la información

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- Código

- tercero

- así

- aquellos

- amenazas

- a lo largo de

- a

- hoy

- juntos

- contacto

- Transparencia

- verdaderamente

- Confía en

- dos

- típicamente

- bajo

- debajo

- comprensión

- único

- Actualizar

- actualizar

- utilizan el

- usado

- Valioso

- variedad

- diversos

- vendedores

- muy

- Virtual

- la visibilidad

- Vulnerabilidades

- vulnerabilidad

- Vulnerable

- formas

- we

- cuando

- que

- seguirá

- dentro de

- sin

- Actividades:

- trabajar juntos

- zephyrnet

- cero

- cero confianza

- ZT