Tiempo de leer: 3 minutosGeneral

Una de las primeras veces que el público fue testigo y se dio cuenta del poder del ransomware fue cuando WannaCry estalló en 2017. El gobierno, la educación, los hospitales, la energía, las comunicaciones, la fabricación y muchos otros sectores clave de infraestructura de información sufrieron pérdidas sin precedentes. Mirando hacia atrás, eso fue solo el comienzo , ya que desde entonces ha habido muchas versiones, como SimpleLocker, SamSam y WannaDecryptor, por ejemplo.

Threat Research Labs de Comodo ha recibido noticias de que el ransomware 'Black Rose Lucy' tiene nuevas variantes que están atacando a AndroidOS.

El malware Black Rose Lucy no tenía capacidades de ransomware en el momento en que Check Point lo descubrió en septiembre de 2018. En ese momento, Lucy era una botnet y cuentagotas de Malware-as-a-Service (Maas) para dispositivos Android. Ahora está de vuelta con nuevas capacidades de ransomware que le permiten tomar el control de los dispositivos infectados para modificar e instalar nuevas aplicaciones de malware.

Cuando se descarga, Lucy cifra el dispositivo infectado y aparece un mensaje de rescate en el navegador, alegando que es un mensaje de la Oficina Federal de Investigaciones (FBI) de EE. UU. Debido al contenido pornográfico que se encuentra en el dispositivo. La víctima debe pagar una multa de $ 500 ingresando la información de la tarjeta de crédito, en lugar del método más común de Bitcoin.

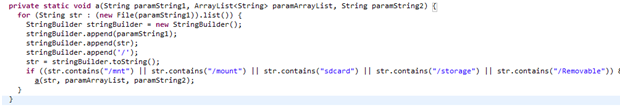

Figura 1. Lucy ransomware utilizó imágenes de recursos.

ECONOMÉTRICOS

Comodo Threat Research Center recolectó muestras y realizó un análisis cuando nos dimos cuenta de que Black Rose Lucy había regresado.

Transmisión

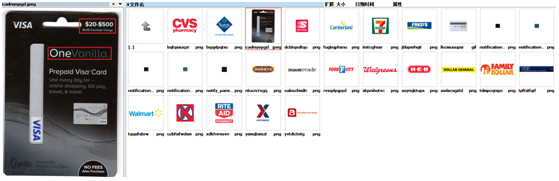

Disfrazado como una aplicación de reproductor de video normal, a través de enlaces de medios compartidos, se instala silenciosamente cuando un usuario hace clic. La seguridad de Android muestra un mensaje solicitando al usuario que active la Optimización de transmisión de video (SVO). Al hacer clic en 'Aceptar', el malware obtendrá permiso de servicio de accesibilidad. Una vez que eso sucede, Lucy puede cifrar los datos en el dispositivo de la víctima.

Figura 2. Mensaje de engaño emergente de Lucy

Carga

Dentro del módulo MainActivity, la aplicación activa el servicio malicioso, que luego registra un BroadcastReceiver que es llamado por la acción de comando. SCREEN_ON y luego se llama a sí mismo.

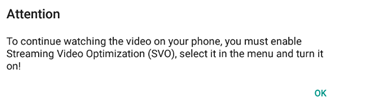

Esto se utiliza para adquirir el servicio 'WakeLock' y 'WifiLock':

WakeLock: que mantiene encendida la pantalla del dispositivo;

WifiLock: que mantiene el wifi encendido.

Figura 3.

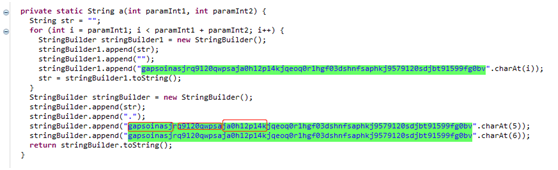

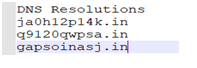

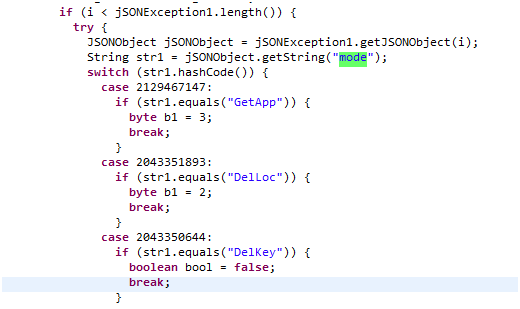

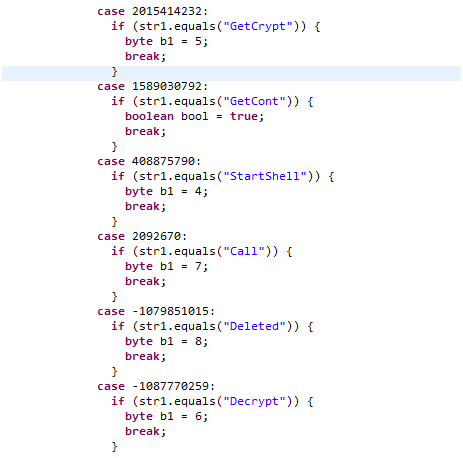

C & C

A diferencia de las versiones anteriores de malware, TheC & Cservers es un dominio, no una dirección IP. Incluso si el servidor está bloqueado, puede resolver fácilmente una nueva dirección IP.

Figura 4. Servidores C&C

Figura 5. Lucy usa servidores C&C

Figura 6: Lucy Command & Control

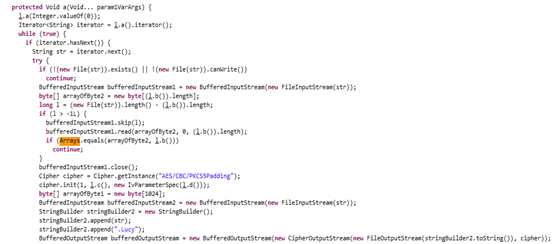

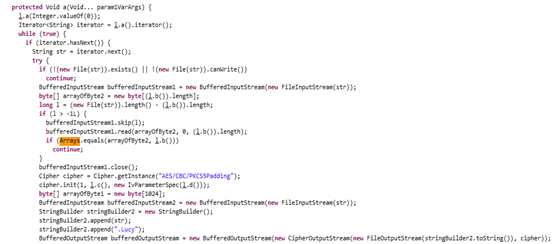

Cifrado / descifrado

Figura 7: directorio de dispositivos Git

Figura 8: función de cifrado / descifrado Lucy

Rescate

Una vez que Lucy cifra el dispositivo infectado, aparece un mensaje de rescate en el navegador, alegando que el mensaje es de la Oficina Federal de Investigaciones (FBI) de EE. UU., Debido al contenido pornográfico que se encuentra en el dispositivo. La víctima debe pagar una multa de $ 500 ingresando información de la tarjeta de crédito, en lugar del método más común de Bitcoin.

Resumen

Los virus maliciosos han ido evolucionando. Son más diversos y eficientes que nunca. Más pronto o más tarde, los dispositivos móviles serán una plataforma de ataque de ransomware masivo.

Consejos para la prevención

1.Descargue e instale solo aplicaciones confiables

2. No haga clic en ninguna aplicación de origen desconocido,

3. Realice copias de seguridad periódicas, no locales, de archivos importantes,

4.Instale el software antivirus

Recursos Relacionados

Eliminación de software malicioso de sitios web

Escáner de malware de sitios web

El puesto Black Rose Lucy Back-Ransomware AndroidOS apareció por primera vez en Comodo News e información de seguridad de Internet.

- "

- &

- 7

- a

- adquirir

- la columna Acción

- dirección

- análisis

- android

- Aplicación

- aplicaciones

- copias de seguridad

- Comienzo

- Bitcoin

- Negro

- Bloquear

- Botnet

- cada navegador

- capacidades

- Algunos

- Comunicaciónes

- contenido

- control

- crédito

- .

- datos

- dispositivo

- Dispositivos

- HIZO

- descubrimiento

- Pantalla

- dominio

- descargar

- pasan fácilmente

- Educación

- eficiente

- habilitar

- cifrado

- energía

- evolución

- ejemplo

- FBI

- Federal

- Oficina Federal de Investigaciones

- Figura

- en fin

- Nombre

- encontrado

- Desde

- función

- Git

- Gobierno

- hospitales

- HTTPS

- imágenes

- importante

- información

- EN LA MINA

- instalar

- Internet

- Internet Security

- investigación

- IP

- Dirección IP

- IT

- sí mismo

- Clave

- labs

- enlaces

- mirando

- suerte

- para lograr

- el malware

- Fabricación

- masivo

- Medios

- más,

- noticias

- normal

- optimización

- Otro

- Pagar

- plataforma

- jugador

- punto

- industria

- anterior

- público

- Rescate

- ransomware

- Ataque de ransomware

- realizado

- recibido

- registros

- regular

- la investigación

- Recurso

- Pantalla

- Sectores

- EN LINEA

- de coches

- Compartir

- desde

- en streaming

- La

- equipo

- veces

- sin precedentes

- us

- utilizan el

- Video

- virus

- Wifi