Tiempo de lectura: 6 minutos

Dado que blockchain ha visto muchas aplicaciones recientemente, esta tracción ha generado entusiasmo en torno a la DLT (tecnología de contabilidad distribuida). Blockchain se considera el componente básico de la criptografía y, por lo tanto, ha presentado ofertas que sirven para diferentes propósitos. Ha impulsado la descentralización con NFT, dApps, DeFi y contratos inteligentes.

La aparición de las DAO ha dado una prueba concreta de las enormes posibilidades que puede ofrecer blockchain. Recientemente hemos visto cómo han evolucionado las DAO, u organizaciones autónomas descentralizadas. Este artículo ha presentado una breve explicación de los ataques de gobierno a los DAO y cómo puede mantenerse a salvo de ellos.

Modelo de gobernanza DAO

Fue un desafío para los usuarios adoptar los nuevos modelos de gobernanza después de la llegada de la cadena de bloques, ya que varias partes estaban involucradas. Aún así, toda la noción detrás de blockchain era abstenerse a los usuarios de cualquier entidad central. En este punto, surgió la necesidad de establecer claridad para la gobernanza.

El gobierno de una DAO está controlado por sus miembros, quienes usan un sistema de votación para decidir cómo debe operar la organización y asignar sus fondos.

Los miembros de una DAO suelen poseer tokens que representan su participación en la organización y les permiten votar sobre las propuestas. Estos tokens se pueden comprar y vender en el mercado abierto, lo que permite a los miembros unirse y salir cuando lo deseen.

Las propuestas de gobernanza podrían proponerse por varias razones, incluida la actualización de la cadena, la toma de decisiones críticas para el futuro de la cadena, etc. Los miembros de la DAO presentan propuestas, que son votadas por todos los miembros. Si un quórum de miembros vota a favor de una propuesta, el contrato inteligente de la organización la implementa automáticamente.

Ataques a la gobernanza de DAO

Un ataque de gobierno a una DAO ocurre cuando un atacante aprovecha las fallas en la estructura de gobierno de la DAO para obtener poder y tomar decisiones que favorecen al atacante a expensas de otros miembros.

Este tipo de ataque puede tomar muchas formas diferentes. Aún así, generalmente implica que el atacante use su poder de voto u otros medios para obtener el control del proceso de toma de decisiones de la organización y cambiar sus regulaciones a su favor.

A continuación se muestran algunos tipos de ataques de gobernanza en DAO

- Ataque mayoritario: Un ataque mayoritario es un ataque de gobernanza en el que el atacante tiene la mayoría del poder de voto en una organización autónoma descentralizada (DAO). Con este grado de poder, el atacante puede hacer cualquier propuesta a la DAO que le beneficie a costa de otros miembros.

- Ataque de sibila: En un ataque de Sybil, el atacante crea muchas identidades falsas, comúnmente conocidas como "Sybils", que pueden usar para votar en el proceso de toma de decisiones de la DAO varias veces. El atacante puede obtener una influencia significativa dentro de la organización generando muchos Sybils, incluso si no tienen la mayoría de los tokens.

- Frente corriendo: Antes de que una propuesta se revele públicamente al resto de la comunidad, un atacante puede observarla. Luego pueden usar esta información para votar a favor de la propuesta o adquirir tokens antes de que se haga pública, lo que les permite influir en el resultado de la votación o beneficiarse del aumento del precio del token. Un proceso de toma de decisiones bien definido y transparente es esencial para reducir el riesgo de estar al frente en una DAO, un proceso de toma de decisiones bien definido y transparente es fundamental. Las propuestas podrían hacerse públicas antes de la votación para que todos los miembros puedan evaluarlas y discutirlas por igual.

- Decisiones influenciadas: Este es el más común porque muchas cosas pueden afectar fácilmente a los titulares. Esto podría lograrse cuando miembros o grupos particulares tienen un grado desproporcionado de influencia sobre la toma de decisiones, ya sea a través de una gran cantidad de tokens, control sobre el poder de voto, iniciativas de relaciones públicas pagadas, marketing de influencia o incluso sobornando a las personas para tener una opinión sesgada. en el plano

- Propuestas de spam: El acto de enviar continuamente una gran cantidad de propuestas con poco o ningún valor para sobrecargar la organización y dificultar la aceptación de ideas válidas se denomina propuestas de spam. Este ataque puede interrumpir la toma de decisiones, lo que dificulta que la comunidad llegue a un consenso y apruebe ideas cruciales.

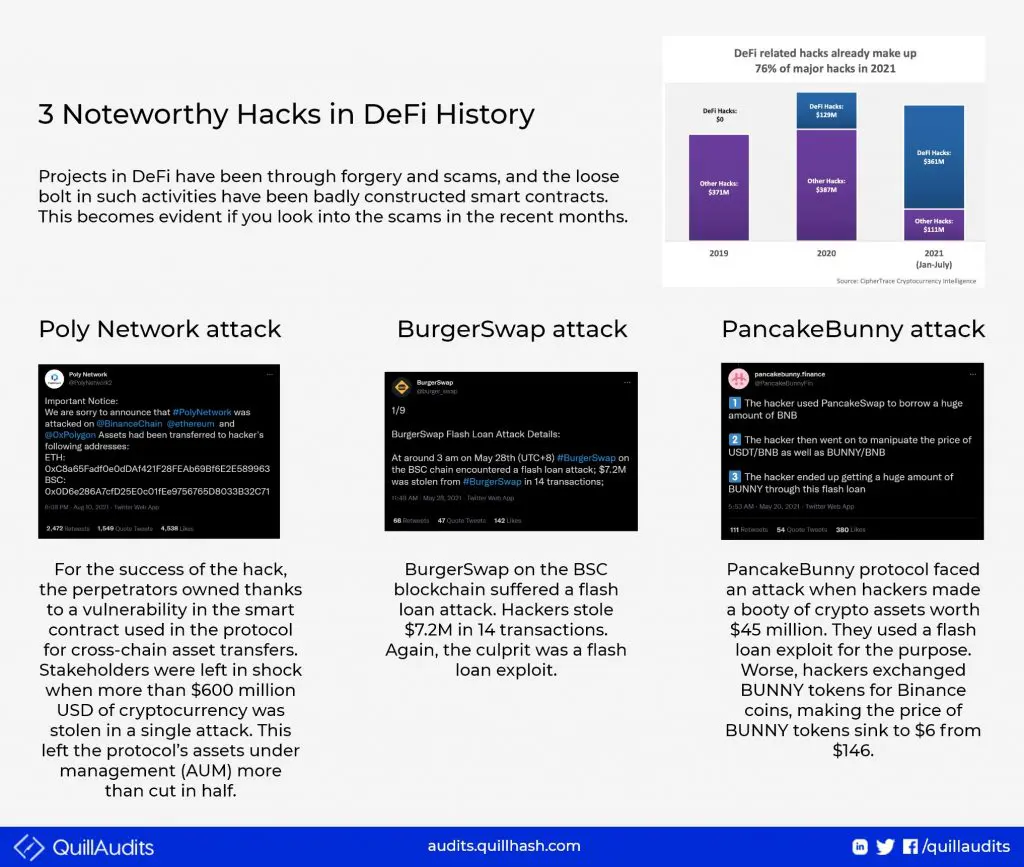

Estudios de casos de la vida real

- Ataque de gobernanza BeanStalk: Beanstalk, una plataforma de monedas estables basada en Ethereum, fue víctima de un ataque a su protocolo de gobierno en abril de 2022. El atacante robó $ 181 millones del proyecto, pero se quedó con solo $ 76 millones. El atacante podría realizar un gran depósito en el contrato utilizando un préstamo rápido. Esto les dio el 79% de los votos en el protocolo de gobernanza y finalmente se aprobó la propuesta.

- Adquisición de Build Finance Governance: El 14 de febrero de 2022, Build Finance DAO fue el objetivo de un ataque de gobernanza que permitió al atacante acuñar y vender tokens. Lo más probable es que el atacante haya ganado el equivalente a 160 ETH, o $470,000 XNUMX, de los tokens robados. El atacante tuvo éxito en la toma de control porque hubo un número suficientemente significativo de votos a favor del plan y no hubo suficientes votos en contra para evitar que ocurriera la toma de control.

Prevención de ataques a la gobernanza de DAO

- Limitación de los poderes de gobierno: Al restringir el alcance de lo que puede realizar la gobernanza, los proyectos pueden reducir el valor de los ataques. Si la gobernanza simplemente incluye la capacidad de modificar solo ciertas características del proyecto, el alcance de los ataques potenciales es sustancialmente más limitado que cuando la gobernanza permite el control total del contrato inteligente que rige.

- Parada de emergencia: En caso de un problema de seguridad grave, se puede implementar un mecanismo de apagado de emergencia en el código del contrato inteligente para detener todas las transacciones y evitar daños adicionales temporalmente.

- Transparencia y comunicación: Los DAO que son abiertos y transparentes acerca de sus operaciones y procesos de toma de decisiones tienen más probabilidades de generar confianza y atraer a una comunidad dedicada de poseedores de tokens comprometidos con el éxito a largo plazo de la organización.

- Limitación de las propuestas en un DAO: Los DAO pueden limitar la cantidad de propuestas que se pueden realizar dentro de un período de tiempo específico, lo que reduce el spam o las sugerencias fraudulentas. También deben incorporar alguna forma de autenticación de usuario, como una verificación KYC (conozca a su cliente) o un umbral de puntaje de reputación para enviar propuestas.

Estas son solo algunas de las diversas formas que se pueden emplear para proteger los DAO de los ataques, y la mejor solución dependerá de las necesidades específicas de la organización.

Veredicto final

Es fundamental ser consciente de la posibilidad de ataques a la gobernabilidad y tomar medidas preventivas, como tener un proceso de toma de decisiones bien definido y transparente, auditorías periódicas del contrato inteligente DAO, programas de recompensas por errores y una comunidad de expertos que pueden actuar como guardianes de cualquier actividad sospechosa.

Preguntas más frecuentes:

P: ¿Cómo afectan los ataques de gobernanza a la salud general de una red de cadena de bloques?

Pueden conducir a una pérdida de confianza en la red, lo que resulta en una disminución de la participación y la adopción. También pueden provocar una caída en el valor del token nativo de la red, haciéndolo menos atractivo para los inversores.

P: ¿Cómo funciona un ataque Sybil en un DAO?

En un ataque de Sybil, un atacante crea múltiples identidades falsas y las usa para votar varias veces, abrumando efectivamente los votos legítimos y controlando el resultado de la votación.

P: ¿Cómo funciona un ataque frontal en un DAO?

En un ataque frontal, los atacantes utilizan su acceso privilegiado o su conocimiento para manipular las propuestas antes de que se ejecuten, a menudo mediante la compra y venta de tokens.

P: ¿Cómo puedo protegerme de un ataque de gobierno?

Infórmese sobre los riesgos y vulnerabilidades específicos de la red en la que participa.

Tenga cuidado al seguir o apoyar propuestas y asegúrese de comprender las posibles consecuencias de la propuesta antes de votar.

Vigile el proceso de toma de decisiones de la red e informe cualquier actividad sospechosa a las autoridades correspondientes.

4 Vistas

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.quillhash.com/2023/01/11/dao-governance-attacks-and-how-to-prevent-them/

- 000

- 2022

- a

- capacidad

- Poder

- Nuestra Empresa

- de la máquina

- logrado

- adquirir

- Actúe

- actividad

- Adicionales

- adoptar

- Adopción

- Ventaja

- adviento

- Después

- Todos

- Todas las transacciones

- Permitir

- permite

- y

- aplicaciones

- adecuado

- aprobado

- Abril

- en torno a

- artículo

- atacar

- ataques

- atractivo

- auditorías

- Autenticación

- Autoridades

- automáticamente

- autónomo

- Beanstalk

- porque

- antes

- detrás de

- beneficios

- MEJOR

- Bloquear

- blockchain

- Red Blockchain

- compró

- generosidad

- Error

- recompensa de errores

- build

- Construir la

- Comprar

- , que son

- cuidadoso

- case

- Causar

- central

- a ciertos

- cadena

- desafiante

- el cambio

- comprobar

- transparencia

- código

- cómo

- comprometido

- Algunos

- comúnmente

- Comunicación

- vibrante e inclusiva

- confianza

- Consenso

- Consecuencias

- considerado

- contrato

- contratos

- control

- controlado

- CONTROL

- podría

- Para crear

- creado

- crea

- crítico

- crucial

- cripto

- cliente

- DAO

- Gobernanza DAO

- DAOs

- DApps

- Descentralización

- Descentralizado

- Organización Autónoma Descentralizada

- Toma de Decisiones

- decisiones

- a dedicados

- DeFi

- Grado

- entregamos

- depositar

- una experiencia diferente

- diferentes formas

- difícil

- discutir

- Interrumpir

- distribuidos

- Libro mayor distribuido

- tecnología de libro distribuido

- DLT

- Soltar

- pasan fácilmente

- de manera eficaz

- aparición

- Un fondo de emergencia

- suficientes

- Todo

- entidad

- igualmente

- Equivalente a

- esencial

- establecer

- ETH

- Basado en etereo

- evaluar

- Incluso

- Evento

- finalmente

- evolucionado

- Exit

- expertos

- explicación

- ojos

- falso

- Favorecer

- Caracteristicas

- pocos

- financiar

- Flash

- defectos

- siguiendo

- formulario

- Formularios

- en

- frontal o trasero

- ser completados

- fondos

- futuras

- Obtén

- la generación de

- dado

- gobierno

- Grupo

- corte

- que sucede

- es

- Salud

- mantener

- titulares

- Cómo

- Como Hacer

- HTTPS

- enorme

- Bombo

- ideas

- identidades

- Impacto

- implementado

- implementos

- in

- incluye

- Incluye

- incorporar

- aumentado

- influir

- influencer

- información

- iniciativas

- Inversionistas

- involucra

- IT

- únete

- Saber

- Conoce a tu cliente

- especialistas

- conocido

- KYC

- large

- Lead

- Libro mayor

- que otros

- LIMITE LAS

- Limitada

- pequeño

- préstamo

- compromiso a largo plazo

- de

- hecho

- Mayoría

- ataque mayoritario

- para lograr

- Realizar

- muchos

- Mercado

- Marketing

- significa

- medidas

- mecanismo

- Miembros

- La membresía/afiliación

- millones

- menta

- modelos

- más,

- MEJOR DE TU

- múltiples

- nativo

- ¿ Necesita ayuda

- del sistema,

- Nuevo

- NFTs

- Noción

- número

- observar

- Lista de ofrendas

- habiertos

- funcionar

- Operaciones

- Opinión

- organización

- Organización (DAO)

- para las fiestas.

- Otro

- total

- EL DESARROLLADOR

- dinero

- participativo

- participación

- particular

- partes

- Personas

- Realizar

- período

- plan

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Mucho

- punto

- POSIBILIDADES

- posibilidad

- posible

- industria

- poderes

- evitar

- precio

- privilegiado

- en costes

- Profit

- Programas

- proyecto

- proyecta

- prueba

- propuesta

- Propuestas

- propuesto

- proteger

- protocolo

- público

- en público

- fines

- empujó

- hachís

- en comunicarse

- razones

- recientemente

- reducir

- la reducción de

- reglamentos

- relaciones

- reporte

- que representa

- reputación

- RESTO

- restringiendo

- resultante

- Revelado

- Riesgo

- riesgos

- correr

- ambiente seguro

- alcance

- EN LINEA

- venta

- vender

- grave

- ayudar

- Varios

- tienes

- cierre

- importante

- simplemente

- inteligente

- contrato inteligente

- Contratos Inteligentes

- So

- vendido

- a medida

- algo

- correo no deseado (spam)

- soluciones y

- stablecoin

- stake

- stand

- Sin embargo

- estola

- robada

- estructura

- enviar

- comercial

- exitosos

- tal

- Apoyar

- suspicaz

- ataque de sibila

- te

- ¡Prepárate!

- toma de posesión

- toma

- Target

- Tecnología

- El

- su

- cosas

- umbral

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- veces

- a

- ficha

- titulares de fichas

- Tokens

- tracción

- Transacciones

- transparente

- Confía en

- tipos

- típicamente

- entender

- utilizan el

- Usuario

- usuarios

- generalmente

- propuesta de

- diversos

- Víctima

- Votar

- votaron

- votos

- Votar

- Vulnerabilidades

- formas

- bien definido

- ¿

- sean

- que

- QUIENES

- seguirá

- dentro de

- Actividades:

- Usted

- tú

- a ti mismo

- zephyrnet