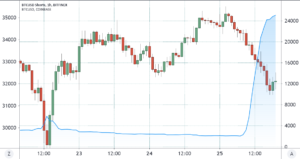

Recientemente, el gas ha sido un tema candente en las noticias. En los medios de cifrado, se trata de las tarifas de los mineros de Ethereum. En los principales medios de comunicación, se trata de la buena gasolina pasada de moda, incluida la falta a corto plazo de la misma a lo largo de la costa este, gracias a un supuesto ataque de ransomware DarkSide en el sistema Colonial Pipeline, que proporciona el 45% del suministro de diesel, gasolina y combustible para aviones de la costa este.

En los casos de ransomware, generalmente vemos la repetición de un ciclo típico: Inicialmente, la atención se centra en el ataque, la causa raíz, las consecuencias y los pasos que las organizaciones pueden tomar para evitar ataques en el futuro. Luego, el enfoque a menudo comienza a girar hacia las criptomonedas y cómo su anonimato percibido ayuda a aumentar los ataques de ransomware, inspirando a más ciberdelincuentes a ingresar al juego.

Sin embargo, al observar la imagen macro de los ataques de ciberseguridad, vemos algunas tendencias que han ido surgiendo. Por ejemplo, pérdidas por ciberataques. creció 50% entre 2018-2020, y las pérdidas globales suman más de $ 1 billón. Es una conclusión inevitable que habla de la omnipresencia de las vulnerabilidades de seguridad disponibles para explotar.

Relacionado: Informe sobre hackeos de intercambio de criptomonedas 2011-2020

El aumento de los delitos cibernéticos también se ve impulsado por la disponibilidad de malware listo para usar y listo para usar, que se encuentra fácilmente en la web oscura para aquellos con poca habilidad, pero que aún desean beneficiarse de las oportunidades de dinero gratis que presentan las organizaciones no seguras. . Es importante destacar que los propios delincuentes han seguido evolucionando sus estrategias para evadir las tácticas, técnicas y procedimientos de seguridad defensiva (TTP) para garantizar que puedan seguir siendo rentables. Si la criptomoneda ya no fuera una opción viable de pago, los atacantes casi con certeza cambiarían a un enfoque de pago diferente. La idea de que simplemente dejarían de atacar a estas organizaciones sin criptografía desafía la credulidad.

La "causa raíz", por así decirlo, de estos eventos no es el método de pago utilizado para recompensar a los delincuentes, son las brechas de seguridad las que les permitieron violar la empresa y, obviamente, el hecho de que hay delincuentes que cometen estos delitos. crímenes.

Con el ransomware en tendencia (y dentro del ataque DarkSide), vemos este cambio constante modus operandi demostrado. En los primeros días del ransomware, era relativamente sencillo: un atacante cibernético encuentra un camino hacia la empresa, la mayoría de las veces a través de un ataque de ingeniería social, como un correo electrónico de phishing o un protocolo de escritorio remoto no seguro, y encripta los archivos de la víctima. La víctima paga el rescate a través de una transferencia bancaria o criptografía y, en la mayoría de los casos, obtiene la clave de descifrado, que normalmente (pero no siempre) descifra los archivos. Otra alternativa es que la víctima opta por no pagar y restaura sus archivos desde una copia de seguridad o simplemente acepta la pérdida de sus datos.

Tácticas del ciberataque

A fines de 2019, más empresas se prepararon con estrategias de respaldo para enfrentar estas amenazas y se negaron a pagar. Los actores de ransomware, como el grupo de ransomware Maze, surgieron, evolucionaron y cambiaron de táctica. Comenzaron a exfiltrar datos y extorsionar a sus víctimas: "Paguen, o también publicaremos públicamente los datos confidenciales que les robamos". Esto aumentó enormemente los costos de un ataque de ransomware, convirtiéndolo efectivamente de un problema de la empresa en un evento de notificación, requiriendo el descubrimiento de datos, incluso más asesoría legal y escrutinio público, al tiempo que demuestra la determinación del atacante de encontrar formas de evitar los impedimentos al pago. (DarkSide, que se cree que fue el grupo detrás del ataque Colonial Pipeline, es un grupo extorsionador). Otra tendencia, como se cita en el informe anterior, es el aumento de la selección de víctimas, encontrando a aquellos que pueden pagar cantidades más altas en dólares. , así como aquellos con datos que no les gustaría que se compartieran públicamente.

Los ciberatacantes seguirán evolucionando sus tácticas siempre que haya alguien o alguna organización a la que atacar; lo han estado haciendo desde el comienzo de la piratería. Antes de la criptografía e incluso del ciberdelito, teníamos que dejar dinero en efectivo en una bolsa por la noche y transferencias bancarias como opciones para pagos anónimos a los delincuentes. Seguirán encontrando formas de cobrar, y los beneficios de las criptomonedas (libertad financiera, resistencia a la censura, privacidad y seguridad para el individuo) superan con creces la desventaja de su atractivo para los delincuentes que pueden encontrar atractiva su conveniencia. Vilificar las criptomonedas no eliminará el crimen.

Puede ser difícil, incluso (probablemente) imposible, cerrar todas las brechas de seguridad en la empresa. Pero con demasiada frecuencia, se omiten los fundamentos de seguridad, como la formación periódica de parches y conciencia de seguridad, que contribuyen en gran medida a reducir el riesgo de ransomware. Mantengamos nuestro ojo en el objetivo, la empresa, y no en el premio, la criptografía. O, a continuación, podemos culpar a la orden judicial por todos los demás delitos financieros.

Este artículo no contiene consejos ni recomendaciones de inversión. Cada movimiento de inversión y comercio implica un riesgo, y los lectores deben realizar su propia investigación al tomar una decisión.

Los puntos de vista, pensamientos y opiniones expresados aquí son solo del autor y no necesariamente reflejan o representan los puntos de vista y opiniones de Cointelegraph.

Michael Perklin es el director de seguridad de la información en ShapeShift, donde supervisa todas las prácticas de seguridad de productos, servicios y empresas, al tiempo que se asegura de que se adhieran o superen las mejores prácticas de la industria. Con más de una década de experiencia en blockchain y criptografía, lidera un equipo que garantiza que se empleen las mejores prácticas de seguridad utilizando metodologías específicas de ciberseguridad y blockchain. Perklin es el presidente del Consorcio de Certificación de Criptomonedas (C4), ha trabajado en varias juntas de la industria y es coautor del Estándar de Seguridad de Criptomonedas (CCSS), que es utilizado por cientos de organizaciones globales.

Fuente: https://cointelegraph.com/news/don-t-blame-crypto-for-ransomware

- 2019

- consejos

- Todos

- amp

- anonimato

- en torno a

- artículo

- disponibilidad

- Backup

- BBC

- MEJOR

- y las mejores prácticas

- blockchain

- incumplimiento

- cases

- efectivo

- Causar

- Censura

- de Padi

- jefe

- director de seguridad de la información

- Cointelegraph

- compañía

- continue

- Precio

- Delito

- Crímenes

- Los criminales

- cripto

- intercambio criptográfico

- criptomoneda

- Ataques ciberneticos

- ciberdelincuencia

- ciberdelincuentes

- La Ciberseguridad

- Web Obscura

- datos

- descubrimiento

- Dólar

- Temprano en la

- Ingeniería

- Empresa

- seguridad empresarial

- Etereum

- Evento

- Eventos

- Intercambio

- Explotar

- ojos

- polvillo radiactivo

- fíat

- financiero

- encuentra

- Focus

- Freedom

- Combustible

- Las Bases (Fundamentales)

- futuras

- juego

- brecha

- GAS

- Buscar

- candidato

- Grupo procesos

- la piratería

- hacks

- esta página

- Cómo

- HTTPS

- Cientos

- Incluye

- aumente

- energético

- información

- seguridad de la información

- inversión extranjera

- IT

- Clave

- Legal

- Largo

- Macro

- Corriente principal

- principales medios de comunicación

- Realizar

- el malware

- Mcafee

- Medios

- movimiento

- noticias

- .

- Oficial

- Opiniones

- Optión

- Opciones

- Otro

- parcheo

- Pagar

- pago

- pagos

- suplantación de identidad

- imagen

- Pivot

- presente

- presidente

- política de privacidad

- Privacidad y Seguridad

- Producto

- Profit

- público

- publicar

- Rescate

- ransomware

- Ataque de ransomware

- Ataques de ransomware

- lectores

- reducir

- reporte

- la investigación

- Riesgo

- EN LINEA

- cambiar de forma

- compartido

- So

- Social

- Ingeniería social

- estola

- suministro

- te

- táctica

- Target

- amenazas

- Plataforma de

- Formación

- tendencias

- Tendencias

- Vulnerabilidades

- web

- QUIENES

- Cable

- dentro de