Fast Company, la publicación de noticias empresariales, desconectó su sitio web después de que ciberatacantes comprometieran su sistema de gestión de contenidos (CMS). Utilizaron el acceso para enviar dos notificaciones push obscenas y racistas a sus suscriptores de Apple News.

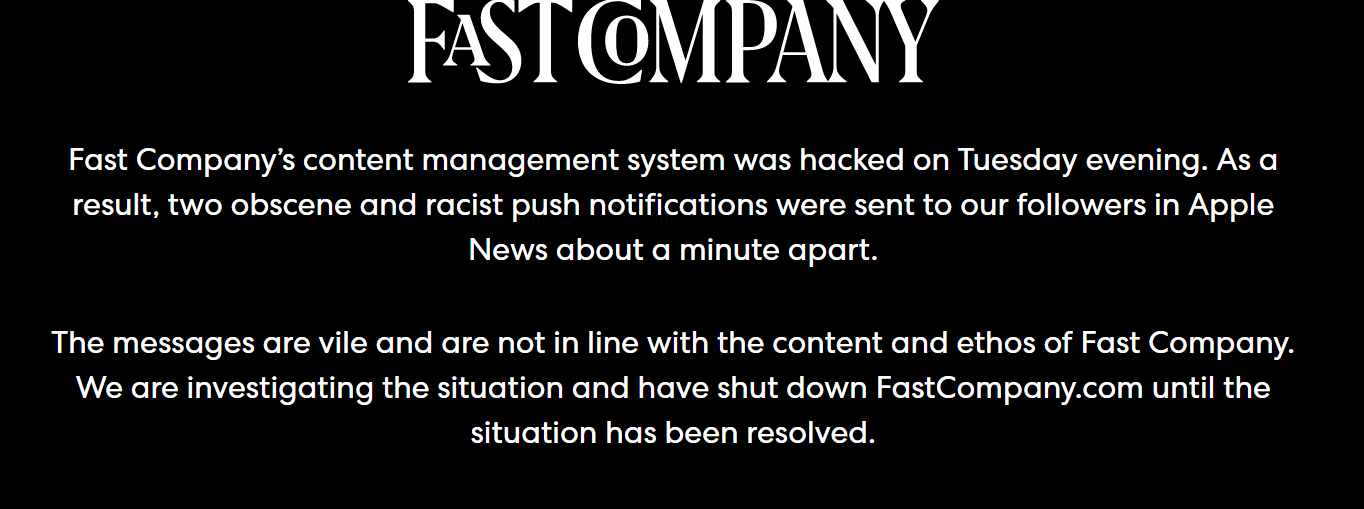

El incidente sigue a un ataque de desfiguración similar en la página de inicio de FastCompany.com el domingo, donde los atacantes publicaron un lenguaje similar. El medio reemplazó su sitio web con un comunicado durante la noche del martes, que permanece vigente al momento de esta publicación.

"Los mensajes son viles y no están en línea con el contenido y el espíritu de Fast Company", dijo la empresa. dijo en el aviso. "Fast Company lamenta que un lenguaje tan abominable haya aparecido en nuestras plataformas y en Apple News, y pedimos disculpas a cualquiera que lo haya visto antes de que lo eliminaran".

La compañía está investigando la situación y trabajando para limpiar el sitio, dijo. Si bien aún no hay detalles disponibles del ataque, James McQuiggan, defensor de la concientización sobre la seguridad en KnowBe4, señaló que el objetivo era claramente el asesinato de la marca, tal vez con un toque de flexión.

"Si bien los ciberdelincuentes siempre buscan dinero, de vez en cuando les gusta demostrar su audacia mostrando que tienen acceso a sistemas sensibles o visibles públicamente publicando algo fuera del alcance normal de la información compartida", dijo en un comunicado enviado por correo electrónico. .

Destacando la necesidad de una mejor seguridad

Christopher Budd, gerente senior de investigación de amenazas en Sophos, le dice a Dark Reading que este es solo el último ejemplo de un ataque contra la infraestructura de noticias y relaciones públicas para entregar información falsa, siendo otro ejemplo reciente un comunicado de prensa falso afirmando que Walmart iba a comenzar a aceptar bitcoins.

El ataque "destaca la fragilidad de la infraestructura de relaciones públicas y noticias, y muestra cómo ataques como estos podrían llevarse a cabo con fines más maliciosos que tengan consecuencias más nefastas", afirma. "En última instancia, este ataque muestra cómo los canales de noticias forman una infraestructura de información crítica, y que esta infraestructura debe protegerse de manera que coincida con su criticidad".

En un nivel más amplio, Jason Kent, hacker residente en Cequence Security, sospecha que ataque de relleno de credenciales podría estar en juego, lo que indica que las “credenciales no eran terriblemente sofisticadas y no estaban respaldadas por requisitos de autenticación multifactor o VPN”, dice.

"Los ataques de relleno de credenciales son algunos de los ataques más generalizados que vemos a diario", añade. “Los atacantes intentan adivinar contraseñas de cuentas válidas y, si lo logran, utilizarán todo el permiso de esas credenciales. El acceso privilegiado debe ser monitoreado de cerca ya que una vez que el atacante los tenga, causará todo tipo de estragos”.

- blockchain

- carteras de criptomonedas

- intercambio crypto

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- Lectura oscura

- departamento de seguridad nacional

- billeteras digitales

- cortafuegos

- Kaspersky

- el malware

- Mcafee

- NexBLOC

- Platón

- platón ai

- Inteligencia de datos de Platón

- Juego de Platón

- PlatónDatos

- juego de platos

- VPN

- seguridad del sitio web