Las billeteras de hardware pueden proteger su riqueza generacional. Aprovéchelos para obtener el más alto nivel de seguridad y privacidad.

Este es un editorial de opinión de Josef Tětek, embajador de la marca Trezor para SatoshiLabs.

Ya sea que esté pensando en comprar su primera billetera Bitcoin de hardware o que ya haya tenido una durante años, siempre es una buena idea actualizar los conceptos básicos de estos maravillosos dispositivos. Contrariamente a la creencia popular, una billetera de hardware no es una herramienta de "configúrelo y olvídese" que se encargará de su bitcoin por usted. En cambio, una billetera de hardware puede ayudarlo con su seguridad continua de bitcoin.

¿Cuándo y por qué debo comprar una billetera de hardware?

Dado que las billeteras de hardware comienzan alrededor de $ 70, obviamente no es una idea atractiva comprar una si solo está sumergiendo los dedos de los pies en Bitcoin. No hay un punto de corte claro después del cual es imperativo que compre una billetera de hardware, pero una buena regla general es obtener una una vez que tenga alrededor de $ 1,000 en bitcoin para proteger. Cuando acumula regularmente y Bitcoin se aprecia mientras tanto, es probable que cruce el umbral de $ 1,000 rápidamente, así que no lo posponga por mucho tiempo.

Algunas personas opinan que las billeteras de hardware son superfluas y que un teléfono o una computadora portátil viejos funcionarán perfectamente en su lugar. El problema con estos dispositivos de uso general es que prácticamente cualquier cosa puede ejecutarse en dicho hardware y, a menos que sea un experto en seguridad avanzado, no sabrá si el dispositivo es realmente seguro, incluso si está desconectado de Internet (y honestamente, la seguridad los expertos preferirían asumir que no es seguro en primer lugar). Las billeteras de hardware son dispositivos de propósito especial con firmware que realiza un conjunto limitado de procesos, a saber, generar claves y firmar criptográficamente con esas claves, todo en un entorno estrictamente fuera de línea.

Escribir y proteger su semilla de recuperación

Cuando está configurando su billetera de hardware, una de las primeras cosas que la billetera hace por usted es generar sus claves privadas. Para asegurarse de conservar su bitcoin, incluso si el dispositivo en particular se pierde o se descompone, se le pedirá que escriba su semilla de recuperación: un secreto legible por humanos que se puede usar para recuperar sus claves privadas en otras billeteras compatibles.

Escribir las 12 o 24 palabras que componen la semilla de recuperación es una de las cosas más importantes que debe hacer para proteger su bitcoin. Las billeteras de hardware generalmente no vuelven a mostrar la semilla de recuperación; debe escribirla y mantenerla segura durante el proceso de configuración.

Aquí hay algunos consejos básicos para proteger su semilla:

- Escriba las palabras con su propia mano en una hoja de papel.

- Alternativamente, puede usar una solución más robusta como Cápsulas de criptoacero u otras soluciones metálicas

- Nunca tome una foto o conserve una copia digital de la semilla: los piratas informáticos están buscando activamente dichos datos

- Almacene su semilla de recuperación en un lugar con acceso controlado lejos del agua, riesgo de incendio, etc.

- Considerar configurar una copia de seguridad de Shamir — múltiples recursos compartidos de recuperación de semillas que aumentan la seguridad de su semilla

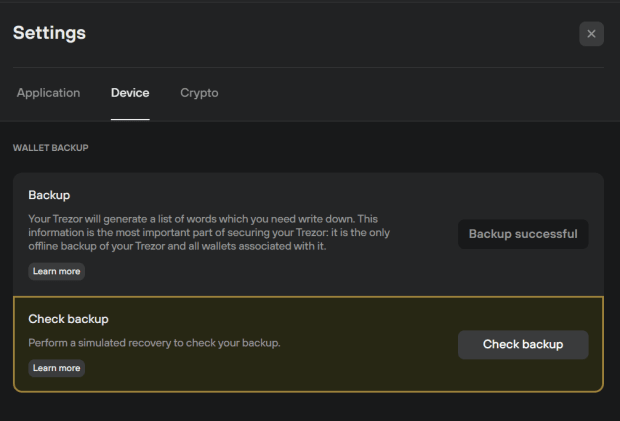

Comprobación de su semilla de recuperación

Una vez que tengas tu semilla de recuperación anotada, es recomendable verificar que realmente funciona para restaurar tu billetera. Desea verificar la integridad de su semilla antes de que haya algún bitcoin adjunto, no después.

La mejor práctica es restablecer de fábrica su billetera de hardware y luego recuperar su billetera de la semilla. Alternativamente, algunas billeteras de hardware ofrecen recuperación en seco — esta opción te hará sentir más cómodo si ya tienes algo de bitcoin almacenado en el dispositivo. Para realizar la recuperación de ejecución en seco en Trezor Suite, por ejemplo, vaya a la configuración, seleccione "Comprobar copia de seguridad" y siga las indicaciones (tenga en cuenta que el dispositivo Trezor conectado debe responder en el tercer paso; nunca ingrese las palabras semilla en una computadora si el dispositivo no responde!)

Es una buena idea revisar la copia de seguridad de la semilla con regularidad. Si su configuración de seguridad involucra varios recursos compartidos de Shamir Backup, inspecciónelos cada 12 meses al menos para asegurarse de que los recursos compartidos aún estén intactos y listos para usarse cuando sea necesario.

Configuración del PIN y la frase de contraseña

La mayoría de las billeteras de hardware se pueden asegurar con un PIN. Un buen PIN puede evitar que un atacante robe sus fondos si descubre su dispositivo, pero tenga en cuenta que un PIN solo protege el dispositivo, no la semilla de recuperación. Entonces, si el atacante descubriera tanto su dispositivo (protegido por el PIN) como su semilla de recuperación, podrían robar todos sus bitcoins, ya que con una semilla de recuperación en la mano, en realidad no necesitan el dispositivo en sí.

Afortunadamente, también hay una forma de mitigar la amenaza de que un atacante encuentre su semilla de recuperación. Algunas billeteras de hardware, como los dispositivos Trezor, ofrecen la opción de proteger su semilla con un frase de contraseña. La frase de contraseña lo ayuda a crear un nuevo conjunto de billeteras que se derivan de la combinación de la semilla de recuperación y una frase de contraseña particular. Esto significa que la semilla en sí se vuelve inútil para un atacante, ya que no podría derivar el conjunto correcto de billeteras solo con una semilla de recuperación.

Si tiene dificultades para distinguir la diferencia entre el PIN y la frase de contraseña, solo recuerde: el PIN protege el dispositivo, la frase de contraseña protege la semilla.

Si opta por utilizar la frase de contraseña, no confíe en su memoria. Si olvidó la frase de contraseña, no habrá forma de acceder a sus fondos. Es imperativo que cree una copia de seguridad de su frase de contraseña, similar a lo que ha hecho con su semilla. Mantenga la semilla y la frase de contraseña separadas y hará que sea imposible que los atacantes roben sus fondos si accidentalmente encuentran cualquiera de ellos.

La pantalla del dispositivo está ahí por una razón: ¡verifique siempre sus direcciones!

Las billeteras de hardware son útiles más allá del simple HODLing. Uno de los principales beneficios de estos dispositivos es la capacidad de recibir y enviar bitcoins de manera muy segura.

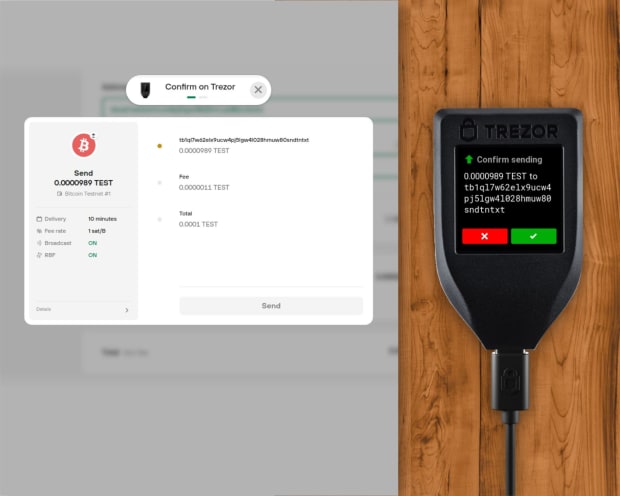

Una común software malicioso del portapapeles puede cambiar la dirección que está copiando/pegando en su computadora. Si su computadora está infectada con un virus de este tipo, la única línea de defensa es comparar la dirección que se muestra en el dispositivo con la contraparte de envío/recepción (el sitio web de intercambio, la billetera del teléfono de su amigo, un mensaje de Signal, etc.). Esta es una de las razones por las que todas las billeteras de hardware que valen su nombre deben tener sus propias pantallas, y por qué algunas soluciones de almacenamiento en frío, como las tarjetas de comunicación de campo cercano (NFC) sin pantallas, no son buenas opciones de diseño.

Al recibir bitcoins, el dispositivo mostrará la dirección completa en su pantalla, para que pueda verificar de forma independiente que la dirección que se muestra en la aplicación complementaria es la correcta (es decir, generada por el dispositivo). Después de verificar la dirección y dársela a su contraparte (ya sea como un código QR escaneado o una cadena copiada/pegada), verifíquela nuevamente para asegurarse de que no haya sido modificada por el malware del portapapeles.

Al enviar bitcoins, el proceso involucra múltiples controles: verificar la dirección a la que está enviando, la tarifa asociada y el monto total a enviar. ¡Asegúrate de revisar todo dos veces!

No se apresure en el proceso de verificar todo. Solo la pantalla del dispositivo puede decirle lo que realmente está sucediendo dentro de la billetera de hardware, así que asegúrese de que realmente está enviando o recibiendo fondos donde se supone que debe hacerlo.

¡Cuidado con los pescadores!

Hay mucha gente mala por ahí a la que le gustaría robar su bitcoin. Algunos eligen propagar sus tentáculos a través de malware como el descrito anteriormente, otros intentan tomar sus monedas a través de técnicas de ingeniería social: sitios web falsos, correos electrónicos o aplicaciones que intentan que escriba su semilla junto con la frase de contraseña están muy extendidos.

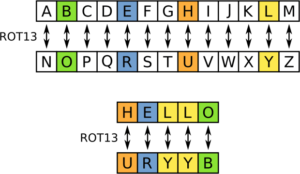

La mejor protección es recordar una regla simple: nunca escriba su semilla en un sitio web o una aplicación sin la guía de la billetera de hardware. Al recuperar su bitcoin con una billetera de hardware como Trezor, puede escribir las palabras iniciales en el dispositivo mismo (posible con el modelo T de Trezor), o el dispositivo le dice el orden en que debe escribir las palabras (como el Trezor Model One), para no filtrar el orden correcto a posibles keyloggers u otras técnicas de espionaje.

Enrutamiento a través de Tor, conectando su nodo completo

Para mejorar la privacidad del usuario y evitar la fuga de direcciones IP, se recomienda enrutar todo el tráfico relacionado con bitcoin a través de la red Tor. Tor es mejor que una red privada virtual (VPN), ya que las VPN a menudo mantienen registros del tráfico de los clientes que pueden filtrarse o entregarse a las autoridades si así lo solicitan. Con Tor, su dirección IP está realmente oculta, por lo que sus transacciones de bitcoin permanecen privadas (aunque tenga en cuenta que Tor por sí solo no lo protegerá si sus direcciones de bitcoin están vinculadas a usted porque compró bitcoin en un intercambio centralizado que conoce su identidad ). Puede enrutar sus transacciones de Bitcoin que se originan en su billetera de hardware con Bitcoin Core (ver esta guía) u otras carteras compatibles.

Para fortalecer aún más su privacidad y soberanía, puede conectar su billetera de hardware a un nodo completo. Cuando ejecuta su propio nodo completo, no tiene que depender de ningún tercero para transmitir sus transacciones y brindarle el estado más reciente del libro mayor de Bitcoin. Puede ejecutar un nodo completo de Bitcoin en la computadora de su hogar, computadora portátil o un dispositivo Raspberry Pi, y conectar su billetera de hardware a través de un Bitcoin Núcleo HWI or Electrum.

Prepárese para los riesgos reales

El riesgo más común al manejar bitcoin es la pérdida accidental. Tirar la semilla de recuperación, enviar o recibir fondos a una dirección incorrecta, caer en una estafa de phishing, olvidar una frase de contraseña o no tomar la custodia propia y mantener las monedas en un intercambio que luego es pirateado: estos son vectores de riesgo mucho más probables que cualquier otro. incautación del gobierno. La verdad incómoda es que los Gitcoiners son sus propios peores enemigos.

Una buena regla para recordar es probar todo. Después de configurar su nueva billetera de hardware, pruebe que su semilla de recuperación realmente funciona, ya sea limpiando el dispositivo o realizando la recuperación de prueba. Cuando envíe su primera transacción utilizando una billetera de hardware, primero envíe algunos dólares para tener una idea de cómo funciona todo. Si ha pasado algún tiempo desde que revisó su semilla, asegúrese de que todavía esté allí. Si está considerando usar una frase de contraseña, intente enviar solo algunos sats a la nueva billetera y luego intente iniciar y cerrar sesión con y sin la frase de contraseña varias veces. Estar familiarizado con la forma en que debe responder la billetera de hardware será una ventaja para usted si alguna vez se encuentra en una situación estresante.

También tenga en cuenta que todos los principales fabricantes de carteras de hardware utilizan un estándar de semilla de recuperación mutuamente compatible (BIP39 para semilla regular o SLIP39 para Shamir Backup), por lo que incluso si un fabricante en particular quebrara, sus monedas siempre estarán seguras y podrá recuperar su bitcoin en una multitud de billeteras de código abierto, hardware o software.

Esta es una publicación invitada de Josef Tětek. Las opiniones expresadas son totalmente propias y no reflejan necesariamente las de BTC Inc o Bitcoin Magazine.

- 000

- 12 meses

- a

- capacidad

- de la máquina

- dirección

- direcciones

- avanzado

- Ventaja

- Todos

- ya haya utilizado

- Aunque

- hacerlo

- Marca Virtual

- cantidad

- applicación

- aplicaciones

- en torno a

- asociado

- Backup

- arruinado

- conceptos básicos

- porque

- antes

- "Ser"

- beneficios

- MEJOR

- mejores

- entre

- Más allá de

- Bitcoin

- núcleo bitcoin

- transacciones de bitcoins

- Bitcoin Monedero

- bitcoiners

- marca

- rompe

- transmisión

- BTC

- BTC Inc

- comprar

- Comprar

- Tarjetas

- servicios sociales

- centralizado

- posibilidades

- el cambio

- Cheques

- opciones

- Elige

- código

- Monedas

- Almacenamiento en frio

- Algunos

- Comunicación

- compatible

- computadora

- Contacto

- conectado

- Conectándote

- Core

- contraparte

- Para crear

- Custodia

- cliente

- Defensa

- descrito

- Diseño

- dispositivo

- Dispositivos

- un cambio

- digital

- descrubrir

- Pantalla

- No

- dólares

- doble

- DE INSCRIPCIÓN

- durante

- Editorial

- enemigos

- Ingeniería

- Entorno

- etc.

- todo

- Intercambio

- experto

- expertos

- expresados

- falso

- familiar

- la búsqueda de

- Incendió

- Nombre

- seguir

- en

- ser completados

- Nodo completo

- fondos

- promover

- propósito general

- generado

- la generación de

- riqueza generacional

- va

- candidato

- Gobierno

- Invitad@s

- Guest Post

- hackeado

- los piratas informáticos

- Manejo

- Materiales

- Monedero de hardware

- Carteras de hardware

- es

- ayuda

- ayuda

- mantener

- Inicio

- Cómo

- HTTPS

- legible por humanos

- idea

- Identidad

- imágenes

- importante

- imposible

- mejorar

- En otra

- aumente

- independientemente

- Las opciones de entrada

- ejemplo

- integridad

- Internet

- IP

- Dirección IP

- IT

- sí mismo

- Guardar

- acuerdo

- claves

- Saber

- portátil

- más reciente

- fuga

- Libro mayor

- Nivel

- Apalancamiento

- Limitada

- línea

- Ubicación

- Largo

- mirando

- revista

- gran

- para lograr

- el malware

- manera

- Fabricante

- Fabricantes

- significa

- mientras tanto

- Salud Cerebral

- metal

- podría

- mente

- modelo

- meses

- más,

- MEJOR DE TU

- múltiples

- multitud

- a saber

- nombres

- Navegar

- necesariamente

- del sistema,

- NFC

- LANZAMIENTO

- digital fuera de línea.

- en marcha

- Opinión

- Opiniones

- Optión

- solicite

- Otro

- EL DESARROLLADOR

- particular

- fiesta

- Personas

- realizar

- suplantación de identidad

- pieza

- punto

- Popular

- posible

- política de privacidad

- privada

- Llaves privadas

- Problema

- en costes

- proteger

- protegido

- Protección

- Código QR

- con rapidez

- razones

- recepción

- Recuperar

- recuperación

- reflejar

- regular

- regularmente

- permanecer

- Riesgo

- Ruta

- Ejecutar

- correr

- prisa

- ambiente seguro

- Safety

- Estafa

- Pantalla

- seguro

- asegurado

- EN LINEA

- dispersores

- set

- pólipo

- Configure

- Acciones

- Mostrar

- mostrado

- similares

- sencillos

- desde

- situación

- So

- Social

- Ingeniería social

- Software

- a medida

- Soluciones

- algo

- propagación

- montón

- estándar

- comienzo

- Estado

- Sin embargo

- STORAGE

- FORTALECIMIENTO

- técnicas

- decirles

- test

- El

- Lo esencial

- cosas

- umbral

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- Lanzamiento

- equipo

- veces

- recomendaciones

- del IRS

- Puerta

- tráfico

- transaccional

- Transacciones

- Trezor

- típicamente

- utilizan el

- privacidad del usuario

- verificar

- verificando

- Ver

- Virtual

- virtualmente

- virus

- VPN

- VPNs

- Billetera

- Carteras

- Agua

- Gestión de Patrimonio

- Página web

- sitios web

- ¿

- Que es

- QUIENES

- extendido

- sin

- palabras

- Actividades:

- funciona

- valor

- se

- años

- tú