Cómo construir una red doméstica que evite que su ISP vea sus datos, aísle los ASIC y le permita extraer Bitcoin sin permiso.

Una guía centrada en la privacidad sobre cómo construir una red doméstica segura con un firewall pfSense, que explica cómo configurar redes domésticas dedicadas para separar la navegación web WiFi de su familia de su tráfico de minería de Bitcoin; cómo configurar una VPN con WireGuard; y cómo enviar todo su tráfico de Internet a través de los túneles VPN de Mullvad con equilibrio de carga automático para cambiar entre túneles en momentos de alta latencia; así como también cómo configurar un bloqueador de anuncios a nivel de firewall.

Cada minero doméstico de Bitcoin necesitará una red doméstica. Construir una red segura y privada desde la que minar es una parte esencial para mantener una operación sin permisos. Al seguir esta guía, verá cómo construir una red de minería doméstica robusta y personalizable que presenta los siguientes beneficios y más:

- Tunelización de red privada virtual (VPN) para proteger y cifrar su tráfico de Internet

- Privacidad mejorada de las miradas indiscretas de su proveedor de servicios de Internet (ISP)

- Mitigación del riesgo potencial de registro de direcciones IP de su grupo de minería

- Configuración de un cortafuegos pfSense

- Creación de redes domésticas secuestradas para mantener sus ASIC separados de su red WiFi de invitados, etc.

- Configuración de un punto de acceso a la red WiFi en malla

- Configuración de un ad-blocker a nivel de firewall.

En esta guía, verá algún software gratuito de código abierto como pfSense y WireGuard, así como algún software de código abierto pago como VPN Mullvad.

Emprender esta tarea comenzó para mí cuando mi esposa y yo decidimos vender nuestra casa en la ciudad y mudarnos al campo. Tenía visiones de configurar una nueva infraestructura de minería desde cero y quería aprovechar esta oportunidad para construir la red doméstica definitiva que siempre quise: una red doméstica que impidiera que mi ISP viera mis datos y hacia dónde se dirigían, una red doméstica que aislé mis ASIC de otros dispositivos conectados a la red, una red doméstica que no me rastreaba constantemente ni vendía mi información de navegación a los anunciantes.

Fue entonces cuando comencé a echar un vistazo de cerca a un del blog sobre el tema de k3tan. En su artículo de pfSense, k3tan expuso muchos de los atributos de una red doméstica que quería construir para mí y señaló varios recursos adicionales que me hicieron pensar que podría hacerlo yo mismo si realmente lo intentara.

No tenía experiencia en redes antes de lanzarme a esto y, aunque hay muchos pasos, realmente es muy fácil usar herramientas gratuitas y de código abierto para comenzar a dar pasos agigantados en la protección de su privacidad.

Me acerqué a k3tan y me apoyaron en mis esfuerzos y me ayudaron a superar algunos obstáculos con los que me encontré. Realmente aprecio esto y quiero agradecerles, k3tan.

En total, para esta guía gasté $360 para construir mi red doméstica. $ 160 en una tarjeta de red y $ 200 en un kit WiFi de malla (que, sinceramente, podría haberse hecho con un enrutador de $ 40 pero ¡YOLO!).

Algunas limitaciones que debe tener en cuenta: Literalmente no tenía experiencia en redes antes de esta guía. Es muy posible que haya cometido algún error imprevisto. Le recomiendo encarecidamente que utilice esto como una guía, pero que también incorpore su propia investigación y diligencia debida en la configuración de su propia red doméstica. Las VPN son una gran herramienta para proteger su privacidad, pero no son una panacea. Hay varias otras formas en que puede filtrar datos y disminuir su privacidad. La buena noticia es que es fácil comenzar a tomar medidas para desarrollar buenas prácticas centradas en la privacidad.

Recomiendo leer así guía de Mullvad, escuchando así podcast de SethParaPrivacidady consultar recursos adicionales de Tecnología.

Pongámonos manos a la obra y configuremos su red de minería doméstica de una manera que haga feliz a su familia y mantenga sus ASIC seguros y privados.

Construyendo un cortafuegos pfSense desde una vieja computadora de escritorio

En los 10 pasos a continuación, le mostraré cómo usé una computadora de escritorio antigua para construir un firewall pfSense y cómo configuré mi red doméstica.

Si elige esa opción en lugar de crear la suya propia, puede pasar a paso cuatro a continuación.

Paso uno: cómo instalar la nueva tarjeta de red

Primero, necesitará una computadora de escritorio vieja. Usé una Dell Optiplex 9020 Small Form Factor (SFF). Se trata de una potente pieza de hardware para un cortafuegos; cuenta con una CPU Intel i7-4790 de 3.6 GHz, 16 GB de RAM y un disco duro de 250 GB.

De manera predeterminada, esta computadora solo tiene un puerto Ethernet RJ45. Sin embargo, si esto va a servir como firewall, necesitará al menos dos puertos Ethernet. Para lograr esto, compré una tarjeta de red Intel i350 que viene equipada con cuatro puertos Ethernet. La tarjeta de red i350 está diseñada para usarse en la ranura PCIe de cuatro carriles en la placa base de la computadora de escritorio.

Para este chasis SFF, tuve que cambiar el soporte de metal de tamaño completo por el soporte más pequeño incluido en la tarjeta de red. Luego, simplemente abra el chasis y abra la abrazadera externa que cubre las ranuras PCI vacías. Con un destornillador, puede quitar el inserto de soporte de metal en blanco frente a la ranura PCI de cuatro carriles e insertar la tarjeta de red. Luego, cierre la abrazadera y vuelva a colocar la cubierta lateral del chasis.

Una vez instalado, es importante tener en cuenta qué puerto Ethernet es para la red de área amplia (WAN) y qué puertos son para la red de área local (LAN). WAN es lo que da a la Internet pública abierta y LAN es lo que da a su red doméstica local.

Una vez instalado, puede colocar su computadora de escritorio a un lado por ahora. Querrá usar su computadora conectada a la red para descargar y verificar la imagen de pfSense y actualizarla a una unidad USB.

Paso dos: Cómo descargar y verificar el archivo de imagen pfSense y flashearlo en una unidad USB

Primero, navega a este página de descarga de pfSense y, una vez allí:

- Selecciona la arquitectura “AMD64”

- Luego "Instalador de USB Memstick"

- Luego consola "VGA"

- Luego, seleccione el espejo que esté más cerca de su ubicación geográfica, como se muestra en la captura de pantalla a continuación, y haga clic en "Descargar".

A continuación, puede calcular la suma de verificación SHA-256 en el archivo comprimido que descargó y verificarlo con la suma de verificación que se muestra en la página de descarga de pfSense.

Me gusta usar un editor hexadecimal gratuito llamado HxD para calcular sumas de control. Simplemente abra el archivo que le interesa, navegue hasta "Herramientas", luego "Sumas de verificación" y seleccione "SHA256" en el menú. Si los valores hash no coinciden, no ejecute el archivo ejecutable.

La forma más fácil que he encontrado para flashear un archivo de imagen en una unidad USB es usar un programa llamado grabador balena.

Una vez instalada, inicie la aplicación, haga clic en "Flash from file", luego navegue a la carpeta donde tiene el archivo de imagen pfSense comprimido.

A continuación, seleccione su unidad USB en blanco y luego haga clic en "Flash". BalenaEtcher comenzará el proceso de flasheo y descomprimirá automáticamente el archivo de imagen de pfSense. Este proceso tomará unos minutos.

Una vez que se completa el parpadeo, debe obtener una marca de verificación verde que indica que todo está bien. Si recibe un error de balenaEtcher, es posible que deba intentar flashear en una unidad USB diferente.

Ahora puede expulsar de forma segura la unidad USB flasheada de su computadora y estará listo para flashear la otra computadora de escritorio.

Paso tres: Cómo actualizar el escritorio e instalar pfSense

Conecte un teclado, un monitor, un cable de alimentación y la unidad USB flasheada a su computadora de escritorio en la que instaló la tarjeta de red. El monitor debe estar conectado a través de conexiones VGA; según mi experiencia, las conexiones DisplayPort no funcionarán. No conecte los cables Ethernet todavía.

Una vez que todo esté conectado, encienda su escritorio. Algunas computadoras detectarán automáticamente que hay una unidad USB de arranque insertada y le preguntarán desde qué unidad desea arrancar. En mi caso, la computadora simplemente arrancó de manera predeterminada desde la unidad "C:" e inició Windows automáticamente. Si esto le sucede a usted, apague la computadora y luego mantenga presionada la tecla "F12" en el teclado y vuelva a encenderla. Esto iniciará el BIOS, donde puede decirle a la computadora desde qué unidad desea iniciar.

Por ejemplo, aquí está mi entorno de BIOS donde pude seleccionar la unidad USB SanDisk a la que había flasheado la imagen de pfSense. Después de seleccionar esta opción, se ejecutará un script brevemente y luego se iniciará el instalador de pfSense:

Primero, acepta los términos y condiciones. Luego seleccione "Instalar pfSense", luego elija el mapa de teclas apropiado para usted. Si habla inglés y vive en los EE. UU., probablemente solo quiera usar el valor predeterminado.

A continuación, simplemente elegí la opción "Auto ZettaByte File System" (ZFS) porque estoy usando una plataforma de hardware que está muy por encima de las especificaciones para un firewall doméstico. La opción ZFS tiene más funciones y es más confiable que la opción Sistema de archivos Unix (UFS), pero ZFS puede consumir más memoria, lo que no me preocupa dado que tengo 16 GB de RAM en este escritorio.

Luego, tendrá algunas opciones de partición y redundancia, que mantuve lo más simple posible, por ejemplo, sin redundancia y las opciones de configuración predeterminadas. Luego, seleccione "Instalar".

Luego, verá un par de confirmaciones de que la instalación de pfSense fue exitosa. Un mensaje le preguntará si desea realizar manualmente alguna modificación final, cosa que yo no hice. Luego, le preguntará si desea reiniciar, seleccione sí. Retire inmediatamente la unidad USB en este momento antes de que se reinicie nuevamente porque, de lo contrario, lo dejará nuevamente al comienzo del asistente de instalación. Debería terminar en el menú principal del terminal una vez que finalice el reinicio.

Ahora está listo para conectar su nuevo firewall a su red doméstica.

Paso cuatro: cómo conectar el pfSense en una red doméstica

Los siguientes pasos se completarán en el teclado y el monitor conectados a su nuevo firewall:

- Primero, apague el enrutador provisto por su ISP, apague su módem y desconecte los cables Ethernet de su módem y enrutador.

- A continuación, encienda su nuevo firewall y deje que se cargue pfSense. Luego, encienda su módem y espere a que se conecte a Internet.

- En el menú de pfSense, seleccione la opción uno, "Asignar interfaces". Le preguntará si desea configurar VLAN ahora, ingrese "n" para no. Luego le pedirá que ingrese el nombre de la interfaz WAN, ingrese "a" para la detección automática.

- Conecte un cable Ethernet desde la salida de su módem a su nueva interfaz de tarjeta de red de firewall. Recuerde, el puerto en el extremo derecho si las lengüetas de liberación de RJ45 están hacia arriba es su puerto WAN, o en el extremo izquierdo si las lengüetas de liberación de RJ45 están hacia abajo.

- Una vez conectado, presione "enter". Debería detectar un enlace en el puerto de interfaz igb0. Si es igb3, cambie el cable Ethernet al lado opuesto y vuelva a intentarlo.

- Luego le pedirá que ingrese el nombre de la interfaz LAN, ingrese "a" para la detección automática. Conecte un cable Ethernet desde el siguiente puerto disponible en la nueva tarjeta de red del cortafuegos a su conmutador Ethernet u otro punto de acceso. Tenga en cuenta que si tiene la intención de ejecutar una red de área local virtual (VLAN), deberá usar un conmutador administrado.

- Una vez conectado, presione enter. Debería detectar un enlace en el puerto de interfaz igb1.

- Luego, presione enter nuevamente para "nada" ya que no hay otras conexiones de red configuradas en este momento.

- Luego le informará que las interfaces se asignarán de la siguiente manera: WAN = igb0 y LAN = igb1.

- Ingrese "y" para sí y pfSense escribirá la configuración y lo llevará de regreso al menú principal con sus direcciones WAN IP v4 e IP v6 en la parte superior.

Solo para ilustrar una configuración de ruta de señal de ejemplo, puede hacer una configuración como esta:

En este punto, debería poder ingresar "192.168.1.1" en su navegador web en su escritorio habitual e iniciar la interfaz web de pfSense. Es un certificado autofirmado, así que acepte el riesgo cuando se le solicite y continúe. Las credenciales de inicio de sesión son admin / pfsense.

Ahora puede desconectar el teclado y el monitor de su nuevo firewall. El resto de los pasos se completarán a través de la interfaz web de su escritorio habitual.

Paso cinco: Cómo configurar las opciones básicas de pfSense

En este paso, verá cómo configurar los ajustes básicos como el asistente de configuración, cambiar el puerto TCP, habilitar Secure Shell SSH y configurar la horquilla de forma predeterminada. La gran mayoría de la información presentada aquí y en el paso seis a continuación provino de ver este Vídeo de Tom Lawrence en pfSense - Recomiendo encarecidamente ver este video, es extenso pero está lleno de información valiosa y tiene muchos más detalles de los que presento en esta guía.

Primero, haga clic en el cuadro de diálogo de advertencia rojo en la parte superior de la página para cambiar la contraseña utilizada para iniciar sesión en su nuevo firewall. Personalmente, recomiendo contraseñas de un solo uso de alta entropía con un administrador de contraseñas adjunto. Luego, cierre la sesión y vuelva a iniciarla para probar los cambios.

Una vez que haya vuelto a iniciar sesión, abra el "Asistente de configuración" desde la pestaña "Sistema":

Luego, el asistente lo guiará a través de nueve pasos básicos para configurar su nuevo firewall pfSense.

Haga clic en "Siguiente" en el primer paso.

Luego, en el segundo paso, puede configurar el nombre de host, el dominio y los servidores DNS primario/secundario. Puede dejar "Nombre de host" y "Dominio" como sus valores predeterminados o configurarlos como desee. Elegí "100.64.0.3" para el servidor DNS principal para acceder a Internet y desmarqué la casilla "Anular DNS" para evitar que DHCP anule los servidores DNS. Repasaré por qué usé "100.64.0.3" en el paso 10 de esta guía.

Luego, puede configurar su zona horaria en el paso tres:

En el cuarto paso, puede seleccionar "DHCP" para la interfaz WAN y dejar todos los demás campos con sus valores predeterminados. Si desea falsificar su dirección MAC, puede hacerlo en este paso. Para los últimos dos campos, asegúrese de que la casilla "Bloquear redes privadas RFC1918" y la casilla "Bloquear redes bogon" estén marcadas, esto agregará automáticamente las reglas apropiadas a su firewall.

En el paso cinco, puede cambiar la dirección IP de su firewall. La mayoría de las redes locales domésticas usarán 192.168.0.1 o 192.168.1.1 para acceder al enrutador o al firewall. La razón por la que es posible que desee cambiar esto a una dirección IP local no predeterminada es porque si está en la red de otra persona y está intentando volver a VPN en su red doméstica, entonces puede encontrarse con un problema en el que tiene la misma dirección en ambos extremos y el sistema no sabrá si está intentando conectarse a la dirección local o remota. Por ejemplo, cambié mi dirección IP local a "192.168.69.1".

En el paso seis, puede configurar su contraseña de administrador. Estaba un poco confundido al ver este paso insertado aquí ya que había cambiado la contraseña de administrador al principio, así que usé mi misma contraseña de alta entropía de antes, asumiendo que estaba pidiendo la misma contraseña que se usará para iniciar sesión el enrutador.

Luego, en el paso siete, puede hacer clic en el botón "Recargar". Mientras se recarga, desconecte el cable de alimentación de su conmutador. Dado que la dirección IP local del enrutador se cambió a "192.168.69.1" (o lo que elija), todos los dispositivos en la red ahora tendrán sus direcciones IP actualizadas a ese rango de IP.

Por lo tanto, si tiene PuTTY u otras sesiones SSH configuradas en su nodo Raspberry Pi, por ejemplo, ahora necesitará actualizar esas configuraciones de conexión. Desconectar la alimentación del conmutador y volver a enchufarlo después de reiniciar el enrutador ayuda a reasignar todos sus dispositivos.

Para averiguar las direcciones IP de los dispositivos en su red local, puede navegar a la pestaña "Estado" y seleccionar "Concesiones de DHCP" para ver todo lo que aparece en la lista:

Después de recargar en el paso siete, el asistente se saltó los pasos ocho y nueve, por lo que no estoy seguro de qué sucede en esos pasos, pero seguiremos adelante y abordaremos las cosas según sea necesario.

Un par de otras configuraciones básicas que vale la pena mencionar se encuentran en "Sistema> Avanzado> Acceso de administrador". Aquí, actualicé el puerto TCP a "10443" porque ejecuto algunos servicios que accederán a los mismos puertos predeterminados como 80 o 443 y quiero minimizar la congestión.

Además, habilité SSH. Luego, puede elegir cómo se protege SSH, ya sea con una contraseña, claves, ambas o solo claves. Al guardar, dé a la interfaz un minuto para que se actualice al nuevo puerto. Es posible que deba volver a cargar la página utilizando la dirección IP local y el nuevo puerto, por ejemplo, "192.168.69.1:10443". Asegúrese de guardar sus cambios en la parte inferior de la página.

La última configuración básica que cubriré aquí es la horquilla, lo que significa que, por ejemplo, puede configurar su red para que pueda abrir un puerto a un sistema de cámara de seguridad con una dirección IP pública. Esta dirección IP pública también se puede usar dentro de su red, lo cual es conveniente si está en casa accediendo al sistema de la cámara desde su teléfono móvil en su LAN, entonces no tiene que cambiar manualmente a dónde se conecta, porque la horquilla verá que solo está tratando de acceder a una IP local y lo devolverá de manera predeterminada con esta configuración habilitada.

- En la pestaña "Sistema", vaya a "Avanzado>Firewall y NAT"

- Desplácese hacia abajo hasta la sección "Traductor de direcciones de red"

- En el menú desplegable "Modo de reflexión NAT", seleccione "NAT puro".

- Haga clic en "Guardar" en la parte inferior de la página y "Aplicar cambios" en la parte superior de la página

Eso es todo para la configuración básica. La buena noticia es que pfSense es bastante seguro en su instalación predeterminada, por lo que no es necesario cambiar mucho para tener una gran base básica. En general, la posición de los desarrolladores de pfSense es que si hay una forma más segura de implementar pfSense, entonces simplemente harán que sea la configuración predeterminada.

Otra cosa a tener en cuenta es que, de manera predeterminada, pfSense habilita el mapeo de traducción de direcciones de red (NAT) WAN IPv6. Elegí deshabilitar esto, por lo que no estoy abriendo una puerta de enlace IPv6 a Internet abierta.

Puede hacer esto yendo a "Interfaces>Asignaciones" y luego haciendo clic en el hipervínculo "WAN" en la primera tarea. Esto abrirá la página de configuración, luego solo asegúrese de que el "Tipo de configuración de IPv6" esté configurado en "Ninguno". Luego guarde y aplique esos cambios.

Luego, puede navegar hasta "Firewall>NAT" y desplazarse hacia abajo hasta la interfaz "WAN" con una fuente IPv6 y eliminarla.

Paso seis: Cómo configurar las opciones avanzadas de pfSense

En esta sección, repasaré algunas funciones avanzadas que pueden interesarle para su red doméstica. Aquí, verá cómo configurar redes separadas desde su enrutador pfSense para que, por ejemplo, los invitados puedan acceder a Internet desde un punto de acceso WiFi en su hogar, pero no pueden acceder a sus ASIC desde esa red.

Si usó la tarjeta de red i350 como lo hice, entonces tiene cuatro puertos Ethernet disponibles, y si usó un Dell Optiplex como lo hice, entonces también tiene un quinto puerto Ethernet en la placa base. Lo que significa que tengo cinco interfaces que puedo configurar, cuatro de las cuales pueden ser redes locales secundarias.

Lo que voy a hacer aquí es mantener mi escritorio de trabajo y mi escritorio Bitcoin dedicado en una red (LANwork). Luego, configuraré una LAN secundaria en la que estará el punto de acceso WiFi de mi hogar (LANhome). De esta manera, puedo mantener el tráfico de la navegación web de mi familia totalmente separado de mi trabajo y actividades relacionadas con Bitcoin.

Luego, configuraré otra LAN que se dedicará a mis ASIC (LANminers), separada de las otras dos redes. Finalmente, crearé una red de prueba (LANtest) que usaré para integrar nuevos ASIC y asegurarme de que no haya firmware malicioso en ellos antes de exponerles mis otros ASIC. También puede agregar una red de cámaras de seguridad en una de las interfaces, las posibilidades son infinitas.

Si navega a la pestaña "Interfaces", luego a "Asignaciones de interfaz", verá todos los puertos RJ45 de su tarjeta de red disponibles. Deben estar etiquetados como "igb0", "igb1", "igb2", etc. Ahora, simplemente agregue el que le interese seleccionándolo del menú desplegable y haciendo clic en el cuadro verde "Agregar".

Luego, haga clic en el hipervínculo en el lado izquierdo de la interfaz que acaba de agregar para abrir la página "Configuración general" para esa interfaz.

- Haga clic en el cuadro "Habilitar interfaz"

- Luego, cambie la "Descripción" a algo que ayude a identificar su función, como "LANhome", por ejemplo

- Luego, establezca el tipo de "Configuración de IPv4" en "IPv4 estático" y asigne un nuevo rango de IP. Usé "192.168.69.1/24" para mi primera LAN, así que para esta usaré el siguiente rango de IP secuencial, "192.168.70.1/24".

Puede dejar todas las demás configuraciones en sus valores predeterminados, hacer clic en "Guardar" en la parte inferior de la página y luego en "Aplicar cambios" en la parte superior de la página.

Ahora, debe configurar algunas reglas de firewall para esta nueva LAN. Vaya a la pestaña "Cortafuegos", luego "Reglas". Haga clic en su red recién agregada, "LANhome", por ejemplo. Luego, haga clic en el cuadro verde con la flecha hacia arriba y la palabra "Agregar".

En la página siguiente:

- Asegúrese de que la "Acción" esté configurada en "Pasar"

- La "Interfaz" está configurada en "LANhome" (o como se llame su LAN secundaria)

- Asegúrese de configurar el "Protocolo" en "Cualquiera"; de lo contrario, esta red restringirá el tipo de tráfico que se puede transmitir.

- A continuación, puede agregar una breve nota para ayudar a indicar para qué sirve esta regla, como "Permitir todo el tráfico".

- Luego, todas las demás configuraciones pueden permanecer en sus valores predeterminados y hacer clic en "Guardar" en la parte inferior de la página y "Aplicar cambios" en la parte superior de la página

Antes de que pueda probar su nueva red, debe tener una dirección IP configurada en ella:

- Vaya a "Servicios", luego "Servidor DHCP"

- Luego haga clic en la pestaña de su nueva LAN

- Haga clic en el cuadro "Habilitar" y luego agregue su rango de direcciones IP en los dos cuadros "Rango". Por ejemplo, usé el rango de "192.168.70.1 a 192.168.70.254". Luego, haga clic en "Guardar" en la parte inferior de la página y "Aplicar cambios" en la parte superior de la página.

Ahora puede probar su nueva red conectando físicamente una computadora al puerto RJ45 correspondiente en la tarjeta de red y luego intentar acceder a Internet. Si todo funcionó, entonces debería poder navegar por la web abierta.

Sin embargo, puede notar que si está en su LAN secundaria e intenta iniciar sesión en su firewall, podrá hacerlo utilizando la dirección IP "192.168.70.1". Personalmente, solo quiero que se pueda acceder a mi firewall desde mi red "LANwork". No quiero que mi esposa e hijos o invitados puedan iniciar sesión en el firewall desde su red "LANhome" designada. Aunque tengo una contraseña de alta entropía para ingresar al firewall, todavía voy a configurar las otras LAN para que no puedan comunicarse con el enrutador.

Un área de preocupación que tengo, que este tipo de configuración ayudará a aliviar, es que si conecto un ASIC a mi red con algún firmware malicioso instalado, puedo mantener ese dispositivo aislado y evitar que ese problema de seguridad afecte a otros dispositivos e información. que tengo, razón por la cual una de las LAN que estoy configurando se llama "LANtest", que se dedicará a mantener los nuevos ASIC totalmente aislados para que pueda probarlos con seguridad sin permitir que ocurra un ataque potencial en mis otros ASIC o otros dispositivos en las redes de mi hogar.

Para configurar una regla para que no se pueda acceder al puerto 10443 desde sus otras redes LAN, vaya a "Firewall>Reglas" y luego seleccione la pestaña correspondiente a su red de interés. Haga clic en el cuadro verde con la flecha hacia arriba y la palabra "Agregar".

- Asegúrese de que "Acción" esté configurado en "Bloquear"

- Luego, en la sección "Destino", establezca el "Destino" en "Este cortafuegos (auto)" y luego el "Rango de puertos de destino" en "10443" usando las casillas "Personalizado" para los campos "Desde" y "Hasta".

- Puede agregar una descripción que le ayude a recordar para qué sirve esta regla. Luego haga clic en "Guardar" en la parte inferior de la página y luego en "Aplicar cambios" en la parte superior de la página.

Tener una contraseña de alta entropía para iniciar sesión en el enrutador y bloquear el puerto es un gran comienzo, pero puede secuestrar aún más sus redes LAN y asegurarse de que los dispositivos de una red no puedan acceder a ninguna de las otras redes configurando un alias para su LAN principal.

Vaya a "Firewall>Alias", luego, en la pestaña "IP", haga clic en el botón "Agregar".

- Luego, nombré este alias "SequesteredNetworks0"

- Ingresé una descripción para recordarme cuál es su función

- Dado que agregaré una regla de firewall a mi red "LANhome" que hace referencia a este alias, agregué las otras LAN a la lista de "Red". De esta forma, “LANhome” no puede comunicarse con “LANwork”, “LANminers” o “LANtest”.

- Haga clic en "Guardar" en la parte inferior de la página y luego en "Aplicar cambios" en la parte superior de la página

Ahora puedo agregar alias adicionales a los que se hará referencia en las reglas de firewall en las otras LAN para evitar que los "mineros de LAN" se comuniquen con "LANwork", "LANhome" y "LANtest", y así sucesivamente hasta que todas mis redes estén secuestradas en una forma en que solo mi firewall puede ver lo que está conectado en las otras redes.

Con el alias creado, se puede aplicar una nueva regla de firewall haciendo referencia a este alias en la LAN secundaria.

- Vaya a "Firewall>Reglas", seleccione la LAN a la que desea aplicar la regla, por ejemplo, "LANhome"

- Luego, para "Acción", configúrelo en "Bloquear". Para "Protocolo", configúrelo en "Cualquiera".

- Para "Destino", configúrelo en "Host único o alias"

- Luego ingrese su nombre de alias

- Haga clic en "Guardar" en la parte inferior de la página y luego en "Aplicar cambios" en la parte superior de la página.

Una vez que creé los alias y configuré las reglas del firewall, pude conectar mi computadora portátil a cada puerto de interfaz RJ45 de la tarjeta de red e intentar hacer ping en cada una de las otras redes. Podía acceder a Internet abierta desde cada LAN, pero no podía comunicarme con ninguna de las otras LAN ni con el firewall. Ahora sé que los dispositivos de cualquiera de mis LAN no tendrán acceso a los dispositivos de ninguna de mis otras LAN. Solo desde mi red principal "LANwork" puedo ver lo que está conectado en todas las demás LAN.

Eso se ocupa de las funciones avanzadas que quería compartir con ustedes. Ahora debería tener algunas reglas de firewall configuradas y múltiples redes secuestradas. A continuación, configuraremos un punto de acceso WiFi en una de las LAN secundarias.

Paso siete: cómo instalar y configurar un punto de acceso WiFi

En esta sección, le mostraré cómo configuré el WiFi de malla de mi hogar usando la red secundaria "LANhome". Los puntos clave a tener en cuenta aquí es que hice de esta una LAN dedicada específicamente para un punto de acceso WiFi para que mi familia e invitados se conecten sin darles acceso a mi firewall pfSense o a cualquier otra LAN. Pero todavía tienen acceso sin restricciones a la web abierta. Agregaré un túnel VPN para esta LAN más adelante en esta guía.

Para asegurarme de que estaba proporcionando una señal WiFi adecuada a toda la casa, decidí ir con un NetGear Nighthawk AX1800 equipo.

Dentro de este kit hay un router WiFi y un satélite repetidor. La idea básica es que el enrutador WiFi se conecte al firewall pfSense directamente con un cable Ethernet en el puerto igb2 "LANhome". Luego, el enrutador WiFi transmite la señal al satélite repetidor en otra área de la casa. Así, puedo aumentar la cobertura de la señal WiFi a un área más amplia.

Para lograr esto, simplemente seguí estos pasos:

- 1. Conecte el enrutador WiFi en el cortafuegos pfSense en el puerto igb2 "LANhome" mediante un cable Ethernet al puerto con la etiqueta "Internet" en la parte posterior del enrutador WiFi.

- 2. Conecte una computadora portátil al puerto con la etiqueta "Ethernet" en la parte posterior del enrutador WiFi con un cable Ethernet.

- 3. Conecte el enrutador WiFi a la corriente con el adaptador de corriente suministrado.

- 4. Espere a que la luz se vuelva azul constante en la parte frontal del enrutador WiFi.

- 5. Abra un navegador web en la computadora portátil y escriba la dirección IP del enrutador WiFi. Encontré la dirección IP junto al dispositivo "MR60" en mi panel de pfSense en "Estado> Arrendamientos DHCP".

- 6. Inmediatamente, se me solicitó que cambiara la contraseña. Una vez más, utilicé una contraseña aleatoria de alta entropía con un administrador de contraseñas adjunto. No quiero que mi familia o invitados puedan acceder a la configuración administrativa de este punto de acceso WiFi, por lo que se recomienda colocar una contraseña segura aquí. También se le puede solicitar que actualice el firmware, lo que resultará en un reinicio.

- 7. Luego, puede volver a iniciar sesión con su nueva contraseña de administrador y cambiar el nombre de red predeterminado a lo que desee y agregar una contraseña WiFi para acceder a la red WiFi; esta es la contraseña compartida con la familia y los invitados, por lo que la hice bastante fácil de recordar y compartir. Incluso si un actor infame descifra la contraseña y obtiene acceso a la red WiFi, queda totalmente aislado de todo lo demás y el enrutador WiFi en sí tiene una contraseña de alta entropía.

- 8. Luego, navegue hasta "Avanzado> AP inalámbrico" y habilite "Modo AP". “AP” significa punto de acceso. Luego, aplica los cambios.

- 9. El enrutador se reiniciará nuevamente. En este punto, la dirección IP local se actualizará, este cambio se puede monitorear en la página de estado "Concesiones de DHCP". Ahora, la computadora portátil se puede desconectar del enrutador WiFi y se puede iniciar sesión en el enrutador WiFi desde la misma máquina en la que se está ejecutando la interfaz pfSense.

- 10. Una vez que haya iniciado sesión nuevamente, haga clic en "Agregar dispositivo" y se le pedirá que configure el repetidor satelital en su lugar y lo conecte a la alimentación. Luego siga las indicaciones en la interfaz para sincronizar el satélite.

Ahora mi familia, mis invitados y yo podemos navegar por Internet desde nuestros dispositivos a través de Wi-Fi sin interrupciones en toda la casa y no tengo que preocuparme de que nadie acceda a mi red de trabajo sensible, a mi red ASIC o a mi prueba. la red.

A continuación, agregaremos túneles VPN a las redes que hemos creado hasta ahora.

Paso ocho: Cómo instalar y configurar el paquete WireGuard con Mullvad

WireGuard es un protocolo de software VPN que se puede instalar en su firewall pfSense, luego puede usar ese protocolo para definir cómo construye sus túneles con su proveedor de VPN.

Las VPN crean un túnel seguro y encriptado desde su computadora hasta el servidor de su proveedor de VPN. Esto evita que su ISP vea sus datos o dónde está su destino final. Hay varios tipos de protocolos VPN, como OpenVPN, IKEv2 / IPSec, L2TP / IPSec y WireGuard, pero todos tienen esencialmente el mismo objetivo de delinear las instrucciones para crear un túnel seguro para encriptar sus datos que se enviarán a través de redes públicas.

WireGuard es una adición reciente a la línea de protocolos VPN, es de código abierto y comparativamente "ligero", con menos código y velocidades más rápidas que algunos otros. La parte de la velocidad fue clave para mí, considerando que la latencia adicional puede disminuir la eficiencia de un ASIC.

Otro beneficio de las VPN es que se puede falsificar su ubicación geográfica, lo que significa que si se encuentra en una parte del mundo, puede usar un túnel VPN para el servidor de un proveedor de VPN en otra parte del mundo y parecerá que su conexión a Internet el tráfico proviene de ese servidor. Esto es beneficioso para las personas que viven en países autorizados donde el acceso a ciertos sitios web y servicios está restringido.

Tenga en cuenta que debe confiar en que su proveedor de VPN no está registrando su dirección IP o que podría entregar esta información a las autoridades si se le presiona. Mullvad no recopila información personal sobre usted, ni siquiera una dirección de correo electrónico. Además, acepta bitcoin o efectivo para que puedas pagar el servicio sin el riesgo de vincular tus datos bancarios. Mullvad también tiene una política de "no registro", que puede leer esta página.

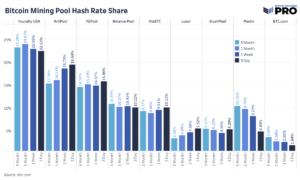

Para mi caso de uso específico aquí, usaré una VPN para asegurarme de que mi ISP no vea que estoy minando Bitcoin y también para evitar que mi grupo de minería, Piscina de llovizna, al ver mi dirección IP real, no porque esté haciendo algo ilegal o porque creo que Slush Pool está registrando mi dirección IP, sino simplemente porque estos son tiempos tumultuosos con un entorno político que cambia rápidamente y las cosas que hago legalmente hoy podrían muy mañana será proscrito.

O, si se aprobara alguna legislación que hiciera ilegal que una persona opere un minero de Bitcoin en los Estados Unidos sin una licencia de transmisor de dinero, por ejemplo, entonces podría falsificar mi ubicación para que si la mano de Slush Pool se viera obligada a bloquear las direcciones IP entrantes. de los Estados Unidos, podría continuar con la minería, ya que parecería que mi tasa de hash se originaba fuera de los Estados Unidos.

Teniendo en cuenta que la cadena de bloques es para siempre y el futuro es incierto, creo que vale la pena tomarse el tiempo para descubrir cómo proteger mi privacidad. Al tomar medidas hoy para aumentar mi privacidad y seguridad, puedo asegurar que mi libertad y mi búsqueda de la felicidad estén protegidas.

La gran mayoría de la información presentada en esta sección proviene de ver videos de Christian McDonald en YouTube. Puede encontrar todos sus videos de WireGuard y Mullvad VPN esta página.

Quiero señalar específicamente este video de él sobre el uso del paquete WireGuard en pfSense para configurar Mullvad de manera que tenga múltiples túneles que permitan equilibrar la carga de su tráfico sin problemas:

Mullvad es una suscripción VPN de pago, la tarifa es de 5 € al mes. Sin embargo, Mullvad acepta bitcoins y no requiere ninguna información de identificación. Antes de mostrarle cómo configurar su suscripción a Mullvad, instalaremos el paquete WireGuard en su firewall pfSense. Luego, configuraremos una cuenta de Mullvad y generaremos los archivos de configuración. Luego, podemos configurar múltiples túneles y hacer algunas configuraciones sofisticadas en pfSense.

En pfSense, vaya a "Sistema>Administrador de paquetes>Paquetes disponibles", luego desplácese hacia abajo hasta el enlace de WireGuard y haga clic en "Instalar". En la página siguiente, haga clic en "Confirmar". El instalador se ejecutará y le informará cuando se haya completado con éxito.

Ahora, puede navegar a "VPN>WireGuard" y ver que el paquete se instaló pero aún no se ha configurado nada. Ahora que el firewall tiene listo WireGuard, trabajaremos para instalar el cliente VPN.

Navegue hasta https://mullvad.net/en/ y haga clic en "Generar cuenta".

Mullvad no recopila ninguna información suya, como nombre, número de teléfono, correo electrónico, etc. Mullvad genera un número de cuenta único y esta es la única información de identificación que obtiene relacionada con su cuenta, así que anótelo y asegúrelo.

A continuación, seleccione su método de pago. Obtienes un 10% de descuento por usar bitcoin. La suscripción funciona durante el tiempo que quieras pagar (hasta 12 meses) a razón de 5€ al mes. Entonces, una suscripción de un año, por ejemplo, sería de 60 € o alrededor de 0.001 BTC a la tasa actual (a noviembre de 2021). Se le presentará un código QR de dirección de Bitcoin para enviar su pago.

Asegúrate de leer Mempool para ver cuándo se confirma su transacción de Bitcoin. Es posible que deba esperar un tiempo dependiendo de la congestión de la red.

Después de la confirmación en cadena, la cuenta de Mullvad se completa y debería mostrar que le queda tiempo. Considere la posibilidad de seleccionar una ubicación de servidor de la larga lista de servidores de Mullvad. Si planea ejecutar ASIC detrás de su VPN, le recomiendo que se conecte a un servidor relativamente cerca de su ubicación geográfica real para tratar de ayudar a reducir la latencia tanto como sea posible.

La forma en que funciona Mullvad es con archivos de configuración que asignan un par de claves públicas/privadas únicas para cada dirección de túnel. La idea básica aquí es que quiero tener un túnel principal configurado para los ASIC, pero también quiero una configuración de túnel secundario con otro servidor en una ubicación geográfica diferente en caso de que la conexión del túnel principal se desconecte. De esta manera, mi tráfico de Internet de minería cambiará automáticamente al otro túnel y no habrá interrupciones al ocultar mi dirección IP pública o cifrar mis datos de tráfico. También voy a configurar otros túneles específicos para mi red WiFi y mi red “LANwork”.

Para hacer esto, necesitaré tantos pares de claves como túneles quiera. Una suscripción a Mullvad incluye hasta cinco pares de claves. Navegar a https://mullvad.net/en/account/#/wireguard-config/ y seleccione su plataforma, por ejemplo, Windows. Luego haga clic en "Generar claves" para tantos pares de claves como desee, hasta cinco claves. Luego haga clic en "Administrar claves" debajo de eso para ver su lista.

*Todas las claves y la información confidencial que se presentan en esta guía han sido destruidas antes de su publicación. Tenga cuidado al compartir esta información con cualquier persona, desea mantener la privacidad de sus claves Mullvad.

Puede ver que generé cuatro claves para esta guía, que destruiré una vez que termine de usarlas como ejemplos. Cada archivo de configuración debe configurarse con un servidor Mullvad específico de su elección.

- Seleccione la "Clave pública" para la que está interesado en crear un archivo de configuración seleccionando el círculo debajo de la columna "Usar" junto a la clave pública adecuada.

- Seleccione el país, la ciudad y el servidor que desea configurar con esta clave pública.

- Haga clic en "Descargar archivo".

- Guarde el archivo de configuración en un lugar conveniente porque deberá abrirlo en un momento.

* Recuerde, para cada túnel a un nuevo servidor que desee configurar, necesitará usar una clave pública separada. Si intenta asignar dos túneles a la misma clave, pfSense encontrará problemas con su VPN.

Repita este proceso para tantas claves como haya generado, seleccionando un servidor diferente para cada clave única y generando el archivo de configuración. Me resultó útil nombrar el archivo de configuración como la ciudad y el servidor utilizados.

Ahora, navegue de regreso a pfSense y vaya a "VPN>WireGuard>Configuración" y haga clic en "Habilitar WireGuard" y luego en "Guardar".

- Vaya a la pestaña "Túneles" y seleccione "Agregar túnel".

- Abra su primer archivo de configuración de Mullvad con un editor de texto como el Bloc de notas y manténgalo a un lado.

- En WireGuard, agregue una "Descripción" para su túnel que describa qué es, como "Mullvad Atlanta US167".

- Copie y pegue la "Clave privada" del archivo de configuración de Mullvad y agréguela al cuadro de diálogo "Claves de interfaz".

- Haga clic en "Guardar túnel", luego "Aplicar cambios" en la parte superior de la página.

WireGuard generará automáticamente la clave pública cuando pegue la clave privada y presione la tecla "tabulador" en su teclado. Puede verificar que la clave pública se generó correctamente comparándola con la clave en el sitio web de Mullvad que generó anteriormente.

Repita este proceso para tantos túneles como desee. Asegúrese de utilizar el archivo de configuración Mullvad correcto para cada uno, ya que todos contienen pares de claves públicas / privadas, direcciones IP y puntos finales diferentes.

Cada túnel tendrá su propio compañero. Puede agregar un "Miembro" navegando primero a la pestaña "Miembro" junto a la pestaña "Túneles" en la que estaba. Luego haga clic en "Agregar par".

- Seleccione el túnel apropiado del menú desplegable para este par.

- Agregue una "Descripción" para su túnel que describa qué es, como "Mullvad Atlanta US167".

- Desmarque la casilla "Punto final dinámico".

- Copie/pegue la dirección IP y el puerto del "Punto final" del archivo de configuración de Mullvad en los campos "Punto final" en WireGuard.

- Puede dar 30 segundos al campo "Keep Alive".

- Copie/pegue la "Clave pública" del archivo de configuración de Mullvad en el campo "Clave pública" en WireGuard.

- Cambie las "IP permitidas" a "0.0.0.0/0" para IPv4. También puede agregar un descriptor como "Permitir todas las direcciones IP" si lo desea.

- Haga clic en "Guardar", luego seleccione "Aplicar cambios" en la parte superior de la página.

Repita este proceso para tantos pares como túneles tenga. Asegúrese de utilizar el archivo de configuración de Mullvad correcto para cada uno, ya que todos contienen pares de claves públicas / privadas, direcciones IP y puntos finales diferentes.

En este punto, debería poder navegar a la pestaña "Estado" y observar los apretones de manos haciendo clic en "Mostrar compañeros" en la esquina inferior derecha.

A continuación, es necesario asignar las interfaces para cada túnel.

- Vaya a "Interfaces>Asignaciones de interfaz"

- Seleccione cada túnel del menú desplegable y agréguelo a su lista.

Después de agregar todos sus túneles, haga clic en el hipervínculo azul junto a cada túnel agregado para configurar la interfaz.

- Haga clic en el cuadro "Habilitar interfaz"

- Ingrese su descripción: acabo de usar el nombre del servidor VPN, por ejemplo: "Mullvad_Atlanta_US167"

- Seleccione "PIv4 estático"

- Escriba "1420" en las casillas "MTU y MSS"

- Ahora, copie y pegue la dirección IP del host de su archivo de configuración de Mullvad en el cuadro de diálogo "Dirección IPv4".

- Luego, haga clic en "Agregar una nueva puerta de enlace"

Después de hacer clic en "Agregar una nueva puerta de enlace", se le presentará el siguiente cuadro de diálogo emergente. Ingrese un nombre para su nueva puerta de enlace, algo fácil como el nombre de su túnel con "GW" para "GateWay". Luego, ingrese la misma dirección IP del host del archivo de configuración de Mullvad. También puede agregar una descripción si lo desea, como "Puerta de enlace Mullvad Atlanta US167". Luego haga clic en "Agregar".

Una vez que regrese a la página de configuración de la interfaz, haga clic en "Guardar" en la parte inferior de la página. Luego haga clic en "Aplicar cambios" en la parte superior de la página.

Repita ese proceso para crear una puerta de enlace para cada interfaz de túnel que agregó. Asegúrese de utilizar el archivo de configuración Mullvad correcto para cada uno, ya que todos contienen diferentes direcciones IP de host.

En este punto, puede navegar a su tablero y monitorear el estado de sus puertas de enlace. Si aún no lo ha hecho, puede personalizar su tablero para monitorear varias estadísticas en pfSense. Haga clic en el signo "+" en la esquina superior derecha de su tablero y luego se desplegará una lista de monitores de estadísticas disponibles y podrá seleccionar los que desee.

En mi tablero, por ejemplo, tengo tres columnas, comenzando con "Información del sistema". En la segunda columna, tengo el resumen de "Paquetes instalados", el estado de "WireGuard" y una lista de mis interfaces. En la tercera columna, tengo el estado de "Puerta de enlace" y el estado de "Servicios". De esta manera, puedo verificar y monitorear rápidamente el estado de todo tipo de cosas.

Lo que quiero señalar sobre el tablero es que en la sección "Puertas de enlace", notará que todas las puertas de enlace están en línea. Las puertas de enlace estarán en línea mientras el túnel esté activo, incluso si el lado remoto no responde. Esto se debe a que son la interfaz local, por lo que en este momento son inútiles, ya que incluso si el lado remoto falla, seguirán mostrándose en línea. Para habilitar la capacidad de monitorear la latencia para que estas puertas de enlace puedan proporcionar algunas estadísticas útiles, necesito darles a estas puertas de enlace una dirección de sistema de nombre de dominio público (DNS) para monitorear.

Notará que todos los tiempos de ping del túnel son cero milisegundos. Eso es porque no estoy enviando ningún dato a través de estos túneles. Al hacer ping a un servidor DNS público, pfSense puede obtener algunas métricas útiles y tomar decisiones sobre qué túnel proporcionará la menor latencia o si un servidor remoto deja de funcionar para redirigir el tráfico.

Puede encontrar un servidor DNS público para monitorear en así sitio web o una serie de otras listas de servidores DNS públicos. Esté atento al porcentaje de tiempo de actividad registrado, cuanto más, mejor. Desea encontrar direcciones IP públicas de DNS IPv4 para monitorear en sus puertas de enlace IPv4. Cada puerta de enlace necesitará una dirección DNS separada para monitorear.

Una vez que tenga sus direcciones DNS públicas, vaya a "Sistema> Enrutamiento> Puertas de enlace" en pfSense. Haga clic en el icono de lápiz junto a su puerta de enlace. Puede ver que la "Dirección de la puerta de enlace" y la dirección "IP del monitor" son las mismas en todas las puertas de enlace. Es por eso que el tiempo de ping es de cero milisegundos y también es por eso que pfSense pensará que la puerta de enlace siempre está activa.

Ingrese la dirección IP del DNS público que desea monitorear en el campo "Monitorizar IP" y luego haga clic en "Guardar" en la parte inferior de la pantalla. Luego haga clic en "Aplicar cambios" en la parte superior de la pantalla. Recuerde, las puertas de enlace no pueden compartir la misma dirección de monitor DNS, así que use un servidor DNS público diferente para cada puerta de enlace para monitorear.

Ahora, si regresa a su tablero y mira el monitor de su puerta de enlace, debería ver que hay algunas métricas de latencia reales para observar. Con esta información, puede configurar sus puertas de enlace en orden de prioridad según cuáles tengan la latencia más baja para su tráfico de Internet. Entonces, por ejemplo, si está extrayendo Bitcoin, querrá priorizar sus ASIC para pasar primero por el túnel con la latencia más baja. Luego, si ese túnel falla, el firewall puede cambiarlos automáticamente al siguiente nivel de puerta de enlace con la segunda latencia más pequeña y así sucesivamente.

Todo se ve bien hasta ahora, los túneles están activos y hay datos pasando por las puertas de enlace. A continuación, necesitamos definir algún mapeo de traducción de direcciones de red (NAT) saliente en el firewall.

- Vaya a la pestaña "Firewall", luego "NATm" y luego a la pestaña "Saliente". Esto abrirá una lista de todas sus asignaciones de red desde sus WAN a sus LAN. Dado que tenemos algunas interfaces nuevas definidas, queremos agregar estas asignaciones a la lista.

- Haga clic en "Generación de reglas NAT de salida híbrida" en la sección "Modo NAT de salida".

- Desplácese hasta la parte inferior de la página y haga clic en "Agregar"

- Elija su interfaz en el menú desplegable

- Seleccione "IPv4" para la "Familia de direcciones"

- Seleccione "cualquiera" para el "Protocolo"

- Asegúrese de que "Fuente" esté en "Red" y luego ingrese el rango de direcciones IP locales para la LAN que desea que pase por este túnel. Por ejemplo, quiero que mi "LANwork" pase por este túnel a Atlanta, así que ingresé "192.168.69.1/24".

- Luego, ingrese una descripción si lo desea, como "NAT saliente para LANwork a Mullvad Atlanta US167".

- Luego, haga clic en "Guardar" en la parte inferior de la página y "Aplicar cambios" en la parte superior de la página.

Repita este proceso para cada una de las interfaces de túnel. Notará que tengo mi red "LANwork" yendo al túnel de Atlanta, mi red "LANhome" yendo al túnel de Nueva York, y tengo la red "LANminers" configurada para los túneles de Miami y Seattle. Puede configurar un mapeo para su LAN de minería en los cinco túneles si lo desea. También puede tener múltiples LAN asignadas al mismo túnel si lo desea, hay mucha flexibilidad.

Con todas las asignaciones en su lugar, podemos agregar reglas de firewall. Vaya a "Firewall>LAN", luego haga clic en "Agregar", siendo "LAN" la LAN a la que desea agregar una regla. Por ejemplo, estoy configurando mi red "LANwork" en esta captura de pantalla:

- Establezca "Acción" en "Pasar"

- Establezca "Familia de direcciones" en "IPv4"

- Establezca "Protocolo" en "Cualquiera"

- Luego haga clic en "Mostrar avanzada"

- Desplácese hacia abajo hasta "Puerta de enlace" y seleccione la puerta de enlace que ha configurado para esta LAN

- Haga clic en "Guardar" en la parte inferior de la pantalla, luego haga clic en "Aplicar cambios" en la parte superior de la pantalla

Luego, haga lo mismo con su próxima LAN hasta que tenga todas sus LAN configuradas con una regla de puerta de enlace. Aquí hay una instantánea de mis reglas de puerta de enlace LAN, notará que agregué dos reglas de puerta de enlace a mi red "LANminers". En un paso posterior, le mostraré cómo configurar el balanceo de carga automático entre túneles para la LAN de minería que reemplazará las dos reglas que acabo de agregar a "LANminers", pero quiero asegurarme de que todo esté configurado y funcione correctamente. primero.

Para verificar que todo esté funcionando hasta ahora y que cada una de mis LAN obtenga diferentes IP de cara al público, ingresaré “ifconfig.co” en un navegador web desde cada LAN. Si todo funciona correctamente, entonces debería tener diferentes ubicaciones para cada LAN a la que me conecto y desde la que hago ping:

Todo funcionó según lo planeado, primer intento. Mientras estaba conectado a cada LAN, pude deshabilitar la regla de firewall correspondiente y actualizar la página y ver cómo mi dirección IP cambia de nuevo a mi área geográfica aproximada real.

Si recuerdas, había configurado dos túneles para mi red "LANminers". Cuando deshabilité la única regla de firewall correspondiente al túnel de Miami y actualicé mi navegador, inmediatamente cambió a una dirección IP en Seattle.

Entonces, cada LAN envía tráfico a través de un túnel diferente y todos mis túneles funcionan como se esperaba. Sin embargo, en lo que respecta a mi red "LANminers", quiero que pfSense cambie automáticamente entre los túneles de Miami y Seattle en función de la latencia o los servidores caídos. Con un par de pasos más, puedo configurarlo para que cambie automáticamente y reemplace las dos reglas de firewalls con una nueva regla única.

Vaya a "Sistema> Enrutamiento" y luego a la pestaña "Grupos de puerta de enlace".

- Ingrese un nombre de grupo como "Mullvad_LB_LANMiners". El "LB" es para "Saldo de carga".

- Establezca todas las demás prioridades de la puerta de enlace en "Nunca", excepto las dos puertas de enlace que le interesan para sus mineros. En este caso, estoy usando mis puertas de enlace de Miami y Seattle. Tengo ambas prioridades configuradas en "Nivel 1", o podrías usar los cinco túneles si quisieras.

- Establezca el nivel de activación en "Pérdida de paquetes o alta latencia"

- Agregue una descripción si lo desea, como "Equilibrio de carga LANminers Mullvad Tunnels"

- Haga clic en "Guardar" en la parte inferior de la pantalla, luego en "Aplicar cambios" en la parte superior de la pantalla

Si navega a "Estado>Puertas de enlace" y luego a la pestaña "Grupos de puerta de enlace", debería poder ver su nuevo grupo de puerta de enlace en línea. En teoría, si enruta el tráfico a "Mullvad_LB_LANminers", entonces debería equilibrar el tráfico entre las dos puertas de enlace en función de la latencia.

Ahora, este grupo de puerta de enlace se puede usar en una regla de firewall para enrutar el tráfico en consecuencia. Vaya a "Firewall>Reglas" y luego a la pestaña "LANminers" o como se llame su LAN de minería.

Continúe y deshabilite las dos reglas que configuró anteriormente para probar los túneles VPN haciendo clic en el círculo tachado junto a la regla. Haga clic en "Aplicar cambios", luego haga clic en "Agregar" en la parte inferior.

- Establezca el protocolo en "Cualquiera"

- Haga clic en "Mostrar avanzada"

- Desplácese hacia abajo hasta "Puerta de enlace" y seleccione el grupo de puerta de enlace de equilibrio de carga que creó

- Haga clic en "Guardar" en la parte inferior de la página y haga clic en "Aplicar cambios" en la parte superior de la página

Eso debería ser todo lo que se necesita para que sus ASIC cambien de un túnel VPN a otro túnel VPN automáticamente según la latencia o los servidores caídos. Para probar esto, conecte una computadora portátil a su puerto Ethernet dedicado en su tarjeta de red para su LAN de minería. Esto es "igb3" en mi caso.

Asegúrate de que tu WiFi esté apagado. Abra un navegador web y escriba "ifconfig.co" en la barra de URL. Los resultados deberían ubicarlo en la ubicación de uno de sus túneles VPN. En mi caso, fue Miami.

Luego, de vuelta en pfSense, vaya a "Interfaces>Assignments" y haga clic en el hipervínculo de esa interfaz de túnel. En mi caso, es la interfaz “Mullvad_Miami_US155”.

En la parte superior de esa página de configuración, desmarque la casilla "Habilitar interfaz". Luego, haga clic en "Guardar" en la parte inferior de la pantalla y luego haga clic en "Aplicar cambios" en la parte superior de la pantalla. Esto acaba de desactivar el túnel de Miami por el que mis LANminers enviaban tráfico.

De vuelta en la computadora portátil, actualice el navegador con la página ifconfig.co. Ahora debería poner su ubicación en Seattle, o donde esté configurado su túnel secundario. A veces, tengo que cerrar completamente mi navegador y volver a abrirlo para borrar el caché.

Asegúrese de volver a su interfaz de Miami y vuelva a marcar la casilla para habilitar esa interfaz, luego guarde y aplique. Luego, puede navegar de regreso a "Firewall>Reglas", luego a su LAN de minería y eliminar las dos reglas que había deshabilitado.

Eso es todo, deberías estar listo para irte. Tenga en cuenta que las reglas del cortafuegos funcionan de arriba hacia abajo. A continuación, explicaré cómo ayudar a evitar el seguimiento de anuncios.

Paso nueve: cómo configurar las funciones del bloqueador de anuncios

Las empresas de publicidad están muy interesadas en usted y en la mayor cantidad de información que pueden obtener sobre usted. Desafortunadamente, cuando navega por Internet, es fácil filtrar esta información buscada.

Esta información se monetiza para dirigirse a audiencias específicas con productos y servicios con precisión quirúrgica. Es posible que haya experimentado una búsqueda en línea de algo y luego haya notado que aparecen anuncios en su feed de redes sociales que coinciden con sus búsquedas recientes. Esto es posible al recopilar tanta información sobre sus búsquedas en Internet, qué sitios web visita, qué imágenes mira, qué descarga, qué escucha, su ubicación, qué hay en su carrito de compras, qué métodos de pago usa, el hora y fecha de toda esta actividad, luego vinculando esa información a constantes identificables de forma única, como el navegador web específico que está utilizando y en qué dispositivo lo está utilizando.

Combine esta información con su dirección IP, cuenta de ISP y perfil de redes sociales y podrá comenzar a ver cómo hay una gran cantidad de información sobre usted que quizás no desee que esté disponible para corporaciones, fuerzas del orden, extraños o piratas informáticos. Entre galletas, huellas digitales del navegador y seguimiento del comportamiento puede parecer que las probabilidades están en su contra. Pero hay pasos simples que puede seguir para comenzar a proteger su privacidad ahora. Sería una lástima permitir que lo perfecto sea enemigo de lo bueno y te impida empezar.

En esta sección, verá cómo incorporar capacidades de bloqueo de anuncios modificando la configuración del servidor DNS y del servidor DHCP en su firewall. En un nivel alto, escribe el nombre de un sitio web en su navegador web, que se envía a un servidor DNS (generalmente el servidor DNS de su ISP), y ese servidor traduce el texto legible por humanos en una dirección IP y lo envía de regreso a su navegador para que sepa a qué servidor web está tratando de llegar. Además, los anuncios dirigidos también se le envían de esta manera.

Recomiendo comenzar este ejercicio visitando https://mullvad.net/en/.

Luego, haga clic en el enlace "Comprobar fugas" para ver dónde podría mejorar.

Si obtiene fugas de DNS, según el navegador que esté utilizando, puede encontrar instrucciones útiles de Mullvad esta página para fortalecer su navegador y ayudar a prevenir la publicidad y el seguimiento a nivel del navegador. Vuelva a intentarlo.

Si tiene problemas para bloquear anuncios con su navegador preferido, considere usar un navegador más centrado en la privacidad como Cromo no buscado en Google:

- Seleccione su sistema operativo y la última versión

- Descarga el instalador .exe

- Verificar el valor hash

- Ejecute el instalador y luego configure sus ajustes básicos como motor de búsqueda predeterminado

Puerta es otro navegador que recomendaría usar tanto como sea posible, solo en general.

Mullvad proporciona algunos servidores de resolución de DNS diferentes que se pueden encontrar enumerados en así Artículo Mullvad. Para este ejemplo, usaré el servidor "100.64.0.3" para el bloqueo del rastreador de anuncios. Asegúrese de consultar el sitio web de Mullvad para obtener las últimas direcciones IP actualizadas del servidor DNS, ya que pueden cambiar ocasionalmente.

En pfSense, vaya a "Sistema>General", luego desplácese hacia abajo hasta la sección "Configuración del servidor DNS" y escriba "100.64.0.3" en el campo Servidor DNS con su puerta de enlace WAN seleccionada. Si usó mi recomendación desde el comienzo de la guía, entonces esto ya debería estar configurado, pero deberá seguir las instrucciones de DHCP a continuación.

Haga clic en "Guardar" en la parte inferior de la página.

A continuación, vaya a "Servicios>Servidor DHCP" y desplácese hacia abajo hasta "Servidores". En el campo de "Servidores DNS", ingrese "100.64.0.3" y haga clic en "Guardar" en la parte inferior de la página. Repita este paso para todas sus LAN si tiene configuradas varias redes.

Ahora debería tener un rastreador de anuncios que bloquee el servidor DNS configurado en el nivel del firewall para ayudar a proteger toda su navegación por Internet. Luego, si tomó las medidas adicionales de configurar su navegador web o actualizar a un navegador web centrado en la privacidad, entonces ha dado un gran paso adelante para proteger su privacidad en sus dispositivos de escritorio.

También recomiendo considerar el uso de UnGoogled Chromium o Bromito en movil. Si está interesado en más medidas de privacidad para dispositivos móviles, consulte mi guía sobre CalyxOS esta página.

Paso 10: Cómo verificar la latencia causada por la VPN

Existe una preocupación razonable de que el uso de una VPN pueda introducir latencia en su tráfico de minería. El problema con eso es que obtendrás menos recompensas.

Cuando hay latencia presente, su ASIC puede continuar procesando un encabezado de bloque que ya no es válido. Cuanto más tiempo pase su ASIC procesando un encabezado de bloque no válido, más tasa de hash "obsoleta" enviará al grupo. Cuando el grupo ve que ingresan hashes para un encabezado de bloque que ya no es válido, el grupo rechaza ese trabajo. Esto significa que su ASIC simplemente desperdició algo de poder de cómputo para nada, aunque esto está en la escala de milisegundos, cuando un ASIC calcula billones de hashes cada segundo, puede sumarse rápidamente.

Por lo general, esta es una proporción muy pequeña en comparación con la cantidad de trabajo que acepta el grupo. Pero puede comenzar a ver cómo la latencia significativa y continua podría tener un impacto en sus recompensas mineras.

En términos generales, cuanto más cerca estén dos servidores, menor será la latencia. Con una VPN, tengo que enviar mi tráfico de minería al servidor de la VPN y luego, desde allí, va al servidor del grupo. En un esfuerzo por intentar mitigar la latencia por proximidad geográfica, utilicé tres servidores VPN que estaban entre mi ubicación y el servidor del grupo. También quería ser consciente del riesgo de tener una interrupción regional de Internet, por lo que también agregué dos servidores VPN que no estaban entre el grupo y yo. Con mi red "LANminers" configurada para balancear la carga del tráfico entre cinco túneles diferentes, comencé una prueba de cinco días.

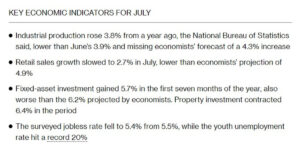

Los primeros dos días y medio (60 horas) se dedicaron a minar con la VPN encendida. Los segundos dos días y medio se dedicaron a minar con la VPN apagada. Esto es lo que encontré:

En las primeras 60 horas, mi ASIC tenía 43,263 paquetes aceptados y 87 paquetes rechazados. Esto equivale a 0.201%, o en otras palabras, 0.201% de mis recursos gastados que no se recompensan.

Después de 120 horas, mi ASIC tenía 87,330 paquetes aceptados y 187 paquetes rechazados. Al restar las lecturas iniciales de 60 horas, me quedé con 44,067 paquetes aceptados y 100 paquetes rechazados mientras la VPN estaba apagada. Esto equivale al 0.226%. Sorprendentemente, esta es una tasa de rechazo ligeramente mayor sin los beneficios de privacidad de una VPN dada la misma cantidad de tiempo.

En conclusión, al equilibrar mi tráfico de minería entre cinco túneles VPN, pude obtener los beneficios de privacidad de una VPN sin reducir la eficiencia de mi operación minera. De hecho, en términos de proporción de rechazos, a mi minero le fue mejor usando la VPN que no usando la VPN.

Si está interesado en aprender más sobre los temas cubiertos en esta guía, consulte estos recursos adicionales:

¡Gracias por leer! Espero que este artículo le haya ayudado a comprender los conceptos básicos del uso de un escritorio antiguo para instalar una red y flashear con pfSense para crear un firewall versátil, cómo configurar LAN independientes, cómo configurar un enrutador WiFi en malla, cómo crear una VPN Mullvad cuenta y cómo usar WireGuard para configurar las fallas de VPN para minimizar la latencia en su operación minera.

Esta es una publicación invitada de Econoalchemist. Las opiniones expresadas son totalmente propias y no reflejan necesariamente las de BTC Inc o Bitcoin Magazine.

Fuente: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- de la máquina

- Mi Cuenta

- la columna Acción

- lector activo

- actividades

- Ad

- Adicionales

- Admin

- Anuncios

- Todos

- Permitir

- Aplicación

- Reservada

- en torno a

- artículo

- ASIC

- auto

- Bancario

- conceptos básicos

- MEJOR

- y las mejores prácticas

- Bitcoin

- minería Bitcoin

- blockchain

- Blog

- Box

- cada navegador

- BTC

- BTC Inc

- build

- Construir la

- servicios sociales

- efectivo

- causado

- certificado

- el cambio

- comprobación

- Cheques

- cromo

- Círculo

- Ciudad

- más cerca

- código

- Columna

- viniendo

- Empresas

- computadoras

- informática

- potencia de cálculo

- Configuración

- conexión

- Conexiones

- continue

- Corporaciones

- países

- Parejas

- Creamos

- Referencias

- página de información de sus operaciones

- datos

- destruir

- desarrolladores

- Dispositivos

- HIZO

- diligencia

- El descuento

- Pantalla

- dns

- Nombre de dominio

- Soltar

- editor

- eficiencia

- Punto final

- termina

- Inglés

- Entorno

- Haz ejercicio

- experience

- caras

- tener problemas con

- familia

- Moda

- RÁPIDO

- Caracteristicas

- Terrenos

- Figura

- Finalmente

- Nombre

- Flash

- Flexibilidad

- seguir

- formulario

- adelante

- Fundación

- Gratuito

- Freedom

- ser completados

- función

- futuras

- General

- GitHub

- Diezmos y Ofrendas

- candidato

- maravillosa

- Verde

- Grupo procesos

- Invitad@s

- Guest Post

- guía

- los piratas informáticos

- Materiales

- hachís

- tasa de hash

- Hashing

- esta página

- Alta

- mantener

- Inicio

- Hogar

- Cómo

- Como Hacer

- HTTPS

- legible por humanos

- Hambriento

- Híbrido

- ICON

- idea

- Identifique

- ilegal

- imagen

- Impacto

- aumente

- información

- EN LA MINA

- Intel

- intereses

- Interfaz

- Internet

- IP

- Dirección IP

- Direcciones IP

- IT

- acuerdo

- Clave

- claves

- Niños

- portátil

- más reciente

- lanzamiento

- de derecho criminal

- aplicación de la ley

- fuga

- Fugas

- aprendizaje

- Legislación

- Nivel

- Licencia

- luz

- LINK

- Lista

- Listado

- Escucha Activa

- Propiedades

- carga

- local

- Ubicación

- Largo

- Mac

- Mayoría

- Realizar

- marca

- Match

- Medios

- Salud Cerebral

- metal

- Métrica

- Mineros

- Minería

- espejo

- Móvil

- dispositivos móviles

- teléfono móvil

- dinero

- meses

- movimiento

- del sistema,

- red

- telecomunicaciones

- New York

- noticias

- en línea

- habiertos

- funcionamiento

- sistema operativo

- Opiniones

- Oportunidad

- Optión

- Opciones

- solicite

- Otro

- corte

- Contraseña

- contraseñas

- Pagar

- pago

- Personas

- de ping

- planificar

- plataforma

- Podcast

- política

- alberca

- industria

- presente

- política de privacidad

- Privacidad y Seguridad

- privada

- clave privada

- Productos

- Mi Perfil

- Programa

- proteger

- protocolo

- público

- clave pública

- DTP

- Código QR

- RAM

- distancia

- RE

- reducir

- la investigación

- Recursos

- RESTO

- Resultados

- Recompensas

- Riesgo

- Rodar

- Ruta

- reglas

- Ejecutar

- correr

- Safety

- ahorro

- Escala

- Pantalla

- Buscar

- secundario

- EN LINEA

- ve

- seleccionado

- venta

- Servicios

- set

- pólipo

- Compartir

- compartido

- Cáscara

- Compras

- En Corto

- cierre

- Silver

- sencillos

- SEIS

- chica

- Instantánea

- So

- Social

- redes sociales

- Software

- velocidad

- comienzo

- fundó

- Zonas

- estadísticas

- Estado

- suscripción

- exitosos

- Switch

- te

- hablar

- Target

- terminal

- Términos y Condiciones

- test

- Pruebas

- Lo esencial

- el mundo

- equipo

- parte superior

- Temas

- Seguimiento

- tráfico

- transaccional

- Traducción

- billones

- Confía en

- nosotros

- United

- Estados Unidos

- Actualizar

- usb

- Video

- Videos

- Virtual

- VPN

- VPNs

- esperar

- Ver ahora

- web

- navegador web

- servidor web

- Página web

- sitios web

- Que es

- QUIENES

- Wifi

- Wikipedia

- viento

- ventanas

- sin hilos

- palabras

- Actividades:

- funciona

- mundo

- valor

- Youtube

- cero