Redes Sociales

¿Cuánta información personal y de contacto das en tu perfil de LinkedIn y quién puede verla? He aquí por qué menos puede ser más.

Noviembre 16 2023 • , 4 minuto. leer

Varios amigos me preguntaron recientemente cómo los ciberdelincuentes podían acceder a sus datos de contacto, especialmente a sus números de teléfono móvil y direcciones de correo electrónico. Básicamente les dije que existen varios métodos que los delincuentes pueden utilizar para recopilar dicha información. Un método común implica el robo de datos en infracciones que han afectado a las plataformas en línea y a sus usuarios a lo largo de los años. En última instancia, esto ha dado lugar a una próspero mercado de datos personales robados, tanto en la web oscura como cada vez más también en la 'web de superficie'.

Pero existe otro escenario posible que podría permitir a cualquiera con malas intenciones compilar sus propias “listas de contactos” repletas de datos valiosos y actualizados. Ingrese a LinkedIn, la red social para profesionales más grande del mundo, donde los delincuentes anteriormente recopiló información disponible públicamente sobre millones de sus usuarios con relativa facilidad, incluidos nombres completos, números de teléfono, direcciones de correo electrónico, información del lugar de trabajo y más.

Esta riqueza de información disponible tiene que ver con la propia naturaleza de la plataforma. Los usuarios de LinkedIn a menudo eligen, y es comprensible, hacer pública su información, incluidos sus datos de contacto personales o profesionales. Una consecuencia no deseada de esto es que los delincuentes no necesitan confiar en información que pudo haber sido robada o filtrada hace años y que es posible que parte de ella ya no esté actualizada ni sea precisa.

En cambio, pueden aprovechar los raspadores web para recopilar toda la información disponible sobre sus objetivos potenciales. Luego pueden continuar cometiendo un robo de identidad o apuntar a los empleadores de los usuarios con compromiso de correo electrónico comercial (BEC) estafas u otras ingeniería social ataques.

Entre otras cosas, los web scrapers pueden:

- Crear una lista de los empleados de una empresa.

Aquí, el infractor sólo necesita configurar el software de recopilación de datos para acceder a la pestaña "Personas" de la empresa objetivo, lo que da como resultado una lista actualizada de empleados. Obviamente los usuarios de LinkedIn tienden a mantener sus perfiles actualizados con la información de su trabajo actual.

- Compilar una lista de "objetivos de la cadena de suministro" relacionados con una empresa.

Algunos delincuentes pueden ir más allá y revisar las interacciones en las publicaciones de la empresa en las redes sociales para identificar posibles proveedores y socios, obteniendo así nuevos objetivos de alta prioridad o posibles vías para atacar la cadena de suministro del objetivo principal.

¿Qué eliges publicar?

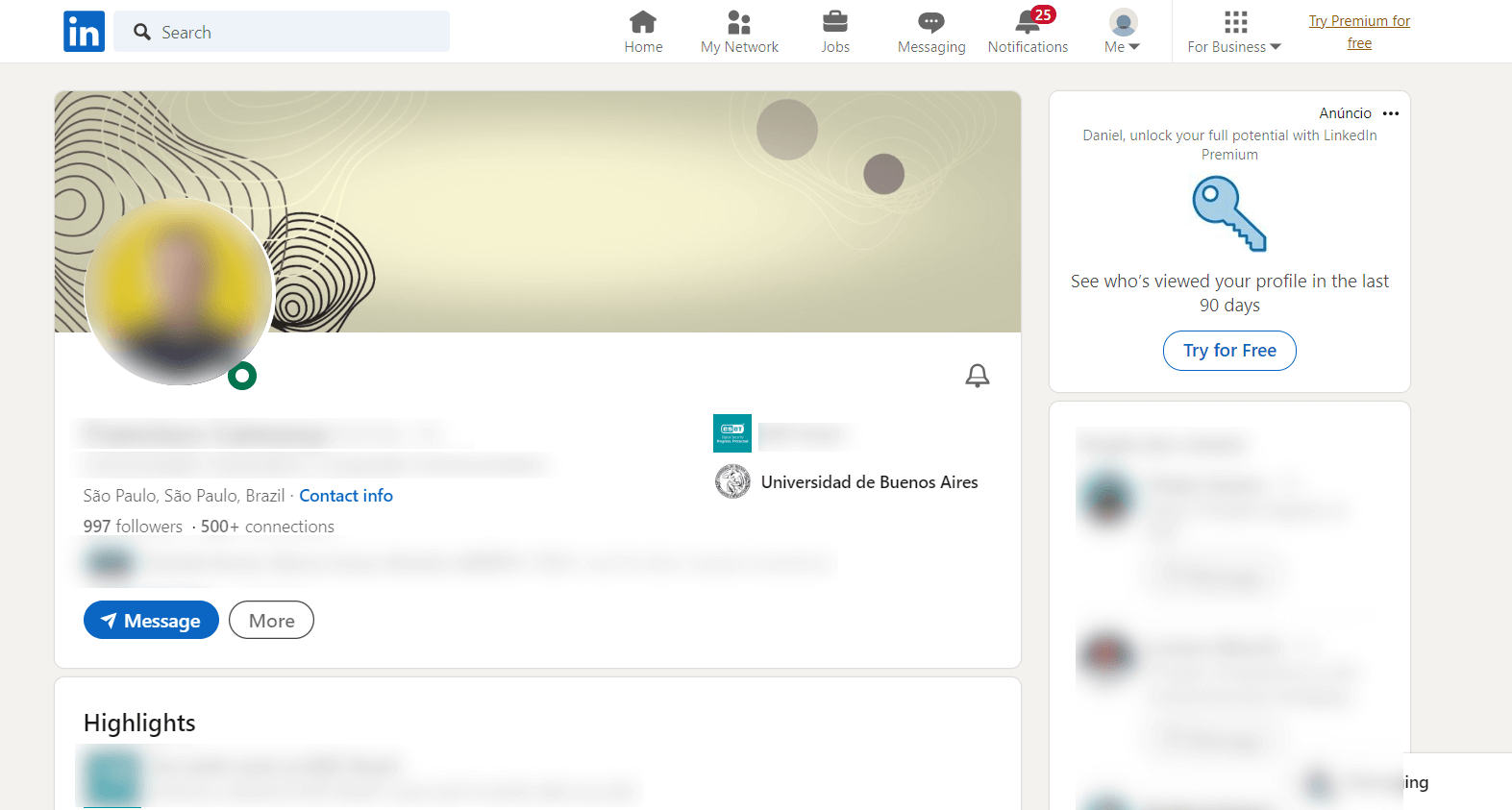

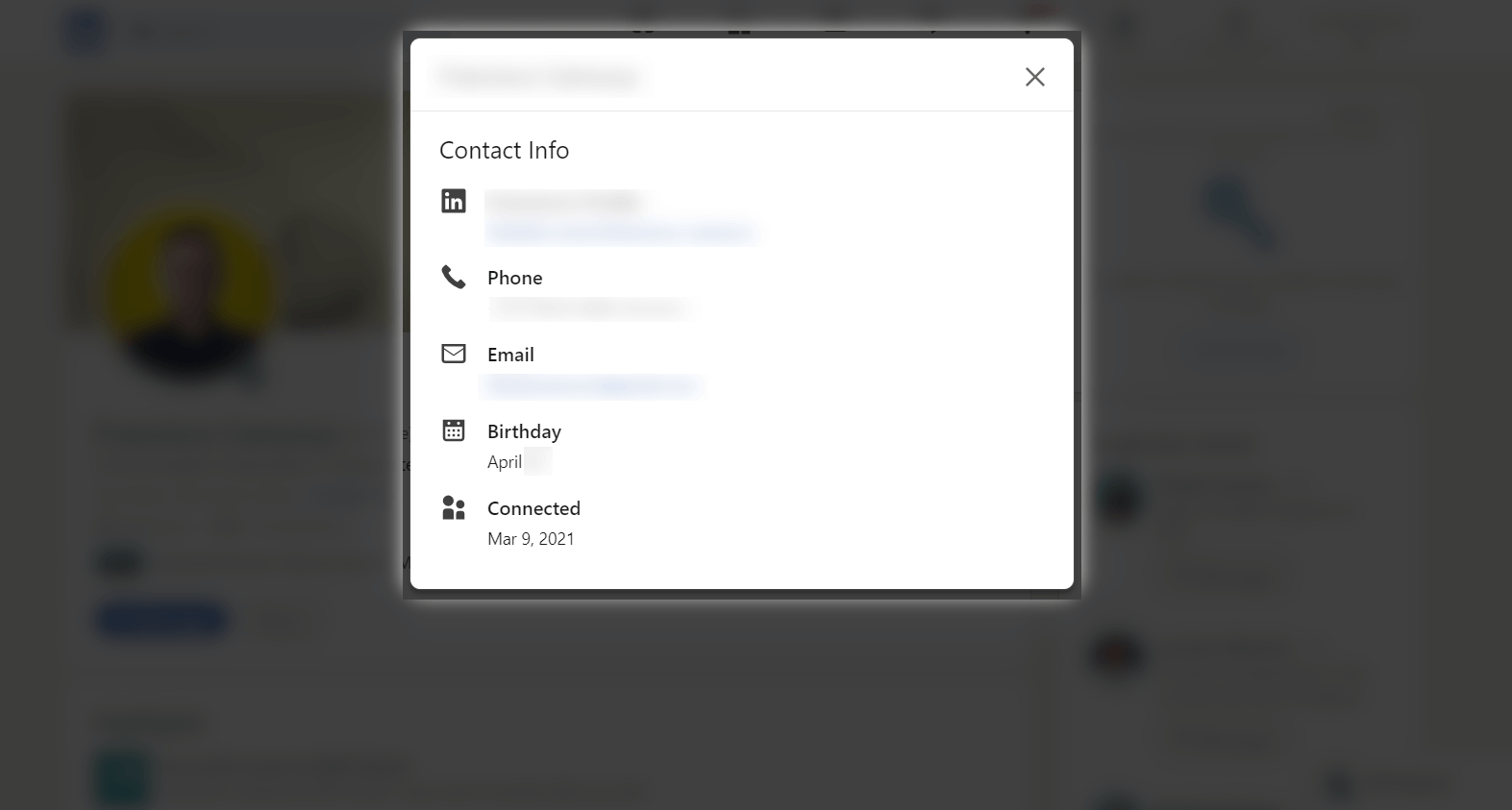

En muchos casos, la información de las personas puede ser de acceso público o solo visible para aquellos dentro de la red de conexiones directas de un usuario. La cantidad de información disponible también puede variar:

- Perfiles de LinkedIn que no revelan ningún dato de contacto fuera de la plataforma

Al elegir no compartir ninguna información de contacto fuera de la plataforma y sus conexiones directas, limita significativamente la cantidad de información que los delincuentes pueden recopilar sobre usted. Por supuesto, su nombre completo, puesto de trabajo y la ubicación geográfica de su empresa seguirán siendo visibles.

- Perfiles de LinkedIn que hacen pública su dirección de correo electrónico

Si bien los usuarios de LinkedIn suelen compartir su información de contacto personal, algunos también pueden divulgar sus direcciones de correo electrónico corporativas actuales. De cualquier manera, esto podría permitir que individuos malintencionados participen en interacciones más específicas con sus víctimas, así como también darles pistas sobre el formato de correo electrónico típico utilizado por la empresa (aunque obviamente esta está lejos de ser la única manera fácil de adquirir esa información).

- Perfiles de LinkedIn que hacen públicos los números de teléfono

Algunas personas pueden optar por divulgar su número de teléfono, por ejemplo, con la esperanza de que a los reclutadores y empleadores les resulte más fácil contactarlos para entrevistas o quizás esto facilite la comunicación con posibles contactos comerciales o clientes. Sin embargo, al igual que con los correos electrónicos, esto puede generar llamadas y mensajes fraudulentos (también conocidos como Smishing), posibles usos indebidos de datos y violaciones de la privacidad.

Mitigar los riesgos

La propia naturaleza de las redes sociales, y de cualquier plataforma, permite a los delincuentes acceder a algunos de nuestros datos en línea. Sin embargo, existen varias medidas que puedes tomar para evitar que los delincuentes accedan a tu información más valiosa en LinkedIn:

- Configura tus ajustes de privacidad de LinkedIn

LinkedIn ofrece varias opciones para limitar la información disponible para quienes están fuera de su círculo de conexiones. Deberías aplicar el mismo tipo de medidas en otros sitios de redes sociales, pero puede ser particularmente importante en LinkedIn. Consulte nuestro artículo sobre cómo utilizar LinkedIn de forma segura, donde cubrimos este y otros aspectos para mantenerse seguro en la plataforma.

- Limita la cantidad de información en tu perfil

Como plataforma de redes sociales, LinkedIn proporciona herramientas para establecer contactos y buscar empleo, pero considere priorizar el contacto a través de la propia plataforma y evite compartir datos de contacto externos.

- No acepte solicitudes de conexión indiscriminadamente

Hay muchos robots y perfiles falsos en la plataforma, por lo que revisa la legitimidad de cada solicitud de conexión antes de aceptarlas. Ten también cuidado a la hora de responder mensajes en LinkedIn, especialmente si solicitan tu información personal o te envían enlaces o archivos adjuntos.

- Revisa la lista de tus conexiones periódicamente

Dada la prevalencia de perfiles falsos, revise su lista de conexiones con regularidad y elimine los contactos que parezcan sospechosos.

- Tenga cuidado al difundir las actualizaciones de su perfil

Quizás no siempre necesites actualizar el estado de tu trabajo tan pronto como tu situación cambie y transmitirlo al mundo. Los delincuentes podrían monitorear dichos cambios y aprovechar su conocimiento limitado del nuevo entorno o situación de trabajo para enviarle correos electrónicos o mensajes de texto maliciosos.

Para reiterar, asegúrese de revisar la configuración de privacidad de su perfil para controlar quién puede ver su información de contacto y así minimizar el riesgo de contactos no deseados o violaciones de privacidad. LinkedIn es una valiosa plataforma de redes sociales, pero es crucial lograr un equilibrio entre la creación de redes y la protección de su información personal.

Lectura relacionada:

Una guía paso a paso para disfrutar de LinkedIn de forma segura

Amigos y seguidores falsos en las redes sociales y cómo detectarlos

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/is-your-linkedin-profile-revealing-too-much/

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 33

- a

- Nuestra Empresa

- Aceptar

- aceptar

- de la máquina

- accesible

- el acceso

- preciso

- adquisición

- adicional

- dirección

- direcciones

- .

- aka

- Todos

- permitir

- también

- Aunque

- hacerlo

- cantidad

- an

- y

- Otra

- cualquier

- Aparecer

- Aplicá

- somos

- artículo

- AS

- aspectos

- atacar

- ataques

- Hoy Disponibles

- avenidas

- evitar

- lejos

- Balance

- Básicamente

- BE

- BEC

- esto

- antes

- entre

- ambas

- los robots

- infracciones

- transmisión

- Radiodifusión

- pero

- by

- Calls

- PUEDEN

- cases

- Categoría

- cautelosos

- cadena

- Cambios

- Elige

- la elección de

- Círculo

- clientes

- recoger

- --

- proviene

- hacer

- Algunos

- Comunicación

- compañía

- De la empresa

- conexión

- Conexiones

- consecuencia

- Considerar

- contacte

- contactos

- control

- Sector empresarial

- podría

- Curso

- cubierto

- Los criminales

- crucial

- Current

- ciberdelincuentes

- La Ciberseguridad

- Daniel

- Oscuro

- Web Obscura

- datos

- Fecha

- Grado

- detalles

- de reservas

- do

- don

- No

- DOS

- cada una

- facilidad

- más fácil

- de forma sencilla

- ya sea

- correo

- personas

- empleadores

- habilitar

- permite

- y conseguir de esta manera

- Participar

- Entorno

- especialmente

- Incluso

- ejemplo

- Explotar

- externo

- facilitar

- falso

- muchos

- seguidores

- formato

- fraudulento

- amigos

- Desde

- ser completados

- promover

- Obtén

- reunir

- geográfico

- Donar

- dado

- Go

- guía

- Tienen

- espera

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- i

- Identifique

- if

- imagen

- impactados

- importante

- in

- Incluye

- cada vez más

- individuos

- información

- intenciones

- interacciones

- Entrevistas

- IT

- SUS

- sí mismo

- Trabajos

- Guardar

- especialistas

- mayor

- Lead

- legitimidad

- menos

- Apalancamiento

- como

- LIMITE LAS

- Limitada

- Etiqueta LinkedIn

- Perfil de Linkedin

- enlaces

- Lista

- Ubicación

- por más tiempo

- para lograr

- muchos

- Mercado

- max-ancho

- Puede..

- me

- medidas

- Medios

- la vida

- Método

- métodos

- millones

- min

- mal uso

- Móvil

- teléfono móvil

- Monitorear

- más,

- MEJOR DE TU

- mucho más

- nombre

- nombres

- Naturaleza

- ¿ Necesita ayuda

- del sistema,

- red

- Nuevo

- no

- nov

- número

- números

- obtención

- of

- Ofertas

- a menudo

- on

- ONE

- en línea

- plataformas en línea

- , solamente

- Opciones

- or

- Otro

- nuestros

- afuera

- Más de

- EL DESARROLLADOR

- llena

- particularmente

- socios

- Personas

- de las personas

- quizás

- con

- teléfono

- plataforma

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- posible

- Artículos

- posible

- evitar

- previamente

- primario

- priorización

- política de privacidad

- Profesional

- profesionales

- Mi Perfil

- Perfiles

- proporciona un

- público

- en público

- publicar

- Reading

- recientemente

- remitir

- regularmente

- relacionado

- relativo

- confiar

- remove

- solicita

- solicitudes

- resultante

- género

- revelando

- una estrategia SEO para aparecer en las búsquedas de Google.

- Subir

- Riesgo

- s

- ambiente seguro

- salvaguardar

- mismo

- estafas

- guión

- ver

- la búsqueda de

- envío

- ajustes

- Varios

- Compartir

- compartir

- tienes

- significativamente

- Sitios Web

- situación

- So

- Social

- redes sociales

- Publicaciones en redes sociales

- redes sociales

- Redes Sociales

- Software

- algo

- pronto

- Spot

- Estado

- quedarse

- Sin embargo

- robada

- strike

- tal

- proveedores

- suministro

- cadena de suministro

- seguro

- Superficie

- suspicaz

- ¡Prepárate!

- Target

- afectados

- tiene como objetivo

- texto

- esa

- La

- la información

- el mundo

- su

- Les

- luego

- Ahí.

- ellos

- cosas

- así

- aquellos

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- Así

- equipo

- Título

- a

- les dijo a

- demasiado

- principiante

- Finalmente, a veces

- Comprensiblemente

- no deseado

- hasta a la fecha

- Actualizar

- utilizan el

- usado

- Usuario

- usuarios

- Valioso

- diversos

- muy

- las víctimas

- visibles

- Camino..

- we

- Gestión de Patrimonio

- web

- WELL

- cuando

- que

- QUIENES

- porque

- anchura

- seguirá

- dentro de

- Actividades:

- Trabajo

- mundo

- mundo

- años

- Usted

- tú

- zephyrnet