Introducción

El Detectores de seguridad El equipo de seguridad descubrió una violación de datos que afectó al sitio web francés de comercio electrónico de moda infantil melijoe.com.

Melijoe es un minorista de moda infantil de alta gama con sede en Francia. Un cubo de Amazon S3 propiedad de la empresa quedó accesible sin controles de autenticación, lo que expuso datos confidenciales y personales para potencialmente cientos de miles de clientes.

Melijoe tiene un alcance global y, en consecuencia, este incidente afecta a los clientes ubicados en todo el mundo.

¿Qué es Melijoe?

Melijoe.com, fundada en 2007, es un minorista de moda de comercio electrónico que se especializa en ropa infantil de lujo. La empresa ofrece ropa para niñas, niños y bebés. Melijoe.com también cuenta con las mejores marcas, como Ralph Lauren, Versace, Tommy Hilfiger y Paul Smith Junior.

“Melijoe” es operada por la empresa registrada oficialmente como BEBEO, que tiene su sede en París, Francia. Según MELIJOE.COM, BEBEO tiene un capital social de unos 950,000 € (~1.1 millones de dólares estadounidenses). El servicio Melijoe ha generado 12.5 millones de euros (~14 millones de dólares estadounidenses) en 2 rondas de financiación (según Crunchbase).

Melijoe se fusionó con el destacado conglomerado sueco de moda infantil Babyshop Group (BSG) a finales de 2020, una empresa con una facturación anual de 1 millones de coronas suecas (~113 millones de dólares estadounidenses) en una variedad de tiendas comerciales y de comercio electrónico.

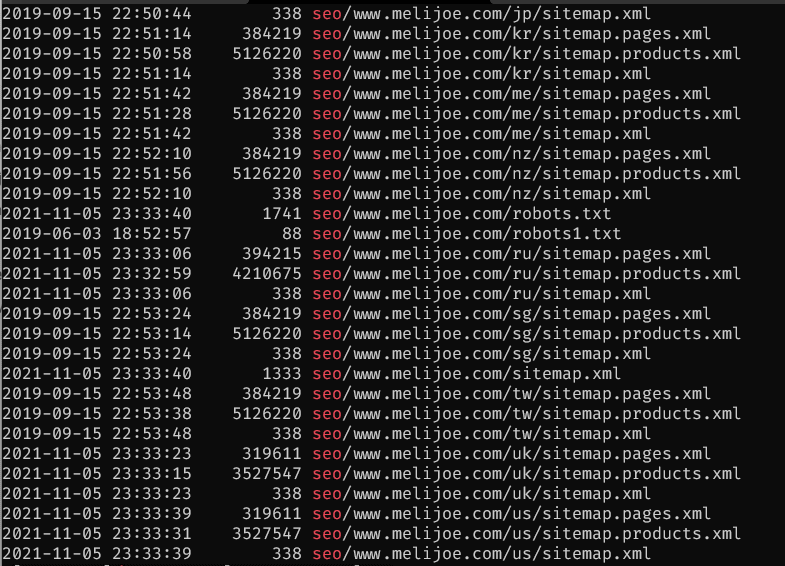

Varios indicadores confirman que Melijoe/BEBEO influye en el depósito abierto de Amazon S3. Si bien las marcas, las fechas de nacimiento y otros contenidos en el cubo sugieren que el propietario es un minorista francés de moda infantil, también hay referencias a "Bebeo" en todas partes. Lo más importante es que el cubo contiene mapas de sitio para melijoe.com:

Sitemaps encontrados dentro de la referencia de balde abierto melijoe.com

¿Qué estaba expuesto?

En total, el cubo de Amazon S3 mal configurado de melijoe.com ha expuesto casi 2 millones de archivos, con un total de alrededor de 200 GB de datos.

Algunos archivos en el depósito expusieron cientos de miles de registros que contenían el datos sensibles y información de identificación personal (PII) of Los clientes de Melijoe.

Estos archivos contenían diferentes conjuntos de datos: Preferencias, listas de deseos, y compras.

También había otros tipos de archivos en el cubo, incluidos etiquetas de envío y algunos datos relacionados con el inventario de productos de melijoe.com.

Preferencias

Preferencias los datos se exportaron desde las cuentas de los clientes. Los datos expusieron detalles de los gustos, gustos y disgustos de los consumidores con respecto a sus decisiones de compra. Había decenas de miles de registros encontrado en un archivo.

Preferencias formas expuestas de información personal del cliente y datos confidenciales de los clientes, de alta calidad que incluyen:

- Las direcciones de correo

- nombres de niños

- Géneros

- Fechas de nacimiento

- preferencias de marcas

Los datos de preferencias se pueden recopilar a través de datos de compra y clics en el sitio. Las preferencias se utilizan a menudo para personalizar las recomendaciones de productos de cada cliente.

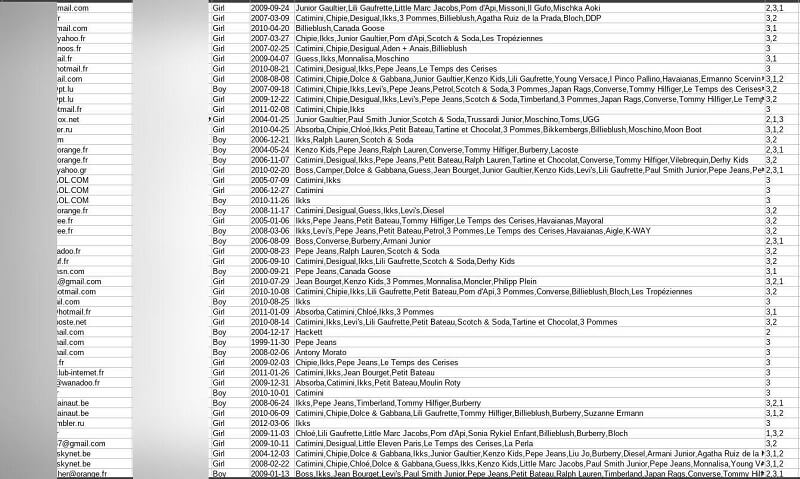

Puedes ver evidencia de preferencias abajo.

Los registros de las preferencias de los clientes estaban en el cubo

Listas de deseos

Listas de deseos los datos revelaron detalles sobre las listas de deseos en el sitio de los clientes: colecciones de productos deseados seleccionadas por cada cliente. Nuevamente, esta información parecía haber sido tomada de las cuentas de los clientes. Había más de 750,000 registros en un archivo con datos pertenecientes a más de 63,000 direcciones de correo electrónico de usuarios únicos.

Listas de deseos formas expuestas de información personal del cliente y datos sensibles del cliente:

- Las direcciones de correo

- Fecha en que se agregaron los productos a las listas de deseos

- Fecha en que se eliminaron los productos de las listas de deseos (si se eliminaron)

- códigos de artículos, utilizado para identificar productos internamente

Las listas de deseos fueron creadas por los propios clientes y no a través del seguimiento del comportamiento en el sitio. Las listas de deseos variaban desde un artículo hasta miles de artículos. Las listas de deseos más largas podrían permitir saber más sobre los artículos favoritos de los clientes.

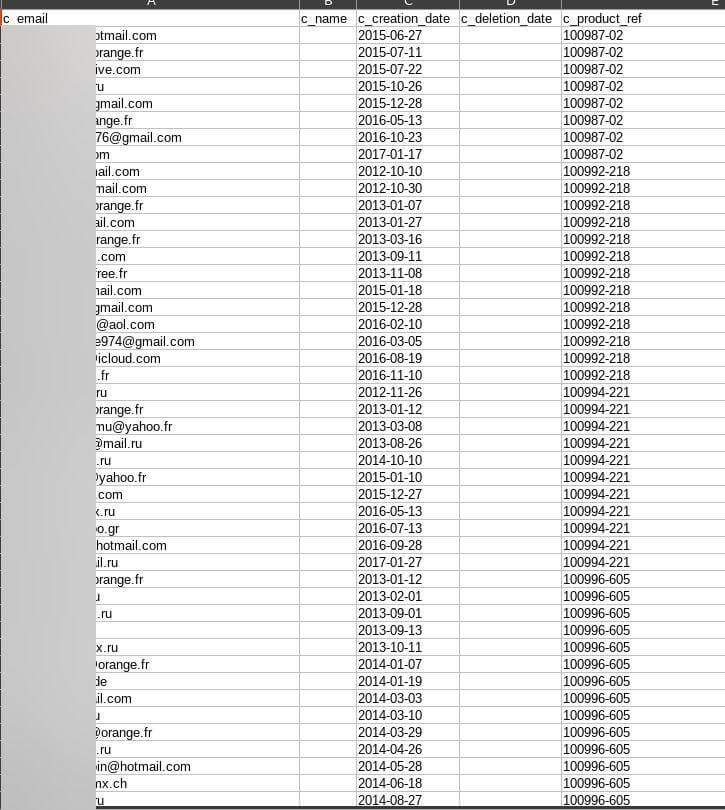

Las siguientes capturas de pantalla muestran evidencia de listas de deseos.

Amplios registros de listas de deseos de clientes presentados en un archivo

Compras

Compras datos mostrados 1.5 millones de artículos comprado en cientos de miles de pedidos. Había órdenes de más de 150,000 direcciones de correo electrónico únicas en un solo archivo.

Compras expuesto información personal del cliente y datos sensibles del clienteque incluyen:

- Las direcciones de correo

- Código SKU de los artículos pedidos

- Hora del pedido realizado

- Detalles financieros de pedidos, incluido precios pagados y moneda

- Métodos de pago, es decir, Visa, PayPal, etc.

- Información de entrega, C ª. direcciones de entrega y fechas de entrega

- Direcciones de facturación

Compras aparentemente, los datos afectaron a la mayor cantidad de usuarios en comparación con los otros dos conjuntos de datos. Estos registros detallan ampliamente el comportamiento de compra de los clientes de Melijoe. Nuevamente, esto revela información privada que podría usarse contra los consumidores.

Algunos clientes compraron una gran cantidad de productos, mientras que otros compraron solo uno o dos artículos. Al igual que con las listas de deseos, los clientes que ordenaron más artículos tenían más información expuesta sobre sus productos favoritos.

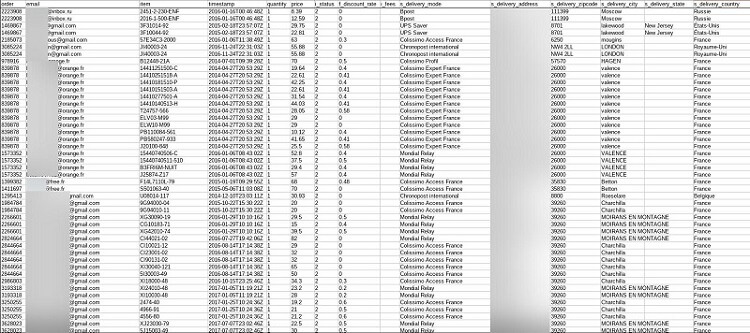

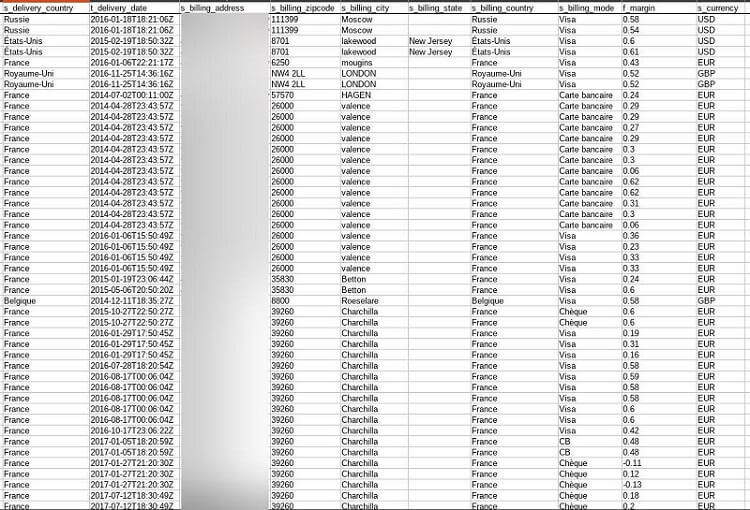

Las capturas de pantalla a continuación muestran evidencia de registros de compra.

Los registros de compras expusieron numerosas formas de datos

También se encontró información de entrega, facturación y moneda dentro de los registros

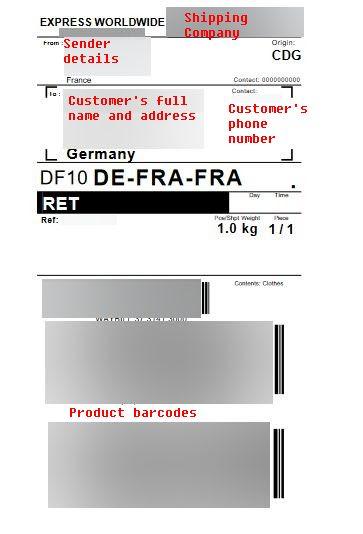

Etiquetas de envío

El cubo AWS S3 de Melijoe contenía etiquetas de envío. Las etiquetas de envío estaban asociadas a los pedidos de los clientes de Melijoe. Había más de 300 de estos archivos en el cubo.

Etiquetas de envío expuso varios ejemplos de información personal del cliente:

- Nombres completos

- Números de teléfonos

- Direcciones de entrega

- Códigos de barras de productos

Puede ver una etiqueta de envío para el pedido de un cliente a continuación.

Una etiqueta de envío encontrada en el balde

Además de los datos mencionados anteriormente, el balde de Melijoe también contenía información sobre los datos de Melijoe. catálogo de productos y niveles de existencias.

Solo pudimos analizar una muestra del contenido del balde por razones éticas. Dada la gran cantidad de archivos almacenados en el depósito, podría haber otras formas de datos confidenciales expuestos.

El bucket de Amazon S3 de Melijoe estaba activo y actualizado en el momento del descubrimiento.

Es importante tener en cuenta que Amazon no administra el depósito de Melijoe y, por lo tanto, no es responsable de su mala configuración.

Melijoe.com vende productos a una base de clientes global y, como tal, los clientes de todo el mundo han estado expuestos en el cubo no seguro. Principalmente, los clientes de Francia, Rusia, Alemania, el Reino Unido y los Estados Unidos se ven afectados.

Estimamos que la información de hasta 200,000 3 personas ha sido expuesta en el depósito no seguro de Amazon SXNUMX de Melijoe. Esta cifra se basa en la cantidad de direcciones de correo electrónico únicas que vimos en el cubo.

Puede ver un desglose completo de la exposición de datos de Melijoe en la siguiente tabla.

| Número de archivos expuestos | Casi 2 millones de archivos |

| Número de usuarios afectados | Hasta 200,000 |

| Cantidad de datos expuestos | Alrededor de 200GB |

| Ubicación de la compañía | Francia |

El depósito contenía archivos que se cargaron entre octubre de 2016 y la fecha en que lo descubrimos, el 8 de noviembre de 2021.

Según nuestros hallazgos, los datos de los archivos relacionados con compras y listas de deseos que se realizaron durante varios años. Las compras detalladas en el cubo de Melijoe se realizaron entre mayo de 2013 y octubre de 2017, mientras que las listas de deseos se crearon entre octubre de 2012 y octubre de 2017.

El 12 de noviembre de 2021, enviamos un mensaje a Melijoe con respecto a su balde abierto y el 22 de noviembre de 2021, enviamos un mensaje de seguimiento a algunos contactos antiguos y nuevos de Melijoe. El 25 de noviembre de 2021, nos comunicamos con el Equipo francés de respuesta a emergencias informáticas (CERT) y AWS, y enviamos mensajes de seguimiento a ambas organizaciones el 15 de diciembre de 2021. El CERT francés respondió y divulgamos la infracción de manera responsable. El CERT francés dijo que se pondría en contacto con Melijoe, pero nunca más volvimos a saber de ellos.

El 5 de enero de 2022, nos comunicamos con la CNIL y le dimos seguimiento el 10 de enero de 2022. La CNIL respondió un día después, informándonos que “nuestros servicios están manejando el caso”. También nos comunicamos con el CERT francés el 10 de enero de 2022, quien nos dijo: “Lamentablemente, después de muchos recordatorios, el propietario del balde no respondió a nuestros mensajes”.

El cubo se aseguró el 18 de febrero de 2022.

Tanto melijoe.com como sus clientes podrían verse afectados por esta exposición de datos.

Impacto de la violación de datos

No podemos y no sabemos si los actores malintencionados han accedido a los archivos almacenados en el depósito abierto de Amazon S3 de Melijoe. Sin embargo, sin protección de contraseña, el depósito de melijoe.com era fácilmente accesible para cualquier persona que pudiera haber encontrado su URL.

Eso significa que un pirata informático o delincuente podría haber leído o descargado los archivos del depósito. Los malos actores podrían apuntar a los clientes expuestos de Melijoe con formas de ciberdelincuencia si ese fuera el caso.

Melijoe también podría estar bajo escrutinio por violaciones de protección de datos.

Impacto en los clientes

Los clientes expuestos de melijoe.com corren el riesgo de sufrir un delito cibernético debido a esta violación de datos. Los clientes tienen muchos ejemplos de datos personales y confidenciales expuestos en el cubo.

Como se mencionó, los clientes con listas de deseos más grandes o historiales de compras más grandes han tenido más información expuesta sobre sus productos favoritos. Estas personas podrían enfrentar ataques más personalizados y detallados, ya que los piratas informáticos pueden aprender más sobre sus gustos y aversiones. Estos clientes también podrían ser objetivo en función de la presunción de que son ricos y pueden permitirse comprar una gran cantidad de productos de alta gama.

Suplantación de identidad y malware

Los piratas informáticos podrían apuntar a los clientes expuestos de Melijoe con ataques de phishing y malware si accedieron a los archivos del depósito.

El cubo de Amazon S3 de Melijoe contenía casi 200,000 XNUMX direcciones de correo electrónico de clientes únicos que podrían proporcionar a los piratas informáticos una larga lista de objetivos potenciales.

Los piratas informáticos podrían ponerse en contacto con estos clientes haciéndose pasar por empleados legítimos de melijoe.com. Los piratas informáticos podrían hacer referencia a cualquiera de los varios detalles expuestos para construir una narrativa en torno al correo electrónico. Por ejemplo, el pirata informático podría hacer referencia a las preferencias/lista de deseos de una persona para convencer al cliente de que se le ofrece una oferta.

Una vez que la víctima confía en el hacker, el mal actor puede lanzar intentos de phishing y malware.

En un ataque de phishing, un pirata informático aprovechará la confianza para obtener información más confidencial y personal de la víctima. El pirata informático puede convencer a la víctima para que revele las credenciales de su tarjeta de crédito, por ejemplo, o haga clic en un enlace malicioso. Una vez que se hace clic, dichos enlaces pueden descargar malware en el dispositivo de la víctima, un software malicioso que permite a los piratas informáticos realizar otras formas de recopilación de datos y ciberdelincuencia.

Fraudes y estafas

Los piratas informáticos también podrían apuntar a clientes expuestos con fraude y estafas si accedieron a los archivos del depósito.

Un ciberdelincuente podría apuntar a los clientes expuestos a través del correo electrónico, utilizando la información del depósito para aparecer como una persona confiable con una razón válida para comunicarse.

Los piratas informáticos podrían explotar la confianza de un objetivo para realizar fraudes y estafas, esquemas diseñados para engañar a la víctima para que entregue dinero. Por ejemplo, el pirata informático podría usar los detalles del pedido y la información de entrega para realizar una estafa de entrega. Aquí, un pirata informático podría pedir a las víctimas que paguen una tarifa de envío falsa para recibir sus productos.

Impacto en melijoe.com

Melijoe puede sufrir impactos tanto legales como penales como resultado de su incidente de datos. El cubo de Amazon S3 mal configurado de la empresa podría haber violado las leyes de protección de datos, mientras que otras empresas podrían acceder al contenido del cubo a expensas de melijoe.com.

Violaciones de protección de datos

Es posible que Melijoe haya violado el Reglamento General de Protección de Datos (GDPR) de la UE, ya que el cubo de la empresa estaba mal configurado, exponiendo los datos de sus clientes.

El RGPD protege los datos sensibles y personales de los ciudadanos de la UE. El RGPD rige a las empresas sobre su recopilación, almacenamiento y uso de los datos de los clientes, y cualquier manejo inadecuado de los datos es punible según la regulación.

La Commission nationale de l'informatique et des libertés (CNIL) es la autoridad de protección de datos de Francia y es responsable de hacer cumplir el RGPD. Melijoe podría estar bajo el escrutinio de la CNIL. La CNIL puede imponer una multa máxima de 20 millones de euros (~23 millones de dólares estadounidenses) o el 4 % de la facturación anual de la empresa (lo que sea mayor) por incumplimiento del RGPD.

El depósito abierto de Amazon S3 de Melijoe no solo ha expuesto los datos de los ciudadanos de la UE, sino también los de los clientes de países de todo el mundo. Por lo tanto, melijoe.com podría estar sujeto a sanciones de varias otras jurisdicciones además de la CNIL. Por ejemplo, la Comisión Federal de Comercio (FTC) de los Estados Unidos puede optar por investigar melijoe.com por una posible violación de la Ley FTC, y la Oficina del Comisionado de Información (ICO) del Reino Unido podría investigar melijoe.com por una posible violación de la Ley de Protección de Datos 2018.

Con clientes expuestos de varios otros continentes en el cubo de Melijoe, numerosas autoridades de protección de datos podrían optar por investigar melijoe.com.

Competencia Espionaje

La información expuesta podría ser recopilada por piratas informáticos y vendida a terceros que tengan interés en los datos. Esto podría incluir negocios que son competidores de melijoe.com, como otros minoristas de ropa. Las agencias de marketing también pueden ver valor en los datos del depósito.

Las empresas rivales podrían usar los datos para llevar a cabo espionaje de la competencia. En particular, los competidores podían acceder a la lista de clientes de melijoe.com para encontrar clientes potenciales para su propio negocio. Las empresas rivales podrían ponerse en contacto con los clientes expuestos con ofertas en un intento de robarle el negocio a Melijoe y reforzar su propia base de clientes.

Prevención de la exposición de datos

¿Qué podemos hacer para mantener nuestros datos seguros y mitigar el riesgo de exposición?

A continuación, se ofrecen algunos consejos para evitar la exposición de datos:

- Solo proporcione su información personal a personas, organizaciones y entidades en las que confíe plenamente.

- Solo visite sitios web con un dominio seguro (es decir, sitios web que tengan un símbolo de "https" y/o un candado cerrado al comienzo de su nombre de dominio).

- Tenga especial cuidado al proporcionar sus formas de datos más confidenciales, como su número de seguro social.

- Cree contraseñas indescifrables que usen una combinación de letras, números y símbolos. Actualice sus contraseñas existentes regularmente.

- No haga clic en un enlace en un correo electrónico, mensaje o en cualquier otro lugar en Internet a menos que esté seguro de que la fuente es legítima.

- Edite su configuración de privacidad en los sitios de redes sociales para que solo sus amigos y usuarios de confianza puedan ver su contenido.

- Evite mostrar o escribir formas importantes de datos (como números de tarjetas de crédito o contraseñas) cuando esté conectado a una red WiFi no segura.

- Infórmese sobre el delito cibernético, la protección de datos y los métodos que reducen sus posibilidades de ser víctima de ataques de phishing y malware.

Sobre Nosotros

SeguridadDetectives.com es el sitio web de revisión de antivirus más grande del mundo.

El laboratorio de investigación de SafetyDetectives es un servicio pro bono que tiene como objetivo ayudar a la comunidad en línea a defenderse de las amenazas cibernéticas mientras educa a las organizaciones sobre cómo proteger los datos de sus usuarios. El propósito general de nuestro proyecto de mapeo web es ayudar a que Internet sea un lugar más seguro para todos los usuarios.

Nuestros informes anteriores han sacado a la luz múltiples vulnerabilidades de alto perfil y fugas de datos, incluidos 2.6 millones de usuarios expuestos por un Plataforma estadounidense de análisis social IGBlade, así como un incumplimiento en un Plataforma brasileña Marketplace Integrator Hariexpress.com.br que filtró más de 610 GB de datos.

Para obtener una revisión completa de los informes de ciberseguridad de SafetyDetectives durante los últimos 3 años, siga Equipo de Ciberseguridad de SafetyDetectives.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- Sobre

- de la máquina

- Conforme

- a través de

- Actúe

- Todos

- Amazon

- Analytics

- anual

- antivirus

- dondequiera

- en torno a

- Autenticación

- autoridad

- AWS

- Comienzo

- "Ser"

- facturación

- mil millones

- marcas

- incumplimiento

- build

- negocios

- comprar

- capital

- posibilidades

- Niños

- cerrado

- Ropa

- --

- referencia

- vibrante e inclusiva

- Empresas

- compañía

- De la empresa

- en comparación con

- competidores

- Clientes

- contiene

- contenido

- contenido

- podría

- Referencias

- crédito

- .

- Abogados de

- CrunchBase

- Moneda

- Clientes

- ciber

- ciberdelincuencia

- La Ciberseguridad

- datos

- Violacíon de datos

- protección de datos

- día

- acuerdo

- entrega

- detalle

- HIZO

- una experiencia diferente

- descubierto CRISPR

- descubrimiento

- No

- dominio

- Nombre de dominio

- comercio electrónico

- educar

- especialmente

- espionaje

- estimación

- EU

- ejemplo

- Explotar

- Cara

- falso

- Moda

- destacado

- Caracteristicas

- Federal

- Comisión Federal de Comercio

- Figura

- en fin

- seguir

- siguiendo

- Formularios

- encontrado

- Francia

- fraude

- Francés

- FTC

- ser completados

- universidad

- RGPD

- General

- Reglamento General de Protección de Datos

- Alemania

- chicas

- Buscar

- bienes

- Grupo procesos

- pirata informático

- los piratas informáticos

- Manejo

- ayuda

- esta página

- Alta

- Cómo

- Como Hacer

- HTTPS

- Cientos

- ICO

- importante

- incluir

- Incluye

- información

- intereses

- Internet

- inventario

- investigar

- Enero

- jurisdicciones

- Etiquetas

- large

- mayores

- lanzamiento

- leyes

- Fugas

- APRENDE:

- Legal

- Apalancamiento

- luz

- LINK

- enlaces

- Lista

- Largo

- el malware

- Marketing

- mercado

- Medios

- millones

- dinero

- MEJOR DE TU

- del sistema,

- números

- numeroso

- Ofertas

- en línea

- habiertos

- solicite

- en pedidos de venta.

- para las fiestas.

- Otro

- propietario

- dinero

- París

- Contraseña

- contraseñas

- Pagar

- PayPal

- Personas

- con

- datos personales

- personalizar

- suplantación de identidad

- ataque de phishing

- ataques de phishing

- plataforma

- posible

- política de privacidad

- privada

- Pro

- Producto

- Productos

- proyecto

- destacado

- proteger

- Protección

- proporcionar

- comprar

- comprado

- compras

- adquisitivo

- propósito

- distancia

- razones

- recepción

- reducir

- registrado

- Regulación

- Informes

- la investigación

- respuesta

- responsable

- detallista

- los minoristas

- Revelado

- una estrategia SEO para aparecer en las búsquedas de Google.

- Riesgo

- Rival

- rondas

- Rusia

- Said

- Estafa

- seguro

- EN LINEA

- de coches

- Servicios

- Envíos

- página web

- Sitios Web

- So

- Social

- redes sociales

- Software

- vendido

- se especializa

- Zonas

- STORAGE

- tiendas

- calle

- Target

- equipo

- La Fuente

- el mundo

- tercero

- miles

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- equipo

- recomendaciones

- parte superior

- Seguimiento

- comercio

- Confía en

- único

- United

- Reino Unido

- Estados Unidos

- sin garantía

- Actualizar

- us

- utilizan el

- usuarios

- propuesta de

- .

- Vulnerabilidades

- web

- Página web

- sitios web

- sean

- QUIENES

- Wifi

- dentro de

- sin

- mundo

- mundo

- en todo el mundo

- años