El Detectores de seguridad El equipo de ciberseguridad ha descubierto una importante fuga de datos que afecta a la empresa de software llamada StoreHub.

StoreHub tiene su sede en Malasia y proporciona un sistema de software de punto de venta (POS) que se utiliza principalmente en restaurantes y tiendas minoristas.

Los datos expuestos se almacenaron en un servidor Elasticsearch de StoreHub que se dejó abierto sin ninguna protección de contraseña o cifrado. El servidor desprotegido comprometió potencialmente la información de miles de restaurantes y tiendas minoristas, junto con su personal y aproximadamente 1 millón de clientes.

¿Quién es StoreHub?

StoreHub se fundó en 2013 en Malasia y actualmente tiene su sede en Petaling Jaya. Su producto es utilizado por más de 15,000 empresas según su sitio web, principalmente en la región del sudeste asiático.

La empresa vende software POS principalmente a negocios de F&B (alimentos y bebidas), como restaurantes, pero también a tiendas minoristas.

El software POS se utiliza principalmente para procesar y registrar compras y transacciones en negocios de atención al cliente (restaurantes, cafeterías, bares, tiendas, etc.), así como para emitir recibos y realizar un seguimiento de las ventas de artículos particulares, como comidas en un restaurante o piezas individuales de ropa en una tienda.

StoreHub también ofrece un conjunto completo de herramientas y análisis de gestión empresarial. Estos incluyen comercio electrónico y entrega en línea, gestión de inventario, gestión de empleados, programas de fidelización y análisis de clientes.

Como resultado, StoreHub pudo recopilar datos de más de 1 millón de personas de todo el sudeste asiático, principalmente los clientes de las empresas que utilizan su software.

¿Qué quedó expuesto?

Nuestro equipo de ciberseguridad descubrió que Storehub había configurado incorrectamente uno de sus servidores de Elasticsearch, lo que provocó la filtración de más de 1.7 millones de registros y más de 1 terabyte de datos. Esto expuso a casi 1 millón de clientes en Malasia y potencialmente en los países del sudeste asiático.

StoreHub vende software de POS a empresas de atención al cliente, por lo que los datos expuestos se dividen en dos categorías:

- Datos de clientes de empresas que usan StoreHub

- Datos de empresas que usan StoreHub

Datos de Clientes de Empresas que usan StoreHub

La información de identificación personal (PII) expuesta de los clientes incluye:

- Nombres completos

- Números de teléfonos

- Direcciones físicas

- Las direcciones de correo

- Tipo de dispositivo utilizado

El servidor también expuso datos relacionados con pagos e información de pedidos pertenecientes a los clientes, exponiendo PII como:

- Fechas de transacción

- Artículos pedidos

- Ubicaciones de las tiendas

Algunos de los detalles del pedido expusieron información de la tarjeta de crédito parcialmente enmascarada.

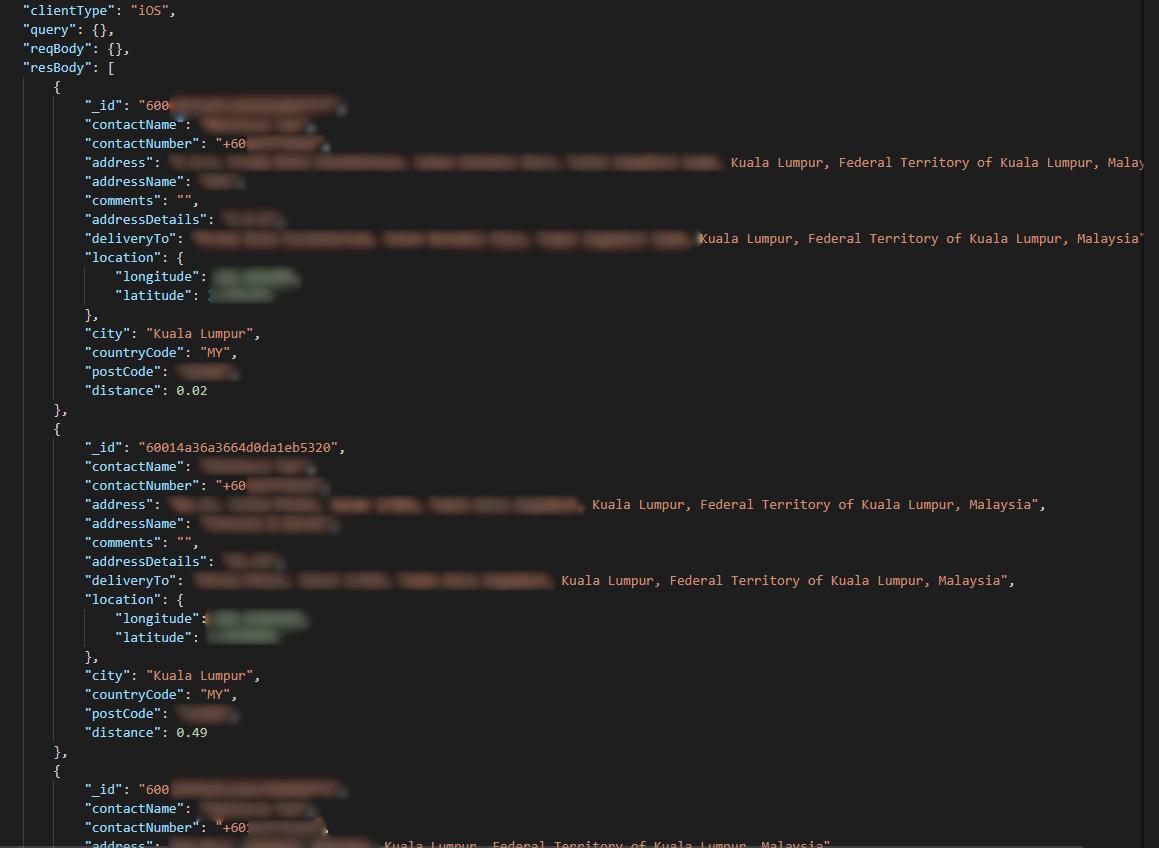

Líneas de registro filtradas que muestran los nombres completos, números de teléfono y direcciones de los clientes.

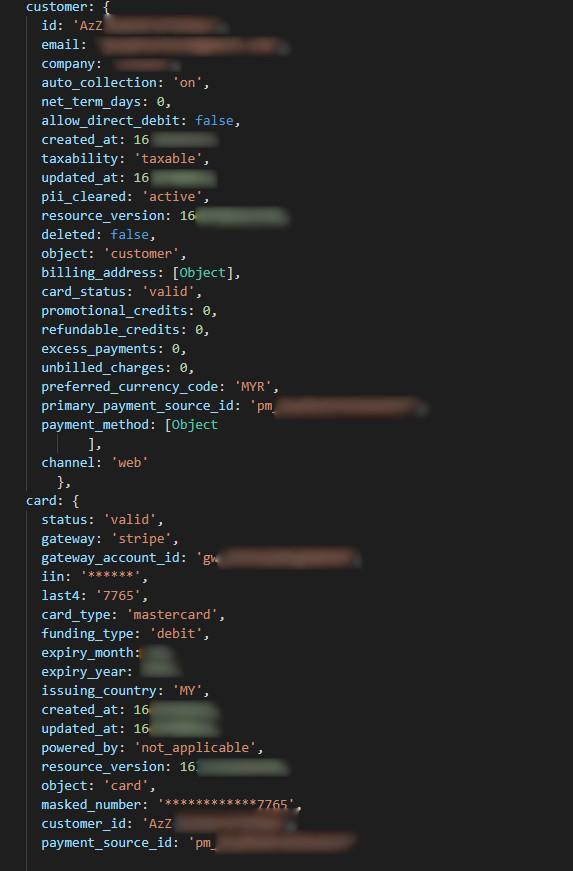

Líneas de registro de pago que muestran la dirección de correo electrónico, el tipo de tarjeta y los últimos cuatro dígitos del número de tarjeta.

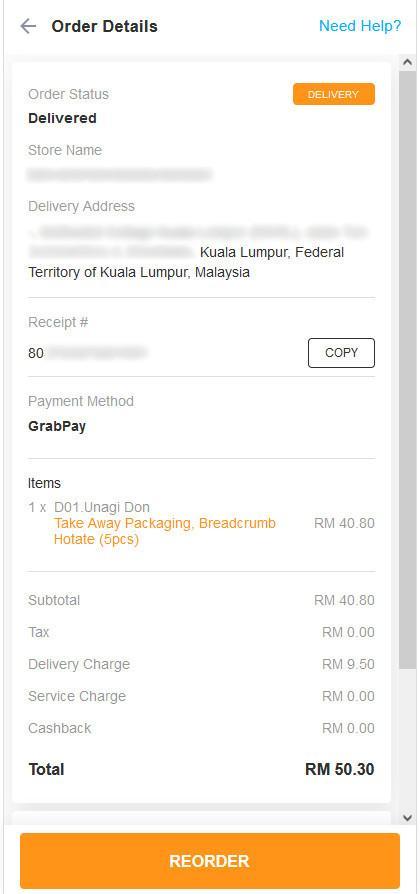

Historial de pedidos filtrado que muestra el número de recibo, los artículos pedidos, el precio y la dirección física

Datos de empresas que usan StoreHub

La filtración también afectó a las empresas que utilizan StoreHub y a los miembros de su personal. La información filtrada de las empresas incluye:

- Horas de entrada/salida de los empleados

- nombres de empleados

- Nombres de tiendas

- Almacenar direcciones físicas

- Almacenar direcciones de correo electrónico

Nuestro equipo de seguridad cibernética también vio tokens de acceso filtrados, que los malhechores podrían usar para iniciar sesión y modificar los sitios web de las empresas, lo que podría causar más daño. Que no pudimos probar por razones éticas.

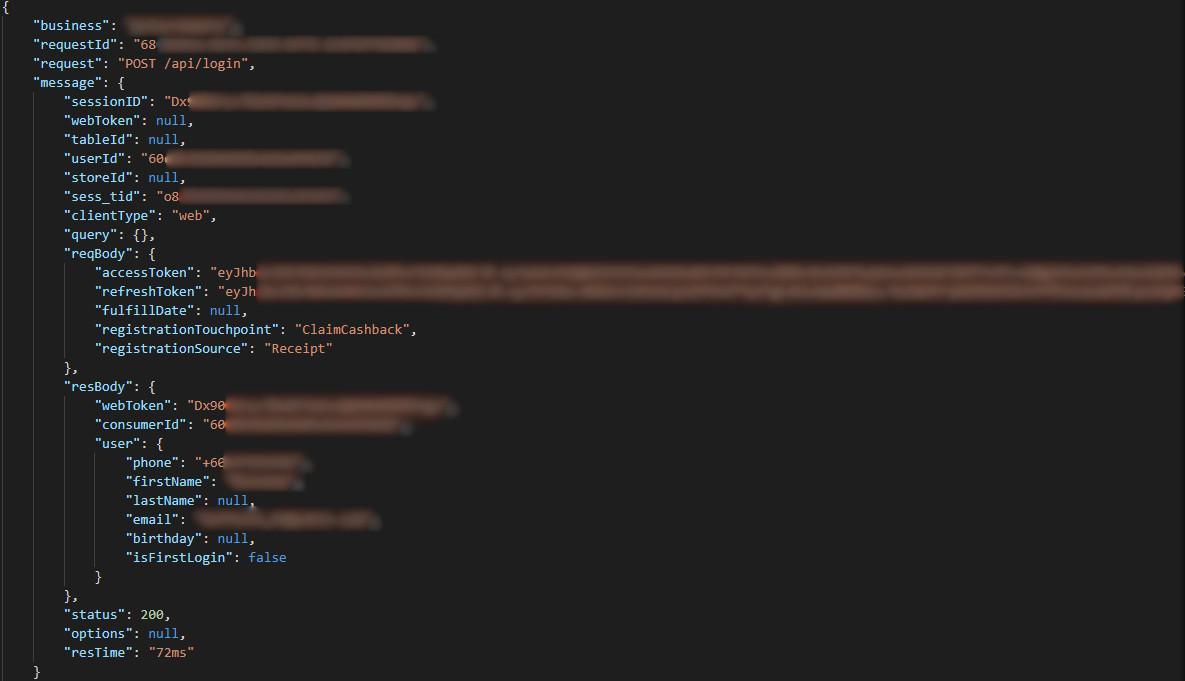

Líneas de registro de negocios filtradas que muestran un token de acceso de inicio de sesión de usuario

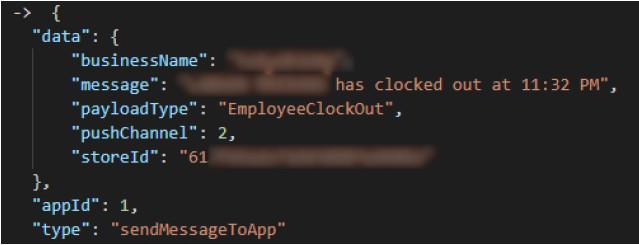

Líneas de registro filtradas de un empleado que ficha la salida

La siguiente tabla muestra un desglose de esta fuga de datos de StoreHub.

| Número de registros filtrados | Más de 1.7 mil millones |

| Número de usuarios afectados | Aprox. 1 millones |

| Tamaño de la fuga | Más de 1 TB |

| Ubicación del servidor | Singapur |

| Ubicación de la compañía | Petaling Jaya, Malasia |

Nuestro equipo de ciberseguridad descubrió esta filtración el 12 de enero de 2022. El contenido del servidor parece haber estado expuesto al menos desde finales de noviembre de 2021.

Al encontrar la fuga, nuestro equipo de seguridad cibernética siguió las reglas de piratería ética al dejar intactos el servidor y los datos, y luego se comunicó con la empresa responsable.

Enviamos un correo electrónico a StoreHub tan pronto como descubrimos la fuga. El 18 de enero, les enviamos un correo electrónico de seguimiento y le enviamos un correo electrónico al director de tecnología de StoreHub. No recibimos respuesta el 27 de enero, por lo que nos comunicamos con el CERT de Malasia y Amazon Web Services (la empresa de alojamiento). Ambos respondieron rápidamente.

Pudimos revelar la fuga al CERT de Malasia el 28 de enero. El CERT de Malasia nos pidió más información el 2 de febrero, pero el servidor estaba asegurado para entonces. Estimamos que el servidor estuvo asegurado entre ese período del 28 de enero al 2 de febrero.

Impacto de la fuga de datos

La PII expuesta deja a las víctimas vulnerables al robo y al fraude por parte de malos actores que tienen en sus manos los detalles de la PII.

No tenemos forma de confirmar si los piratas informáticos no éticos han descubierto esta fuga de datos, pero las empresas y los clientes afectados deben estar alerta ante las siguientes amenazas potenciales.

Estafas y Fraude

La PII expuesta deja a los clientes vulnerables a intentos de fraude. Por ejemplo, los malhechores podrían llamar a las víctimas y ganarse su confianza al confirmar la información de compra que involucra el precio y la fecha de una transacción, o incluso los últimos cuatro dígitos de un número de tarjeta de crédito.

Después de ganarse la confianza, los malhechores podrían obtener más información de la víctima, lo que les permitiría infligir un daño real al acceder a su banco o abusar de la información de la tarjeta de crédito.

Robo de cuenta

La fuga contiene tokens de cuenta, que muy probablemente pertenecen a las empresas que utilizan el servidor StoreHub. Los malos actores podrían hacer uso de estos tokens para iniciar sesión como empresas o clientes y potencialmente modificar los detalles de la cuenta.

Esto podría dañar el negocio de varias maneras, dependiendo de lo que elijan hacer los malos actores. Por razones éticas, no podemos probar las capacidades de los tokens expuestos. Sin embargo, un ejemplo teórico es que podrían permitir que los malos actores modifiquen el menú en la cuenta de un restaurante o eliminen la lista de la empresa por completo. Los tokens expuestos también podrían poner en riesgo a los clientes, ya que los malos actores podrían modificar el sitio para recopilar PII aún más confidencial y comprometer aún más a las víctimas.

Riesgo de robo de propiedad para los clientes

La información detallada de la fuga crea muchas vulnerabilidades para los clientes. La información en la fuga podría permitir a los malos actores rastrear e interceptar pedidos que el cliente ya pagó.

La filtración también indica los tiempos en que algunos clientes generalmente salen de sus casas. En las manos equivocadas, esta información podría poner en riesgo la propiedad de los clientes por un allanamiento físico.

Riesgo de robo de propiedad para empresas

La filtración contiene largas listas de horas de entrada y salida del personal, lo que les dice a los malos exactamente cuántos empleados hay en general en la tienda durante horas específicas. Si tenían la intención de entrar físicamente y robar el negocio, esta información ayudaría en el robo.

Prevención de la exposición de datos

¿Qué puede hacer para proteger sus datos y minimizar el riesgo de ciberdelincuencia?

Aquí hay algunas formas en que puede minimizar el riesgo de exposición de datos:

- Solo proporcione su información personal a personas y empresas en las que confíe.

- Solo visite sitios web seguros. Los sitios web seguros tienen nombres de dominio que comienzan con 'https' y/o un símbolo de candado cerrado.

- Tenga mucho cuidado cuando se le solicite proporcionar las formas más importantes de información personal (es decir, números de seguridad social, números de identificación del gobierno y preferencias personales).

- Crear contraseñas súper fuertes utilizando una combinación de letras, mayúsculas, números y símbolos. Actualice sus contraseñas periódicamente.

- No recicle contraseñas entre servicios. Utilizar una administrador de contraseñas si es necesario

- No haga clic en enlaces en correos electrónicos, mensajes SMS o en cualquier otro lugar de Internet a menos que esté completamente seguro de que la fuente/el remitente es genuino. Si no está seguro, vaya al sitio web de la compañía y busque el enlace allí.

- Edite la configuración de privacidad de sus redes sociales. Sus cuentas solo deben mostrar su contenido y datos personales a usuarios y amigos de confianza.

- Limite las tareas que realiza y la información que muestra cuando está conectado a una red Wi-Fi pública. Por ejemplo, no compre un producto y escriba los detalles de su tarjeta de crédito en WiFi público.

- Utilice fuentes en línea para aprender sobre el cibercrimen, protección de datos y los pasos que puede seguir para evitar ataques de phishing y malware.

Sobre Nosotros

SeguridadDetectives.com es el sitio web de revisión de antivirus más grande del mundo.

El laboratorio de investigación de SafetyDetectives es un servicio pro bono que tiene como objetivo ayudar a la comunidad en línea a defenderse de las amenazas cibernéticas mientras educa a las organizaciones sobre cómo proteger los datos de sus usuarios. El propósito general de nuestro proyecto de mapeo web es ayudar a que Internet sea un lugar más seguro para todos los usuarios.

Nuestros informes anteriores han sacado a la luz múltiples vulnerabilidades de alto perfil y filtraciones de datos, incluidos más de 200 millones de usuarios expuestos por Empresa china de gestión de redes sociales Socialarks, así como un incumplimiento en Plataforma brasileña integradora de comercio electrónico Hariexpress que filtró más de 1.75 millones de registros.

Para obtener una revisión completa de los informes de ciberseguridad de SafetyDetectives durante los últimos 3 años, siga Equipo de Ciberseguridad de SafetyDetectives.

- "

- &

- 000

- 2021

- 2022

- 28

- 420

- 7

- a

- Acerca

- de la máquina

- el acceso

- Conforme

- Mi Cuenta

- adquirir

- a través de

- dirección

- direcciones

- afectando

- en contra

- Todos

- ya haya utilizado

- Amazon

- Amazon Web Services

- Analytics

- antivirus

- dondequiera

- Asia

- Banca

- bares

- a continuación

- entre

- mil millones

- miles de millones

- incumplimiento

- Breakdown

- negocios

- llamar al

- capacidades

- cuidadoso

- causando

- a ciertos

- jefe

- Director de Tecnología

- Elige

- cerrado

- Ropa

- recoger

- combinación

- vibrante e inclusiva

- Empresas

- compañía

- De la empresa

- completamente

- conectado

- contiene

- contenido

- podría

- países

- crea

- crédito

- .

- En la actualidad

- cliente

- Clientes

- ciber

- ciberdelincuencia

- La Ciberseguridad

- datos

- fuga de datos

- protección de datos

- entrega

- Dependiente

- detallado

- detalles

- dispositivo

- dígitos

- descubierto CRISPR

- Pantalla

- dominio

- DE INSCRIPCIÓN

- durante

- comercio electrónico

- comercio electrónico

- educar

- personas

- cifrado

- estimación

- etc.

- ético

- exactamente

- ejemplo

- expuesto

- la búsqueda de

- seguir

- siguiendo

- Comida

- Formularios

- Fundado

- fraude

- en

- ser completados

- promover

- ganando

- en general

- Gobierno

- los piratas informáticos

- la piratería

- Sede Principal

- ayuda

- historia

- hosting

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- importante

- incluir

- incluye

- Incluye

- INSTRUMENTO individual

- individuos

- información

- Internet

- inventario

- IT

- sí mismo

- Enero

- el lab

- mayor

- fuga

- Fugas

- Abandonar

- luz

- que otros

- líneas

- LINK

- enlaces

- listado

- Listas

- Largo

- Lealtad

- gran

- para lograr

- Malaysia

- el malware

- Management

- cartografía

- Medios

- Miembros

- la vida

- millones

- más,

- MEJOR DE TU

- múltiples

- nombres

- número

- números

- Ofertas

- Oficial

- en línea

- habiertos

- solicite

- en pedidos de venta.

- para las fiestas.

- dinero

- particular

- contraseñas

- pagos

- Personas

- período

- con

- suplantación de identidad

- ataques de phishing

- los libros físicos

- Físicamente

- piezas

- plataforma

- punto

- PoS

- posible

- anterior

- precio

- política de privacidad

- Pro

- Producto

- Programas

- proyecto

- perfecta

- proteger

- Protección

- proporcionar

- proveedor

- proporciona un

- público

- comprar

- compras

- propósito

- razones

- recibido

- grabar

- archivos

- región

- Informes

- la investigación

- respuesta

- responsable

- facturas de restaurantes

- Restaurantes

- el comercio minorista

- una estrategia SEO para aparecer en las búsquedas de Google.

- Riesgo

- reglas

- Safer

- Venta

- ventas

- seguro

- asegurado

- EN LINEA

- de coches

- Servicios

- tiendas

- desde

- página web

- SMS

- So

- Social

- redes sociales

- Software

- algo

- soluciones y

- tienda

- tiendas

- te

- tareas

- equipo

- Tecnología

- decirles

- test

- El

- robo

- miles

- amenazas

- veces

- Tokens

- seguir

- Seguimiento

- Transacciones

- Confía en

- de confianza

- Actualizar

- us

- utilizan el

- usuarios

- variedad

- las víctimas

- Vulnerabilidades

- Vulnerable

- formas

- web

- servicios web

- Página web

- sitios web

- ¿

- mientras

- QUIENES

- Wi-fi

- Wifi

- sin

- mundo

- se

- años

- tú