Otra semana, otro BWAIN!

Como sabrás si escuchaste el de la semana pasada Podcast (indirecta, indirecta!), BWAIN es la abreviatura de Error con un nombre impresionante:

Es un apodo que aplicamos cuando los buscadores de un nuevo ataque de seguridad cibernética se entusiasman tanto con su descubrimiento que le dan un apodo amigable con las relaciones públicas, registran un nombre de dominio de vanidad para él, crean un sitio web personalizado y le diseñan un logotipo especial.

Esta vez, el nombre Colisión+Poder incluye un carácter de puntuación molesto, que es una ventaja en la denominación de errores, pero una desventaja al registrar un dominio de Internet. (Irónicamente, los nombres de dominio pueden usar -, Pero no +).

Por lo tanto, el nombre de dominio tuvo que abreviarse ligeramente para https://collidepower.com, pero el sitio web le dará una descripción general del problema de todos modos, incluso con el signo de suma restado.

Colisionar datos almacenados en caché y medir la energía requerida

Los investigadores detrás de este nuevo son Andreas Kogler, Jonas Juffinger, Lukas Giner, Martin Schwarzl, Daniel Gruss y Stefan Mangard de la Universidad de Graz en Austria, y Lukas Gerlach y Michael Schwarz del Centro CISPA Helmholtz para la Seguridad de la Información en Alemania.

No vamos a tratar de explicar las diversas formas de este ataque en detalle, porque los detalles técnicos de cómo tomar las medidas y el modelo matemático utilizado para hacer inferencias a partir de esas medidas son complejos.

Pero el núcleo del problema, si me perdonan el juego de palabras parcial, es que la memoria caché que está enterrada dentro de los chips de los procesadores modernos, tiene la intención de proporcionar un aumento de rendimiento invisible y automático...

…no siempre es tan invisible como podría pensar y, en ocasiones, puede filtrar parte o la totalidad de su contenido, incluso a procesos que no deberían poder verlo.

Como sugiere el nombre, la memoria caché (se pronuncia efectivo, como en dólares y centavos, no sello, como respeto y prestigio, si alguna vez te lo has preguntado), guarda copias especiales de los valores de datos de la memoria RAM convencional en ubicaciones ocultas dentro del propio chip de la CPU.

Si la CPU realiza un seguimiento de las direcciones de RAM (ubicaciones de memoria) que ha utilizado recientemente y puede adivinar con suficiente precisión cuáles es probable que vuelva a utilizar pronto, puede mantenerlas temporalmente en su memoria caché y, por lo tanto, acelerar en gran medida. su segundo acceso a esos valores, y el tercer acceso, el cuarto, y así sucesivamente.

Por ejemplo, si está buscando una serie de valores de datos en una tabla para convertir píxeles de imagen de un formato de color a otro, es posible que la mayoría de las veces la tabla de búsqueda le indique que visite la dirección RAM 0x06ABCC00 (que podría sea donde se almacena el código especial para el "píxel negro") o la dirección 0x3E00A040 (que podría ser la ubicación del código del "píxel transparente").

Al mantener automáticamente los valores de esas dos direcciones de memoria comúnmente necesarias en su caché, la CPU puede cortocircuitar (¡en sentido figurado, no literalmente!) futuros intentos de acceder a esas direcciones, de modo que no haya necesidad de enviar señales eléctricas fuera del procesador. a través de la placa base y en los chips de RAM reales para leer la copia maestra de los datos almacenados allí.

Por lo tanto, los datos almacenados en caché suelen ser mucho más rápidos de acceder que los datos en la RAM de la placa base.

Sin embargo, en términos generales, no puede elegir qué registros de caché se utilizan para almacenar qué direcciones de RAM, y no puede elegir cuándo la CPU decide dejar de almacenar en caché el valor de su "código de píxel transparente" y comenzar a almacenar en caché el valor de otro programa. "clave criptográfica supersecreta" en su lugar.

De hecho, la memoria caché puede contener una combinación liberal de valores, desde una combinación liberal de direcciones de RAM, que pertenecen a una combinación liberal de diferentes cuentas de usuario y niveles de privilegio, todo al mismo tiempo.

Por esta razón, junto con razones de eficiencia y rendimiento, incluso los programas de nivel de administrador no pueden echar un vistazo directamente a la lista de direcciones que se almacenan en caché actualmente, ni obtener sus valores, para proteger los datos almacenados en caché contra la intromisión externa.

Como programador, aún usa la instrucción del código de máquina "lea el código de píxel transparente de la dirección 0x3E00A040", y el sistema operativo aún decide si se supone que debe tener acceso a esos datos según la dirección numérica 0x3E00A040, incluso si el los datos finalmente provienen directamente del caché en lugar de la verdadera dirección de RAM 0x3E00A040.

El precio de un bit-flip

Lo que los investigadores de Collide+Power descubrieron, muy simplificado, es que, aunque no puede mirar directamente los datos temporales en el almacenamiento en caché y, por lo tanto, no puede eludir la protección de la memoria que se aplicaría si pasara por su dirección RAM oficial. …

…puede adivinar cuándo se escribirán valores de datos específicos en registros de almacenamiento de caché específicos.

Y cuando un número ya almacenado en caché se reemplaza por otro, puede hacer inferencias sobre ambos valores midiendo cuánta energía usa la CPU después de la cura.

(Los procesadores modernos generalmente incluyen registros internos especiales que le brindan lecturas de uso de energía, por lo que no necesita abrir la carcasa de la computadora y conectar un cable de sonda física en algún lugar de la placa base).

Curiosamente, el consumo de energía de la propia CPU, cuando sobrescribe un valor de caché con uno nuevo, depende de cuántos bits cambiaron entre los números.

Si simplificamos las cosas a bytes individuales, sobrescribiendo el valor binario 0b00000000 0b11111111 (cambiar el decimal 0 al decimal 255) requiere invertir todos los bits en el byte, lo que consumiría la mayor cantidad de energía.

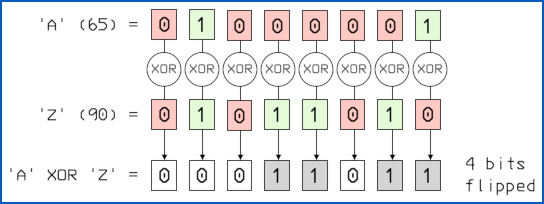

Sobrescribir el carácter ASCII A (65 en decimal) con Z (90 en decimal) significa cambiar 0b01000001 dentro 0b01011010, donde se invierten cuatro posiciones de bit, consumiendo así una cantidad media de energía

Y si los números son los mismos, no es necesario cambiar los bits, lo que consumiría la menor cantidad de energía.

En general, si haces XOR los dos números juntos y cuentas el número de bits de 1 en la respuesta, encuentras el número de lanzamientos, porque 0 XOR 0 = 0 y 1 XOR 1 = 0 (así que cero denota que no hay volteo), mientras que 0 XOR 1 = 1 y 1 XOR 0 = 1 (que denota un tirón).

En otras palabras, si puede acceder a un montón de direcciones elegidas por su cuenta de una manera que prepara un conjunto específico de registros de caché dentro de la CPU, y luego monitorea el consumo de energía con suficiente precisión cuando el código de otra persona obtiene sus datos asignados a esos caché lugares en su lugar…

…entonces puedes hacer inferencias sobre cuántos bits voltearon entre el contenido antiguo de la memoria caché y el nuevo.

Por supuesto, puede elegir los valores almacenados en las direcciones con las que preparó los registros de caché, por lo que no solo sabe cuántos bits probablemente cambiaron, sino que también sabe cuáles eran los valores iniciales de esos bits antes de que se realizaran los cambios. lugar.

Eso le brinda aún más datos estadísticos con los que predecir los nuevos valores probables en el caché, dado que sabe lo que había antes y la cantidad probable de bits que ahora son diferentes.

Es posible que no pueda averiguar exactamente qué datos estaba usando el proceso de su víctima, pero incluso si puede eliminar algunos patrones de bits, acaba de aprender algo que se supone que no debe saber.

Y si esos datos fueran, por ejemplo, una clave de cifrado de algún tipo, podría convertir un ataque de fuerza bruta inviable en un ataque en el que podría tener éxito.

Por ejemplo, si puede predecir 70 bits en una clave de cifrado de 128 bits, en lugar de probar todas las combinaciones de 128 bits, lo que sería una tarea imposible, deberá probar 258 en su lugar, diferentes claves (128 – 70 = 58), lo que muy bien podría ser factible.

No hay necesidad de entrar en pánico

Afortunadamente, esta “vulnerabilidad” (ahora denominada CVE-2023-20583) es poco probable que se use en su contra en el corto plazo.

Es más una cuestión teórica que los fabricantes de chips deben tener en cuenta, sobre la base de la perogrullada de que los ataques de seguridad cibernética "siempre son mejores y más rápidos", que un agujero explotable que podría usarse hoy.

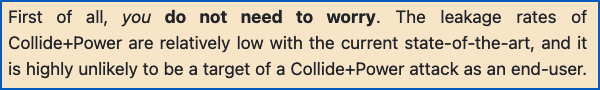

De hecho, los investigadores admiten, casi tímidamente, que “Usted no tiene que preocuparse."

realmente escribieron Usted en cursiva, y la imprecación no es para preocuparse en negrita:

En la conclusión del artículo, los investigadores observan con pesar que algunos de sus mejores resultados en el mundo real con este ataque, en condiciones ideales de laboratorio, filtraron solo 5 bits por hora.

Para uno de sus escenarios de ataque, de hecho, admitieron que encontraron "limitaciones prácticas que conducen a tasas de fuga de más de [un] año por bit".

Sí, leyó correctamente: lo revisamos varias veces en el periódico para asegurarnos de que no lo estábamos imaginando.

Y eso, por supuesto, plantea la pregunta: "¿Cuánto tiempo tiene que dejar en ejecución una colección de pruebas de transferencia de datos antes de poder medir de manera confiable tasas de transmisión tan bajas?"

Según nuestros cálculos, un bit por año le da alrededor de 125 bytes por milenio. A ese ritmo, descargar la película taquillera de tres horas lanzada recientemente Oppenheimer en calidad IMAX, que aparentemente ocupa medio terabyte, tardaría aproximadamente 4 millones de años. Para poner ese extraño hecho en perspectiva, la Tierra misma tiene solo unos 4.54 millones de años, más o menos unos pocos cientos de millones de meses.

¿Qué hacer?

La forma más sencilla de lidiar con CVE-2023-20538 en este momento es no hacer nada, dado que los propios investigadores le han aconsejado que no se preocupe.

Si siente la necesidad de hacer algo, tanto los procesadores Intel como los AMD tienen formas de reducir la precisión de sus herramientas de medición de energía a propósito, agregando ruido aleatorio en las lecturas de energía.

Esto deja sus promedios correctos, pero varía las lecturas individuales lo suficiente como para hacer que este ataque, que ya no es realmente factible, sea aún más difícil de lograr.

La mitigación de medición de energía de Intel se conoce como Filtrado de límite de potencia promedio en funcionamiento (RAPL); AMD se conoce como modo de determinismo de rendimiento.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :es

- :no

- :dónde

- $ UP

- 1

- 15%

- 25

- 70

- 700

- a

- Poder

- Nuestra Empresa

- Absoluto

- de la máquina

- Mi Cuenta

- Cuentas

- la exactitud

- precisamente

- a través de

- real

- la adición de

- adición

- dirección

- direcciones

- admitir

- aceptado

- de nuevo

- en contra

- Todos

- permitido

- a lo largo de

- ya haya utilizado

- también

- Aunque

- hacerlo

- AMD

- cantidad

- an

- y

- Otra

- https://www.youtube.com/watch?v=xB-eutXNUMXJtA&feature=youtu.be

- cualquier

- aplicada

- Aplicá

- aproximadamente

- somos

- AS

- asigna

- At

- adjuntar

- atacar

- ataques

- Los intentos

- Austria

- autor

- auto

- Automático

- automáticamente

- promedio

- background-image

- basado

- base

- BE

- porque

- antes

- detrás de

- "Ser"

- MEJOR

- mejores

- entre

- mil millones

- Poco

- superproducción

- frontera

- ambas

- Fondo

- la fuerza bruta

- Error

- build

- Manojo

- pero

- by

- cache

- cálculos

- PUEDEN

- case

- Reubicación

- cambiado

- cambio

- personaje

- comprobado

- chip

- Papas fritas

- Elige

- elegido

- choque

- código

- --

- Color

- COM

- combinaciones

- proviene

- integraciones

- computadora

- conclusión

- condiciones

- consumir

- consumo

- que no contengo

- contenido

- contenido

- convencional

- convertir

- Core

- correcta

- podría

- Curso

- Protectora

- grieta

- En la actualidad

- personalizado

- La Ciberseguridad

- Daniel

- datos

- acuerdo

- denota

- depende

- Diseño

- detalles

- HIZO

- una experiencia diferente

- directamente

- descubierto CRISPR

- descubrimiento

- Pantalla

- do

- dólares

- dominio

- Nombre de dominio

- NOMBRES DE DOMINIO

- No

- doblado

- tierra

- eficiencia

- ya sea

- eliminarlos

- De lo contrario

- cifrado

- suficientes

- Incluso

- NUNCA

- exactamente

- ejemplo

- excitado

- Explicar

- externo

- hecho

- más rápida

- factible

- sentir

- pocos

- Figura

- Encuentre

- Dar la vuelta

- Voltea

- FORCE

- formato

- Formularios

- Digital XNUMXk

- Cuarto

- Desde

- futuras

- General

- Alemania

- obtener

- Donar

- dado

- da

- va

- muy

- tenido

- A Mitad

- suceder

- más fuerte

- Tienen

- altura

- Oculto

- Agujero

- horas.

- flotar

- Cómo

- Como Hacer

- Sin embargo

- HTML

- HTTPS

- cien

- ideal

- if

- imagen

- imposible

- impresionante

- in

- incluir

- incluye

- INSTRUMENTO individual

- información

- seguridad de la información

- dentro

- Intel

- Destinado a

- interno

- Internet

- dentro

- Irónicamente

- IT

- SUS

- sí mismo

- solo

- Guardar

- acuerdo

- Clave

- claves

- Saber

- conocido

- el lab

- Apellido

- líder

- fuga

- aprendido

- menos

- Abandonar

- izquierda

- Longitud Mínima

- que otros

- LIMITE LAS

- limitaciones

- Lista

- Ubicación

- Ubicaciones

- logo

- Largo

- mirando

- búsqueda

- Baja

- máquina

- para lograr

- Fabricantes

- muchos

- Margen

- Martin

- dominar

- matemático

- Materia

- Cuestiones

- max-ancho

- Puede..

- significa

- medir

- multiplataforma

- medidas

- medición

- Salud Cerebral

- Michael

- podría

- Millennium

- millones

- mitigación

- mezcla

- mezcla

- modelización

- Moderno

- Monitorear

- meses

- más,

- MEJOR DE TU

- película

- mucho más

- nombre

- nombres

- nombrando

- ¿ Necesita ayuda

- Nuevo

- no

- ruido

- Ninguna

- normal

- nada

- ahora

- número

- números

- of

- off

- oficial

- Viejo

- on

- ONE

- las

- , solamente

- habiertos

- funcionamiento

- sistema operativo

- or

- Otro

- nuestros

- salir

- afuera

- visión de conjunto

- EL DESARROLLADOR

- Papel

- .

- Paul

- (PDF)

- para

- actuación

- la perspectiva

- los libros físicos

- pixel

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- más

- posición

- Artículos

- industria

- predecir

- Prestige

- precio

- privilegio

- probablemente

- sonda

- Problema

- en costes

- Procesador

- procesadores

- Programador

- Programas

- pronunciado

- proteger

- Protección

- proporcionar

- propósito

- poner

- calidad

- pregunta

- plantea

- RAM

- azar

- Rate

- Tarifas

- Leer

- mundo real

- realmente

- razón

- razones

- recientemente

- reducir

- referido

- registrarte

- registrarse

- registros

- relativo

- liberado

- reemplazados

- requiere

- investigadores

- respeto

- Resultados

- Derecho

- correr

- mismo

- dices

- escenarios

- negro

- Segundo

- EN LINEA

- ver

- envío

- Serie

- set

- Varios

- En Corto

- firmar

- señales

- simplificado

- simplificar

- página web

- espionaje

- So

- sólido

- algo

- Alguien

- algo

- en alguna parte

- pronto

- hablar

- especial

- soluciones y

- velocidad

- comienzo

- Comience a

- estadístico

- Sin embargo

- Detener

- STORAGE

- tienda

- almacenados

- tener éxito

- Sugiere

- Supuesto

- seguro

- SVG

- te

- mesa

- ¡Prepárate!

- toma

- Tarea

- Técnico

- decirles

- temporal

- pruebas

- que

- esa

- La

- su

- Les

- sí mismos

- luego

- teorético

- Ahí.

- por lo tanto

- ellos

- pensar

- Código

- así

- aquellos

- Así

- equipo

- a

- hoy

- juntos

- se

- parte superior

- seguir

- transferir

- transición

- transparente

- verdadero

- try

- dos

- Finalmente, a veces

- bajo

- universidad

- poco probable

- Enlance

- Uso

- utilizan el

- usado

- Usuario

- usando

- generalmente

- propuesta de

- Valores

- VANIDAD

- diversos

- muy

- vía

- Visite

- fue

- Camino..

- formas

- we

- Página web

- semana

- WELL

- fuimos

- tuvieron

- ¿

- cuando

- sean

- que

- mientras

- anchura

- seguirá

- Cable

- palabras

- preocuparse

- se

- escribir

- escrito

- año

- años

- aún

- Usted

- tú

- zephyrnet

- cero

![T3 Ep116: ¿Última gota para LastPass? ¿Está condenada la criptografía? [Audio + Texto] T3 Ep116: ¿Última gota para LastPass? ¿Está condenada la criptografía? [Audio + Texto]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)

![T3 Ep111: El riesgo comercial de un sórdido "desfiltrador de desnudos" [Audio + Texto] T3 Ep111: El riesgo empresarial de un sórdido “desnudo sin filtro” [Audio + Texto] PlatoBlockchain Data Intelligence. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![T3 Ep90: Chrome 0-day otra vez, True Cybercrime y una omisión de 2FA [Podcast + Transcripción] T3 Ep90: Chrome 0-day otra vez, verdadero cibercrimen y una omisión 2FA [Podcast + Transcripción] PlatoBlockchain Data Intelligence. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)