- Los ataques de phishing son anteriores a las eras Web3 y Web2. Los expertos creen que la primera documentación precisa del ataque ocurrió a mediados de los 90

- En noviembre de 2021, un desarrollador del protocolo bZx fue víctima de un ataque de phishing en el que el pirata informático adquirió varias claves privadas cruciales para los protocolos bZx.

- En primer lugar, la suposición es un factor crucial del que dependen la mayoría de los ataques de phishing. El simple hecho de suponer que el correo electrónico recibido era legítimo sin un mayor escrutinio llevó al hacker a obtener acceso a la computadora personal.

Las criptomonedas, NFT, Blockchain y otros elementos web han crecido rápidamente durante la última década. Teniendo en cuenta la criptomoneda, todos pensaron primero que era una broma, un espectáculo de 1 minuto. Eventualmente, todo volvería a la normalidad, aunque no fue así.

Crypto ha crecido hasta un punto en el que grandes organizaciones como Google y Amazon planean incorporarlo a su sistema de pago. Estos y otros artículos de seguridad de blockchain han abordado los aspectos que afectan a la seguridad criptográfica. Estos factores tienden a derivarse de dos puntos clave: blockchain aún es relativamente nuevo. Por lo tanto, todavía contiene varios defectos y errores de día cero.

El otro y más prominente es el error humano, que es una categoría que clasifica a aquellos que simplemente carecen del conocimiento a aquellos que socavan deliberadamente el poder de las estafas y hacks criptográficos. Aquí hay otra mirada a una vulnerabilidad de blockchain que se nutre del error humano y simplemente carece de conocimiento: los ataques de phishing.

Estos artículos tienen el propósito de educar, por lo que cualquier intento de implementar cualquier mecanismo de incumplimiento será responsable de sus acciones.

¿Qué son los ataques de phishing?

Los ataques de phishing son anteriores a Web3, y los expertos en eras Web2 creen que la primera documentación precisa del ataque se produjo a mediados de los 90. Un ataque de phishing simplemente se hace pasar por una empresa, un servicio o una persona legítima para adquirir información vital, como credenciales de inicio de sesión o datos confidenciales.

En lenguaje sencillo, principalmente trata de defraudar a una víctima desprevenida de dinero. A lo largo de los años, la sofisticación del ataque creció, pero luego disminuyó a medida que Web2 desarrollaba contramedidas. Con la creación de Web3, los piratas informáticos encontraron una nueva plataforma para realizar diversas actividades nefastas, incluidos los ataques de phishing.

Los ataques de phishing plagan la seguridad de la cadena de bloques, ya que el error humano es su función principal. ¿Tales estafas criptográficas anularán las principales medidas de seguridad?[Foto/Hakin9]

Lea también Estafas comunes de criptomonedas a tener en cuenta en 2022.

A medida que crecían las criptomonedas, también lo hacía la necesidad de una seguridad de cadena de bloques y una seguridad criptográfica más sofisticadas, pero incluso con las contramedidas actuales que frenaban los ataques de phishing resultaron engorrosos, principalmente debido a que los ataques de phishing prosperaban gracias al error humano.

Apuntando directamente al cliente o usuario para obtener acceso engañándolo para que renuncie a sus credenciales. Para aquellos que están al tanto, estos ataques ocurren con mayor frecuencia, y con el nuevo amanecer que irradia Web3, ha sufrido mucho a manos de estafas de criptas y piratas informáticos.

Caso de uso de ataques de phishing.

Para comprender y garantizar la seguridad de la cadena de bloques, primero se debe aprender de las inseguridades de varios sistemas y cómo ocurren. A continuación se muestran dos que muestran una brecha en la seguridad de las criptomonedas y organizaciones y usuarios perdieron millones.

truco criptográfico BZX

La compañía de criptomonedas bZx sufrió mucho sin contemplaciones a manos de un hacker que robó millones en varias criptomonedas.

En noviembre 2021, un desarrollador del protocolo bZx fue víctima de un ataque de phishing en el que el hacker adquirió varias claves privadas cruciales para los protocolos bZx. Armado con estas herramientas, el pirata informático podría drenar monedas criptográficas por valor de $ 55 millones. Según los expertos en seguridad, el ataque fue exitoso ya que, en ese momento, la única función operativa descentralizada era Ethereum.

El hacker adquirió las claves privadas haciéndose pasar por una entidad legítima. El desarrollador de blockchain en el empate no estaba al tanto de este desarrollo y le dio al hacker las claves privadas deseadas.

Según bZx, el correo electrónico enviado a sus desarrolladores tenía una macro maliciosa en un documento de Word que, cuando se disfrazaba como un archivo adjunto de correo electrónico legítimo. Este código ejecutó un script malicioso en los dispositivos recibidos, comprometiendo su billetera mnemotécnica.

Estafa criptográfica de anuncios de Google

Por lo general, los ataques de phishing se atribuyen a correos electrónicos o a todo el sitio web, pero pocos piensan fuera de la caja. Con la sofisticación de la seguridad de la cadena de bloques, un grupo de piratas informáticos decidió realizar un ataque de phishing utilizando Google Ads.

Según los expertos, los perpetradores compraron la ubicación de Google Ads para su sitio web fraudulento que se hizo pasar por billeteras populares como Aplicación fantasma y MetaMask. También aplicaron sus métodos a las URL de estos sitios falsos para capitalizar el error humano y la negligencia.

Una vez que una víctima hacía clic en el sitio, robaba su frase de contraseña. Si la víctima crea una nueva cuenta, colocan varios mecanismos para asegurarse de que aparecerá el informe. Aunque cualquier transacción que ocurra iría directamente a los estafadores. Cuando alguien pudo darse cuenta de lo que estaba pasando, los estafadores huyeron con más de $ 500,000 en criptomonedas. Los estafadores de criptomonedas recolectaron esta cantidad solo durante los dos primeros días.

Lea también Vulnerabilidades de seguridad de NFT que plagan el mercado de NFT.

Por qué es difícil lidiar con los ataques de phishing.

Dos aspectos críticos del escenario anterior; En primer lugar, la suposición es un factor crucial del que dependen la mayoría de los ataques de phishing. El simple hecho de suponer que el correo electrónico recibido era legítimo sin un mayor escrutinio llevó al pirata informático a obtener acceso a la computadora personal.

Es la naturaleza humana ignorar las actividades mundanas. La mente humana tiende a filtrar los procesos que ha realizado mil veces, y las criptoestafas se aprovechan de tal defecto. Algunos piratas informáticos tienden a evitar lidiar con los parámetros de seguridad de la cadena de bloques y, por lo tanto, persiguen a las personas dentro de la red.

La mayoría de las veces, las personas no tienen la culpa, ya que algunas realmente necesitan averiguar dónde buscar o cómo detectar la diferencia. El segundo aspecto se sumerge principalmente en la ignorancia humana de las prácticas de criptoseguridad.

Cualquier analista de seguridad cibernética o blockchain siempre le advertirá de hacer clic en sitios inusuales. Los piratas informáticos tienden a imitar los sitios web, pero en Web2, dos sitios no pueden tener direcciones URL idénticas. Por lo tanto, los piratas informáticos pueden simplemente suplantar pero no duplicar. Desafortunadamente, varias personas necesitarán aprender la diferencia.

Además, lea acerca de La reciente caída de las criptomonedas y las duras lecciones sobre custodia y control.

Conclusión

Los ataques de phishing continuarán ya que su objetivo principal es el error humano. Por lo tanto, a medida que surjan más ideas, invenciones y sitios web, siempre aparecerán estafadores para aprovechar su ingenuidad. Las medidas de seguridad de Blockchain solo pueden llegar hasta cierto punto sin la ayuda de sus usuarios, ya que la fortaleza de cualquier sistema depende de su eslabón más débil.

- Bitcoin

- blockchain

- cadena de bloques y humanidad

- cumplimiento de blockchain

- conferencia de la cadena de bloque

- Blockchain security

- coinbase

- Coingenius

- Consenso

- asesoramiento criptográfico

- conferencia criptográfica

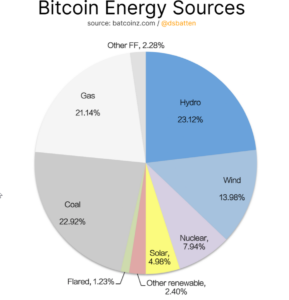

- minería criptográfica

- estafas crypto

- seguridad criptográfica

- criptomoneda

- Descentralizado

- DeFi

- Acciones digitales

- Etereum

- máquina de aprendizaje

- noticias

- token no fungible

- ataques de phishing

- Platón

- platón ai

- Inteligencia de datos de Platón

- PlatónDatos

- juego de platos

- Polígono

- prueba de participación

- W3

- Web 3 África

- zephyrnet