Recuperación de ransomware de Colonial Pipeline

El 7 de junio de 2021, el Departamento de Justicia de EE. UU. anunció que habían incautado 63.69 BTC del rescate de 75 BTC que Colonial Pipeline había pagado a DarkSide. Esta recuperación de rescate es la primera que realiza el grupo de trabajo DOJ Ransomware and Digital Extortion, creado recientemente.

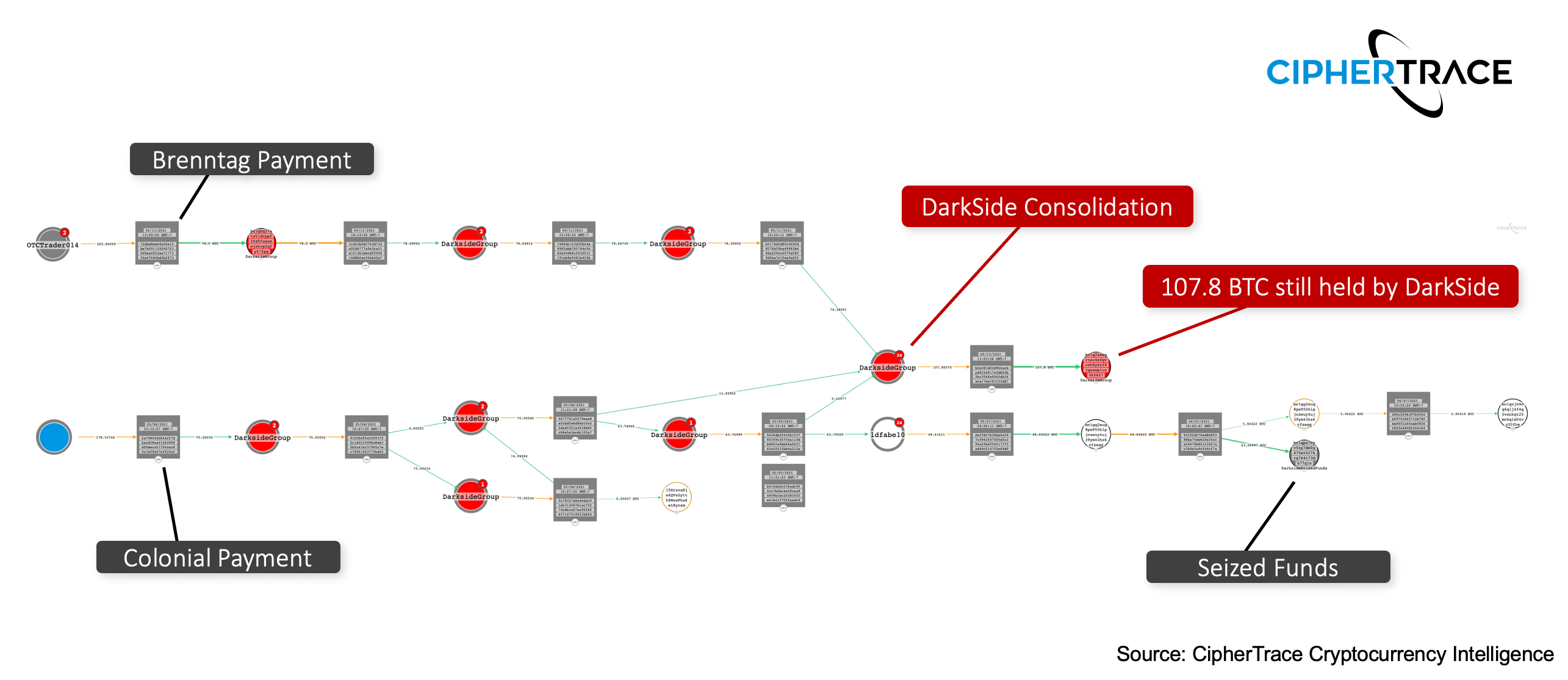

Si bien el FBI pudo recuperar aproximadamente el 85% de los Bitcoin Bitcoin es una moneda digital (también llamada cripto-moneda) ... Más pagado a DarkSide, esto solo representa aproximadamente la mitad del equivalente en USD pagado inicialmente debido a una caída en el precio de bitcoin desde el pago del rescate. Los 11.3 BTC restantes permanecieron en una dirección diferente controlada por afiliados de DarkSide o DarkSide, que se muestra en el gráfico a continuación. Según un análisis del flujo de fondos y la operación de DarkSide como un modelo de Ransomware-as-a-Service (RaaS), los operadores de DarkSide podrían retener los fondos no incautados, mientras que los fondos incautados eran los que tenían los afiliados de RaaS que llevaron a cabo el hack. . Es una práctica común que los operadores de ransomware se queden entre el 15 y el 30% del rescate, dejando a los afiliados de RaaS (los que realizan el ataque) con el resto.

Bitcoin es una moneda digital (también llamada cripto-moneda) ... Más pagado a DarkSide, esto solo representa aproximadamente la mitad del equivalente en USD pagado inicialmente debido a una caída en el precio de bitcoin desde el pago del rescate. Los 11.3 BTC restantes permanecieron en una dirección diferente controlada por afiliados de DarkSide o DarkSide, que se muestra en el gráfico a continuación. Según un análisis del flujo de fondos y la operación de DarkSide como un modelo de Ransomware-as-a-Service (RaaS), los operadores de DarkSide podrían retener los fondos no incautados, mientras que los fondos incautados eran los que tenían los afiliados de RaaS que llevaron a cabo el hack. . Es una práctica común que los operadores de ransomware se queden entre el 15 y el 30% del rescate, dejando a los afiliados de RaaS (los que realizan el ataque) con el resto.

Los operadores de Darkside consolidaron el resto de los fondos de Colonial Pipeline con otros múltiples pagos de rescate, incluido el de la empresa de distribución global de productos químicos Brenntag, que había sido atacada unos días antes. Esta consolidación de 107.8 BTC de fondos DarkSide aún no ha sido incautada por el Departamento de Justicia y ha estado inactiva desde el 13 de mayo.

Según la Orden de incautación de DarkSide, el Equipo de Delitos Cibernéticos de la División de Campo de San Francisco del FBI utilizó el análisis de blockchain para determinar el flujo de fondos de pago de rescate de Colonial Pipeline. En esta orden, el FBI también anunció que estaban en posesión de la clave privada para la dirección de la criptomoneda vinculada a 63.7 BTC directamente rastreable al pago de rescate de Colonial Pipeline. Estas claves privadas probablemente se obtuvieron como resultado de la reciente incautación de servidores DarkSide alrededor del 13 de mayo, ya que reportado por mensajes enviados a afiliados de la operación DarkSide RaaS.

La toma de criptomoneda Una criptomoneda (o moneda criptográfica) es un activo digital des… Más por el acceso directo y físico a la billetera no es común. Para apoderarse de las criptomonedas, las fuerzas del orden deben tener acceso a la clave privada o tener acceso a una persona que pueda acceder a la clave privada. Esta es la razón por la que la mayoría de las criptomonedas se confiscan a través de un intercambio, ya que los intercambios contienen las claves privadas, o después del arresto de una persona que tiene una billetera o entre sus pertenencias.

Una criptomoneda (o moneda criptográfica) es un activo digital des… Más por el acceso directo y físico a la billetera no es común. Para apoderarse de las criptomonedas, las fuerzas del orden deben tener acceso a la clave privada o tener acceso a una persona que pueda acceder a la clave privada. Esta es la razón por la que la mayoría de las criptomonedas se confiscan a través de un intercambio, ya que los intercambios contienen las claves privadas, o después del arresto de una persona que tiene una billetera o entre sus pertenencias.

Ataque de ransomware Colonial Pipeline

El 7 de mayo de 2021, el grupo de ciberdelincuencia con sede en Rusia DarkSide atacó el Colonial Pipeline, parte del sector de infraestructura crítica de los Estados Unidos. Como parte del ransomware, los actores de DarkSide cifraron dispositivos en la red y robaron archivos no cifrados, amenazando con liberarlos al público si la empresa no pagaba. De acuerdo a blockchain Una cadena de bloques: la tecnología subyacente a bitcoin y otras c… Más análisis, al día siguiente Colonial Pipeline pagó el rescate de 75 BTC, por un valor de más de $ 4.2 millones en ese momento. Tras el ataque, la Casa Blanca emitió una orden ejecutiva para mejorar la seguridad cibernética de Estados Unidos contra "campañas cibernéticas maliciosas persistentes y cada vez más sofisticadas que amenazan al sector público, al sector privado y, en última instancia, a la seguridad y privacidad del pueblo estadounidense".

Una cadena de bloques: la tecnología subyacente a bitcoin y otras c… Más análisis, al día siguiente Colonial Pipeline pagó el rescate de 75 BTC, por un valor de más de $ 4.2 millones en ese momento. Tras el ataque, la Casa Blanca emitió una orden ejecutiva para mejorar la seguridad cibernética de Estados Unidos contra "campañas cibernéticas maliciosas persistentes y cada vez más sofisticadas que amenazan al sector público, al sector privado y, en última instancia, a la seguridad y privacidad del pueblo estadounidense".

Ataque de ransomware Brenntag

Cuatro días después del ataque Colonial Pipeline, la empresa global de distribución de productos químicos Brenntag sufrió un ataque de ransomware dirigido a su división de América del Norte. El 11 de mayo, la compañía pagó 78.5 BTC, por un valor aproximado de $ 4.4 millones en ese momento, a los operadores de ransomware. Al igual que en el ataque Colonial Pipeline, como parte de este ataque, los actores de DarkSide cifraron dispositivos en la red y robaron archivos no cifrados. Sin embargo, a diferencia de Colonial Pipeline, los fondos de Brenntag aún no se han recuperado.

¿Qué es el ransomware como servicio?

DarkSide es una operación de Ransomware-as-a-Service (RaaS). En los modelos de operación RaaS, los desarrolladores de malware se asocian con afiliados de terceros, o piratas informáticos, que son responsables de obtener acceso a una red, cifrar dispositivos y negociar el pago del rescate con la víctima. Como resultado de este modelo relativamente nuevo, el ransomware ahora puede ser utilizado fácilmente por los malos actores que carecen de la capacidad técnica para crear el malware ellos mismos, pero están más que dispuestos y son capaces de infiltrarse en un objetivo.

El pago del rescate se divide entre el afiliado y el operador (desarrollador). Esta división entre los operadores de ransomware y el afiliado que causó la infección suele ser una señal reveladora de los modelos de ransomware como servicio. En la mayoría de los modelos RaaS, esta división es de entre el 15% y el 30% para el operador y entre el 70% y el 85% para el afiliado.

Lucha contra el ransomware: ¿qué sigue?

El rápido crecimiento de las operaciones de ransomware como servicio como NetWalker y Darkside se ha convertido en un negocio lucrativo para los actores de amenazas. Estos recientes ataques contra la infraestructura crítica demuestran que el ransomware no solo afecta a las personas. Por eso el 3 de junio el Departamento de Justicia publicó un memorando para todos los fiscales federales anunciando que los fiscales ahora deben informar sobre incidentes de ransomware de la misma manera que informamos sobre amenazas críticas a nuestra seguridad nacional. Para contrarrestar adecuadamente el ransomware, el intercambio de información es clave. A mediados de junio, el operador de RaaS, REvil, anunció que había actualizado su ética y su comportamiento esperado para tener en cuenta al elegir a las víctimas de ransomware, como considerar escuelas y hospitales fuera de los límites de los ataques. Esta metodología actualizada probablemente fue un esfuerzo por reducir el perfil de REvil para no convertirse en un objetivo prioritario para el Departamento de Justicia de EE. UU.

El análisis de blockchain proporciona la inteligencia crítica de criptomonedas necesaria para rastrear a los actores del ransomware. Solo trabajando juntas a través de grupos como Ransomware Task Force pueden las empresas de inteligencia de criptomonedas contrarrestar a estos actores de amenazas transnacionales. Es crucial no solo rastrear los procedimientos del ransomware para encontrar y detener a los operadores, sino también fortalecer los sistemas y educar al público sobre cómo ocurren estos compromisos para mitigar adecuadamente la interrupción. Las empresas de respuesta a incidentes tienen vastas bases de datos de pagos de rescate de sus clientes; La identificación y el seguimiento de estos fondos pueden ayudar a crear un perfil completo del grupo de ransomware.

Debido a que los actores de ransomware utilizan cadenas de bloques públicas para recibir pagos, todas las transacciones se pueden ver en la cadena, lo que permite a las fuerzas del orden (o cualquier persona) rastrear el flujo de fondos. El uso de una herramienta de análisis de blockchain como CipherTrace Inspector proporciona incluso inteligencia adicional al rastreo y la investigación, como identificar cuándo se han depositado los fondos en un intercambio. Una vez que los fondos llegan a un intercambio centralizado, las fuerzas del orden pueden detener el movimiento de fondos solicitando que el intercambio congele la cuenta y, si los usuarios tuvieran que someterse a un proceso KYC, podría ser posible identificar a la persona detrás de la dirección.

- 11

- 7

- de la máquina

- Mi Cuenta

- Adicionales

- Afiliación

- Todos

- Todas las transacciones

- America

- American

- análisis

- Analytics

- anunció

- en torno a

- detener

- activo

- Bitcoin

- blockchain

- BTC

- Construir la

- Campañas

- causado

- químico

- CipherTrace

- Algunos

- compañía

- consolidación

- Crímenes

- cripto

- criptomoneda

- Moneda

- ciber

- ciberdelincuencia

- La Ciberseguridad

- bases de datos

- día

- Departamento de Justicia

- Developer

- desarrolladores

- Dispositivos

- digital

- Activo digital

- moneda digital

- Interrupción

- DoJ

- Carácter distintivo

- Intercambio

- Cambios

- ejecutivos

- orden ejecutiva

- extorsión

- FBI

- Federal

- Nombre

- de tus señales

- Francisco

- Congelar

- ser completados

- fondos

- Buscar

- Grupo procesos

- Crecimiento

- corte

- los piratas informáticos

- mantener

- hospitales

- Hogar

- Cómo

- HTTPS

- Identifique

- Impacto

- Incluye

- información

- EN LA MINA

- Intelligence

- investigación

- IT

- Justice

- Departamento de Justicia

- Clave

- claves

- KYC

- de derecho criminal

- aplicación de la ley

- el malware

- millones

- modelo

- seguridad nacional

- del sistema,

- North

- América del Norte

- Operaciones

- solicite

- Otro

- Socio

- Pagar

- pago

- pagos

- posesión

- precio

- política de privacidad

- privada

- clave privada

- Llaves privadas

- Mi Perfil

- público

- Rescate

- ransomware

- Ataque de ransomware

- Recuperar

- recuperación

- reporte

- respuesta

- el mal

- San

- San Francisco

- Escuelas

- EN LINEA

- Confiscar

- se apoderó

- So

- dividido

- Zonas

- estola

- Todas las funciones a su disposición

- Target

- fuerza especial

- Técnico

- Tecnología

- actores de amenaza

- amenazas

- equipo

- Seguimiento

- Transacciones

- United

- Estados Unidos

- us

- USD

- usuarios

- Billetera

- De la Casa Blanca

- QUIENES

- valor