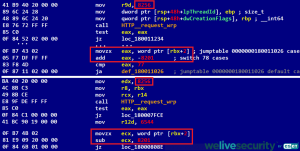

Implementada contra objetivos cuidadosamente seleccionados, la nueva puerta trasera examina las unidades de los sistemas comprometidos en busca de archivos de interés antes de filtrarlos a Google Drive.

Esta semana, los investigadores de ESET publicaron su análisis de una puerta trasera no documentada previamente que el grupo ScarCruft APT ha utilizado contra objetivos cuidadosamente seleccionados. ScarCruft es un grupo de espionaje que ha estado operando desde al menos 2012 y apunta principalmente a Corea del Sur.

La nueva puerta trasera del grupo, que ESET denominó Dolphin, tiene una amplia gama de capacidades de espionaje, ya que puede monitorear unidades y dispositivos portátiles, filtrar archivos, registrar pulsaciones de teclas, tomar capturas de pantalla y robar credenciales de navegadores web.

Mire el video para obtener más información sobre la nueva herramienta y campañas de espionaje del grupo.

Los detalles técnicos completos están disponibles aquí: ¿Quién está nadando en aguas de Corea del Sur? Conoce al delfín de ScarCruft

- blockchain

- Coingenius

- carteras de criptomonedas

- intercambio crypto

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- departamento de seguridad nacional

- billeteras digitales

- cortafuegos

- Kaspersky

- el malware

- Mcafee

- NexBLOC

- Platón

- platón ai

- Inteligencia de datos de Platón

- Juego de Platón

- PlatónDatos

- juego de platos

- VPN

- Vivimos la seguridad

- seguridad del sitio web

- zephyrnet