La transformación digital se ha acelerado durante los últimos dos años, al igual que las amenazas a la seguridad. Con más empleados trabajando de forma remota, más clientes comprando a través de canales móviles y sociales, y más minoristas ampliando sus cadenas de suministro para mantener inventario en stock, los delincuentes tienen más formas que nunca de perseguir a las empresas de comercio electrónico.

Mientras tanto, es posible que la capacitación en materia de seguridad no esté a la altura. Es un buen momento para revisar el programa de concientización de su organización y adaptarlo para reflejar el panorama de amenazas actual. Así es como los minoristas pueden actualizar su capacitación y prácticas de concientización para que coincidan con su progreso en la transformación digital.

Un aumento espectacular del fraude en el transporte marítimo

Si bien es comprensible que la mayoría de los minoristas se centren en el fraude en la etapa de pago del recorrido del cliente, también se debe considerar el fraude en el envío. De hecho, el fraude en el envío es el tipo de fraude de más rápido crecimiento en todo el mundo, según el informe “Tendencias mundiales del fraude digital en 2022" informe. El fraude en el transporte marítimo creció un 780% entre 2020 y 2021, y un 1,541% entre 2019 y 2021, según el informe. El fraude en los envíos puede provocar devoluciones de cargos, pérdidas de inventario y daños a la marca, al igual que el fraude con tarjeta no presente (CNP) y la apropiación de cuenta (ATO).

"Fraude de envío" es un término general que cubre varias tácticas que utilizan los delincuentes para explotar el proceso de envío del comercio electrónico. Diferentes enfoques pueden apuntar a diferentes áreas de su negocio, por lo que es importante ampliar la concientización sobre el fraude en el envío en toda su organización en lugar de capacitar únicamente a su equipo antifraude sobre esta amenaza.

Por ejemplo, sus equipos de atención al cliente y cumplimiento deben conocer cómo operan las estafas de redireccionamiento de paquetes. Los estafadores realizan pedidos con datos de pago robados o cuentas de clientes secuestradas y utilizan la dirección de entrega real de la víctima para que el pedido no se marque como sospechoso. Una vez aprobado el pedido, los estafadores se ponen en contacto con el servicio de atención al cliente y solicitan un cambio de dirección de entrega, alegando que cometieron un error.

Si bien cumplir con dicha solicitud puede parecer un buen servicio al cliente, podría exponer a su empresa al fraude. Una solución que puede satisfacer las solicitudes legítimas de los clientes y al mismo tiempo evitar el fraude es cancelar la transacción original y ejecutarla nuevamente con la dirección de entrega actualizada. Si se aprueba, los clientes dirigen sus compras a la dirección correcta. Si no es así, su empresa ha evitado un caso de fraude de envío.

Ampliación de las cadenas de suministro, mayor riesgo de ataques por correo electrónico

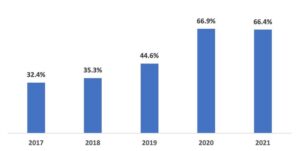

Otros riesgos de seguridad no necesariamente surgen a través de su sitio web o aplicación de compras, pero pueden poner en peligro su marca, sus operaciones comerciales y sus clientes. Un buen ejemplo son los ataques de phishing por correo electrónico, que aumentaron contra las empresas de comercio electrónico en un 53.9% entre 2019 y 2021, según el informe de TransUnion.

Una de las razones del actual aumento del phishing por correo electrónico es la rápida expansión de las cadenas de suministro desde el inicio de la pandemia, a medida que los minoristas establecieron nuevas conexiones para evitar quedarse sin existencias y sufrir interrupciones. Otro es la creciente dependencia del correo electrónico para las interacciones con los clientes desde principios de 2020: las interacciones en línea ahora representan el 61% de todas las interacciones de los clientes con las empresas, según el informe "Estado del cliente conectado" informe. La incorporación de más contactos al ecosistema de correo electrónico y el mayor volumen de tráfico de correo electrónico brinda a los delincuentes más oportunidades para lanzar ataques por correo electrónico.

Un subconjunto del compromiso del correo electrónico empresarial (BEC) es el compromiso del correo electrónico del proveedor, y es un problema creciente. En un esquema de compromiso de correo electrónico de proveedores, los atacantes se hacen pasar por terceros confiables, como proveedores y vendedores, para engañar a los empleados para que paguen facturas fraudulentas, ingresen credenciales de inicio de sesión o compartan datos de propiedad exclusiva. De acuerdo a un reporte Según la firma de seguridad de correo electrónico Abnormal, más de la mitad de todos los ataques BEC ahora se hacen pasar por terceros. Como resultado, todos los empleados deben ser conscientes de que cuando los correos electrónicos de remitentes confiables, incluidos proveedores y vendedores, contienen solicitudes que parecen inusuales, deben marcar esos mensajes para que el equipo de seguridad los revise antes de responder.

Los atacantes aprovechan las tendencias de la fuerza laboral remota e híbrida

El ransomware y otras formas de malware son un problema constante para los minoristas, especialmente el malware que roba datos de pago de los clientes. Verizon”Informe de investigaciones de violación de datos de 2022” descubrió que la industria minorista sufrió siete veces más casos de malware de “captura de datos de aplicaciones” que otras industrias. Estos Ataques estilo Magecart puede extraer datos silenciosamente a medida que se ingresan, sin ser detectado hasta que comiencen a llegar quejas de fraude. Para evitarlos, todos los que trabajan con su sitio web deben ser conscientes del potencial de este tipo de malware y de los procesos de escaneo, eliminación y corrección.

Otra oportunidad cada vez mayor para los atacantes de malware es el cambio de los minoristas a fuerzas laborales remotas o híbridas. A medida que los empleados inician sesión de forma remota con mayor frecuencia (y más a menudo desde dispositivos personales que desde dispositivos de la empresa), los estafadores han aprovechado la oportunidad para crear correos electrónicos de solicitud de inicio de sesión de apariencia realista que pueden parecer provenir de los servicios en la nube de su empresa, como Google Drive o Microsoft SharePoint. Todos los empleados y ejecutivos deben ser conscientes del riesgo que pueden suponer los mensajes de solicitud de inicio de sesión inesperados o ligeramente inusuales. Al igual que los mensajes inusuales de los proveedores, estos deben informarse al equipo de seguridad para que los revise antes de responder.

Estas tendencias ilustran por qué es importante que la concientización sobre la seguridad sea un proceso y no una discusión única. Este año, su gente debe estar consciente del fraude en los envíos, la vulneración del correo electrónico de los proveedores y los ataques de phishing de credenciales que se hacen pasar por proveedores de recursos de la empresa. El año que viene, probablemente será otra cosa. Al mantener conversaciones periódicas sobre estos problemas de seguridad y fomentar una mentalidad de seguridad de los datos, puede reducir el riesgo de las amenazas actuales y crear una cultura de seguridad que beneficie a su empresa a largo plazo.

- blockchain

- carteras de criptomonedas

- intercambio crypto

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- Lectura oscura

- departamento de seguridad nacional

- billeteras digitales

- cortafuegos

- Kaspersky

- el malware

- Mcafee

- NexBLOC

- Platón

- platón ai

- Inteligencia de datos de Platón

- Juego de Platón

- PlatónDatos

- juego de platos

- VPN

- seguridad del sitio web