Liderados por anurag sen, la Detectores de seguridad El equipo de ciberseguridad identificó una exposición de datos que afecta al proveedor de software de pago de EE. UU. Transact Campus.

Según el sitio web de la empresa, la tecnología de Transact Campus integra varias funciones de pago en una sola plataforma móvil para impulsar las compras de los estudiantes en las instituciones de educación superior. Los servicios de Transact Campus agilizan los procesos de pago para estudiantes e instituciones por igual.

Un servidor de Elasticsearch que contenía datos relacionados con Transact Campus quedó sin protección, sin ninguna protección de contraseña y, por lo tanto, ha expuesto más de 1 millón de registros de estudiantes.

¿Quién es Transact Campus?

Transact Campus vende una tecnología de pago del campus a instituciones de educación superior de EE. UU. que integra pagos móviles e identificación de usuario (con "ID de campus") en una sola aplicación para estudiantes.

Los estudiantes pueden realizar pagos sin efectivo en las tasas de matrícula y varios otros privilegios en el sitio con su cuenta personal única ("ID del campus"), incluidos boletos para eventos y productos de puestos de venta, máquinas expendedoras y proveedores externos.

Las identificaciones del campus también se pueden usar para autorizar el acceso de los estudiantes a otras funciones del campus, como el acceso a la impresora, el acceso a la puerta, el acceso a eventos y el control de la asistencia a clases.

Transact Campus tiene su sede en Phoenix, Arizona. Desde que se fundó la empresa en 1984, Transact Campus ha servido a 12 millones de estudiantes en 1,300 instituciones clientes, facilitando transacciones por un valor de $45 mil millones. Transact Campus emplea actualmente a unas 400 personas y genera unos ingresos anuales estimados de 100 millones de dólares estadounidenses.

¿Qué estaba expuesto?

El servidor abierto de Elasticsearch expuso más de 1 millón de registros, con un total de más de 5 GB de datos. El servidor se dejó accesible y sus datos no se cifraron.

Los registros de Elasticsearch contenían datos de varias universidades que usan los servicios de Transact Campus. Estos datos pertenecen a los estudiantes de estas instituciones expuestas.

Se expusieron varias formas de PII de los estudiantes en el servidor abierto, que incluyen:

- Nombres completos

- Las direcciones de correo

- Números de teléfonos

- Credenciales de inicio de sesión en texto sin formato, incluido nombres de usuario y contraseñas

- Detalles de la transacción, incluido cantidad y tiempo de compra

- Datos de la tarjeta de crédito (incompletos), incluido 6 primeros dígitos (BIN*) y últimos 4 dígitos de números de tarjetas de crédito, fechas de vencimiento y datos bancarios

- Planes de comidas comprados y saldos del plan de comidas

*Nota: Un número de identificación bancaria (BIN) son los primeros seis dígitos de un número de tarjeta de pago. Estos números identifican al emisor de la tarjeta.

El equipo de ciberseguridad de SafetyDetectives encontró el servidor Elasticsearch abierto mientras verificaba las direcciones IP en un puerto en particular. El servidor estaba activo y actualizado en el momento del descubrimiento.

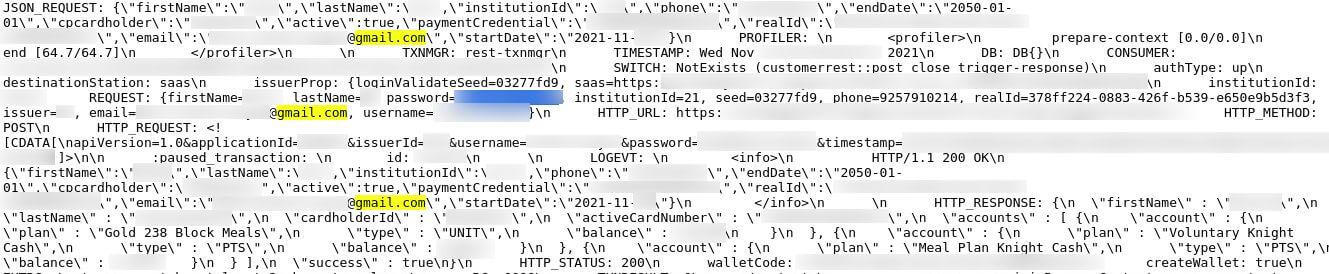

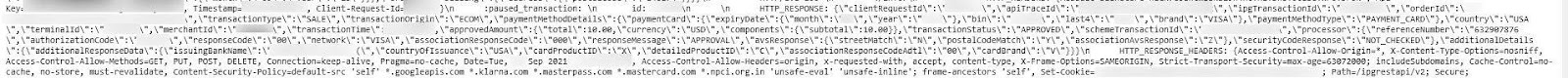

Puede ver evidencia de los registros del servidor que expusieron los datos de los estudiantes en las siguientes capturas de pantalla.

Detalles de inicio de sesión, saldos de billetera y otra PII en los registros del servidor

Los detalles de la transacción y el pago también se expusieron en el servidor

La exposición de datos afecta a los estudiantes que son titulares de cuentas de Transact Campus. Las familias también podrían verse afectadas. Por ejemplo, los detalles de pago de un padre podrían estar expuestos si financian las tasas de matrícula de un estudiante o apoyan financieramente a un estudiante a través de una cuenta de Transact Campus. Cualquier persona con una cuenta y/o detalles de pago vinculados a una cuenta en una de las universidades expuestas podría verse afectada.

Es imposible saber exactamente cuántas personas estuvieron expuestas en este incidente. Sin embargo, el volumen de direcciones de correo electrónico y números de teléfono expuestos en el servidor sugiere que aproximadamente 30,000 40,000-XNUMX XNUMX estudiantes están afectados.

Transact Campus trata con instituciones de educación superior de EE. UU. y, como tal, el Elasticsearch expuesto afecta principalmente a los ciudadanos de EE. UU.

Puede ver un desglose completo de esta exposición de datos en la siguiente tabla.

| Número de registros expuestos | Más de 1 millones |

| Número de usuarios afectados | 30,000-40,000 personas (estimación aproximada) |

| Tamaño de la exposición | Alrededor de 5GB |

| Ubicación del servidor | Los Estados Unidos |

| Ubicación de la compañía | Phoenix, Arizona, en los Estados Unidos |

Descubrimos el servidor abierto el 6 de diciembre de 2021 y, posteriormente, nos comunicamos con Transact Campus el 8 de diciembre de 2021.

Seguimos nuestro contacto inicial con Transact Campus los días 9 y 14 de diciembre de 2021, pero no recibimos respuesta. Enviamos un correo electrónico al US-CERT el 9 de enero de 2022 y enviamos mensajes de seguimiento a algunos contactos clave el 13 de enero de 2022: Transact Campus respondió el mismo día. El 14 de enero de 2022, divulgamos responsablemente la filtración a Transact Campus y el 16 de enero de 2022, se aseguró la violación de datos.

Transact Campus luego respondió a nuestros mensajes y nos dijo que el servidor de Elasticsearch no estaba bajo su control:

“Aparentemente, esto fue creado por un tercero para una demostración y nunca se eliminó. Confirmamos que el conjunto de datos se llenó con un conjunto de datos falso y no utilizó ningún dato de producción”.

Nota: Verificamos una muestra de usuarios en Elasticsearch abierto y estos datos parecían pertenecer a personas reales.

Declaración de Foundry:

“Este incidente no afectó ningún sistema en Transact; estaba aislado en un único servidor de puerta de enlace de Foundry. La exposición potencial fue descubierta por una empresa de seguridad de terceros que busca activamente clústeres de Elasticsearch vulnerables. En lugar de probar los datos como se pretendía, el servidor de Elasticsearch extrajo registros de producción que contenían nombres de usuario y contraseñas en texto claro de menos de 700 estudiantes que intentaron registrarse para acceder a la cuenta del plan de comidas entre el 10 de octubre de 2021 y el 14 de enero de 2022. Solo los intentos de registro se registraron dentro ese período de tiempo representa las cuentas que se vieron afectadas”.

Declaración de Transact:

“Además, cualquier persona que acceda a los registros de producción no habría podido realizar transacciones en la plataforma Transact utilizando solo el nombre de usuario y la contraseña de texto sin cifrar. Transact forzó un cambio de contraseña por precaución. Transact también participó en un importante esfuerzo de diligencia después de recibir un aviso de SafetyDetectives. La protección de los datos de clientes y estudiantes de Transact y los sistemas que recopilan, procesan y mantienen estos datos es de vital importancia. Por ello, la seguridad de los sistemas, aplicaciones y servicios incluyen controles y salvaguardas para contrarrestar posibles amenazas. Las medidas de seguridad y privacidad de la información de Transact se implementan para proteger contra el acceso no autorizado, la alteración, la divulgación o la destrucción de datos y sistemas. Transact se compromete a brindar el más alto nivel de seguridad a sus clientes y continuará monitoreando la situación actual y cualquier otra amenaza potencial a la seguridad de sus sistemas”.

Impacto de la exposición de datos

No podemos y no sabemos si los actores maliciosos accedieron a la base de datos mientras no estaba protegida. El contenido del servidor podría poner a los estudiantes expuestos en riesgo de delitos cibernéticos si los malos actores han leído o descargado los datos del servidor.

Marketing no deseado, ataques de phishing, y estafas son posibles con detalles de contacto, nombres completos y otros detalles confidenciales expuestos para los usuarios de Transact Campus. Los atacantes podrían realizar campañas de marketing de spam con tantas direcciones de correo electrónico filtradas, enviando mensajes de phishing, malware y estafas a miles de personas.

En un ataque de phishing, un ciberdelincuente podría hacerse pasar por una persona confiable (como un empleado universitario) para convencer a los estudiantes de que proporcionen formas adicionales de datos personales, como números CVV en el reverso de las tarjetas de crédito. Los phishers también podrían convencer a un estudiante para que haga clic en un enlace malicioso. Una vez que se hace clic, los enlaces maliciosos pueden descargar malware en el dispositivo de la víctima, lo que podría complementar otras formas de recopilación de datos y ciberdelincuencia.

Los estudiantes expuestos también podrían ser objeto de estafas si los ciberdelincuentes accedieran al servidor. En una estafa, un ciberdelincuente intenta engañar a la víctima para que le pague dinero. Al igual que los ataques de phishing, los ciberdelincuentes podrían usar otras formas de datos expuestos para atacar a la víctima. Por ejemplo, un ciberdelincuente podría convencer a un estudiante expuesto de que pague las tasas de matrícula pendientes directamente al atacante.

Credenciales de cuenta expuestas se almacenaron en texto sin formato y esto presenta más riesgos para los estudiantes afectados. Si algún pirata informático accedió al servidor, podría haber leído fácilmente los nombres de usuario y las contraseñas sin cifrar. Un ciberdelincuente podría obtener acceso a las cuentas de los estudiantes con esta información, y potencialmente podría alterar los detalles y amenazar con acumular cargos considerables a menos que se pague una tarifa.

Prevención de la exposición de datos

¿Qué podemos hacer para proteger nuestros datos y minimizar el riesgo de ciberdelincuencia?

A continuación, se ofrecen algunos consejos para evitar la exposición de datos:

- No proporcione su información personal a una empresa, organización o persona a menos que confíe en esa entidad al 100%.

- Visite solo sitios web que tengan un nombre de dominio seguro (dominios con un "https" y/o un símbolo de candado cerrado al principio).

- Tenga mucho cuidado al proporcionar sus formas de datos más confidenciales, como su número de seguro social.

- Cree contraseñas sólidas que contengan una combinación de letras, números y símbolos. Actualice sus contraseñas periódicamente.

- No haga clic en un enlace en línea a menos que esté completamente seguro de que proviene de una fuente legítima. Los enlaces pueden estar en correos electrónicos, mensajes o en sitios web de phishing que se hacen pasar por dominios legítimos.

- Edite su configuración de privacidad en las redes sociales para que su contenido e información solo sean visibles para amigos y usuarios de confianza.

- Evite mostrar o escribir datos altamente confidenciales (como números de tarjetas de crédito o contraseñas) cuando esté utilizando una red Wi-Fi pública o no segura.

- Infórmese sobre los riesgos del delito cibernético, la importancia de la protección de datos y los métodos que reducen sus posibilidades de ser víctima de ataques de phishing y malware.

Sobre Nosotros

SeguridadDetectives.com es el sitio web de revisión de antivirus más grande del mundo.

El laboratorio de investigación de SafetyDetectives es un servicio pro bono que tiene como objetivo ayudar a la comunidad en línea a defenderse de las amenazas cibernéticas mientras educa a las organizaciones sobre cómo proteger los datos de sus usuarios. El propósito general de nuestro proyecto de mapeo web es ayudar a que Internet sea un lugar más seguro para todos los usuarios.

Nuestros informes anteriores han sacado a la luz múltiples vulnerabilidades de alto perfil y fugas de datos, incluidos 2.6 millones de usuarios expuestos por un Plataforma estadounidense de análisis social IGBlade, así como un incumplimiento en un Plataforma brasileña Marketplace Integrator Hariexpress.com.br que filtró más de 610 GB de datos.

Para obtener una revisión completa de los informes de ciberseguridad de SafetyDetectives durante los últimos 3 años, siga Equipo de Ciberseguridad de SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- Sobre

- abundancia

- de la máquina

- accesible

- el acceso

- Mi Cuenta

- Adicionales

- direcciones

- afectar

- afectando

- Afiliación

- en contra

- Todos

- cantidad

- Analytics

- anual

- antivirus

- nadie

- applicación

- aplicaciones

- Arizona

- en torno a

- asistencia

- saldos

- Banca

- Comienzo

- "Ser"

- a continuación

- entre

- mil millones

- incumplimiento

- Breakdown

- Campañas

- Camp

- Tarjetas

- cuidadoso

- Sin efectivo

- posibilidades

- el cambio

- cargos

- comprobación

- clase

- clientes

- cerrado

- recoger

- --

- Financiamiento para la

- comprometido

- vibrante e inclusiva

- compañía

- De la empresa

- completamente

- Conducir

- contacte

- contenido

- continue

- control

- controles

- podría

- Referencias

- crédito

- .

- Tarjetas de crédito

- crítico

- Current

- En la actualidad

- ciber

- ciberdelincuencia

- ciberdelincuentes

- La Ciberseguridad

- datos

- Violacíon de datos

- protección de datos

- conjunto de datos

- Base de datos

- Fechas

- día

- Ofertas

- detalles

- dispositivo

- HIZO

- dígitos

- diligencia

- directamente

- descubierto CRISPR

- descubrimiento

- dominio

- Nombre de dominio

- dominios

- DE INSCRIPCIÓN

- descargar

- pasan fácilmente

- educar

- Educación

- esfuerzo

- emplea

- y conseguir de esta manera

- entidad

- estimación

- estimado

- Evento

- exactamente

- ejemplo

- expuesto

- falso

- familias

- Costes

- Nombre

- seguir

- siguiendo

- Formularios

- encontrado

- Fundado

- en

- ser completados

- funciones

- fondo

- promover

- puerta

- pirata informático

- con sede

- ayuda

- más alto

- Educación más alta

- altamente

- titulares

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- Identificación

- Identifique

- implementado

- importancia

- imposible

- incluir

- Incluye

- INSTRUMENTO individual

- información

- seguridad de la información

- instituciones

- Internet

- IP

- Direcciones IP

- IT

- sí mismo

- Enero

- Clave

- Saber

- el lab

- mayor

- fuga

- Fugas

- Nivel

- luz

- LINK

- enlaces

- para vivir

- Máquinas

- mantener

- para lograr

- el malware

- cartografía

- Marketing

- mercado

- mascarada

- medidas

- Medios

- métodos

- millones

- Móvil

- pagos móviles

- dinero

- Monitorear

- monitoreo

- más,

- MEJOR DE TU

- múltiples

- nombres

- del sistema,

- número

- números

- compensar

- en línea

- habiertos

- organización

- para las fiestas.

- Otro

- dinero

- particular

- fiesta

- Contraseña

- contraseñas

- Pagar

- pago

- Tarjeta de pago

- pagos

- Personas

- persona

- con

- datos personales

- suplantación de identidad

- ataque de phishing

- ataques de phishing

- fénix

- plataforma

- posible

- posible

- industria

- anterior

- política de privacidad

- Pro

- en costes

- Producción

- Productos

- proyecto

- proteger

- Protección

- proporcionar

- proveedor

- proporcionando

- público

- compras

- propósito

- recepción

- archivos

- reducir

- registrarse

- Registro

- Informes

- la investigación

- ingresos

- una estrategia SEO para aparecer en las búsquedas de Google.

- Riesgo

- riesgos

- Safer

- mismo

- Estafa

- estafas

- seguro

- asegurado

- EN LINEA

- de coches

- Servicios

- set

- Varios

- importante

- desde

- soltero

- SEIS

- considerable

- So

- Social

- redes sociales

- Software

- algo

- correo no deseado (spam)

- es la

- aerodinamizar

- Estudiante

- Después

- SOPORTE

- Todas las funciones a su disposición

- Target

- afectados

- equipo

- Tecnología

- test

- El

- por lo tanto

- terceros.

- miles

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- entradas

- equipo

- marco temporal

- recomendaciones

- tramitar

- Transacciones

- Confía en

- bajo

- único

- United

- sin garantía

- Actualizar

- us

- US $ 100 millones

- utilizan el

- usuarios

- diversos

- vendedores

- visibles

- volumen

- Vulnerabilidades

- Vulnerable

- Billetera

- web

- Página web

- sitios web

- sean

- mientras

- QUIENES

- Wifi

- dentro de

- sin

- mundo

- valor

- se

- años

- tú