El proveedor estadounidense de telefonía móvil T-Mobile acaba de admitió haber sido hackeado, en una presentación conocida como 8-K que se presentó ante la Comisión de Bolsa y Valores (SEC) ayer, 2023-01-19.

La Forma 8-K es descrito por la propia SEC como “el 'informe actual' que las empresas deben presentar […] para anunciar eventos importantes que los accionistas deben conocer”.

Estos eventos importantes incluyen problemas como la quiebra o la administración judicial (elemento 1.03), violaciones de seguridad de la mina (elemento 1.04), cambios en el código de ética de una organización (elemento 5.05) y una categoría general, comúnmente utilizada para informar problemas relacionados con TI. , apodado simplemente Otros eventos (ítem 8.01).

El otro evento de T-Mobile se describe de la siguiente manera:

El 5 de enero de 2023, T-Mobile EE. UU. […] identificó que un malhechor estaba obteniendo datos a través de una única interfaz de programación de aplicaciones ("API") sin autorización. Inmediatamente comenzamos una investigación con expertos externos en seguridad cibernética y, un día después de conocer la actividad maliciosa, pudimos rastrear la fuente de la actividad maliciosa y detenerla. Nuestra investigación aún está en curso, pero la actividad maliciosa parece estar completamente contenida en este momento.

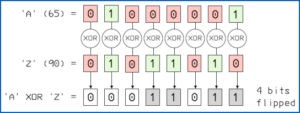

En lenguaje sencillo: los ladrones encontraron una forma de entrar desde el exterior, utilizando conexiones simples basadas en la web, que les permitieron recuperar información privada del cliente sin necesidad de un nombre de usuario o contraseña.

T-Mobile primero establece el tipo de datos que cree que los atacantes no hice get, que incluye detalles de tarjetas de pago, números de seguro social (SSN), números de impuestos, otros identificadores personales, como licencias de conducir o identificaciones emitidas por el gobierno, contraseñas y PIN, e información financiera, como detalles de cuentas bancarias.

Esa es la buena noticia.

La mala noticia es que los ladrones aparentemente entraron en 2022-11-25 (irónicamente, como sucede, Black Friday, el día después del Día de Acción de Gracias en EE. UU.) y no se fue con las manos vacías.

Mucho tiempo para saquear

Al parecer, los atacantes tuvieron tiempo suficiente para extraer y hacerse con al menos algunos datos personales de unos 37 millones de usuarios, incluidos clientes de prepago (pago por uso) y pospago (facturación atrasada), incluidos nombre, dirección de facturación, correo electrónico, número de teléfono, fecha de nacimiento, número de cuenta de T-Mobile e información como la cantidad de líneas en la cuenta y las características del plan.

Curiosamente, T-Mobile describe oficialmente este estado de cosas con las palabras:

[N]o existe actualmente evidencia de que el mal actor haya podido violar o comprometer nuestros sistemas o nuestra red.

Los clientes afectados (y quizás los reguladores relevantes) pueden no estar de acuerdo en que 37 millones de registros de clientes robados, en particular, incluido el lugar donde vive y sus datos de nacimiento...

… no se puede dejar de lado ni como una infracción ni como un compromiso.

T-Mobile, como recordarán, pagó la friolera de 500 millones de dólares en 2022 para resolver una brecha que sufrió en 2021, aunque los datos robados en ese incidente incluían información como SSN y detalles de la licencia de conducir.

Ese tipo de datos personales generalmente brinda a los ciberdelincuentes una mayor posibilidad de realizar robos de identidad graves, como obtener préstamos a su nombre o hacerse pasar por usted para firmar algún otro tipo de contrato, que si "solo" tienen sus datos de contacto y su fecha de nacimiento.

¿Qué hacer?

No tiene mucho sentido sugerir que los clientes de T-Mobile tengan más cuidado de lo normal cuando intentan detectar correos electrónicos no confiables, como estafas de phishing, que parecen "saber" que son usuarios de T-Mobile.

Después de todo, los estafadores no necesitan saber con qué compañía de telefonía móvil estás para adivinar que probablemente usas uno de los principales proveedores y, de todos modos, para phishing.

En pocas palabras, si hay alguna nueva precaución antiphishing que decida tomar específicamente debido a esta infracción, nos complace escucharla...

…pero esas precauciones son comportamientos que también podrías adoptar de todos modos.

Por lo tanto, repetiremos nuestro consejo habitual, que vale la pena seguir, seas cliente de T-Mobile o no:

- No haga clic en enlaces "útiles" en correos electrónicos u otros mensajes. Aprenda de antemano cómo navegar a las páginas de inicio de sesión oficiales de todos los servicios en línea que utiliza. (¡Sí, eso incluye las redes sociales!) Si ya conoce la URL correcta que debe usar, nunca tendrá que confiar en los enlaces que podrían haber proporcionado los estafadores, ya sea en correos electrónicos, mensajes de texto o llamadas de voz.

- Piense antes de hacer clic. No siempre es fácil detectar enlaces fraudulentos, sobre todo porque incluso los servicios legítimos a menudo usan docenas de nombres de sitios web diferentes. Pero al menos algunas, si no muchas, estafas incluyen el tipo de errores que una empresa genuina normalmente no cometería. Como sugerimos en el Punto 1 anterior, trate de evitar hacer clic, pero si lo hace, no se apresure. Lo único peor que caer en una estafa es darte cuenta después de que, si te hubieras tomado unos segundos más para detenerte y pensar, habrías descubierto la traición fácilmente.

- Informe los correos electrónicos sospechosos a su equipo de TI de trabajo. Incluso si es una pequeña empresa, asegúrese de que todo su personal sepa dónde enviar muestras de correo electrónico traicionero o denunciar llamadas telefónicas sospechosas (por ejemplo, puede configurar una dirección de correo electrónico para toda la empresa como

cybersec911@example.com). Los delincuentes rara vez envían un solo correo electrónico de phishing a un empleado y rara vez se dan por vencidos si su primer intento falla. Cuanto antes alguien dé la alarma, antes podrá advertir a todos los demás.

¿Le falta tiempo o experiencia para encargarse de la respuesta a amenazas de ciberseguridad? ¿Le preocupa que la seguridad cibernética termine distrayéndolo de todas las otras cosas que debe hacer? ¿No está seguro de cómo responder a los informes de seguridad de los empleados que realmente están dispuestos a ayudar?

Aprenda más sobre Detección y respuesta gestionadas por Sophos:

Búsqueda, detección y respuesta de amenazas las 24 horas del día, los 7 días de la semana ▶

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/01/20/t-mobile-admits-to-37000000-customer-records-stolen-by-bad-actor/

- 000

- 1

- 2021

- 2022

- 2023

- a

- Poder

- Nuestra Empresa

- arriba

- Absoluto

- Mi Cuenta

- actividad

- dirección

- adoptar

- avanzar

- consejos

- Después

- alarma

- Todos

- ya haya utilizado

- Aunque

- hacerlo

- y

- Anunciar

- Aplicación

- autor

- autorización

- auto

- Atrás

- background-image

- Malo

- Banca

- cuenta bancaria

- Bancarrota

- porque

- antes

- comportamientos

- facturación

- frontera

- Fondo

- incumplimiento

- Calls

- tarjeta

- servicios sociales

- Categoría

- Reubicación

- oportunidad

- Cambios

- código

- Color

- referencia

- comúnmente

- Empresas

- compañía

- compromiso

- Conexiones

- contacte

- contrato

- podría

- Protectora

- En la actualidad

- cliente

- Clientes

- ciberdelincuentes

- La Ciberseguridad

- datos

- Fecha

- día

- descrito

- detalles

- Detección

- HIZO

- una experiencia diferente

- Pantalla

- No

- decenas

- conducción

- doblado

- pasan fácilmente

- correo

- Nuestros

- personas

- Inglés

- suficientes

- ética

- Incluso

- Evento

- Eventos

- todos

- evidencia sólida

- ejemplo

- Intercambio

- Experiencia

- expertos

- externo

- extra

- extraerlos

- falla

- Que cae

- Caracteristicas

- pocos

- Archive

- Presentación

- financiero

- Nombre

- siguiendo

- siguiente

- encontrado

- Desde

- completamente

- en general

- obtener

- conseguir

- Donar

- da

- Go

- candidato

- mayor

- que sucede

- Ahorrar

- altura

- ayuda

- flotar

- Cómo

- Como Hacer

- HTTPS

- Caza

- no haber aun identificado una solucion para el problema

- Identidad

- in

- incidente

- incluir

- incluye

- Incluye

- información

- Interfaz

- investigación

- Irónicamente

- cuestiones

- IT

- sí mismo

- Enero

- tan siquiera solo una

- Keen

- Saber

- conocido

- APRENDE:

- aprendizaje

- Licencia

- licencias

- líneas

- enlaces

- para vivir

- Préstamos

- gran

- para lograr

- gestionado

- muchos

- Margen

- max-ancho

- la vida

- podría

- millones

- errores

- Móvil

- teléfono móvil

- más,

- nombre

- nombres

- Navegar

- ¿ Necesita ayuda

- necesidad

- Neither

- del sistema,

- Nuevo

- noticias

- normal

- notablemente

- número

- números

- obtención

- oficial

- Oficialmente

- ONE

- en marcha

- en línea

- solicite

- Otro

- afuera

- dinero

- Contraseña

- contraseñas

- Paul

- pago

- Tarjeta de pago

- quizás

- con

- datos personales

- phish

- suplantación de identidad

- Las estafas de phishing

- teléfono

- llamadas telefónicas

- patas

- Natural

- plan

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- punto

- posición

- Artículos

- Pagado por adelantado

- privada

- probablemente

- Programación

- proveedor

- los proveedores

- tracción

- poner

- plantea

- archivos

- Reguladores

- recordarlo

- repetir

- reporte

- Informes

- Informes

- Responder

- respuesta

- Safety

- Estafa

- Los estafadores

- estafas

- SEG

- segundos

- Valores

- Securities and Exchange Commission

- EN LINEA

- parece

- grave

- Servicios

- set

- Accionistas

- tienes

- firmar

- sencillos

- simplemente

- soltero

- chica

- pequeñas empresas

- Social

- sólido

- algo

- Alguien

- Fuente

- específicamente

- Spot

- Staff

- Estado

- Zonas

- Sin embargo

- robada

- Detener

- enviar

- Subido

- tal

- suministrada

- suspicaz

- SVG

- Todas las funciones a su disposición

- T-Mobile

- ¡Prepárate!

- toma

- deuda

- equipo

- Thanksgiving

- La

- La Fuente

- robos

- su

- cosa

- cosas

- piensa

- amenaza

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- a

- parte superior

- Trace

- transición

- transparente

- típicamente

- Enlance

- us

- utilizan el

- usuarios

- Violaciónes

- Voz

- Basado en la Web

- Página web

- sean

- que

- QUIENES

- seguirá

- dentro de

- sin

- palabras

- Actividades:

- preocupado

- valor

- Usted

- tú

- zephyrnet