Cuando el denunciante Edward Snowden se estaba comunicando con Glenn Greenwald en 2013 sobre lo que sucedía en la NSA, una de las herramientas que utilizó para protegerse fue Tails. Pero eso fue hace mucho tiempo. ¿A Snowden todavía le gusta Tails? Esto es lo que dijo sobre el tema en este tweet del 13 de diciembre de 2017:

COLAS@Tails_live, https://t.co/Re3LzE4WdO) es el más accesible para personas normales que buscan "torificar" el tráfico que no es del navegador, y una suave introducción a Linux (que seguirá siendo una experiencia de aprendizaje). Puede iniciarlo desde una memoria USB sin sobrescribir su sistema operativo cotidiano. https://t.co/eHqYarXFjZ

- Edward Snowden (@Snowden) 13 de diciembre de 2017

Incluso si no entiendes exactamente de qué está hablando (todavía), esto de Tails es importante. Sigue leyendo para aprender qué es y por qué se ha vuelto tan popular.

¿Qué es Tails y por qué los fanáticos de la privacidad lo aman?

Cruz es un sistema operativo informático único. Está diseñado para ayudarlo a usar Internet de forma anónima y evitar la censura. Tails es un sistema en vivo (sistema operativo en vivo) que se ejecuta desde una memoria USB o DVD. Te permite conectarte a Internet usando prácticamente cualquier computadora sin dejar rastro de tus actividades una vez que hayas terminado.

Aún mejor, Tails es un software gratuito que cualquiera puede instalar y usar cuando y donde sea importante la privacidad y el anonimato.

¿Qué hace que Tails sea más seguro que otros sistemas operativos?

Debido a que Tails fue diseñado desde el principio para proporcionar privacidad y anonimato, difiere de otros sistemas operativos en varias áreas:

- Tails obliga a todas las conexiones a Internet a pasar por el Puerta red. Tor es una red distribuida en todo el mundo que impide que las personas que vean su conexión de red sepan qué sitios web visitan, al tiempo que evitan que esos sitios web conozcan su ubicación física. Para obtener más detalles sobre cómo funciona esto, visite el Página oficial sobre Tor.

- Tails se conecta al hardware de una computadora pero no usa el sistema operativo o las unidades de disco. Eso significa que no hay un registro permanente de sus actividades en esa computadora. Una vez que retire la memoria USB o DVD de Tails y reinicie la computadora, no habrá forma de saber si se utilizó Tails allí.

- Tails viene con tecnología de encriptación de última generación. Desde PGP y OTR Tails lo tiene cubierto para brindar comunicaciones seguras al uso automático de HTTPS al visitar sitios web, y la capacidad de cifrar los archivos en su dispositivo USB o DVD.

Con todas estas características de privacidad y anonimato juntas en un paquete que literalmente puede llevar en su bolsillo, es fácil ver por qué los fanáticos de la privacidad aman a Tails.

Todo esto suena genial, pero aún puede preguntarse, "¿Es seguro usar Tails?" Tails es mucho más seguro que el sistema operativo típico, pero no es infalible. Hay varias formas en que los malos pueden sortear las protecciones integradas en Tails. Aquí hay una explicación detallada de Tails ' limitaciones de seguridad.

Mire el siguiente video para obtener una introducción más detallada a Tails:

Una de las mejores cosas de Tails es que puedes crear tu propio USB o DVD de Tails y probarlo por ti mismo. Y dado que es un software gratuito, todo lo que le costará es el USB Stick o DVD en el que lo instala.

En las próximas secciones, hablaremos sobre el proceso de creación y configuración de un sistema Tails usando un dispositivo USB. No lo guiaremos paso a paso por el proceso, ya que los detalles dependen del tipo de computadora desde la que instala y de los medios en los que va a instalar.

Le recomendamos que cree su propio sistema Tails siguiendo las instrucciones en Descargar e instalar Tails página que se aplica a su situación.

Una vez que hayamos terminado, podrá ver por sí mismo cómo funcionan Tails y su software incluido.

Iremos a:

- Descargar y verificar Tails

- Instalar Tails en una memoria USB

- Configurar Tails y Tor

Descargar y verificar colas

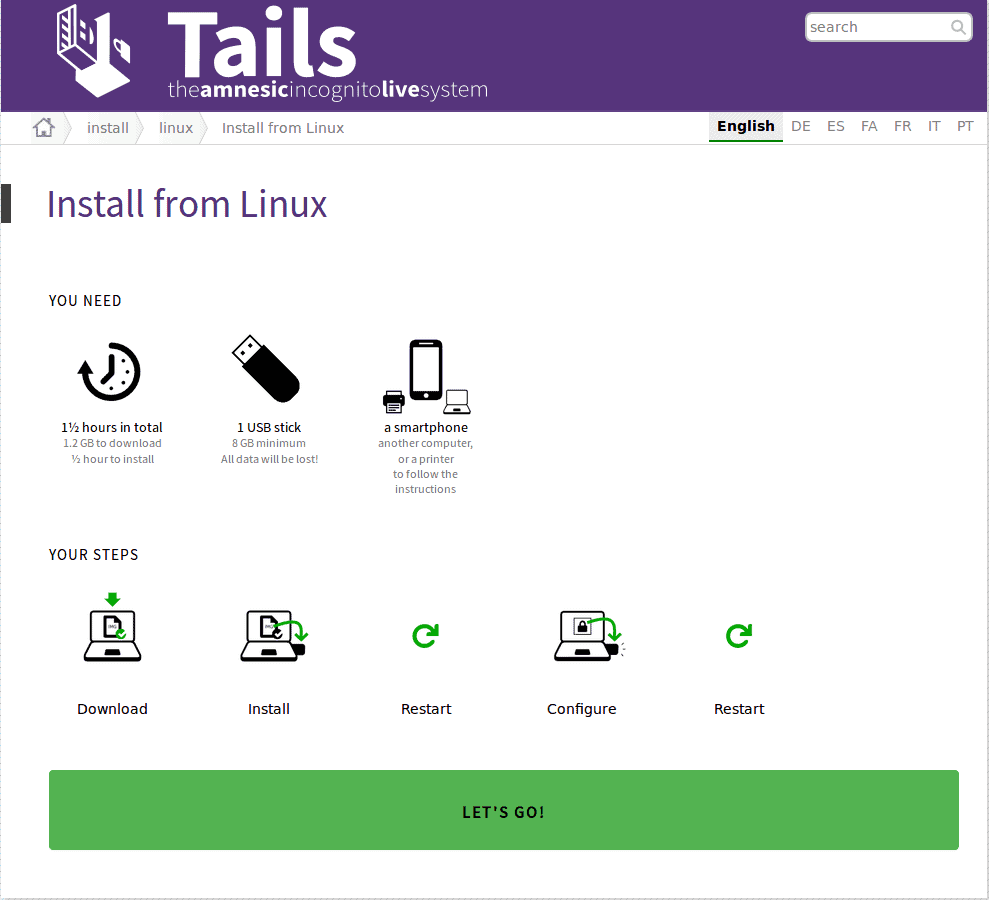

Utilizamos una computadora con Linux para crear nuestro sistema Tails. Al hacer clic en las opciones de la página Descargar e instalar Tails nos llevó aquí:

Una vez que estuvimos listos, hicimos clic en el gran botón verde "Let's Go", que nos llevó a las instrucciones detalladas. De aquí en adelante, fue solo un proceso de seguir las instrucciones detalladas proporcionadas por el equipo de Tails.

Descargamos la imagen USB de Tails y luego la verificamos utilizando la extensión del navegador de verificación de Tails. Verificar tu descarga es de vital importancia. Esto le dirá si su descarga está de alguna manera dañada.

Las descargas a veces son incompletas, o parte de la descarga puede no ser 100% idéntica a la original. Y a veces, los piratas informáticos rompen la seguridad de un sitio web y reemplazan el original con una versión pirateada. Verificar su descarga detectará cualquiera de estos problemas para usted.

Una vez que tuvimos una versión verificada de la imagen USB de Tails en nuestra computadora, seguimos las instrucciones para instalarla en la memoria USB.

Instalación y ejecución de Tails en una memoria USB

Instalar Tails podría estar exagerando un poco las cosas aquí. Todo lo que realmente necesitamos hacer es copiar la imagen USB de Tails verificada en su memoria USB. Las instrucciones le dirán exactamente cómo hacer esto para la computadora que está utilizando para instalar Tails.

Ejecutar Tails por primera vez en realidad puede ser más difícil que descargarlo e instalarlo. Esto se debe a que la mayoría de las computadoras no están configuradas para ejecutarse desde una memoria USB.

Tuvimos este problema y tuvimos que pasar algún tiempo descubriendo cómo configurar nuestra computadora correctamente. los Tails no comienza en absoluto La guía de solución de problemas nos ayudó a lidiar con esto.

Configurar colas

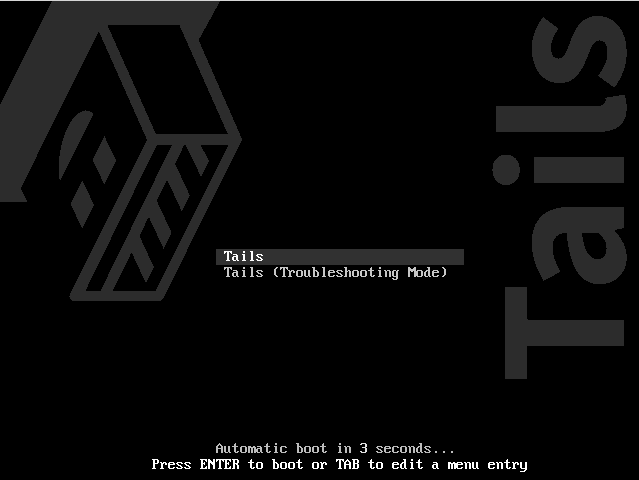

Inicialmente no hay mucha configuración que ver con Tails. Cuando inicias Tails, ves una pantalla que se parece a esta:

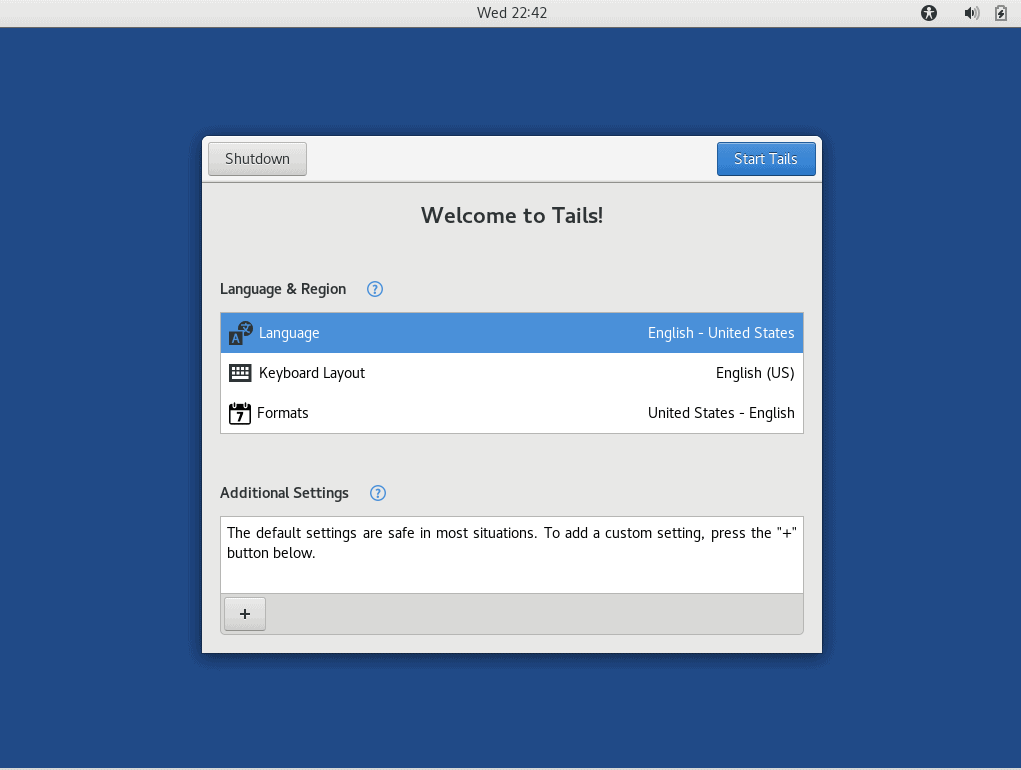

Después de presionar Enter (o varios segundos sin entrada) aparece la pantalla Tails Greeter:

Aquí le dices a Tails Idioma quieres usar, el Distribución del teclado, y la Formatos para usar para cosas como la fecha y la hora.

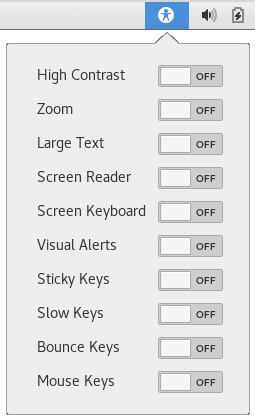

Además, puede activar una gama completa de opciones de Accesibilidad desde el menú Acceso universal:

NOTA: El equipo de Tails configuró Tails para que sea lo más seguro posible de forma predeterminada. Si necesita desviarse de los valores predeterminados, la sección Configuración adicional de Greeter es donde realiza esos cambios. Le recomendamos que evite realizar cambios aquí, si es posible.

Una vez que haya terminado de configurar las cosas en Greeter, haga clic en el Empezar colas del botón.

Una introducción rápida al escritorio de Tails

Tails usa el GNOME interfaz gráfica del usuario. GNOME se usa en varias versiones de Linux y es una de las interfaces de usuario más populares. En Tails, el escritorio de GNOME se ve así:

La barra de navegación superior contiene los dos menús principales de Tails, junto con un grupo de iconos con varias funciones. Aquí hay un resumen rápido de lo que encontrará en esta barra de navegación, de izquierda a derecha:

- El Aplicaciones El menú le ofrece accesos directos al software que viene preinstalado en Tails, junto con algunas utilidades para configurar el escritorio. Encontrarás todas las aplicaciones básicas que necesitas para hacer las cosas aquí, junto con algunas cosas especializadas relacionadas con las características de privacidad y anonimato de Tails.

- El Lugares El menú tiene accesos directos a carpetas en el sistema, así como a cualquier medio de almacenamiento como unidades de disco que puedan estar conectadas.

- El Calendario y Notificaciones aparecer juntos en el centro superior de la ventana.

- El Applet OpenPGP viene a continuación. Lo usará para cifrar y descifrar texto para una mayor privacidad.

- El Icono de estado de Tor parece una cebolla, y puede hacer clic para ver los circuitos abiertos de Onion que conoce Tails.

- Hablamos sobre el Ícono de acceso universal y el menú de nuevo en la sección Configuración de colas.

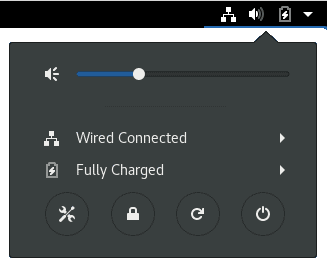

- El menú del sistema contiene información sobre su conexión de red, el estado de la batería de la computadora y otras configuraciones.

Conectando Tails a tu red e Internet

Tails es de poca utilidad a menos que esté conectado a Internet. Pero antes de que pueda conectarse a Internet, Tails necesita conectarse a su red. Puede ver el estado de su conexión a la red local en el menú Sistema:

No tuvimos problemas para conectar Tails a nuestra red local. Una vez que lo hicimos, se conectó automáticamente a la red Tor y, a través de eso, a Internet.

Puede ver rápidamente si está conectado a la red Tor mirando el ícono de estado Tor en la barra de navegación superior.

Si Tails está conectado a la red Tor, el ícono de estado de Tor se ve así:

Si Tails no está conectado a la red Tor, el ícono de estado de Tor se ve así:

Si bien no tuvimos problemas, conectar Tails a Internet no siempre funciona tan bien. Si tiene problemas, la documentación de Tails tiene instrucciones detalladas sobre cómo conectarse a Internet de forma anónima.

El navegador Tor

El navegador Tor se basa en el popular navegador Firefox. Pero se ha modificado en gran medida, teniendo en cuenta su privacidad y anonimato. Los desarrolladores eliminaron servicios como JavaScript y cookies que pueden usarse para vencer el anonimato proporcionado por la red Tor. Esto hace que el navegador Tor sea más seguro para que lo uses, pero es posible que algunos sitios web no funcionen correctamente sin estos servicios. Puede obtener más información sobre las diferencias en el Tor Browser .

Herramientas de colas para la privacidad

La red y el navegador Tor le brindan anonimato cuando usa Internet. Pero el anonimato no garantiza la privacidad. Echemos un vistazo rápido a algunas de las herramientas de cifrado más útiles que Tails le brinda para aumentar su privacidad.

Por qué necesita cifrado también

Esto puede ser confuso, así que veamos un ejemplo. Digamos que quiero enviar un mensaje a mi esposa, Ruth. No utilizo una aplicación cifrada para crearla, por lo que el mensaje comienza en texto sin formato. Antes de que el mensaje salga de mi computadora, Tor lo envuelve en tres capas de encriptación. Esa es una parte esencial de como funciona Tor.

A medida que mi mensaje pasa a través de la red, Tor elimina capas de cifrado. Cuando mi mensaje sale del modo de salida de Tor y se dirige a su destino, todas las capas de cifrado que Tor agregó se han ido. Lo que Tor ha hecho es hacer que sea imposible rastrear mi mensaje hasta la computadora de donde vino. Esto proporciona anonimato.

Pero, ¿qué pasa con el contenido de mi mensaje? El contenido ahora está en el mismo estado en que entró en la red Tor. Como envié un mensaje de texto sin formato a la red, sale un mensaje de texto sin formato de la red.

Esto podría estar bien, pero podría ser desastroso. En caso de duda, lo mejor es estar seguro y utilizar las herramientas de cifrado proporcionadas por Tails. De esa manera, sus mensajes y datos solo pueden ser leídos por las personas que se supone que deben leerlos. Incluso si de alguna manera fueran capaces de interceptar sus mensajes en el camino, todo lo que vería cualquier fisgón sería un galimatías incomprensible.

Manteniendo sus comunicaciones seguras

Tails le ofrece varias formas de mantener sus comunicaciones seguras de miradas indiscretas.

Cifrar, descifrar y verificar mensajes con el applet OpenPGP

Si desea la máxima privacidad, debe usar el applet OpenPGP. Cifrar y descifrar mensajes es más riesgoso si lo hace en el navegador web. Para usar el applet, puede redactar su mensaje en un editor de texto y luego usar el applet para cifrarlo. Del mismo modo, puede recibir un mensaje cifrado e importarlo al applet antes de descifrarlo.

Usar OpenPGP puede requerir mucho trabajo. Si está enviando muchos mensajes cifrados por correo electrónico, Thunderbird, un programa de correo electrónico que viene preinstalado en Tails, podría ser una mejor opción que OpenPGP. Si desea seguir esta ruta, puede encontrar más información en el Ayuda Thunderbird .

Chateando de forma segura con Pidgin Instant Messenger y cifrado OTR

Pidgin Instant Messenger es una aplicación de chat que puede conectarse a varios sistemas de chat diferentes simultáneamente. Cuando se combina con la mensajería OTR (Off-the-Record), obtienes cifrado y más. Si desea poder chatear de forma segura mientras usa Tails, obtenga todos los detalles en el Charlando con Pidgin .

Manteniendo sus datos seguros

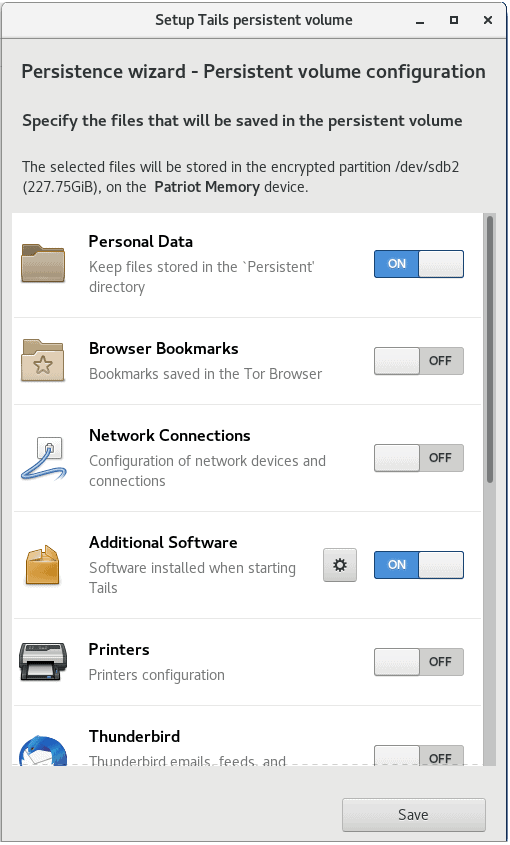

Normalmente, Tails solo almacena datos hasta que se cierra. Pero si está ejecutando Tails en una memoria USB con espacio adicional disponible, puede crear un área de almacenamiento persistente en la memoria USB para retener los datos a largo plazo.

Existen ventajas y desventajas para crear un área de almacenamiento persistente, y el equipo de Tails desaconseja hacerlo en la mayoría de los casos. Aún así, si necesita almacenar datos de forma segura o agregar aplicaciones adicionales más allá de las que vienen preinstaladas, esta es su mejor opción.

Los pros y los contras del uso de almacenamiento persistente con colas

| Para Agencias y Operadores | Desventajas |

| Le permite almacenar datos cifrados en la memoria USB de Tails | El volumen persistente es visible para cualquier persona que tenga acceso a la memoria USB. |

| Puedes instalar aplicaciones adicionales | La instalación de aplicaciones no predeterminadas puede romper la seguridad de Tails |

| Puedes cambiar la configuración de las aplicaciones | Cambiar las configuraciones de las aplicaciones predeterminadas puede debilitar el anonimato |

| Puede abrir el almacenamiento persistente desde otros sistemas operativos | Acceder al almacenamiento persistente desde otros sistemas operativos puede comprometer la seguridad |

Para minimizar aún más los riesgos de usar el almacenamiento persistente, puede especificar exactamente qué tipos de archivos puede almacenar Tails allí.

Si aún quieres seguir adelante después de ver los pros y los contras, querrás dirigirte a Persistencia encriptada página para obtener instrucciones detalladas.

Administrar contraseñas

Uno de los mejores usos para el almacenamiento persistente es realizar un seguimiento de todas sus contraseñas. Es obligatorio usar una contraseña segura y diferente para cada sitio web y aplicación que necesite una, pero es casi imposible realizar un seguimiento de todas ellas sin ayuda computarizada.

Para abordar este problema, Tails viene con KeePassX, un administrador de contraseñas de calidad abierta. Puede usarlo para realizar un seguimiento de todas sus contraseñas mientras solo necesita recordar la contraseña única que desbloquea esta aplicación.

Tails y las criptomonedas hacen un gran equipo

Si está interesado en las criptomonedas y está familiarizado con intercambios criptográficos, definitivamente quieres ver a Tails. Su privacidad y anonimato lo convierten en un lugar más seguro para guardar sus billeteras de criptomonedas que una computadora estándar. Tails incluye un Cartera Bitcoin en su software preinstalado.

Soporte de Bitcoin incorporado con la billetera Electrum

La billetera Electrum Bitcoin viene estándar con Tails. Con solo un poco de trabajo, puede transferir sus claves de Bitcoin a Electrum. Una vez que lo haga, sus claves estarán más seguras y sus transacciones de Bitcoin obtendrán el anonimato de la red Tor. Para obtener más información sobre la billetera Electrum Bitcoin, visite el Página de inicio de Electrum.

¿Qué pasa con el uso de Monero con Tails?

Monero es una criptomoneda segura, privada e imposible de rastrear. Eso hace que Tails sea un lugar natural para almacenar su Monero. Si desea mantener su Monero en Tails, deberá configurar el almacenamiento persistente en su dispositivo USB Tails. Esto se debe a que Tails no tiene una billetera preinstalada para Monero como lo hace para Bitcoin.

Aquí están las instrucciones para configurar Almacenamiento persistente. Una vez que tenga esa configuración, aquí están las instrucciones para instalar el Billetera Monero en Tails.

Si desea lo último en seguridad para su Monero, lo almacenará en una billetera fría. Tails es una herramienta ideal para crear tal billetera. Tails no deja nada atrás en una computadora que pueda ayudar a un chico malo a acceder a su billetera fría o incluso saber que existe. Y al usar Tails, creará su billetera fría en un sistema más seguro.

Consulte este enlace si está interesado en crear un Billetera fría Monero usando Tails.

¿Tails es siempre la mejor solución para la privacidad y el anonimato?

Si bien Tails es un excelente sistema operativo de privacidad, no es el único disponible, ni siquiera el mejor para cada situación. En particular, las personas interesadas en la privacidad y el anonimato en línea a menudo usan Whonix or Qubes.

Así que ¿cuál es el mejor? Como de costumbre, la respuesta es "depende". Veamos cómo cada uno se compara con Tails.

¿Whonix es mejor que Tails?

Whonix generalmente se ejecuta como dos máquinas virtuales VirtualBox. Usted hace su trabajo en una máquina virtual (la estación de trabajo). El otro (el Gateway) maneja todas las conexiones entre la estación de trabajo e Internet al pasarlas a través de la red Tor.

Este diseño significa que cualquier computadora que pueda ejecutar VirtualBox debería poder ejecutar Whonix. Esto facilita la instalación de Whonix, pero hay algunas grandes implicaciones de seguridad en este diseño.

Cuando ejecuta Tails desde una memoria USB o DVD, es el único sistema operativo que se ejecuta en la computadora. Para ejecutar Whonix, también debe tener el sistema operativo host ejecutándose. Puede ir y venir fácilmente entre la estación de trabajo Whonix privada y anónima y la computadora host.

Si bien esto es conveniente, hace que sea muy fácil hacer algo en el host cuando debería hacerlo en Whonix y viceversa. Peor aún, Whonix no puede obligar a las comunicaciones entre el host e Internet a pasar por Tor. Si te equivocas y haces algo en el host que no deberías, has perdido el anonimato.

Si bien Whonix tiene algunas ventajas, creemos que Tails es una mejor solución de privacidad que Whonix.

¿Qubes es mejor que Tails?

De alguna manera, Qubes se parece más a Tails que a Whonix. Eso es porque cuando ejecuta Qubes, es el único sistema operativo que se ejecuta en la computadora. Esto es inherentemente más seguro que el enfoque Whonix, ya que no hay forma de salir accidentalmente del entorno seguro de Qubes.

Qubes contiene sus propias máquinas virtuales con diferentes niveles de confianza para ejecutar aplicaciones. Las máquinas virtuales están completamente aisladas entre sí por Qubes. Esto limita el daño que puede causar una mala aplicación (como un spyware o un virus) al limitar ese daño a una máquina virtual.

Qubes en sí no proporciona ningún anonimato real. Para abordar esto, las personas a veces corren Whonix dentro de Qubes.

Un gran inconveniente de Qubes (con o sin Whonix) es que no hay una versión USB en vivo. Esto significa que cuando usa Qubes, es probable que haya restos de él en la computadora host una vez que finalice su sesión.

Al igual que con Whonix, aunque Qubes tiene algunos beneficios, creemos que Tails es una mejor solución en general.

¿Tails es adecuado para ti?

Si Tails es el sistema operativo "adecuado" para usted depende de lo que planee hacer con él. Probablemente no quiera usarlo como su sistema operativo principal. Las características que lo convierten en una herramienta de privacidad tan buena pueden hacer que sea torpe para el uso a tiempo completo. Instalar su software favorito puede ser una molestia y puede romper la protección de privacidad que proporciona Tails. Hacer que todas tus conexiones a Internet pasen por la red Tor ralentizará tu navegación.

Pero hay muchas situaciones en las que Tails es extremadamente útil para cualquier persona preocupada por la privacidad y el anonimato en línea:

- ¿Te molesta que los ISP y los sitios web vean lo que haces en línea y vendan esa información a los vendedores o la entreguen a las agencias de espionaje? Si es así, usar Tails puede evitar que descubran algo útil sobre ti.

- ¿Alguna vez los piratas informáticos han robado sus datos personales de algunos sitios web mal protegidos? Usar Tails puede minimizar la cantidad de datos que los sitios tienen sobre usted. No pueden perder lo que no tienen.

- ¿Necesita visitar sitios web sensibles que su gobierno no quiere que vea? Con Tails, puedes sortear anónimamente los bloques que ponen para detenerte.

- ¿Tiene su gobierno un sistema como China, donde todo lo que hace en línea es monitoreado y utilizado para decidir si es un buen ciudadano o no? Puede usar Tails para hacer anónimamente las cosas que al gobierno no le gustan.

- ¿Quieres mantener tus criptomonedas seguras? Mantener sus billeteras de criptomonedas en una memoria USB Tails agrega capas de protección a sus criptos.

En resumen, prácticamente cualquier persona que lea esto puede pensar en situaciones en las que podría usar la privacidad y el anonimato que Tails puede brindarle. Creemos que es una gran herramienta, siempre y cuando recuerde que nada es 100% seguro. Revisar la Página de advertencia de Tails para asegurarte de que entiendes las limitaciones, entonces prueba Tails.

Y en caso de que se pregunte por qué llaman a esto "Tails", el nombre es un acrónimo. Significa "El sistema de incógnito amnés en vivo". Ahora ya lo sabes.

- 7

- de la máquina

- accesibilidad

- actividades

- Adicionales

- Todos

- anonimato

- applicación

- Aplicación

- aplicaciones

- Reservada

- en torno a

- Arte

- MEJOR

- Poco

- Bitcoin

- transacciones de bitcoins

- Bitcoin Monedero

- cada navegador

- llamar al

- cases

- Censura

- el cambio

- China

- billetera fría

- Comunicaciónes

- computadoras

- Conexiones

- contenido

- Creamos

- criptomonedas

- criptomoneda

- cypherpunks

- datos

- acuerdo

- Diseño

- desarrolladores

- HIZO

- editor

- cifrado

- Entorno

- Exit

- Caracteristicas

- en fin

- Firefox

- Nombre

- primer vez

- Gratuito

- software libre

- ser completados

- candidato

- Gobierno

- maravillosa

- Verde

- Grupo procesos

- guía

- los piratas informáticos

- Materiales

- cabeza

- esta página

- Inicio

- Cómo

- Como Hacer

- HTTPS

- ICON

- imagen

- información

- Internet

- IT

- JavaScript

- saltar

- acuerdo

- claves

- líder

- APRENDE:

- aprendizaje

- LED

- LINK

- Linux

- local

- Ubicación

- Largo

- amar

- Realizar

- Medios

- mensajería

- Messenger

- monero

- Mozilla

- Navegación

- del sistema,

- red

- en línea

- privacidad en línea

- habiertos

- funcionamiento

- sistema operativo

- sistemas operativos

- Optión

- Opciones

- Otro

- Contraseña

- contraseñas

- Personas

- datos personales

- jugador

- Popular

- prensa

- política de privacidad

- privada

- Programa

- proteger

- Protección

- calidad

- distancia

- Reading

- Recurso

- Ruta

- Ejecutar

- correr

- ambiente seguro

- Pantalla

- EN LINEA

- venta

- Servicios

- set

- pólipo

- En Corto

- Sitios Web

- So

- Software

- Espacio

- pasar

- Spot

- estándares de salud

- comienzo

- Estado

- Estado

- robada

- STORAGE

- tienda

- tiendas

- SOPORTE

- te

- Todas las funciones a su disposición

- hablar

- Tecnología

- equipo

- parte superior

- Puerta

- tráfico

- Transacciones

- Confía en

- Tweet

- Universal

- us

- usb

- Verificación

- Video

- Virtual

- máquina virtual

- virus

- volumen

- Billetera

- Carteras

- Ver ahora

- web

- navegador web

- Página web

- sitios web

- QUIENES

- Wikipedia

- ganar

- Actividades:

- funciona

- en todo el mundo

- Youtube

![Los 5 mejores sitios de apuestas deportivas con Bitcoin [2023] (analizados y aprobados) Los 5 mejores sitios de apuestas deportivas con Bitcoin [2023] (analizados y aprobados)](https://platoblockchain.com/wp-content/uploads/2023/12/best-5-bitcoin-sports-betting-sites-2023-analyzed-approved-300x168.png)

![25 mejores servicios de alojamiento web [2020] - Bitcoin aceptado Los 25 mejores servicios de alojamiento web [2020] – Bitcoin aceptado PlatoBlockchain Data Intelligence. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)

![Una guía para principiantes sobre Monero: ¿Qué es XMR? [Actualizado en 2023] Una guía para principiantes sobre Monero: ¿Qué es XMR? [Actualizado en 2023]](https://platoblockchain.com/wp-content/uploads/2023/12/a-beginners-guide-to-monero-what-is-xmr-updated-2023-300x168.png)

![Cómo acortar Bitcoin: una guía simple [2022] Cómo acortar Bitcoin: una guía simple [2022] Inteligencia de datos de PlatoBlockchain. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/01/ftxexchange-300x147.jpg)

![¿Qué distribución de Linux es mejor para la privacidad? Hemos hecho la investigación [Guía] ¿Qué distribución de Linux es mejor para la privacidad? Hemos hecho la investigación [Guía] PlatoBlockchain Data Intelligence. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/which-linux-distro-is-best-for-privacy-weve-done-the-research-guide-300x168.png)