El 11 de diciembre de 2021, Kronos, una empresa de administración de personal que brinda servicios a más de 40 millones de personas en más de 100 países, recibió un rudo despertar cuando se dio cuenta de que su Kronos Private Cloud estaba comprometida por un ataque de ransomware. Este fue solo el comienzo de una serie de eventos a seguir. Hasta el día de hoy, a millones de empleados les faltan cientos o incluso miles de dólares, ya que el software de Kronos no se reconcilia después del ataque.

Pero al comprender el impacto de este ataque de ransomware y los métodos detrás de él, las empresas pueden planificar y reforzar mejor sus esfuerzos de protección de seguridad cibernética para prevenir o minimizar los efectos de tales ataques en el futuro.

Cómo ocurrió el ataque del ransomware Kronos

Como muchas otras empresas que han sufrido ataques de ransomware en los últimos años, Kronos ha sido parco en detalles. Su comunicado de prensa simplemente indica que se dio cuenta de "una actividad inusual que afecta las soluciones de UKG que utilizan Kronos Private Cloud" y "tomó medidas inmediatas" y determinó que se trataba de un ataque de ransomware.

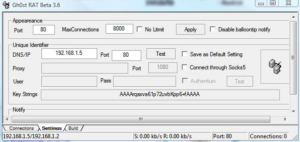

En los ataques de ransomware, los sistemas informáticos se infectan con software malicioso que bloquea o encripta el acceso a archivos o datos hasta que se paga un rescate. Pero estos rescates pueden ser bastante elevados y no hay garantía de que se devuelva el acceso. En el caso de Kronos, hay informes de que se pagó el rescate, pero pasó más de un mes antes de que el sistema se restaurara por completo e incluso más para que los clientes intentaran reconciliar sus datos después.

El ransomware se puede propagar de varias formas, incluso a través de correos electrónicos de phishing o al visitar un sitio web infectado. Y con el panorama de amenazas en constante evolución, están surgiendo nuevos métodos de infección, como la explotación de servidores web. En general, la estrategia de los malos actores es apuntar al eslabón más débil. Y, a menudo, el eslabón más débil es humano, es decir, es Jesse en finanzas quien fue engañado por el spam e hizo clic en el enlace equivocado.

En el caso de Kronos, es posible que no sepamos exactamente cómo ocurrió la brecha, pero el impacto se sintió por todas partes. No solo perjudicó las finanzas y la reputación de Kronos, sino que perjudicó significativamente a todas las empresas y organizaciones que confiaron en Kronos como proveedor externo.

Las consecuencias

Kronos es utilizado por decenas de miles de empresas y organizaciones diferentes en múltiples sectores para realizar un seguimiento de las horas de trabajo y emitir cheques de pago. El ataque en cuestión afectó a 2,000 de esos negocios y ocurrió durante uno de los momentos más caóticos del año: en diciembre, cuando las bonificaciones tienden a ser pagaderas y cuando los empleados realmente cuentan con que sus cheques de pago sean confiables.

Sólo imagina el desorden su negocio estaría bien si todos los datos de nómina de los empleados desaparecieran durante semanas. Las empresas tuvieron que intentar crear soluciones manuales temporales y muchos empleados no recibieron sus cheques de pago durante las vacaciones. Luego, una vez que el sistema volvió a estar en línea, estaba el trabajo de ingresar los datos manuales y conciliar los registros. Esto fue costoso en términos financieros, así como en términos de tiempo y moral.

Note como el impacto de este ataque no solo hirió a Kronos, sino las muchas empresas que dependían del software de Kronos, sin mencionar a los empleados de esas empresas.

Este es un excelente ejemplo de riesgo de terceros.

Por mucho que su empresa pueda tener todos sus patos de seguridad cibernética seguidos, su empresa aún está en riesgo si confía en un proveedor que tiene brechas de seguridad. Proteger su organización de un ataque de ransomware similar al que le sucedió a Kronos significa ir más allá de proteger su organización contra el malware. Debe asegurarse de que todos los proveedores en los que confía también sean evaluados con precisión en cuanto a los riesgos de seguridad.

Gestión del riesgo de terceros

Para ayudar a eliminar los riesgos de terceros y evitar que experimente un ataque de ransomware similar al de Kronos, estos son los pasos clave para comprender y administrar sus riesgos de terceros:

Paso 1: Identifique a sus proveedores: Debe saber quiénes son todos sus proveedores antes de poder realizar un análisis de riesgos. Para algunas organizaciones, la lista puede ser pequeña. Para otros, puede tomar un tiempo rastrear y catalogar a todos los proveedores.

Paso 2: Analice el riesgo de cada proveedor: Evalúe la postura de seguridad de cada proveedor y determine el riesgo relativo que representan para sus operaciones e infraestructura críticas.

Paso 3: Priorice a los proveedores en función del riesgo: Una vez que comprenda el riesgo asociado con cada proveedor, puede categorizar a los proveedores según su importancia general para su negocio y cualquier amenaza potencial que presenten. Esto lo ayudará a abordar primero los problemas más críticos o determinar dónde sería más beneficioso un cambio en la priorización de proveedores.

Paso 4: Supervise continuamente: Solo verificar con cada proveedor una vez no es suficiente. Con todos los negocios en estos días, la tecnología y las configuraciones están en constante evolución, al igual que el panorama de amenazas. El monitoreo continuo del riesgo de terceros lo alertará si algo cambia y le permitirá actuar en consecuencia.

Las amenazas de ciberseguridad siempre serán una prioridad a medida que el panorama de amenazas evolucione y los ciberdelincuentes utilicen nuevos vectores de ataque. Sin embargo, adelantarse a estas amenazas con una adecuada gestión de riesgos de terceros, evaluaciones de seguridad de proveedores e identificación de postura de seguridad de su propio negocio ayudará a evitar que usted sea el próximo titular de una víctima de ataque de ransomware.

- blockchain

- carteras de criptomonedas

- intercambio crypto

- seguridad cibernética

- ciberdelincuentes

- La Ciberseguridad

- Lectura oscura

- departamento de seguridad nacional

- billeteras digitales

- cortafuegos

- Kaspersky

- el malware

- Mcafee

- NexBLOC

- Platón

- platón ai

- Inteligencia de datos de Platón

- Juego de Platón

- PlatónDatos

- juego de platos

- VPN

- seguridad del sitio web