Un resumen de algunas de las herramientas más prácticas que los profesionales de seguridad pueden usar para buscar y monitorear dispositivos a los que se puede acceder desde Internet.

La seguridad en Internet es una preocupación constante para los profesionales de la tecnología y la ciberseguridad. Con el número cada vez mayor de dispositivos y servicios en línea, es importante tener una visión clara y precisa de la presencia en línea de estos dispositivos y servicios para protegerlos a ellos y a los datos contra las amenazas en línea. Algunos buscadores de dispositivos conectados a Internet, como Shodan, Censys, Zoomeye, Fofa y BinaryEdge, juegan un papel crucial en esta tarea.

Permiten a los profesionales de la ciberseguridad y otras tecnologías tener una visión completa y precisa de la presencia en línea de sus dispositivos y servicios. Cada uno ofrece información detallada sobre cada dispositivo y servicio, incluida su dirección IP, sistema operativo, software y puertos abiertos. Además, ofrecen características únicas que los diferencian de otros motores de búsqueda de Internet.

Al monitorear estos dispositivos y servicios, los profesionales de la ciberseguridad pueden tomar medidas para protegerlos contra las amenazas en línea, incluido el escaneo automático de puertos, la propagación de malware y el escaneo de vulnerabilidades. Además, estos motores de búsqueda también pueden ser útiles para otros profesionales de la tecnología que quieran monitorear la presencia en línea de sus marcas y proteger su reputación en línea.

En esta publicación de blog, veremos cinco de estas herramientas, a saber, Shodan, Censys, Zoomeye, Fofa y BinaryEdge, y discutiremos sus características únicas, sus aplicaciones y su importancia para la seguridad digital.

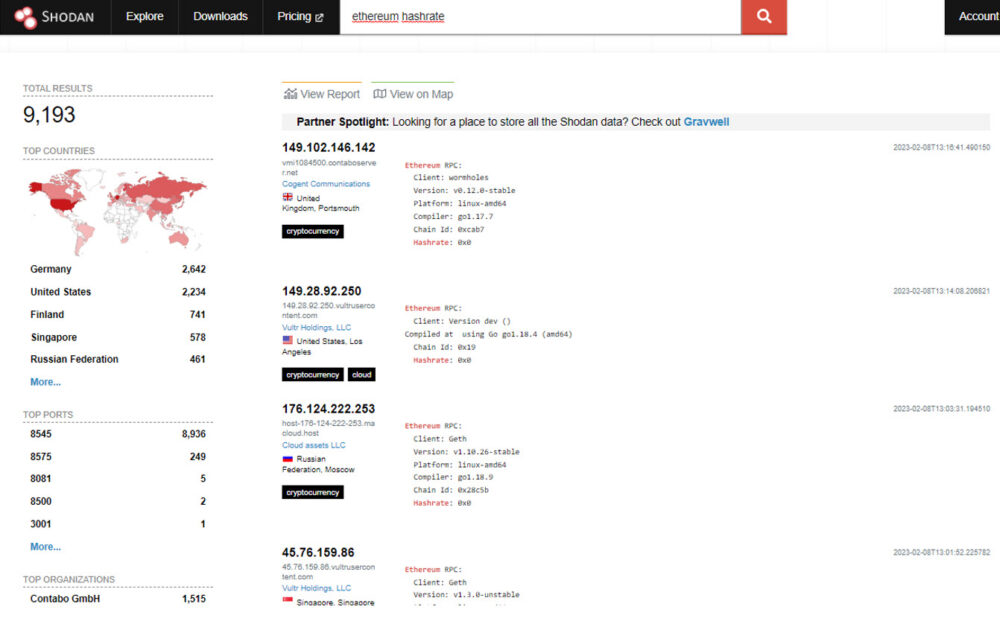

Shodan

Shodan le permite encontrar dispositivos conectados a Internet, incluidos servidores web, cámaras IP, enrutadores y más. Shodan es único porque se enfoca en buscar estos dispositivos y proporciona información detallada sobre cada dispositivo, incluida la dirección IP, el sistema operativo, el software y los puertos abiertos. Es una herramienta valiosa para los profesionales de la ciberseguridad que desean identificar dispositivos y servicios que pueden estar expuestos a posibles vulnerabilidades de seguridad.

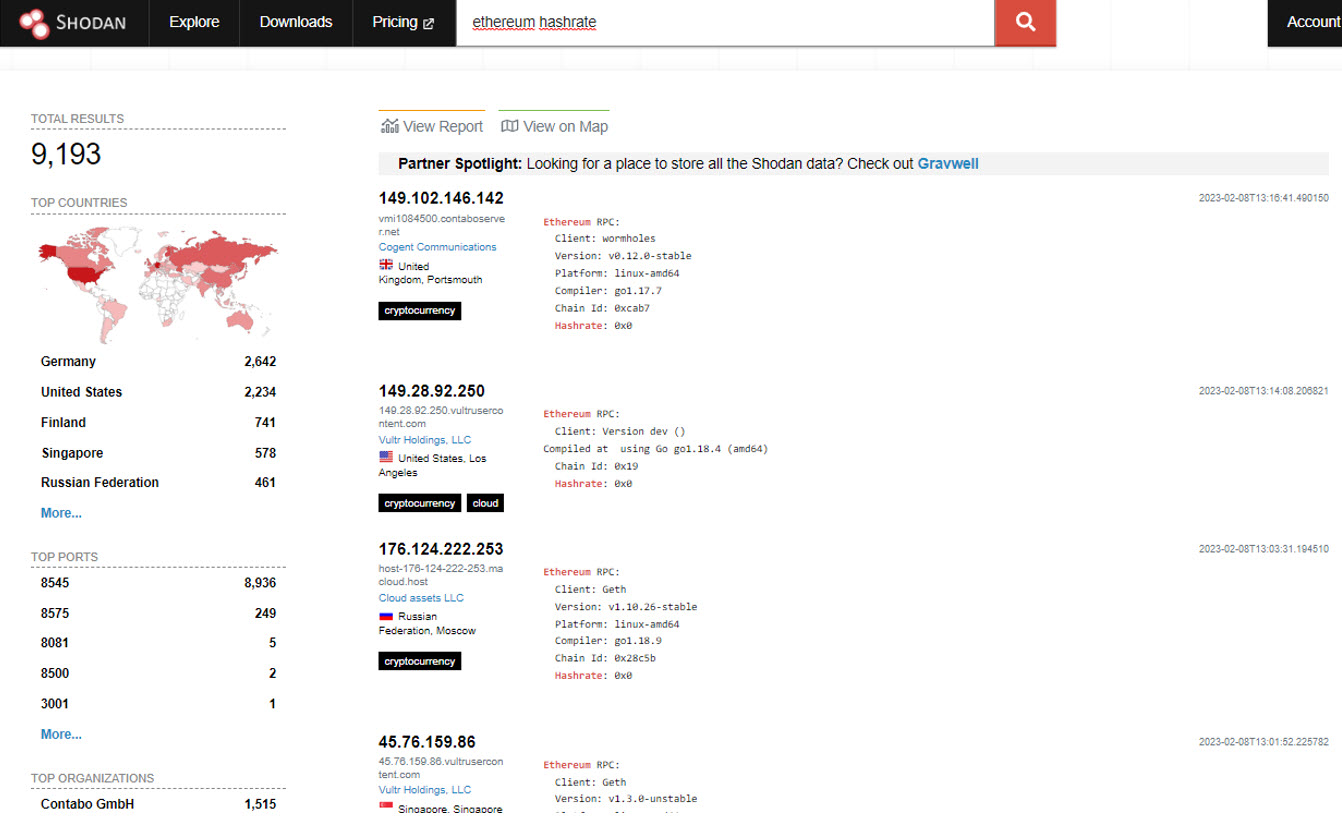

censys

censys es otro buscador que se enfoca en buscar dispositivos conectados a internet. Al igual que Shodan, Censys proporciona información detallada sobre cada dispositivo, incluida la dirección IP, el sistema operativo, el software y los puertos abiertos. Sin embargo, a diferencia de Shodan, Censys también se enfoca en la seguridad de los dispositivos y brinda información sobre vulnerabilidades conocidas y certificados SSL. Esta información es valiosa para monitorear y asegurar dispositivos y servicios en línea.

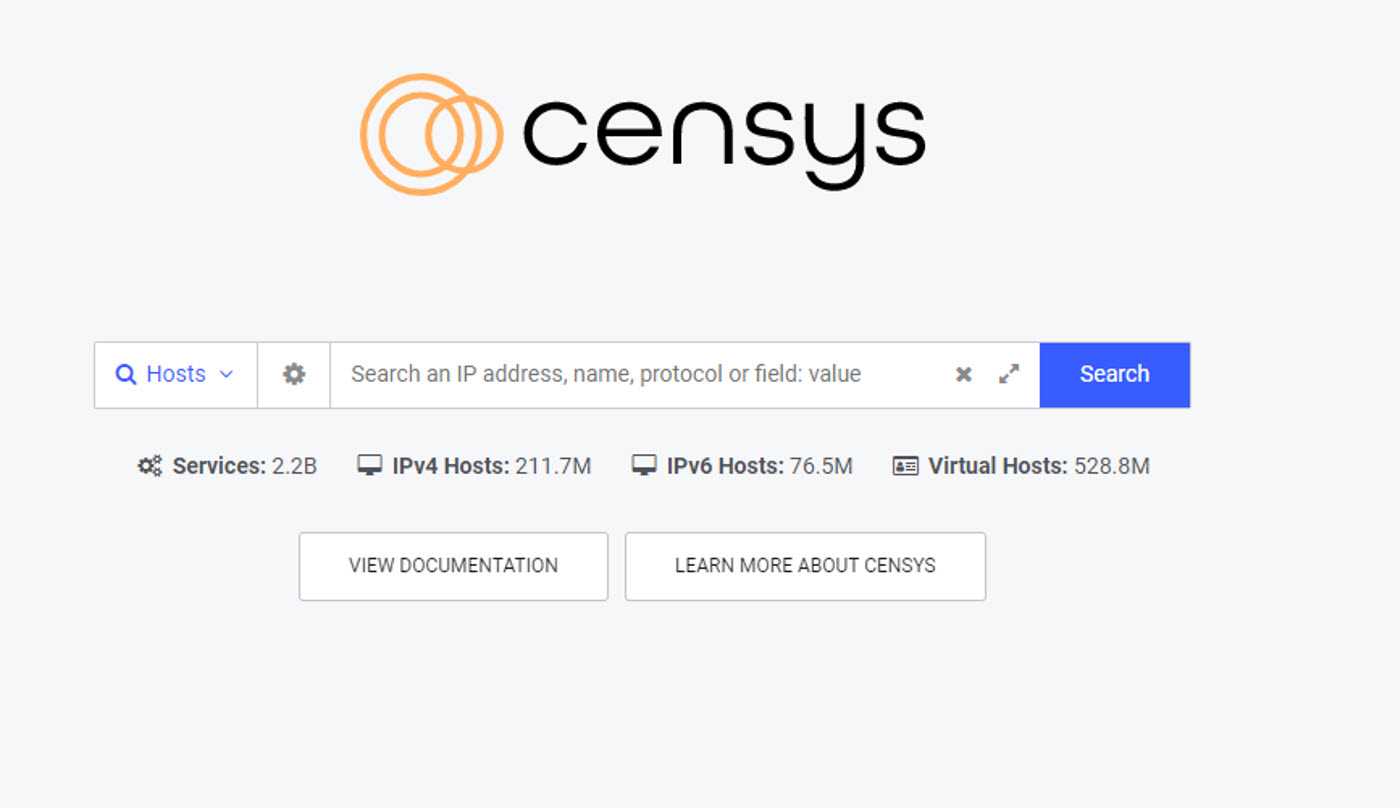

ojo de zoom

ojo de zoom es otra plataforma de búsqueda popular para dispositivos y servicios conectados a Internet. Le permite buscar y monitorear dispositivos y servicios en línea y recibir alertas en tiempo real sobre cambios en sus resultados de búsqueda. Zoomeye se enfoca en identificar dispositivos y servicios en línea y proporciona información detallada sobre cada dispositivo.

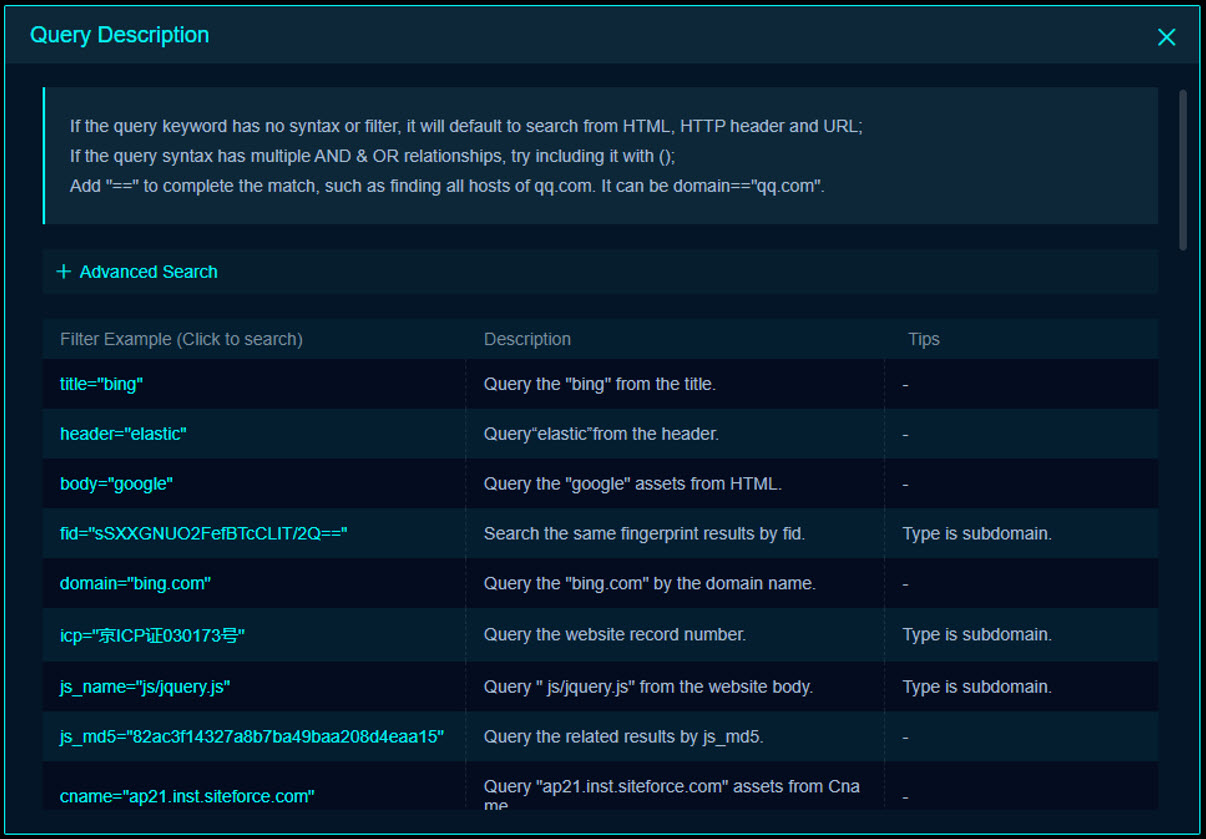

Lindo

Lindo proporciona información detallada sobre cada dispositivo y servicio, al tiempo que destaca información sobre la marca. Una característica interesante es la posibilidad de usar una sintaxis de búsqueda con diferentes filtros, lo que hace posible usar tus propios scripts y realizar búsquedas más específicas.

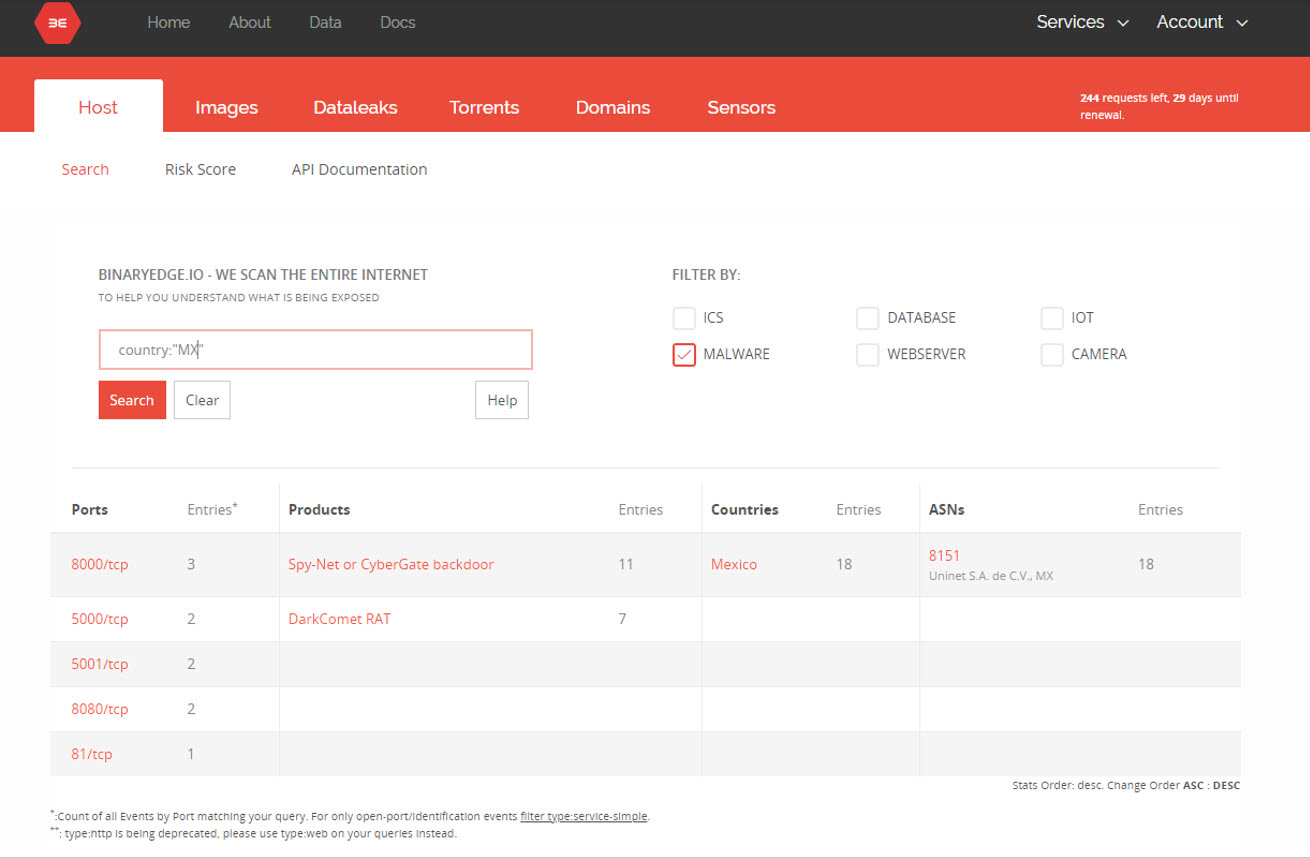

Borde binario

Finalmente, Borde binario es un motor de búsqueda de seguridad que permite a los usuarios recibir alertas en tiempo real sobre cambios en sus resultados de búsqueda. De manera similar a Shodan o Censys, la información recopilada por BinaryEdge incluye puertos abiertos y servicios con vulnerabilidades potenciales asociadas, así como datos sobre escritorios remotos accesibles, certificados SSL no válidos y recursos compartidos de red con configuraciones que podrían conducir a violaciones de seguridad. También es posible verificar si alguna cuenta de correo electrónico está involucrada en una fuga de datos.

Bonificación: ruido gris

Ruido gris es una herramienta de ciberseguridad que permite a los usuarios monitorear y analizar el tráfico de Internet no deseado. GreyNoise utiliza algoritmos de aprendizaje automático para identificar y clasificar la actividad de la red que se considera ruido o podría considerarse maliciosa. La plataforma GreyNoise se actualiza constantemente para reflejar las últimas amenazas y tendencias en ciberseguridad.

A diferencia de los otros motores de búsqueda mencionados anteriormente, GreyNoise se enfoca en identificar y clasificar las actividades de la red que se consideran ruido, como el escaneo automático de puertos, la propagación de malware y el escaneo de vulnerabilidades. GreyNoise también ofrece una API que permite a los profesionales de la ciberseguridad integrar la información proporcionada por GreyNoise en sus herramientas y sistemas existentes.

Conclusión

Estos motores de búsqueda ofrecen características únicas y valiosas para los profesionales de la ciberseguridad y otras tecnologías que desean monitorear y proteger sus dispositivos y servicios en línea; especialmente para aquellas empresas que necesitan aumentar sus esfuerzos de inteligencia de amenazas. Al considerar cuál de estos escáneres es el adecuado para sus necesidades, es importante tener en cuenta las características y capacidades específicas de cada uno y cómo se pueden utilizar para satisfacer sus necesidades específicas.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Compra y Vende Acciones en Empresas PRE-IPO con PREIPO®. Accede Aquí.

- Fuente: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :es

- 8

- a

- Nuestra Empresa

- arriba

- accesible

- Mi Cuenta

- preciso

- actividades

- actividad

- adición

- dirección

- en contra

- Alertas

- algoritmos

- permitir

- permite

- también

- an

- analizar

- y

- Otra

- cualquier

- aparte

- abejas

- aplicaciones

- somos

- AS

- asociado

- At

- Confirmación de Viaje

- BE

- marca

- infracciones

- by

- cámaras

- PUEDEN

- capacidades

- certificados

- Cambios

- clasificar

- limpiar

- Empresas

- completar

- Protocolo de Tratamiento

- conectado

- Considerar

- considerado

- en vista de

- constante

- constantemente

- podría

- crucial

- La Ciberseguridad

- datos

- fuga de datos

- detallado

- dispositivo

- Dispositivos

- una experiencia diferente

- digital

- discutir

- cada una

- esfuerzos

- Motor

- motores

- especialmente

- siempre creciente

- existente

- expuesto

- Feature

- Caracteristicas

- filtros

- Encuentre

- se centra

- Desde

- más práctico

- Tienen

- destacando

- Cómo

- Sin embargo

- HTTPS

- Identifique

- identificar

- if

- importancia

- importante

- in

- incluye

- Incluye

- aumente

- información

- integrar

- Intelligence

- interesante

- Internet

- conectado a internet

- dentro

- involucra

- IP

- Dirección IP

- IT

- jpg

- conocido

- más reciente

- Lead

- fuga

- aprendizaje

- como

- Mira

- máquina

- máquina de aprendizaje

- HACE

- el malware

- max-ancho

- Puede..

- Conoce a

- mencionado

- Monitorear

- monitoreo

- más,

- a saber

- ¿ Necesita ayuda

- del sistema,

- ruido

- número

- of

- LANZAMIENTO

- Ofertas

- on

- ONE

- en línea

- habiertos

- funcionamiento

- sistema operativo

- or

- solicite

- Otro

- EL DESARROLLADOR

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Popular

- posibilidad

- posible

- posible

- presencia

- profesionales

- proteger

- proporciona un

- en tiempo real

- recepción

- reflejar

- con respecto a

- sanaciones

- reputación

- Resultados

- Derecho

- Función

- Resumen de empresas

- Ejecutar

- exploración

- guiones

- Buscar

- motor de búsqueda

- Los motores de búsqueda

- búsqueda

- asegurar

- EN LINEA

- brechas de seguridad

- Servidores

- de coches

- Servicios

- set

- Acciones

- Del mismo modo

- Software

- algo

- soluciones y

- esparcimiento

- SSL

- pasos

- tal

- suministrada

- sintaxis

- te

- Todas las funciones a su disposición

- ¡Prepárate!

- Tarea

- Tecnología

- esa

- La

- la información

- su

- Les

- Estas

- ellos

- así

- aquellos

- amenaza

- amenazas

- a

- del IRS

- parte superior

- top 5

- tráfico

- Tendencias

- único

- diferente a

- no deseado

- actualizado

- utilizan el

- usado

- usuarios

- Valioso

- verificar

- Ver

- Vulnerabilidades

- vulnerabilidad

- escaneo de vulnerabilidades

- quieres

- we

- web

- WELL

- cuando

- que

- mientras

- QUIENES

- amplio

- seguirá

- Usted

- tú

- zephyrnet