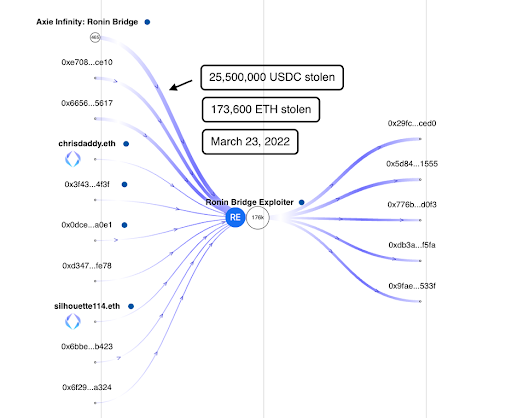

El puente Ronin fue explotado por 173k ETH y 25.5M USDC por un valor de alrededor de $590M en criptomonedas. El hackeo tuvo lugar el 23 de marzo de 2022, pero Ronin Network solo lo hizo público el 29 de marzo de 2022.

En este artículo, analizaremos el movimiento de los fondos robados desde el Puente Ronin hasta las direcciones principales del Hacker:

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

La dirección principal del hacker estuvo activa el día del ataque el 23 de marzo de 2022 hasta el 30 de marzo de 2022. En dos transacciones, robó 173,600 25,500,000 ETH y XNUMX XNUMX XNUMX USDC del contrato de red Ronin con el siguiente hash de transacción:

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

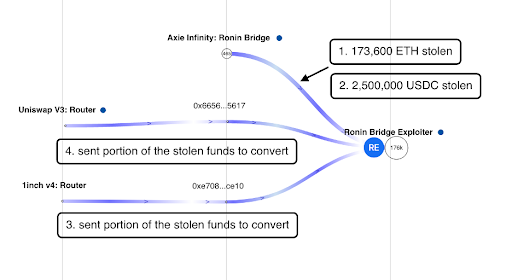

Una revisión de las primeras transacciones del Hacker mostró que después del hackeo, interactuó con dos direcciones:

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

Estas dos direcciones se utilizaron para intercambiar los fondos robados a través de Uniswap y 1 pulgada. Cambiaron los fondos robados a USDC, USDT, DAI y WETH y los volvieron a convertir para enturbiar el rastro de los fondos. Estas dos direcciones enviaron los fondos convertidos a la dirección principal de Hacker.

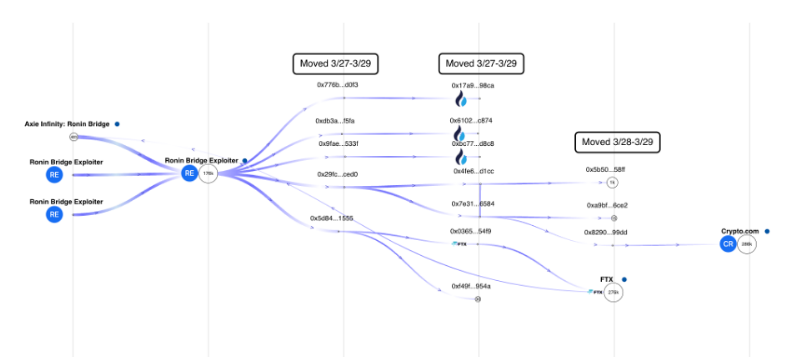

El hacker esperó cuatro días para mover los fondos de su billetera principal a las billeteras shell que sirvieron como direcciones de transferencia del 27 al 29 de marzo de 2022. Luego movió los fondos a direcciones vinculadas a intercambios centralizados como Huobi y FTX.

https://www.breadcrumbs.app/reports/1266

Dado que estas direcciones solo se activaron durante el hackeo, se puede suponer que son direcciones controladas por el Hacker:

primer salto

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

segundo salto

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

tercer salto

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

La dirección en el tercer salto 0x82906886796d110b7ec4c54f6611fb29128699dd movió los fondos robados a una billetera Crypto.com conocida: 0x6262998ced04146fa42253a5c0af90ca02dfd2a3

¿Dónde están ahora los fondos robados?

A pesar del movimiento de fondos informado, la mayor parte de la criptografía robada todavía está encadenada en la dirección principal del Hacker. https://monitor.breadcrumbs.app/dashboard/1452/transactions

¿Se puede identificar al hacker?

Existe la posibilidad de que se pueda identificar al pirata informático, ya que utilizó intercambios centralizados para retirar los fondos. Los intercambios centralizados tienen políticas y programas Conozca a su cliente antes de incorporar a un nuevo usuario y es probable que el pirata informático haya pasado por este proceso para poder abrir una cuenta en un intercambio centralizado.

Sin embargo, también existe la posibilidad de que el pirata informático conozca los umbrales establecidos por los intercambios para no desencadenar actividades sospechosas, o las limitaciones establecidas para usuarios no verificados de intercambios centralizados.

Este artículo se publica en BitPinas: Seguimiento de los fondos robados de la red Ronin mediante migas de pan

El puesto Seguimiento de los fondos robados de la red Ronin mediante migas de pan apareció por primera vez en bitpinas.

- Coinsmart. El mejor intercambio de Bitcoin y criptografía de Europa.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. ACCESO LIBRE.

- CriptoHawk. Radar de altcoins. Prueba gratis.

- Fuente: https://bitpinas.com/play-to-earn/tracking-the-stolen-funds-from-ronin-network-using-breadcrumbs/

- "

- 000

- 2022

- Nuestra Empresa

- Mi Cuenta

- lector activo

- actividad

- dirección

- direcciones

- artículo

- PUENTE

- centralizado

- cadena

- contrato

- cripto

- Crypto.com

- criptomonedas

- DAI

- día

- ETH

- Intercambio

- Cambios

- facebook messenger

- Nombre

- siguiendo

- FTX

- fondos

- corte

- pirata informático

- hachís

- HTTPS

- Huobi

- IT

- conocido

- que otros

- hecho

- Marzo

- Messenger

- MEJOR DE TU

- movimiento

- movimiento

- del sistema,

- Inmersión

- habiertos

- políticas

- posibilidad

- Programas

- público

- una estrategia SEO para aparecer en las búsquedas de Google.

- set

- Cáscara

- estola

- robada

- Telegram

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- Seguimiento

- transaccional

- Transacciones

- Uniswap

- USDC

- USDT

- usuarios

- Billetera

- Carteras

- retirar

- valor

![[Después de un largo silencio] Binance asegura a los usuarios de PH que siguen la demanda de la SEC; Se insta a Google y Apple a escuchar todas las partes | BitPinas [Después de un largo silencio] Binance asegura a los usuarios de PH que siguen la demanda de la SEC; Se insta a Google y Apple a escuchar todas las partes | BitPinas](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[Resumen espacial de Twitter] El cofundador de Metasports describe la estrategia de reactivación mundial de Kusho [Resumen espacial de Twitter] El cofundador de Metasports describe la estrategia de reactivación mundial de Kusho](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)