Tiempo de leer: 6 minutosSi el titular de arriba te asusta o al menos te alarma, eso significa que realmente puedes ser presa de este delito cibernético. Porque es un poco diferente de los demás. Si bien los perpetradores generalmente apuntan a una vulnerabilidad de su PC, este ataque apunta a las vulnerabilidades de su mente. A lo largo de los delincuentes no utilizan malware, les permite vaciar los bolsillos de miles de víctimas. Muchos usuarios ya han sido víctimas de este delito cibernético combinado de estafa, pornografía, chantaje y tecnologías cibernéticas.

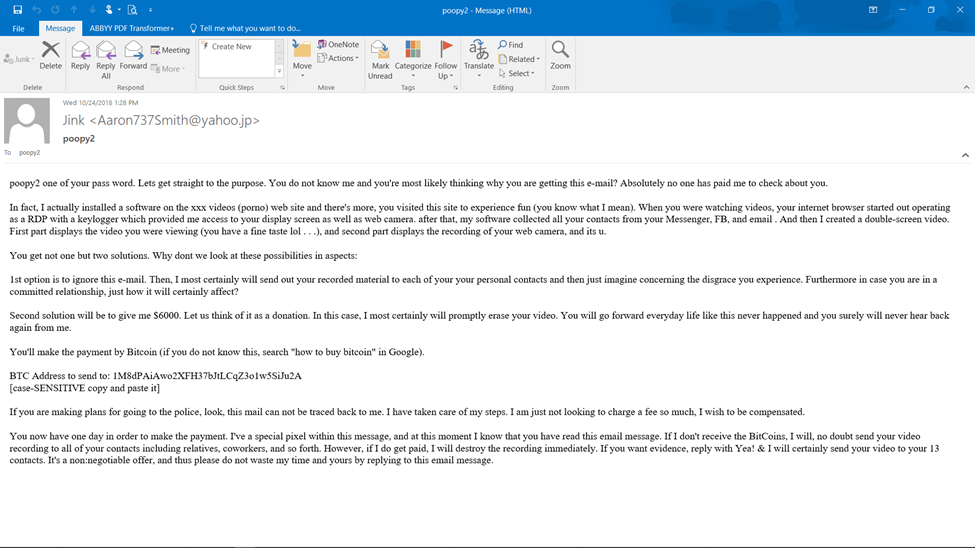

Aquí el ejemplo más fresco.

Los especialistas de Comodo detectaron 9382 correos electrónicos maliciosos enviados a posibles víctimas. Los delincuentes utilizaron la impresionante cantidad de 8590 IP para difundir los correos electrónicos, el hecho elocuente que demuestra claramente el alcance masivo del ataque.

¿Qué había dentro de estos correos electrónicos criminales?

Solo mensaje. Pero este mensaje hizo que miles de personas abrieran sus billeteras en beneficio de los delincuentes.

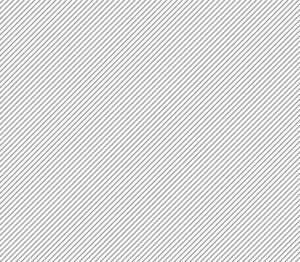

El mensaje comienza con la sorprendente declaración (se mantiene la ortografía):

"Lo se hafizá es tu frase de contraseña Permíteme ir directo al grano. ¿No me conoce y es muy probable que piense por qué recibe este correo electrónico? Ninguna persona me ha compensado por investigar Sobre Nosotros tus vecinos.

en realidad yo Configure un malware en el sitio de videos xxx (sitios de sexo) y sabes qué, visitaste este sitio web para experimentar diversión (sabes a lo que me refiero). Cuando estaba viendo videoclips, su navegador de Internet comenzó a funcionar como un PDR eso tiene un registrador de teclas lo que me dio acceso a su pantalla y cámara web. Inmediatamente después de eso, mi software obtuvo sus contactos completos de su Messenger, Facebook, así como cuenta de correo electrónico. Después esa Creé un video doble. La primera parte muestra el video que estaba viendo (tiene un buen gusto jaja ...), y la segunda parte muestra la grabación de su web cam, & eres tú.

Tienes dos alternativas. Permíteme Estudie estas opciones en detalle:

Muy La primera solución es ignorar este mensaje de correo electrónico. En ese caso, ciertamente enviaré su cinta real a casi todos sus contactos y también visualizaré la incomodidad que obtendrá. Sin mencionar si estás en una aventura, ¿cómo afectará sin duda?

La siguiente opción sería pagarme $ 4000. Permíteme Piense en ello como una donación. Entonces, lo más seguro es que elimine inmediatamente el video. Podrías continuar tu vida de esta manera, nunca tuvo lugar y nunca volverás a tener noticias mías.

Realizará el pago a través de Bitcoin (si no sabe esto, busque "cómo comprar bitcoin" en Google).

Dirección BTC: 13JtJDtepN4MARpKbDrWADpd592seKW1kj

[SENSIBLE A MAYÚSCULAS, copiar y pegar]

En caso de que estés pensando en ir a la policía, está bien, este correo electrónico no se puede rastrear hasta mí. Me he ocupado de mis acciones. Tampoco intento pedirle mucho, simplemente prefiero que me paguen.

Ahora tiene un día para realizar el pago. He un píxel específico dentro de este correo, y en este momento sé que has leído este mensaje de correo electrónico. Si no obtengo BitCoins, lo haré definitivamente envíe su grabación de video a todos sus contactos, incluidos miembros de la familia, compañeros de trabajo y muchos otros. Sin embargo, si recibo el pago, destruiré el video inmediatamente. Si quieres pruebas, responde ¡Sí! entonces ciertamente enviaré tu video a tus 11 amigos. Esto es un innegociable oferta, y por lo tanto no pierda mi tiempo personal y el suyo respondiendo a este mensaje de correo electrónico ”.

Lparece aterrador, ¿no? Y no es sorprendente: llaman a su contraseña real desde el principio, por lo que deben haber sido pirateados, ¿verdad? Más de eso, describieron cómo exactamente te piratearon en detalles. Ellos "configuraron un malware en los videos xxx (sitios de sexo)" y convirtieron su navegador de Internet "en un RDP que tiene un registrador de teclas que me dio acceso a su pantalla y cámara web". E incluso tienen todos los "contactos de su Messenger, Facebook, así como su cuenta de correo electrónico".

Entonces parece que no es un engaño. Realmente pueden enviar este terrible video a todos tus amigos ... tus compañeros de trabajo ... tu jefe ... tus amigos ... tu amante ... Estás rompiendo en frío, tu corazón comienza a acelerarse, te falta el aliento. Te esfuerzas febrilmente para evitar este horror, y la única razón para deshacerte de todo eso es pagarle al atacante. Entonces te apresuras a buscar en Google cómo hacer un pago en Bitcoins y ...

¡Detener! Puedes relajarte. Todo esto no tiene sentido. Nadie ha implantado un malware en "videos xxx". Su navegador nunca se ha convertido en "RDP que tiene un keylogger"(Por cierto, ¡qué basura!). Y nadie ha robado tus contactos.

Pero ... ¿qué pasa con la contraseña? ¿Cómo lo sabían si no te hackearon?

Lo más probable es que lo hayan encontrado en un basurero de la base de datos comprado en Darknet. Hay muchos vertederos derivados de bases de datos pirateadas por cibercriminales. Por ejemplo, en el pasado podía usar la contraseña para iniciar sesión en una tienda en línea. Después de eso, la base de datos de la tienda fue pirateada y vendida a través de Darknet.

Entonces, ¿no estás bajo amenaza?

De ninguna manera. Todo lo que debe hacer es eliminar el correo electrónico y cambiar la contraseña grabada si aún la usa. Ah ... también, puedes reírte de tus preocupaciones.

Este correo electrónico es solo una estafa que intenta explotar tus emociones. Manipulando los sentimientos de culpa, vergüenza y miedo, hace que las víctimas abran sus billeteras. El texto incluye trucos psicológicos profesionales para manipular a los lectores, por lo que es difícil para muchas personas resistir su influencia. Es por eso que, a pesar de que definitivamente es una burbuja de jabón desde el punto de vista técnico, debe tomarse como una amenaza seria. Y sin duda, muchos ciberdelincuentes lo usarán en el futuro más cercano.

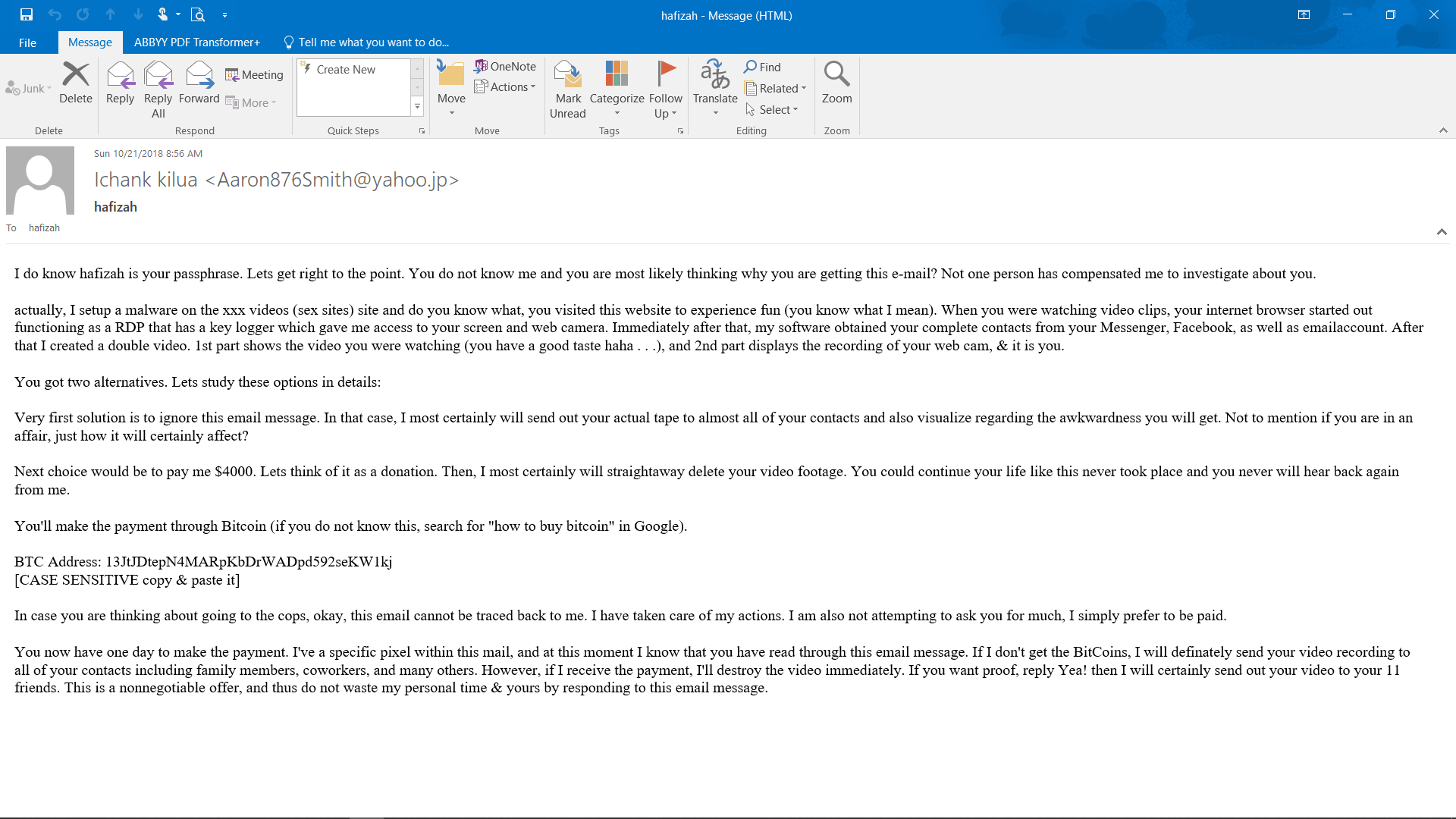

Lo que es interesante, los correos electrónicos fraudulentos interceptados por Tecnologías de Comodo fueron enviados desde diferentes dominios. El primero fue yahoo.jp y los otros pertenecían al rango formado por el patrón "smith + números que iteran de 1 a 999" + .edu ". El patrón similar se utilizó en las direcciones de correo electrónico con el dominio yahoo.jp. En realidad, es mucho más fácil de entender ver que leer, así que solo eche un vistazo a la imagen a continuación:

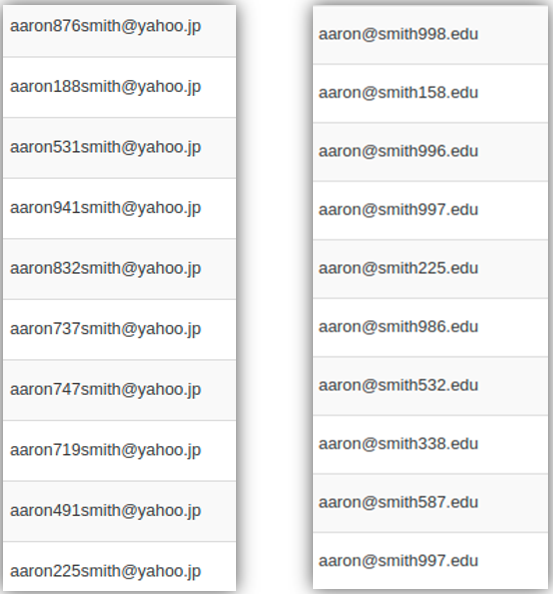

En todos los correos electrónicos se incluye el nombre "Aaron Smith", el contenido de los correos electrónicos es un poco diferente a veces. Aquí hay otros dos ejemplos de los correos electrónicos.

Como puede ver, las discrepancias no son significativas y se relacionan con el cambio de algunas palabras y frases. Por ejemplo, "si está haciendo planes para ir a la policía" se cambia por "en caso de que esté pensando en ir a la policía", etc. Estos cambios no alternan el sentido del mensaje y, obviamente, se crean para evitar filtros de seguridad Otra distinción son las diferentes direcciones de billeteras de Bitcoin. El objetivo es obviamente el mismo: evitar poner todos los huevos en una canasta. Si una billetera está bloqueada, las otras continuarán obteniendo ganancias criminales. Y es una evidencia más, junto con el texto elaborado y el amplio rango de IP de ataque, de que el ataque se preparó cuidadosamente.

Los detalles del ataque.

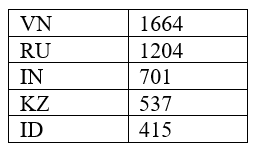

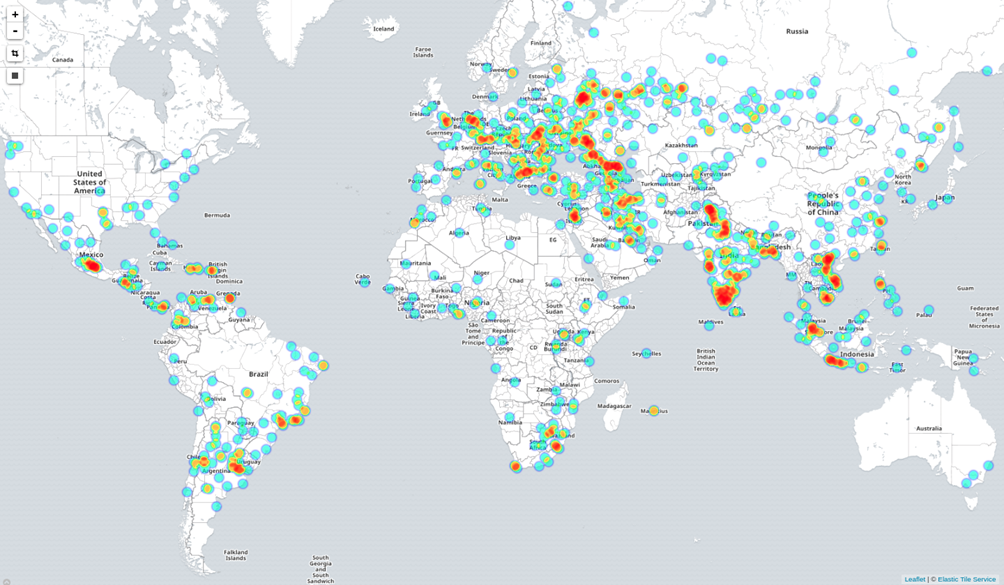

El ataque comenzó el 09 de octubre de 2018 a las 7:31:36 UTC y terminó el 26 de octubre de 2018 a las 12:09:30 UTC. Los correos electrónicos fueron enviados por pequeños fragmentos de 8590 IP de 159 países de todo el mundo.

Los 5 principales países involucrados en el ataque y el número de correos electrónicos enviados desde cada país.

El mapa de calor del ataque.

"Este ataque indica claramente que crece la sofisticación del fraude cibernético, así como los ataques cibernéticos basados en malware", dice Fatih Orhan, director de los laboratorios de investigación de amenazas de Comodo ". “En el pasado, nos acostumbramos a pensar que la estafa en Internet es algo así como una estafa nigeriana fácilmente detectable por cualquier persona razonable y algo que no debemos tomar muy en serio. Sin embargo, este caso es mucho más difícil. En realidad, el mensaje de los delincuentes se puede comparar con un troyano para las mentes humanas. Los estafadores juegan con el miedo de la gente a los ciberdelincuentes: la descripción de cómo "piratearon" a las víctimas parece muy plausible, porque es muy similar a lo que la gente lee en los medios o ve en la televisión sobre piratas informáticos maliciosos. Esta plausibilidad ayuda a evitar el pensamiento crítico de las víctimas. Y como un troyano real, este malware psicológico toma el control de la mente de la víctima y la obliga a pagar a los delincuentes. Me alegra que las tecnologías de Comodo hayan ayudado a proteger a miles de personas de esta peligrosa estafa ”.

¡Vive seguro con Comodo!

Recursos Relacionados:

- Escáner de enlaces en línea

- Wikipedia hackeada por el ataque DDoS

- DDoS Attack Forces Wikipedia sin conexión

- Copia de seguridad del sitio web

- Estado del sitio web

El puesto ¿Visitaste un sitio web para adultos? ¡Entonces estás en peligro ahora! apareció por primera vez en Comodo News e información de seguridad de Internet.

- Coinsmart. El mejor intercambio de Bitcoin y criptografía de Europa.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. ACCESO LIBRE.

- CriptoHawk. Radar de altcoins. Prueba gratis.

- Fuente: https://blog.comodo.com/comodo-news/visited-an-adult-website-then-you-are-in-danger-now/

- &

- 11

- 7

- a

- Sobre nosotros

- de la máquina

- acciones

- dirección

- direcciones

- afectar

- alarmado

- Todos

- ya haya utilizado

- alternativas

- cantidad

- Otra

- Aparecido

- en torno a

- porque

- Comienzo

- a continuación

- es el beneficio

- Poco

- Bitcoin

- billeteras bitcoin

- Bloquear

- cada navegador

- comprar

- llamar al

- cámara

- servicios sociales

- case

- el cambio

- manera?

- clips

- combinado

- en comparación con

- compensado

- completar

- contenido

- continue

- control

- podría

- países

- país

- creado

- Abogados de

- crítico

- ciber

- ciberdelincuencia

- ciberdelincuentes

- Darknet

- Base de datos

- bases de datos

- día

- DDoS

- descrito

- descripción

- destruir

- detalles

- detectado

- HIZO

- una experiencia diferente

- Pantalla

- No

- dominio

- dominios

- donación

- doble

- arrojar

- correo electrónico

- cada una

- esfuerzo

- Óvulos

- emociones

- etc.

- exactamente

- ejemplo

- ejemplos

- experience

- exploits

- familia

- filtros

- Nombre

- encontrado

- fraude

- en

- diversión

- funcionamiento

- futuras

- ganando

- conseguir

- va

- candidato

- corte

- hackeado

- los piratas informáticos

- cabeza

- titular

- ayudado

- ayuda

- esta página

- horror

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- humana

- inmediatamente

- impresionante

- incluir

- incluye

- Incluye

- influir

- Internet

- Internet Security

- investigar

- involucra

- IT

- Clave

- Saber

- labs

- que otros

- LINK

- pequeño

- Mira

- hecho

- para lograr

- HACE

- Realizar

- el malware

- manipulando

- masivo

- significa

- Medios

- Miembros

- Messenger

- mente

- mente

- más,

- MEJOR DE TU

- noticias

- número

- números

- obtenido

- LANZAMIENTO

- Bueno

- en línea

- habiertos

- Opciones

- Otro

- dinero

- parte

- Contraseña

- Patrón de Costura

- Pagar

- pago

- PC

- Personas

- persona

- con

- frases

- imagen

- jubilación

- Jugar

- Mucho

- bolsillos

- punto

- Punto de vista.

- posible

- Profesional

- Profit

- prueba

- carreras

- distancia

- RE

- lectores

- Reading

- mejor

- recepción

- con respecto a

- la investigación

- Recursos

- prisa

- mismo

- Estafa

- Los estafadores

- Pantalla

- Buscar

- seguro

- EN LINEA

- sentido

- grave

- Sexo

- En Corto

- importante

- similares

- página web

- Sitios Web

- So

- Software

- vendido

- a medida

- algo

- algo

- correo no deseado (spam)

- soluciones y

- fundó

- comienza

- Posicionamiento

- Sin embargo

- robada

- ESTUDIO

- dulce

- Técnico

- Tecnologías

- El

- el mundo

- Ideas

- miles

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- equipo

- parte superior

- top 5

- Trojan

- tv

- bajo

- entender

- utilizan el

- usuarios

- generalmente

- UTC

- las víctimas

- Video

- Videos

- Ver

- Vulnerabilidades

- vulnerabilidad

- Billetera

- Carteras

- web

- Página web

- ¿

- mientras

- Wikipedia

- dentro de

- palabras

- mundo

- se

- yahoo

- tú