Bitcoin se lanzó oficialmente en 2009 y, desde sus inicios, el concepto de mecanismo de consenso de prueba de trabajo (PoW) para asegurar las criptomonedas descentralizadas contra ataques de doble gasto ha sido muy popular.

¿Qué es la prueba de trabajo?

En el ecosistema blockchain, hay una parte interesada importante llamada "Mineros”. Estos mineros son los que compiten en la red blockchain para validar y crear cualquier bloque nuevo que eventualmente se convierte en parte de Block-Chain. Solo un minero tiene éxito y gana una recompensa por extraer el bloque, este bloque extraído se transmite a la red y se mantiene el nuevo estado de la red.

Proof-Of-Work no es más que un rompecabezas matemático complejo que debe ser resuelto rápidamente por todos los mineros de la competencia, quien logre ser el primero en resolver este rompecabezas es recompensado y el bloque de transacciones se convierte en una parte integral de la red blockchain. la información que ahora permanecerá para siempre sin cambios.

La idea central detrás de PoW es hacer que sea prohibitivamente costoso para un pirata informático/atacante reescribir la cadena de bloques e invertir transacciones que ya están verificadas y agregadas a la cadena de bloques.

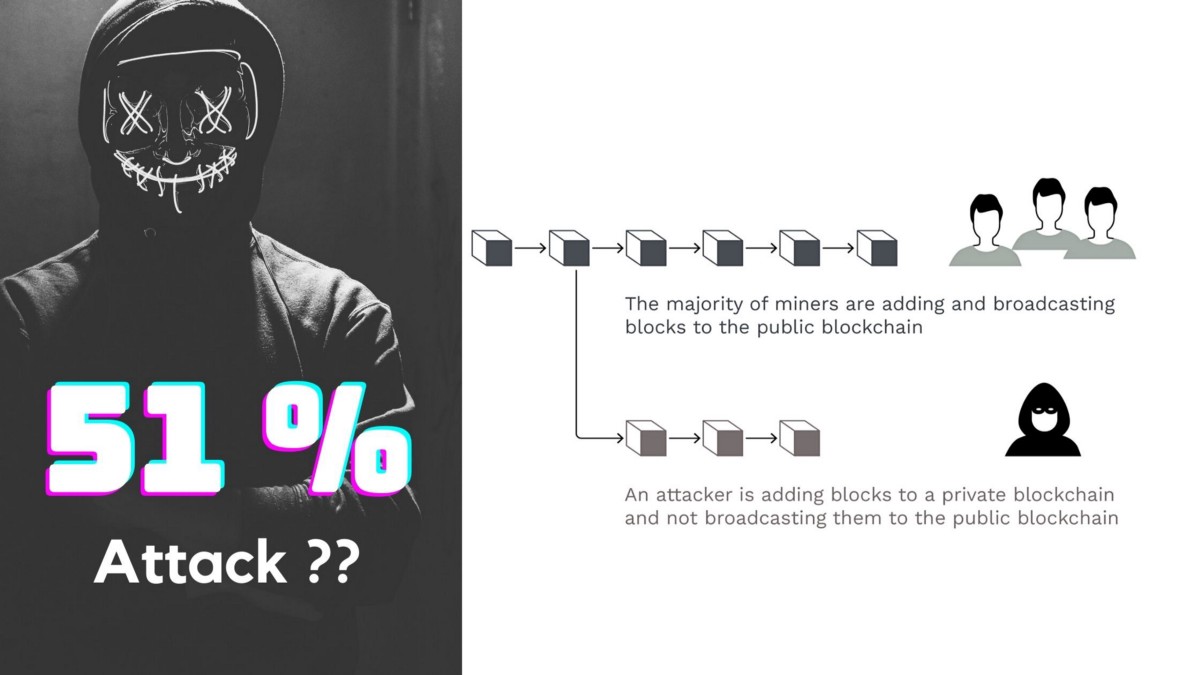

Como se discutió, el atacante que tiene la intención de manipular la transacción que se realiza a través de la cadena de bloques debe asegurarse de tener el control máximo de la tasa de hash de minería de la red de la cadena de bloques, esto solo puede ser posible si un atacante o grupo de mineros tiene más del 50% de la tasa de hash de minería de la red o el poder de cómputo bajo su control.

Por lo tanto, un ataque del 51 % es un ataque a una cadena de bloques por parte de un conjunto de mineros con la intención maliciosa de controlar más del 50 % de la tasa de hash de minería de la red. Esto les da el poder de jugar con la red e interrumpir la grabación de nuevos bloques evitando que otros mineros finalicen los bloques.

¿Qué puede salir mal después del ataque del 51 %?

Si el conjunto de mineros o atacantes obtienen con éxito el control del 51 % de la red de la cadena de bloques, pueden imponer los siguientes daños clave

- Serían capaces de evitar que cualquier transacción nueva obtenga confirmaciones, lo que les permitiría detener los pagos entre algunos o todos los usuarios.

- Pueden usar esta situación para activar el gasto doble de monedas, al revertir las transacciones que se completaron mientras tenían el control de la red.

- Pueden evitar que otros mineros realicen la validación de transacciones de blockchain y su finalización.

Para desacreditar el funcionamiento de un ataque del 51 %, debemos entender qué es blockchain

La cadena de bloques es la tecnología subyacente detrás de bitcoin, Ethereum, Litecoin y otras monedas alternativas. Esta cadena de bloques no es más que un libro mayor distribuido (o almacenamiento de base de datos) que registra todas las transacciones realizadas en la red de una criptomoneda y se transmiten a disposición de todos los usuarios (nodos de red), y el público en general, para su revisión. Esto asegura que ningún minero pueda gastar una moneda dos veces.

Tomemos el caso de bitcoin que genera un nuevo bloque de aprox. cada 10 minutos. Una vez que se finaliza o extrae un bloque, no se puede modificar, ya que los validadores de la red detectarían y rechazarían rápidamente una versión fraudulenta del libro mayor público.

Pero, hipotéticamente, este fraude puede ocurrir si el conjunto de nodos mineros se une y logra controlar la mayoría de la tasa de hash de minería, lo que lleva a un ataque del 51 %. Por lo tanto, al controlar la mayor parte de la potencia informática en la red, un atacante o grupo de atacantes puede interferir con el proceso de grabación y adición de nuevos bloques a la red criptográfica. Pueden aprovechar este monopolio e impactar la minería de nuevos bloques para maximizar las recompensas mineras a su favor.

Ha habido un buen número de incidentes de ataques del 51 % que se han informado en el pasado reciente:

- Ataque de Bitcoin SV de agosto de 2021:

Este es el último incidente que ocurrió el 4 de agosto de 2021. Bloomberg informó que:

“Crypto Coin Bitcoin SV parece haberse enfrentado a un 'ataque del 51 %'. Consulte el tweet a continuación que fue publicado por Coin Metrics:

2. Ataque de Bitcoin Gold (BTG) de mayo de 2018:

En mayo de 2018, Bitcoin Gold sufrió un ataque del 51 %. Los atacantes supuestamente controlaban una gran cantidad del poder de hash de Bitcoin Gold, de modo que incluso con Bitcoin Gold intentando repetidamente elevar los umbrales de intercambio, los atacantes pudieron duplicar el gasto durante varios días, y finalmente robaron más de $ 18 millones en Bitcoin Gold. Bitcoin Gold fue golpeado nuevamente en 2020.

3. Krypton y Shift, una cadena de bloques basada en Ethereum, sufrió un 51 % de ataques en agosto de 2016.

4. Clásicos de Ethereum, ETC., también ha sufrido un ataque del 51 % en el pasado varias veces. Uno de esos ataques fue reportado por coindesk , donde decía que

- La cadena de bloques Ethereum Classic sufrió un ataque del 51% el sábado por la noche, el tercero de este tipo. atacar este mes, notado por la empresa minera Bitfly, que también detectó el primer ataque el 1 de agosto.

- Este ataque reorganizó más de 7,000 bloques, o el valor de dos días de minería, según un Tweet compartido por Bitfly. Los dos primeros ataques reorganizaron 3,693 y 4,000 bloques respectivamente.

Hay pocas estrategias, aunque no totalmente probadas pero aún útiles, que pueden emplearse para dificultar tales ataques.

Algunos de los ejemplos son:

1. Migrar a DPoS: Prueba de participación delegada:

DPoS utiliza múltiples delegados que cambian con el tiempo para validar cada nuevo bloque. En una cadena de bloques DPoS, el 51 % de los atacantes deben controlar tanto el hashrate como los delegados, lo que hace que los ataques sean más difíciles e improbables. Entonces uno puede migrar de PoW a este DPoS y minimizar el riesgo.

2. Uso de MESS: puntuación subjetiva exponencial modificada

MESS básicamente agrega un "Puntuación”, llamado gravedad, un requisito para cualquier cadena de reorganización paralela que ingrese a la red. Esto significa que para todos los nodos presentes en la red, cuando vean una posible reorganización entrante, la compararán con la cadena actual desde el punto de la división y arbitrariamente exigirán una cantidad adicional de trabajo a la cadena de reorganización entrante.

Esta cantidad de "gravedad" es insignificante en los primeros bloques de reorganizaciones, pero aumenta exponencialmente a medida que se reorganizan más bloques. Esta es la razón por la que se vuelve muy costoso (exponencialmente) para los atacantes reorganizar muchos bloques, en lugar de muy barato (linealmente) sin MESS.

Por lo tanto, se puede emplear MESS que puede analizar reorganizaciones de bloques para asignar una puntuación que pueda indicar la confiabilidad de la reorganización.

MESS considera que las reorganizaciones a gran escala, que son la base de la mayoría de los ataques del 51 %, son intrínsecamente poco confiables.

El floreciente ecosistema de criptomonedas viene con su propio conjunto de oportunidades y desafíos, nosotros, como inversionistas, tenemos que trabajar duro para aumentar nuestra conciencia sobre todos los proyectos criptográficos y pasar un buen tiempo para aprender sobre su tecnología y funcionamiento subyacentes, antes de lanzarse a invertir en a ellos.

Los incidentes como el ataque del 51 %, el robo de alfombras y el doble gasto llegaron para quedarse, pero si actuamos de manera informada, podemos estar mejor preparados para minimizar esos riesgos y maximizar nuestros retornos a través de la criptoinversión inteligente.

- &

- 000

- 2016

- 2020

- 51% ataque

- 7

- 9

- Adicionales

- Ventaja

- Todos

- pretendidamente

- Permitir

- Altcoins

- entre

- AGOSTO

- Bitcoin

- Bitcoin Gold

- Bitcoin SV

- blockchain

- informe de Bloomberg

- el cambio

- Monedas

- métricas de monedas

- Coindesk

- Monedas

- compañía

- informática

- potencia de cálculo

- considera

- cripto

- criptomonedas

- criptomoneda

- Base de datos

- Descentralizado

- Demanda

- Libro mayor distribuido

- EC

- ecosistema

- Etereum

- Etereum Classic

- Intercambio

- RÁPIDO

- Nombre

- fraude

- General

- Gold

- candidato

- Grupo procesos

- GV

- hachís

- hash power

- tasa de hash

- Tasa de hash

- esta página

- Cómo

- hr

- HTTPS

- ia

- idea

- Impacto

- información

- intención

- metas de

- inversor

- IT

- Clave

- más reciente

- líder

- APRENDE:

- Libro mayor

- Litecoin

- Mayoría

- Realizar

- mediano

- Métrica

- millones

- Mineros

- Minería

- del sistema,

- nodos

- Oportunidad

- solicite

- Otro

- pagos

- Popular

- PoW

- industria

- presente

- la prevención

- proyecta

- Prueba de trabajo

- público

- aumento

- archivos

- devoluciones

- marcha atrás

- una estrategia SEO para aparecer en las búsquedas de Google.

- Recompensas

- Riesgo

- set

- compartido

- inteligente

- So

- RESOLVER

- pasar

- Gastos

- dividido

- stake

- Estado

- quedarse

- STORAGE

- tecnología

- equipo

- transaccional

- Transacciones

- Tweet

- usuarios

- Que es

- QUIENES

- Actividades:

- valor

![¿Cómo crear un token no fungible? [Guía definitiva] ¿Cómo crear un token no fungible? [Guía definitiva] Inteligencia de datos PlatoBlockchain. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2021/08/how-to-create-a-non-fungible-token-ultimate-guide-300x181.png)