Tiempo de leer: 5 minutosExiste un dilema sobre la recopilación de eventos de los productos Endpoint Detection and Response (EDR). La recopilación de todos los eventos generados por los puntos finales significa cuellos de botella en el punto final y en la red. Recolectar menos puede resultar en la pérdida de eventos importantes; recolectar más podría resultar en endpoints de bajo rendimiento.

Los proveedores actuales de EDR, incluido Crowdstrike, usan un esquema de eventos predefinido donde todos están codificados en sus agentes. Crowdstrike anuncia que están usando 400 eventos diferentes (donde un porcentaje de ellos son sus propios eventos específicos del agente) que son estáticos, con reglas predefinidas como verificaciones de ubicaciones específicas de archivos de registro, etc.

Las siguientes son sus principales categorías de eventos:

- Eventos de registro

- Eventos de archivo

- Eventos de comportamiento

- Eventos del navegador

- Operaciones de portapapeles

- Procesar eventos

- Eventos de tareas programadas

- Eventos de servicio

- Eventos de hilo

- Variables de entorno

- Eventos de FW

- Eventos de reglas de IOA

- Eventos de NetShare

- Eventos USB

- Eventos de inyección

- Eventos de red

- Registro de eventos de Windows

- Eventos FS

- Instalar eventos

- Eventos Java

- Eventos del kernel

- Eventos del módulo

- Eventos LSASS

- Acciones de cuarentena

- Acciones de ransomware

- Eventos de cliente SMB

Para cada categoría, se generan eventos específicos como PdfFileWritten, DmpFileWritten, DexFileWritten, etc., pero esas son todas operaciones de escritura de archivos donde solo se ha cambiado el tipo de archivo. Lo mismo se aplica para eventos de registro, eventos de servicio, etc.

Pero, ¿qué pasa con la operación de escritura de archivos en un tipo de archivo genérico o desconocido? ¿Qué pasa no solo con un evento sino con una serie de eventos? O la frecuencia de los eventos? ¿O patrones de los mismos eventos que son importantes? En tales casos, un modelo de evento estático como el de Crowdstrike tiene un alcance muy limitado para detectar esos nuevos tipos de ataques APT. Podemos considerar el modelo de evento Crowdstrike como una "colección de eventos basada en firmas" que se parece mucho a los antiguos escáneres AV basados en firmas.

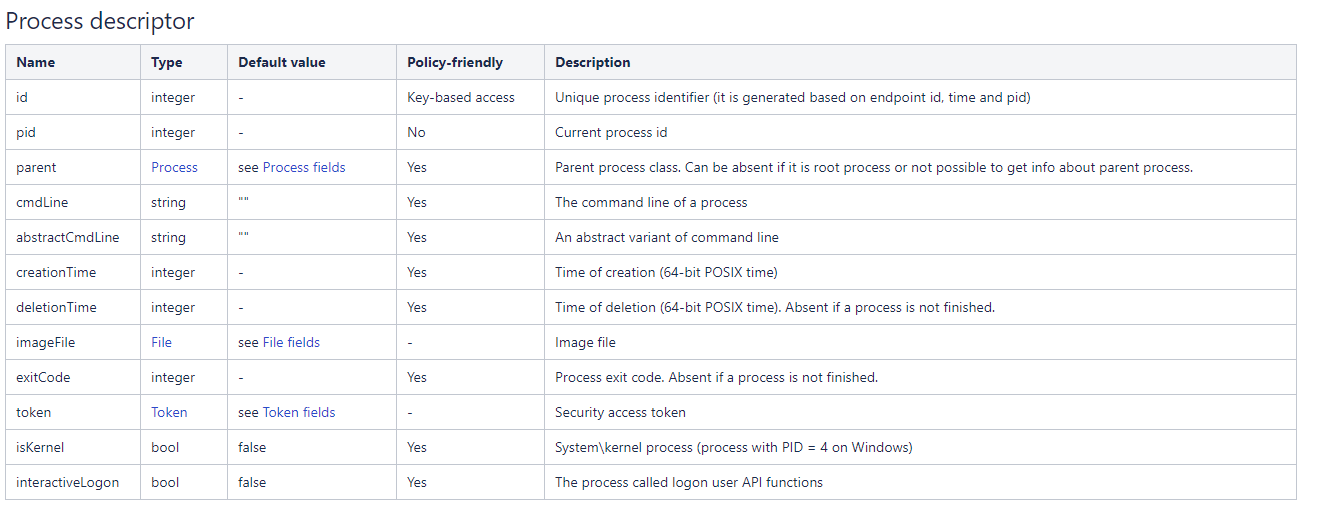

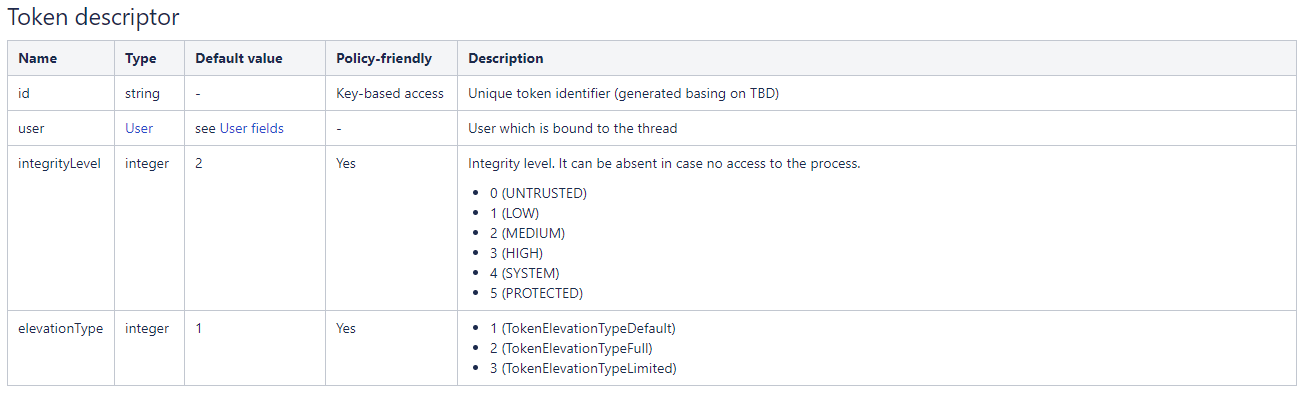

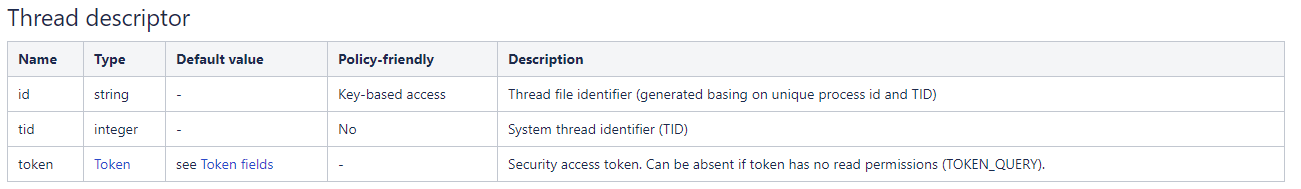

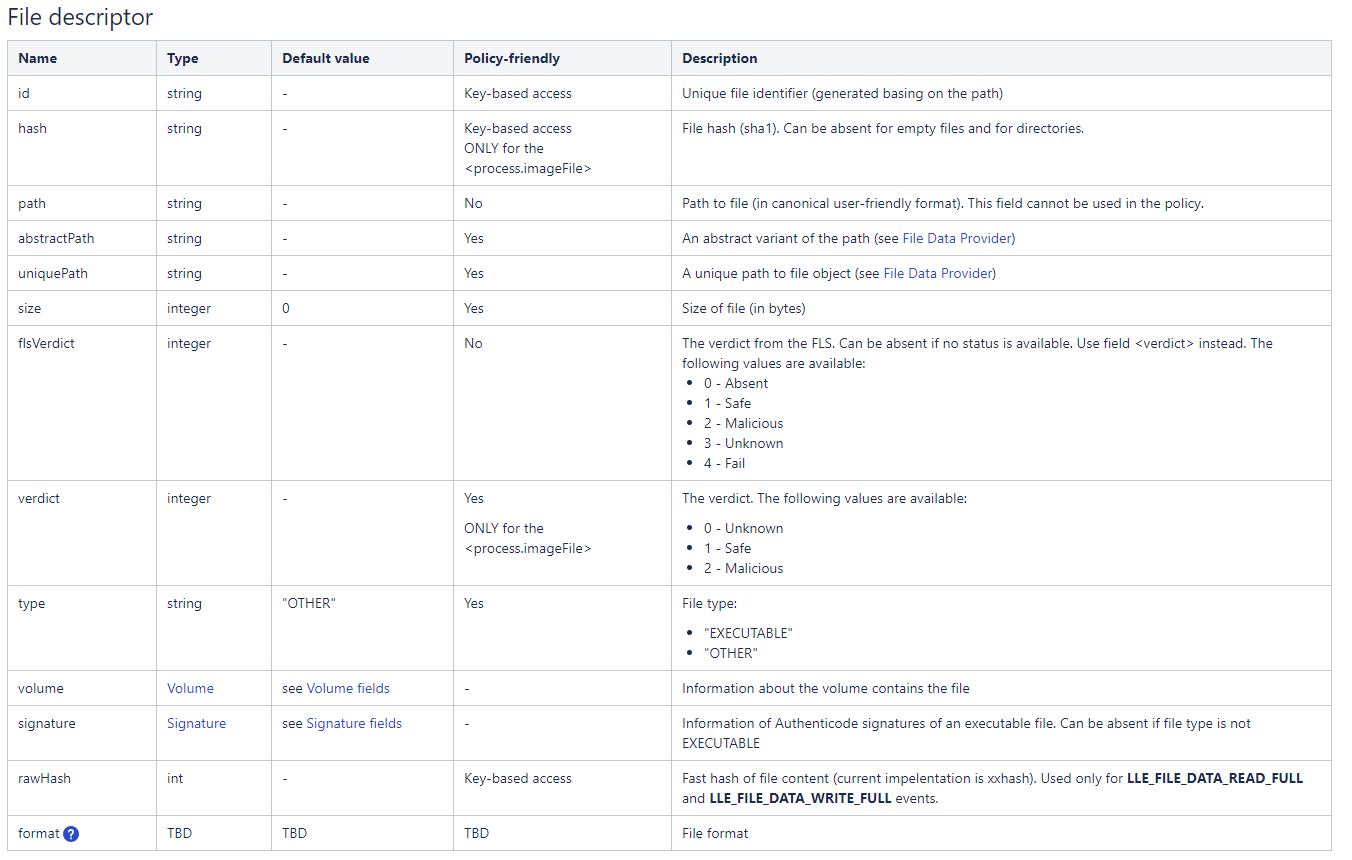

Comodo's Dragon Enterprise presenta "Modelado adaptativo de eventos" donde los eventos se definen a partir de descriptores básicos como

Proceso:

Token:

Hilo:

archivo:

Algunos otros descriptores son:

- Usuario

- registro

- Salud Cerebral

- Nuestra red

- servicio,

- volumen,

- IP, etc

y los eventos de bajo nivel (LLE) se generan como resultado de una actividad primaria. Estos se basan en eventos sin procesar de diferentes componentes, pero proporcionan una capa de abstracción del origen del evento y datos específicos de la API y del controlador. Por ejemplo, diferentes eventos sin procesar de diferentes controladores y con un conjunto diferente de campos se pueden convertir a un LLE de un tipo.

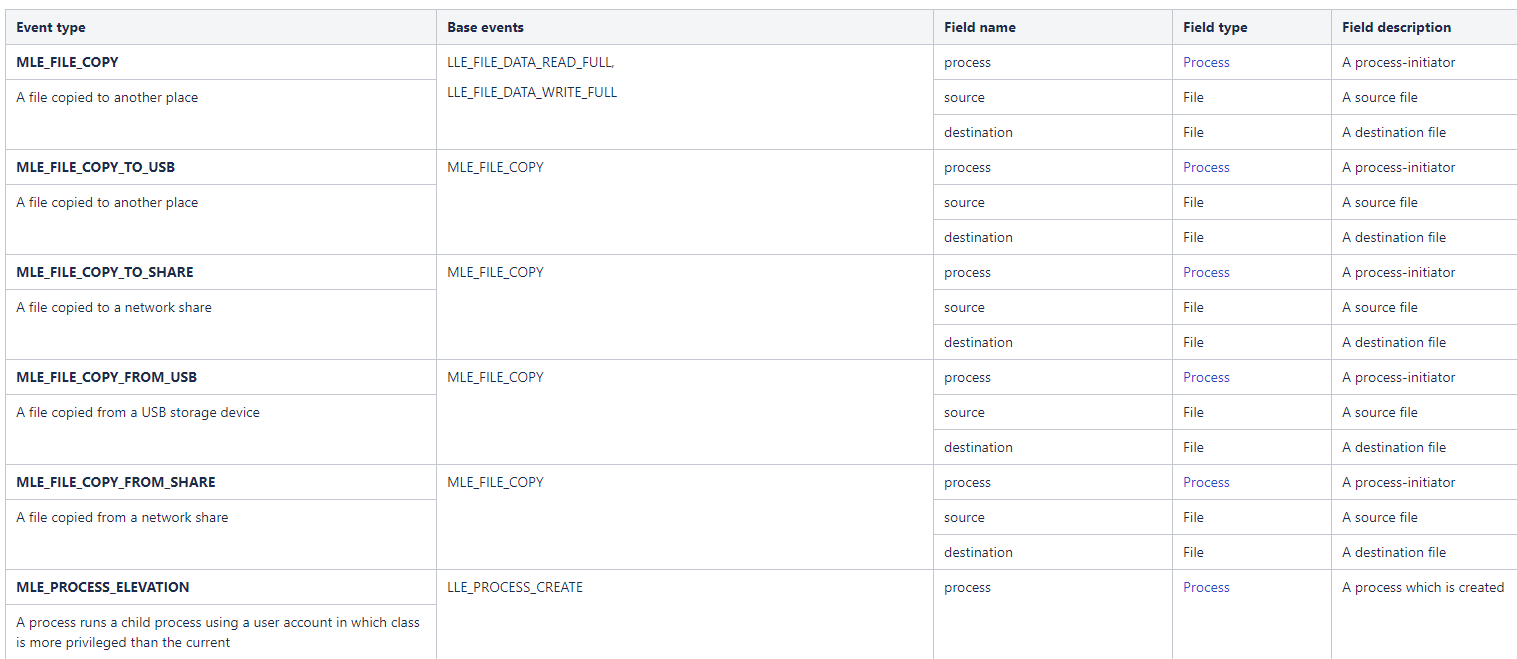

Los eventos de nivel medio (MLE) son eventos que se generan como resultado de una secuencia de LLE. Algunos ejemplos se dan a continuación:

Generalmente son generados por patrones locales que coinciden con componentes. Cada descriptor de eventos tiene su propio conjunto de campos. Sin embargo, los eventos tienen campos comunes estándar.

El descriptor de eventos se utiliza en la coincidencia de políticas. La política puede acceder a los campos en las reglas de condición y compararlos con valores predefinidos. Sin embargo, no todos los campos de eventos se pueden usar para la verificación de políticas.

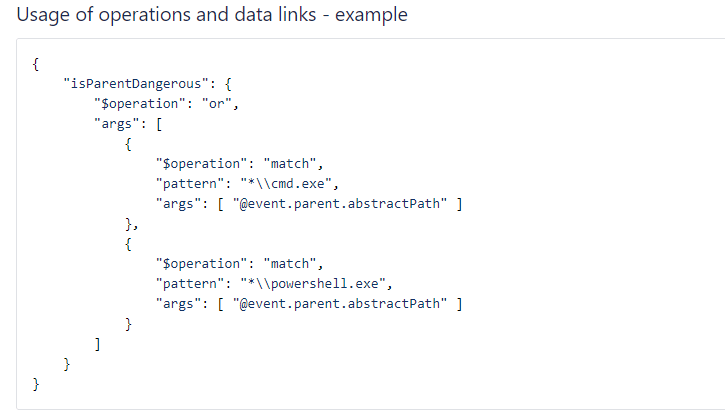

Algunos campos no son tipos escalares sino tipos complejos (diccionarios y secuencias). El acceso a los campos del diccionario se proporciona utilizando ".". El acceso a los campos de secuencia se proporciona mediante la notación "[]". Los ejemplos están a continuación:

proceso.pid

proceso.padre.pid

process.accessMask [0]

Figura 1 Ejemplo de políticas de modelado de eventos adaptativos

Los objetos lógicos (como Proceso, Archivo, Usuario) en eventos se representan como diccionarios con un formato predefinido. Se describe el formato de cada objeto y sus campos se pueden usar para la coincidencia de políticas si se especifica. El descriptor de objeto puede contener campos que hacen referencia a otros objetos.

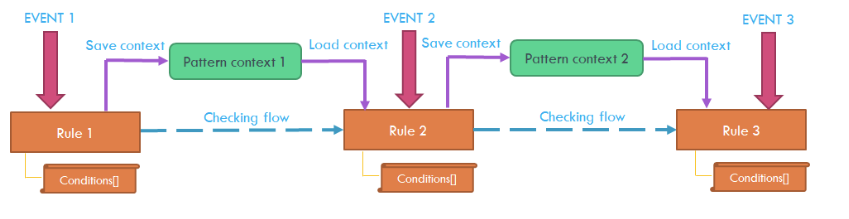

Figura 2 Encadenamiento de patrones

Con esta definición, Comodo Dragon Platform define la recopilación de eventos basada en políticas que se puede aplicar no solo al punto final en sí, sino que puede ser diferente para cada proceso, servicio o acciones del usuario. De esta manera, no solo podemos recopilar todo lo que recopila Crowdstrike, sino que también es adaptable durante los incidentes. ¿Por qué deberíamos recopilar y enviar todos los eventos de escritura de fuego para un proceso confiable si aún no se está inyectando? Si se produce una inyección o se produce una bifurcación diferente, Dragon Platform comienza a recopilar todos los detalles de ese proceso, dejando intacta la recopilación del otro proceso. En esos eventos de bajo nivel, aquí hay algunos ejemplos de eventos en los que Crowdstrike no recopila:

- LLE_TECLADO_GLOBAL_LEER

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_LEER

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPIA_DE_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise hace todas las coincidencias de patrones dinámicamente en el punto final, controla qué recopilar, qué correlacionar y desea enviar en función de las definiciones de políticas adaptativas.

Por otro lado, Dragon Enterprise también analiza el series temporales de eventos respectivos. Nuestro modelado de eventos adaptativos también investiga diferentes grados de periodicidad en los datos, incluido el proceso sistemático del usuario, el proceso del proceso, la integración del sistema de procesos, así como los efectos del día de la semana y la hora del día, y hace inferencias sobre el eventos detectados (por ejemplo, popularidad o nivel de asistencia).

Al igual que las amenazas persistentes avanzadas (APT), las amenazas internas también deben considerarse en el ámbito de EDR. El comportamiento agregado de los seres humanos individuales generalmente exhibe una periodicidad en el tiempo en varias escalas (diaria, semanal, etc.) que refleja los ritmos de la actividad humana subyacente y hace que los datos parezcan no homogéneos. Al mismo tiempo, los datos a menudo se corrompen por varios períodos de "explosión" de comportamientos inusuales. El problema de encontrar y extraer estos eventos anómalos se dificulta por ambos elementos. Dragon Enterprises utiliza el aprendizaje no supervisado en este contexto, basado en modelos de proceso que varían en el tiempo y que también pueden explicar eventos anómalos. Generamos aprendizaje adaptativo y autónomo para separar eventos inusuales de "explosión" de los rastros de actividad humana normal.

Para obtener más información sobre Comodo Dragon Enterprise versus Crowdstrike, visite https://bit.ly/3fWZqyJ

Detección de punto final y respuesta

El puesto ¿Qué es el modelado de eventos adaptativos de Comodo Dragon Platform y por qué pensamos que es mejor que Crowdstrike apareció por primera vez en Comodo News e información de seguridad de Internet.

- Coinsmart. El mejor intercambio de Bitcoin y criptografía de Europa.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. ACCESO LIBRE.

- CriptoHawk. Radar de altcoins. Prueba gratis.

- Fuente: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Nuestra Empresa

- de la máquina

- Mi Cuenta

- acciones

- actividad

- avanzado

- agentes

- Todos

- Anuncia

- aplicada

- APT

- asistencia

- AV

- "Ser"

- a continuación

- Bloquear

- cases

- Categoría

- comprobación

- Cheques

- recoger

- El cobro

- --

- Algunos

- integraciones

- componentes

- computadora

- condición

- controles

- podría

- todos los días

- datos

- descrito

- detalles

- detectado

- Detección

- una experiencia diferente

- difícil

- Pantalla

- Dragon

- durante

- los efectos

- elementos

- Punto final

- Empresa

- empresas

- etc.

- Evento

- Eventos

- todo

- ejemplo

- ejemplos

- exposiciones

- Terrenos

- la búsqueda de

- Incendió

- Nombre

- siguiendo

- tenedor

- formato

- en

- esta página

- Sin embargo

- HTTPS

- humana

- imagen

- importante

- Incluye

- INSTRUMENTO individual

- información

- Amenaza

- integración

- Internet

- Internet Security

- IT

- sí mismo

- tan siquiera solo una

- .

- aprendizaje

- Nivel

- Limitada

- local

- encontrar una oficina

- hecho

- HACE

- pareo

- significa

- modelo

- modelos

- más,

- del sistema,

- noticias

- normal

- Inteligente

- Operaciones

- Otro

- EL DESARROLLADOR

- Patrón de Costura

- por ciento

- períodos

- plataforma

- política

- popularidad

- Problema

- Productos

- proporcionar

- previsto

- Crudo

- refleja

- restante

- representado

- respuesta

- reglas

- mismo

- EN LINEA

- Serie

- de coches

- set

- Varios

- algo

- soluciones y

- estándar

- comienza

- El

- amenazas

- equipo

- parte superior

- tipos

- típicamente

- utilizan el

- generalmente

- vendedores

- Versus

- una vez por semana

- ¿

- Que es