Tiempo de leer: 4 minutosLa mayoría de las personas ya conocen el ransomware, ciertamente aquellos que leen regularmente la sección del blog de Comodo y publicaciones similares. Para aquellos que no lo hacen, el ransomware es un ataque mediante el cual el atacante encripta todos los archivos en la computadora o servidor de una víctima, haciéndolos completamente inutilizables. El atacante luego exige una tarifa, un rescate generalmente en Bitcoins, para descifrar los archivos. La belleza del ataque desde el punto de vista del criminal es que casi nunca hay una solución para la víctima una vez que se ha realizado el cifrado. Sin antivirus, sin ayuda de expertos técnicos, sin fuerza policial, y ninguna cantidad de llanto puede recuperar esos archivos por usted. Debe tener la clave de descifrado o despedirse de sus archivos.

Al mirar el implacable cañón de esta arma, muchas víctimas de alto perfil descubren que no tienen más remedio que pagar la tarifa. Necesitan esos archivos para continuar en el negocio o para proporcionar sus servicios a la sociedad, y no pueden permitirse ningún tiempo de inactividad. Los hospitales, departamentos gubernamentales, organizaciones benéficas, universidades, tribunales de justicia y oficinas de periódicos son solo algunos ejemplos de las principales instituciones que han cedido y pagado el rescate.

El ransomware generalmente se propaga en el formulario de un programa caballo de Troya. Estos son programas que lo engañan para que piense que son un programa normal cuando los instala, pero en realidad son un ejecutable malicioso que encripta sus unidades. Cada pieza de ransomware tiene su propia forma única de infectar la máquina de destino, y cada una utiliza varios niveles de ofuscación para evitar la detección. Este blog es una inmersión profunda de uno de los principales ingenieros de Comodo en el funcionamiento interno de una de esas piezas de ransomware – WONSYS.

¿Qué es el ransomware WONSYS?

Wonsys es una variedad de malware que está ofuscado por el software de cifrado o empaquetado en un archivo como UPX, ASPROTECT o VMPROTECT. El ejecutable real, wonsys.exe, está enterrado en lo profundo de otro programa, aparentemente inocente, por lo que es uno de esos troyanos que mencionamos anteriormente. Este es un método común utilizado por un criminal para ayudarlo a evitar ser detectado por antivirus por la seguridad alimentaria

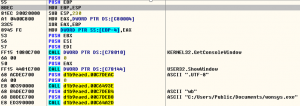

El malware se cae en la computadora de destino y se ejecuta utilizando la API SHELL32, ShellExecuteW:

Una vez que el usuario ejecuta el ransomware, crea una clave "RunOnce" en el registro:

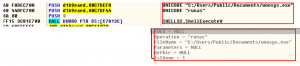

También cuenta todas las unidades en la máquina de destino para poder encriptarlas a todas:

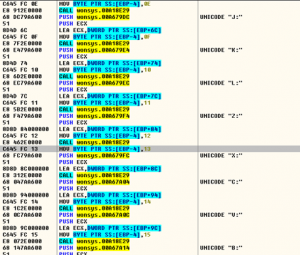

Wonsys luego crea una 'lista de asesinatos' de procesos que necesita cerrar. Estos son programas que, si se dejan en ejecución, podrían evitar que Wonsys infecte todo el sistema. Específicamente, son programas como Word, PowerPoint, Notepad, Thunderbird que pueden 'bloquear' archivos y así evitar su cifrado. Después de cerrar estos programas, Wonsys también elimina la instantánea de los archivos para que el usuario no pueda restaurarlos:

La ventana del símbolo del sistema se abre a través de COMSPEC en la carpeta system32 con privilegios de administrador:![]()

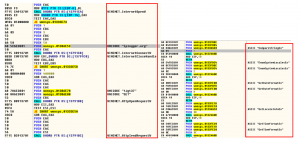

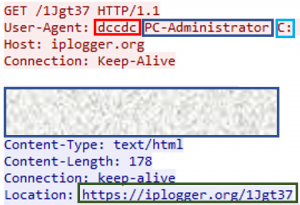

El atacante también recopila la fecha, el formato de hora, el nombre del sistema y la información de la configuración regional utilizando las funciones de la API y hace ping en el sitio iplogger.org, recopilando así información detallada sobre la máquina.

Wonsys ahora tiene toda la información que necesita. La captura de pantalla siguiente muestra que 'dccdc' es la extensión que agregará a todos los nombres de archivo después del cifrado, 'PC-Administrator' es el nombre de la computadora y la unidad 'C:' es la unidad que infectará:

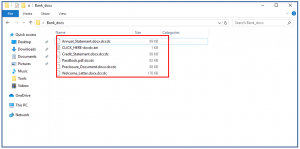

Finalmente, el WONSYS ransomware libera su carga útil, encriptando todos los archivos en la máquina. Todos los archivos se dejan con la extensión '.dccdc' aparte de un único archivo sin cifrar que el usuario puede abrir: 'CLICK_HERE-dccdc.txt':

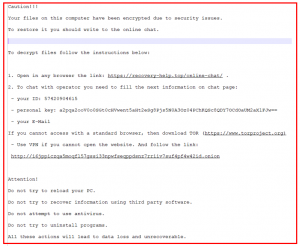

Este archivo .txt es cómo el atacante le dice a la víctima qué hacer a continuación. Cada máquina infectada recibe su propia identificación y clave personal. La nota le dice al usuario que visite una página web donde necesitará esta información para iniciar sesión en un servicio de chat:

La nota trata de crear la impresión de que el chat es un servicio amigable con un operador amable que los ayudará a recuperar sus archivos. En realidad, el chat es donde el hacker exige su pago en Bitcoin o los archivos de la víctima se pierden para siempre.

Escáner de malware de sitios web

Software de protección contra ransomware

El puesto WONSYS - Anatomía de un ataque de ransomware apareció por primera vez en Comodo News e información de seguridad de Internet.

- a

- Todos

- cantidad

- análisis

- anatomía

- Otra

- antivirus

- aparte

- abejas

- Beauty

- a continuación

- Bitcoin

- Bloquear

- Blog

- manera?

- cierre

- El cobro

- Algunos

- completamente

- computadora

- continue

- podría

- Tribunales

- Para crear

- crea

- Abogados de

- Llanto

- profundo

- demandas

- detallado

- Detección

- Pantalla

- DE INSCRIPCIÓN

- el tiempo de inactividad

- el lado de la transmisión

- cada una

- cifrado

- certificados

- ejemplos

- expertos

- Nombre

- hacia

- formato

- en

- funciones

- Gobierno

- pirata informático

- ayuda

- caballo

- hospitales

- Cómo

- HTTPS

- info

- información

- instalar

- instituciones

- Internet

- Internet Security

- IT

- sí mismo

- Clave

- líder

- máquina

- gran

- Realizar

- el malware

- mencionado

- noticias

- Next

- normal

- oficinas

- habiertos

- operador

- EL DESARROLLADOR

- llena

- dinero

- Pagar

- pago

- Personas

- con

- pieza

- punto

- Punto de vista.

- Policía

- en costes

- Productos

- Programa

- Programas

- Protección

- proporcionar

- publicaciones

- Rescate

- ransomware

- Ataque de ransomware

- Realidad

- Recuperar

- Ejecutar

- correr

- EN LINEA

- de coches

- Servicios

- Varios

- Shadow

- similares

- soltero

- página web

- So

- Sociedades

- Software

- a medida

- específicamente

- propagación

- te

- Target

- Técnico

- decirles

- El

- Ideas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- Trojan

- único

- Universidades

- generalmente

- las víctimas

- Ver

- web

- ¿

- QUIENES

- tú