Jah, lunavara on ikka asi.

Ei, mitte kõik lunavararünnakud ei arene nii, nagu võiks oodata.

Enamik kaasaegseid lunavararünnakuid hõlmavad kahte kurjategijate rühma: tuumikjõuk, kes loob pahavara ja tegeleb väljapressimismaksetega, ning "sidusettevõtete" lõdvalt ühendatud klanni "liikmed", kes tungivad aktiivselt võrkudesse, et rünnakuid toime panna.

Kui nad on sisse jõudnud, tiirlevad sidusettevõtted ohvri võrgus ringi, saades mõneks ajaks maa vale, enne kui nad järsult ja sageli laastavalt segavad nii kiiresti kui võimalik, tavaliselt halvimal võimalikul ajal. päevast.

Tavaliselt panevad sidusettevõtted taskusse 70% väljapressimisrahast mis tahes rünnakute eest, samas kui peamised kurjategijad võtavad iTunesi sarnaselt 30% iga sidusettevõtte igast rünnakust, ilma et neil oleks vaja kunagi ise kellegi arvutitesse tungida.

Nii juhtub enamik pahavararünnakuid.

Kuid Naked Security regulaarsed lugejad teavad, et mõned ohvrid, eriti kodukasutajad ja väikeettevõtted, saavad lõpuks haigeks šantažeeriti nende NAS-i kauduvõi võrku ühendatud salvestusruum seadmeid.

Plug-and-play võrgusalvestus

NAS-kastid, nagu neid kõnekeeles tuntakse, on miniatuursed, eelkonfigureeritud serverid, mis tavaliselt töötavad Linuxiga ja mis ühendatakse tavaliselt otse teie ruuteriga ja toimivad seejärel lihtsate, kiirete failiserveritena kõigi võrgus olevate kasutajate jaoks.

Pole vaja osta Windowsi litsentse, seadistada Active Directoryt, õppida Linuxi haldama, Sambat installima ega CIFS-i ja muude võrgufailisüsteemide arkaanidega hakkama saama.

NAS-kastid on "plug-and-play" võrguga ühendatud salvestusruumid ja populaarsed just seetõttu, kui hõlpsalt saate need oma kohtvõrgus tööle panna.

Kuid nagu võite ette kujutada, avavad paljud NAS-i kasutajad tänasel pilvekesksel ajastul oma serverid Internetile – sageli juhuslikult, kuigi mõnikord tahtlikult – potentsiaalselt ohtlike tagajärgedega.

Märkimisväärne on see, et kui NAS-seade on avalikust Internetist juurdepääsetav ja NAS-seadme manustatud tarkvara või püsivara sisaldab ärakasutatavat turvaauku, võite olla tõelises hädas.

Crooks ei saanud teie trofeeandmetega põgeneda, ilma et oleks vaja puudutada teie võrgus olevaid sülearvuteid või mobiiltelefone, vaid ka muuta kõiki teie NAS-i kasti andmeid...

…kaasa arvatud kirjutades kõik oma algsed failid otse krüptitud ekvivalentidega ümber, kus kelmid üksi teavad lahtišifreerimisvõtit.

Lihtsamalt öeldes võivad lunavararündajad, kellel on otsene juurdepääs teie LAN-i NAS-kastile, peaaegu kogu teie digitaalse elu rööpast välja lüüa ja seejärel teid otse väljapressida, lihtsalt sisenedes teie NAS-i seadmesse ega puudutades midagi muud võrgus.

Kurikuulus DEADBOLT lunavara

Täpselt nii on kurikuulus DEADBOLT lunavara kelmid tegutsema.

Nad ei viitsi rünnata Windowsi arvuteid, Maci sülearvuteid, mobiiltelefone ega tahvelarvuteid; need lähevad lihtsalt teie peamisse andmehoidlasse.

(Tõenäoliselt lülitate enamiku oma seadmetest öösel välja, magate või lukustate, kuid tõenäoliselt töötab teie NAS-kast vaikselt 24 tundi ööpäevas iga päev, täpselt nagu teie ruuter.)

Tuntud NAS-i müüja QNAP-i toodete haavatavuste sihikule seadmisega püüab DEADBOLTi jõuk kõik teised teie võrgus nende digitaalsest elust välja lülitada ja seejärel teie andmete taastamiseks mitu tuhat dollarit välja pigistada.

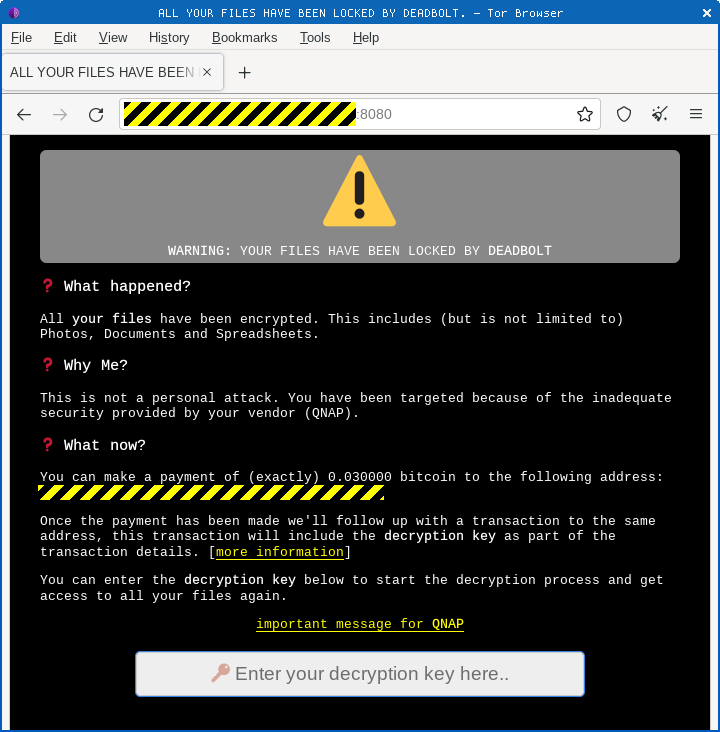

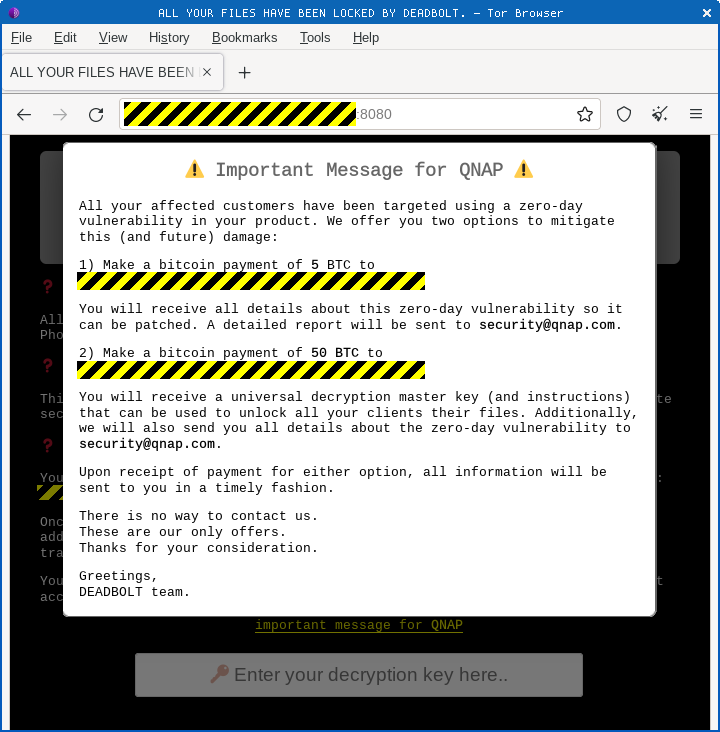

Pärast rünnakut, kui proovite järgmisel korral NAS-kastist faili alla laadida või selle veebiliidese kaudu konfigureerida, võite näha midagi sellist:

Tüüpilise DEADBOLT-i rünnaku korral ei peeta läbirääkimisi e-posti ega kiirsuhtluse kaudu – kelmid on nürid ja otsesed, nagu ülal näete.

Tegelikult ei saa te nendega üldiselt kunagi sõnu kasutades suhelda.

Kui teil ei ole šifreeritud failide taastamiseks muud võimalust, näiteks varukoopiat, mida pole võrgus salvestatud, ja olete sunnitud failide tagasisaamise eest maksma, eeldavad kelmid, et saadate neile lihtsalt raha krüptomündi tehing.

Teie bitcoinide saabumine nende rahakotti on neile teie "sõnum".

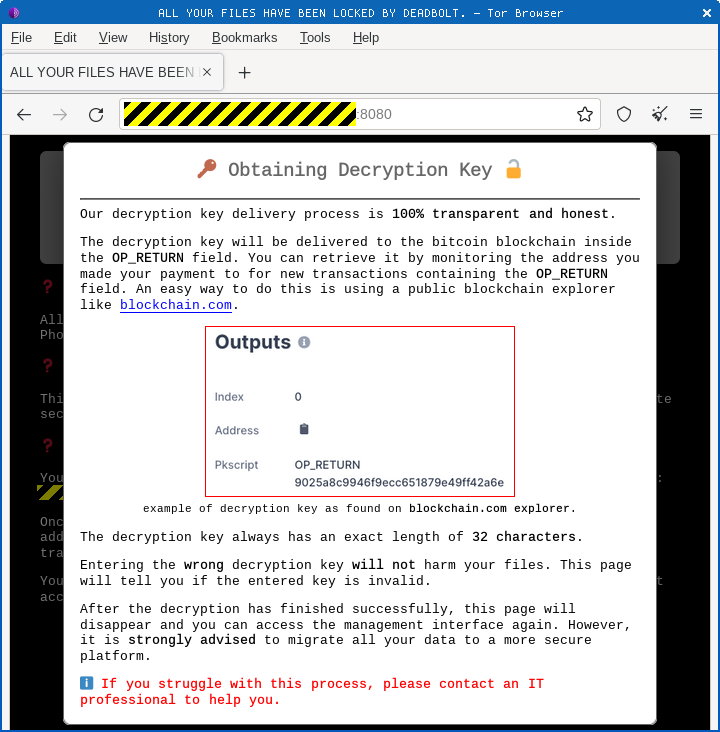

Vastutasuks maksavad nad teile printsipiaalse summa mittemillestki, kusjuures see "tagasimakse" on nende suhtluse kogusumma.

See "tagasimakse" on 0 dollari väärtuses makse, mis esitatakse lihtsalt bitcoini tehingu kommentaari lisamiseks.

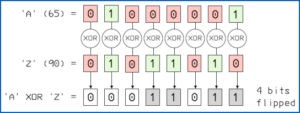

See kommentaar on kodeeritud 32 kuueteistkümnendmärgina, mis tähistavad 16 töötlemata baiti või 128 bitti – AES-i dekrüpteerimisvõtme pikkus, mida kasutate andmete taastamiseks:

. DEADBOLT variant ülaltoodud pilt sisaldas isegi QNAP-i sisseehitatud pilkamist, pakkudes ettevõttele müüa "üks suurus kõigile dekrüpteerimisvõtit", mis töötaks kõigis mõjutatud seadmetes:

Arvatavasti lootsid ülaltoodud kelmid, et QNAP tunneb end piisavalt süüdi oma klientidele nullpäevase haavatavuse paljastamise pärast, et tõstab BTC 50 (praegu umbes 1,000,000 2022 09 dollarit [07-16-15T0.3:6000Z]), et kõik konksust lahti saada. , selle asemel, et iga ohver maksaks BTC XNUMX (praegu umbes XNUMX dollarit) eraldi.

DEADBOLT tõuseb uuesti

QNAP teatas just, et DEADBOLT on teeb uuesti ringe, kus kelmid kasutavad nüüd ära haavatavust QNAP NAS-i funktsioonis nimega Fotojaam.

QNAP on avaldanud plaastri ja kutsub oma kliente arusaadavalt üles tagama, et nad on värskendatud.

Mida teha?

Kui teil on kõikjal võrgus QNAP NAS-i toode ja te kasutate Fotojaam tarkvarakomponent, võite olla ohus.

QNAP-id nõuanne on:

- Hankige plaaster. Logige oma veebibrauseri kaudu sisse seadme QNAP-i juhtpaneelile ja valige juhtpaneel > süsteem > püsivara uuendus > Reaalajas värskendus > Otsi uuendusi. Värskendage ka oma NAS-seadme rakendusi kasutades Rakenduskeskus > Install Updates > Materjal: BPA ja flataatide vaba plastik.

- Kui te seda ei vaja, blokeerige ruuteris pordi edastamine. See aitab takistada Interneti-liikluse "läbi jõudmist" teie ruuterisse, et luua ühendus ja sisse logida arvutite ja serveritega teie kohtvõrgus.

- Lülitage ruuteris ja võimalusel NAS-i valikutes välja Universal Plug and Play (uPnP). uPnP peamine ülesanne on hõlbustada teie võrgus olevate arvutite jaoks kasulike teenuste (nt NAS-kastide, printerite ja muu) leidmist. Kahjuks muudab uPnP sageli ka teie võrgus olevate rakenduste jaoks ohtlikult lihtsaks (või isegi automaatseks) juurdepääsu teie võrguvälistele kasutajatele kogemata.

- Lugege QNAP-i konkreetseid nõuandeid NAS-kasti kaugjuurdepääsu tagamise kohta, kui teil on see tõesti vaja. Siit saate teada, kuidas piirata kaugjuurdepääsu ainult hoolikalt määratud kasutajatele.

- blockchain

- coingenius

- krüptovaluuta rahakotid

- krüptovahetus

- küberturvalisus

- küberkurjategijad

- Küberturvalisus

- Tühi polt

- sisejulgeoleku osakond

- digitaalsed rahakotid

- tulemüüri

- Kaspersky

- malware

- mcafee

- Alasti turvalisus

- NexBLOC

- Platon

- plato ai

- Platoni andmete intelligentsus

- Platoni mäng

- PlatoData

- platogaming

- QNAP

- ransomware

- VPN

- kodulehel turvalisus

- sephyrnet