Lugemisaeg: 6 protokollComodo küberturvalisuse meeskond paljastab selle püsiva ohu uusima tüve sisemised tööd

Comodo Cyber Security meeskond uurib pidevalt uusimat lunavara, et aidata meie kasutajaid paremini kaitsta ja jagada oma leide laiemate netseci ja viirusetõrje kogukondadega. Täna tahaksime teile rääkida uuemast versioonist ransomware kutsutud Dharma versioon 2.0.

Pahavara ilmus esmakordselt 2016. aastal nime all CrySIS. See oli suunatud Windowsi süsteemidele ja krüpteerib ohvrite failid tugevate AES-256 ja RSA-1024 algoritmidega, enne kui nõudis lunaraha Bitcoinides. Nagu praktiliselt kõigi lunavaratüvede puhul, on failid ilma dekrüpteerimisvõtmeta täiesti taastamatud ning võtme kättesaamiseks peab ohver lunaraha tasuma.

Dharma trooja tarnitakse RDP-ühendustele jõuliste nõrkade paroolide abil või sunnitakse ohver avama pahatahtlikku meilimanust. Esimene meetod hõlmab RDP-protokolli kasutavate ühenduste jaoks ründaja porti 3389. Kui sihtmärk on leitud, proovib ründaja ühendusse sisse logida, proovides automaatselt erinevaid paroole tohutust teadaolevate paroolide teegist, kuni üks neist töötab. Sealt alates on ründajal täielik kontroll sihtmasina üle ja ta juhib seda Dharma lunavara käsitsi kasutaja failidele.

Viimane meetod on klassikaline meilirünnak. Ohver saab meili, mis näib olevat pärit nende päriselus viirusetõrje pakkujalt. See sisaldab hoiatust nende arvutis oleva pahavara kohta ja juhendab neid installima manustatud viirusetõrjefaili ohu eemaldamiseks. Loomulikult ei ole manus viirusetõrjeprogramm, see on Dharma 2.0, mis seejärel krüpteerib kasutaja failid ja nõuab nende avamiseks lunaraha.

2020. aasta veebruaris Comodo küberturvalisus meeskond avastas selle uusima arengu pahavara, Dharma 2.0. See versioon sisaldab eelmiste versioonide põhifunktsiooni krüptimine ja lunaraha, kuid sisaldab ka täiendavat tagaust, mis annab kaugadministraatori võimalused. Vaatame Comodo küberturvalisuse meeskonna abiga lähemalt Dharma 2.0 üksikasju.

Dharma protsessi teostamise hierarhia 2.0

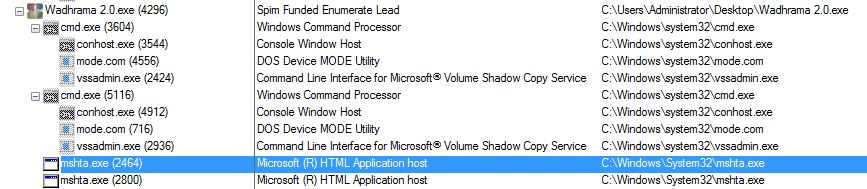

Pahavara täitmispuu on näidatud alloleval ekraanipildil, loendi eesotsas on Wadhrama 2.0.exe:

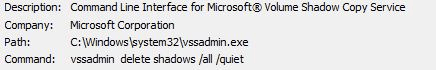

Pahavara kasutab DOS-i seadmerežiimi utiliiti, et koguda teavet ohvri klaviatuuri kohta ja kustutada kõik nende failide varikoopiad. Käsku 'vssadmin delete shadows /all /quiet' kasutatakse lunavaras tavaliselt olemasolevate Windowsi taastepunktide kustutamiseks, röövides kasutajalt nende failide varukoopia:

Kuna varikoopiad on kadunud, ei saa kasutajad oma faile taastada, kui neil pole välist, kolmanda osapoole varukoopiat. Paljudel ettevõtetel on sellised varukoopiad olemas, kuid murettekitavalt paljudel mitte.

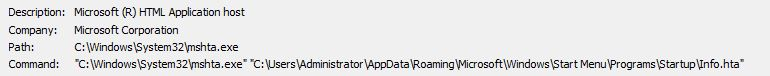

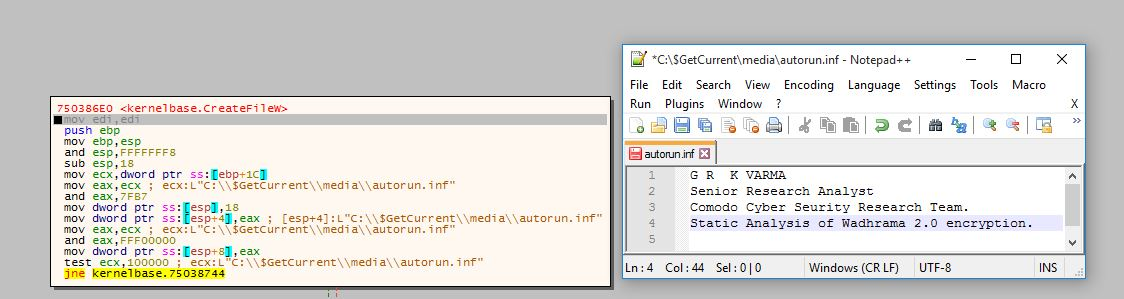

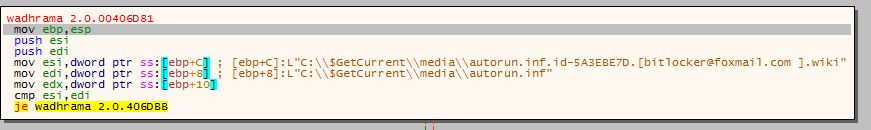

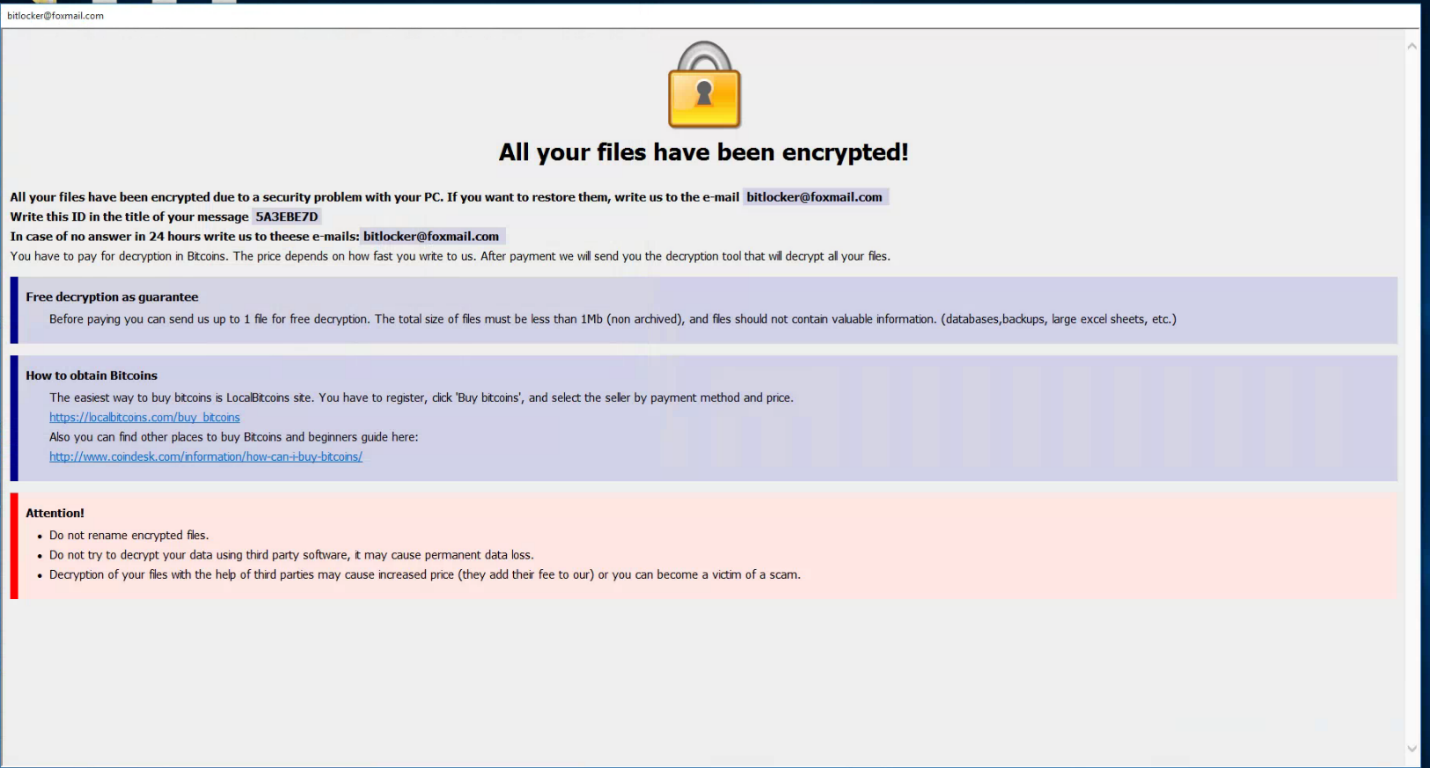

Pärast kõigi arvutis olevate failide krüptimist vajab ründaja nüüd viisi, kuidas ohvrile oma juhised edastada. See teeb seda kasutades 'mshta.exe', et avada 'Info.hta' automaatkäivitusena käsuga

„C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta”.

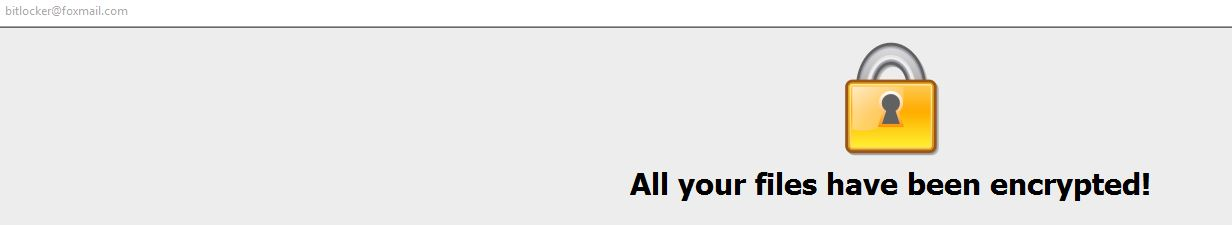

"Info.hta" on fail, mis sisaldab lunaraha:

"Kõik teie failid on krüptitud!"

Dharma 2.0 dünaamiline analüüs

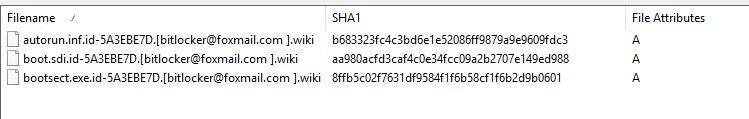

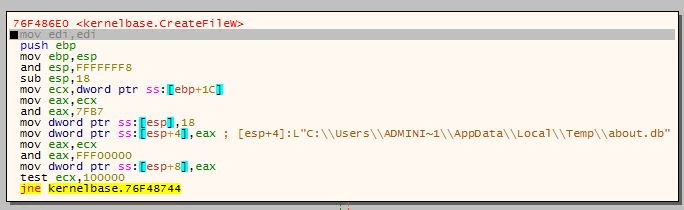

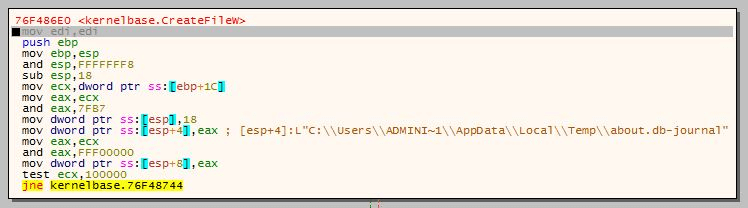

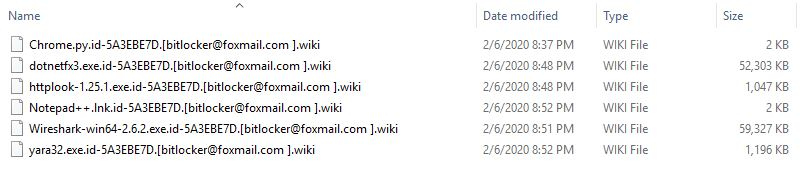

Wadhrama 2.0.exe loob failis kaks sql-faili "about.db" ja "about.db-journal". See loob endast koopia kaustades , ja lisab kõigi krüptitud failide lõppu laiendi [bitlocker@foxmail.com ].wiki:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:usersadministratorappdataroamingmicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:programdatamicrosoftwindowsstart menüüprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

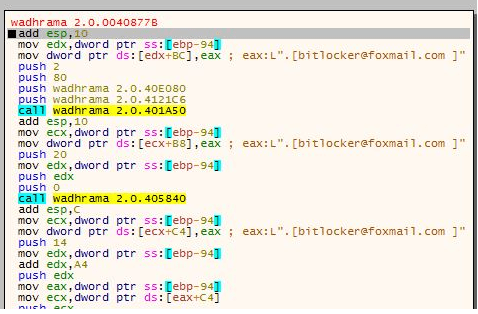

Dharma 2.0 staatiline analüüs

Küberturvalisuse meeskond testis Dharma 2.0 krüptimise keerukust, luues kolm identset viierealist tekstifaili järgmise sisuga:

Nimetasime kolm faili "autorun.inf", "boot.sdi" ja "bootsect.exe" ning teisaldasime igaüks erinevasse asukohta. Kuna kõik failid on sama tüüpi, suurusega ja sama sisuga, jagavad nad kõik sama SHA1 allkirja – 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

See on ekraanipilt failidest enne Dharma krüptimist:

Pärast krüptimist on kõigil erinev faili suurus ja allkiri:

Dharma 2.0 kasulik koormus

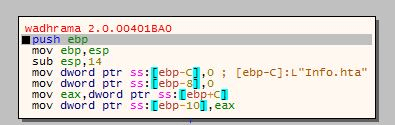

- Dharma 2.0 loob kaks andmebaasifaili nimedega "about.db" ja "about.db-journal" kaustas "\local\temp". Failid on SQLite failid ja sisaldavad järgmist

tabelid – ‘seadistus’ ja ‘klahvikaart’. Andmebaasid võimaldavad anda kaugadministraatori käske, nagu /eject/eject, /runas/runas, /syserr/syserr, /url/url,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/restart/restard, /shutdown/shutdownd/logoff/logoffd, /lock/lockd,/quit/quitd,/config/configd

/about/aboutd.

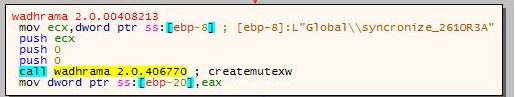

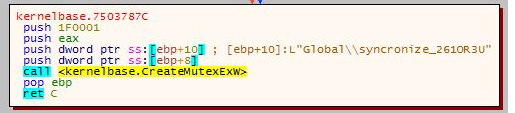

• Dharma 2.0 loob kaks mutex-objekti nimedega „Global\syncronize_261OR3A” ja „Global\syncronize_261OR3U”. Mutexi objektid piiravad teatud andmetele juurde pääsevate protsesside hulka. See lukustab tõhusalt teiste protsesside andmed, nii et krüptimine saaks katkematult edasi minna.

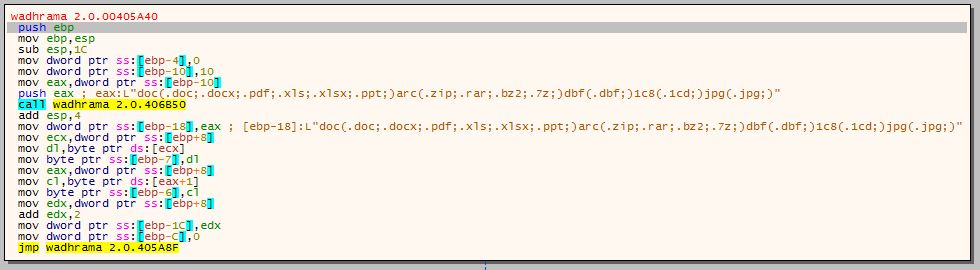

• Dharma 2.0 otsib krüptimiseks järgmisi faililaiendeid:

◦ Isiklike dokumentide failivormingud: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ Arhiivifailide vorming: ‘arc(.zip;.rar;.bz2;.7z;)’

◦ Andmebaasifailide vorming: ‘dbf(.dbf;)’

◦ SafeDise krüptimise failivorming: '1c8(.1cd;)'

◦ Pildi failivorming: „jpg(.jpg;)”

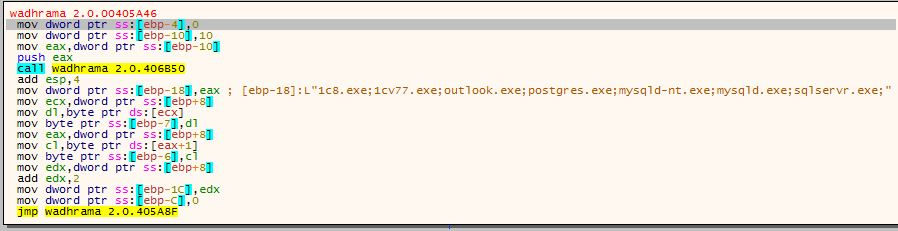

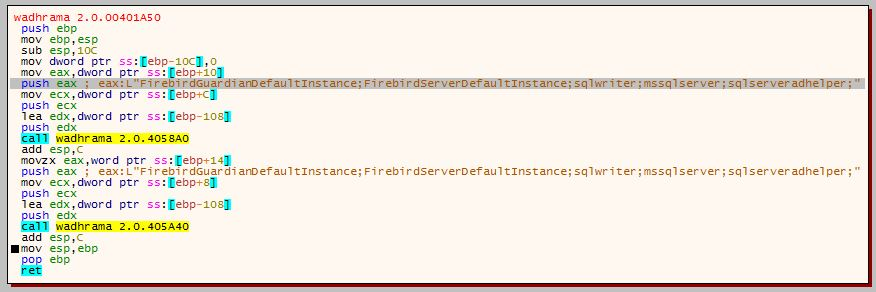

• Samuti otsib see välja tuntud andmebaasi-, meili- ja serveritarkvara:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

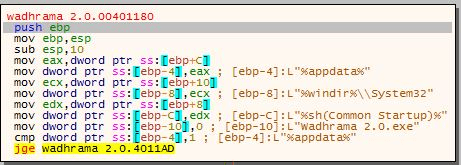

• Dhama 2.0 kopeerib end kolme erinevasse asukohta

◦ „% appdata%”

◦ „% windir%\system32”

◦ '%sh(käivitamine)%'

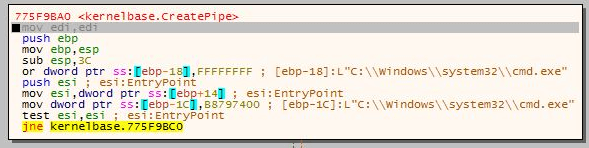

• See loob toru „%comspec%” käsuga „C:\windows\system32\cmd.exe”:

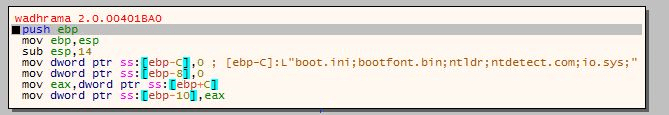

• See kogub üksikasju alglaadimisfailide kohta, nagu „boot.ini”, „bootfont.bin” ja teised.

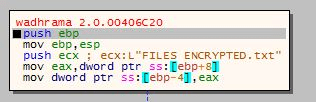

• Lunaraha tekst salvestatakse faili nimega „FILES ENCRYPTED.txt”.

• „Info.hta”, et kuvada ohvrile lunarahateade:

• Krüpteerimislaiend on võetud puhvrist „[bitlocker@foxmail.com]”

• Seejärel loob Dharma algsest failist krüptitud versiooni uue laiendiga:

• Seejärel kustutab see algse faili ja kordab tsüklit, kuni kõik draiv ja fail on krüptitud. Lõplikud krüptitud failid näevad välja järgmised:

• See on lunarahateade, mis kuvatakse ohvrile arvuti järgmisel käivitamisel:

Seotud ressurss

Postitus Dharma 2.0 lunavara hävitab jätkuvalt uue variandi ilmus esmalt Comodo uudised ja Interneti-turvalisuse teave.

- "

- 2016

- 2020

- 70

- a

- MEIST

- juurdepääs

- Täiendavad lisad

- admin

- eespool

- algoritme

- Materjal: BPA ja flataatide vaba plastik

- summa

- analüüs

- viirusetõrje

- Arhiiv

- automaatselt

- tagauks

- Varundamine

- varukoopiaid

- PVT

- sest

- enne

- alla

- Blokeerima

- ettevõtted

- võimeid

- klassika

- edastama

- Ühenduste

- täitma

- täiesti

- arvuti

- ühendus

- Side

- pidevalt

- sisaldab

- sisu

- pidev

- kontrollida

- tuum

- loob

- loomine

- cyber

- küberturvalisus

- Küberturvalisus

- andmed

- andmebaas

- andmebaasid

- esitatud

- Nõudlus

- detailid

- seade

- dharma

- erinev

- avastasin

- Ekraan

- Näidikute

- ajam

- iga

- tõhusalt

- krüpteerimist

- evolutsioon

- täitmine

- olemasolevate

- laiendused

- veebruar 2020

- esimene

- Järel

- järgneb

- formaat

- avastatud

- Alates

- funktsionaalsus

- saamine

- toetusi

- juhataja

- aitama

- hierarhia

- HTTPS

- tohutu

- pilt

- info

- paigaldama

- Internet

- Internet Security

- IT

- ise

- Võti

- teatud

- hiljemalt

- Raamatukogu

- LIMIT

- joon

- nimekiri

- liising

- Lukud

- Vaata

- masin

- malware

- käsitsi

- vajadustele

- uudised

- järgmine

- number

- avatud

- Muu

- väljavaade

- partei

- paroolid

- Maksma

- isiklik

- tükk

- toru

- võrra

- eelmine

- tulu

- Protsessid

- Programm

- kaitsma

- kaitse

- protokoll

- tarnija

- Lunaraha

- ransomware

- kauge

- Ilmutab

- ohutus

- sama

- skaneerimine

- turvalisus

- vari

- Jaga

- näidatud

- SUURUS

- So

- tarkvara

- mõned

- konkreetse

- käivitamisel

- Tüved

- tugev

- Järgnevalt

- süsteemid

- sihtmärk

- suunatud

- meeskond

- .

- kolm

- aeg

- täna

- Trojan

- all

- avamine

- kasutama

- Kasutajad

- kasulikkus

- versioon

- veebisait

- laiem

- aknad

- ilma

- töötab

- XML

- Sinu