ESET on teinud koostööd Brasiilia föderaalpolitseiga, püüdes häirida Grandoreiro botneti tööd. ESET panustas projekti, pakkudes tehnilist analüüsi, statistilist teavet ning teadaolevaid käsu- ja juhtimisserveri domeeninimesid ja IP-aadresse. Grandoreiro võrguprotokolli disainivea tõttu said ESET-i teadlased ka viktimoloogiasse pilgu heita.

ESET-i automatiseeritud süsteemid on töödelnud kümneid tuhandeid Grandoreiro proove. Domeeni genereerimise algoritm (DGA), mida pahavara on umbes 2020. aasta oktoobrist kasutanud, loob päevas ühe põhidomeeni ja valikuliselt mitu tõrkekindlat domeeni. DGA on ainus viis, kuidas Grandoreiro teab, kuidas C&C serverile aru anda. Lisaks praegusele kuupäevale aktsepteerib DGA ka staatilist konfiguratsiooni – selle kirjutamise seisuga oleme täheldanud 105 sellist konfiguratsiooni.

Grandoreiro operaatorid on oma võrguinfrastruktuuri majutamiseks kuritarvitanud pilveteenuse pakkujaid, nagu Azure ja AWS. ESET-i teadlased esitasid nende serverite seadistamise eest vastutavate kontode tuvastamiseks olulised andmed. Brasiilia föderaalpolitsei teostatud edasine uurimine viis selleni tuvastamine ja vahistamine nende serverite üle kontrolli all olevatest isikutest. Selles ajaveebipostituses vaatleme, kuidas saime andmeid, et aidata õiguskaitseorganitel seda häireoperatsiooni läbi viia.

Taust

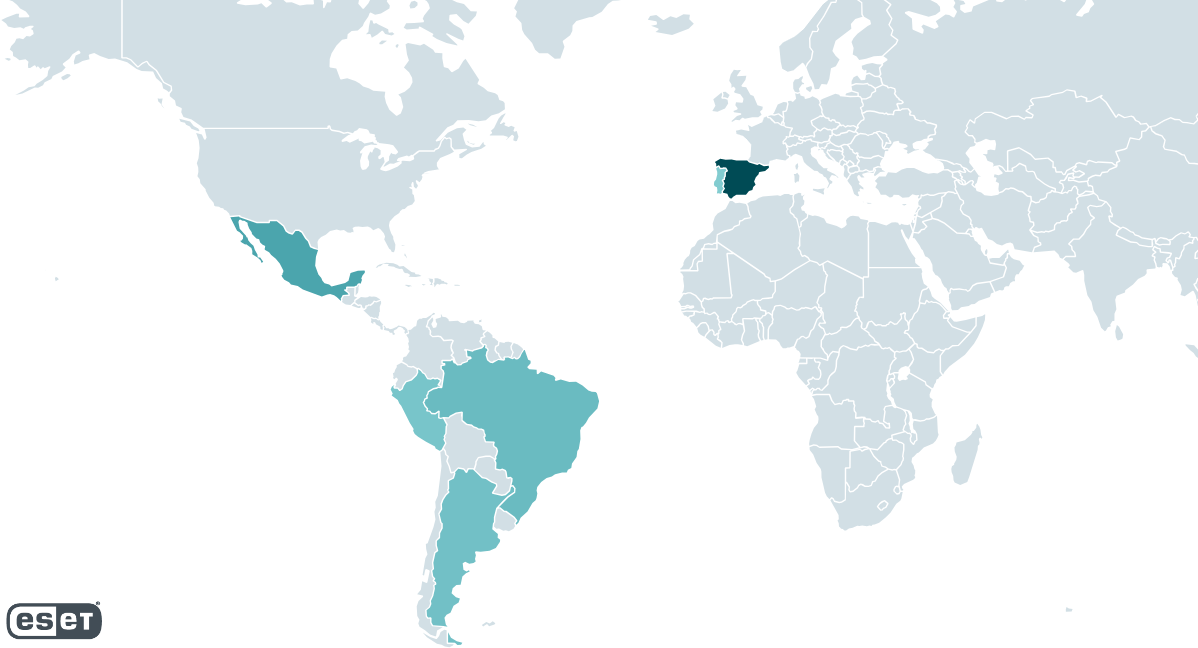

Grandoreiro on üks paljudest Ladina-Ameerika pangandustroojalased. See on olnud aktiivne vähemalt 2017. aastast ja ESET-i teadlased on sellest ajast alates seda tähelepanelikult jälginud. Grandoreiro sihiks on Brasiilia ja Mehhiko ning alates 2019. aastast ka Hispaania (vt joonis 1). Kui aastatel 2020–2022 oli enim sihitud riik Hispaania, siis 2023. aastal täheldasime selget fookuse nihkumist Mehhiko ja Argentina suunas, viimane oli Grandoreiro jaoks uus.

Funktsionaalsuse osas pole Grandoreiro pärast meie viimast korda palju muutunud ajaveebipostitus 2020. aastal. Pakume selles jaotises lühiülevaadet pahavarast ja sukeldume hiljem vähestesse muudatustesse, peamiselt uude DGA loogikasse.

Kui Ladina-Ameerika pangandustroojalane masinat edukalt ohustab, saadab see tavaliselt kaugserverile HTTP GET-päringu, mis saadab põhiteavet ohustatud masina kohta. Kuigi vanemad Grandoreiro versioonid rakendasid seda funktsiooni, otsustasid arendajad aja jooksul sellest loobuda.

Grandoreiro jälgib perioodiliselt esiplaani akent, et leida see, mis kuulub veebibrauseri protsessi. Kui selline aken leitakse ja selle nimi ühtib pangaga seotud stringide kõvakodeeritud loendi mis tahes stringiga, siis ja alles siis alustab pahavara sidet oma C&C serveriga, saates päringuid vähemalt kord sekundis kuni lõpetamiseni.

Ohvri raha varastamiseks peab operaator ohustatud masinaga käsitsi suhtlema. Pahavara võimaldab:

- ohvri ekraani blokeerimine,

- klahvivajutuste logimine,

- hiire ja klaviatuuri tegevuse simuleerimine,

- ohvri ekraani jagamine ja

- võltsitud hüpikakende kuvamine.

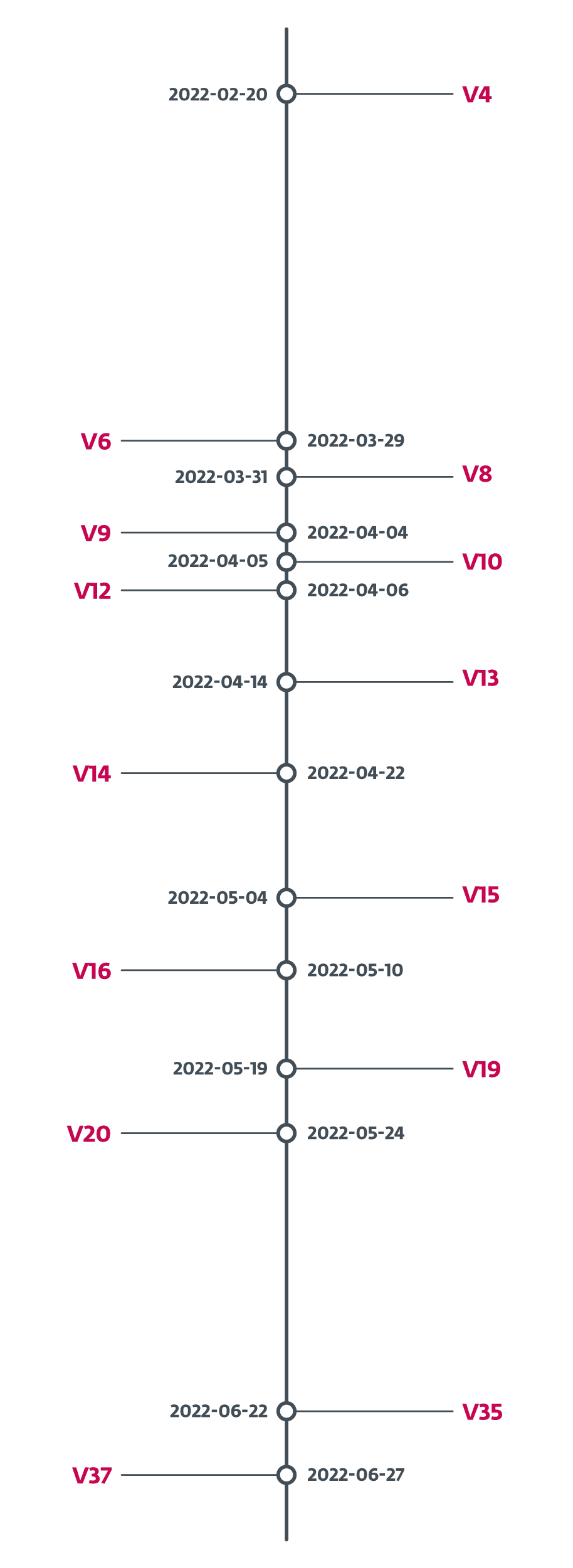

Grandoreiro areneb kiiresti ja pidevalt. Aeg-ajalt nägime isegi mitu uut ehitust nädalas, mistõttu oli raske jälgida. Selle demonstreerimiseks lisasid Grandoreiro operaatorid 2022. aasta veebruaris kahendfailidele versiooniidentifikaatori. Joonisel 2 on näidatud, kui kiiresti versiooni identifikaator muutus. Ajavahemikus 2022. aasta veebruarist kuni 2022. aasta juunini ilmus see uus versioon keskmiselt iga nelja päeva järel. Kuuajalise vahega 24. mai vahelth, 2022 ja 22. juunind, 2022 nägime jätkuvalt uusi näidiseid edenevate PE kompileerimisaegadega, kuid neil puudus versiooniidentifikaator. 27. juunilth, 2022 versiooni identifikaatoriks muudeti V37 ja me pole sellest ajast peale muutunud, mistõttu võib järeldada, et see funktsioon loobuti.

Ladina-Ameerika pangandustroojalased jagavad palju ühist. Grandoreiro sarnaneb teiste Ladina-Ameerika pangandustroojalastega peamiselt oma ilmse põhifunktsiooni ja allalaadijate koondamise poolest MSI installijate hulka. Varem oleme täheldanud mõningaid juhtumeid, kus selle allalaadijaid jagati Mekotio ja Vadokrist, kuigi mitte viimase kahe aasta jooksul. Grandoreiro pangandustrooja peamiseks eristuseks teistest perekondadest oli selle ainulaadne binaarne polsterdusmehhanism, mis kasutab tohutult viimast käivitatavat faili (kirjeldatud meie ajaveebipostitus 2020. aastal). Aja jooksul lisasid Grandoreiro operaatorid selle analüüsivastase tehnika ka allalaadijatele. Meie üllatuseks eemaldati see funktsioon 3. aasta kolmandas kvartalis panganduse troojalaste ja allalaadijate binaarfailidest täielikult ning me pole seda hiljem täheldanud.

Alates 2022. aasta veebruarist oleme jälginud a teine variant Grandoreiro, mis erineb oluliselt peamisest. Nägime seda väikeste kampaaniatena 2022. aasta märtsis, mais ja juunis. Kuna enamik C&C serveridomeene ei lahene, selle põhifunktsioonid muutuvad üsna sageli ja võrguprotokoll ei tööta korralikult, usume kindlalt, et see on pooleliolev töö; seetõttu keskendume selles blogipostituses peamisele variandile.

Grandoreiro pikaajaline jälgimine

Valitud pahavaraperekondade automatiseeritud ja pikaajaliseks jälgimiseks loodud ESET-i süsteemid on Grandoreirot jälginud alates 2017. aasta lõpust, hankides versiooniteavet, C&C-servereid, sihtmärke ning alates 2020. aasta lõpust ka DGA konfiguratsioone.

DGA jälgimine

DGA konfiguratsioon on kõvakoodiga Grandoreiro binaarfailis. Igale konfiguratsioonile võib viidata stringiga, mida me kutsume dga_id. Erinevate konfiguratsioonide kasutamine DGA jaoks annab erinevad domeenid. Sukeldume DGA mehhanismi sügavamale tekstis hiljem.

ESET on ekstraheerinud kokku 105 erinevat dga_ids meile teadaolevatest Grandoreiro proovidest. 79 neist konfiguratsioonidest genereerisid vähemalt korra domeeni, mis meie jälgimise käigus lahendas aktiivse C&C serveri IP-aadressi.

Loodud domeenid registreeritakse No-IP dünaamilise DNS-teenuse (DDNS) kaudu. Grandoreiro operaatorid kuritarvitavad teenust, et sageli muuta oma domeene DGA-le vastavaks ja IP-aadresse oma äranägemise järgi muuta. Enamik IP-aadresse, mida need domeenid lahendavad, on saadaval pilveteenuse pakkujate, peamiselt AWSi ja Azure'i poolt. Tabel 1 illustreerib statistikat Grandoreiro C&C serverite IP-aadresside kohta.

Tabel 1. Statistiline teave Grandoreiro C&C IP-aadresside kohta alates jälgimise alustamisest

| INFO | Keskmine | Miinimum | Maksimaalne |

| Uute C&C IP-aadresside arv päevas | 3 | 1 | 34 |

| Aktiivsete C&C IP-aadresside arv päevas | 13 | 1 | 27 |

| C&C IP-aadressi eluiga (päevades) | 5 | 1 | 425 |

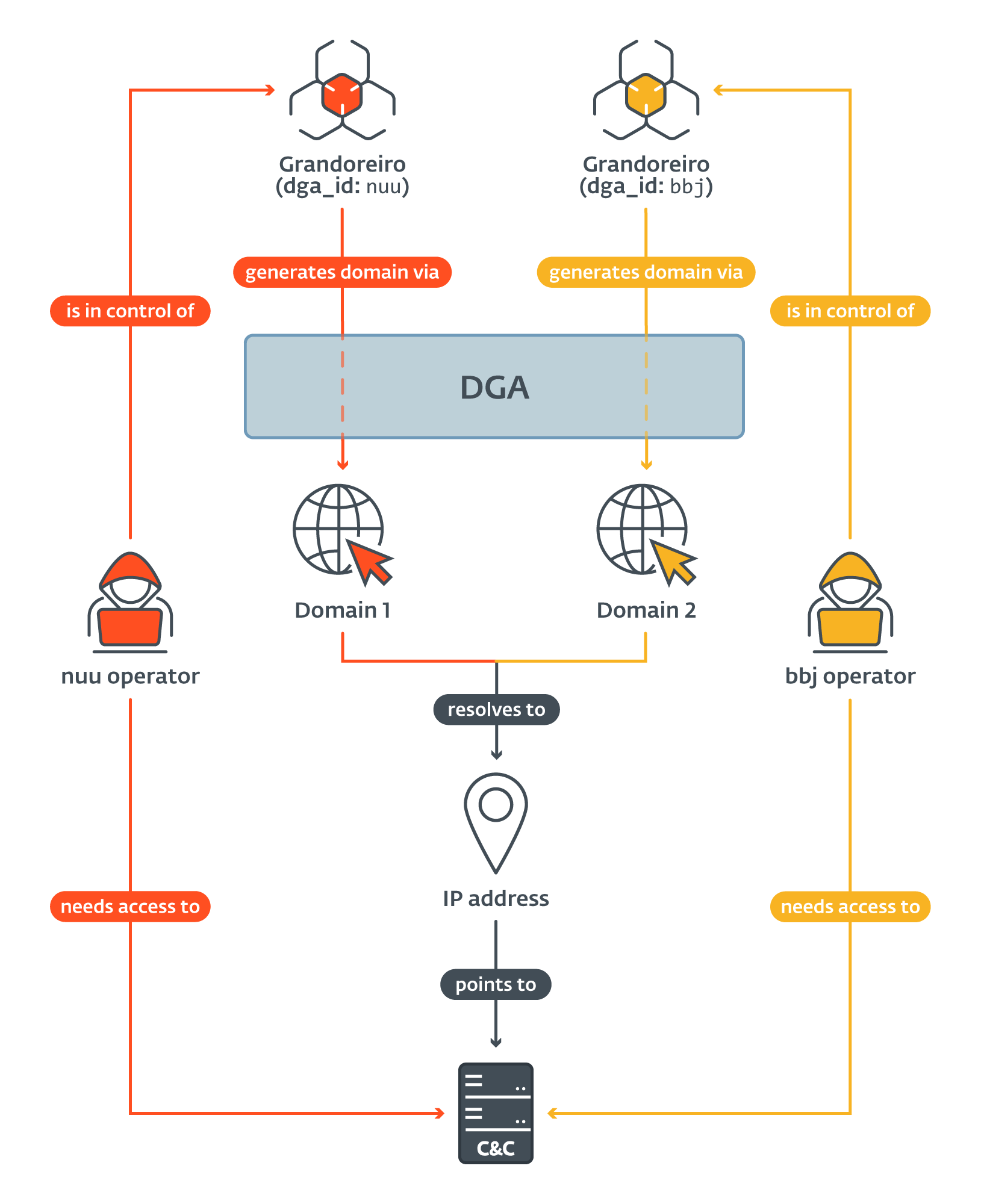

Väga kiiresti pärast seda, kui hakkasime jälgima loodud domeene ja nendega seotud IP-aadresse, hakkasime märkama, et paljud erineva konfiguratsiooniga DGA-de loodud domeenid määravad kindlaks sama IP-aadressi (nagu on näidatud joonisel 3). See tähendab, et konkreetsel päeval ohustavad ohvrid Grandoreiro proovid erinevate dga_id kõik ühendatud sama C&C serveriga. See nähtus ei olnud juhus – jälgisime seda jälgimise ajal peaaegu iga päev.

Palju harvematel juhtudel oleme täheldanud ka IP-aadressi taaskasutamist mõne teise isiku poolt dga_id mõned päevad hiljem. Ainult seekord muutusid ka parameetrid, mida Grandoreiro kasutas ühenduse loomiseks (selgitatakse hiljem tekstis). See tähendab, et vahepeal peab C&C serveri pool olema uuesti installitud või ümber konfigureeritud.

Meie esialgne oletus oli, et dga_id on iga DGA konfiguratsiooni jaoks unikaalne. See osutus hiljem valeks – oleme täheldanud kahte erinevat konfiguratsiooni komplekti, mis jagavad sama dga_id. Tabelis 2 on näidatud mõlemad, “jjk” ja “gh”, kus “jjk” ja “jjk(2)” vastavad kahele erinevale DGA konfiguratsioonile, mis on samad kui “gh” ja “gh(2)”.

Tabelis 2 on näidatud klastrid, mida saime jälgida. Kõik DGA konfiguratsioonid, mis jagasid vähemalt ühte IP-aadressi, on samas klastris ja nendega seotud dga_ids on loetletud. Klastreid, mis moodustavad alla 1% kõigist ohvritest, ei võeta arvesse.

Tabel 2. Grandoreiro DGA klastrid

|

Klastri ID |

dga_id nimekiri |

Klastri suurus |

% kõigist C&C serveritest |

% kõigist ohvritest |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, rebane, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Suurim klaster sisaldab 78% kõigist aktiivsetest dga_ids. See vastutab 93.6% kõigist C&C serveri IP-aadressidest ja 94% kõigist ohvritest, keda oleme näinud. Ainus teine klaster, mis koosneb rohkem kui 1-st dga_id on klaster 2.

mõned allikad väidavad, et Grandoreiro toimib pahavarana teenusena (MaaS). Grandoreiro C&C serveri taustaprogramm ei võimalda korraga rohkem kui ühe operaatori tegevust. Tabeli 2 põhjal saab enamiku DGA-ga toodetud IP-aadresse rühmitada ilma selge jaotusmustrita. Lõpuks, võttes arvesse võrguprotokolli suuri ribalaiuse nõudeid (sellesse sukeldume ajaveebipostituse lõpus), usume, et erinevaid C&C-servereid kasutatakse primitiivse koormuse tasakaalustamise süsteemina ja et on tõenäolisem, et Grandoreirot haldab üks rühm või mõni rühm, kes teevad omavahel tihedat koostööd.

C&C jälgimine

Grandoreiro võrguprotokolli rakendamine võimaldas ESET-i teadlastel piiluda eesriide taha ja saada pilgu viktimoloogiast. Grandoreiro C&C serverid annavad teavet ühendatud ohvrite kohta esialgse taotluse esitamise ajal igale äsja ühendatud ohvrile. Sellegipoolest on andmed kallutatud päringute arvu, nende intervallide ja C&C serverite esitatud andmete kehtivuse järgi.

Iga Grandoreiro C&C serveriga ühendatud ohver on identifitseeritud a login_string – string Grandoreiro konstrueerib ühenduse loomisel. Erinevad järgud kasutavad erinevaid vorminguid ja erinevad vormingud sisaldavad erinevat teavet. Teeme kokkuvõtte teabest, mida saab aadressilt login_string tabelis 3. Veerg Esinemine näitab protsentuaalset osa kõigist meie nähtud vormingutest, mis sisaldavad vastavat tüüpi teavet.

Tabel 3. Ülevaade teabest, mida on võimalik saada Grandoreiro ohvrilt login_string

|

INFO |

Tekkimine |

Kirjeldus |

|

Operatsioonisüsteem |

100% |

Ohvri masina operatsioonisüsteem. |

|

arvuti nimi |

100% |

Ohvri masina nimi. |

|

Riik |

100% |

Riik, mida Grandoreiro näidis sihib (ründevara näidises kõvakood). |

|

versioon |

100% |

Versioon (versiooni_string) Grandoreiro proovist. |

|

Panga koodnimi |

92% |

C&C ühenduse käivitanud panga koodnimi (määratud Grandoreiro arendajate poolt). |

|

Töö kestvus |

25% |

Aeg (tundides), mille jooksul kannatanu masin on töötanud. |

|

Ekraani resolutsioon |

8% |

Ohvri põhimonitori ekraani eraldusvõime. |

|

kasutajanimi |

8% |

Ohvri kasutajanimi. |

Kolm valdkonda väärivad lähemat selgitust. Riik on pigem Grandoreiro binaaris kõvakodeeritud string, mitte asjakohaste teenuste kaudu hangitud teave. Seetõttu toimib see rohkem nagu an ette nähtud ohvri riik.

Panga koodnimi on Grandoreiro arendajate string, mis on seotud teatud panga või muu finantsasutusega. Ohver külastas selle panga veebisaiti, mis käivitas C&C ühenduse.

. versiooni_string on string, mis identifitseerib konkreetse Grandoreiro konstruktsiooni. See on pahavaras kõvakodeeritud ja sisaldab stringi, mis identifitseerib konkreetse ehitusseeria, versiooni (millest me juba sissejuhatuses rääkisime) ja ajatemplit. Tabel 4 illustreerib erinevaid vorminguid ja nendes sisalduvat teavet. Pange tähele, et mõned ajatemplid sisaldavad ainult kuud ja päeva, teised aga ka aastat.

Tabel 4. Erinevate loend versiooni_string vormingud ja nende sõelumine

|

Versiooni string |

Ehitise ID |

versioon |

Ajatempel |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37) (P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(RELOAD) EMAIL |

N / A |

26/07 |

Võib tekkida kiusatus öelda, et ehituse ID identifitseerib tegelikult operaatori. Kuid me ei arva, et see nii on. Selle stringi formaat on väga kaootiline, mõnikord viitab see ainult kuule, mille jooksul binaar tõenäoliselt ehitati (nagu (AGOSTO)2708). Lisaks usume sellesse kindlalt P1X viitab konsoolile, mida kasutavad Grandoreiro operaator(id). PIXLOGGER.

C&C serveri jälgimine – leiud

Selles jaotises keskendume sellele, mida oleme C&C serverite päringute tegemisel leidnud. Kõik selles jaotises loetletud statistilised andmed on saadud otse Grandoreiro C&C serveritest, mitte ESET-i telemeetriast.

Vanad proovid on endiselt aktiivsed

Tk login_string mida me täheldasime, sisaldab versiooni_string ja enamik neist sisaldab ajatempli teavet (vt tabel 3 ja tabel 4). Kuigi paljud neist sisaldavad ainult päeva ja kuud, nagu näib olevat arendaja valik aeg-ajalt, oli vanim suhtlev näidis ajatempliga 15/09/2020 – see on ajast, mil seda DGA-d esmakordselt Grandoreiros tutvustati. Viimane näidis oli ajatempliga 12/23/2023.

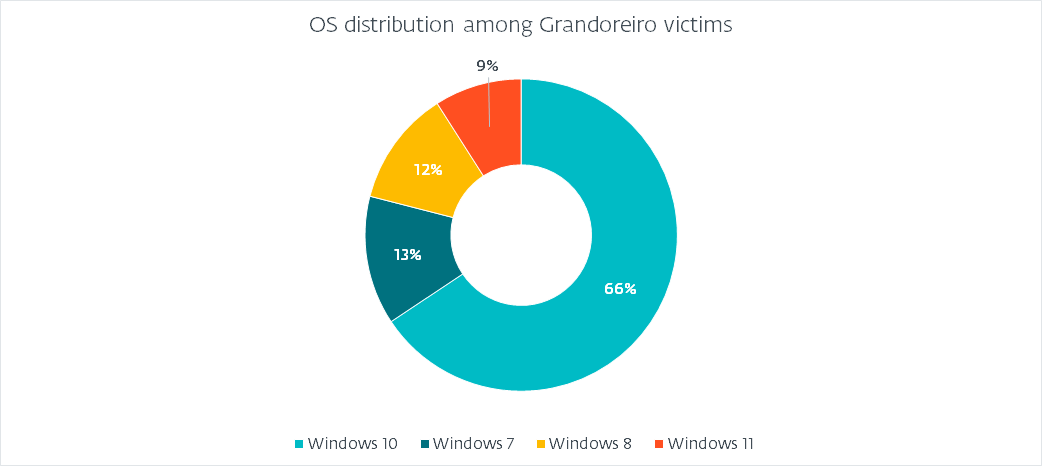

Operatsioonisüsteemi levitamine

Kuna kõik login_string vormingud sisaldavad OS-i teavet, saame maalida täpse pildi sellest, millised operatsioonisüsteemid langesid ohvriks, nagu on näidatud joonisel 4.

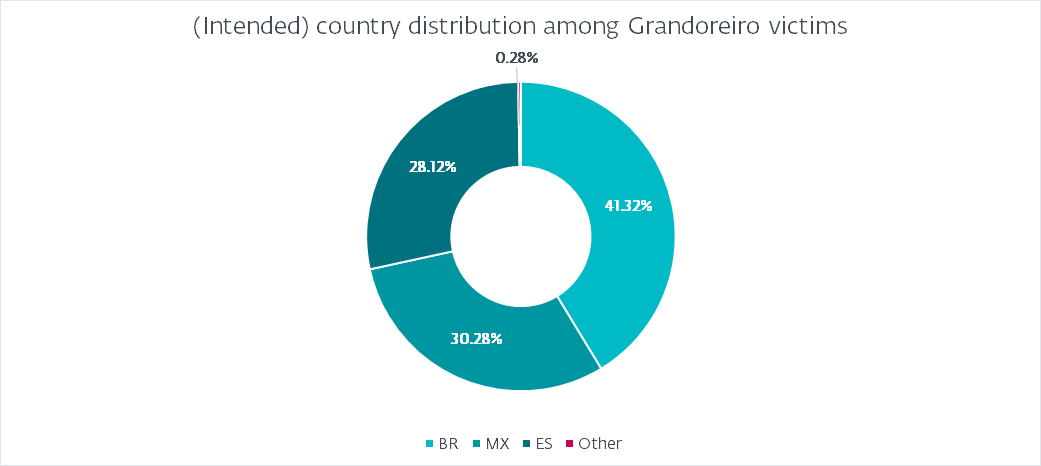

(Mõeldud) riigi jaotus

Mainisime juba, et Grandoreiro kasutab ohvri riigi hankimiseks teenuse päringu asemel kõvakoodi väärtust. Joonisel 5 on näidatud jaotus, mida oleme täheldanud.

Seda jaotust on oodata Grandoreirol. Huvitaval kombel ei ole see korrelatsioonis joonisel 1 kujutatud soojuskaardiga. Kõige loogilisem seletus on see, et konstruktsioonid ei ole õigesti märgistatud, et need sarnaneksid nende kavandatud sihtmärkidega. Näiteks rünnete sagenemine Argentinas ei kajastu kõvasti kodeeritud märgistuses üldse. Brasiilia moodustab peaaegu 41% kõigist ohvritest, järgneb Mehhiko 30% ja Hispaania 28%. Argentina, Portugal ja Peruu moodustavad alla 1%. Huvitaval kombel oleme näinud mõnda (vähem kui 10) ohvrit, mis on märgitud kui PM (Saint Pierre ja Miquelon), GR (Kreeka) või FR (Prantsusmaa). Usume, et need on kas kirjavead või neil on muu tähendus, mitte nende riikide sihtimine.

Pange tähele ka seda, et samal ajal Grandoreiro lisas sihtmärke paljudest riikidest väljaspool Ladina-Ameerikat juba 2020. aastal oleme täheldanud vähe või üldse mitte neid riike sihivaid kampaaniaid ja joonis 5 toetab seda.

Ohvrite arv

Oleme täheldanud, et keskmine ohvrite arv ööpäevas on 563. See arv sisaldab aga kindlasti duplikaate, sest kui ohver on pikka aega ühenduses, mida oleme sageli täheldanud, siis Grandoreiro C&C server teatab sellest mitme taotluse korral.

Püüdes seda probleemi lahendada, määratlesime a ainulaadne ohver on kordumatu identifitseerimistunnuste komplekt (nt arvuti nimi, kasutajanimi jne), jättes välja need, mida võidakse muuta (nt tööaeg). Sellega saime tulemuseks 551 ainulaadne ohvrid ühendasid keskmiselt ühe päevaga.

Arvestades, et oleme jälginud ohvreid, kes ühenduvad pidevalt C&C serveritega üle aasta, arvutasime keskmiseks arvuks 114 uus ainulaadne ohvrid loovad iga päev ühenduse C&C serveritega. Selle numbrini jõudsime tähelepanuta jättes ainulaadne ohvreid, keda oleme juba varem täheldanud.

Grandoreiro sisedetailid

Keskendume põhjalikult Grandoreiro kahele kõige olulisemale omadusele: DGA-le ja võrguprotokollile.

DGA

Grandoreiro operaatorid on aastate jooksul rakendanud mitut tüüpi DGA-sid, millest viimane ilmus 2020. aasta juulis. Kuigi märkasime mõningaid väiksemaid muudatusi, pole algoritmi tuum sellest ajast peale muutunud.

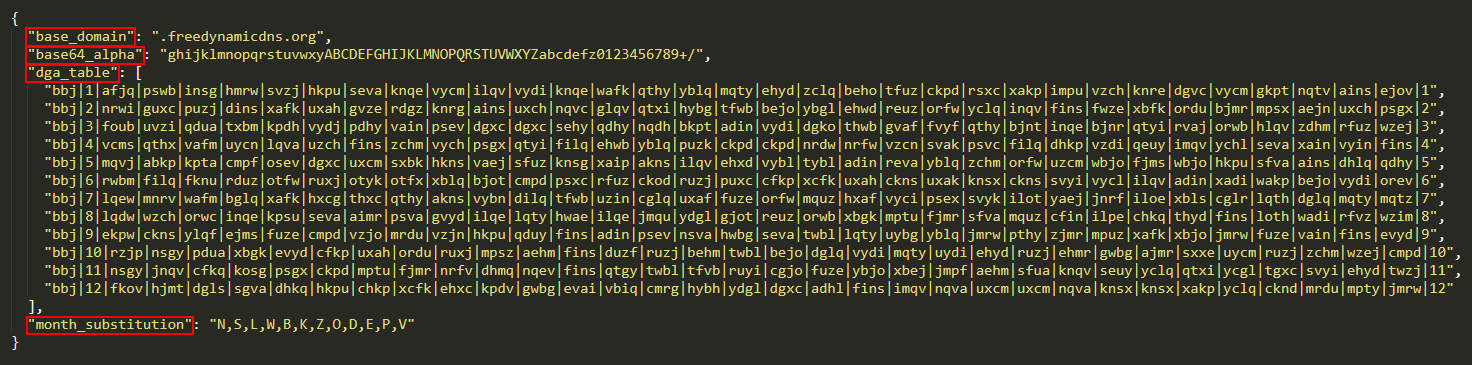

DGA kasutab kindlat konfiguratsiooni, mis on mitme stringina salvestatud kahendkoodis. Joonisel 6 on kujutatud üks selline konfiguratsioon (koos dga_id “bbj”), mis on parema loetavuse huvides ümber vormindatud JSON-is.

Enamikul juhtudel on baasdomeen väli on freedynamicdns.org or zapto.org. Nagu juba mainitud, kasutab Grandoreiro domeeni registreerimiseks IP-d. The base64_alpha väli vastab kohandatud base64 tähestikule, mida DGA kasutab. The kuu_asendamine kasutatakse märgi asendamiseks kuu numbriga.

. dga_tabel moodustab konfiguratsiooni põhiosa. See koosneb 12 stringist, millest igaühel on 35 välja, mis on eraldatud |. Iga rea esimene kirje on dga_id. Teine ja viimane kirje tähistavad kuud, mille jaoks rida on ette nähtud. Ülejäänud 32 välja tähistavad iga kuu erineva päeva väärtust (jättes vähemalt ühe välja kasutamata).

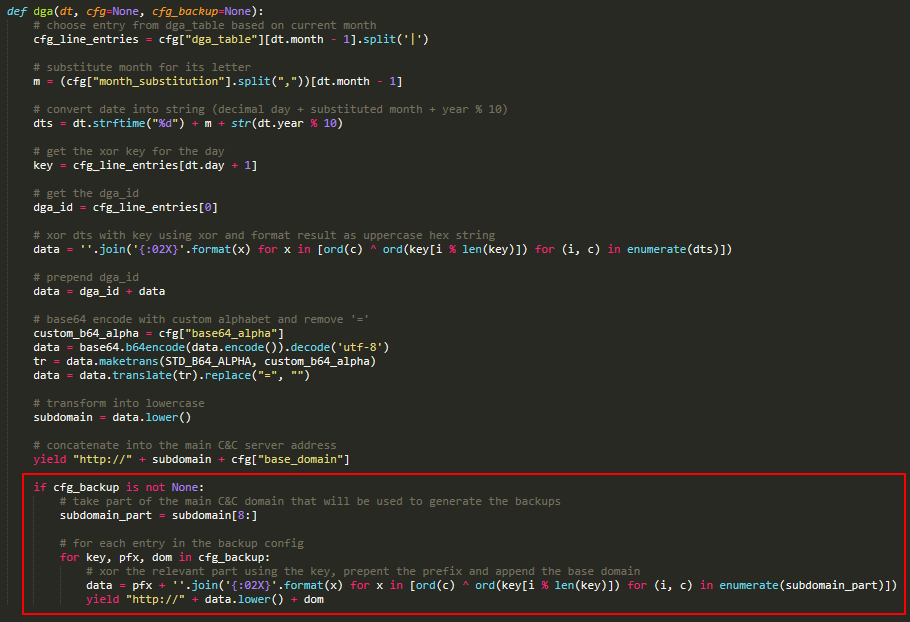

DGA loogika on näidatud joonisel 7. Algoritm valib esmalt õige rea ja sealt õige kirje, käsitledes seda neljabaidise võtmena. Seejärel vormindab see praeguse kuupäeva stringiks ja krüpteerib selle võtmega, kasutades lihtsat XOR-i. Seejärel lisab see ette dga_id tulemusele kodeerib tulemuse kohandatud tähestikuga base64 abil ja eemaldab seejärel kõik = täidismärgid. Lõpptulemuseks on alamdomeen, millega koos baasdomeen, kasutatakse jooksva päeva C&C serverina. Punasega esile tõstetud osa on tõrkekindel mehhanism ja me arutame seda järgmisena.

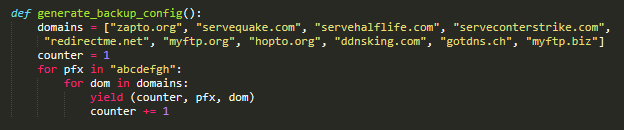

Grandoreiro on mõnes järgus rakendanud tõrkekindla mehhanismi juhuks, kui põhidomeeni ei õnnestu lahendada. Seda mehhanismi ei ole kõigis konstruktsioonides ja selle loogikat on paar korda muudetud, kuid põhiidee on illustreeritud joonisel 7. See kasutab konfiguratsiooni, mis on meie analüüsitud proovides konstantne ja mida saab genereerida joonisel näidatud lihtsa koodiga. 8. Iga kirje koosneb võtmest, eesliitest ja põhidomeenist.

Tõrkekindel algoritm võtab osa peamisest C&C alamdomeenist. Seejärel kordab see kõiki konfiguratsioonikirjeid, krüpteerib selle XOR-i abil ja lisab prefiksi sarnaselt põhialgoritmi osaga.

Alates 2022. aasta septembrist oleme hakanud jälgima proove, mis kasutavad veidi muudetud DGA-d. Algoritm jääb peaaegu identseks, kuid selle asemel, et viimases etapis alamdomeeni base64 kodeerida, lisatakse sellele kõvakodeeritud eesliide. Meie jälgimise põhjal on see meetod saanud domineerivaks alates ligikaudu 2023. aasta juulist.

Võrguprotokoll

Grandoreiro kasutab RTC portaali, Delphi komponentide komplekti, mis on ehitatud selle peale RealThinClient SDK mis on üles ehitatud HTTP(S) peale. RTC portaal oli lõpetati 2017. aastal ja selle lähtekood avaldati GitHub. Põhimõtteliselt võimaldab RTC portaal ühel või mitmel juhtelemendil kaugjuurdepääsu ühele või mitmele hostile. Hostid ja juhtelemendid on eraldatud vahendajakomponendiga Gateway.

Grandoreiro operaatorid kasutavad konsooli (toimib juhtseadmena), et luua ühendus C&C serveriga (toimib lüüsina) ja suhelda ohustatud masinatega (toimides hostidena). Gatewayga ühenduse loomiseks on vaja kolme parameetrit: salajane võti, võtme pikkus ja sisselogimine.

Salajast võtit kasutatakse serverisse saadetud esialgse päringu krüptimiseks. Seetõttu peab server teadma ka salajast võtit, et dekrüpteerida kliendi algne päring.

Võtme pikkus määrab käepigistuse ajal kindlaks määratud liikluse krüpteerimiseks kasutatavate võtmete pikkuse. Liiklus krüpteeritakse kohandatud voošifri abil. Loodud on kaks erinevat võtit – üks sissetuleva ja teine väljamineva liikluse jaoks.

Sisselogimine võib olla mis tahes string. Gateway nõuab, et igal ühendatud komponendil oleks kordumatu sisselogimine.

Grandoreiro kasutab kahte erinevat salajase võtme ja võtme pikkuse väärtuste kombinatsiooni, mis on alati binaarkoodis kõvakodeeritud ja me juba arutasime login_string mida kasutatakse sisselogimisena.

RTC dokumentatsioonis on kirjas, et see suudab korraga käsitleda ainult piiratud arvu ühendusi. Arvestades, et iga ühendatud host peab saatma sekundis vähemalt ühe päringu või vastasel juhul katkeb tema ühendus, usume, et põhjus, miks Grandoreiro kasutab mitut C&C-serverit, on katse mitte ühtegi neist üle koormata.

Järeldus

Selles ajaveebipostituses oleme andnud pilgu meie Grandoreiro pikaajalise jälgimise eesriide taha, mis aitas selle katkestusoperatsiooni võimalikuks muuta. Oleme põhjalikult kirjeldanud, kuidas Grandoreiro DGA töötab, kui palju erinevaid konfiguratsioone on samaaegselt olemas ja kuidas me suutsime tuvastada nende vahel palju IP-aadresside kattumisi.

Oleme esitanud ka C&C serveritelt saadud statistilist teavet. See teave annab suurepärase ülevaate viktimoloogiast ja sihtimisest, võimaldades samal ajal näha ka tegelikku mõju taset.

Brasiilia föderaalpolitsei juhitud häireoperatsioon oli suunatud isikutele, kes arvatakse olevat Grandoreiro operatsioonide hierarhias kõrgel kohal. ESET jätkab jälgimist muud Ladina-Ameerika pangandustroojalased jälgides hoolikalt Grandoreiro tegevust pärast seda katkestusoperatsiooni.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

IoC-d

Faile

|

SHA-1 |

Faili |

Detection |

Kirjeldus |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI allalaadija |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI allalaadija |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (binaarse polsterdusega) |

võrk

|

IP |

Domeen |

Majutusteenuse pakkuja |

Esimest korda nähtud |

Detailid |

|

20.237.166[.]161 |

DGA loodud |

Taevasina |

2024-01-12 |

C&C server. |

|

20.120.249[.]43 |

DGA loodud |

Taevasina |

2024-01-16 |

C&C server. |

|

52.161.154[.]239 |

DGA loodud |

Taevasina |

2024-01-18 |

C&C server. |

|

167.114.138[.]249 |

DGA loodud |

ovh |

2024-01-02 |

C&C server. |

|

66.70.160[.]251 |

DGA loodud |

ovh |

2024-01-05 |

C&C server. |

|

167.114.4[.]175 |

DGA loodud |

ovh |

2024-01-09 |

C&C server. |

|

18.215.238[.]53 |

DGA loodud |

AWS |

2024-01-03 |

C&C server. |

|

54.219.169[.]167 |

DGA loodud |

AWS |

2024-01-09 |

C&C server. |

|

3.144.135[.]247 |

DGA loodud |

AWS |

2024-01-12 |

C&C server. |

|

77.246.96[.]204 |

DGA loodud |

VDSina |

2024-01-11 |

C&C server. |

|

185.228.72[.]38 |

DGA loodud |

Veebimeister |

2024-01-02 |

C&C server. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Jaotusserver. |

|

20.151.89[.]252 |

N / A |

Taevasina |

2024-01-10 |

Jaotusserver. |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 14 MITER ATT&CK raamistikust.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Ressursside arendamine |

Võimaluste arendamine: pahavara |

Grandoreiro arendajad töötavad välja oma kohandatud allalaadijad. |

|

|

Esialgne juurdepääs |

Phishing |

Grandoreiro levib andmepüügimeilide kaudu. |

|

|

Täitmine |

Kasutaja täitmine: pahatahtlik fail |

Grandoreiro survestab ohvreid andmepüügimanust käsitsi täitma. |

|

|

Püsivus |

Käivitamise või sisselogimise automaatse käivitamise täitmine: Registry Run Keys / Startup Folder |

Grandoreiro kasutab püsivuse tagamiseks standardseid automaatse käivitamise asukohti. |

|

|

Kaaperdamise voog: DLL-i otsingutellimuse kaaperdamine |

Grandoreiro täidetakse DLL-i otsingujärjestuse kahjustamisega. |

||

|

Kaitsest kõrvalehoidmine |

Failide või teabe deobfuskeerimine/dekodeerimine |

Grandoreirot levitatakse sageli parooliga kaitstud ZIP-arhiivides. |

|

|

Hägustatud failid või teave: binaarne täidis |

Grandoreiro EXE-d olid varem laienenud .rsrc suurte BMP-piltidega sektsioonid. |

||

|

Süsteemi binaarse puhverserveri täitmine: Msiexec |

Grandoreiro allalaadijad on MSI installijate sees. |

||

|

Muuda registrit |

Grandoreiro salvestab osa oma konfiguratsiooniandmetest Windowsi registrisse. |

||

|

avastus |

Rakendusakna avastamine |

Grandoreiro avastab internetipanga veebisaite akende nimede põhjal. |

|

|

Protsessi avastamine |

Grandoreiro avastab protsessinimede põhjal turvatööriistad. |

||

|

Tarkvara avastamine: turvatarkvara avastamine |

Grandoreiro tuvastab panganduskaitsetoodete olemasolu. |

||

|

Süsteemi teabe avastamine |

Grandoreiro kogub ohvri masina kohta infot, nt %COMPUTERNAME% ja operatsioonisüsteem. |

||

|

kogumine |

Sisendhõive: GUI sisendi hõivamine |

Grandoreiro suudab kuvada võltsitud hüpikaknaid ja jäädvustada neisse sisestatud teksti. |

|

|

Sisendhõive: klahvilogimine |

Grandoreiro on võimeline jäädvustama klahvivajutusi. |

||

|

Meilikogu: kohalik meilikogu |

Grandoreiro operaatorid töötasid välja tööriista e-posti aadresside eraldamiseks Outlookist. |

||

|

Juhtimine ja kontroll |

Andmete kodeerimine: mittestandardne kodeering |

Grandoreiro kasutab RTC-d, mis krüpteerib andmed kohandatud voošifriga. |

|

|

Dünaamiline eraldusvõime: domeeni genereerimise algoritmid |

Grandoreiro tugineb C&C serveri aadresside hankimiseks ainult DGA-le. |

||

|

Krüpteeritud kanal: sümmeetriline krüptograafia |

RTC-s toimub krüpteerimine ja dekrüpteerimine sama võtmega. |

||

|

Mittestandardne port |

Grandoreiro kasutab levitamiseks sageli mittestandardseid porte. |

||

|

Rakenduskihi protokoll |

RTC on üles ehitatud HTTP(S) peale. |

||

|

Välja filtreerimine |

Eksfiltratsioon C2 kanali kaudu |

Grandoreiro eksfiltreerib andmed oma C&C serverisse. |

|

|

mõju |

Süsteemi väljalülitamine/taaskäivitamine |

Grandoreiro võib sundida süsteemi taaskäivitama. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :on

- :on

- :mitte

- : kus

- ][lk

- $ UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Võimalik

- MEIST

- kuritarvitamise

- Nõustub

- juurdepääs

- konto

- Kontod

- täpne

- kohusetäitja

- aktiivne

- tegevus

- tegelik

- tegelikult

- lisatud

- Lisaks

- aadress

- aadressid

- pärast

- eesmärk

- Eesmärk

- algoritm

- Materjal: BPA ja flataatide vaba plastik

- võimaldama

- lubatud

- Lubades

- võimaldab

- peaaegu

- Tähestik

- juba

- Ka

- alati

- ameerika

- vahel

- an

- analüüs

- analüüsitud

- ja

- Teine

- mistahes

- ilmuvad

- asjakohane

- umbes

- APT

- Arhiiv

- arhiiv

- OLEME

- Argentina

- ümber

- AS

- määratud

- abistama

- seotud

- eeldus

- At

- Reageerib

- katse

- Automatiseeritud

- keskmine

- ära

- AWS

- Taevasina

- Taustaprogramm

- Bandwidth

- Pank

- Pangandus

- baas

- põhineb

- põhiline

- alus

- BE

- sest

- muutuma

- olnud

- enne

- hakkas

- taga

- on

- Uskuma

- Arvatakse

- kuulub

- Pealegi

- Parem

- vahel

- bhg

- erapooletu

- suurim

- mõlemad

- bot

- Brasiilia

- brauseri

- ehitama

- Ehitab

- ehitatud

- komplekteeritud

- kuid

- by

- arvutatud

- helistama

- kutsutud

- tuli

- Kampaaniad

- CAN

- võimeid

- võimeline

- lüüa

- Püüdmine

- juhul

- juhtudel

- kindel

- kindlasti

- muutma

- muutunud

- Vaidluste lahendamine

- muutuv

- Kanal

- iseloom

- omadused

- märki

- valik

- salakiri

- nõudma

- selge

- klient

- lähedalt

- lähemale

- Cloud

- Cluster

- kood

- koodid

- juhus

- koostööd teinud

- kogumine

- Veerg

- COM

- kombinatsioonid

- edastama

- suhtlemine

- KOMMUNIKATSIOON

- täiesti

- komponent

- komponendid

- Kompromissitud

- kompromiteeriv

- arvutamine

- arvuti

- lõpetama

- konfiguratsioon

- Võta meiega ühendust

- seotud

- ühendamine

- ühendus

- Side

- arvestades

- Koosneb

- koosneb

- konsool

- pidev

- pidevalt

- konstrueerib

- kontakt

- sisaldama

- sisaldab

- jätkama

- jätkas

- Aitas

- kontrollida

- kontrolli

- koostööd teinud

- tuum

- parandada

- Vastav

- vastab

- riikides

- riik

- Kursus

- otsustav

- Praegune

- kardin

- tava

- da

- iga päev

- andmed

- kuupäev

- päev

- Päeva

- dDNS

- otsustatud

- Avaldage lahti

- sügavam

- määratletud

- näitama

- sügavus

- kirjeldatud

- väärivad

- Disain

- kavandatud

- Detection

- määrab

- arendama

- arenenud

- Arendajad

- & Tarkvaraarendus

- erinev

- raske

- otse

- Avastab

- avastus

- arutama

- arutatud

- Ekraan

- Näidikute

- eiramine

- Häirima

- Katkestus

- eristamine

- jagatud

- jaotus

- sukelduma

- DNS

- dokumentatsioon

- ei

- domeen

- DOMEEENI NIMED

- Domeenid

- domineeriv

- tehtud

- Ära

- Drop

- langes

- kaks

- duplikaadid

- ajal

- dünaamiline

- e

- iga

- Varajane

- kumbki

- teine

- kirju

- kodeerimine

- krüptida

- krüpteeritud

- krüpteerimist

- lõpp

- lõppes

- jõustamine

- kanne

- põhiliselt

- looma

- asutatud

- asutades

- jms

- Isegi

- KUNAGI

- Iga

- näide

- suurepärane

- täitma

- täidetud

- täitmine

- eksisteerima

- oodatav

- selgitas

- selgitus

- väljavõte

- ei

- võlts

- peredele

- tunnusjoon

- FUNKTSIOONID

- Veebruar

- Föderaal-

- föderaalpolitsei

- vähe

- vähem

- väli

- Valdkonnad

- Joonis

- Faile

- lõplik

- Lõpuks

- finants-

- finantseerimisasutus

- leidma

- esimene

- viga

- voog

- Keskenduma

- Järgneb

- Järel

- eest

- Sundida

- formaat

- vormid

- avastatud

- neli

- rebane

- Raamistik

- Prantsusmaa

- sageli

- Alates

- funktsionaalsus

- toimimine

- edasi

- lõhe

- värav

- loodud

- põlvkond

- generaator

- saama

- Andma

- antud

- Pilk

- Globaalne

- Kreeka

- Grupp

- Grupi omad

- olnud

- käepide

- Olema

- raske

- aitas

- sellest tulenevalt

- hierarhia

- Suur

- Esiletõstetud

- ajalugu

- hoidma

- omab

- võõrustaja

- hosts

- Lahtiolekuajad

- Kuidas

- Kuidas

- aga

- http

- HTTPS

- ID

- idee

- identiques

- tuvastatud

- tunnus

- identifitseerib

- identifitseerimiseks

- if

- illustreerib

- pilt

- pildid

- mõju

- täitmine

- rakendatud

- in

- ebaõige

- Suurendama

- inimesed

- info

- Infrastruktuur

- esialgne

- Algatab

- sisend

- Päringud

- sees

- selle asemel

- Institutsioon

- Intelligentsus

- ette nähtud

- suhelda

- sisse

- sisse

- Sissejuhatus

- uurimine

- IP

- IP-aadress

- IP-aadressid

- probleem

- küsimustes

- IT

- ITS

- Jaanuar

- JPY

- Json

- Juuli

- juuni

- hoidma

- Võti

- võtmed

- Laps

- liiki

- Teadma

- teatud

- teab

- suur

- viimane

- pärast

- ladina

- Ladina-Ameerika

- Seadus

- õiguskaitse

- kiht

- kõige vähem

- jätmine

- Led

- Pikkus

- vähem

- Tase

- nagu

- Tõenäoliselt

- piiratud

- joon

- nimekiri

- Loetletud

- kohalik

- kohad

- loogika

- loogiline

- Logi sisse

- Pikk

- kaua aega

- pikaajaline

- Vaata

- Partii

- masin

- masinad

- põhiline

- peamiselt

- Enamus

- tegema

- Tegemine

- pahatahtlik

- malware

- Pahavara teenusena (MaaS)

- käsitsi

- palju

- Märts

- märgitud

- märgistus

- massiliselt

- tikud

- mai..

- tähendused

- vahendid

- vahepeal

- mehhanism

- mainitud

- meetod

- Mehhiko

- alaealine

- modifitseeritud

- raha

- Jälgida

- järelevalve

- monitorid

- kuu

- rohkem

- kõige

- msi

- palju

- mitmekordne

- peab

- MX

- nimi

- nimed

- vajadustele

- võrk

- Uus

- äsja

- järgmine

- ei

- meeles

- Märka..

- number

- jälgima

- saama

- saadud

- Ilmne

- OCC

- korda

- esinemine

- oktoober

- of

- pakkuma

- Pakkumised

- sageli

- vanem

- vanim

- on

- kunagi

- ONE

- Internetis

- internetipanga

- ainult

- tegutses

- tegutseb

- tegutsevad

- operatsioonisüsteemi

- operatsioonisüsteemid

- töö

- operaator

- ettevõtjad

- or

- et

- OS

- Muu

- teised

- meie

- väljavaade

- väljaspool

- üle

- ülevaade

- enda

- P&E

- lehekülg

- parameetrid

- osa

- minevik

- Muster

- kohta

- protsent

- teostatud

- periood

- püsivus

- Peruu

- nähtus

- Phishing

- pilt

- Pierre

- Platon

- Platoni andmete intelligentsus

- PlatoData

- palun

- Politsei

- pop-up

- Portal

- sadamad

- Portugal

- võimalik

- olemasolu

- esitada

- surve

- primitiivne

- era-

- tõenäoliselt

- protsess

- Töödeldud

- toodab

- Toodet

- Edu

- edeneb

- projekt

- korralikult

- kaitse

- protokoll

- protokollid

- tõestatud

- tingimusel

- pakkujad

- annab

- pakkudes

- volikiri

- avaldatud

- Python

- Q3

- kiiresti

- üsna

- kiire

- määr

- pigem

- põhjus

- hiljuti

- Red

- nimetatud

- viitab

- kajastatud

- registreeritud

- Registreerimine

- registri

- ülejäänud

- jäänused

- kauge

- kaugelt

- eemaldab

- aru

- Aruanded

- esindama

- taotleda

- Taotlusi

- nõutav

- Nõuded

- Vajab

- teadustöö

- Teadlased

- resolutsioon

- lahendama

- lahendatud

- lahendamine

- vastutav

- kaasa

- jooks

- jooksmine

- s

- Ütlesin

- SAINT

- sama

- nägin

- ütlema

- Ekraan

- Otsing

- Teine

- Saladus

- Osa

- lõigud

- turvalisus

- vaata

- tundub

- nähtud

- väljavalitud

- saatma

- saatmine

- Saadetud

- September

- Seeria

- server

- Serverid

- teenib

- teenus

- Teenused

- komplekt

- Komplektid

- kehtestamine

- mitu

- jagatud

- jagamine

- näitama

- näidatud

- Näitused

- külg

- märgatavalt

- sarnane

- lihtne

- üheaegselt

- alates

- ühekordne

- väike

- So

- tarkvara

- Ainult

- mõned

- mõnikord

- varsti

- allikas

- lähtekoodi

- Hispaania

- konkreetse

- Kaubandus-

- Levib

- standard

- alustatud

- käivitamisel

- Ühendriigid

- staatiline

- statistiline

- statistika

- Samm

- Veel

- ladustatud

- kauplustes

- oja

- nöör

- tugevalt

- teema

- Edukalt

- selline

- Kokku võtta

- Toetab

- üllatus

- Lüliti

- süsteem

- süsteemid

- tabel

- Võtma

- võtab

- suunatud

- sihtimine

- eesmärgid

- Tehniline

- Tehniline analüüs

- tehnika

- kümneid

- tekst

- kui

- et

- .

- teave

- JOON

- oma

- Neile

- SIIS

- seetõttu

- Need

- nad

- mõtlema

- see

- need

- kuigi?

- tuhandeid

- oht

- kolm

- Läbi

- aeg

- korda

- ajatempel

- Kapslid

- et

- kokku

- tööriist

- töövahendid

- ülemine

- Summa

- suunas

- jälgida

- Jälgimine

- liiklus

- ravimisel

- vallandas

- Trojan

- kaks

- läbib

- ainulaadne

- kuni

- kasutamata

- peale

- töö kestvus

- us

- kasutama

- Kasutatud

- kasutusalad

- kasutamine

- tavaliselt

- ära kasutama

- kasutab ära

- väärtus

- Väärtused

- variant

- suur

- versioon

- versiooni teave

- väga

- kaudu

- Ohver

- ohvreid

- visiit

- külastatud

- oli

- Tee..

- we

- web

- veebibrauseri

- veebisait

- veebilehed

- nädal

- Hästi

- olid

- M

- millal

- mis

- kuigi

- WHO

- laius

- will

- aken

- aknad

- koos

- jooksul

- Töö

- töötab

- kirjutamine

- aasta

- aastat

- saagikus

- sephyrnet

- Tõmblukk