Kliendid seisavad silmitsi kasvavate turvaohtude ja haavatavustega infrastruktuuri ja rakendusressursside lõikes, kuna nende digitaalne jalajälg on laienenud ja nende digitaalsete varade mõju äritegevusele on kasvanud. Tavaline küberjulgeoleku väljakutse on olnud kahekordne:

- Erinevate vormingute ja skeemidega digitaalsete ressursside logide tarbimine ning nende logide põhjal ohuleidude analüüsi automatiseerimine.

- Olenemata sellest, kas logid pärinevad teenusest Amazon Web Services (AWS), teistelt pilveteenuse pakkujatelt, kohapealsetelt või ääreseadmetelt, peavad kliendid turvaandmed tsentraliseerima ja standardima.

Lisaks peab turvaohtude tuvastamise analüüs olema suuteline skaleerima ja arenema, et vastata muutuvale ohutegurite, turvavektorite ja digitaalsete varade maastikule.

Uudne lähenemisviis selle keeruka turbeanalüütilise stsenaariumi lahendamiseks ühendab turvaandmete allaneelamise ja salvestamise, kasutades Amazonase turvajärv ja turbeandmete analüüsimine masinõppe (ML) abil Amazon SageMaker. Amazon Security Lake on eesmärgipäraselt loodud teenus, mis koondab organisatsiooni turvaandmed pilvest ja kohapealsetest allikatest automaatselt teie AWS-i kontole salvestatud sihtotstarbelisse andmejärve. Amazon Security Lake automatiseerib turvaandmete keskhalduse, normaliseerib integreeritud AWS-teenuste ja kolmandate osapoolte teenuste logisid ning haldab kohandatava säilitamisega andmete elutsüklit ning automatiseerib ka salvestustasandit. Amazon Security Lake neelab sisse logifailid Avage küberturvalisuse skeemi raamistik (OCSF) vormingus, mis toetab selliseid partnereid nagu Cisco Security, CrowdStrike, Palo Alto Networks ja OCSF-i logid väljaspool teie AWS-keskkonda. See ühtne skeem muudab tarbimise ja analüüsi sujuvamaks, kuna andmed järgivad standardiseeritud skeemi ja uusi allikaid saab lisada minimaalsete andmekonveieri muudatustega. Pärast turvalogi andmete salvestamist Amazon Security Lake'is tekib küsimus, kuidas neid analüüsida. Tõhus lähenemine turvalogi andmete analüüsimiseks on ML kasutamine; täpsemalt anomaalia tuvastamine, mis uurib tegevus- ja liiklusandmeid ning võrdleb neid lähtetasemega. Lähtejoon määrab, milline tegevus on selle keskkonna jaoks statistiliselt normaalne. Anomaaliate tuvastamise skaala ulatub kaugemale üksiku sündmuse allkirjast ja see võib areneda perioodilise ümberõppega; Ebanormaalseks või anomaalseks liigitatud liiklusele saab seejärel reageerida prioriteetse fookuse ja kiireloomulisusega. Amazon SageMaker on täielikult hallatav teenus, mis võimaldab klientidel koostada, koolitada ja juurutada ML-mudeleid iga kasutusjuhtumi jaoks täielikult hallatud infrastruktuuri, tööriistade ja töövoogudega, sealhulgas ärianalüütikutele mõeldud koodita pakkumised. SageMaker toetab kahte sisseehitatud anomaalia tuvastamise algoritmi: IP Insights ja Juhuslikult raiutud mets. Samuti saate kasutada SageMakerit, et luua oma kohandatud kõrvalekallete tuvastamise mudel algoritme pärit mitmest ML-raamistikust.

Sellest postitusest saate teada, kuidas valmistada Amazon Security Lake'ist pärinevaid andmeid ning seejärel koolitada ja juurutada ML-mudelit, kasutades SageMakeris IP Insightsi algoritmi. See mudel tuvastab anomaalse võrguliikluse või käitumise, mille saab seejärel koostada osana suuremast täielikust turbelahendusest. Selline lahendus võib käivitada mitmefaktorilise autentimise (MFA) kontrolli, kui kasutaja logib sisse ebaharilikust serverist või ebatavalisel ajal, teavitada töötajaid, kui uutelt IP-aadressidelt tuleb kahtlane võrgukontroll, teavitada administraatoreid ebatavalisest võrgust. kasutatakse protokolle või porte või rikastage IP-ülevaate klassifitseerimise tulemust muude andmeallikatega, näiteks Amazoni valveteenistus ja IP maine hinded ohuleidude järjestamiseks.

Lahenduse ülevaade

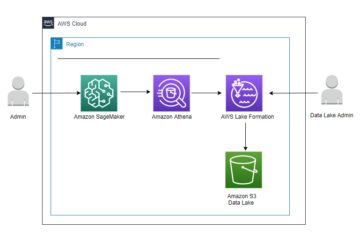

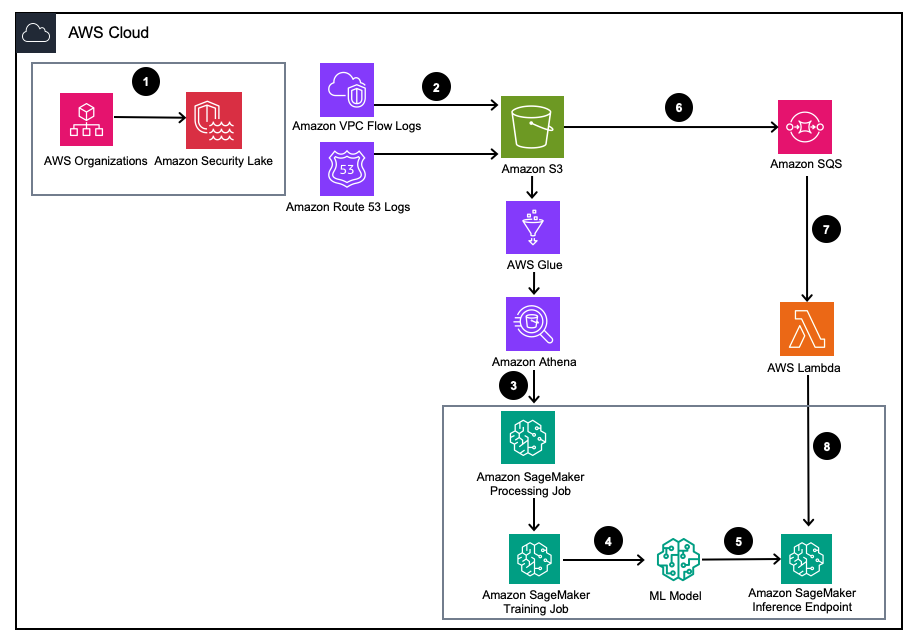

Joonis 1 – Lahenduse arhitektuur

- Lubage Amazon Security Lake rakendusega AWS-i organisatsioonid AWS-i kontode, AWS-i piirkondade ja väliste IT-keskkondade jaoks.

- Seadistage Security Lake'i allikad Amazoni virtuaalne privaatpilv (Amazon VPC) Voolulogid ja Amazoni marsruut53 DNS logib Amazon Security Lake S3 ämbrisse.

- Funktsioonide kujundamiseks töödelda Amazon Security Lake'i logiandmeid, kasutades SageMakeri töötlemistööd. Kasuta Amazonase Athena struktureeritud OCSF-i logiandmete päringute tegemiseks Amazon Simple Storage Service (Amazon S3) läbi AWS liim tabelid, mida haldab AWS LakeFormation.

- Treenige SageMaker ML-mudelit, kasutades SageMakeri koolitustööd, mis tarbib töödeldud Amazon Security Lake'i logisid.

- Juurutage koolitatud ML-mudel SageMakeri järelduse lõpp-punkti.

- Salvestage uued turvalogid S3 ämbrisse ja asetage sündmused järjekorda Amazon Simple Queue Service (Amazon SQS).

- Telli an AWS Lambda funktsioon SQS-i järjekorda.

- Käivitage SageMakeri järelduse lõpp-punkt, kasutades Lambda funktsiooni, et klassifitseerida turvalogid reaalajas kõrvalekalleteks.

Eeldused

Lahenduse juurutamiseks peate esmalt täitma järgmised eeltingimused.

- Luba Amazon Security Lake teie organisatsioonis või ühe kontoga, kus on lubatud nii VPC voo logid kui ka Route 53 lahendaja logid.

- Veenduge, et AWS-i identiteedi ja juurdepääsu haldus (IAM) rollile, mida SageMaker kasutab tööde ja märkmike töötlemisel, on antud IAM-poliitika, sealhulgas Amazon Security Lake'i abonendi päringu juurdepääsuluba hallatava Amazon Security järve andmebaasi ja AWS Lake Formationi hallatavate tabelite jaoks. Seda töötlemistööd tuleks käitada analüütika- või turbetööriistade kontolt, et see oleks vastavuses AWS-i turvaviitarhitektuur (AWS SRA).

- Veenduge, et funktsiooni Lambda poolt kasutatavale IAM-i rollile on antud IAM-poliitika, sealhulgas Amazon Security Lake'i abonendi andmetele juurdepääsu luba.

Rakendage lahendus

Keskkonna seadistamiseks toimige järgmiselt.

- Käivitada a SageMakeri stuudio või SageMaker Jupyteri märkmik koos a

ml.m5.largeNäiteks Märge: Eksemplari suurus sõltub kasutatavatest andmekogumitest. - Kloonige GitHub Hoidla.

- Avage märkmik

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - Rakendada tingimusel IAM-poliitika ja vastav IAM-i usalduspoliitika et teie SageMaker Studio sülearvuti eksemplar pääseks juurde kõikidele S3, Lake Formationi ja Athena vajalikele andmetele.

See ajaveeb vaatab läbi vastava märkmiku koodiosa pärast seda, kui see on teie keskkonnas juurutatud.

Installige sõltuvused ja importige vajalik teek

Kasutage järgmist koodi sõltuvuste installimiseks, vajalike teekide importimiseks ning andmetöötluseks ja mudelikoolituseks vajaliku SageMaker S3 ämbri loomiseks. Üks vajalikest raamatukogudest, awswrangler, on AWS SDK pandade andmeraami jaoks mida kasutatakse asjakohaste tabelite päringute tegemiseks AWS-i liimiandmete kataloogis ja tulemuste lokaalses andmeraamis salvestamiseks.

Tehke päring Amazon Security Lake'i VPC voo logitabelist

See koodiosa kasutab VPC voologidega seotud AWS-i liimitabeli päringute tegemiseks pandadele mõeldud AWS-i SDK-d. Nagu eeltingimustes mainitud, haldab Amazon Security Lake'i tabeleid AWS järve kihistu, seega tuleb SageMakeri märkmiku kasutatavale rollile anda kõik vajalikud õigused. See päring tõmbab mitu päeva VPC voologi liiklust. Selle ajaveebi väljatöötamisel kasutatud andmestik oli väike. Sõltuvalt teie kasutusjuhtumi ulatusest peaksite teadma pandadele mõeldud AWS SDK piiranguid. Terabaidise ulatuse kaalumisel peaksite kaaluma AWS SDK-d pandade toetamiseks Modin.

Andmeraami vaatamisel näete ühe veeru väljundit, millel on tavalised väljad, mis leiate jaotisest Võrgutegevus (4001) OCSF klass.

Normaliseerige Amazon Security Lake'i VPC voo logi andmed IP Insightsi jaoks nõutavasse koolitusvormingusse.

IP Insightsi algoritm nõuab, et koolitusandmed oleksid CSV-vormingus ja sisaldaksid kahte veergu. Esimene veerg peab olema läbipaistmatu string, mis vastab olemi kordumatule identifikaatorile. Teine veerg peab olema olemi juurdepääsusündmuse IPv4-aadress kümnendpunktides. Selle ajaveebi näidisandmekomplektis on kordumatu identifikaator EC2 eksemplaride ID-d, mis on seotud instance_id väärtus sees dataframe. IPv4-aadress tuletatakse src_endpoint. Amazon Athena päringu loomise viisi põhjal on imporditud andmed juba IP Insightsi mudeli koolitamiseks õiges vormingus, seega pole täiendavate funktsioonide projekteerimine vajalik. Kui muudate päringut muul viisil, peate võib-olla lisama täiendavaid funktsioone.

Amazon Security Lake Route 53 lahendaja logitabeli päring ja normaliseerimine

Nii nagu eespool tegite, käivitab sülearvuti järgmine samm sarnase päringu Amazon Security Lake Route 53 lahendaja tabeliga. Kuna kasutate selles sülearvutis kõiki OCSF-iga ühilduvaid andmeid, jäävad kõik funktsioonide projekteerimise ülesanded Route 53 lahendaja logide puhul samaks nagu VPC voologide puhul. Seejärel ühendate kaks andmeraami üheks andmekaadriks, mida kasutatakse treenimiseks. Kuna Amazon Athena päring laadib andmed õiges vormingus kohapeal, pole funktsiooni edasine projekteerimine vajalik.

Hankige IP Insightsi koolituspilt ja treenige mudelit OCSF-i andmetega

Selles sülearvuti järgmises osas treenite IP Insightsi algoritmil põhinevat ML-mudelit ja kasutate konsolideeritud dataframe OCSF eri tüüpi palkidest. IP Insightsi hüperparameetrite loendi leiate siin. Allolevas näites valisime hüperparameetrid, mis väljastasid kõige paremini toimiva mudeli, näiteks 5 epoch ja 128 vektor_dim. Kuna meie valimi koolitusandmestik oli suhteliselt väike, kasutasime a ml.m5.large näiteks. Hüperparameetrid ja treeningu konfiguratsioonid (nt eksemplaride arv ja eksemplari tüüp) tuleks valida teie eesmärgimõõdikute ja treeningandmete suuruse põhjal. Üks võimalus, mida saate Amazon SageMakeris oma mudeli parima versiooni leidmiseks kasutada, on Amazon SageMaker automaatne mudeli häälestamine mis otsib hüperparameetrite väärtuste vahemikust parimat mudelit.

Kasutage koolitatud mudelit ja testige kehtiva ja anomaalse liiklusega

Pärast mudeli väljaõpetamist juurutate mudeli SageMakeri lõpp-punkti ja saadate mudeli testimiseks unikaalse identifikaatori ja IPv4-aadressi kombinatsioonide seeria. See koodiosa eeldab, et teie S3 ämbrisse on salvestatud testiandmed. Testiandmed on csv-fail, kus esimene veerg on eksemplari ID-d ja teine veerg IP-d. Mudeli tulemuste nägemiseks on soovitatav testida kehtivaid ja kehtetuid andmeid. Järgmine kood juurutab teie lõpp-punkti.

Nüüd, kui teie lõpp-punkt on juurutatud, saate nüüd esitada järeldustaotlusi, et tuvastada, kas liiklus on potentsiaalselt anomaalne. Allpool on näide sellest, kuidas teie vormindatud andmed peaksid välja nägema. Sel juhul on esimese veeru identifikaator eksemplari ID ja teine veerg seotud IP-aadress, nagu on näidatud järgmises:

Kui teil on andmed CSV-vormingus, saate need koodi abil järelduste tegemiseks esitada, lugedes oma CSV-faili S3-salvest.

IP Insightsi mudeli väljund annab mõõdupuu selle kohta, kui statistiliselt oodatakse IP-aadressi ja võrguressurssi. Selle aadressi ja ressursi vahemik on siiski piiramatu, seega tuleb kaaluda, kuidas määrata, kas eksemplari ID ja IP-aadressi kombinatsiooni tuleks pidada anomaalseks.

Eelmises näites esitati mudelile neli erinevat identifikaatori ja IP kombinatsiooni. Esimesed kaks kombinatsiooni olid kehtivad eksemplari ID ja IP-aadressi kombinatsioonid, mida koolituskomplekti põhjal oodatakse. Kolmandal kombinatsioonil on õige kordumatu identifikaator, kuid samas alamvõrgus on erinev IP-aadress. Mudel peaks tuvastama tagasihoidliku anomaalia olemasolu, kuna manustamine erineb veidi koolitusandmetest. Neljandal kombinatsioonil on kehtiv kordumatu identifikaator, kuid keskkonna mis tahes VPC-s olematu alamvõrgu IP-aadress.

Märge: Tavalised ja ebatavalised liiklusandmed muutuvad sõltuvalt teie konkreetsest kasutusjuhtumist, näiteks: kui soovite jälgida välist ja sisemist liiklust, vajate iga IP-aadressiga joondatud kordumatut identifikaatorit ja väliste identifikaatorite genereerimiseks skeemi.

Teadaoleva tava- ja ebanormaalse liikluse abil saab kindlaks teha, milline peaks olema teie lävi, et teha kindlaks, kas liiklus on anomaalne. Artiklis kirjeldatud sammud see märkmiku näidis on järgmised:

- Koostage tavaliiklust esindav testkomplekt.

- Lisage andmestikku ebatavaline liiklus.

- Joonistage jaotus

dot_productmudeli hinded tavaliikluses ja ebatavalises liikluses. - Valige läviväärtus, mis eristab normaalset alamhulka ebanormaalsest alamhulgast. See väärtus põhineb teie valepositiivsel tolerantsil

Seadistage uue VPC voologi liikluse pidev jälgimine.

Et näidata, kuidas seda uut ML-mudelit saaks Amazon Security Lake'iga ennetavalt kasutada, konfigureerime igas seadmes käivitatava Lambda funktsiooni. PutObject sündmus Amazon Security Lake'i hallatavas ämbris, täpsemalt VPC voologi andmed. Amazon Security Lake'is on abonendi kontseptsioon, mis tarbib Amazon Security Lake'i logisid ja sündmusi. Lambda funktsioonile, mis reageerib uutele sündmustele, tuleb anda andmetele juurdepääsu tellimus. Andmejuurdepääsu tellijaid teavitatakse allika uutest Amazon S3 objektidest, kui objektid kirjutatakse Security Lake'i ämbrisse. Abonendid saavad otse juurdepääsu S3 objektidele ja saada teateid uute objektide kohta abonemendi lõpp-punkti kaudu või Amazon SQS-i järjekorda küsides.

- avage Turvajärve konsool.

- Valige navigeerimispaanil Abonentide.

- Valige lehel Tellijad Loo tellija.

- Tellija üksikasjade vaatamiseks sisestage

inferencelambdaeest Abonendi nimi ja valikuline Kirjeldus. - . regioon määratakse automaatselt teie praegu valitud AWS-i piirkonnaks ja seda ei saa muuta.

- eest Logi ja sündmuste allikad, vali Konkreetsed logi ja sündmuste allikad Ja vali VPC Flow Logs ja Route 53 palgid

- eest Andmetele juurdepääsu meetod, vali S3.

- eest Abonendi mandaadid, esitage oma AWS-i konto ID kontole, kus Lambda funktsioon asub, ja kasutaja määratud väline ID.

Märge: Kui teete seda kontol kohapeal, ei pea teil olema välist ID-d. - Vali Looma.

Looge lambda funktsioon

Lambda funktsiooni loomiseks ja juurutamiseks võite täita järgmised toimingud või juurutada eelehitatud SAM-malli 01_ipinsights/01.02-ipcheck.yaml GitHubi repos. SAM-malli jaoks on vaja sisestada SQS ARN ja SageMakeri lõpp-punkti nimi.

- Valige Lambda konsoolil Loo funktsioon.

- Vali Autor nullist.

- eest Funktsiooni nimi, sisenema

ipcheck. - eest Runtime, vali Python 3.10.

- eest Arhitektuurvalige x86_64.

- eest Täitmise rollvalige Looge Lambda lubadega uus roll.

- Pärast funktsiooni loomist sisestage funktsiooni sisu ipcheck.py faili GitHubi repost.

- Valige navigeerimispaanil Keskkonna muutujad.

- Vali Edit.

- Vali Lisa keskkonnamuutuja.

- Uue keskkonnamuutuja jaoks sisestage

ENDPOINT_NAMEja väärtuse jaoks sisestage lõpp-punkt ARN, mis väljastati SageMakeri lõpp-punkti juurutamise ajal. - valima Säästa.

- Vali juurutada.

- Valige navigeerimispaanil konfiguratsioon.

- valima Triggerid.

- valima Lisa päästik.

- alla Valige allikas, vali SQS.

- alla SQS järjekord, sisestage Security Lake'i loodud SQS-i peamise järjekorra ARN.

- Valige märkeruut Aktiveeri päästik.

- valima lisama.

Kinnitage lambda leiud

- avage Amazon CloudWatchi konsool.

- Valige vasakpoolsel paanil Logirühmad.

- Sisestage otsinguribale ipcheck ja seejärel valige nimega logirühm

/aws/lambda/ipcheck. - Valige alt uusim logivoog Logi vood.

- Logides peaksite iga uue Amazon Security Lake'i logi kohta nägema tulemusi, mis näevad välja järgmised:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

See Lambda funktsioon analüüsib pidevalt Amazon Security Lake'i neelatavat võrguliiklust. See võimaldab teil luua mehhanisme, et teavitada oma turvameeskondi, kui teatud läve rikutakse, mis viitab anomaalsele liiklusele teie keskkonnas.

Korista ära

Kui olete selle lahendusega katsetamise lõpetanud ja kontolt tasude vältimiseks, puhastage oma ressursid, kustutades S3 ämbri, SageMakeri lõpp-punkti, sulgedes SageMaker Jupyteri sülearvutiga ühendatud arvutusi, kustutades Lambda funktsiooni ja keelates Amazon Security. Järv teie kontol.

Järeldus

Selles postituses õppisite, kuidas Amazon Security Lake'ist pärit võrguliikluse andmeid masinõppeks ette valmistada ning seejärel koolitasite ja juurutasite ML-mudeli, kasutades Amazon SageMakeri IP Insightsi algoritmi. Kõiki Jupyteri märkmikus kirjeldatud samme saab kopeerida otsast lõpuni ML-konveieriga. Rakendasite ka AWS Lambda funktsiooni, mis kasutas uusi Amazon Security Lake'i logisid ja esitas koolitatud anomaaliate tuvastamise mudeli põhjal järeldusi. AWS Lambda saadud ML-mudeli vastused võivad teatud lävede täitmisel teavitada turvameeskondi anomaalsest liiklusest. Mudeli pidevat täiustamist saab lubada, kaasates oma turvameeskonna tsükliülevaatustesse, et märkida, kas anomaalsena tuvastatud liiklus oli valepositiivne või mitte. Seejärel saab selle lisada teie treeningkomplekti ja ka teie normaalne empiirilise läve määramisel. See mudel suudab tuvastada potentsiaalselt anomaalset võrguliiklust või käitumist, mille abil saab selle kaasata suuremasse turbelahendusse, et algatada MFA kontroll, kui kasutaja logib sisse ebaharilikust serverist või ebatavalisel ajal, hoiatada töötajaid, kui esineb kahtlane Uutelt IP-aadressidelt pärit võrguskannimine või ohuleidude järjestamiseks kombineerige IP-ülevaate skoor muude allikatega, nagu Amazon Guard Duty. See mudel võib sisaldada kohandatud logiallikaid, nagu Azure Flow logid või kohapealsed logid, lisades teie Amazon Security Lake'i juurutusse kohandatud allikad.

Selle ajaveebi postituste sarja 2. osas saate teada, kuidas luua anomaalia tuvastamise mudelit, kasutades Juhuslikult raiutud mets Algoritm, mis on koolitatud täiendavate Amazon Security Lake'i allikatega, mis integreerivad võrgu- ja hostiturbe logiandmeid ning rakendavad turvaanomaaliate klassifikatsiooni osana automatiseeritud terviklikust turvaseirelahendusest.

Autoritest

Joe Morotti on Amazon Web Servicesi (AWS) lahenduste arhitekt, kes aitab ettevõtte kliente kogu USA keskläänes. Ta on täitnud mitmesuguseid tehnilisi rolle ja naudib kliendi kunsti võimalikkuse näitamist. Vabal ajal veedab ta perega kvaliteetaega uusi kohti uurides ja oma spordimeeskonna sooritust üle analüüsides

Joe Morotti on Amazon Web Servicesi (AWS) lahenduste arhitekt, kes aitab ettevõtte kliente kogu USA keskläänes. Ta on täitnud mitmesuguseid tehnilisi rolle ja naudib kliendi kunsti võimalikkuse näitamist. Vabal ajal veedab ta perega kvaliteetaega uusi kohti uurides ja oma spordimeeskonna sooritust üle analüüsides

Bishr Tabbaa on Amazon Web Servicesi lahenduste arhitekt. Bishr on spetsialiseerunud klientide abistamisele masinõppe, turvalisuse ja jälgitavuse rakendustega. Väljaspool tööd meeldib talle tennist mängida, süüa teha ja perega aega veeta.

Bishr Tabbaa on Amazon Web Servicesi lahenduste arhitekt. Bishr on spetsialiseerunud klientide abistamisele masinõppe, turvalisuse ja jälgitavuse rakendustega. Väljaspool tööd meeldib talle tennist mängida, süüa teha ja perega aega veeta.

Sriharsh Adari on Amazon Web Servicesi (AWS) vanemlahenduste arhitekt, kus ta aitab klientidel töötada äritulemustest tagasi, et arendada AWS-is uuenduslikke lahendusi. Aastate jooksul on ta aidanud mitmeid kliente andmeplatvormide ümberkujundamisel tööstuse vertikaalsetes valdkondades. Tema põhiteadmiste hulka kuuluvad tehnoloogiastrateegia, andmeanalüüs ja andmeteadus. Vabal ajal meeldib talle tennist mängida, telesaateid vaadata ja Tablat mängida.

Sriharsh Adari on Amazon Web Servicesi (AWS) vanemlahenduste arhitekt, kus ta aitab klientidel töötada äritulemustest tagasi, et arendada AWS-is uuenduslikke lahendusi. Aastate jooksul on ta aidanud mitmeid kliente andmeplatvormide ümberkujundamisel tööstuse vertikaalsetes valdkondades. Tema põhiteadmiste hulka kuuluvad tehnoloogiastrateegia, andmeanalüüs ja andmeteadus. Vabal ajal meeldib talle tennist mängida, telesaateid vaadata ja Tablat mängida.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- :on

- :on

- :mitte

- : kus

- $ UP

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- üle

- juurdepääs

- konto

- Kontod

- üle

- tegevus

- osalejad

- lisatud

- lisades

- Täiendavad lisad

- aadress

- aadressid

- administraatorid

- pärast

- vastu

- Häire

- algoritm

- algoritme

- joondatud

- Materjal: BPA ja flataatide vaba plastik

- võimaldab

- juba

- Ka

- Amazon

- Amazonase Athena

- Amazon SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- analüüs

- Analüütikud

- analytics

- analüüsima

- analüüse

- analüüsides

- ja

- kõrvalekalded

- anomaalia tuvastamine

- Teine

- mistahes

- taotlus

- rakendused

- kehtima

- lähenemine

- arhitektuur

- OLEME

- PIIRKOND

- kunst

- AS

- vara

- seotud

- oletab

- At

- Autentimine

- Automatiseeritud

- automatiseerib

- automaatselt

- automatiseerimine

- vältima

- teadlik

- AWS

- AWS liim

- AWS järve kihistu

- AWS Lambda

- Taevasina

- baar

- põhineb

- Baseline

- BE

- sest

- muutub

- olnud

- käitumine

- on

- alla

- BEST

- Peale

- Blogi

- mõlemad

- ehitama

- sisseehitatud

- äri

- kuid

- by

- CAN

- võime

- võimeline

- juhul

- kataloog

- kesk-

- tsentraliseerida

- kindel

- väljakutse

- muutma

- Vaidluste lahendamine

- muutuv

- koormuste

- kontrollima

- Vali

- valitud

- Cisco

- klass

- klassifikatsioon

- salastatud

- Klassifitseerige

- puhastama

- Cloud

- kood

- Veerg

- Veerud

- kombinatsioon

- kombinatsioonid

- ühendama

- ühendab

- Tulema

- tulevad

- ühine

- täitma

- keeruline

- Nõuetele vastav

- koostatud

- terviklik

- Arvutama

- mõiste

- Arvestama

- kaalutlused

- kaaluda

- arvestades

- konsool

- tarbitud

- tarbimine

- sisaldama

- sisu

- jätkuvalt

- pidev

- tuum

- parandada

- vastab

- võiks

- looma

- loodud

- Praegu

- tava

- Kliendid

- kohandatav

- lõigatud

- Küberturvalisus

- andmed

- juurdepääs andmetele

- Andmete analüüs

- andmejärv

- Andmeplatvorm

- andmetöötlus

- andmeteadus

- andmebaas

- andmekogumid

- Päeva

- Määratleb

- näitama

- sõltuvused

- sõltuv

- Olenevalt

- juurutada

- lähetatud

- kasutuselevõtu

- juurutab

- Tuletatud

- detailid

- Detection

- Määrama

- määrates kindlaks

- arendama

- & Tarkvaraarendus

- seadmed

- DID

- erinev

- digitaalne

- Digitaalsed varad

- otse

- jaotus

- DNS

- ei

- teeme

- don

- tehtud

- Ära

- alla

- ajal

- e

- iga

- serv

- Tõhus

- kumbki

- teine

- kinnistamine

- lubatud

- võimaldab

- Lõpuks-lõpuni

- Lõpp-punkt

- insener

- Inseneriteadus

- nautima

- rikastab

- sisene

- ettevõte

- keskkond

- keskkondades

- epohh

- viga

- sündmus

- sündmused

- arenema

- areneb

- Uurib

- näide

- Välja arvatud

- olemas

- laiendatud

- oodatav

- teadmised

- Avastades

- väline

- silmitsi seisnud

- vale

- pere

- tunnusjoon

- FUNKTSIOONID

- Valdkonnad

- fail

- Faile

- leidma

- järeldused

- esimene

- voog

- Keskenduma

- Järel

- järgneb

- Jalajälg

- eest

- formaat

- moodustamine

- avastatud

- neli

- Neljas

- FRAME

- raamistikud

- tasuta

- Alates

- täielikult

- funktsioon

- edasi

- tekitama

- GitHub

- antud

- Grupp

- kasvanud

- valvur

- Olema

- he

- Held

- aitas

- aidates

- aitab

- tema

- võõrustaja

- Kuidas

- Kuidas

- aga

- HTML

- HTTPS

- ID

- tuvastatud

- tunnus

- identifikaatorid

- identifitseerib

- identifitseerima

- identifitseerimiseks

- Identity

- IDd

- if

- pilt

- mõju

- rakendatud

- import

- paranemine

- in

- sisaldama

- lisatud

- Kaasa arvatud

- lisada

- kasvav

- näitama

- eraldi

- tööstus

- Infrastruktuur

- algatama

- uuenduslik

- teadmisi

- paigaldama

- Näiteks

- integreerima

- integreeritud

- sisemine

- sisse

- kutsutud

- IP

- IP-aadress

- IP-aadressid

- IT

- töö

- Tööturg

- jpg

- Json

- teatud

- silt

- järv

- maastik

- suur

- suurem

- Õppida

- õppinud

- õppimine

- lahkus

- raamatukogud

- eluring

- nagu

- piirid

- nimekiri

- saadetised

- kohapeal

- logi

- Vaata

- näeb välja

- masin

- masinõpe

- põhiline

- juhitud

- juhtimine

- haldab

- viis

- mai..

- mõõtma

- mehhanismid

- Vastama

- mainitud

- mõdu

- Meetrika

- MFA

- midwest

- minimaalne

- puuduvad

- ML

- mudel

- mudelid

- tagasihoidlik

- modifitseeritud

- muutma

- Jälgida

- järelevalve

- kõige

- mitmekordne

- peab

- nimi

- NAVIGATSIOON

- vajalik

- Vajadus

- vaja

- võrk

- võrguliiklus

- võrgustikud

- Uus

- järgmine

- ei

- olematu

- normaalne

- märkmik

- teated

- romaan

- nüüd

- eesmärk

- esemeid

- of

- Pakkumised

- on

- ONE

- Internetis

- läbipaistmatu

- or

- organisatsioon

- OS

- Muu

- meie

- tulemusi

- väljapoole

- välja toodud

- väljund

- väljaspool

- üle

- enda

- lehekülg

- Palo Alto

- pandas

- pane

- osa

- partnerid

- esitades

- perioodiline

- luba

- Õigused

- torujuhe

- Kohad

- inimesele

- Platon

- Platoni andmete intelligentsus

- PlatoData

- mängimine

- poliitika

- osa

- sadamad

- positiivne

- võimalik

- post

- potentsiaalselt

- eelnev

- Ennustused

- Predictor

- Valmistama

- eeldused

- esikohale seatud

- era-

- Proaktiivne

- Töödeldud

- töötlemine

- korralik

- protokollid

- anda

- pakkujad

- annab

- kvaliteet

- küsimus

- tõstma

- valik

- auaste

- Lugemine

- reaalne

- reaalajas

- saama

- saadud

- hiljuti

- soovitatav

- viide

- piirkond

- piirkondades

- seotud

- suhteliselt

- asjakohane

- jääma

- kopeerida

- esindama

- maine

- Taotlusi

- nõutav

- Vajab

- ressurss

- Vahendid

- vastus

- vastuste

- kaasa

- Tulemused

- säilitamine

- Arvustused

- Roll

- rollid

- Marsruut

- jooks

- jookseb

- salveitegija

- SageMakeri järeldus

- Sam

- sama

- Näidisandmekogum

- salvestatud

- Skaala

- Kaalud

- ketendamine

- skaneerida

- stsenaarium

- kava

- teadus

- skoor

- SDK

- Otsing

- otsingud

- Teine

- turvalisus

- Turvaohud

- vaata

- valima

- väljavalitud

- saatma

- vanem

- Seeria

- server

- teenus

- Teenused

- istung

- komplekt

- peaks

- näidatud

- Näitused

- seiskamist

- külg

- allkiri

- allkirjastamine

- sarnane

- lihtne

- alates

- ühekordne

- SUURUS

- veidi erinev

- väike

- So

- lahendus

- Lahendused

- LAHENDAGE

- allikas

- hangitud

- Allikad

- spetsialiseerunud

- konkreetse

- eriti

- määratletud

- Kulutused

- sport

- Personal

- Samm

- Sammud

- ladustamine

- salvestada

- ladustatud

- Strateegia

- oja

- lihtsustab

- nöör

- struktureeritud

- stuudio

- esitama

- esitatud

- alamvõrgu

- abonent

- Abonentide

- tellimine

- selline

- toetama

- Toetab

- kahtlane

- tabel

- ülesanded

- meeskond

- meeskonnad

- Tehniline

- Tehnoloogia

- Tehnoloogiastrateegia

- šabloon

- tennis

- test

- et

- .

- oma

- SIIS

- Seal.

- nad

- Kolmas

- kolmanda osapoole

- see

- need

- oht

- ohus osalejad

- ähvardused

- künnis

- Läbi

- aeg

- et

- töövahendid

- liiklus

- Rong

- koolitatud

- koolitus

- muundumised

- Usalda

- püüdma

- tv

- kaks

- kahekordne

- tüüp

- liigid

- all

- ühtne

- ainulaadne

- peale

- pakilisus

- us

- kasutama

- kasutage juhtumit

- Kasutatud

- Kasutaja

- kasutusalad

- kasutamine

- ära kasutama

- kasutatud

- kehtiv

- väärtus

- Väärtused

- muutuja

- versioon

- vertikaalid

- vaade

- rikutud

- virtuaalne

- Haavatavused

- kõnnib

- tahan

- oli

- Tee..

- we

- web

- veebiteenused

- olid

- M

- millal

- kas

- mis

- lai

- Lai valik

- will

- koos

- jooksul

- Töö

- Töövoogud

- oleks

- kirjalik

- aastat

- sa

- Sinu

- sephyrnet